-

![Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe [© Sergey Nivens - Fotolia.com] Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe]()

Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe

... : wszyscy użytkownicy muszą: znać i stosować firmowe polityki bezpieczeństwa, rozumieć możliwe konsekwencje zagrożeń internetowych, takich jak phishing, socjotechnika czy szkodliwe strony, informować personel odpowiedzialny za bezpieczeństwo o wszelkich incydentach; Kontrola nad prawami i przywilejami dostępu użytkowników: wszystkie prawa ...

-

![Czy kontrola rodzicielska może być przyjazna? [© carballo - Fotolia.com] Czy kontrola rodzicielska może być przyjazna?]()

Czy kontrola rodzicielska może być przyjazna?

... obrazów. Tak wygląda kontrola rodzicielska według futurystycznego serialu Black Mirror. Tego rodzaju rozwiązania to wprawdzie pieśń przyszłości, ale sama geolokalizacja nie jest już niczym nowym. To na niej bazuje kontrola położenia urządzeń mobilnych najmłodszych oraz wyznaczanie im tzw. stref bezpieczeństwa (geofencing). Z ostatnich statystyk ...

-

![Kontrola PIP w firmie. Co warto wiedzieć? [© Bits and Splits - Fotolia.com] Kontrola PIP w firmie. Co warto wiedzieć?]()

Kontrola PIP w firmie. Co warto wiedzieć?

... pracy Inspektorzy pracy są uprawnieni do przeprowadzania, bez uprzedzenia i o każdej porze dnia i nocy, kontrola PIP obejmuje przestrzeganie przepisów prawa pracy, w szczególności stanu bezpieczeństwa i higieny pracy, a także przestrzeganie przepisów dotyczących legalności zatrudnienia oraz wypłacanie wynagrodzenia w wysokości wynikającej ...

-

![Którzy pracownicy powinni domagać się audytu bezpieczeństwa pracy? Którzy pracownicy powinni domagać się audytu bezpieczeństwa pracy?]()

Którzy pracownicy powinni domagać się audytu bezpieczeństwa pracy?

... tutaj o zupełnie różnych formach. Kontrola stanu BHP w firmie jest pierwszym zadaniem wpisanym w rozporządzenie Rady Ministrów w sprawie służby bezpieczeństwa i higieny pracy z dnia 2 września 1997. Pamiętajmy jednak, że służba BHP jest organem kontrolno–doradczym, a za zapewnienie bezpieczeństwa i higieny pracy pracownikom odpowiada pracodawca ...

-

![Jak wygląda kontrola PIP w firmie? [© endostock - Fotolia.com] Jak wygląda kontrola PIP w firmie?]()

Jak wygląda kontrola PIP w firmie?

... porze dnia i nocy. Obszarem zainteresowania kontrolujących jest przestrzeganie przepisów prawa pracy, a w szczególności stan bezpieczeństwa i higieny pracy w firmie oraz legalność zatrudnienia. Najczęściej kontrola przeprowadzana jest w siedzibie podmiotu kontrolowanego oraz w innych miejscach wykonywania jego zadań lub przechowywania dokumentów ...

-

![RODO: piąta generacja bezpieczeństwa danych [© pe3check - Fotolia.com ] RODO: piąta generacja bezpieczeństwa danych]()

RODO: piąta generacja bezpieczeństwa danych

... do kwestii bezpieczeństwa i prywatności danych”, to jednak warto sobie zdawać, że niesione przez rozporządzenie zmiany mają swój początek w XIX-wiecznym traktacie prawa i innych, bardziej współczesnych dyrektywach. Z dużą dozą prawdopodobieństwa można założyć, że nowe przepisy przyniosą rewolucyjne zmiany, w efekcie których kontrola nad prywatnymi ...

-

![Kontrola trzeźwości za granicą może cię zaskoczyć Kontrola trzeźwości za granicą może cię zaskoczyć]()

Kontrola trzeźwości za granicą może cię zaskoczyć

... , różni się od polskich rozwiązań. Do tego. Do tego niemiłym zaskoczeniem może być kontrola trzeźwości - policyjny alkomat może pokazać wyższą wartość niż te który zabraliśmy z domu. Promile nie ... używać alkomatu, w którym można przełączać przeliczniki BBR stosowane w poszczególnych państwach – wyjaśnia Hunter Abbott, ekspert bezpieczeństwa ruchu ...

-

![Przepisy AI Act vs kontrola nad AI w firmie [© iuriimotov na Freepik] Przepisy AI Act vs kontrola nad AI w firmie]()

Przepisy AI Act vs kontrola nad AI w firmie

... celem jest wspieranie biznesu w odpowiedzialnym wdrażaniu oraz rozwoju AI, uwzględniając podnoszenie poziomu bezpieczeństwa obywateli Unii Europejskiej. Oznacza to, że przedsiębiorcy wszystkich branż będą ... danymi, które przetwarza ta technologia. Polityka AI w firmie: kontrola nad danymi i zgodność z innymi przepisami Każda firma, która korzysta z ...

-

![Wi-Fi - pięta achillesowa bezpieczeństwa IT [© georgejmclittle - Fotolia.com] Wi-Fi - pięta achillesowa bezpieczeństwa IT]()

Wi-Fi - pięta achillesowa bezpieczeństwa IT

... rozwiązania, takie jak system zapobiegania włamaniom (IPS), programy antywirusowe, kontrola aplikacji i filtrowanie adresów URL. Poważne obawy w związku z ... dużych przedsiębiorstw z całego świata (zatrudniających ponad 250 pracowników). Przepytano oficerów bezpieczeństwa, dyrektorów ds. IT, technologii czy głównych specjalistów ds. IT z 12 krajów: ...

-

![Wyjazdy służbowe - jakie obowiązki pracodawcy w zakresie bezpieczeństwa? [© Minerva Studio - Fotolia.com.jpg] Wyjazdy służbowe - jakie obowiązki pracodawcy w zakresie bezpieczeństwa?]()

Wyjazdy służbowe - jakie obowiązki pracodawcy w zakresie bezpieczeństwa?

... np.: ocena sprawności świateł, hamulców, kierunkowskazów, kontrola wyposażenia: apteczka, gaśnica, kamizelka odblaskowa, trójkąt ostrzegawczy. Warto również wspomnieć o higienie auta: dbania ogólnie o porządek, sprzątanie samochodu, mycie itp. – mówi Joanna Misiun, Ekspert ds. bezpieczeństwa pracy W&W Consulting. Wiele pracowników zastanawia się ...

-

![Ustawa KSC. Kluczowe znaczenie ma audyt bezpieczeństwa IT [© Freepik] Ustawa KSC. Kluczowe znaczenie ma audyt bezpieczeństwa IT]()

Ustawa KSC. Kluczowe znaczenie ma audyt bezpieczeństwa IT

... bezpieczeństwa – pierwszy krok w spełnianiu wymogów nowego prawodawstwa Dlaczego ten pierwszy krok jest tak istotny? Audyt to najlepszy sposób na określenie poziomu bezpieczeństwa ... znacząco przyspieszając identyfikację zagrożeń oraz pozwalając minimalizować ich skutki. Kontrola dostępów. Dla przykładu w jednym z przypadków za przydzielanie uprawnień ...

-

![Koniec ze zdejmowaniem butów na lotniskach? Nowe standardy bezpieczeństwa w USA [© wygenerowane przez AI] Koniec ze zdejmowaniem butów na lotniskach? Nowe standardy bezpieczeństwa w USA]()

Koniec ze zdejmowaniem butów na lotniskach? Nowe standardy bezpieczeństwa w USA

... , które pozwalają wykrywać zagrożenia bez potrzeby zdejmowania butów. Dzięki temu możliwe stało się uproszczenie procedur bez uszczerbku dla bezpieczeństwa. Większy komfort i szybsza kontrola Na zmianie skorzystają przede wszystkim pasażerowie. Rezygnacja z obowiązku zdejmowania obuwia oznacza krótszy czas oczekiwania w kolejce, mniej stresu ...

-

![Administrator bezpieczeństwa informacji [© zimmytws-Fotolia.com] Administrator bezpieczeństwa informacji]()

Administrator bezpieczeństwa informacji

... Zasady te wynikają także z obowiązujących w firmie procedur spisanych w formie polityki bezpieczeństwa i instrukcji zarządzania systemem informatycznym służącym do przetwarzania danych. Kluczem jest tu słowo „nadzór” pod którym kryje się zazwyczaj kontrola wraz z możliwością oddziaływania na podmioty poddane nadzorowi. Nadzór ten powinien obejmować ...

-

![Kontrola PIP. Jak się przygotować? [© WavebreakMediaMicro - Fotolia.com] Kontrola PIP. Jak się przygotować?]()

Kontrola PIP. Jak się przygotować?

... w 2021 r. planuje przeprowadzić 52 tysiące kontroli - weryfikujących głównie przestrzeganie przepisów tarcz antykryzysowych w zakresie ochrony miejsc pracy, ale również poziom bezpieczeństwa i higieny pracy w czasie epidemii COVID-19. Jaki przygotować się do kontroli, a przede wszystkim jak udokumentować działania pracodawcy, aby nie narazić firmy ...

-

![Dzieci w sieci: potrzebna zwiększona kontrola rodzicielska [© Syda Productions - Fotolia.com] Dzieci w sieci: potrzebna zwiększona kontrola rodzicielska]()

Dzieci w sieci: potrzebna zwiększona kontrola rodzicielska

... z dobrodziejstw Internetu, ale również niesie potencjalne zagrożenie. Ponadto z punktu bezpieczeństwa dzieci w Internecie warto zwrócić uwagę także na fakt, ... Marketing Manager CEE z Trend Micro Polska. Dobre praktyki dla rodziców w zakresie bezpieczeństwa dzieci w sieci Zabezpiecz używane komputery, np. poprzez wprowadzenie zabezpieczenia ...

-

![BHP w firmie: konieczna kontrola maszyn i instrukcje [© fotogestoeber - Fotolia.com] BHP w firmie: konieczna kontrola maszyn i instrukcje]()

BHP w firmie: konieczna kontrola maszyn i instrukcje

... , co może spowodować powstawanie sytuacji niebezpiecznych. W tym przypadku konieczna jest nie tylko kontrola okresowa, ale także badania oraz specjalna kontrola wymagana w sytuacji, gdy możliwe jest pogorszenie bezpieczeństwa związanego z maszyną, a będącego wynikiem (§ 27 rozporządzenia): prac modyfikacyjnych, zjawisk przyrodniczych, wydłużonego ...

-

![Kontrola w firmie – PIP [© Robert Kneschke - Fotolia.com] Kontrola w firmie – PIP]()

Kontrola w firmie – PIP

... ww. Ustawy stanowi, że kontroli Państwowej Inspekcji Pracy podlegają pracodawcy – a w zakresie bezpieczeństwa i higieny pracy oraz kontroli legalności zatrudnienia także niebędący pracodawcami ... w wypadku jego niewykonania. Natomiast, bardzo prawdopodobna wydaje się ponowna kontrola przez urzędników państwowej Inspekcji Pracy. Inaczej wygląda sprawa z ...

-

![Kontrola dostępu pracownika do Internetu [© Elnur - Fotolia.com] Kontrola dostępu pracownika do Internetu]()

Kontrola dostępu pracownika do Internetu

... sporo tracą na „Cyberslackingu”. Dlatego większość pracodawców decyduje się na kontrolę dostępu do sieci swoich pracowników, ale kontrola ta powinna być przeprowadzana tylko w celu bezpieczeństwa i poprawy efektywności pracy podwładnych. Ważne by informacje, jakie uzyska pracodawca o stronach jakie przeglądają jego pracownicy nie stanowiły ...

-

![Kontrola pracownika zdalnego - uprawnienia pracodawcy po 7 kwietnia Kontrola pracownika zdalnego - uprawnienia pracodawcy po 7 kwietnia]()

Kontrola pracownika zdalnego - uprawnienia pracodawcy po 7 kwietnia

... to możliwe. Według ustawy pracodawca będzie mógł przeprowadzać kontrole w zakresie bezpieczeństwa i higieny pracy, a także przestrzegania wymogów w zakresie bezpieczeństwa i ochrony informacji, w tym procedur ochrony danych osobowych. Co ważne, taka kontrola będzie przeprowadzana w porozumieniu z pracownikiem i w godzinach jego pracy. Nie będzie ...

-

![Audyt bezpieczeństwa informatycznego [© stoupa - Fotolia.com] Audyt bezpieczeństwa informatycznego]()

Audyt bezpieczeństwa informatycznego

... formą podnoszenia poziomu bezpieczeństwa firmy. Istnieją także sytuacje wyjątkowe, w których specjaliści zalecają zaplanowanie dodatkowego audytu bezpieczeństwa informatycznego. Dodatkowa kontrola jest niezbędna na przykład po stwierdzeniu włamania. Taka sytuacja wymaga identyfikacji przyczyny naruszenia bezpieczeństwa w firmie i doprowadzenia do ...

-

![Kontrola Generalnego Inspektora Ochrony Danych Osobowych [© vege - Fotolia.com] Kontrola Generalnego Inspektora Ochrony Danych Osobowych]()

Kontrola Generalnego Inspektora Ochrony Danych Osobowych

... przedmiotowych danych u wszystkich podmiotów wskazanych w ustawie, w tym również u przedsiębiorców. Kontrola może zostać przeprowadzona bez zapowiedzi (choć zwykle inspektorzy informują ... podmiot między innymi do usunięcia uchybień, zastosowania dodatkowych środków bezpieczeństwa, a nawet do usunięcia określonych danych. Jeżeli w toku kontroli ...

-

![Kontrola Inspekcji Handlowej [© freshidea - Fotolia.com] Kontrola Inspekcji Handlowej]()

Kontrola Inspekcji Handlowej

... handlu i usług. Zadaniem Inspekcji jest również m.in. kontrola wyrobów wprowadzonych do obrotu w zakresie zgodności z wymaganiami określonymi w przepisach odrębnych, w tym także kontrola usług oraz kontrola produktów w zakresie spełniania ogólnych wymagań dotyczących bezpieczeństwa. Swoje ustawowe zadania Inspekcja realizuje na podstawie okresowych ...

-

![Border Target Operating Model, czyli lepsza kontrola importu towarów do UK [© zdjecia_Freepik_com] Border Target Operating Model, czyli lepsza kontrola importu towarów do UK]()

Border Target Operating Model, czyli lepsza kontrola importu towarów do UK

... danych bezpieczeństwa i ochrony z użyciem brytyjskiego systemu informatycznego Single Trade Window, który umożliwi przekazywanie wszystkich dokumentów przewozowych za pośrednictwem jednej platformy, usprawnienie użytkowania danych bezpieczeństwa i ochrony przez Rząd Brytyjski, by zapobiec ich powielaniu, usunięcie wymogów bezpieczeństwa i ochrony ...

-

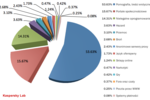

![Kontrola rodzicielska - statystyki III-VIII 2012 Kontrola rodzicielska - statystyki III-VIII 2012]()

Kontrola rodzicielska - statystyki III-VIII 2012

... ograniczanie metod komunikacji, jakich dziecko może używać (na przykład czaty i portale społecznościowe). Kontrola rodzicielska może także zapisywać całą korespondencję online i blokować dostęp ... także, że rodzice są tego świadomi i odpowiednio konfigurują oprogramowanie bezpieczeństwa. Kolejną kategorią stron, na którą chcemy zwrócić uwagę rodziców, ...

-

![Kontrola rodzicielska pozbawi prezentu od Mikołaja? Kontrola rodzicielska pozbawi prezentu od Mikołaja?]()

Kontrola rodzicielska pozbawi prezentu od Mikołaja?

... r. do listopada 2016 r. Analizie poddano dane, które pochodzą z rozwiązań bezpieczeństwa firmy służących systemom Windows oraz macOS z włączonym modułem ... pirotechnika. Badanie dowodzi, że pierwsza z kategorii najbardziej interesuje dzieci z Kraju Kwitnącej Wiśni. Kontrola rodzicielska wykazała, że średnio na jednego młodego Japończyka przypadają ...

-

![Czy kontrola trzeźwości pracowników przyniesie oczekiwane efekty? [© pixabay.com] Czy kontrola trzeźwości pracowników przyniesie oczekiwane efekty?]()

Czy kontrola trzeźwości pracowników przyniesie oczekiwane efekty?

... osób lub ochrony mienia, pracodawca może wprowadzić kontrolę trzeźwości pracowników.” Kontrola obejmuje badanie przy użyciu metod, które nie wymagają badania laboratoryjnego ... 2 tygodnie przed rozpoczęciem przeprowadzania kontroli – mówi Łukasz Wawrzyniak, Ekspert ds. bezpieczeństwa pracy W&W Consulting. Przepis Art. 221d, § 9 wskazuje, że przebieg ...

Tematy: kontrola trzeźwości pracowników, badanie alkomatem w pracy, kontrola trzeźwości, trzeźwość pracownika, badanie alkomatem, nietrzeźwy pracownik, spożywanie alkoholu w pracy, wypadki przy pracy, badanie trzeźwości, naruszenie obowiązków pracowniczych, prawa i obowiązki pracownika i pracodawcy, bezpieczeństwo i higiena pracy -

![Kontrola rodzicielska mało popularna Kontrola rodzicielska mało popularna]()

Kontrola rodzicielska mało popularna

... monitorują, kto korzysta z komputera lub Internetu oraz w jaki sposób. Funkcjonalność ta jest dostępna jako niezależne oprogramowanie lub w ramach większego pakietu bezpieczeństwa – funkcję taką pełni na przykład moduł kontroli rodzicielskiej w programie Kaspersky Internet Security 2012. Jedyną rzeczą, którą troskliwy rodzic musi zrobić ...

-

![Sektor MSP wobec bezpieczeństwa IT. Główne trendy i zagrożenia [© Haz - Fotolia.com] Sektor MSP wobec bezpieczeństwa IT. Główne trendy i zagrożenia]()

Sektor MSP wobec bezpieczeństwa IT. Główne trendy i zagrożenia

... oraz skuteczna kontrola dostępu pracowników do systemów i informacji wymagają odpowiednich kompetencji, narzędzi i dostępu do najnowocześniejszych rozwiązań IT. Małe i średnie firmy, które skupiają się na sprawach bieżących, często nie mają możliwości i zasobów – pieniędzy, czasu, pracowników – żeby skupić się na aspekcie bezpieczeństwa. Dlatego ...

-

![5 kroków do bezpieczeństwa dzieci w sieci [© Freepik] 5 kroków do bezpieczeństwa dzieci w sieci]()

5 kroków do bezpieczeństwa dzieci w sieci

... realnym wsparciem w codziennym dbaniu o cyfrowe bezpieczeństwo dziecka: Zaawansowana kontrola rodzicielska Pozwala rodzicom na monitorowanie i zarządzanie aktywnością dziecka w sieci. ... się dziecko, co zwiększa poczucie bezpieczeństwa również poza światem wirtualnym. Dostępne są również tzw. strefy bezpieczeństwa – po ich opuszczeniu przez dziecko ...

-

![Kontrola podatkowa i skarbowa nie straszna [© whitelook - Fotolia.com] Kontrola podatkowa i skarbowa nie straszna]()

Kontrola podatkowa i skarbowa nie straszna

... przepisów prawa podatkowego. Natomiast zakres kontroli skarbowej jest znacznie szerszy ponieważ kontrola skarbowa jest wykonywana w celu ochrony interesów i praw majątkowych Skarbu ... , że podstawowym kryterium decydującym o ich implementacji jest określony poziom bezpieczeństwa – wynikający z indywidualnych interpretacji prawa podatkowego wydawanych ...

-

![Wyroby czekoladowe i wino: kontrola IH [© christian42 - Fotolia.com] Wyroby czekoladowe i wino: kontrola IH]()

Wyroby czekoladowe i wino: kontrola IH

... czekoladzie poziomkowe zamiast poziomek miały sok jabłkowy i aromat. Wyroby winiarskie Kontrola dotyczyła przede wszystkim jakości. Zgodnie z przepisami unijnymi winem jest ... z umową również podlegają reklamacji. Wszelkie zastrzeżenia dotyczące oznakowania, jakości i bezpieczeństwa produktów można zgłaszać w wojewódzkich inspektoratach Inspekcji ...

-

![Kontrola skarbowa "na wakacjach"? [© whitelook - Fotolia.com] Kontrola skarbowa "na wakacjach"?]()

Kontrola skarbowa "na wakacjach"?

... kwoty sięgające w niektórych regionach niemal 400 tysięcy zł. Rachunek proszę Kontrola i ewentualne kary to nie jedyny oręż skarbówki. Urzędnicy liczą też na ... kolei może skutkować większymi nakładami na cele publiczne np. na poprawę naszego bezpieczeństwa (...) czy szkolnictwo”. Tu zwracamy szczególnie uwagę na użyte przez urzędników słowo ...

-

![Akta osobowe pracowników a kontrola PIP [© contrastwerkstatt - Fotolia.com] Akta osobowe pracowników a kontrola PIP]()

Akta osobowe pracowników a kontrola PIP

... . Zgodnie z art. 94 pkt 4 KP pracodawca jest zobowiązany zapewnić bezpieczne i higieniczne warunki pracy oraz prowadzić systematyczne szkolenia pracowników w zakresie bezpieczeństwa i higieny pracy. Pracodawca powinien zapoznać pracownika z przepisami i zasadami BHP, a pracownik potwierdzić ten fakt pisemnie. Takie szkolenie powinno mieć miejsce ...

-

![Budżet domowy: przede wszystkim kontrola wydatków [© Superingo - Fotolia.com] Budżet domowy: przede wszystkim kontrola wydatków]()

Budżet domowy: przede wszystkim kontrola wydatków

... zdania, że pomogły im one uniknąć zaciągnięcia długów.” Dokładniejsza kontrola nad własnymi finansami staje się dla konsumentów coraz ważniejsza. Karty ... 67% respondentów jest zdania, że karty przedpłacone zapewniają wyższe poczucie bezpieczeństwa podczas podróży zagranicznych. Karty pre-paid pomagają chronić pieniądze przed zakusami innych ludzi, ...

-

![Mobilna kontrola rodzicielska Mobilna kontrola rodzicielska]()

Mobilna kontrola rodzicielska

... tylko w przypadku tradycyjnych systemów operacyjnych. Teraz podobnie można chronić urządzenia mobilne. Raz, dwa, trzy - szukam! Jedną z ważniejszych funkcji mobilnej aplikacji bezpieczeństwa jest możliwość wykorzystania modułu GPS do informowania rodzica o aktualnym miejscu pobytu dziecka. Dzięki temu zyskujemy pewność, że dziecko jest bezpieczne ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe [© Sergey Nivens - Fotolia.com] Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Polityka-bezpieczenstwa-a-ataki-ukierunkowane-na-sieci-firmowe-121046-150x100crop.jpg)

![Czy kontrola rodzicielska może być przyjazna? [© carballo - Fotolia.com] Czy kontrola rodzicielska może być przyjazna?](https://s3.egospodarka.pl/grafika2/geofencing/Czy-kontrola-rodzicielska-moze-byc-przyjazna-205543-150x100crop.jpg)

![Kontrola PIP w firmie. Co warto wiedzieć? [© Bits and Splits - Fotolia.com] Kontrola PIP w firmie. Co warto wiedzieć?](https://s3.egospodarka.pl/grafika2/kontrola-w-firmie/Kontrola-PIP-w-firmie-Co-warto-wiedziec-188720-150x100crop.jpg)

![Jak wygląda kontrola PIP w firmie? [© endostock - Fotolia.com] Jak wygląda kontrola PIP w firmie?](https://s3.egospodarka.pl/grafika/PIP/Jak-wyglada-kontrola-PIP-w-firmie-r420Ug.jpg)

![RODO: piąta generacja bezpieczeństwa danych [© pe3check - Fotolia.com ] RODO: piąta generacja bezpieczeństwa danych](https://s3.egospodarka.pl/grafika2/RODO/RODO-piata-generacja-bezpieczenstwa-danych-206931-150x100crop.jpg)

![Przepisy AI Act vs kontrola nad AI w firmie [© iuriimotov na Freepik] Przepisy AI Act vs kontrola nad AI w firmie](https://s3.egospodarka.pl/grafika2/AI-Act/Przepisy-AI-Act-vs-kontrola-nad-AI-w-firmie-262077-150x100crop.jpg)

![Wi-Fi - pięta achillesowa bezpieczeństwa IT [© georgejmclittle - Fotolia.com] Wi-Fi - pięta achillesowa bezpieczeństwa IT](https://s3.egospodarka.pl/grafika2/dzial-IT/Wi-Fi-pieta-achillesowa-bezpieczenstwa-IT-157904-150x100crop.jpg)

![Wyjazdy służbowe - jakie obowiązki pracodawcy w zakresie bezpieczeństwa? [© Minerva Studio - Fotolia.com.jpg] Wyjazdy służbowe - jakie obowiązki pracodawcy w zakresie bezpieczeństwa?](https://s3.egospodarka.pl/grafika2/podroz-sluzbowa/Wyjazdy-sluzbowe-jakie-obowiazki-pracodawcy-w-zakresie-bezpieczenstwa-249227-150x100crop.jpg)

![Ustawa KSC. Kluczowe znaczenie ma audyt bezpieczeństwa IT [© Freepik] Ustawa KSC. Kluczowe znaczenie ma audyt bezpieczeństwa IT](https://s3.egospodarka.pl/grafika2/Ustawa-KSC/Ustawa-KSC-Kluczowe-znaczenie-ma-audyt-bezpieczenstwa-IT-267284-150x100crop.jpg)

![Koniec ze zdejmowaniem butów na lotniskach? Nowe standardy bezpieczeństwa w USA [© wygenerowane przez AI] Koniec ze zdejmowaniem butów na lotniskach? Nowe standardy bezpieczeństwa w USA](https://s3.egospodarka.pl/grafika2/lotniska/Koniec-ze-zdejmowaniem-butow-na-lotniskach-Nowe-standardy-bezpieczenstwa-w-USA-267755-150x100crop.png)

![Administrator bezpieczeństwa informacji [© zimmytws-Fotolia.com] Administrator bezpieczeństwa informacji](https://s3.egospodarka.pl/grafika/administrator-bezpieczenstwa-informacji/Administrator-bezpieczenstwa-informacji-SCMgVG.jpg)

![Kontrola PIP. Jak się przygotować? [© WavebreakMediaMicro - Fotolia.com] Kontrola PIP. Jak się przygotować?](https://s3.egospodarka.pl/grafika2/kontrola-PIP/Kontrola-PIP-Jak-sie-przygotowac-235728-150x100crop.jpg)

![Dzieci w sieci: potrzebna zwiększona kontrola rodzicielska [© Syda Productions - Fotolia.com] Dzieci w sieci: potrzebna zwiększona kontrola rodzicielska](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-dzieci-w-internecie/Dzieci-w-sieci-potrzebna-zwiekszona-kontrola-rodzicielska-232917-150x100crop.jpg)

![BHP w firmie: konieczna kontrola maszyn i instrukcje [© fotogestoeber - Fotolia.com] BHP w firmie: konieczna kontrola maszyn i instrukcje](https://s3.egospodarka.pl/grafika/maszyny-i-inne-urzadzenia-techniczne/BHP-w-firmie-konieczna-kontrola-maszyn-i-instrukcje-5tvaz6.jpg)

![Kontrola w firmie – PIP [© Robert Kneschke - Fotolia.com] Kontrola w firmie – PIP](https://s3.egospodarka.pl/grafika2/kontrola-w-firmie/Kontrola-w-firmie-PIP-167642-150x100crop.jpg)

![Kontrola dostępu pracownika do Internetu [© Elnur - Fotolia.com] Kontrola dostępu pracownika do Internetu](https://s3.egospodarka.pl/grafika2/kontrola-pracownika/Kontrola-dostepu-pracownika-do-Internetu-99289-150x100crop.jpg)

![Audyt bezpieczeństwa informatycznego [© stoupa - Fotolia.com] Audyt bezpieczeństwa informatycznego](https://s3.egospodarka.pl/grafika/audyt-bezpieczenstwa/Audyt-bezpieczenstwa-informatycznego-MBuPgy.jpg)

![Kontrola Generalnego Inspektora Ochrony Danych Osobowych [© vege - Fotolia.com] Kontrola Generalnego Inspektora Ochrony Danych Osobowych](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Kontrola-Generalnego-Inspektora-Ochrony-Danych-Osobowych-148416-150x100crop.jpg)

![Kontrola Inspekcji Handlowej [© freshidea - Fotolia.com] Kontrola Inspekcji Handlowej](https://s3.egospodarka.pl/grafika/Inspekcja-Handlowa/Kontrola-Inspekcji-Handlowej-IvEZM7.jpg)

![Border Target Operating Model, czyli lepsza kontrola importu towarów do UK [© zdjecia_Freepik_com] Border Target Operating Model, czyli lepsza kontrola importu towarów do UK](https://s3.egospodarka.pl/grafika2/transport-drogowy/Border-Target-Operating-Model-czyli-lepsza-kontrola-importu-towarow-do-UK-255584-150x100crop.jpg)

![Czy kontrola trzeźwości pracowników przyniesie oczekiwane efekty? [© pixabay.com] Czy kontrola trzeźwości pracowników przyniesie oczekiwane efekty?](https://s3.egospodarka.pl/grafika2/kontrola-trzezwosci-pracownikow/Czy-kontrola-trzezwosci-pracownikow-przyniesie-oczekiwane-efekty-251441-150x100crop.jpg)

![Sektor MSP wobec bezpieczeństwa IT. Główne trendy i zagrożenia [© Haz - Fotolia.com] Sektor MSP wobec bezpieczeństwa IT. Główne trendy i zagrożenia](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-it/Sektor-MSP-wobec-bezpieczenstwa-IT-Glowne-trendy-i-zagrozenia-172143-150x100crop.jpg)

![5 kroków do bezpieczeństwa dzieci w sieci [© Freepik] 5 kroków do bezpieczeństwa dzieci w sieci](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-dzieci-w-sieci/5-krokow-do-bezpieczenstwa-dzieci-w-sieci-267236-150x100crop.jpg)

![Kontrola podatkowa i skarbowa nie straszna [© whitelook - Fotolia.com] Kontrola podatkowa i skarbowa nie straszna](https://s3.egospodarka.pl/grafika/kontrola-skarbowa/Kontrola-podatkowa-i-skarbowa-nie-straszna-JbjmWj.jpg)

![Wyroby czekoladowe i wino: kontrola IH [© christian42 - Fotolia.com] Wyroby czekoladowe i wino: kontrola IH](https://s3.egospodarka.pl/grafika/IH/Wyroby-czekoladowe-i-wino-kontrola-IH-zaGbha.jpg)

![Kontrola skarbowa "na wakacjach"? [© whitelook - Fotolia.com] Kontrola skarbowa "na wakacjach"?](https://s3.egospodarka.pl/grafika/kontrola-skarbowa/Kontrola-skarbowa-na-wakacjach-JbjmWj.jpg)

![Akta osobowe pracowników a kontrola PIP [© contrastwerkstatt - Fotolia.com] Akta osobowe pracowników a kontrola PIP](https://s3.egospodarka.pl/grafika2/akta-osobowe/Akta-osobowe-pracownikow-a-kontrola-PIP-131138-150x100crop.jpg)

![Budżet domowy: przede wszystkim kontrola wydatków [© Superingo - Fotolia.com] Budżet domowy: przede wszystkim kontrola wydatków](https://s3.egospodarka.pl/grafika2/finanse-domowe/Budzet-domowy-przede-wszystkim-kontrola-wydatkow-143721-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej? [© Dimitris Vetsikas z Pixabay] Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej?](https://s3.egospodarka.pl/grafika2/podatek-od-nieruchomosci/Podatek-od-nieruchomosci-2025-czy-wlasciciele-i-najemcy-centrow-handlowych-zaplaca-wiecej-263510-150x100crop.jpg)

![Kolejna obniżka stóp przez RPP - kto zyska, a kto straci? [© wygenerowane przez AI] Kolejna obniżka stóp przez RPP - kto zyska, a kto straci? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/wysokosc-stop-procentowych/Kolejna-obnizka-stop-przez-RPP-kto-zyska-a-kto-straci-268475-50x33crop.jpg) Kolejna obniżka stóp przez RPP - kto zyska, a kto straci?

Kolejna obniżka stóp przez RPP - kto zyska, a kto straci?

![Zdolność kredytowa nigdy nie była wyższa. 1 mln zł na horyzoncie? [© pixabay.com] Zdolność kredytowa nigdy nie była wyższa. 1 mln zł na horyzoncie?](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-nigdy-nie-byla-wyzsza-1-mln-zl-na-horyzoncie-268662-150x100crop.jpg)

![Ostatni moment na wykorzystanie zaległego urlopu. Co warto wiedzieć, zanim przepadnie? [© wygenerowane przez AI] Ostatni moment na wykorzystanie zaległego urlopu. Co warto wiedzieć, zanim przepadnie?](https://s3.egospodarka.pl/grafika2/niewykorzystany-urlop/Ostatni-moment-na-wykorzystanie-zaleglego-urlopu-Co-warto-wiedziec-zanim-przepadnie-268667-150x100crop.jpg)

![Jak przygotować firmę do sprzedaży? 7 błędów, które mogą słono kosztować [© wygenerowane przez AI] Jak przygotować firmę do sprzedaży? 7 błędów, które mogą słono kosztować](https://s3.egospodarka.pl/grafika2/sprzedaz-firmy/Jak-przygotowac-firme-do-sprzedazy-7-bledow-ktore-moga-slono-kosztowac-268664-150x100crop.png)

![Prawo po stronie wierzyciela - narzędzia do walki z opóźnieniami w płatnościach [© wygenerowane przez AI] Prawo po stronie wierzyciela - narzędzia do walki z opóźnieniami w płatnościach](https://s3.egospodarka.pl/grafika2/wierzyciel/Prawo-po-stronie-wierzyciela-narzedzia-do-walki-z-opoznieniami-w-platnosciach-268648-150x100crop.png)

![Pieniądze na wakacjach, czyli bez gotówki ani rusz [© pixabay.com] Pieniądze na wakacjach, czyli bez gotówki ani rusz](https://s3.egospodarka.pl/grafika2/wakacje/Pieniadze-na-wakacjach-czyli-bez-gotowki-ani-rusz-268645-150x100crop.jpg)

![Przejrzystość wynagrodzeń w Polsce: Co trzecia firma przyznaje się do nierówności płacowej [© wygenerowane przez AI] Przejrzystość wynagrodzeń w Polsce: Co trzecia firma przyznaje się do nierówności płacowej](https://s3.egospodarka.pl/grafika2/jawnosc-zarobkow/Przejrzystosc-wynagrodzen-w-Polsce-Co-trzecia-firma-przyznaje-sie-do-nierownosci-placowej-268647-150x100crop.png)

![7 rzeczy, których generalny wykonawca oczekuje od podwykonawcy [© wygenerowane przez AI] 7 rzeczy, których generalny wykonawca oczekuje od podwykonawcy](https://s3.egospodarka.pl/grafika2/podwykonawca-robot-budowlanych/7-rzeczy-ktorych-generalny-wykonawca-oczekuje-od-podwykonawcy-268631-150x100crop.png)