-

![Kotły na paliwo stałe, ciekłe i gazowe. Co wykazała kontrola IH? Kotły na paliwo stałe, ciekłe i gazowe. Co wykazała kontrola IH?]()

Kotły na paliwo stałe, ciekłe i gazowe. Co wykazała kontrola IH?

... np. jakość spawów, występowanie ostrych krawędzi, o które można się zranić. Wyposażenie kotła - kocioł musi mieć zawory bezpieczeństwa (np. przy sterowniku) oraz łatwo dostępny ogranicznik temperatury bezpieczeństwa (STB) – czyli system zabezpieczający wytwornicę ciepła przed przegrzaniem. Powinien być wyposażony w zawirowywacze, które montuje się ...

-

![Łatwiejsza kontrola spamu [© Nmedia - Fotolia.com] Łatwiejsza kontrola spamu]()

Łatwiejsza kontrola spamu

Veracomp rozszerzył ofertę w zakresie bezpieczeństwa o nową wersję aplikacji SurfControl E-Mail Filter. Program, który filtruje korespondencję elektroniczną blokując treści niedozwolone lub niechciane, ma teraz nowe funkcje. ...

-

![Krótsza kontrola w przedsiębiorstwie [© Syda Productions - Fotolia.com] Krótsza kontrola w przedsiębiorstwie]()

Krótsza kontrola w przedsiębiorstwie

... . koncesji, zezwolenia, licencji. Dzięki temu zwiększą się szanse przedsiębiorców na uzyskanie wiarygodnych informacji o potencjalnych partnerach biznesowych. Będzie to służyło zwiększeniu bezpieczeństwa obrotu gospodarczego. CEIDG zapewni też elektroniczną wymianę informacji między np. urzędem skarbowym, ZUS i GUS.

-

![BHP w firmie: kontrola PIP na wniosek załogi [© fotogestoeber - Fotolia.com] BHP w firmie: kontrola PIP na wniosek załogi]()

BHP w firmie: kontrola PIP na wniosek załogi

... były "wysoce nielojalne". Czy zastosowanie tego rodzaju sankcji było słuszne? Przypomnijmy, zgodnie z § 30 rozporządzenia z 26 września 1997 r. w sprawie ogólnych przepisów bezpieczeństwa i higieny pracy (Dz. U. z 2003 r., Nr 169, poz. 1650, ze zm.), obowiązkiem pracodawcy jest dbałość o to, aby temperatura w pomieszczeniach, w których przebywają ...

-

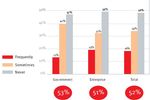

![Kontrola rodzicielska kuleje Kontrola rodzicielska kuleje]()

Kontrola rodzicielska kuleje

... cała rodzina, z rozmową z dziećmi na temat potencjalnych zagrożeń oraz tego, jak sobie z nimi radzić” — powiedział David Emm, główny badacz ds. bezpieczeństwa IT, Kaspersky Lab. Rozwiązania Kaspersky Total Security – multi-device oraz Kaspersky Safe Kids mogą pomóc rodzicom zabezpieczyć ich dzieci przed zagrożeniami ...

-

![Lotnisko Poznań-Ławica: nowe skanery, szybsza odprawa [© Freepik] Lotnisko Poznań-Ławica: nowe skanery, szybsza odprawa]()

Lotnisko Poznań-Ławica: nowe skanery, szybsza odprawa

Szykują się zmiany ułatwiające życie pasażerów podróżujących z lotniska Poznań-Ławica. Już za kilka miesięcy kontrola bezpieczeństwa ma stać się sprawniejsza, a zdejmowanie butów, pasków czy wyjmowanie z bagażu elektroniki - przejść do lamusa. Z tego tekstu dowiesz się m.in.: W jaki ...

-

![Działalność UOKiK 2011 Działalność UOKiK 2011]()

Działalność UOKiK 2011

... od przedsiębiorców o tym, że wprowadzone przez nich do obrotu produkty nie spełniają wymogów bezpieczeństwa. Najwięcej (99) pochodziło z branży motoryzacyjnej, pozostałe dotyczyły m.in. urządzeń elektrycznych i produktów dziecięcych. Kontrola bezpieczeństwa wprowadzanych na rynek produktów prowadzona jest też w ramach postępowań z zakresu systemu ...

-

![Kaspersky Internet Security multi-device i Anti-Virus 2014 Kaspersky Internet Security multi-device i Anti-Virus 2014]()

Kaspersky Internet Security multi-device i Anti-Virus 2014

... rozwiązanie antywirusowe. W wielu przypadkach użytkownicy ignorują ostrzeżenia swoich rozwiązań bezpieczeństwa i świadomie instalują program imitujący legalny plik muzyczny, dokument lub ... jednocześnie rodzicom swobodę modyfikowania tych ustawień według własnego uznania. Kontrola rodzicielska pozwala rodzicom określić, jak długo ich dzieci mogą ...

-

![System operacyjny FortiOS w nowej wersji [© Nmedia - Fotolia.com] System operacyjny FortiOS w nowej wersji]()

System operacyjny FortiOS w nowej wersji

... wydajności działania systemu bezpieczeństwa w czasie rzeczywistym. Większa przejrzystość aktywności w sieci – nowe funkcje ustawiania polityk bezpieczeństwa na poziomie zapory ogniowej pozwalają przedsiębiorstwom tworzyć systemy monitoringu ruchu w sieci na podstawie ponad 100 predefiniowanych raportów. Większa kontrola aktywności w sieci – nowe ...

-

![Zarządzanie kryzysowe a imprezy masowe na Euro 2012 Zarządzanie kryzysowe a imprezy masowe na Euro 2012]()

Zarządzanie kryzysowe a imprezy masowe na Euro 2012

... obawy co do poziomu akceptowanego bezpieczeństwa. Funkcjonujące plany reagowania kryzysowego mają za zadanie podwyższenie poziomu bezpieczeństwa uczestników imprez, ponieważ bez ... ich działalnością w zakresie zapobiegania zagrożeniu i powstaniu sytuacji kryzysowej. Kontrola systemów tzw. monitoringu stadionowego Wraz z wejściem w życie nowej ustawy ...

-

![Cyberbezpieczeństwo firm w 2022 roku. Oto największe wyzwania [© pixabay.com] Cyberbezpieczeństwo firm w 2022 roku. Oto największe wyzwania]()

Cyberbezpieczeństwo firm w 2022 roku. Oto największe wyzwania

... bezpieczeństwa o generalnym charakterze, niezwiązanych z konkretną technologią. Opracowane ramy będą odzwierciedlać wymagania bezpieczeństwa przypisane do właściwych informacji. Na tej podstawie tworzy się następnie założenia bezpieczeństwa ...

-

![Kaspersky Endpoint Security for Business Kaspersky Endpoint Security for Business]()

Kaspersky Endpoint Security for Business

... sieci, wdrażanie i konserwacja systemów, zdalna administracja, kontrola dostępu do sieci (NAC) czy zarządzanie licencjami. Dzięki automatycznemu skanowaniu luk oraz zarządzaniu licencjami użytkownicy i administratorzy zawsze są na bieżąco i otrzymują powiadomienia o krytycznych zagrożeniach dla bezpieczeństwa sieci firmowej. Wszystkie te funkcje są ...

-

![Kaspersky Small Office Security w nowej wersji Kaspersky Small Office Security w nowej wersji]()

Kaspersky Small Office Security w nowej wersji

... dla właścicieli małych firm. Funkcje takie jak szyfrowanie danych czy kontrola polityki korzystania z sieci mogą zostać łatwo wdrożone za pomocą menu ... opisanymi wyżej ustawieniami bezpieczeństwa na każdym komputerze pracownika, a dodatkowe możliwości zarządzania obejmują odnowienie licencji, monitorowanie ustawień bezpieczeństwa i wiele więcej. ...

-

![Jak zabezpieczyć konto na Facebooku? [© Cybrain - Fotolia.com] Jak zabezpieczyć konto na Facebooku?]()

Jak zabezpieczyć konto na Facebooku?

... wybierz „Kontrola prywatności”; gdy zaś korzystasz z aplikacji mobilnej, kliknij „Więcej” lub ikonkę przedstawiająca 3 poziome kreski, a następnie wybierz „Prywatność - skróty” i „Kontrola prywatności ... również wybrać sposób w jaki chcesz być powiadomiony o naruszeniu twojego bezpieczeństwa. W tym miejscu należy zastanowić się, czy warto podawać swój ...

-

![ESET Smart Security 5 i NOD32 Antivirus 5 w wersji beta ESET Smart Security 5 i NOD32 Antivirus 5 w wersji beta]()

ESET Smart Security 5 i NOD32 Antivirus 5 w wersji beta

... pakiecie bezpieczeństwa ESET Smart Security 5 dodano m.in. kontrolę rodzicielską. Z kolei obie najnowsze wersje aplikacji ESET wyposażono w system reputacyjny oparty na chmurze, udoskonaloną funkcjonalność kontroli nośników wymiennych czy tryb gracza. Nowe funkcjonalności pakietu bezpieczeństwa ESET Smart Security 5 dostępne w wersji beta Kontrola ...

-

![Kaspersky Security for Mac Kaspersky Security for Mac]()

Kaspersky Security for Mac

... bezpieczeństwa przeznaczone do ochrony użytkowników komputerów firmy Apple przed pojawiającymi się zagrożeniami. Kaspersky Security chroni środowisko Mac OS X przed wszystkimi rodzajami zagrożeń, łącząc tradycyjne technologie bezpieczeństwa ... żądanie użytkownika. Bogata w funkcje Kontrola rodzicielska Kontrola rodzicielska stanowi najnowszy dodatek do ...

-

![Absencja chorobowa. Lepsza profilaktyka niż leczenie Absencja chorobowa. Lepsza profilaktyka niż leczenie]()

Absencja chorobowa. Lepsza profilaktyka niż leczenie

... . Ograniczanie jej poziomu jest często koniecznością. Służy temu przede wszystkim kontrola prawidłowości wykorzystywania zwolnień, ale nie jest to jedyne z dostępnych narzędzi. ... związanych z nieobecnością danego członka zespołu. Z drugiej zaś, poprawa komfortu i bezpieczeństwa korzystnie wpływa na atmosferę w firmie, buduje jej pozytywny wizerunek i ...

-

![Wanienki dla dzieci pod lupą Inspekcji Handlowej. Są nieprawidłowości [© anyka - fotolia.com] Wanienki dla dzieci pod lupą Inspekcji Handlowej. Są nieprawidłowości]()

Wanienki dla dzieci pod lupą Inspekcji Handlowej. Są nieprawidłowości

... bezpieczeństwa? Odpowiedzi na to pytanie dostarcza najnowsza kontrola ...

-

![Sophos UTM chroni przed atakiem sieci botnet [© Andrea Danti - Fotolia.com] Sophos UTM chroni przed atakiem sieci botnet]()

Sophos UTM chroni przed atakiem sieci botnet

... DLP (Data Loss Prevention), ponieważ szyfrowanie odbywa się automatycznie. Inteligentna kontrola sieci – uproszczona konfiguracja polityki pozwala użytkownikowi na sprawniejszą kontrolę i przejrzyste filtrowanie stron www. Mobilna kontrola dostępu – zwiększa poziom bezpieczeństwa WiFi i VPN przez kombinację Sophos UTM z funkcjami SMC (Sophos Mobile ...

-

![Cyberprzemoc, pornografia, sexting. Co jeszcze czyha na dziecko w sieci? [© carballo - Fotolia.com] Cyberprzemoc, pornografia, sexting. Co jeszcze czyha na dziecko w sieci?]()

Cyberprzemoc, pornografia, sexting. Co jeszcze czyha na dziecko w sieci?

... , że wirtualna rzeczywistość niesie za sobą całkiem realne zagrożenia. Kontrola rodzicielska to podstawa. Dzieci zaczynają korzystać z Internetu w coraz młodszym wieku. ... Potrzebne jest do tego specjalne oprogramowanie znajdujące się w ofercie dostawców aplikacji bezpieczeństwa, w tym firmy G DATA. Jak to działa? Na terminalu dziecka instaluje się ...

-

![Cyberbezpieczeństwo: czego obawiać się w 2023 roku? [© BillionPhotos.com - Fotolia.com] Cyberbezpieczeństwo: czego obawiać się w 2023 roku?]()

Cyberbezpieczeństwo: czego obawiać się w 2023 roku?

... firm (48%) korzystających z API, przynajmniej raz w miesiącu mierzy się z incydentami bezpieczeństwa w tym obszarze. Niestety, wiele organizacji nie posiada dokładnej ... w nadchodzącym roku tak ważne stanie się bezpieczeństwo interfejsów API, kontrola dostępów w środowiskach chmurowych czy sprawdzenie kodów źródłowych. Wyżej wymienione ...

-

![Błąd przy boardingu. Pasażer wszedł do samolotu bez karty pokładowej [© Freepik] Błąd przy boardingu. Pasażer wszedł do samolotu bez karty pokładowej]()

Błąd przy boardingu. Pasażer wszedł do samolotu bez karty pokładowej

... kluczowych etapów: Odprawa (check-in) – pasażer otrzymuje kartę pokładową po okazaniu dokumentu tożsamości i biletu. Kontrola bezpieczeństwa – przeprowadzana przez służby ochrony lotniska. (Dla lotów poza strefą Schengen) – kontrola paszportowa. Boarding – przy gate'cie personel naziemny skanuje kartę pokładową i porównuje dane z listą pasażerów ...

-

![NIK: handel węglem przyniósł milionowe straty [© christian42 - Fotolia.com] NIK: handel węglem przyniósł milionowe straty]()

NIK: handel węglem przyniósł milionowe straty

... kontroli, Izba współpracowała z Policją i z Agencją Bezpieczeństwa Wewnętrznego. Kontrola miała wyjątkowy charakter, gdyż była to pierwsza przeprowadzona przez NIK kontrola krzyżowa. Łącznie kontrolą objęto 22 producentów energii elektrycznej i cieplnej, 9 kopalń i 2 pośredników w handlu węglem. Kontrola wykazała, że do dużych odbiorców kopalnie ...

-

![Obowiązki pracodawcy w zakresie BHP [© fotogestoeber - Fotolia.com] Obowiązki pracodawcy w zakresie BHP]()

Obowiązki pracodawcy w zakresie BHP

... opiniowanie szczegółowych instrukcji dotyczących bezpieczeństwa i higieny pracy na poszczególnych stanowiskach pracy; udział w ustalaniu okoliczności i przyczyn wypadków przy pracy oraz w opracowywaniu wniosków wynikających z badania przyczyn i okoliczności tych wypadków oraz zachorowań na choroby zawodowe, a także kontrola realizacji tych wniosków ...

-

![Cisco: bezpieczeństwo w Internecie 2017 [© monsitj - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2017]()

Cisco: bezpieczeństwo w Internecie 2017

... do kwestii bezpieczeństwa: należy uznać krytyczne znaczenie bezpieczeństwa dla działalności biznesowej. Dotyczy to zarówno kadry kierowniczej (zapewnienie finansowania bezpieczeństwa na priorytetowym poziomie), jak i poszczególnych pracowników (edukacja w zakresie bezpieczeństwa). Kontrola przestrzegania zasad bezpieczeństwa: niezbędny jest ...

-

![Ochrona danych osobowych: tożsamość na celowniku [© alphaspirit - Fotolia.com] Ochrona danych osobowych: tożsamość na celowniku]()

Ochrona danych osobowych: tożsamość na celowniku

... załącznik do regulaminu pracownika. Pełna kontrola nad urządzeniem przez ... bezpieczeństwa wdrożenia BYOD jest także edukacja pracowników w kwestii zagrożeń oraz konsekwencji z nich wynikających. Obawa przed osłabieniem bezpieczeństwa na pewno spowalnia proces ekspansji BYOD, nie spowoduje jednak jego zatrzymania. Z dobrymi politykami bezpieczeństwa ...

-

![Pracownik biurowy a bezpieczeństwo danych firmy Pracownik biurowy a bezpieczeństwo danych firmy]()

Pracownik biurowy a bezpieczeństwo danych firmy

... jeśli fizyczna kontrola dostępu działa bez zarzutu, niekoniecznie wszyscy uprawnieni do przebywania w budynku powinni mieć dostęp do danych w systemach komputerowych. Minimalizacja zagrożenia wymaga połączenia zabezpieczeń fizycznych z logiczną kontrolą dostępu. Organizacje mogą się przyczynić do zwiększenia bezpieczeństwa poufnych danych poprzez ...

-

![Większe wydatki firm na ochronę baz danych [© Scanrail - Fotolia.com] Większe wydatki firm na ochronę baz danych]()

Większe wydatki firm na ochronę baz danych

... zdecydowana większość dyrektorów ds. bezpieczeństwa oraz innych decydentów najwyższego szczebla oczekuje rozwiązań zintegrowanych i zautomatyzowanych, a nie produktów rozwiązujących pojedyncze problemy. W obszarze zgodności z przepisami zdecydowana większość, bo aż 75% respondentów, nie ma pewności, czy kontrola w ich przedsiębiorstwie zakończyłaby ...

-

![Fortinet FortiOS 5.0 chroni środowisko BYOD [© JcJg Photography - Fotolia.com] Fortinet FortiOS 5.0 chroni środowisko BYOD]()

Fortinet FortiOS 5.0 chroni środowisko BYOD

... (sandbox). Wykorzystuje ona metody heurystyczne oraz bazę reputacji adresów IP. Większa kontrola w celu zabezpieczenia urządzeń mobilnych i środowisk BYOD. System identyfikuje urządzenia oraz pozwala na zastosowanie specjalnych zasad dostępu i profili bezpieczeństwa, w zależności od rodzaju urządzenia lub grupy urządzeń, lokalizacji i sposobów ich ...

-

![Tekstylia: sprawdzaj oznakowania [© Scanrail - Fotolia.com] Tekstylia: sprawdzaj oznakowania]()

Tekstylia: sprawdzaj oznakowania

... na zlecenie UOKiK kontrola wyrobów włókienniczych. Stwierdzone nieprawidłowości dotyczą blisko 40 proc. przebadanych produktów. Kontrola przeprowadzona na zlecenie ... i Konsumentów przypomina, że wszelkie zastrzeżenia dotyczące oznakowania, jakości i bezpieczeństwa produktów można zgłaszać w wojewódzkich inspektoratach Inspekcji Handlowej. Warto ...

-

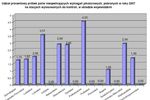

![Jakość paliwa w Polsce 2007 Jakość paliwa w Polsce 2007]()

Jakość paliwa w Polsce 2007

... wlewanej do baków benzyny – 2,3 proc. przebadanych (rok wcześniej 2,8 proc.). Przeprowadzona po raz pierwszy kontrola jakości gazu LPG nie wypadła już tak dobrze. Ze ... mocy lub wręcz unieruchomieniem silnika stwarzana jest sytuacja zagrożenia bezpieczeństwa. Inspekcja Handlowa przeprowadziła również kontrole stacji, na które napłynęły skargi ...

-

![Antywirusy McAfee w nowych wersjach [© Nmedia - Fotolia.com] Antywirusy McAfee w nowych wersjach]()

Antywirusy McAfee w nowych wersjach

... to produkty bezpieczeństwa dla użytkowników indywidualnych. Wprowadzając nowe wersje produktów firma McAfee wyznacza nowe standardy bezpieczeństwa użytkowników ... też wykupić licencję programu McAfee Online Backup zawierającą nielimitowaną wielkość pamięci. Kontrola rodzicielska: firma McAfee znacząco usprawniła funkcje kontroli rodzicielskiej w ...

-

![Zagrożenia internetowe I kw. 2012 Zagrożenia internetowe I kw. 2012]()

Zagrożenia internetowe I kw. 2012

... SMS na numery o podwyższonej opłacie? Odpowiedź jest prosta: pełna kontrola pozwala osobom atakującym ukrywać obecność szkodliwego oprogramowania na telefonie przez ... ich komputery są „poza podejrzeniem” i dlatego nie posiadają żadnych rozwiązań bezpieczeństwa zainstalowanych na swoich komputerach, narażają na niebezpieczeństwo całą sieć korporacyjną ...

-

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?]()

Czy przeglądarki internetowe są bezpieczne?

... ale nadal możesz zostać zaatakowany przez złożone szkodliwego oprogramowanie. Właściwy pakiet bezpieczeństwa, jak Kaspersky Internet Security 2013 w większości przypadków blokuje samą ... „dozwolonych”. Podobnie jak inne technologie kontroli punków końcowych, Kontrola aplikacji działa w sposób scentralizowany. Dzięki Kaspersky Security Center ...

-

![Artykuły dziecięce coraz lepszej jakości. Znamy wyniki kontroli IH [© mbt_studio - Fotolia.com] Artykuły dziecięce coraz lepszej jakości. Znamy wyniki kontroli IH]()

Artykuły dziecięce coraz lepszej jakości. Znamy wyniki kontroli IH

... produktów dla dzieci wyniósł niemal 27 procent. Przeprowadzona w II kwartale bieżącego roku kontrola objęła swoim zasięgiem krzesełka do karmienia (zarówno wolnostojące, jak i montowane do mebli) oraz naczynia ... nowy. Prawo to przysługuje nam w ciągu dwóch lat od zakupu. Zastrzeżenia co do bezpieczeństwa lub oznakowania produktów należy zgłaszać do ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Łatwiejsza kontrola spamu [© Nmedia - Fotolia.com] Łatwiejsza kontrola spamu](https://s3.egospodarka.pl/grafika/spam/Latwiejsza-kontrola-spamu-Qq30bx.jpg)

![Krótsza kontrola w przedsiębiorstwie [© Syda Productions - Fotolia.com] Krótsza kontrola w przedsiębiorstwie](https://s3.egospodarka.pl/grafika/kontrola-w-firmie/Krotsza-kontrola-w-przedsiebiorstwie-d8i3B3.jpg)

![BHP w firmie: kontrola PIP na wniosek załogi [© fotogestoeber - Fotolia.com] BHP w firmie: kontrola PIP na wniosek załogi](https://s3.egospodarka.pl/grafika/bezpieczenstwo-i-higiena-pracy/BHP-w-firmie-kontrola-PIP-na-wniosek-zalogi-5tvaz6.jpg)

![Lotnisko Poznań-Ławica: nowe skanery, szybsza odprawa [© Freepik] Lotnisko Poznań-Ławica: nowe skanery, szybsza odprawa](https://s3.egospodarka.pl/grafika2/lot-samolotem/Lotnisko-Poznan-Lawica-nowe-skanery-szybsza-odprawa-264048-150x100crop.jpg)

![System operacyjny FortiOS w nowej wersji [© Nmedia - Fotolia.com] System operacyjny FortiOS w nowej wersji](https://s3.egospodarka.pl/grafika/Fortinet/System-operacyjny-FortiOS-w-nowej-wersji-Qq30bx.jpg)

![Cyberbezpieczeństwo firm w 2022 roku. Oto największe wyzwania [© pixabay.com] Cyberbezpieczeństwo firm w 2022 roku. Oto największe wyzwania](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberbezpieczenstwo-firm-w-2022-roku-Oto-najwieksze-wyzwania-243187-150x100crop.jpg)

![Jak zabezpieczyć konto na Facebooku? [© Cybrain - Fotolia.com] Jak zabezpieczyć konto na Facebooku?](https://s3.egospodarka.pl/grafika2/facebook/Jak-zabezpieczyc-konto-na-Facebooku-182945-150x100crop.jpg)

![Wanienki dla dzieci pod lupą Inspekcji Handlowej. Są nieprawidłowości [© anyka - fotolia.com] Wanienki dla dzieci pod lupą Inspekcji Handlowej. Są nieprawidłowości](https://s3.egospodarka.pl/grafika2/produkty-dla-dzieci/Wanienki-dla-dzieci-pod-lupa-Inspekcji-Handlowej-Sa-nieprawidlowosci-247480-150x100crop.jpg)

![Sophos UTM chroni przed atakiem sieci botnet [© Andrea Danti - Fotolia.com] Sophos UTM chroni przed atakiem sieci botnet](https://s3.egospodarka.pl/grafika2/Sophos-UTM/Sophos-UTM-chroni-przed-atakiem-sieci-botnet-133784-150x100crop.jpg)

![Cyberprzemoc, pornografia, sexting. Co jeszcze czyha na dziecko w sieci? [© carballo - Fotolia.com] Cyberprzemoc, pornografia, sexting. Co jeszcze czyha na dziecko w sieci?](https://s3.egospodarka.pl/grafika2/dziecko-w-sieci/Cyberprzemoc-pornografia-sexting-Co-jeszcze-czyha-na-dziecko-w-sieci-157545-150x100crop.jpg)

![Cyberbezpieczeństwo: czego obawiać się w 2023 roku? [© BillionPhotos.com - Fotolia.com] Cyberbezpieczeństwo: czego obawiać się w 2023 roku?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberbezpieczenstwo-czego-obawiac-sie-w-2023-roku-250001-150x100crop.jpg)

![Błąd przy boardingu. Pasażer wszedł do samolotu bez karty pokładowej [© Freepik] Błąd przy boardingu. Pasażer wszedł do samolotu bez karty pokładowej](https://s3.egospodarka.pl/grafika2/boarding/Blad-przy-boardingu-Pasazer-wszedl-do-samolotu-bez-karty-pokladowej-266641-150x100crop.jpg)

![NIK: handel węglem przyniósł milionowe straty [© christian42 - Fotolia.com] NIK: handel węglem przyniósł milionowe straty](https://s3.egospodarka.pl/grafika/wegiel/NIK-handel-weglem-przyniosl-milionowe-straty-zaGbha.jpg)

![Obowiązki pracodawcy w zakresie BHP [© fotogestoeber - Fotolia.com] Obowiązki pracodawcy w zakresie BHP](https://s3.egospodarka.pl/grafika/BHP/Obowiazki-pracodawcy-w-zakresie-BHP-5tvaz6.jpg)

![Cisco: bezpieczeństwo w Internecie 2017 [© monsitj - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2017](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-2017-191298-150x100crop.jpg)

![Ochrona danych osobowych: tożsamość na celowniku [© alphaspirit - Fotolia.com] Ochrona danych osobowych: tożsamość na celowniku](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Ochrona-danych-osobowych-tozsamosc-na-celowniku-131260-150x100crop.jpg)

![Większe wydatki firm na ochronę baz danych [© Scanrail - Fotolia.com] Większe wydatki firm na ochronę baz danych](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/Wieksze-wydatki-firm-na-ochrone-baz-danych-apURW9.jpg)

![Fortinet FortiOS 5.0 chroni środowisko BYOD [© JcJg Photography - Fotolia.com] Fortinet FortiOS 5.0 chroni środowisko BYOD](https://s3.egospodarka.pl/grafika2/srodowisko-BYOD/Fortinet-FortiOS-5-0-chroni-srodowisko-BYOD-107912-150x100crop.jpg)

![Tekstylia: sprawdzaj oznakowania [© Scanrail - Fotolia.com] Tekstylia: sprawdzaj oznakowania](https://s3.egospodarka.pl/grafika/tekstylia/Tekstylia-sprawdzaj-oznakowania-apURW9.jpg)

![Antywirusy McAfee w nowych wersjach [© Nmedia - Fotolia.com] Antywirusy McAfee w nowych wersjach](https://s3.egospodarka.pl/grafika/McAfee/Antywirusy-McAfee-w-nowych-wersjach-Qq30bx.jpg)

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?](https://s3.egospodarka.pl/grafika2/Opera/Czy-przegladarki-internetowe-sa-bezpieczne-108446-150x100crop.jpg)

![Artykuły dziecięce coraz lepszej jakości. Znamy wyniki kontroli IH [© mbt_studio - Fotolia.com] Artykuły dziecięce coraz lepszej jakości. Znamy wyniki kontroli IH](https://s3.egospodarka.pl/grafika2/Inspekcja-Handlowa/Artykuly-dzieciece-coraz-lepszej-jakosci-Znamy-wyniki-kontroli-IH-163127-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Jaki podatek od nieruchomości w 2025 roku? [© Freepik] Jaki podatek od nieruchomości w 2025 roku?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-w-2025-roku-261260-150x100crop.jpg)

![Ile kosztuje mieszkanie w najwyższych wieżowcach Polski? Ceny apartamentów zapierają dech w piersiach - podobnie jak widoki [© wygenerowane przez AI] Ile kosztuje mieszkanie w najwyższych wieżowcach Polski? Ceny apartamentów zapierają dech w piersiach - podobnie jak widoki [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/drapacze-chmur/Ile-kosztuje-mieszkanie-w-najwyzszych-wiezowcach-Polski-Ceny-apartamentow-zapieraja-dech-w-piersiach-podobnie-jak-widoki-267512-50x33crop.png) Ile kosztuje mieszkanie w najwyższych wieżowcach Polski? Ceny apartamentów zapierają dech w piersiach - podobnie jak widoki

Ile kosztuje mieszkanie w najwyższych wieżowcach Polski? Ceny apartamentów zapierają dech w piersiach - podobnie jak widoki

![Czy kupno auta poleasingowego ma sens? [© Freepik] Czy kupno auta poleasingowego ma sens?](https://s3.egospodarka.pl/grafika2/auta-poleasingowe/Czy-kupno-auta-poleasingowego-ma-sens-267686-150x100crop.jpg)

![Czy jesteśmy gotowi na kredyt hipoteczny z AI? [© Freepik] Czy jesteśmy gotowi na kredyt hipoteczny z AI?](https://s3.egospodarka.pl/grafika2/kredyt-hipoteczny-kupno-mieszkania/Czy-jestesmy-gotowi-na-kredyt-hipoteczny-z-AI-267666-150x100crop.jpg)

![Jak prawidłowo zabezpieczyć ładunek? Przepisy i kary w krajach Unii Europejskiej [© wygenerowane przez AI] Jak prawidłowo zabezpieczyć ładunek? Przepisy i kary w krajach Unii Europejskiej](https://s3.egospodarka.pl/grafika2/przewoz-ladunkow/Jak-prawidlowo-zabezpieczyc-ladunek-Przepisy-i-kary-w-krajach-Unii-Europejskiej-267667-150x100crop.png)

![Granty na Eurogranty: 20 mln zł z PARP na wsparcie dla polskich MŚP i nauki [© wygenerowane przez AI] Granty na Eurogranty: 20 mln zł z PARP na wsparcie dla polskich MŚP i nauki](https://s3.egospodarka.pl/grafika2/dzialalnosc-innowacyjna/Granty-na-Eurogranty-20-mln-zl-z-PARP-na-wsparcie-dla-polskich-MSP-i-nauki-267665-150x100crop.png)

![PayPal zwróci opłaty polskim użytkownikom - decyzja UOKiK [© wygenerowane przez AI] PayPal zwróci opłaty polskim użytkownikom - decyzja UOKiK](https://s3.egospodarka.pl/grafika2/PayPal/PayPal-zwroci-oplaty-polskim-uzytkownikom-decyzja-UOKiK-267664-150x100crop.png)

![Zmiany w wynagrodzeniach w I półroczu 2025: które branże zyskują, a które tracą? [© wygenerowane przez AI] Zmiany w wynagrodzeniach w I półroczu 2025: które branże zyskują, a które tracą?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Zmiany-w-wynagrodzeniach-w-I-polroczu-2025-ktore-branze-zyskuja-a-ktore-traca-267657-150x100crop.png)