-

![Oprogramowanie Iomega v.Clone Oprogramowanie Iomega v.Clone]()

Oprogramowanie Iomega v.Clone

... komputerach wykorzystywanych do wirtualizacji. W ... do ostatnich maili, dokumentów i danych, a nawet może przenieść je na nowy komputer. Zmiana na nowy system operacyjny lub awaria? Dzięki v.Clone można uruchamiać wirtualny komputer na dowolnym innym, dopóki nie upora się z awarią podstawowego. Oprogramowanie Iomega v.Clone będzie dostępne do pobrania ...

-

![Karty kredytowe: płać bezpiecznie Karty kredytowe: płać bezpiecznie]()

Karty kredytowe: płać bezpiecznie

... Ci tylko nadzieja, że kelner dodał to jedno zero przez przypadek. Twój podpis upoważnia do pobrania z Twojego konta kwoty, jaka widnieje na rachunku. Wyprostowanie takiej sprawy później może być trudne ... chronić go przed ogromną ilością różnych ataków. Oprócz ochrony przed wirusami wybrany przez ciebie program powinien zostać wyposażony w zaporę ...

-

![Implementacja prawa wspólnotowego zbyt wolna Implementacja prawa wspólnotowego zbyt wolna]()

Implementacja prawa wspólnotowego zbyt wolna

... UE w Polsce, Czechach, Estonii i Słowenii oraz na Węgrzech. Pełna wersja dostępna jest na stronie internetowej programu Ernst & Young Sprawne Państwo. Do pobrania:

-

![Szkoła średnia a staż pracy [© fotogestoeber - Fotolia.com] Szkoła średnia a staż pracy]()

Szkoła średnia a staż pracy

... : Zgodnie z art. 155 kodeksu pracy pracownikowi, który ukończył tylko średnią szkołę ogólnokształcącą, do okresu stażu urlopowego wlicza się 4 lata, pod warunkiem, że przewidziany programem nauczania czas trwania ... prawa pracy. Porady wraz z podstawą prawną otrzymasz na skrzynkę. Dajemy gwarancję profesjonalnej odpowiedzi. W portalu do pobrania ...

-

![Staż z urzędu pracy - jakie uprawnienia [© fotogestoeber - Fotolia.com] Staż z urzędu pracy - jakie uprawnienia]()

Staż z urzędu pracy - jakie uprawnienia

... , poz. 1160). Portal Kadrowy - odpowiedzi ekspertów prawa pracy. Porady wraz z podstawą prawną otrzymasz na skrzynkę. Dajemy gwarancję profesjonalnej odpowiedzi. W portalu do pobrania m.in. wzory, wskaźniki, kalkulatory, akty prawne.

-

![Rynek nieruchomości i kredytów IV kw. 2010 Rynek nieruchomości i kredytów IV kw. 2010]()

Rynek nieruchomości i kredytów IV kw. 2010

... trendu wyróżnia się rynek wrocławski, gdzie w 2010 roku doszło do znaczących wzrostów cen we wszystkich kategoriach mieszkań, oraz łódzki gdzie ze względu na znaczny zasób mieszkań małych o niskim standardzie odnotowujemy stabilizację cen w dwóch najmniejszych przedziałach wielkości i wzrost we wszystkich pozostałych kategoriach. Do pobrania:

-

![Rynek nieruchomości i kredytów III kw. 2011 Rynek nieruchomości i kredytów III kw. 2011]()

Rynek nieruchomości i kredytów III kw. 2011

... będą jeszcze silniej wpływać na sytuację na rynku w nadchodzących miesiącach. Konieczne jest przygotowanie programu zachęcającego do długoterminowego oszczędzania na cele mieszkaniowe oraz programu wspierania budownictwa mieszkaniowego. Bez tych działań wielu ... ten trend na rynku cen mieszkań miał ulec zmianie w najbliższych miesiącach. Do pobrania ...

-

![Kaspersky Internet Security for Android [© DOC RABE Media - Fotolia.com] Kaspersky Internet Security for Android]()

Kaspersky Internet Security for Android

... lokalizację. Bezpieczeństwo dla wszystkich Kaspersky Internet Security for Android jest dostępny do pobrania na stronie http://kaspersky.pl/kis_android. Darmowe funkcje są dostępne ... , zawartego w aplikacji systemu zakupów użytkownicy mogą łatwo uaktualnić program do poziomu premium, który oprócz darmowej funkcjonalności oferuje zaawansowane ...

-

![Nieuchwytny malware z Google Play zainfekował setki tysięcy smartfonów [© Maksim Kabakou - Fotolia.com] Nieuchwytny malware z Google Play zainfekował setki tysięcy smartfonów]()

Nieuchwytny malware z Google Play zainfekował setki tysięcy smartfonów

... cyberprzestępcy przeprowadzali akcje phishingowe wymierzone przeciwko użytkownikom aplikacji związanych z finansami i zakupami. To jeden ze sposobów, który miał zachęcać potencjalne ofiary do pobrania aplikacji. Na liście zaatakowanych instytucji znalazły się m.in mBank oraz Plus Bank. Jak tłumaczy Bogdan Botezatu, dyrektor ds. badań i raportowania ...

-

![Poczta Polska ostrzega przed oszustami. Uważaj na maile z jej logo [© weerapat1003 - Fotolia.com] Poczta Polska ostrzega przed oszustami. Uważaj na maile z jej logo]()

Poczta Polska ostrzega przed oszustami. Uważaj na maile z jej logo

... na socjotechnice – najczęściej zachęcają do kliknięcia w załączony link lub pobrania pliku (w rzeczywistości zakażonego wirusem komputerowym). Ma do tego skłonić fałszywa oferta promocyjna ... umieszczone na stronie. Zawsze uaktualniaj program do odbierania poczty i przeglądarkę internetową. Instaluj dodatki do klienta pocztowego czy też przeglądarki ...

-

![Uwaga na maile z fałszywymi fakturami [© ra2 studio - Fotolia.com] Uwaga na maile z fałszywymi fakturami]()

Uwaga na maile z fałszywymi fakturami

... niepokojące tytuły, mające sprowokować do szybkiego działania, np. „Zaległa płatność”, „Upływa termin płatności faktury”, itp. – mówi Kamil Sadkowski, starszy analityk zagrożeń ESET. Jak rozpoznać fałszywą fakturę? Uważaj na linki prowadzące do pobrania dokumentu. Niektóre mogą wzbudzać zaufanie, bo kierują do powszechnie dostępnych usług np ...

-

![Emotet i Formbook wiodą prym w Polsce. Bankowość mobilna na celowniku Emotet i Formbook wiodą prym w Polsce. Bankowość mobilna na celowniku]()

Emotet i Formbook wiodą prym w Polsce. Bankowość mobilna na celowniku

... (smishing), aby nakłonić ofiary do kliknięcia złośliwego łącza, które przekierowuje je do pobrania fałszywej aplikacji zawierającej złośliwe oprogramowanie. Obecnie popularniejszymi od Malibota narzędziami są jedynie AlienBot, który umożliwia wstrzyknięcie złośliwego kodu do legalnych aplikacji finansowych, uzyskując dostęp do kont ofiar, a także ...

-

![Oszustwa na ChatGPT. Facebook zalany fałszywymi treściami o sztucznej inteligencji Oszustwa na ChatGPT. Facebook zalany fałszywymi treściami o sztucznej inteligencji]()

Oszustwa na ChatGPT. Facebook zalany fałszywymi treściami o sztucznej inteligencji

... klikaj plików do pobrania pochodzących z grup, nieoficjalnych forów itp. Sprawdź łącza: Ataki typu phishing adresów URL mają na celu nakłonienie odbiorców do kliknięcia złośliwego łącza. Najedź kursorem na linki w wiadomości e-mail i sprawdź, czy rzeczywiście prowadzą tam, gdzie twierdzą. Wprowadź podejrzane linki do narzędzia do wery-fikacji ...

-

![Jakie złośliwe programy atakują polskie sieci na początku 2025 roku? [© Freepik] Jakie złośliwe programy atakują polskie sieci na początku 2025 roku?]()

Jakie złośliwe programy atakują polskie sieci na początku 2025 roku?

... wykryty w 2018 roku. Rozprzestrzenia się poprzez strony internetowe, które skłaniają użytkowników do pobrania rzekomej aktualizacji przeglądarki. W rzeczywistości infekuje system, instalując dodatkowe złośliwe oprogramowanie, które może posłużyć do dalszych ataków, w tym instalacji ransomware. FakeUpdates, powiązane z rosyjską grupą hakerską Evil ...

-

![Zarządzanie talentami w polskich firmach [© Scanrail - Fotolia.com] Zarządzanie talentami w polskich firmach]()

Zarządzanie talentami w polskich firmach

... które odpowiedziały na zaproszenie do wzięcia udziału w projekcie badawczym, to w większości te firmy, dla których jest to temat istotny i które taki program mają lub zamierzają ... House of Skills w okresie od lipca do września 2006 roku na grupie 300 dyrektorów personalnych największych przedsiębiorstw (wg "Listy 500 Rzeczpospolitej") Do pobrania ...

-

![Piractwo komputerowe w UE [© Scanrail - Fotolia.com] Piractwo komputerowe w UE]()

Piractwo komputerowe w UE

... na świecie zostały opracowane na podstawie danych statystycznych w zakresie dostaw oprogramowania i sprzętu oraz rezultatów pracy analityków IDC w 50 krajach świata. Do pobrania: (w jęz. ang.)

-

![Linux i Open Source w polskich firmach Linux i Open Source w polskich firmach]()

Linux i Open Source w polskich firmach

... kontroli nad własnymi dokumentami. Informacje o badaniu Badanie zostało zrealizowane w okresie 20.04 – 4.05 br. metodą ankietowania on-line, skierowanego do firm z listy 2000 Rzeczpospolitej i sektora finansowego, przy współpracy z tygodnikiem „Computerworld”. Udział w badaniu był dobrowolny. Na ankiety odpowiedziało 237 podmiotów. Do pobrania:

-

![Bezpieczny podpis elektroniczny od 21 VII 2008 [© endostock - Fotolia.com] Bezpieczny podpis elektroniczny od 21 VII 2008]()

Bezpieczny podpis elektroniczny od 21 VII 2008

... rozliczają składki za więcej niż 5 ubezpieczonych. Przedsiębiorcy mogą wykorzystywać do tego celu udostępniany przez Zakład program Płatnik, jak również tzw. oprogramowanie interfejsowe które zyskało akceptację ... prawa pracy. Porady wraz z podstawą prawną otrzymasz na skrzynkę. Dajemy gwarancję profesjonalnej odpowiedzi. W portalu do pobrania m.in. ...

-

![Najciekawsze wirusy i robaki VII-XII 2008 [© Scanrail - Fotolia.com] Najciekawsze wirusy i robaki VII-XII 2008]()

Najciekawsze wirusy i robaki VII-XII 2008

... się pod nią podszywa. Banbra.GDB przedostawał się do komputerów w wiadomości e-mail, której nadawcą była rzekomo brazylijska policja - podają eksperci. W treści wiadomości zawarto informację, że komputer nadawcy jest wykorzystywany do nielegalnej działalności, a także zaproszenie do pobrania raportu, który miałby zawierać stosowne dowody. Jednak ...

-

![Jak obliczyć nadgodziny średniotygodniowe? [© fotogestoeber - Fotolia.com] Jak obliczyć nadgodziny średniotygodniowe?]()

Jak obliczyć nadgodziny średniotygodniowe?

... w tym okresie 672 godziny. Wypracował 184 nadgodziny. Pracował tylko od poniedziałku do piątku. Program wyliczył, że średnia tygodniowa liczba godzin przepracowanych dla tego pracownika wyniosła 49 godzin. Zgodnie ... prawa pracy. Porady wraz z podstawą prawną otrzymasz na skrzynkę. Dajemy gwarancję profesjonalnej odpowiedzi. W portalu do pobrania ...

-

![Wtórny rynek mieszkaniowy III kw. 2010 Wtórny rynek mieszkaniowy III kw. 2010]()

Wtórny rynek mieszkaniowy III kw. 2010

... PROGRAM "RODZINA NA SWOIM" Jak czytamy w raporcie, początkowo Związek Banków Polskich prognozował, że w 2010 r. sektor bankowy udzieli aż 59 tys. kredytów preferencyjnych, jednak – po nieco słabszym od prognoz I półroczu 2010 r. – prognozę tę obniżono do ... równe 700 zł. Dla euro i franka szwajcarskiego jest to odpowiednio 723 i 727 zł. Do pobrania ...

-

![Europejska Stolica Kultury 2016: kandydaci a media Europejska Stolica Kultury 2016: kandydaci a media]()

Europejska Stolica Kultury 2016: kandydaci a media

... – obrażeni i wspierający Zwycięzca rankingu – Lublin – był chwalony za swój program i działalność nawet przez konkurentów do tytułu ESK. W mediach podkreślano, że po wyborze Lublina do finałowej piątki „sceptykom zrzedły miny”. Podkreślano wagę Lublina ... stycznia 2011 (okres 3 miesięcy od dnia ogłoszenia składu krótkiej listy finalistów). Do pobrania ...

-

![Rynek nieruchomości i kredytów I kw. 2011 Rynek nieruchomości i kredytów I kw. 2011]()

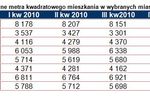

Rynek nieruchomości i kredytów I kw. 2011

... 3,49%, do poziomu 127,48 punktów. Nadal dużym powodzeniem cieszy się program ... do I kwartału 2010 roku, różnice zamykają się w przedziale kilkuprocentowych spadków. Najwyższą spośród badanych miast średnią cenę transakcyjną za metr kwadratowy mieszkania odnotowano w Warszawie – 7 982 PLN, najniższą zaś w aglomeracji katowickiej 3 348 PLN. Do pobrania ...

-

![Rynek nieruchomości i kredytów II kw. 2011 Rynek nieruchomości i kredytów II kw. 2011]()

Rynek nieruchomości i kredytów II kw. 2011

... Swoim oraz wejście w życie nowych regulacji ostrożnościowych mogą skutkować zmniejszeniem liczby potencjalnych nabywców mieszkań i konsekwentnie - mniejszym popytem na kredyty hipoteczne. Do pobrania:

-

![Ceny usług double play i triple play Ceny usług double play i triple play]()

Ceny usług double play i triple play

... sieci ruchomych, lecz także pozostałych przedsiębiorców telekomunikacyjnych. Wychodząc naprzeciw obowiązującym trendom i oczekiwaniom konsumentów, będą oni zapewne rozbudowywać ofertę w tym zakresie. Do pobrania:

-

![Skaner Fujitsu ScanSnap SV600 Skaner Fujitsu ScanSnap SV600]()

Skaner Fujitsu ScanSnap SV600

... do jednego pliku bez konieczności późniejszego scalania obrazów. Nowy Fujitsu ScanSnap SV600 jest kompatybilny zarówno z systemem Windows jak i z Mac OS. Oprogramowanie dla Windows jest standardowym wyposażeniem. Oprogramowanie dla Mac OS dostępne jest do pobrania ...

-

![Android pod ostrzałem złośliwych SMS-ów Android pod ostrzałem złośliwych SMS-ów]()

Android pod ostrzałem złośliwych SMS-ów

... link do pobrania. Komunikaty mogą wyglądać następująco: "Kocham Cię http://[]app.ru/*numer*", gdzie "numer" to numer odbiorcy. Wiadomości wysyłane są do ... program? Wysyłać wiadomości SMS z określonym tekstem do jednego lub kilku numerów wyszczególnionych w poleceniu, a także do wszystkich numerów w książce adresowej; Dodać określony numer telefonu do ...

-

![Masz konto na Steam lub Origin? Pilnuj się! Masz konto na Steam lub Origin? Pilnuj się!]()

Masz konto na Steam lub Origin? Pilnuj się!

... nakłonienia do pobrania złośliwych programów. Na forach dla graczy znalazło się wiele ostrzeżeń dotyczących tego problemu. Jak pisali użytkownicy, aby przekonać do kliknięcia ... ale też anty-spyware, które wykrywa programy szpiegujące. Z kolei hasło do platformy powinno zawierać kombinację małych i wielkich liter, cyfr i znaków specjalnych ...

-

![Złośliwe oprogramowanie w I poł. 2018 r. Cryptominer ciągle w grze [© serpeblu - Fotolia.com] Złośliwe oprogramowanie w I poł. 2018 r. Cryptominer ciągle w grze]()

Złośliwe oprogramowanie w I poł. 2018 r. Cryptominer ciągle w grze

... zgody. SEcoin (17%) – Webowy cryptominer przeznaczony do wydobywania Monero podczas odwiedzin użytkownika na stronie internetowej bez jego zgody. Najlepszy okupant w pierwszej połowie 2018 r. Locky (40%) - oprogramowanie, które rozprzestrzenia się głównie za pomocą spamu, zawierającego pliki do pobrania, podszywające się pod załącznik Word lub ...

-

![5 technik stosowanych przez cyberprzestępców 5 technik stosowanych przez cyberprzestępców]()

5 technik stosowanych przez cyberprzestępców

... ma na celu zachęcić użytkownika do pobrania złośliwego oprogramowania czy podania swoich danych w zamian za „przynętę”. Może nią być darmowy program antywirusowy lub film, przesyłka ... coraz częściej znajdują się na celowniku cyberprzestępców. Fałszywe aplikacje używane do kradzieży danych lub ataków typu ransomware są częstym zjawiskiem, szczególnie ...

-

![Nowa przeglądarka internetowa Ulaa Nowa przeglądarka internetowa Ulaa]()

Nowa przeglądarka internetowa Ulaa

... do stron internetowych i obrazów oraz łatwe udostępnianie edycji i notatek. Wszystkie rozszerzenia do przeglądarki Chrome są kompatybilne z Ulaa i można je bezpośrednio zainstalować z Chrome Webstore. Ulaa jest darmowa dla wszystkich, a jej wersja desktopowa jest w pełni dostępna. Wersje iOS i Android są obecnie w fazie beta i dostępne do pobrania ...

-

![Wizerunek TVP i programu i9:30 wykorzystany przez cyberprzestępców Wizerunek TVP i programu i9:30 wykorzystany przez cyberprzestępców]()

Wizerunek TVP i programu i9:30 wykorzystany przez cyberprzestępców

... ma w nim zachęcać do pobrania aplikacji hazardowej, w materiale pojawia się także rzekoma zwyciężczyni oraz wspomniany influencer, a dla uwiarygodnienia rzekomych przychodów także wizerunek PKO BP i jego aplikacji bankowej. Film kończy się zachętą do klikania w osadzony w nim link i „wejścia do gry”. Co ciekawe, do promowania materiału wykorzystano ...

-

![Trojan bankowy Mamont podszywa się pod Google Chrome Trojan bankowy Mamont podszywa się pod Google Chrome]()

Trojan bankowy Mamont podszywa się pod Google Chrome

... do ich zainstalowania. Takie złośliwe aplikacje mogą wykradać poufne informacje, takie jak dane bankowe, co może prowadzić do strat finansowych. Czerpanie korzyści z zaufania innych Eksperci z firmy GDATA.pl natknęli się na trojana, który podszywa się pod Google Chrome. Aby nakłonić użytkowników do pobrania ... skierowane głównie do rosyjskojęzycznych ...

-

![Phishing: metody ataków Phishing: metody ataków]()

Phishing: metody ataków

... do wiadomości, że nigdy nie informuje użytkowników drogą mailową o aktualizacjach lub plikach do pobrania, nawet jeżeli użytkownik jest zapisany na liście mailingowej Microsoftu. Kliknięcie odnośnika w takiej fałszywej wiadomości przekieruje nas do ...

-

![Skuteczny e-mail marketing [© Minerva Studio - Fotolia.com] Skuteczny e-mail marketing]()

Skuteczny e-mail marketing

... do pobrania. Link do otworzenia wiadomości w nowym oknie umożliwi wyświetlenie pełnej kreacji w nowym oknie, jest to przydatne gdy respondent ma problem z pobraniem treści wiadomości lub chce od razu zobaczyć całą kreację bez konieczności jej przewijania w mailu. Link do ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Szkoła średnia a staż pracy [© fotogestoeber - Fotolia.com] Szkoła średnia a staż pracy](https://s3.egospodarka.pl/grafika/staz-pracy/Szkola-srednia-a-staz-pracy-5tvaz6.jpg)

![Staż z urzędu pracy - jakie uprawnienia [© fotogestoeber - Fotolia.com] Staż z urzędu pracy - jakie uprawnienia](https://s3.egospodarka.pl/grafika/stazysta/Staz-z-urzedu-pracy-jakie-uprawnienia-5tvaz6.jpg)

![Kaspersky Internet Security for Android [© DOC RABE Media - Fotolia.com] Kaspersky Internet Security for Android](https://s3.egospodarka.pl/grafika2/Kaspersky-Internet-Security-for-Android/Kaspersky-Internet-Security-for-Android-128485-150x100crop.jpg)

![Nieuchwytny malware z Google Play zainfekował setki tysięcy smartfonów [© Maksim Kabakou - Fotolia.com] Nieuchwytny malware z Google Play zainfekował setki tysięcy smartfonów](https://s3.egospodarka.pl/grafika2/malware/Nieuchwytny-malware-z-Google-Play-zainfekowal-setki-tysiecy-smartfonow-229540-150x100crop.jpg)

![Poczta Polska ostrzega przed oszustami. Uważaj na maile z jej logo [© weerapat1003 - Fotolia.com] Poczta Polska ostrzega przed oszustami. Uważaj na maile z jej logo](https://s3.egospodarka.pl/grafika2/ataki-hakerow-falszywe-wiadomosci/Poczta-Polska-ostrzega-przed-oszustami-Uwazaj-na-maile-z-jej-logo-233693-150x100crop.jpg)

![Uwaga na maile z fałszywymi fakturami [© ra2 studio - Fotolia.com] Uwaga na maile z fałszywymi fakturami](https://s3.egospodarka.pl/grafika2/phishing/Uwaga-na-maile-z-falszywymi-fakturami-234813-150x100crop.jpg)

![Jakie złośliwe programy atakują polskie sieci na początku 2025 roku? [© Freepik] Jakie złośliwe programy atakują polskie sieci na początku 2025 roku?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Jakie-zlosliwe-programy-atakuja-polskie-sieci-na-poczatku-2025-roku-264938-150x100crop.jpg)

![Zarządzanie talentami w polskich firmach [© Scanrail - Fotolia.com] Zarządzanie talentami w polskich firmach](https://s3.egospodarka.pl/grafika/zatrudnienie/Zarzadzanie-talentami-w-polskich-firmach-apURW9.jpg)

![Piractwo komputerowe w UE [© Scanrail - Fotolia.com] Piractwo komputerowe w UE](https://s3.egospodarka.pl/grafika/piractwo-komputerowe/Piractwo-komputerowe-w-UE-apURW9.jpg)

![Bezpieczny podpis elektroniczny od 21 VII 2008 [© endostock - Fotolia.com] Bezpieczny podpis elektroniczny od 21 VII 2008](https://s3.egospodarka.pl/grafika/podpis-elektroniczny/Bezpieczny-podpis-elektroniczny-od-21-VII-2008-r420Ug.jpg)

![Najciekawsze wirusy i robaki VII-XII 2008 [© Scanrail - Fotolia.com] Najciekawsze wirusy i robaki VII-XII 2008](https://s3.egospodarka.pl/grafika/wirusy/Najciekawsze-wirusy-i-robaki-VII-XII-2008-apURW9.jpg)

![Jak obliczyć nadgodziny średniotygodniowe? [© fotogestoeber - Fotolia.com] Jak obliczyć nadgodziny średniotygodniowe?](https://s3.egospodarka.pl/grafika/sredniotygodniowy-czas-pracy/Jak-obliczyc-nadgodziny-sredniotygodniowe-5tvaz6.jpg)

![Złośliwe oprogramowanie w I poł. 2018 r. Cryptominer ciągle w grze [© serpeblu - Fotolia.com] Złośliwe oprogramowanie w I poł. 2018 r. Cryptominer ciągle w grze](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Zlosliwe-oprogramowanie-w-I-pol-2018-r-Cryptominer-ciagle-w-grze-208211-150x100crop.jpg)

![Skuteczny e-mail marketing [© Minerva Studio - Fotolia.com] Skuteczny e-mail marketing](https://s3.egospodarka.pl/grafika/mailing/Skuteczny-e-mail-marketing-iG7AEZ.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Dni wolne od pracy i kalendarz świąt 2025 [© Tatiana Goskova na Freepik] Dni wolne od pracy i kalendarz świąt 2025](https://s3.egospodarka.pl/grafika2/dni-wolne-od-pracy/Dni-wolne-od-pracy-i-kalendarz-swiat-2025-263099-150x100crop.jpg)

Elektromobilność dojrzewa. Auta elektryczne kupujemy z rozsądku, nie dla idei

Elektromobilność dojrzewa. Auta elektryczne kupujemy z rozsądku, nie dla idei

![Opel Astra Sports Tourer Diesel - praktyczne i oszczędne kombi w kompaktowym wydaniu [© Wojciech Krzemiński] Opel Astra Sports Tourer Diesel - praktyczne i oszczędne kombi w kompaktowym wydaniu](https://s3.egospodarka.pl/grafika2/Opel-Astra-Sports-Tourer/Opel-Astra-Sports-Tourer-Diesel-praktyczne-i-oszczedne-kombi-w-kompaktowym-wydaniu-269565-150x100crop.jpg)

![Jak sztuczna inteligencja zmienia pracę programistów? [© wygenerowane przez AI] Jak sztuczna inteligencja zmienia pracę programistów?](https://s3.egospodarka.pl/grafika2/programista/Jak-sztuczna-inteligencja-zmienia-prace-programistow-269524-150x100crop.jpg)

![Mercedes-AMG GT 43 - sportowe coupe z duszą klasyka [© Wojciech Krzemiński] Mercedes-AMG GT 43 - sportowe coupe z duszą klasyka](https://s3.egospodarka.pl/grafika2/Mercedes-AMG-GT-43/Mercedes-AMG-GT-43-sportowe-coupe-z-dusza-klasyka-269533-150x100crop.jpg)

![Zasiłek pogrzebowy wzrośnie do 7 tys. zł. Kto może się o niego ubiegać i jak złożyć wniosek? [© wygenerowane przez AI] Zasiłek pogrzebowy wzrośnie do 7 tys. zł. Kto może się o niego ubiegać i jak złożyć wniosek?](https://s3.egospodarka.pl/grafika2/komu-przysluguje-zasilek-pogrzebowy/Zasilek-pogrzebowy-wzrosnie-do-7-tys-zl-Kto-moze-sie-o-niego-ubiegac-i-jak-zlozyc-wniosek-269516-150x100crop.jpg)

![Jak działa urlop na żądanie? Prawa i obowiązki pracownika i pracodawcy [© wygenerowane przez AI] Jak działa urlop na żądanie? Prawa i obowiązki pracownika i pracodawcy](https://s3.egospodarka.pl/grafika2/urlop-na-zadanie/Jak-dziala-urlop-na-zadanie-Prawa-i-obowiazki-pracownika-i-pracodawcy-269518-150x100crop.png)