-

![Telefon iPhone firmy Apple Telefon iPhone firmy Apple]()

Telefon iPhone firmy Apple

... z komputera PC lub Mac. Nowe urządzenie Apple pozwala na obsługę poczty elektronicznej, także tej w formacie HTML. iPhone jest wielozadaniowy, dlatego poczta może być pobierana w tle, np. podczas przeglądania stron internetowych. Yahoo! Mail, serwis pocztowy, oferuje bezpłatną usługę “push” IMAP wszystkim użytkownikom ...

-

![Płaski telefon Samsung Z370 Płaski telefon Samsung Z370]()

Płaski telefon Samsung Z370

... MMS / E-mail / JAVA / WAP Przeglądarka dokumentów Tryb offline 24 MB pamięci dostępnej dla użytkownika / Czytnik kart pamięci microSD Notatki głosowe / Poczta głosowa Wymiary - 112 x 50 x 8.4 mm / 73g Bateria (900 mAh): czas rozmowy - 3,5 godziny, czas czuwania - 240 godzin

-

![Doręczanie pism i decyzji z urzędu skarbowego [© anna - Fotolia.com] Doręczanie pism i decyzji z urzędu skarbowego]()

Doręczanie pism i decyzji z urzędu skarbowego

... , gdy polski organ podatkowy w ramach toczącego się postępowania podatkowego doręcza pismo podmiotowi mającemu siedzibę za granicą, za pośrednictwem Poczty Polskiej. Poczta ta pismo takie przyjmuje do doręczenia, a następnie przekazuje operatorowi pocztowemu państwa, w którym adresat ma siedzibę w celu doręczenia. Doręczenie takie należy ...

-

![Polski rynek reklamy 2007-2009 [© Scanrail - Fotolia.com] Polski rynek reklamy 2007-2009]()

Polski rynek reklamy 2007-2009

... w najbliższych latach będą miały wpływ również czynniki o charakterze strukturalnym, między innymi dalsza liberalizacja w sektorach tradycyjnie zmonopolizowanych takich jak telekomunikacja, poczta, energetyka, transport kolejowy czy lotniczy oraz wzrost konkurencji na skutek napływu podmiotów unijnych. Jak wynika z raportu, niemałe znaczenie dla ...

-

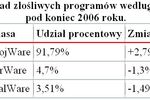

![Ewolucja złośliwego oprogramowania 2006 Ewolucja złośliwego oprogramowania 2006]()

Ewolucja złośliwego oprogramowania 2006

... komputery będą wykorzystywane do wywoływania nowych epidemii, przeprowadzania precyzyjnych ataków oraz masowego wysyłania spamu. Jak podkreślają analitycy z Kaspersky Lab, poczta elektroniczna oraz luki w przeglądarkach nadal będą stanowić główne wektory infekcji wykorzystywane do przenikania do systemów komputerowych. Zmniejszy się liczba ...

-

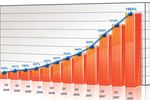

![Rośnie ilość cyfrowych danych na świecie [© Scanrail - Fotolia.com] Rośnie ilość cyfrowych danych na świecie]()

Rośnie ilość cyfrowych danych na świecie

... przewiduje rejestrowanie. ponad 500 miliardów obrazów. Kamery cyfrowe – sumaryczny czas korzystania z kamer cyfrowych podwoi się między chwilą obecną a rokiem 2010. Poczta elektroniczna – Liczba skrzynek e-mail wzrosła z 253 milionów w 1998 r. do niemal 1,6 miliarda w 2006 r. W tym samym okresie liczba wysłanych wiadomości e-mail wzrastała ...

-

![Błędy użytkowników przyczyną utraty danych [© Scanrail - Fotolia.com] Błędy użytkowników przyczyną utraty danych]()

Błędy użytkowników przyczyną utraty danych

... oraz zasobach IT. Ulegają one kradzieży, wyciekom lub zniszczeniu. Głównym źródłem utraty danych są kolejno komputery stacjonarne, laptopy i urządzenia przenośne, poczta elektroniczna, komunikatory internetowe, aplikacje i bazy danych. Organizacje, w których doszło do naruszenia danych i przedostania się informacji o tym fakcie do wiadomości ...

-

![Rodzaje umów pracy i współpracy [© fotogestoeber - Fotolia.com] Rodzaje umów pracy i współpracy]()

Rodzaje umów pracy i współpracy

... kontakcie z pracodawcą i współpracownikami odbywa się poprzez urządzenia telekomunikacyjne (telefon, komputer, fax). Dzięki dostępności Internetu w telepracy zastosowanie znalazła poczta elektroniczna (e-mail). Możliwa stała się praca grupowa wirtualna dzięki zdalnemu dostępowi do sieci komputerowej przedsiębiorstwa. O wyborze odpowiedniej techniki ...

-

![Skype i bezpieczeństwo sieci Skype i bezpieczeństwo sieci]()

Skype i bezpieczeństwo sieci

... ryzyko nie jest prawdą. Nie można jednak powiedzieć, że nie istnieje żadne ryzyko. Z drugiej strony, inne aplikacje sieciowe (takie jak poczta elektroniczna, przeglądarki, a nawet systemy operacyjne) często stanowią większe zagrożenie niż Skype. Rezygnowanie z obiecujących i korzystnych ekonomicznie form technologicznych nie jest dobrym ...

-

![Ewolucja złośliwego oprogramowania I-III 2007 Ewolucja złośliwego oprogramowania I-III 2007]()

Ewolucja złośliwego oprogramowania I-III 2007

... wydarzenia, o których media informowały 24 godziny na dobę. 20 stycznia byliśmy świadkami kolejnego kataklizmu, tym razem jednak jego ofiarą padła poczta elektroniczna. Przeprowadzono gigantyczną masową wysyłkę wiadomości e-mail. Naturalnie, tematy wiadomości - których przykłady znajdują się poniżej - miały skłonić użytkownika do uruchomienia ...

-

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie]()

Bezpieczeństwo dzieci w Internecie

... , ale tak naprawdę pochodzi od przestępców, którzy próbują wyłudzić dane osobowe lub informacje finansowe. Robaki, wirusy, konie trojańskie: Tak jak poczta e-mail, komunikatory internetowe również mogą zostać zainfekowane złośliwym oprogramowaniem. Jeśli tak się zdarzy, zainfekowane wiadomości będą bez wiedzy użytkownika wysyłane ...

-

![Cyberbullying - prześladowanie w Internecie [© stoupa - Fotolia.com] Cyberbullying - prześladowanie w Internecie]()

Cyberbullying - prześladowanie w Internecie

... (ich osobiście lub innych osób) może skutecznie zapobiec potencjalnym problemom. Korzystanie z zalet nowoczesnych technologii bez skutków ubocznych Telefony komórkowe, komputery, poczta elektroniczna i Internet mają ogromne walory edukacyjne i komunikacyjne zarówno dla nas, jak i dla naszych dzieci. Na ogół dzieci korzystają z nich mądrze ...

-

![Jak korzystamy z telefonów komórkowych? [© Scanrail - Fotolia.com] Jak korzystamy z telefonów komórkowych?]()

Jak korzystamy z telefonów komórkowych?

... proc. osób korzystających z usług bardziej zaawansowanych niż MMS. Zalicza się do nich m. in. dostęp do usług online przez portal operatora, poczta elektroniczna, internet przez WAP i komunikatory. Trzy czwarte Polaków używa w domu zarówno telefonu komórkowego, jak i stacjonarnego. Spora grupa używa tylko komórki ...

-

![Spam w formacie PDF [© stoupa - Fotolia.com] Spam w formacie PDF]()

Spam w formacie PDF

... spamera efekt. Głównym powodem takiego stanu rzeczy jest duża popularność stosowanego formatu w korespondencji e-mailowej. Po spamie tekstowym oraz obrazowym niechciana poczta z załącznikiem PDF jest już trzecim rodzajem masowo wysyłanego spamu. G DATA Security wraz z firmą Commtouch, zarejestrowała 11 lipca wzrost PDF-spamu o prawie ...

-

![Mass mailing w małym przedsiębiorstwie Mass mailing w małym przedsiębiorstwie]()

Mass mailing w małym przedsiębiorstwie

Szybkość przekazywania informacji oraz coraz powszechniejszy dostęp do Internetu sprawia, iż poczta elektroniczna staje jednym z bardziej skutecznych mediów reklamowych. E-mail jest doskonałym kanałem do komunikacji z klientami. Jest szybki, efektywny i przede wszystkim niedrogi, ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2007 Ewolucja złośliwego oprogramowania IV-VI 2007]()

Ewolucja złośliwego oprogramowania IV-VI 2007

... luki w zabezpieczeniach przeglądarek w celu przeniknięcia do systemu. Jedyną różnicę, w stosunku do okresu sprzed trzech lat, jest prawdopodobnie fakt, że poczta elektroniczna nie jest już wykorzystywana jako główny sposób rozprzestrzeniania wirusów. Obecnie, jednym z kluczowych narzędzi dystrybucji szkodliwego oprogramowania są komunikatory ...

-

![Elektroniczna gospodarka w Polsce 2006 Elektroniczna gospodarka w Polsce 2006]()

Elektroniczna gospodarka w Polsce 2006

... poziom dostępu do Internetu wyniósł 86 proc. Tradycyjnie najwyższe wskaźniki notowane są w branżach silnie związanych z nowoczesnymi technologiami teleinformatycznymi, a mianowicie: informatyka, poczta i telekomunikacja, nauka oraz film, wideo, radio i telewizja. Na przeciwnym biegunie plasują się takie branże jak: handel detaliczny (80 proc ...

-

![Wiadomości wideo w ofercie Play [© pizuttipics - Fotolia.com] Wiadomości wideo w ofercie Play]()

Wiadomości wideo w ofercie Play

... o nowej wiadomości i może ją odebrać dzwoniąc wideo pod dedykowany numer poczty wideo (*200). Istnieje również możliwość otrzymywania wiadomości wideo e-mailem. Poczta wideo w PLAY jest zintegrowana z pocztą głosową, a to oznacza, że klient ma tylko jedną skrzynkę. Wykonując połączenie wideo, można obejrzeć wiadomości ...

-

![Co musisz wiedzieć o wyszukiwarkach Co musisz wiedzieć o wyszukiwarkach]()

Co musisz wiedzieć o wyszukiwarkach

... Amazon.com, Ebay ani tysiącach innych, umożliwiających wyszukiwanie stron różnych przedsiębiorstw i portali. Z badań wynika, że popularniejszą usługą internetową jest tylko poczta elektroniczna. A zgodnie z badaniami banku inwestycyjnego Piper Jaffray, używanie wyszukiwarek wzrasta średnio o 20 procent w skali roku, głównie dzięki rosnącej liczbie ...

-

![Tydzień 40/2007 (01-07.10.2007) [© RVNW - Fotolia.com] Tydzień 40/2007 (01-07.10.2007)]()

Tydzień 40/2007 (01-07.10.2007)

... 2,5%. Polska wspólnie z kilkoma innymi unijnymi krajami opowiedziała się za przedłużeniem o cztery lata terminu pełnej liberalizacji rynku pocztowego. Oznacza to, że Poczta Polska nie będzie jeszcze przez kilka lat narażona na poważną konkurencję ze strony prywatnych firm. Stracą na tym monopolu polscy ...

-

![Ewolucja złośliwego oprogramowania I-VI 2007 Ewolucja złośliwego oprogramowania I-VI 2007]()

Ewolucja złośliwego oprogramowania I-VI 2007

... do wysyłania spamu oraz przechwytywania adresów e-mail w celu utworzenia spamowych baz mailingowych. Do najważniejszych wektorów infekcji nadal należy poczta elektroniczna oraz luki w zabezpieczeniach przeglądarki. Głównym powodem niewystępowania poważniejszych epidemii spowodowanych przez robaki sieciowe przeprowadzające bezpośrednie ataki za ...

-

![Oprogramowanie Trend Micro Mobile Security 5.0 [© Nmedia - Fotolia.com] Oprogramowanie Trend Micro Mobile Security 5.0]()

Oprogramowanie Trend Micro Mobile Security 5.0

... dostępnych w urządzeniach przenośnych. Naraża to przedsiębiorstwa na ryzyko utraty poufnych danych, także informacji o strategicznym znaczeniu. Aplikacje mobilne, takie jak poczta elektroniczna typu „push”, zarządzanie kontaktami z klientem czy automatyzacja działań terenowych, ułatwiają kradzież danych. Możliwości TMMS 5.0 w zakresie szyfrowania ...

-

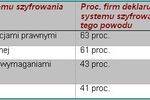

![Ochrona danych firmy: istotne szyfrowanie Ochrona danych firmy: istotne szyfrowanie]()

Ochrona danych firmy: istotne szyfrowanie

Poczta elektroniczna stała się głównym medium w komunikacji biznesowej - jest ważniejsza od telefonu, faksu i tradycyjnej poczty. 75 proc. informacji (takich, jak zaproszenia ...

-

![Dyrektorzy IT a firmowy Internet [© Scanrail - Fotolia.com] Dyrektorzy IT a firmowy Internet]()

Dyrektorzy IT a firmowy Internet

... przydatne z punktu widzenia biznesu, mimo że stwarzają zagrożenie naruszenia bezpieczeństwa firmowego środowiska sieciowego. Dwa sztandarowe przykłady to komunikatory internetowe oraz poczta elektroniczna. Ograniczenie dostępu do poczty czy e-maila nie jest takim prostym i oczywistym rozwiązaniem, jak mogłoby się to wydawać. Tu potrzebne ...

-

![Trend Micro: ataki internetowe 2007 Trend Micro: ataki internetowe 2007]()

Trend Micro: ataki internetowe 2007

... na lotniskach, wciąż będą stanowić popularne miejsca dystrybucji szkodliwego oprogramowania lub ataku przeprowadzanego przez nieprzyjazne jednostki. Usługi komunikacyjne, takie jak poczta elektroniczna, komunikatory internetowe oraz systemy wymiany plików, nadal będą narażone na zagrożenia treści, takie jak spam obrazami, złośliwe łącza URL ...

-

![CRM w Europie: niska jakość obsługi klienta [© Scanrail - Fotolia.com] CRM w Europie: niska jakość obsługi klienta]()

CRM w Europie: niska jakość obsługi klienta

... kontaktu z przedsiębiorstwem. Niewiele poniżej połowy respondentów (47%) określiło go jako opcję preferowaną, a 71% wymieniło go na pierwszym lub drugim miejscu. Poczta elektroniczna to drugi pod względem popularności kanał kontaktu, który uzyskał ogólną aprobatę 60% ankietowanych. Dla porównania, 48% respondentów nie lubi ...

-

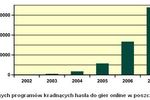

![Gry online a złośliwe oprogramowanie 2007 Gry online a złośliwe oprogramowanie 2007]()

Gry online a złośliwe oprogramowanie 2007

... online. Wnioski Gry online już od dawna przestały być czymś niezwykłym. Stały się częścią codziennego życia, tak samo jak ICQ, poczta elektroniczna czy telefony komórkowe. Zdaniem ekspertów ewolucja szkodliwych programów atakujących gry online w 2007 roku jest wynikiem ewolucji gier online oraz ...

-

![Handel elektroniczny w MSP 2004 i 2007 [© Scanrail - Fotolia.com] Handel elektroniczny w MSP 2004 i 2007]()

Handel elektroniczny w MSP 2004 i 2007

... . 10. Do kontaktów handlowych e-mail, fora dyskusyjne i telefon najczęściej wykorzystują przedsiębiorstwa średnie, Skype i czat room przedsiębiorstwa małe, natomiast poczta tradycyjna wykorzystywana jest jedynie w mikro przedsiębiorstwach i przedsiębiorstwach produkcyjnych. 11. W opinii badanych przedsiębiorców na wzrost zaufania klientów do handlu ...

-

![Łamanie zabezpieczeń CAPTCHA za 2 funty [© stoupa - Fotolia.com] Łamanie zabezpieczeń CAPTCHA za 2 funty]()

Łamanie zabezpieczeń CAPTCHA za 2 funty

... . Program wypełnia pole odpowiedzi i kończy proces rejestracji. W ten sposób spamerzy uzyskują swobodny dostęp do kont użytkowników. Z konta wysyłana jest niepożądana poczta elektroniczna do tysięcy legalnych kont poczty elektronicznej. „Przestępstwa w sieci nie są już zajęciem pojedynczych osób. Działalnością na tym polu zajęły ...

-

![Telefon Sony Ericsson G502 Telefon Sony Ericsson G502]()

Telefon Sony Ericsson G502

... : 2 MPix; 4x cyfrowy zoom; Photo fix; Blog obrazkowy; Nagrywanie filmów wideo Internet: Dostęp do wyszukiwarki NetFront; Ścieżki web Komunikacja i Wiadomości: Poczta elektroniczna; Błyskawiczne wiadomości; Głośnik; Alarm wibracyjny; Wiadomości MMS; Słownik T9; Dyktafon; Wiadomości SMS Łączność: Technologia Bluetooth; Modem; Synchronizacja; Pamięć ...

-

![Nieusprawiedliwiona nieobecność a zwolnienie pracownika [© fotogestoeber - Fotolia.com] Nieusprawiedliwiona nieobecność a zwolnienie pracownika]()

Nieusprawiedliwiona nieobecność a zwolnienie pracownika

... ani nikt inny nie odbiera pisma, pismo uznaje się za skutecznie doręczone po jego powtórnym awizowaniu, które ma obowiązek wykonać poczta. Datą doręczenia pisma jest wtedy siódmy dzień od doręczenia drugiego awiza (wyrok SN z 5 października 2005 r. I PK 37/05, M.P.Pr. 2006/4/210). Podstawa ...

-

![Na kolonie gotówka czy karta? Na kolonie gotówka czy karta?]()

Na kolonie gotówka czy karta?

... zł. Przekaz powinien zostać doręczony w ciągu 3 – 4 dni roboczych. Opłata za przekazy w obrocie krajowym wynosi 1% przekazu plus 4,70 zł. Za granicą Poczta Polska posiada podpisane umowy z 25 krajami. Na terenie Unii Europejskiej odbiorca powinien otrzymać fundusze po 8 – 13 dni. Opłaty zależą od ...

-

![Banki: chroń swoją tożsamość [© denphumi - Fotolia.com] Banki: chroń swoją tożsamość]()

Banki: chroń swoją tożsamość

Związek Banków Polskich przy wsparciu Policji rozpoczął kampanię edukacyjną dotyczącą możliwości zastrzegania utraconych dokumentów tożsamości w bankach. Już dziś każdy może poinformować o zagubionych bądź skradzionych dokumentach już nie tylko będąc klientem konkretnego banku. Coraz więcej banków umożliwia zastrzeganie dokumentów także tym, ...

-

![Paczki pocztowe - zastrzeżenia UKE [© Syda Productions - Fotolia.com] Paczki pocztowe - zastrzeżenia UKE]()

Paczki pocztowe - zastrzeżenia UKE

... kursowych), przydatność Wydziału Niedoręczalnych Przesyłek (WNP) w Koluszkach do opracowywania przesyłek niedoręczonych. Do pozytywnych spostrzeżeń można byłoby zaliczyć fakt, że Poczta Polska w ostatnim okresie wybudowała dwa nowe obiekty (w Pruszczu Gdańskim oraz Zabrzu) o bardzo dużej powierzchni, przystosowane do obsługi znacznych strumieni ...

-

![Wirusy i robaki VII 2008 Wirusy i robaki VII 2008]()

Wirusy i robaki VII 2008

... pocztowego oraz plików sprawdzanych przy użyciu skanera online. Niestety metoda ta nie odzwierciedlała zmiennego charakteru takich zagrożeń. Jak zauważają eksperci, poczta elektroniczna nie jest już głównym źródłem ataków, a ze zgromadzonych danych wynika, że szkodliwe programy stanowią bardzo niewielki odsetek całego ruchu ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Doręczanie pism i decyzji z urzędu skarbowego [© anna - Fotolia.com] Doręczanie pism i decyzji z urzędu skarbowego](https://s3.egospodarka.pl/grafika/Urzedy-Skarbowe/Doreczanie-pism-i-decyzji-z-urzedu-skarbowego-skVsXY.jpg)

![Polski rynek reklamy 2007-2009 [© Scanrail - Fotolia.com] Polski rynek reklamy 2007-2009](https://s3.egospodarka.pl/grafika/rynek-reklamy/Polski-rynek-reklamy-2007-2009-apURW9.jpg)

![Rośnie ilość cyfrowych danych na świecie [© Scanrail - Fotolia.com] Rośnie ilość cyfrowych danych na świecie](https://s3.egospodarka.pl/grafika/dane/Rosnie-ilosc-cyfrowych-danych-na-swiecie-apURW9.jpg)

![Błędy użytkowników przyczyną utraty danych [© Scanrail - Fotolia.com] Błędy użytkowników przyczyną utraty danych](https://s3.egospodarka.pl/grafika/utrata-danych/Bledy-uzytkownikow-przyczyna-utraty-danych-apURW9.jpg)

![Rodzaje umów pracy i współpracy [© fotogestoeber - Fotolia.com] Rodzaje umów pracy i współpracy](https://s3.egospodarka.pl/grafika/umowa-o-prace/Rodzaje-umow-pracy-i-wspolpracy-5tvaz6.jpg)

![Bezpieczeństwo dzieci w Internecie [© stoupa - Fotolia.com] Bezpieczeństwo dzieci w Internecie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Bezpieczenstwo-dzieci-w-Internecie-MBuPgy.jpg)

![Cyberbullying - prześladowanie w Internecie [© stoupa - Fotolia.com] Cyberbullying - prześladowanie w Internecie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Cyberbullying-przesladowanie-w-Internecie-MBuPgy.jpg)

![Jak korzystamy z telefonów komórkowych? [© Scanrail - Fotolia.com] Jak korzystamy z telefonów komórkowych?](https://s3.egospodarka.pl/grafika/badania-uzytkownikow-komorek/Jak-korzystamy-z-telefonow-komorkowych-apURW9.jpg)

![Spam w formacie PDF [© stoupa - Fotolia.com] Spam w formacie PDF](https://s3.egospodarka.pl/grafika/rozwoj-spamu/Spam-w-formacie-PDF-MBuPgy.jpg)

![Wiadomości wideo w ofercie Play [© pizuttipics - Fotolia.com] Wiadomości wideo w ofercie Play](https://s3.egospodarka.pl/grafika/Play/Wiadomosci-wideo-w-ofercie-Play-QhDXHQ.jpg)

![Tydzień 40/2007 (01-07.10.2007) [© RVNW - Fotolia.com] Tydzień 40/2007 (01-07.10.2007)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-40-2007-01-07-10-2007-vgmzEK.jpg)

![Oprogramowanie Trend Micro Mobile Security 5.0 [© Nmedia - Fotolia.com] Oprogramowanie Trend Micro Mobile Security 5.0](https://s3.egospodarka.pl/grafika/Trend-Micro/Oprogramowanie-Trend-Micro-Mobile-Security-5-0-Qq30bx.jpg)

![Dyrektorzy IT a firmowy Internet [© Scanrail - Fotolia.com] Dyrektorzy IT a firmowy Internet](https://s3.egospodarka.pl/grafika/bezpieczenstwo-sieci-firmowych/Dyrektorzy-IT-a-firmowy-Internet-apURW9.jpg)

![CRM w Europie: niska jakość obsługi klienta [© Scanrail - Fotolia.com] CRM w Europie: niska jakość obsługi klienta](https://s3.egospodarka.pl/grafika/CRM/CRM-w-Europie-niska-jakosc-obslugi-klienta-apURW9.jpg)

![Handel elektroniczny w MSP 2004 i 2007 [© Scanrail - Fotolia.com] Handel elektroniczny w MSP 2004 i 2007](https://s3.egospodarka.pl/grafika/e-handel/Handel-elektroniczny-w-MSP-2004-i-2007-apURW9.jpg)

![Łamanie zabezpieczeń CAPTCHA za 2 funty [© stoupa - Fotolia.com] Łamanie zabezpieczeń CAPTCHA za 2 funty](https://s3.egospodarka.pl/grafika/ataki-hakerow/Lamanie-zabezpieczen-CAPTCHA-za-2-funty-MBuPgy.jpg)

![Nieusprawiedliwiona nieobecność a zwolnienie pracownika [© fotogestoeber - Fotolia.com] Nieusprawiedliwiona nieobecność a zwolnienie pracownika](https://s3.egospodarka.pl/grafika/nieusprawiedliwiona-nieobecnosc-pracownika/Nieusprawiedliwiona-nieobecnosc-a-zwolnienie-pracownika-5tvaz6.jpg)

![Banki: chroń swoją tożsamość [© denphumi - Fotolia.com] Banki: chroń swoją tożsamość](https://s3.egospodarka.pl/grafika/dokumenty-tozsamosci/Banki-chron-swoja-tozsamosc-iQjz5k.jpg)

![Paczki pocztowe - zastrzeżenia UKE [© Syda Productions - Fotolia.com] Paczki pocztowe - zastrzeżenia UKE](https://s3.egospodarka.pl/grafika/Poczta-Polska/Paczki-pocztowe-zastrzezenia-UKE-d8i3B3.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Długie weekendy - jak wygląda kalendarz 2025? [© snowing na Freepik] Długie weekendy - jak wygląda kalendarz 2025?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2025-263192-150x100crop.jpg)

![5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025] 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]](https://s3.egospodarka.pl/grafika2//5-Najlepszych-Programow-do-Ksiegowosci-w-Chmurze-Ranking-i-Porownanie-2025-270016-50x33crop.png) 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

![Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy? [© wygenerowane przez AI] Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy?](https://s3.egospodarka.pl/grafika2/maly-ZUS-plus/Maly-ZUS-Plus-2026-Jak-wykorzystac-czysta-karte-i-obnizyc-skladki-na-36-miesiecy-270333-150x100crop.jpg)

![Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach? [© wygenerowane przez AI] Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach?](https://s3.egospodarka.pl/grafika2/mroz/Praca-na-mrozie-Kiedy-pracownik-moze-odmowic-pracy-przy-niskich-temperaturach-270325-150x100crop.jpg)

![Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej [© pixabay] Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej](https://s3.egospodarka.pl/grafika2/praca-w-HR/Wynagrodzenia-w-HR-2025-gdzie-rosly-najszybciej-a-gdzie-najwolniej-270312-150x100crop.png)

![KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku? [© wygenerowane przez AI] KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku?](https://s3.egospodarka.pl/grafika2/prawo-do-odliczenia-VAT/KSeF-a-odliczenie-VAT-w-2026-czy-faktura-spoza-KSeF-pozwala-na-odliczenie-podatku-270317-150x100crop.jpg)

![Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek? [© pexels] Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek?](https://s3.egospodarka.pl/grafika2/nowe-mieszkania-od-deweloperow/Sprzedaz-nowych-mieszkan-wyzsza-niz-prognozy-Dokad-zmierza-rynek-270285-150x100crop.jpg)