-

![3 cyberoszustwa finansowe, przez które możesz wpaść w długi [© pixabay.com] 3 cyberoszustwa finansowe, przez które możesz wpaść w długi]()

3 cyberoszustwa finansowe, przez które możesz wpaść w długi

... . W takiej wiadomości gołym okiem widać, że coś jest nie tak. Treść wygląda jak przetłumaczona z translatora i… w istocie, tak jest! Gdy jednak mail trafi do osoby, która nie zwróci uwagi na te szczegóły i podejmie kontakt z "firmą", również dostanie do wypełnienia formularz. W kolejnym kroku ...

-

![Reklamacja wakacji. Jak ją napisać? Ile mamy czasu? [© pixabay.com] Reklamacja wakacji. Jak ją napisać? Ile mamy czasu?]()

Reklamacja wakacji. Jak ją napisać? Ile mamy czasu?

... do ECK Polska: strona internetowa https://konsument.gov.pl/ tel.: (22) 55 60 600 – od poniedziałku do piątku w godz. 10-14. mail: ECCNET-PL@ec.europa.eu Problem z polskim przedsiębiorcą: 801 440 220 lub 22 290 89 16 – infolinia konsumencka E-mail: porady@dlakonsumentow ...

-

![Co zrobić, kiedy złapiesz malware? [© Marek - Fotolia.com] Co zrobić, kiedy złapiesz malware?]()

Co zrobić, kiedy złapiesz malware?

Pojawia się w plikach komputerowych, wiadomościach e-mail, pamięciach USB czy wszelkiego rodzaju układach scalonych… złośliwe oprogramowanie atakujące nasze smartfony i komputery utrudniające życie użytkownikom. Gdzie ukrywa się po zainfekowaniu? Jak się chronić przed tym niezwykle rozpowszechnionym zagrożeniem? Podstawowe kroki w momencie ...

-

![Wakacje last minute. Jak nie dać się oszukać? Wakacje last minute. Jak nie dać się oszukać?]()

Wakacje last minute. Jak nie dać się oszukać?

... czy niewiedzę wpiszemy w formularz na fałszywej stronie internetowej, może być wykorzystany do przestępstw finansowych. Oszustom niekiedy wystarczy nawet numer telefonu, mail oraz imię i nazwisko, żeby dzięki tej konfiguracji włamać się np. na nasze konta w mediach społecznościowych i tam, podając się za nas ...

-

![Hakerzy wykorzystują Google Translate do ataków [© Artur Marciniec - Fotolia.com.jpg] Hakerzy wykorzystują Google Translate do ataków]()

Hakerzy wykorzystują Google Translate do ataków

Eksperci Avanan i Check Point Software zwracają uwagę na atak hakerski, w którym cyberprzestępcy w celu przejęcia danych uwierzytelniających podszyli się pod Google Translate. Jak ustrzec się przed takimi atakami? Popularne witryny są dla użytkowników synonimem zaufania. Bardziej prawdopodobne jest, że internauta otworzy stronę, która wygląda jak ...

-

![Ceny bez tajemnic, czyli jak nie wpaść w pułapkę w Black Friday [© Kaspars Grinvalds - Fotolia.com] Ceny bez tajemnic, czyli jak nie wpaść w pułapkę w Black Friday]()

Ceny bez tajemnic, czyli jak nie wpaść w pułapkę w Black Friday

... prawidłowość uwidaczniania cen i cen jednostkowych, a także prawidłowość ich wyliczania. Pomoc dla konsumentów: 801 440 220 lub 22 266 76 76 mail porady@dlakonsumentow.pl , porady@dlakonsumentow.pl Rzecznicy konsumentów w twoim mieście lub powiecie: Wojewódzkie inspektoraty Inspekcji Handlowej: uokik.gov.pl/wiih Europejskie ...

-

![Wysyłka firmowych kartek świątecznych. Co na to RODO? Wysyłka firmowych kartek świątecznych. Co na to RODO?]()

Wysyłka firmowych kartek świątecznych. Co na to RODO?

Zbliżające się Święta Bożego Narodzenia to idealny czas, aby zainwestować w podtrzymywanie i budowanie relacji biznesowych. Sprawdzonym sposobem jest wysyłka kartek z życzeniami nie tylko do byłych czy obecnych klientów firmy, ale także tych potencjalnych. Tutaj warto postawić na analogową formę promocji i wybrać fizyczny produkt, jakim jest ...

-

![e-Doręczenia już od 1 lutego e-Doręczenia już od 1 lutego]()

e-Doręczenia już od 1 lutego

Przedsiębiorcy zakładający działalność gospodarczą w CEIDG od 1 lutego 2023 r. będą musieli podać adres mailowy do e-Doręczeń korespondencji z urzędami. Zgodnie z informacją przekazaną przez Ministerstwo Rozwoju i Technologii, e-Doręczenia to usługa, która umożliwi przedsiębiorcom wysyłkę, odbiór i przechowywanie korespondencji online. W ...

-

![5 zasad cyberbezpieczeństwa [© pixabay.com] 5 zasad cyberbezpieczeństwa]()

5 zasad cyberbezpieczeństwa

... , podpisaniem umowy abonamentowej czy zakupem sprzętu na raty. Jeśli to nie my złożyliśmy wniosek o kredyt czy pożyczkę, to taki SMS, mail jest informacją, że ktoś dokonuje wyłudzenia na nasze dane. Przy odpowiednio szybkiej reakcji jesteśmy w stanie uniemożliwić oszustowi zaciągnięcie zobowiązania na ...

-

![Nowe obowiązki sklepów on-line. Jaki jest stan implementacji dyrektywy Omnibus? [© apops - Fotolia.com.jpg] Nowe obowiązki sklepów on-line. Jaki jest stan implementacji dyrektywy Omnibus?]()

Nowe obowiązki sklepów on-line. Jaki jest stan implementacji dyrektywy Omnibus?

... . Poza tym, obowiązkowo od 1 stycznia 2023 r. należało wyświetlać na stronie internetowej sklepu oraz w regulaminie, obok adresu siedziby i adresu e – mail sprzedawcy, numer telefonu, pod który można zadzwonić w ramach zapewnienia szybszego i efektywniejszego kontaktu pomiędzy kupującymi a sprzedawcą. W zakresie produktów cyfrowych, dyrektywa ...

-

![Hakerzy atakują w Amazon Prime Day [© pixabay.com] Hakerzy atakują w Amazon Prime Day]()

Hakerzy atakują w Amazon Prime Day

Amazon Prime Day jest co roku łakomym kąskiem dla hakerów. W tym roku to święto zakupów przypada 11 i 12 lipca, a w ostatnim czasie pojawiło się prawie 1500 domen z hasłem Amazon, z czego 92 proc. uznanych zostało za złośliwe lub podejrzane - podaje Check Point. Ogromną popularność programu Prime wykorzystują cyberprzestępcy do przeprowadzania ...

-

![Kliknąłeś w szkodliwy link? Jak zminimalizować skutki ataku phishingowego? [© adrian_ilie825 - Fotolia.com] Kliknąłeś w szkodliwy link? Jak zminimalizować skutki ataku phishingowego?]()

Kliknąłeś w szkodliwy link? Jak zminimalizować skutki ataku phishingowego?

Wiadomości e-mail z linkami phishingowymi to ulubione narzędzie cyberprzestępców, których celem jest kradzież danych osobowych i infekowanie urządzeń złośliwym oprogramowaniem. Czy w momencie, kiedy nieopatrznie klikniemy złośliwy link, można jeszcze w jakiś sposób odwrócić bieg wydarzeń? Eksperci do spraw cyberbezpieczeństwa z firmy ESET radzą, ...

-

![inFakt Check: analiza obietnic wyborczych Lewicy inFakt Check: analiza obietnic wyborczych Lewicy]()

inFakt Check: analiza obietnic wyborczych Lewicy

Uproszczone podatki, niższy VAT i prawo do nieodbierania maili i telefonów po godzinach pracy - to tylko kilka obietnic zawartych w programie wyborczym Lewicy. Eksperci inFakt sprawdzili, jakie konsekwencje dla przedsiębiorców mogą nieść te propozycje. W ramach cyklu „inFakt Check – Wybory 2023” eksperci z firmy inFakt analizują obietnice wyborcze ...

-

![Czy technologia deepfake wpłynie na wyniki wyborów parlamentarnych? [© roibu - Fotolia.com] Czy technologia deepfake wpłynie na wyniki wyborów parlamentarnych?]()

Czy technologia deepfake wpłynie na wyniki wyborów parlamentarnych?

Tuż przed wyborami polskie media obiegła informacja o fałszywych SMSach i mailach mających szerzyć dezinformację. Eksperci ds. cyberbezpieczeństwa zwracają uwagę, że potencjalnych zagrożeń na ostatniej prostej przed wyborami może być więcej. Coraz głośniej przecież np. o fałszywym nagraniu, wykorzystującym AI i deepfake, które dwa dni przed ...

-

![Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR? [© pixabay.com] Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?]()

Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?

Mieszkańcy Warszawy w ostatnich tygodniach znajdowali za wycieraczkami swoich samochodów mandaty z kodem QR. Zeskanowanie go prowadziło do fałszywej strony, na której ofiary miały pozostawić swoje dane. Ataków z wykorzystaniem kodów QR jest znacznie więcej. Wiadomości od cyberprzestępców możemy też znaleźć w skrzynkach e-mail. Jak zadbać o swoje ...

-

![Polskie instytucje publiczne znów na celowniku rosyjskich hakerów [© Sergey - Fotolia.com] Polskie instytucje publiczne znów na celowniku rosyjskich hakerów]()

Polskie instytucje publiczne znów na celowniku rosyjskich hakerów

Eksperci ESET zwracają uwagę na kolejne ataki rosyjskich hakerów wymierzone w polskie instytucje publiczne. Tym razem cyberprzestępcy podszywali się pod Parlament Europejski i wykradali m.in. wiadomości e-mail i książki adresowe. Wcześniej dochodziło do ataków przeprowadzanych przez grupę współpracującą z FSB. Z raportu ESET wynika, że łączona od ...

-

![Jak się chronić przed smishingiem? Jak się chronić przed smishingiem?]()

Jak się chronić przed smishingiem?

Przedstawiciel banku, członek personelu wsparcia technicznego, czy też urzędnik – właśnie pod takie osoby podszywają się przestępcy wykorzystujący metodę smishingu, jednej z odmian phishingu. W przypadku tej taktyki ofiara nie otrzymuje jednak fałszywych e-maili. Zamiast tego, cyberprzestępcy biorą na celownik jej telefon, na który wysyłają ...

-

![Uważaj na fałszywe maile od... szefa. To może być cyberatak Uważaj na fałszywe maile od... szefa. To może być cyberatak]()

Uważaj na fałszywe maile od... szefa. To może być cyberatak

... interesujące go nazwiska i adresy mailowe z historii konwersacji – wyjaśnia Kamil Sadkowski, analityk laboratorium antywirusowego ESET. Jak podkreślają eksperci, pierwszy, inicjalny mail, wysłany szeroko, np. do wszystkich pracowników danego działu lub organizacji bywa filtrem. Pozwala on cyberprzestępcom zidentyfikować mniej świadome i mniej ...

-

![Jak sformułować klauzulę arbitrażową, by móc ominąć sądy państwowe? [© gpmax - Fotolia.com] Jak sformułować klauzulę arbitrażową, by móc ominąć sądy państwowe?]()

Jak sformułować klauzulę arbitrażową, by móc ominąć sądy państwowe?

... mogą między nimi wyniknąć w przyszłości. Jeżeli chodzi o formę, strony mogą, ale nie muszą sporządzać zapisy arbitrażowe na piśmie. Wystarczy nawet mail lub SMS. Ważne jest, by swoje ustalenia firmy w wystarczający sposób utrwaliły. I wreszcie, zapisy muszą być równe. Firmy budowlane czy kurierskie ...

-

![Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy? [© pixabay.com] Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy?]()

Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy?

Cyberprzestępcy, którzy przejęli konto e-mail, stosują proste reguły, by uniknąć wykrycia. Przenoszą wybrane wiadomości do ukrytych folderów lub usuwają je. Dzięki temu ofiary nie widzą ostrzeżeń bezpieczeństwa, a atakujący mogą gromadzić dane, które pomagają im wyłudzać pieniądze - wynika z najnowszego badania Threat Spotlight przeprowadzonego ...

-

![Formularze Google’a mogą być narzędziem do ataków phishingowych [© Andrey Burmakin - Fotolia.com.jpg] Formularze Google’a mogą być narzędziem do ataków phishingowych]()

Formularze Google’a mogą być narzędziem do ataków phishingowych

Ataki BEC 3.0 (naruszenie poczty biznesowej) polegają na wykorzystaniu legalnych witryn i usług do celów phishingowych. W e-mailu trafiającym do ofiary nie znajdzie się złośliwe oprogramowanie czy niebezpieczny link, a zatem system zabezpieczający nie będzie mógł ich wykryć. Do tworzenia tego typu ataków cyberprzestępcom z pomocą przychodzą usługi ...

-

![Więcej cyberataków na polskie firmy w grudniu 2023 [© Paolese - Fotolia.com] Więcej cyberataków na polskie firmy w grudniu 2023]()

Więcej cyberataków na polskie firmy w grudniu 2023

O 40% wzrosła liczba ataków na polskie firmy i instytucje rządowe w grudniu 2023 roku - donosi Check Point Research. 61% ataków w Polsce dokonywanych było za pośrednictwem e-maili. Najczęściej wykorzystywane złośliwe oprogramowanie to: ransomware Snatch, FakeUpdates oraz CloudEye. W 2024 roku dosięgną nas zagrożenia, takie jak oprogramowanie ...

-

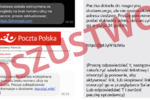

![Wstrzymana paczka? Uważaj, to może być phishing Wstrzymana paczka? Uważaj, to może być phishing]()

Wstrzymana paczka? Uważaj, to może być phishing

Poczta Polska ostrzega przed fałszywymi wiadomościami z informacją o wstrzymaniu paczki. To atak phishingowy, mający na celu wyłudzenie poufnych informacji. Eksperci podpowiadają także, jak chronić się przed takim atakiem. Oszuści wysyłają fałszywe wiadomości (e-mail, SMS, media społecznościowe, platformy sprzedażowe), które wyglądają jak ...

-

![Jak ochronić firmowy smartfon przed cyberatakami? Jak ochronić firmowy smartfon przed cyberatakami?]()

Jak ochronić firmowy smartfon przed cyberatakami?

... nawet od znajomych osób. Po trzecie, skrupulatne sprawdzanie adresów nadawców e-mail. Przestępcy potrafią być tu bardzo kreatywni. Przykładem może być mail phishingowy wysłany z domeny .corn. Podkreślam, corn, a nie com, choć na pierwszy rzut oka wyglądają one identycznie. Po czwarte, korzystanie z menadżerów ...

-

![Keyloggery, aplikacje szpiegujące i malware atakują małe firmy Keyloggery, aplikacje szpiegujące i malware atakują małe firmy]()

Keyloggery, aplikacje szpiegujące i malware atakują małe firmy

... zaatakowanych z wykorzystaniem luk w zabezpieczeniach w używanym przez nie oprogramowaniu do zdalnego monitorowania i zarządzania cyberzagrożeniami, które pochodziło od innych dostawców. Mail o charakterze biznesowym? Lepiej uważać Drugim po ransomware najczęściej stosowanym przez cyberprzestępców rodzajem ataku był Business Email Compromise (BEC ...

-

![Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek? Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek?]()

Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek?

Chyba wszyscy już wiemy, że niebezpieczne wirusy mogą być przesyłane do nas w mailach, w formie załączników czy linków. Cyberprzestępcy mają jednak także inne metody. Potrafią ukryć złośliwe oprogramowanie w grafikach. Czy da się rozpoznać takie obrazki? Jak się ochronić przez tym zagrożeniem? Oto porady ekspertów z firmy ESET. Ukrywanie ...

-

![Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar? Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar?]()

Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar?

Pretexting to taktyka wykorzystywana przez cyberprzestępców w celu nawiązania relacji z potencjalną ofiarą. Choć nie jest bezpośrednią formą ataku, może mieć kluczowe znaczenie dla jego powodzenia. Zdobycie zaufania członków personelu przedsiębiorstwa przez agresora znacznie zwiększa prawdopodobieństwo, że w przyszłości otworzą oni wysyłane przez ...

-

![Rośnie liczba cyberataków na biznesową pocztę e-mail [© Javierafael - Fotolia.com] Rośnie liczba cyberataków na biznesową pocztę e-mail]()

Rośnie liczba cyberataków na biznesową pocztę e-mail

Ataki na biznesową pocztę e-mail stanowiły 46 proc. wszystkich incydentów w I kwartale 2024 roku - wynika z analizy Cisco Talos. Najczęściej atakowane branże to przemysł i sektor edukacyjny. W badanym okresie spadła liczba ataków ransomware. Z analizy Cisco Talos wynika, że najczęstszym sposobem uzyskania początkowego dostępu było wykorzystanie ...

-

![Hakerzy nie pojechali na wakacje: łapią na Booking [© frank peters - adobe.stock.com] Hakerzy nie pojechali na wakacje: łapią na Booking]()

Hakerzy nie pojechali na wakacje: łapią na Booking

... Booking. Z tego tekstu dowiesz się m.in.: Jakie pomysły rodzą się w głowach hakerów w okresie przedwakacyjnym? Jakie zagrożenie może nieść za sobą mail z załącznikiem Faktura Booking.com? Jak chronić się przed wakacyjnymi cyberatakami? Wraz z nadchodzącym latam niektórzy wciąż planują długo wyczekiwane wakacje. Jednak ...

-

![Rezerwujesz wakacje na Booking.com? Uważaj na cyberprzestępców [© Edeltravel_ z Pixabay] Rezerwujesz wakacje na Booking.com? Uważaj na cyberprzestępców]()

Rezerwujesz wakacje na Booking.com? Uważaj na cyberprzestępców

Eksperci ds. cyberbezpieczeństwa ESET ostrzegają przed pułapkami zastawianymi przez cyberprzestępców na platformie Booking.com. Fałszywe maile rezerwacyjne, przejęcie czatu, fałszywe oferty pracy - to najczęstsze typy oszustw. Jak ich uniknąć planując online wakacyjne podróże? Z tego tekstu dowiesz się m.in.: Jak wyglądają najczęstsze typy oszustw ...

-

![Usługi kurierskie zwiększają przewagę nad przesyłkami listowymi Usługi kurierskie zwiększają przewagę nad przesyłkami listowymi]()

Usługi kurierskie zwiększają przewagę nad przesyłkami listowymi

Najnowszy raport o stanie rynku pocztowego, tworzony przez Urząd Komunikacji Elektronicznej, kolejny raz pokazał, jak dynamicznie rozwija się segment usług kurierskich. Ich wolumen już drugi rok z rzędu wyprzedził liczbę nadań listowych. Przesyłki kurierskie w większości odpowiadają także za wartość całego rynku pocztowego, która sięga obecnie 16, ...

-

![Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom? [© Freepik] Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?]()

Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?

Grupa Cisco Talos odkryła osiem luk w zabezpieczeniach aplikacji Microsoft dla systemu macOS, które potencjalnie mogłyby być wykorzystane przez złośliwe oprogramowanie do nieautoryzowanego dostępu do urządzeń. Wykryte podatności mogły umożliwić omijanie systemów zabezpieczeń poprzez istniejące uprawnienia aplikacji. To potencjalnie mogło prowadzić ...

-

![75 mln dolarów okupu za wykradzione dane. Ransomware bije kolejne rekordy [© rawpixel.com na Freepik] 75 mln dolarów okupu za wykradzione dane. Ransomware bije kolejne rekordy]()

75 mln dolarów okupu za wykradzione dane. Ransomware bije kolejne rekordy

... ataków ransomware. Na celownik cyberprzestępców w ubiegłym roku trafiły również m.in. największa na świecie franczyzowa rozlewnia Coca-Coli FEMSA, Sony czy Royal Mail. W Polsce zaatakowany został m.in. system Śląskiej Karty Usług Publicznych, a pierwszym odnotowanym przypadkiem ransomware w banku był incydent Banku Spółdzielczego w Zambrowie na ...

-

![Dynamika wynagrodzeń całkowitych w latach 2018-2024 [© marcinm111 - Fotolia.com] Dynamika wynagrodzeń całkowitych w latach 2018-2024]()

Dynamika wynagrodzeń całkowitych w latach 2018-2024

W Ogólnopolskim Badaniu Wynagrodzeń (OBW) wzięło udział 3 557 osób, które przynajmniej dwa razy wypełniły ankietę w latach 2018-2024 i zostawiły swój adres email. W niniejszym artykule przedstawimy, jak wyglądała dynamika wynagrodzeń w latach 2018-2024* wśród badanych ze względu na płeć, wykształcenie, wielkość firmy i branżę. W poniższym artykule ...

-

![5 zabójców Twojego sukcesu 5 zabójców Twojego sukcesu]()

5 zabójców Twojego sukcesu

Podświadoma potrzeba odczuwania niepewności i chaosu ujawnia się na jeden z pięciu sposobów, które są zagrożeniem dla sukcesu przedsiębiorcy i które nazywam 5 Zabójcami Czasu. Hamulcowy: sabotujesz własny sukces, zwlekając z podjęciem ważnych decyzji. Demon Prędkości: podejmujesz gwałtowne decyzje, np. zatrudnienie kogoś, dlatego że tak jest ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![3 cyberoszustwa finansowe, przez które możesz wpaść w długi [© pixabay.com] 3 cyberoszustwa finansowe, przez które możesz wpaść w długi](https://s3.egospodarka.pl/grafika2/cyberoszustwa/3-cyberoszustwa-finansowe-przez-ktore-mozesz-wpasc-w-dlugi-247224-150x100crop.jpg)

![Reklamacja wakacji. Jak ją napisać? Ile mamy czasu? [© pixabay.com] Reklamacja wakacji. Jak ją napisać? Ile mamy czasu?](https://s3.egospodarka.pl/grafika2/reklamacja/Reklamacja-wakacji-Jak-ja-napisac-Ile-mamy-czasu-247565-150x100crop.jpg)

![Co zrobić, kiedy złapiesz malware? [© Marek - Fotolia.com] Co zrobić, kiedy złapiesz malware?](https://s3.egospodarka.pl/grafika2/malware/Co-zrobic-kiedy-zlapiesz-malware-247586-150x100crop.jpg)

![Hakerzy wykorzystują Google Translate do ataków [© Artur Marciniec - Fotolia.com.jpg] Hakerzy wykorzystują Google Translate do ataków](https://s3.egospodarka.pl/grafika2/Google-Translate/Hakerzy-wykorzystuja-Google-Translate-do-atakow-248509-150x100crop.jpg)

![Ceny bez tajemnic, czyli jak nie wpaść w pułapkę w Black Friday [© Kaspars Grinvalds - Fotolia.com] Ceny bez tajemnic, czyli jak nie wpaść w pułapkę w Black Friday](https://s3.egospodarka.pl/grafika2/ceny/Ceny-bez-tajemnic-czyli-jak-nie-wpasc-w-pulapke-w-Black-Friday-249104-150x100crop.jpg)

![5 zasad cyberbezpieczeństwa [© pixabay.com] 5 zasad cyberbezpieczeństwa](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/5-zasad-cyberbezpieczenstwa-251318-150x100crop.jpg)

![Nowe obowiązki sklepów on-line. Jaki jest stan implementacji dyrektywy Omnibus? [© apops - Fotolia.com.jpg] Nowe obowiązki sklepów on-line. Jaki jest stan implementacji dyrektywy Omnibus?](https://s3.egospodarka.pl/grafika2/Omnibus/Nowe-obowiazki-sklepow-on-line-Jaki-jest-stan-implementacji-dyrektywy-Omnibus-251577-150x100crop.jpg)

![Hakerzy atakują w Amazon Prime Day [© pixabay.com] Hakerzy atakują w Amazon Prime Day](https://s3.egospodarka.pl/grafika2/Amazon-Prime-Day/Hakerzy-atakuja-w-Amazon-Prime-Day-253575-150x100crop.jpg)

![Kliknąłeś w szkodliwy link? Jak zminimalizować skutki ataku phishingowego? [© adrian_ilie825 - Fotolia.com] Kliknąłeś w szkodliwy link? Jak zminimalizować skutki ataku phishingowego?](https://s3.egospodarka.pl/grafika2/phishing/Kliknales-w-szkodliwy-link-Jak-zminimalizowac-skutki-ataku-phishingowego-254699-150x100crop.jpg)

![Czy technologia deepfake wpłynie na wyniki wyborów parlamentarnych? [© roibu - Fotolia.com] Czy technologia deepfake wpłynie na wyniki wyborów parlamentarnych?](https://s3.egospodarka.pl/grafika2/deepfake/Czy-technologia-deepfake-wplynie-na-wyniki-wyborow-parlamentarnych-255428-150x100crop.jpg)

![Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR? [© pixabay.com] Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?](https://s3.egospodarka.pl/grafika2/quishing/Quishing-Co-trzeba-wiedziec-o-atakach-phishingowych-przy-uzyciu-kodow-QR-255781-150x100crop.jpg)

![Polskie instytucje publiczne znów na celowniku rosyjskich hakerów [© Sergey - Fotolia.com] Polskie instytucje publiczne znów na celowniku rosyjskich hakerów](https://s3.egospodarka.pl/grafika2/rosyjscy-hakerzy/Polskie-instytucje-publiczne-znow-na-celowniku-rosyjskich-hakerow-255889-150x100crop.jpg)

![Jak sformułować klauzulę arbitrażową, by móc ominąć sądy państwowe? [© gpmax - Fotolia.com] Jak sformułować klauzulę arbitrażową, by móc ominąć sądy państwowe?](https://s3.egospodarka.pl/grafika2/klauzula-arbitrazowa/Jak-sformulowac-klauzule-arbitrazowa-by-moc-ominac-sady-panstwowe-256294-150x100crop.jpg)

![Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy? [© pixabay.com] Jakie ukryte ustawienia skrzynki odbiorczej e-mail wykorzystują cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/skrzynka-e-mail/Jakie-ukryte-ustawienia-skrzynki-odbiorczej-e-mail-wykorzystuja-cyberprzestepcy-256341-150x100crop.jpg)

![Formularze Google’a mogą być narzędziem do ataków phishingowych [© Andrey Burmakin - Fotolia.com.jpg] Formularze Google’a mogą być narzędziem do ataków phishingowych](https://s3.egospodarka.pl/grafika2/formularze-Google/Formularze-Google-a-moga-byc-narzedziem-do-atakow-phishingowych-256764-150x100crop.jpg)

![Więcej cyberataków na polskie firmy w grudniu 2023 [© Paolese - Fotolia.com] Więcej cyberataków na polskie firmy w grudniu 2023](https://s3.egospodarka.pl/grafika2/cyberataki/Wiecej-cyberatakow-na-polskie-firmy-w-grudniu-2023-257250-150x100crop.jpg)

![Rośnie liczba cyberataków na biznesową pocztę e-mail [© Javierafael - Fotolia.com] Rośnie liczba cyberataków na biznesową pocztę e-mail](https://s3.egospodarka.pl/grafika2/poczta-elektroniczna/Rosnie-liczba-cyberatakow-na-biznesowa-poczte-e-mail-259580-150x100crop.jpg)

![Hakerzy nie pojechali na wakacje: łapią na Booking [© frank peters - adobe.stock.com] Hakerzy nie pojechali na wakacje: łapią na Booking](https://s3.egospodarka.pl/grafika2/phishing/Hakerzy-nie-pojechali-na-wakacje-lapia-na-Booking-260069-150x100crop.jpg)

![Rezerwujesz wakacje na Booking.com? Uważaj na cyberprzestępców [© Edeltravel_ z Pixabay] Rezerwujesz wakacje na Booking.com? Uważaj na cyberprzestępców](https://s3.egospodarka.pl/grafika2/Booking-com/Rezerwujesz-wakacje-na-Booking-com-Uwazaj-na-cyberprzestepcow-260813-150x100crop.jpg)

![Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom? [© Freepik] Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?](https://s3.egospodarka.pl/grafika2/luki-w-zabezpieczeniach/Jak-luki-w-zabezpieczeniach-aplikacji-Microsoft-moga-zagrazac-naszym-komputerom-261629-150x100crop.jpg)

![75 mln dolarów okupu za wykradzione dane. Ransomware bije kolejne rekordy [© rawpixel.com na Freepik] 75 mln dolarów okupu za wykradzione dane. Ransomware bije kolejne rekordy](https://s3.egospodarka.pl/grafika2/ransomware/75-mln-dolarow-okupu-za-wykradzione-dane-Ransomware-bije-kolejne-rekordy-261628-150x100crop.jpg)

![Dynamika wynagrodzeń całkowitych w latach 2018-2024 [© marcinm111 - Fotolia.com] Dynamika wynagrodzeń całkowitych w latach 2018-2024](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Dynamika-wynagrodzen-calkowitych-w-latach-2018-2024-261983-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Mały ZUS Plus od 2026 roku: nowe zasady, dłuższa ulga i ważne terminy [© wygenerowane przez AI] Mały ZUS Plus od 2026 roku: nowe zasady, dłuższa ulga i ważne terminy](https://s3.egospodarka.pl/grafika2/preferencyjne-skladki/Maly-ZUS-Plus-od-2026-roku-nowe-zasady-dluzsza-ulga-i-wazne-terminy-270249-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)

![KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos? [© wygenerowane przez AI] KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-1-kwietnia-2026-czy-najmniejsze-firmy-czeka-chaos-271299-150x100crop.jpg)

![Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych [© pexels] Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych](https://s3.egospodarka.pl/grafika2/samowola-budowlana/Wiecej-kontroli-mniej-kar-Nowe-podejscie-do-samowoli-budowlanych-271296-150x100crop.jpg)

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)