-

![Notebooki Acere Aspire 8951G i 5951G Notebooki Acere Aspire 8951G i 5951G]()

Notebooki Acere Aspire 8951G i 5951G

... obciążenia systemu. Aby zapewnić dobre wrażenia, w notebookach Aspire Ethos zastosowano bezramkowe panele CineCrystal™ o rozdzielczości Full HD lub HD, a także system Dolby Home Theater czwartej generacji oraz inne rozwiązania zapewniające wspaniałe efekty audio, CineSurround, wyjście 5.1-kanałowe i specjalny głośnik niskotonowy, ustanawiające nowy ...

-

![Fałszywy antywirus dla Mac Fałszywy antywirus dla Mac]()

Fałszywy antywirus dla Mac

... ***-antivirus.cz.cc/fast-scan2. Szkodliwe strony WWW sprawdzają, jaka przeglądarka zainstalowana jest na komputerze (musi to być Safari, czyli przeglądarka wbudowana w system Mac OS X), i wyświetlają fałszywy ekran skanowania antywirusowego. Mimo że strona pokazuje fałszywe okno systemu Windows, oferowany jest plik instalacyjny fałszywej ...

-

![Kaspersky Lab: szkodliwe programy VI 2011 Kaspersky Lab: szkodliwe programy VI 2011]()

Kaspersky Lab: szkodliwe programy VI 2011

... standardowych fałszywych archiwów oraz trojanów blockerów, które żądają okupu za odblokowanie komputerów, rosyjscy cyberprzestępcy próbowali zarobić pieniądze wykorzystując wirtualny system płatniczy BitCoins. W tym celu musieli jedynie przejąć na pewien czas zasoby zainfekowanej maszyny. Eksperci z Kaspersky Lab wykryli szkodliwe oprogramowanie ...

-

![TrustPort w wersji biznes TrustPort w wersji biznes]()

TrustPort w wersji biznes

... upusty crossgrade przyznawane przy zmianie oprogramowania innego producenta na TrustPort. TrustPort Security Elements Basic Pakiet dla 10 PC. Kompleksowy system zabezpieczeń do ochrony komputerów w sieci firmowej przed złośliwym oprogramowaniem i zagrożeniami pochodzącymi z Internetu. Oprogramowanie może być instalowane zdalnie na poszczególnych ...

-

![Mikroblogging dla firm [© Minerva Studio - Fotolia.com] Mikroblogging dla firm]()

Mikroblogging dla firm

... na rozmowę z konsultantem – wystarczy, jeśli zalogowawszy się na serwisie przeczyta stosowne informacje na profilu firmy lub zada nowe pytanie. Taki system sprawdza się tylko wtedy, gdy mikroblog jest regularnie uaktualniany i profesjonalnie obsługiwany. Twitter czy Blip? Twitter jest najpopularniejszym mikroblogiem w skali międzynarodowej ...

-

![Płyty główne ASUS M5A78L Płyty główne ASUS M5A78L]()

Płyty główne ASUS M5A78L

... rozwiązanie przeciwprzepięciowe Anti-Surge wykrywające stany przekroczenia napięcia i w czasie rzeczywistym chroni przed ich rozprzestrzenianiem. Aktywnie odcina źródło przepięć, chroniąc tym samym system. Na płytach wbudowany został kodek 8-kanałowego dźwięku HD (znany wcześniej jako Azalia) pozwala na uzyskanie audio wysokiej jakości (192 kHz ...

-

![Firewall FortiWeb z nowymi funkcjami Firewall FortiWeb z nowymi funkcjami]()

Firewall FortiWeb z nowymi funkcjami

... FortiWeb 4.0 MR3 FortiWeb 4.0 MR3 oferuje szeroką gamę nowych funkcji ochrony, możliwości konfiguracji, rejestrowania i raportowania oraz jest łatwy w zastosowaniu: nowy system ochrony przed atakami odmowy dostępu, zwiększa bezpieczeństwo dzięki dodatkowej warstwie polityk zapobiegających atakom DoS. Umożliwia to m.in. weryfikację, czy poszczególne ...

-

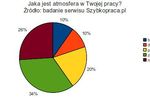

![Atmosfera w pracy zależy od szefa Atmosfera w pracy zależy od szefa]()

Atmosfera w pracy zależy od szefa

... na temat atmosfery w pracy. Największy wpływ na samopoczucie pracowników ma system wynagradzania i awansu, szef oraz współpracownicy. Wyniki pokazały, że 34 proc. ankietowanych ... zespołach oraz pomiędzy osobami wspólnie dzielącymi pokój. 59 proc. respondentów uznała system wynagradzania i awansu za ważny czynnik wpływający na atmosferę w pracy. ...

-

![Projektor Sanyo PLC-XU4001 Projektor Sanyo PLC-XU4001]()

Projektor Sanyo PLC-XU4001

... w trudnych warunkach, nawet dużego natężenia oświetlenia zewnętrznego. Jasny i dobrze nasycony obraz z wiernym odwzorowaniem kolorów można uzyskać bez całkowitego zaciemniania sali. System inteligentnego sterowania pracą lampy optymalizuje zużycie energii elektrycznej oraz zwiększa żywotność lampy nawet do 5.000 godzin, co obniża całkowite koszty ...

-

![Jaka karta kredytowa najlepsza? Jaka karta kredytowa najlepsza?]()

Jaka karta kredytowa najlepsza?

... wystarczy podać dane karty. Wymagane jest również zalogowanie się do internetowego serwisu banku, który wydał kartę i podanie specjalnego kodu. Taki system funkcjonuje w BZ WBK. Bezpieczeństwo podnosi również umożliwienie klientom ustanowienie oddzielnego limitu bezpieczeństwa dla transakcji internetowych. Kiedy nie dokonujemy płatności taki ...

-

![Trend Micro Deep Security 8 [© Nmedia - Fotolia.com] Trend Micro Deep Security 8]()

Trend Micro Deep Security 8

... nową wersję rozwiązania Deep Security. Trend Micro zaoferował bezagentowy moduł chroniący przed złośliwym oprogramowaniem dla środowisk wirtualnych obejmujący system zapobiegania włamaniom i ochrony aplikacji internetowych. Dzięki bezagentowemu modułowi monitorowania integralności danych zaprojektowanemu pod kątem wirtualizacji i przeznaczonemu do ...

-

![Land Rover Defender DC100 Sport Land Rover Defender DC100 Sport]()

Land Rover Defender DC100 Sport

... którą można znaleźć na designerskich meblach i luksusowych jachtach. Zadbano również o system nagłośnienia, który został zaprojektowany przez firmę Meridian. Głośniki są przenośne i ... generację jednostek napędowych, wyposażając nowego DC100 Sport w inteligentny system Start – Stop współpracujący z automatyczną ośmiobiegową skrzynią biegów. Koncepcyjny ...

-

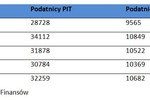

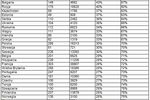

![Kredyt podatkowy: uproszczone zaliczki na podatek Kredyt podatkowy: uproszczone zaliczki na podatek]()

Kredyt podatkowy: uproszczone zaliczki na podatek

... uproszczonych mogą korzystać podatnicy podatku dochodowego od osób prawnych (art. 25 ust. 6-10 ustawy o CIT). …to korzyści podatkowe Czy taki system może być korzystny dla przedsiębiorców? To zależy od sytuacji konkretnego podatnika. Jeśli planowany dochód w 2012 r. będzie znacznie przewyższał ten, na ...

-

![Zarządzanie pracownikami w organizacjach projakościowych Zarządzanie pracownikami w organizacjach projakościowych]()

Zarządzanie pracownikami w organizacjach projakościowych

... wyrażać przełożeni, a inne pracownicy, dlatego uznano, że wewnętrzny system jakości powinien uwzględniać zachowanie balansu między różnymi oczekiwaniami (Svensson ... 2000). Z taką samą sytuacją można się spotkać w wielu organizacjach, które wdrożyły system zarządzania jakością tylko po to, aby uzyskać certyfikat. Pracownicy postrzegają różnice między ...

-

![Kaspersky Endpoint Security 8 i Security Center Kaspersky Endpoint Security 8 i Security Center]()

Kaspersky Endpoint Security 8 i Security Center

... ważne w przypadku pracowników zdalnych. Inteligentna Osobista zapora sieciowa oraz System wykrywania włamań zapewniają ulepszoną ochronę przed atakami sieciowymi niezależnie od ... skalowalność oraz obsługa wirtualizacji: Kaspersky Security Center to scentralizowany system zarządzania bezpieczeństwem, który pozwala na tworzenie gotowych do ...

-

![Chevrolet Camaro 2012 Chevrolet Camaro 2012]()

Chevrolet Camaro 2012

... . Maksymalna prędkość Camaro wynosi 250 km/h. Choć oszczędność paliwa może nie zajmować wysokiego miejsca na liście priorytetów posiadacza Camaro, to system aktywnego zarządzania paliwem, zainstalowany w silniku L99, automatycznie zamyka cztery z ośmiu cylindrów podczas mniej dynamicznej jazdy, umożliwiając zmniejszone zużycie paliwa. Efektem ...

-

![Microsoft Windows Intune 2.0 [© Nmedia - Fotolia.com] Microsoft Windows Intune 2.0]()

Microsoft Windows Intune 2.0

... o nowe filtry sprzętowe. Dodatkowo, można teraz tworzyć i zapisywać parametry raportu, aby ułatwić i usprawnić generowanie raportów w przyszłości. Alerty i Monitoring: System umożliwia skonfigurowanie typów alertów, które mają być zgłoszone, według określonego progu, częstotliwości lub liczby (procentu) komputerów. W Windows Intune 2.0 można też ...

-

![Tablety Motorola XOOM 2 i XOOM 2 Media Edition Tablety Motorola XOOM 2 i XOOM 2 Media Edition]()

Tablety Motorola XOOM 2 i XOOM 2 Media Edition

... oraz wiele opcji personalizacji urządzenia. Tablety będą dostępne na rynku w marcu 2012. Motorola XOOM 2 i Motorola XOOM 2 Media Edition działają w oparciu o system operacyjny Android™ 3.2, wyposażone są między innymi w dwurdzeniowy procesor 1,2 GHz, doskonały, ekran wykonany z Corning Gorilla Glass i pokryty nano powłoką chroniącą przed ...

-

![Kadra kierownicza zdominowana przez mężczyzn Kadra kierownicza zdominowana przez mężczyzn]()

Kadra kierownicza zdominowana przez mężczyzn

... Norwegia (25%) i Włochy (22%), Austria (21%), Niemcy (20%) i Holandia (19%). W krajach takich jak: Hiszpania, Norwegia, Francja, Belgia czy Włochy funkcjonował system kwotowy, który polega na administracyjnym rezerwowaniu miejsc dla reprezentantów określonych grup społecznych. Te zarezerwowane miejsca (kwoty) mają przeciwdziałać wykluczeniu kobiet ...

-

![Kaspersky Lab: szkodliwe programy II 2012 Kaspersky Lab: szkodliwe programy II 2012]()

Kaspersky Lab: szkodliwe programy II 2012

... czynienia z efektami ich pracy. Ataki na użytkowników indywidualnych Luki w systemie płatności Google Wallet Jesienią 2011 roku Google uruchomił Google Wallet, system płatności elektronicznych, który pozwala użytkownikom płacić za towary i usługi przy użyciu telefonów działających pod kontrolą Androida z komunikacją bliskiego zasięgu (ang ...

-

![Telefon konferencyjny Planet ICF-1700 Telefon konferencyjny Planet ICF-1700]()

Telefon konferencyjny Planet ICF-1700

... Książka telefoniczna z eksportem i importem Książka telefoniczna XML Odtwarzacz multimediów (mp3,wav,wma) Obsługa dysków USB Szyfrowanie VoIP (SIP / RTP) Zarządzanie System bazujący na Android 2.1 Wielojęzyczny interfejs Obsługa aplikacji Android, np. email, IM, przeglądarka Sklep z aplikacjami Zarządzanie przez sieć, telnet oraz klawiaturę ...

-

![Jak działa karta kredytowa? Jak działa karta kredytowa?]()

Jak działa karta kredytowa?

... zasadach. Można sobie w tym pomóc. Aby nie zapomnieć o terminowym uregulowaniu długu w większości banków można ustanowić automatyczną spłatę karty. W dniu spłaty system automatycznie pobiera pieniądze z konta. Oczywiście pod warunkiem, że będzie tam odpowiednia kwota. Z takiego darmowego kredytu można korzystać przez niemal 2 miesiące ...

-

![Karta graficzna GIGABYTE GV-N680OC-2GD Karta graficzna GIGABYTE GV-N680OC-2GD]()

Karta graficzna GIGABYTE GV-N680OC-2GD

... graficznej z serii Ultra Durable VGA - GV-N680OC-2GD. Debiutujący akcelerator, oprócz najwydajniejszego procesora graficznego GeForce GTX 680, wyposażony jest także w rewelacyjny system chłodzenia GIGABYTE WINDFORCE 3X. Połączenie obu tych elementów z wysokiej klasy podzespołami, zgodnymi ze standardem Ultra Durable VGA, gwarantuje stabilną pracę ...

-

![Płyta główna ASUS SABERTOOTH Z77 Płyta główna ASUS SABERTOOTH Z77]()

Płyta główna ASUS SABERTOOTH Z77

... ochrona działająca podobnie do Thermal Armor, jednak zamiast obniżania temperatury chroni system przed uszkodzeniem, do jakiego mógłby doprowadzić kurz znajdujący się w złączach i portach ... ASUS, dzięki czemu znacznie wyróżnia się na tle konkurencji. Nowy system zasilania DIGI+ umożliwia niezwykle precyzyjną modulację napięcia procesora, iGPU oraz ...

-

![Apple kontra Flashback [© Thomas Jansa - Fotolia.com] Apple kontra Flashback]()

Apple kontra Flashback

... w regionie EMEA w firmie Trend Micro. „Użytkownicy komputerów firmy Apple będą musieli przyswoić tę trudną lekcję i pogodzić się z tym, że żaden system operacyjny nie gwarantuje całkowitego bezpieczeństwa. Będą musieli też nauczyć się zasad bezpieczeństwa, które użytkownicy Windows uważają za normę, aby uniknąć ...

-

![Kaspersky Lab: szkodliwe programy III 2012 Kaspersky Lab: szkodliwe programy III 2012]()

Kaspersky Lab: szkodliwe programy III 2012

... otrzymał e-maila zawierającego szkodliwy plik. Zainstalowany na jego komputerze program antywirusowy nie został uaktualniony, co pozwoliło szkodliwemu programowi zainfekować system. Osoby atakujące uzyskały dostęp do wszystkich informacji przechowywanych na komputerze, dzięki czemu potencjalnie mogły monitorować wyświetlane na ekranie informacje ...

-

![Kaspersky Lab: szkodliwe programy IV 2012 Kaspersky Lab: szkodliwe programy IV 2012]()

Kaspersky Lab: szkodliwe programy IV 2012

... urządzenia. Jeżeli ofiara sprawdzi listę uruchomionych procesów na swoim urządzeniu mobilnym, może nie zidentyfikować nazwy procesu TigerBota, takiej jak „System”. Szkodliwe oprogramowanie rejestruje odbiornik o nazwie „android.provider.Telephony.SMS_RECEIVED” w celu podsłuchiwania wszystkich przychodzących SMS-ów i sprawdzania, czy posiadają ...

-

![Dysk SSD TRANSCEND PSD520 Dysk SSD TRANSCEND PSD520]()

Dysk SSD TRANSCEND PSD520

... multi-word DMA sprawia, że są one kompatybilne z niemal każdym urządzeniem wyposażonym w interfejs IDE 2,5”. Nad bezpieczeństwem danych zapisanych na dyskach czuwa system korekcji błędów ECC oraz technologia Advanced Power Shield pozwalająca uniknąć utraty plików w razie nagłego braku zasilania. Dostępność i cena Orientacyjne ceny ...

-

![Bitdefender Total Security 2013 Bitdefender Total Security 2013]()

Bitdefender Total Security 2013

Bitdefender, producent w branży antywirusowej, ogłosił premierę wersji 2013 poprawiając system zabezpieczenia internetowego i dodając kilka nowych funkcji chroniących użytkowników. Na razie oprogramowanie nie jest dostępne w polskiej wersji. Poza jeszcze bardziej niewidzialnym i ...

-

![Kultura w Polsce w 2011 r. Kultura w Polsce w 2011 r.]()

Kultura w Polsce w 2011 r.

... dwoma rodzajami aparatury projekcyjnej, podczas gdy w 2010 r. jedynie 17,1%. Wzrasta także liczba kin umożliwiających widzom rezerwowanie miejsc poprzez system internetowy – w ubiegłym roku taki system posiadało 33,9% kin stałych (rok wcześniej – 26,5%). W 2011 r. w Polsce, 20,8% kin stałych było kinami wielosalowymi, tj. dysponowało co ...

Tematy: kultura w Polsce, wydatki na kulturę, wydawnictwa, biblioteki, muzea i galerie, teatry, kino, radio, telewizja -

![Ewolucja spamu IV-VI 2012 Ewolucja spamu IV-VI 2012]()

Ewolucja spamu IV-VI 2012

... . Serwisy kuponowe odegrały podwójną rolę w zachodnim spamie – po pierwsze, spamerzy wykorzystali wysyłki „oferujące kupony” w celu przyciągnięcia uwagi potencjalnych ofiar. Jednocześnie, system kuponowy zawłaszczył część legalnej reklamy zawartej wcześniej w spamie. Nie powinno to nikogo dziwić – serwisy kuponowe są legalne, a ten rodzaj reklamy ...

-

![Nowy Volkswagen Golf 7 Nowy Volkswagen Golf 7]()

Nowy Volkswagen Golf 7

... 85 KM. Wyposażenie seryjne nowego Golfa jest bogatsze od poprzednika, zawiera m.in.: siedem poduszek powietrznych, Electronic Stability Control (ESC), system radiowy z 5-calowym ekranem dotykowym TFT, klimatyzację Climatic, nowy hamulec wielokolizyjny, elektroniczny hamulec postojowy z funkcją Auto-Hold, poprzeczną blokadę mechanizmu różnicowego ...

-

![Płyta główna ASUS F2A85 Płyta główna ASUS F2A85]()

Płyta główna ASUS F2A85

... uzupełniają możliwości multimedialne płyty. Oprócz tego, nowa seria płyt głównych posiada ekskluzywny design, na który składają się m.in. wydajniejszy i cichy system chłodzący wykorzystujący przewody cieplne i zapewniający zwiększone możliwości przetaktowywania oraz dławiki Super Alloy, które zmniejszają ciepło generowane przez płytę i pozwalają na ...

-

![Bezpieczeństwo samochodów większe [© mario beauregard - Fotolia.com] Bezpieczeństwo samochodów większe]()

Bezpieczeństwo samochodów większe

... zostaną w trakcie zderzenia uderzone przez przedmioty z bagażnika i odniosą wskutek tego obrażenia. Koła samochodów osobowych będą musiały być obowiązkowo wyposażone w pokładowy system monitorowania ciśnienia w oponach, który będzie wykrywał spadek ciśnienia i informował o nim kierowcę. Znacznie zmniejszy to ryzyko pęknięcia opony, które może ...

-

![Coraz więcej dzieci pobiera zasiłek rodzinny [© Fotoksa - Fotolia.com] Coraz więcej dzieci pobiera zasiłek rodzinny]()

Coraz więcej dzieci pobiera zasiłek rodzinny

... rozporządzenie przewiduje również od listopada 2014 r. dalszą podwyżkę progów dochodowych uprawniających do zasiłku rodzinnego - do poziomu 574/664 zł. W obecnej postaci system świadczeń rodzinnych stanowi dla budżetu państwa koszt w wysokości około 8 mld zł, co odpowiada 2,4% łącznych wydatków planowanych w ustawie budżetowej na 2012 ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Mikroblogging dla firm [© Minerva Studio - Fotolia.com] Mikroblogging dla firm](https://s3.egospodarka.pl/grafika/mikroblogi/Mikroblogging-dla-firm-iG7AEZ.jpg)

![Trend Micro Deep Security 8 [© Nmedia - Fotolia.com] Trend Micro Deep Security 8](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Deep-Security-8-Qq30bx.jpg)

![Microsoft Windows Intune 2.0 [© Nmedia - Fotolia.com] Microsoft Windows Intune 2.0](https://s3.egospodarka.pl/grafika/Microsoft/Microsoft-Windows-Intune-2-0-Qq30bx.jpg)

![Apple kontra Flashback [© Thomas Jansa - Fotolia.com] Apple kontra Flashback](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Apple-kontra-Flashback-92504-150x100crop.jpg)

![Bezpieczeństwo samochodów większe [© mario beauregard - Fotolia.com] Bezpieczeństwo samochodów większe](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-na-drodze/Bezpieczenstwo-samochodow-wieksze-108055-150x100crop.jpg)

![Coraz więcej dzieci pobiera zasiłek rodzinny [© Fotoksa - Fotolia.com] Coraz więcej dzieci pobiera zasiłek rodzinny](https://s3.egospodarka.pl/grafika2/prawo-do-swiadczen-rodzinnych/Coraz-wiecej-dzieci-pobiera-zasilek-rodzinny-108300-150x100crop.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-wlasciciele-mieszkan-i-domow-268193-150x100crop.png)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Ranking polskich miast z największą ilością lasów. Liderzy mogą zaskoczyć [© pexels] Ranking polskich miast z największą ilością lasów. Liderzy mogą zaskoczyć](https://s3.egospodarka.pl/grafika2/zielone-miasta/Ranking-polskich-miast-z-najwieksza-iloscia-lasow-Liderzy-moga-zaskoczyc-271178-150x100crop.jpg)

![Zwrot towaru kupionego online w innym kraju UE - kto płaci za przesyłkę? [© wygenerowane przez AI] Zwrot towaru kupionego online w innym kraju UE - kto płaci za przesyłkę?](https://s3.egospodarka.pl/grafika2/zwrot-towaru/Zwrot-towaru-kupionego-online-w-innym-kraju-UE-kto-placi-za-przesylke-271177-150x100crop.jpg)

![Fundusz awaryjny jako podstawa bezpieczeństwa finansowego. Jak go zbudować i gdzie lokować środki? [© wygenerowane przez AI] Fundusz awaryjny jako podstawa bezpieczeństwa finansowego. Jak go zbudować i gdzie lokować środki?](https://s3.egospodarka.pl/grafika2/poduszka-finansowa/Fundusz-awaryjny-jako-podstawa-bezpieczenstwa-finansowego-Jak-go-zbudowac-i-gdzie-lokowac-srodki-271176-150x100crop.png)

![Zwolnienie z pracy podczas L4. Kiedy rozwiązanie umowy bez wypowiedzenia jest zgodne z prawem? [© wygenerowane przez AI] Zwolnienie z pracy podczas L4. Kiedy rozwiązanie umowy bez wypowiedzenia jest zgodne z prawem?](https://s3.egospodarka.pl/grafika2/zwolnienie-lekarskie/Zwolnienie-z-pracy-podczas-L4-Kiedy-rozwiazanie-umowy-bez-wypowiedzenia-jest-zgodne-z-prawem-271173-150x100crop.jpg)

![Gdzie firmy mają największe zaległości? Najnowsza mapa długów przedsiębiorstw [© pexels] Gdzie firmy mają największe zaległości? Najnowsza mapa długów przedsiębiorstw](https://s3.egospodarka.pl/grafika2/zadluzenie-firm/Gdzie-firmy-maja-najwieksze-zaleglosci-Najnowsza-mapa-dlugow-przedsiebiorstw-271162-150x100crop.jpg)

![100-metrowy dom za 900 tys. zł? Realne koszty budowy w 2026 roku [© pexels] 100-metrowy dom za 900 tys. zł? Realne koszty budowy w 2026 roku](https://s3.egospodarka.pl/grafika2/koszty-budowy-domu/100-metrowy-dom-za-900-tys-zl-Realne-koszty-budowy-w-2026-roku-271161-150x100crop.jpg)

![Kupujesz używane auto? Te błędy mogą Cię kosztować dziesiątki tysięcy złotych. [© wygenerowane przez AI] Kupujesz używane auto? Te błędy mogą Cię kosztować dziesiątki tysięcy złotych.](https://s3.egospodarka.pl/grafika2/samochod-uzywany/Kupujesz-uzywane-auto-Te-bledy-moga-Cie-kosztowac-dziesiatki-tysiecy-zlotych-271152-150x100crop.jpg)