Kaspersky Lab: szkodliwe programy II 2012

2012-03-15 13:46

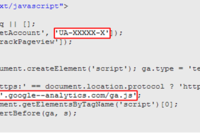

Fałszywy kod Google Analytics © fot. mat. prasowe

Kaspersky Lab przedstawił lutowy raport dotyczący aktywności szkodliwego oprogramowania na komputerach użytkowników oraz w Internecie. W lutym 2012 r. produkty firmy Kaspersky Lab zablokowały ponad 260 milionów ataków sieciowych, wykryły i zneutralizowały prawie 300 milionów szkodliwych programów, a także zapobiegły ponad niemal 145 milionom prób zainfekowania komputerów za pośrednictwem sieci. Do raportu wykorzystano dane zebrane z komputerów, na których zainstalowano oprogramowanie firmy Kaspersky Lab.

Przeczytaj także: Kaspersky Lab: szkodliwe programy XI 2011

Badania dotyczące szkodliwego programu Duqu zmieniły kierunek z proaktywnej na dogłębną analizę oraz podsumowanie zgromadzonych danych. W styczniu i lutym 2012 r. nasi eksperci skoncentrowali się na technicznych aspektach Duqu, takich jak jego systemy serwerowe służące do gromadzenia danych oraz wbudowane moduły trojana.Od końca grudnia 2011 r. nie wykryliśmy już żadnych śladów Duqu w Internecie. Jak dowiedzieliśmy się, w dniach 1-2 grudnia 2011 r. autorzy tego programu trojańskiego po raz kolejny wyczyścili swoje serwery na całym świecie. Próbowali naprawić błędy popełnione 20 października podczas swojego pierwszego czyszczenia serwera. Dzięki temu można poznać tymczasowe skutki ostatniego ataku.

Kaspersky Lab odnotował ponad tuzin incydentów Duqu, przy czym przeważająca większość ofiar znajdowała się w Iranie. Analiza zaatakowanych organizacji oraz rodzaju danych, którymi są zainteresowani autorzy Duqu, pozwala sądzić, że osoby odpowiedzialne za te ataki szukały głównie informacji o systemach zarządzania produkcją w różnych sektorach przemysłu w Iranie, jak również informacji o związkach handlowych między kilkoma irańskimi organizacjami.

Na podstawie analizy kodu Duqu eksperci z Kaspersky Lab doszli do wniosku, że oprócz wykorzystania pewnego typu standardowej platformy (o nazwie Tilded) autorzy Duqu najprawdopodobniej zastosowali własny szkielet rozwinięty w nieznanym języku programowania.

W oparciu o zebrane przez nas dane można założyć, że twórcy platformy Tilded będą najprawdopodobniej kontynuowali swoją pracę i w przyszłości (prawdopodobnie bardzo bliskiej) będziemy mieli do czynienia z efektami ich pracy.

Ataki na użytkowników indywidualnych

Luki w systemie płatności Google Wallet

Jesienią 2011 roku Google uruchomił Google Wallet, system płatności elektronicznych, który pozwala użytkownikom płacić za towary i usługi przy użyciu telefonów działających pod kontrolą Androida z komunikacją bliskiego zasięgu (ang. Near Field Communication). Aplikacja Google Wallet jest instalowana na smartfonie, a użytkownik określa, jaka karta kredytowa będzie wykorzystywana. W celu przetworzenia płatności właściciel telefonu musi wprowadzić kod PIN do aplikacji Google Wallet oraz umieścić telefon w pobliżu urządzenia skanującego. Następnie telefon prześle zaszyfrowane dane, aby zakończyć transakcję.

Gdy Google ogłosił wprowadzenie tej nowej usługi, eksperci ds. bezpieczeństwa danych wyrazili obawy odnośnie bezpieczeństwa w razie gdyby telefon został zgubiony lub skradziony lub w inny sposób wpadł w cudze ręce. Następnie, na początku lutego, wykryto dwie metody włamania się do aplikacji Google Wallet.

Przeczytaj także:

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013]() Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

Więcej na ten temat:

szkodliwe programy, Kaspersky Lab, wirusy, trojany, robaki, cyberprzestępcy, złośliwe oprogramowanie, zagrożenia internetowe

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady? [© wygenerowane przez AI] Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady?](https://s3.egospodarka.pl/grafika2/routery/Routery-z-Azji-zakazane-w-USA-Czy-Europa-i-Polska-pojda-w-ich-slady-271260-150x100crop.jpg)

![Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm [© pexels] Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm](https://s3.egospodarka.pl/grafika2/badania-pracownikow/Specjalisci-IT-korzystaja-z-AI-ale-jej-nie-ufaja-Nowy-raport-z-firm-271258-150x100crop.jpg)

![Ojcowie na urlopie rodzicielskim, a matki z tymi samymi problemami co niegdyś [© pexels] Ojcowie na urlopie rodzicielskim, a matki z tymi samymi problemami co niegdyś](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Ojcowie-na-urlopie-rodzicielskim-a-matki-z-tymi-samymi-problemami-co-niegdys-271257-150x100crop.jpg)

![Co 3. Polak zmienił pracę przez szefa. Kolejne 28% rozważało odejście [© pexels] Co 3. Polak zmienił pracę przez szefa. Kolejne 28% rozważało odejście](https://s3.egospodarka.pl/grafika2/zmiana-pracy/Co-3-Polak-zmienil-prace-przez-szefa-Kolejne-28-rozwazalo-odejscie-271256-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie [© wygenerowane przez AI] Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie](https://s3.egospodarka.pl/grafika2//Harbingers-Tpay-i-Future-Mind-zapraszaja-na-Growth-360-meetup-w-Poznaniu-o-wzroscie-biznesu-i-inteligentnej-reklamie-271262-150x100crop.png)

![10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej? [© wygenerowane przez AI] 10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej?](https://s3.egospodarka.pl/grafika2/dlugosc-zycia/10-zasad-dlugowiecznego-domu-Jak-urzadzic-mieszkanie-by-zyc-dluzej-i-zdrowiej-271261-150x100crop.jpg)

![Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026 [© wygenerowane przez AI] Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026](https://s3.egospodarka.pl/grafika2/Krajowy-System-e-Faktur/Jak-przygotowac-firme-do-KSeF-5-niezbednych-dzialan-przed-1-kwietnia-2026-271259-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-150x100crop.jpg)

![Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność [© wygenerowane przez AI] Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność](https://s3.egospodarka.pl/grafika2/zarzadzanie-zasobami-ludzkimi/Konflikt-o-prace-zdalna-firmy-chca-powrotu-do-biur-pracownicy-wola-elastycznosc-271215-150x100crop.jpg)