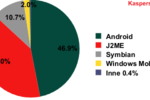

Kaspersky Lab: szkodliwe programy II kw. 2013

2013-09-02 14:01

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-200x133crop.jpg)

Ewolucja zagrożeń IT wg Kaspersky Lab: II kwartał 2013 r. © jamdesign - Fotolia.com

Przeczytaj także: Kaspersky Lab: szkodliwe programy III kw. 2012

Cyberszpiegostwo i ataki ukierunkowaneNetTraveler

Na początku czerwca Kaspersky Lab poinformował o odkryciu, które otworzyło zupełnie nowy rozdział w dziedzinie cyberszpiegostwa.

Rodzina szkodliwych programów o nazwie NetTraveler, wykorzystywana w zaawansowanych, długotrwałych atakach ukierunkowanych (APT) zainfekowała ponad 350 ofiar w 40 krajach, wśród których znalazły się ważne instytucje i znane osobistości. Cele NetTraveler obejmowały zarówno sektor prywatny jak i publiczny, w tym instytucje rządowe, ambasady, branżę naftową i gazową, ośrodki badawcze, firmy pracujące dla wojska oraz aktywistów.

Zagrożenie to, aktywne od początku 2004 roku, kradnie dane związane z eksploracją przestrzeni kosmicznej, nanotechnologią, wywarzaniem energii, energią nuklearną, laserami, medycyną oraz komunikacją.

Osoby atakujące infekowały ofiary poprzez wysyłanie wiadomości e-mail typu spear-phishing ze szkodliwymi załącznikami pakietu Microsoft Office, zawierającymi dwie powszechnie wykorzystywane luki w zabezpieczeniach (CVE-2012-0158 oraz CVE-2010-3333). Luki te – mimo że Microsoft opublikował już na nie łaty - nadal są często wykorzystywane w atakach ukierunkowanych i – co więcej - okazują się skuteczne.

Dane pobierane z zainfekowanych maszyn obejmowały głównie listy systemów plików, dzienniki wciskanych klawiszy oraz różne rodzaje plików, w tym PDF, arkusze Excela, dokumenty i pliki Worda. Ponadto, zestaw narzędzi NetTraveler potrafił instalować dodatkowe oprogramowanie kradnące informacje działające jak „tylne drzwi” i mógł kraść inne rodzaje poufnych informacji, takich jak dane dotyczące konfiguracji dla aplikacji lub pliki projektowania wspomaganego komputerowo.

Oprócz analizy danych dostarczonych przez centrum kontroli (C&C) analitycy z Kaspersky Lab wykorzystali również usługę Kaspersky Security Network (KSN) w celu uzyskania dodatkowych danych statystycznych dotyczących infekcji. Do 10 krajów, w których znajdowało się najwięcej ofiar zidentyfikowanych przez KSN, należała Rosja, Indie, Kazachstan, Kirgistan, Chiny, Korea Południowa, Hiszpania i Niemcy.

fot. jamdesign - Fotolia.com

Ewolucja zagrożeń IT wg Kaspersky Lab: II kwartał 2013 r.

Według danych KSN, w drugim kwartale 2013 r. produkty firmy Kaspersky Lab wykryły i zneutralizowały łącznie 983 051 408 zagrożeń.

Winnti

Na początku kwietnia Kaspersky Lab opublikował szczegółowy raport dotyczący długotrwałej kampanii cyberszpiegowskiej prowadzonej przez grupę cyberprzestępczą o nazwie „Winnti”. Grupa ta atakuje firmy z branży gier internetowych od 2009 roku i oprócz kradzieży własności intelektualnej koncentruje się na kradzieży certyfikatów cyfrowych podpisanych przez producentów legalnego oprogramowania. Grupa Winnti kradła również kod źródłowy projektów gier online.

Trojan wykorzystywany do takich ataków jest biblioteką DLL skompilowaną dla środowisk 64-bitowego systemu Windows. Szkodnik wykorzystywał poprawnie podpisany szkodliwy sterownik i działał jako w pełni funkcjonalne narzędzie zdalnej administracji, które zapewnia osobom atakującym możliwość kontrolowania komputera ofiary bez wiedzy użytkownika. Odkrycie tego szkodnika miało istotne znaczenie, ponieważ trojan ten był pierwszym szkodliwym programem w 64-bitowych wersjach systemu Microsoft Windows, który posiadał ważny podpis cyfrowy.

Gdy eksperci z Kaspersky Lab zaczęli analizować kampanię prowadzoną przez Winnti, odkryli, że zainfekowanych zostało ponad 30 firm z branży gier internetowych - w większości były to firmy zajmujące się rozwojem oprogramowania tworzące internetowe gry wideo z Azji Południowo-Wschodniej. Jednak ofiarami tej grupy padły również firmy z Niemiec, Stanów Zjednoczonych, Japonii, Chin, Rosji, Brazylii, Peru oraz Białorusi.

Grupa Winnti wciaż jest aktywna, a Kaspersky Lab nadal prowadzi dochodzenie dotyczące jej aktywności.

Ciąg dalszy historii Winnti – skradzione ceryfikaty wykorzystane w atakach tybetańskich i ujgurskich

Zaledwie tydzień po opublikowaniu raportu dotyczącego grupy Winnti nasz zespół badawczy wykrył exploita dla Flash Playera na stronie organizacji pomocy dzieciom, które zbiegły z Tybetu. Strona została zaatakowana w celu dystrybucji backdoorów podpisanych przy użyciu certyfikatów skradzionych w atakach z udziałem grupy Winnti.

Był to klasyczny przykład tzw. ataku „watering hole”, w którym osoby atakujące identyfikowały preferowane strony internetowe ofiar i włamały się na nie w celu zainfekowania ich maszyn. Oprócz wymienionej wcześniej strony zaatakowane zostały również inne portale związane z aktywistami tybetańskimi i ujgurskimi, które w efekcie rozprzestrzeniały exploita "Exploit.SWF.CVE-2013-0634.a".

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Najmniejszy ruch w sieci z opolskiego [© Günter Menzl - Fotolia.com] Najmniejszy ruch w sieci z opolskiego](https://s3.egospodarka.pl/grafika2/internet/Najmniejszy-ruch-w-sieci-z-opolskiego-123110-150x100crop.jpg)

![Kobiety w "męskich" zawodach - stereotypy kontra rzeczywistość [© pexels] Kobiety w "męskich" zawodach - stereotypy kontra rzeczywistość](https://s3.egospodarka.pl/grafika2/zawody/Kobiety-w-meskich-zawodach-stereotypy-kontra-rzeczywistosc-271212-150x100crop.jpg)

![Polska na 12. miejscu w UE pod względem zgłoszeń patentowych. Farmacja najbardziej innowacyjną branżą [© wygenerowane przez AI] Polska na 12. miejscu w UE pod względem zgłoszeń patentowych. Farmacja najbardziej innowacyjną branżą](https://s3.egospodarka.pl/grafika2/zgloszenie-patentowe/Polska-na-12-miejscu-w-UE-pod-wzgledem-zgloszen-patentowych-Farmacja-najbardziej-innowacyjna-branza-271200-150x100crop.jpg)

![Czy sklepy stacjonarne znikną? Raport pokazuje wyraźny trend [© pexels] Czy sklepy stacjonarne znikną? Raport pokazuje wyraźny trend](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Czy-sklepy-stacjonarne-znikna-Raport-pokazuje-wyrazny-trend-271194-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę [© pexels] Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę](https://s3.egospodarka.pl/grafika2/nowe-mieszkania/Mieszkanie-pod-klucz-czy-stan-deweloperski-Polacy-wybieraja-wygode-271211-150x100crop.jpg)

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)

![Czy nowe przepisy wymuszą dobudowę wind w starych blokach? [© pexels] Czy nowe przepisy wymuszą dobudowę wind w starych blokach?](https://s3.egospodarka.pl/grafika2/seniorzy/Czy-nowe-przepisy-wymusza-dobudowe-wind-w-starych-blokach-271196-150x100crop.jpg)

![Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców [© pexels] Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców](https://s3.egospodarka.pl/grafika2/zakup-samochodu-elektrycznego/Zywotnosc-baterii-w-elektrykach-nowe-dane-zaskocza-kierowcow-271193-150x100crop.jpg)

![Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo? [© wygenerowane przez AI] Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo?](https://s3.egospodarka.pl/grafika2/swiadczenie-wspierajace/Swiadczenie-wspierajace-ZUS-ostrzega-przed-platnymi-posrednikami-Jak-skorzystac-z-pomocy-za-darmo-271190-150x100crop.jpg)