Kaspersky Lab: szkodliwe programy III 2012

2012-04-27 13:24

Przeczytaj także: Kaspersky Lab: szkodliwe programy II 2012

DuquDochodzenie dotyczące trojana Duqu trwa już od sześciu miesięcy. W marcu odnotowaliśmy kolejny postęp w tej sprawie, ponieważ udało nam się ustalić, jaki język został wykorzystany w kodzie szkieletu tego szkodnika. Odkrycie to zostało dokonane z pomocą międzynarodowej społeczności IT, od której uzyskaliśmy kilkaset możliwych wyjaśnień i hipotez.

Szkielet Duqu został napisany w języku C i skompilowany przy użyciu MSVC 2008 z opcjami "/O1" oraz "/Ob1". Jego twórcy najprawdopodobniej wykorzystali obiektowe rozszerzenie języka C, standardowo określane jako “OO C”. Architektura oparta na zdarzeniach została rozwinięta w ramach szkieletu lub rozszerzenia OO C. Kod odpowiedzialny za komunikację z centrum kontroli (C&C) mógł zostać zapożyczony z innego projektu dot. szkodliwego oprogramowania, a następnie dostosowany do potrzeb Duqu. Uważamy, że kod został napisany przez profesjonalistów, którzy wykorzystali wiedzę programistyczną pochodzącą najprawdopodobniej ze „starej szkoły”. Podejście przyjęte przez twórców Duqu zwykle można spotkać w poważnych projektach programistycznych, jednak prawie nigdy w szkodliwych programach. Jest to jeszcze jeden dowód na to, że Duqu, wraz ze Stuxnetem, to unikatowy szkodnik, który wyróżnia się na tle innych szkodliwych programów.

Po zainwestowaniu ogromnych pieniędzy w takie projekty jak Duqu i Stuxnet nie jest łatwo zamknąć to wszystko tak po prostu. W marcu znaleźliśmy na wolności nowy sterownik, który był praktycznie identyczny z tymi wykorzystywanymi wcześniej w Duqu. Poprzednie sterowniki zostały stworzone 3 listopada 2010 roku oraz 17 października, natomiast nowy - 23 lutego 2010 r. Wygląda na to, że twórcy Duqu powrócili do pracy po zaledwie 4 miesięcznej przerwie.

Nowy sterownik Duqu posiada te same możliwości co wcześniej znane wersje. Zmiany w kodzie są nieznaczne, pokazują jednak, że twórcy odrobili pracę domową i naprawili błędy, aby uniknąć wykrycia. Nie wykryliśmy głównego modułu Duqu związanego z tym sterownikiem.

Walka z cyberprzestępczością

Zamknięcie drugiego botnetu Hlux/Kelihos

Kaspersky Lab, we współpracy z CrowdStrike, Dell SecureWorks oraz projektem Honeynet, rozbił drugi botnet Hlux/Kelihos. Naukowcy określają ten botnet jako Kelihos.B, aby zaznaczyć, że został stworzony przy użyciu drugiej, zmodyfikowanej wersji oryginalnego bota.

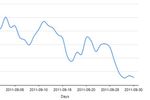

21 marca zaczęliśmy wprowadzać do botnetu specjalny router leja (sinkhole). Chcieliśmy, aby zainfekowane komputery komunikowały się tylko z tym routerem. W ciągu tygodnia ponad 116 000 botów nawiązało kontakt z naszym routerem, co pozwoliło nam przejąć na nimi kontrolę.

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

Najnowsze w dziale Wiadomości

-

![Najem instytucjonalny w Polsce: dynamiczny wzrost rynku PRS i perspektywy na 2026-2027 [© wygenerowane przez AI] Najem instytucjonalny w Polsce: dynamiczny wzrost rynku PRS i perspektywy na 2026-2027]()

Najem instytucjonalny w Polsce: dynamiczny wzrost rynku PRS i perspektywy na 2026-2027

-

![Cisza, której nie ma. Jak hałas wyklucza osoby w spektrum autyzmu - od szkoły po pracę [© wygenerowane przez AI] Cisza, której nie ma. Jak hałas wyklucza osoby w spektrum autyzmu - od szkoły po pracę]()

Cisza, której nie ma. Jak hałas wyklucza osoby w spektrum autyzmu - od szkoły po pracę

-

![HONOR 600 Lite - nowy smartfon z metalową obudową i AI HONOR 600 Lite - nowy smartfon z metalową obudową i AI]()

HONOR 600 Lite - nowy smartfon z metalową obudową i AI

-

![Kłamstwa w CV i na rozmowie o pracę. W rekrutacji Prima Aprilis trwa cały rok [© pexels] Kłamstwa w CV i na rozmowie o pracę. W rekrutacji Prima Aprilis trwa cały rok]()

Kłamstwa w CV i na rozmowie o pracę. W rekrutacji Prima Aprilis trwa cały rok

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Apple kontra Flashback [© Thomas Jansa - Fotolia.com] Apple kontra Flashback](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Apple-kontra-Flashback-92504-150x100crop.jpg)

![Najem instytucjonalny w Polsce: dynamiczny wzrost rynku PRS i perspektywy na 2026-2027 [© wygenerowane przez AI] Najem instytucjonalny w Polsce: dynamiczny wzrost rynku PRS i perspektywy na 2026-2027](https://s3.egospodarka.pl/grafika2/PRS/Najem-instytucjonalny-w-Polsce-dynamiczny-wzrost-rynku-PRS-i-perspektywy-na-2026-2027-271347-150x100crop.jpg)

![Cisza, której nie ma. Jak hałas wyklucza osoby w spektrum autyzmu - od szkoły po pracę [© wygenerowane przez AI] Cisza, której nie ma. Jak hałas wyklucza osoby w spektrum autyzmu - od szkoły po pracę](https://s3.egospodarka.pl/grafika2/autyzm/Cisza-ktorej-nie-ma-Jak-halas-wyklucza-osoby-w-spektrum-autyzmu-od-szkoly-po-prace-271345-150x100crop.jpg)

![Kłamstwa w CV i na rozmowie o pracę. W rekrutacji Prima Aprilis trwa cały rok [© pexels] Kłamstwa w CV i na rozmowie o pracę. W rekrutacji Prima Aprilis trwa cały rok](https://s3.egospodarka.pl/grafika2/poszukiwanie-pracy/Klamstwa-w-CV-i-na-rozmowie-o-prace-W-rekrutacji-Prima-Aprilis-trwa-caly-rok-271303-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-50x33crop.jpg) Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

![Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online [© wygenerowane przez AI] Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online](https://s3.egospodarka.pl/grafika2/staz-pracy/Staz-pracy-na-nowych-zasadach-ZUS-udostepnil-narzedzie-do-weryfikacji-zaswiadczen-online-271346-150x100crop.jpg)

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)

![Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną? [© pexels] Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną?](https://s3.egospodarka.pl/grafika2/paliwo/Ceny-paliw-rosna-Ile-kosztuje-przejechanie-100-km-i-jak-radzimy-sobie-z-drozyzna-271321-150x100crop.jpg)

![Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady [© wygenerowane przez AI] Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady](https://s3.egospodarka.pl/grafika2/Bitcoin/Posiadasz-kryptowaluty-Musisz-rozliczyc-sie-w-PIT-38-nawet-jesli-zadnej-nie-sprzedales-Sprawdz-jakie-sa-zasady-271315-150x100crop.jpg)

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)