-

![Najpopularniejsze wirusy I 2007 Najpopularniejsze wirusy I 2007]()

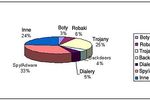

Najpopularniejsze wirusy I 2007

... , najaktywniejszym złośliwym kodem na świecie jest robak Sdbot.ftp, a w Polsce spustoszenie sieje trojan Torpig.A. Pojawiły się także nowe, bardziej złośliwe kody. Na podstawie danych zgromadzonych przez bezpłatny skaner antywirusowy Panda ActiveScan, laboratorium Panda Software przygotowało listę styczniowych zagrożeń. Na szczycie światowej listy ...

-

![Zagrożenia internetowe I-III 2009 Zagrożenia internetowe I-III 2009]()

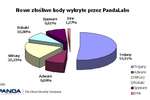

Zagrożenia internetowe I-III 2009

... się większą aktywnością niż inne wykryte złośliwe kody. Najwięcej chaosu w laboratoriach antywirusowych wywołał robak Conficker. Firma Panda Security, specjalizująca ... 73% nowych złośliwych programów stworzonych w tym okresie. Jednak jedną z głównych tendencji, na jaką zwrócono uwagę w raporcie, jest wzrost liczby programów szpiegujących z 2,5% w ...

-

![Serwis mobilny iPKO [© denphumi - Fotolia.com] Serwis mobilny iPKO]()

Serwis mobilny iPKO

... Polskiego będą mogli wybrać najwygodniejszy dla siebie sposób potwierdzania transakcji w serwisie internetowym lub u konsultanta serwisu telefonicznego. Jednorazowe kody SMS są przesyłane na telefon komórkowy i służą do potwierdzania operacji dokonywanych za pośrednictwem serwisu internetowego i telefonicznego. Natomiast Token iPKO to specjalna ...

-

![Nowy JPK_VAT z deklaracją: korekta oznaczeń GTU [© wsf-f - Fotolia.com] Nowy JPK_VAT z deklaracją: korekta oznaczeń GTU]()

Nowy JPK_VAT z deklaracją: korekta oznaczeń GTU

... . kody GTU, które w przypadku błędów i pomyłek trzeba będzie korygować. Do oznaczenia transakcji odpowiednim symbolem GTU zobowiązany będzie sprzedawca. To na ... na wartości netto, VAT i brutto w rozbiciu na stawki), jednolite pliki kontrolne przekazywane fiskusowi elektronicznie powinny zawierać m.in. oznaczenia dla wybranych towarów i usług, tj. kody ...

-

![Cyfrowe Paszporty Produktów w branży odzieżowej: koniec ery fast fashion? [© Q K z Pixabay] Cyfrowe Paszporty Produktów w branży odzieżowej: koniec ery fast fashion?]()

Cyfrowe Paszporty Produktów w branży odzieżowej: koniec ery fast fashion?

... wdrażają kody produktów typu GS1 DataMatrix oraz GS1 QR, czyli kody ... kody 2D można łatwo skanować za pomocą smartfonu. Kolejnym krokiem będzie wdrożenie Cyfrowego Paszportu Produktu, który dostarczy informacji m.in. o pochodzeniu surowców, transporcie, czy generowanym śladzie węglowym. CPP ma ułatwić konsumentom świadomy wybór i odpowiedzieć na ...

-

![Najpopularniejsze wirusy II 2007 Najpopularniejsze wirusy II 2007]()

Najpopularniejsze wirusy II 2007

... celem jest kradzież naszych pieniędzy. Choć programy szpiegujące nadal przodują – ze względu na sposób rozprzestrzeniana, to w lutym Laboratorium Panda Software nie odnotowało zbyt ... W Polsce pierwsze miejsce zajął trojan Torpig.A, który wykradał nasze poufne dane. Na światowej liście zagrożeń pojawiły się także Brontok.H oraz Nurech.A, który ...

-

![Ataki internetowe z użyciem zestawów hakerskich [© stoupa - Fotolia.com] Ataki internetowe z użyciem zestawów hakerskich]()

Ataki internetowe z użyciem zestawów hakerskich

... firmy Symantec wskazują, że łatwa obsługa zestawów hakerskich i wysokie zyski wpływają na znaczny wzrost liczby ataków w sieci. Średnio w każdym miesiącu 2010 r. wykryto ponad ... wiadomości. Atakujący, którzy mogą łatwo aktualizować swoje zestawy i wykorzystywać nowe kody, są w stanie zaskoczyć potencjalne ofiary, zanim te zastosują niezbędne ...

-

![Kiedy zwolnienie z odpowiedzialności za szkodę? [© fotogestoeber - Fotolia.com] Kiedy zwolnienie z odpowiedzialności za szkodę?]()

Kiedy zwolnienie z odpowiedzialności za szkodę?

... należy do grupy, której dotyczy odpowiedzialność materialna łagodniejszego rodzaju, może liczyć na uchylenie się od niej, o ile wystąpią pewne okoliczności. Należy do nich ... , ciężar dowodu, iż takie okoliczności nie miały miejsca, będzie spoczywał na zatrudniającym. Wskazane warunki uchylenia się od odpowiedzialności za szkodę w mieniu pracodawcy, ...

-

![Nowe technologie - ranking przegranych [© buchachon - Fotolia.com] Nowe technologie - ranking przegranych]()

Nowe technologie - ranking przegranych

... na masową ucieczkę od Windowsa 8... Kody QR Wszędzie, gdzie skierujemy wzrok, czai się jakiś kod QR, który czeka na zeskanowanie. Są na ...

-

![E-sklepy wybierają SEO i SEM [© Creativa - Fotolia.com] E-sklepy wybierają SEO i SEM]()

E-sklepy wybierają SEO i SEM

... zetknęło się aż 38% respondentów. Spośród pozostałych 62% ponad 1/3 posiada na ich temat zbyt małą wiedzę, by rozpocząć współpracę. Większość ... zauważyliśmy, że coraz więcej małych i średnich sklepów internetowych korzysta z sieci afiliacyjnych i emituje kody rabatowe. Chcieliśmy sprawdzić jak kształtuje się świadomość sklepów w zakresie tych form ...

-

![Kara umowna – kiedy należy ją zapłacić? [© denisismagilov - Fotolia.com] Kara umowna – kiedy należy ją zapłacić?]()

Kara umowna – kiedy należy ją zapłacić?

... kodeksu cywilnego. Kara umowna należy się wierzycielowi w ustalonej w umowie wysokości i to bez względu na wysokość poniesionej szkody. W przypadku sporu sądowego dotyczącego jej naliczenia nie ... kary umownej daje możliwość ograniczenia negatywnych skutków błędnej oceny przyjętego na siebie wcześniej ryzyka. Kara umowna nie może bowiem prowadzić do ...

-

![Škoda Rapid Spaceback vs Škoda Fabia hatchback Škoda Rapid Spaceback vs Škoda Fabia hatchback]()

Škoda Rapid Spaceback vs Škoda Fabia hatchback

... na mały benzynowy kompakt. I dlatego napisaliśmy na wstępie, że ta wersja Škody ...

-

![Nowy JPK_VAT: co rozumieć przez usługi niematerialne? [© hin255 - Fotolia.com] Nowy JPK_VAT: co rozumieć przez usługi niematerialne?]()

Nowy JPK_VAT: co rozumieć przez usługi niematerialne?

... 1 października weszły w życie przepisy nakładające na przedsiębiorców nowe obowiązki informacyjne w zakresie raportowania przez JPK_VAT. Kody GTU, czyli grupy towarów i ... uwzględniając faktyczną treść świadczonej usługi. Resort przytoczył tutaj konkretne kody PKWiU (zaznaczając przy tym, że to tylko wytyczne, a nie katalog zamknięty): Usługi ...

-

![Emotional branding dla kobiet [© olly - Fotolia.com] Emotional branding dla kobiet]()

Emotional branding dla kobiet

... kody komunikacji, musi przełożyć je na konkretny język, jakim posługują się konsumentki z wybranej grupy. Tę grupę należy dobrać bardzo starannie, mając na uwadze ... kompleksowej strategii w oparciu o dogłębną analizę grupy docelowej i przełożenie języka marki na kobiece kody komunikacji. Tylko w ten sposób marki mogą zdobyć zaufanie i długofalowe ...

-

![Uterenowiona Skoda Octavia Scout Uterenowiona Skoda Octavia Scout]()

Uterenowiona Skoda Octavia Scout

... ”? Mnie tak. Tym bardziej, że obowiązująca paleta Škody znacznie przewyższa potrzeby niedzielnych kierowców. Hasło reklamowe „Simply Clever” oraz zdecydowany ukłon w stronę młodszych użytkowników dróg postawiły poczciwą czeską markę w zupełnie innym miejscu. Idealnym przykładem na potwierdzenie moich słów (niegdyś antyskodziarza) jest Octavia Scout ...

-

![Discord zagrożeniem dla dzieci. Jak chronić najmłodszych? Discord zagrożeniem dla dzieci. Jak chronić najmłodszych?]()

Discord zagrożeniem dla dzieci. Jak chronić najmłodszych?

... bardzo wysokie ryzyko zainfekowania komputera. Przekręt na kod QR Kody QR występują niemal wszędzie, można na nie natrafić w środkach komunikacji publicznej, ... na platformie Discord nie ograniczają swoich działań wyłącznie do quishingu, czyli oszustw wykorzystujących kody QR. Inną stosowaną przez nich metodą jest transfer plików. Polega ona na ...

-

![Najpopularniejsze wirusy - VIII 2004 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy - VIII 2004]()

Najpopularniejsze wirusy - VIII 2004

... na świecie jego udział w zakażeniach jest dwukrotnie większy niż następnych w kolejności złośliwych kodów, Briss.A w rankingu globalnym i Mhtredir w naszym kraju. Trzy kody ...

-

![Walentynkowe wirusy [© stoupa - Fotolia.com] Walentynkowe wirusy]()

Walentynkowe wirusy

... tworzą złośliwe kody pod kamuflażem listów miłosnych. W ten sposób rozprzestrzeniał się bardzo niebezpieczny wirus 'I love you', który ... tę witrynę, dochodzi do zapisania pliku LOVEDAY14-B.HTA i utworzenia nowego z kodem wirusa na dysku C:WINDOWSSYSTEM. Mimail.S to znany robak rozprzestrzeniający się w podobny sposób i wykorzystujący określenia typu ...

-

![Karty i transakcje internetowe: o czym warto pamiętać Karty i transakcje internetowe: o czym warto pamiętać]()

Karty i transakcje internetowe: o czym warto pamiętać

... kody umożliwiające dokonane transakcji [np. numer PIN, numer CVV 2 lub CVC2 – czyli 3 ostatnie cyfry numeru na pasku na ...

-

![Jak wybrać konto osobiste? [© pressmaster - Fotolia.com] Jak wybrać konto osobiste?]()

Jak wybrać konto osobiste?

... oferowanych przez banki mamy do dyspozycji: kody SMS, tokeny, tokeny GSM, kwalifikowany podpis elektroniczny i odchodzące powoli w przeszłość kody drukowane (jawnie lub w postaci zdrapek). Najpowszechniejszym i najwygodniejszym zabezpieczeniem w przypadku konta osobistego są hasła sms-owe wysyłane na numer klienta w celu potwierdzenia transakcji ...

-

![Black Friday i Cyber Monday, czyli jak upolować okazje? Black Friday i Cyber Monday, czyli jak upolować okazje?]()

Black Friday i Cyber Monday, czyli jak upolować okazje?

... przychodzą kody rabatowe i gazetki promocyjne Przy odrobinie szczęścia w dodatkowych oszczędnościach pomóc mogą kody rabatowe. W Internecie znaleźć można wiele stron, na ... specjalnej okazji można trafić na wyprzedaże i naprawdę wysokie rabaty. Warto w tym celu częściej zaglądać na porównywarki cen, portale publikujące kody rabatowe lub gazetki ...

-

![5 przypadków, w których przyda się OC w życiu prywatnym 5 przypadków, w których przyda się OC w życiu prywatnym]()

5 przypadków, w których przyda się OC w życiu prywatnym

... dodaje Anna Materny. Wypadki podczas wojaży Podczas wycieczki rowerowej potrąciliśmy przechodnia. W wyniku zderzenia kajaków jeden z letników złamał rękę. W czasie szusowania na stoku „podcięliśmy” innego narciarza, którego sprzęt został w czasie wypadku zniszczony. To kolejne przykłady sytuacji, w których ubezpieczenie OC w życiu prywatnym pozwoli ...

-

![Panda: złośliwe oprogramowanie 2008 [© Scanrail - Fotolia.com] Panda: złośliwe oprogramowanie 2008]()

Panda: złośliwe oprogramowanie 2008

... w Polsce. Złośliwe kody coraz bardziej złożone W 2007 roku przeprowadzane ataki były bardziej wyrafinowane, a pojawiające się złośliwe oprogramowanie bardziej zaawansowane technologicznie. To skomplikowanie wynika przede wszystkim z łączenia różnych typów zagrożeń, którego skutkiem jest hybrydowe złośliwe oprogramowanie. Wszystko wskazuje na to, że ...

-

![Odpowiedzialność za produkty wadliwe - jakie zmiany w dyrektywie unijnej? [© pixabay.com] Odpowiedzialność za produkty wadliwe - jakie zmiany w dyrektywie unijnej?]()

Odpowiedzialność za produkty wadliwe - jakie zmiany w dyrektywie unijnej?

... mają zostać objęci także producenci, którzy nie mają siedziby na terenie UE. Nowe przepisy będą wymagały od nich posiadania swojego przedstawicielstwa w jednym ... też produkt elektroniczny. Wiąże się to z szybkim rozwojem narzędzi opartych na sztucznej inteligencji. Posłowie do Parlamentu Europejskiego dodatkowo przedłużyli okres odpowiedzialności z ...

-

![Odpowiedzialność byłego pracownika za szkodę [© fotogestoeber - Fotolia.com] Odpowiedzialność byłego pracownika za szkodę]()

Odpowiedzialność byłego pracownika za szkodę

... obowiązki pracownicze przewiduje, iż może spowodować np. kolizję (wypadek) i że może spowodować szkodę w mieniu pracodawcy, przez co faktycznie godzi się na powstanie szkody. Zdaniem SN: Działanie pracownika może warunkować pełną odpowiedzialność Kierowca prowadzący samochód z nadmierną szybkością w stanie nietrzeźwości obejmuje następstwa swego ...

-

![Manager Finansów: zarządzanie budżetem w Millenet Manager Finansów: zarządzanie budżetem w Millenet]()

Manager Finansów: zarządzanie budżetem w Millenet

... swojego osobistego Managera Finansów. Nowe narzędzie, licząc i prezentując dane na wykresach, pomaga zarządzać domowym budżetem posiadacza rachunku. Manager Finansów, nowość ... więc jak na dłoni. - Głęboko wierzymy w sukces Managera Finansów. Zrobiliśmy wszystko co w naszej mocy, by właściwie sklasyfikować kody merchantów (kody przypisane sklepom i ...

-

![5 błędów przy zgłaszaniu szkody z ubezpieczenia OC 5 błędów przy zgłaszaniu szkody z ubezpieczenia OC]()

5 błędów przy zgłaszaniu szkody z ubezpieczenia OC

... i nazwisko, dane do kontaktu), pojazdów (numery rejestracyjne, marki, kraje rejestracji), informacje o ubezpieczeniach (np. numer polisy), opis okoliczności zdarzenia oraz szczegóły na temat charakteru i rozmiaru zniszczeń. Bardzo często zdarza się, że zgłoszenia zawierają niepełne informacje. Jeżeli opis szkody jest lakoniczny rozpatrywanie sprawy ...

-

![PandaLabs: złośliwe oprogramowanie 2010 PandaLabs: złośliwe oprogramowanie 2010]()

PandaLabs: złośliwe oprogramowanie 2010

... cztery lata temu, a wywołuje wielki zamęt wśród użytkowników). Polska 12 na liście najbardziej zainfekowanych krajów Listę najbardziej zainfekowanych krajów otwierają Tajlandia, Chiny ... Stanom Zjednoczonym o atakach z 11 września i wezwanie do poszanowania islamu w odpowiedzi na groźbę spalenia Koranu wygłoszoną przez pastora Terry’ego Jones’a. W ...

-

![Polisa OC nie tylko dla kierowcy [© Warakorn - Fotolia.com] Polisa OC nie tylko dla kierowcy]()

Polisa OC nie tylko dla kierowcy

... mieszkaniowej, w Gothaer wynosi ok. 70% przy stosunkowo niskich sumach gwarancyjnych – dodaje Anna Materny. Polisa OC w życiu prywatnym gwarantuje rekompensatę finansową na pokrycie wydatków związanych z wyrządzeniem komuś szkody i w konsekwencji oznacza większy komfort codziennego życia. Umową można objąć każdego członka rodziny, pomoc domową ...

-

![Sex biznes w Gemius [© stoupa - Fotolia.com] Sex biznes w Gemius]()

Sex biznes w Gemius

... w polskim internecie serwując każdemu użytkownikowi reklamę przy wejściu na strony monitorowane przez Gemius. Gemius SA - "lider w badaniach Internetu" tak określa siebie ... dziś (środa) około godziny 10 rano na stronie w dziale z usługami dla firm, które wymagają osobnych statystyk - stąd kody Gemius. Gemius oczywiście ma prawo do serwowania reklam ...

Tematy: gemius -

![Coca-Cola kupuje PDA [© Syda Productions - Fotolia.com] Coca-Cola kupuje PDA]()

Coca-Cola kupuje PDA

... i dopasowany przez Symbol Technologies do specyficznych potrzeb Coca-Coli. Urządzenie jest odmianą niedawno wprowadzonego na rynek modelu Symbol MC9000-G. PDA MC9000 jest wytrzymały i odporny, dzięki czemu można go ... . intuicyjny celownik laserowy oraz technologię Smart Focus. Pozwala to łatwo odczytywać jednowymiarowe i dwuwymiarowe kody paskowe pod ...

-

![MATRIX.PL dla PKN Orlen [© Syda Productions - Fotolia.com] MATRIX.PL dla PKN Orlen]()

MATRIX.PL dla PKN Orlen

... kody pocztowe. Aplikacja powstała w architekturze trójwarstwowej w oparciu o technologie baz danych .NET i MS SQL Server 2000. "Program VITAY przeznaczony jest dla klientów indywidualnych, a jego istotą jest nagradzanie osób regularnie dokonujących zakupów na ... danych teleadresowych, pozwalając tym samym na znaczną poprawę obsługi klientów oraz ...

-

![10 największych zagrożeń 2004 [© Scanrail - Fotolia.com] 10 największych zagrożeń 2004]()

10 największych zagrożeń 2004

... i elementy graficzne, sprawiających fałszywe wrażenie, że pochodzą z legalnego źródła. Jednak w rzeczywistości wiadomości takie mają na celu wydobycie od użytkowników poufnych informacji finansowych, takich jak hasła czy kody PIN. Jak wynika z raportu Anti-Phishing Working Group (grupa robocza ds. phishingu) - stowarzyszenia branżowego, do którego ...

-

![Sober groźny 5 stycznia? [© stoupa - Fotolia.com] Sober groźny 5 stycznia?]()

Sober groźny 5 stycznia?

... się z 87 rocznicą założenia przez Antona Drexlera Niemieckiej Partii robotniczej DAP (Deutsche Arbeiterpartei), przemianowanej później na NSDAP. Informacja o planowanym ataku pochodzi z odszyfrowanego fragmentu kody ostatniego szczepu wirusa Sober, który zdominował listopadowy ranking najaktywniejszych robaków. Jak podaje iDefense „Sober z 22 ...

-

![UOKiK: Postępowanie przeciwko PZU [© Syda Productions - Fotolia.com] UOKiK: Postępowanie przeciwko PZU]()

UOKiK: Postępowanie przeciwko PZU

... nieoryginalnych części zamiennych. W pierwszym przypadku konsumenci nie są informowani na temat kryteriów stosowanych przez przedsiębiorcę przy ustalaniu ceny naprawy. W ... wynika także, że PZU nie udostępnia konsumentom dokumentacji i informacji mających wpływ na wysokość odszkodowania oraz wypłaca je w kwocie netto, co może wprowadzać klientów ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Serwis mobilny iPKO [© denphumi - Fotolia.com] Serwis mobilny iPKO](https://s3.egospodarka.pl/grafika/iPKO/Serwis-mobilny-iPKO-iQjz5k.jpg)

![Nowy JPK_VAT z deklaracją: korekta oznaczeń GTU [© wsf-f - Fotolia.com] Nowy JPK_VAT z deklaracją: korekta oznaczeń GTU](https://s3.egospodarka.pl/grafika2/kody-GTU/Nowy-JPK-VAT-z-deklaracja-korekta-oznaczen-GTU-232432-150x100crop.jpg)

![Cyfrowe Paszporty Produktów w branży odzieżowej: koniec ery fast fashion? [© Q K z Pixabay] Cyfrowe Paszporty Produktów w branży odzieżowej: koniec ery fast fashion?](https://s3.egospodarka.pl/grafika2/Cyfrowy-Paszport-Produktu/Cyfrowe-Paszporty-Produktow-w-branzy-odziezowej-koniec-ery-fast-fashion-258826-150x100crop.jpg)

![Ataki internetowe z użyciem zestawów hakerskich [© stoupa - Fotolia.com] Ataki internetowe z użyciem zestawów hakerskich](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Ataki-internetowe-z-uzyciem-zestawow-hakerskich-MBuPgy.jpg)

![Kiedy zwolnienie z odpowiedzialności za szkodę? [© fotogestoeber - Fotolia.com] Kiedy zwolnienie z odpowiedzialności za szkodę?](https://s3.egospodarka.pl/grafika/odpowiedzialnosc-pracownikow/Kiedy-zwolnienie-z-odpowiedzialnosci-za-szkode-5tvaz6.jpg)

![Nowe technologie - ranking przegranych [© buchachon - Fotolia.com] Nowe technologie - ranking przegranych](https://s3.egospodarka.pl/grafika2/nowe-technologie/Nowe-technologie-ranking-przegranych-131670-150x100crop.jpg)

![E-sklepy wybierają SEO i SEM [© Creativa - Fotolia.com] E-sklepy wybierają SEO i SEM](https://s3.egospodarka.pl/grafika2/e-commerce/E-sklepy-wybieraja-SEO-i-SEM-135960-150x100crop.jpg)

![Kara umowna – kiedy należy ją zapłacić? [© denisismagilov - Fotolia.com] Kara umowna – kiedy należy ją zapłacić?](https://s3.egospodarka.pl/grafika2/odpowiedzialnosc-dluznika/Kara-umowna-kiedy-nalezy-ja-zaplacic-166253-150x100crop.jpg)

![Nowy JPK_VAT: co rozumieć przez usługi niematerialne? [© hin255 - Fotolia.com] Nowy JPK_VAT: co rozumieć przez usługi niematerialne?](https://s3.egospodarka.pl/grafika2/kody-GTU/Nowy-JPK-VAT-co-rozumiec-przez-uslugi-niematerialne-232894-150x100crop.jpg)

![Emotional branding dla kobiet [© olly - Fotolia.com] Emotional branding dla kobiet](https://s3.egospodarka.pl/grafika2/emotional-branding/Emotional-branding-dla-kobiet-151362-150x100crop.jpg)

![Najpopularniejsze wirusy - VIII 2004 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy - VIII 2004](https://s3.egospodarka.pl/grafika/wirusy/Najpopularniejsze-wirusy-VIII-2004-apURW9.jpg)

![Walentynkowe wirusy [© stoupa - Fotolia.com] Walentynkowe wirusy](https://s3.egospodarka.pl/grafika/Walentynki/Walentynkowe-wirusy-MBuPgy.jpg)

![Jak wybrać konto osobiste? [© pressmaster - Fotolia.com] Jak wybrać konto osobiste?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Jak-wybrac-konto-osobiste-118016-150x100crop.jpg)

![Panda: złośliwe oprogramowanie 2008 [© Scanrail - Fotolia.com] Panda: złośliwe oprogramowanie 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Panda-zlosliwe-oprogramowanie-2008-apURW9.jpg)

![Odpowiedzialność za produkty wadliwe - jakie zmiany w dyrektywie unijnej? [© pixabay.com] Odpowiedzialność za produkty wadliwe - jakie zmiany w dyrektywie unijnej?](https://s3.egospodarka.pl/grafika2/odpowiedzialnosc-za-produkty-wadliwe/Odpowiedzialnosc-za-produkty-wadliwe-jakie-zmiany-w-dyrektywie-unijnej-255643-150x100crop.jpg)

![Odpowiedzialność byłego pracownika za szkodę [© fotogestoeber - Fotolia.com] Odpowiedzialność byłego pracownika za szkodę](https://s3.egospodarka.pl/grafika/odpowiedzialnosc-pracownika-za-szkode/Odpowiedzialnosc-bylego-pracownika-za-szkode-5tvaz6.jpg)

![Polisa OC nie tylko dla kierowcy [© Warakorn - Fotolia.com] Polisa OC nie tylko dla kierowcy](https://s3.egospodarka.pl/grafika2/polisa-OC/Polisa-OC-nie-tylko-dla-kierowcy-161472-150x100crop.jpg)

![Sex biznes w Gemius [© stoupa - Fotolia.com] Sex biznes w Gemius](https://s3.egospodarka.pl/grafika/gemius/Sex-biznes-w-Gemius-MBuPgy.jpg)

![Coca-Cola kupuje PDA [© Syda Productions - Fotolia.com] Coca-Cola kupuje PDA](https://s3.egospodarka.pl/grafika/symbol-technologies/Coca-Cola-kupuje-PDA-d8i3B3.jpg)

![MATRIX.PL dla PKN Orlen [© Syda Productions - Fotolia.com] MATRIX.PL dla PKN Orlen](https://s3.egospodarka.pl/grafika/MATRIX-PL/MATRIX-PL-dla-PKN-Orlen-d8i3B3.jpg)

![10 największych zagrożeń 2004 [© Scanrail - Fotolia.com] 10 największych zagrożeń 2004](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/10-najwiekszych-zagrozen-2004-apURW9.jpg)

![Sober groźny 5 stycznia? [© stoupa - Fotolia.com] Sober groźny 5 stycznia?](https://s3.egospodarka.pl/grafika/Sober/Sober-grozny-5-stycznia-MBuPgy.jpg)

![UOKiK: Postępowanie przeciwko PZU [© Syda Productions - Fotolia.com] UOKiK: Postępowanie przeciwko PZU](https://s3.egospodarka.pl/grafika/PZU/UOKiK-Postepowanie-przeciwko-PZU-d8i3B3.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

![5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025] 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]](https://s3.egospodarka.pl/grafika2//5-Najlepszych-Programow-do-Ksiegowosci-w-Chmurze-Ranking-i-Porownanie-2025-270016-50x33crop.png) 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

![Empatyczny lider czy system wsparcia? Co chroni pracowników przed wypaleniem zawodowym? [© pexels] Empatyczny lider czy system wsparcia? Co chroni pracowników przed wypaleniem zawodowym?](https://s3.egospodarka.pl/grafika2/zaangazowanie-w-prace/Empatyczny-lider-czy-system-wsparcia-Co-chroni-pracownikow-przed-wypaleniem-zawodowym-270068-150x100crop.jpg)

![Jak projektować biuro, które wspiera wellbeing pracowników? [© pexels] Jak projektować biuro, które wspiera wellbeing pracowników?](https://s3.egospodarka.pl/grafika2/wellbeing/Jak-projektowac-biuro-ktore-wspiera-wellbeing-pracownikow-269903-150x100crop.jpg)

![Dlaczego przyznajesz bonusy niesprawiedliwie? 4 błędy poznawcze, które zniekształcają oceny pracowników [© wygenerowane przez AI] Dlaczego przyznajesz bonusy niesprawiedliwie? 4 błędy poznawcze, które zniekształcają oceny pracowników](https://s3.egospodarka.pl/grafika2/zasady-wynagradzania/Dlaczego-przyznajesz-bonusy-niesprawiedliwie-4-bledy-poznawcze-ktore-znieksztalcaja-oceny-pracownikow-270036-150x100crop.jpg)

![Alpine A110 R: ekstremalnie lekkie, piekielnie szybkie. Dlaczego ten francuski sportowiec zachwyca purystów? [© Wojciech Krzemiński] Alpine A110 R: ekstremalnie lekkie, piekielnie szybkie. Dlaczego ten francuski sportowiec zachwyca purystów?](https://s3.egospodarka.pl/grafika2/Alpine-A110-R/Alpine-A110-R-ekstremalnie-lekkie-piekielnie-szybkie-Dlaczego-ten-francuski-sportowiec-zachwyca-purystow-270047-150x100crop.jpg)

![Praca w święta? 5 błędnych przekonań liderów, które niszczą urlop zespołu [© pexels] Praca w święta? 5 błędnych przekonań liderów, które niszczą urlop zespołu](https://s3.egospodarka.pl/grafika2/dobry-lider/Praca-w-swieta-5-blednych-przekonan-liderow-ktore-niszcza-urlop-zespolu-270014-150x100crop.jpg)