-

![Urządzenie do przenoszenia danych Urządzenie do przenoszenia danych]()

Urządzenie do przenoszenia danych

... informacji, niż tradycyjna dyskietka. Dostępne są wersje o pojemnościach od 16MB do 2GB. Aby skorzystać z nośnika, wystarczy wpiąć go w dowolny portu USB, w komputerze PC lub Mac. Pamięć zostanie natychmiast rozpoznany przez system ...

-

![Lepsze zabezpieczenia dokumentów PDF [© Nmedia - Fotolia.com] Lepsze zabezpieczenia dokumentów PDF]()

Lepsze zabezpieczenia dokumentów PDF

... używające oprogramowania Acrobat 6.0 i formatu PDF będą mogły tworzyć rozwiązania do integracji dokumentów, które pozwolą na bezpieczniejsze rozpowszechnianie kluczowych informacji biznesowych wśród szerokich rzeszy odbiorców. W tym tygodniu firma Adobe i jej partnerzy zaprezentowali ulepszone funkcje podpisu cyfrowego i kontroli dokumentów ...

-

![Transakcja na 1,3 mld USD [© Syda Productions - Fotolia.com] Transakcja na 1,3 mld USD]()

Transakcja na 1,3 mld USD

... ), zautomatyzowanej dostępności oraz zarządzania pocztą e-mail i treścią pozwolą poszerzyć asortyment otwartego oprogramowania firmy EMC, ułatwiając klientom dostęp do wszystkich posiadanych informacji oraz ich porządkowanie i ochronę. Według warunków umowy udziałowcy firmy LEGATO otrzymają 0,9 akcji EMC za każdą akcję LEGATO. W oparciu o cenę ...

Tematy: emc corporation, legato systems -

![Nowy sposób wyszukiwania [© stoupa - Fotolia.com] Nowy sposób wyszukiwania]()

Nowy sposób wyszukiwania

... informacji. Jak zapewnia firma, opracowany mechanizm wyszukiwania może stać się nowym kluczowym źródłem dochodów firmy. Obecnie stosowane mechanizmy wyszukiwania bazują na porównywaniu słów kluczowych. Platforma WebFountain to rozwiązanie które zbiera, przechowuje i analizuje zawartość tekstów w Internecie. Pracujący na superkomputerze system ...

Tematy: wyszukiwanie -

![Aukcyjne przetasowania [© stoupa - Fotolia.com] Aukcyjne przetasowania]()

Aukcyjne przetasowania

... związane z polskim biznesem internetowym. Usługi oferowane przez firmę trafiają obecnie do ponad pół miliona unikalnych użytkowników w skali miesiąca. Z posiadanych informacji wynika, że system ma być darmowy i finansowany ze środków własnych. Aktualnie trwają końcowe prace nad serwisem oraz poszukiwania alternatywnego dostawcy internetu, który ...

-

![Wersja beta Adobe Designer [© Nmedia - Fotolia.com] Wersja beta Adobe Designer]()

Wersja beta Adobe Designer

... , które wykorzystują rozwiązania obsługi dokumentów firmy Adobe, będą mogły zautomatyzować przepływ dokumentów opartych na formularzach i szybciej uzyskiwać dostęp do informacji o znaczeniu krytycznym. Program Adobe Designer jest częścią platformy dokumentów inteligentnych (Intelligent Document Platform) firmy Adobe służącej do generowania ...

-

![Czarna Lista Stacji Paliw 2004 [© Scanrail - Fotolia.com] Czarna Lista Stacji Paliw 2004]()

Czarna Lista Stacji Paliw 2004

... Badania udowodniły, że klienci stacji benzynowych stanowią jedno z najlepszych źródeł informacji o sprzedaży paliwa niewłaściwej jakości. Spośród skontrolowanych na ich wniosek ... wprowadzających do obrotu towary niewłaściwej jakości, ale ustalenie statystycznej informacji o funkcjonowaniu detalicznego rynku paliwa we wszystkich państwach ...

-

![Wirusy i trojany IX 2004 Wirusy i trojany IX 2004]()

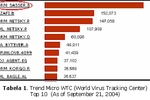

Wirusy i trojany IX 2004

... procentowy wzrost w stosunku do września 2003, kiedy w sieci pojawiło się 250 nowych wirusów. Niezwykle intensywnemu wzrostowi towarzyszyło opublikowanie przez Microsoft informacji o bardzo groźnej luce w systemie związanej z obsługą formatu JPEG. Odpowiednio spreparowany plik może zainfekować komputer już w momencie najechania wskaźnikiem myszy na ...

-

![Internet w Polsce IX 2004 Internet w Polsce IX 2004]()

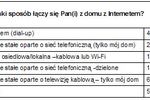

Internet w Polsce IX 2004

... użytkownicy wskazują przede wszystkim wysoki koszt, brak czasu, obawę przed wirusami, wulgarność zawartości, zbyt wolne połączenie, nieumiejętność wyszukania interesującej informacji, brak ciekawej zawartości w języku polskim. Internet w Polsce wciąż elitarny Internet wciąż pozostaje w Polsce elitarny, rozwija się powoli, choć systematycznie ...

-

![Uwierzytelnianie tożsamości przez RSA SecurID [© Nmedia - Fotolia.com] Uwierzytelnianie tożsamości przez RSA SecurID]()

Uwierzytelnianie tożsamości przez RSA SecurID

... bezpieczny dostęp do zasobów przedsiębiorstwa. System łączy w sobie cechy produktów firmy RSA Security do bezpiecznego uwierzytelniania z funkcją ... zakresu dwuskładnikowego uwierzytelniania tożsamości z wykorzystaniem tokena RSA SecurID o weryfikację informacji potwierdzających tożsamość, sprawdzanych podczas jednokrotnego logowania, niezależnie od ...

-

![Szkocja online: życie i praca [© stoupa - Fotolia.com] Szkocja online: życie i praca]()

Szkocja online: życie i praca

... rozważają możliwość przeprowadzenia się do Szkocji. Serwis ten został pomyślany jako narzędzie dostarczające informacji niezbędnych do wypełnienia formalności związanych ze zmianą miejsca zamieszkania. Warto zapoznać ... najbardziej otwartym i przyjaznym regionem świata. Oferujemy wysoką jakość życia, doskonałe warunki rozwoju, system edukacji na ...

-

![Pokerowa zagrywka hakerów [© stoupa - Fotolia.com] Pokerowa zagrywka hakerów]()

Pokerowa zagrywka hakerów

... które mogło zostać wykorzystane do potajemnego rejestrowania i kradzieży informacji o graczach korzystających z internetowych serwisów pokerowych. Twórcy niebezpiecznych programów ... niebezpieczny plik z witryny checkraised.com i uruchomiły go, aby natychmiast sprawdziły system pod kątem ewentualnej infekcji. Nowe narzędzie F-Secure Online Scanner ...

-

![Płyty ASUS dla Windows Vista Płyty ASUS dla Windows Vista]()

Płyty ASUS dla Windows Vista

... ASAP (ASUS Accelerated Propeller). SreenDUO to dodatkowy panel LCD dołączany do płyty, który pozwala na przeglądanie szeregu informacji bez konieczności włączania komputera. Przykładowo umożliwia odczytywanie informacji z RSS, czy przypomina o ważnych datach i spotkaniach. Pilot AI Remote pozwala na zdalne kontrolowanie całego systemu. Przy ...

-

![Miliony na klastry [© Syda Productions - Fotolia.com] Miliony na klastry]()

Miliony na klastry

... prowadzą komplementarną działalność gospodarczą wciąż ze sobą konkurują. Jednak prowadzenie wspólnych przedsięwzięć pozwala im uzyskać korzyści ze wzajemnej wymiany informacji. Koncepcja klastra jest jednym ze sposobów na podniesienie konkurencyjności poprzez wykorzystanie współpracy w niektórych obszarach, podczas gdy w pozostałych utrzymywana ...

-

![Antywirus Symantec dla telefonów komórkowych [© Nmedia - Fotolia.com] Antywirus Symantec dla telefonów komórkowych]()

Antywirus Symantec dla telefonów komórkowych

... umożliwia instytucjom łączenie się z sieciami korporacyjnymi za pośrednictwem tuneli VPN przy użyciu protokołu IPsec w celu ochrony ważnych danych oraz wymienianych informacji. Kontrola dostępu do sieci – w połączeniu z programem Symantec Mobile VPN ta technologia pozwala administratorom zagwarantować, że dostęp do sieci korporacyjnej otrzymają ...

-

![McAfee: metody działania cyberprzestępców [© Scanrail - Fotolia.com] McAfee: metody działania cyberprzestępców]()

McAfee: metody działania cyberprzestępców

... wykorzystują też nasze największe wady takie jak na przykład chciwość. "Każdy system ma swoje słabe punkty, które są celem ataku cyberprzestępców. Ostatnio na ... aby nakłonić nas do otwierania załączników, klikania w linki czy też podawania informacji umożliwiających kradzież naszych danych osobowych lub pieniędzy z kont internetowych. Dzięki ...

-

![ESET: lista wirusów VI 2007 ESET: lista wirusów VI 2007]()

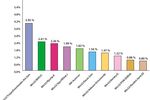

ESET: lista wirusów VI 2007

... użytkowników w czerwcu. Raport tworzony jest na podstawie informacji zbieranych od użytkowników programu NOD32. Najczęściej atakującym złośliwym kodem według raportu ESET był w czerwcu koń trojański Win32/TrojanDownloader.Ani.Gen. Zagrożenie podstępnie infekuje system operacyjny wykorzystując lukę w obsłudze animowanych kursorów w systemie ...

-

![Rekordowe inwestycje zagraniczne [© Syda Productions - Fotolia.com] Rekordowe inwestycje zagraniczne]()

Rekordowe inwestycje zagraniczne

... nowych inwestycji miały wpływ nie tylko dobra koniunktura gospodarcza i system zachęt inwestycyjnych, ale również dobra działalność PAIiIZ. Zdaniem większości przedstawicieli zachodnich firm badanych przez IBnGR, mocnymi stronami Agencji są przede wszystkim rzetelność dostarczanych informacji i analiz oraz wysoki poziom obsługi inwestora.

-

![ESET: lista wirusów VII 2007 ESET: lista wirusów VII 2007]()

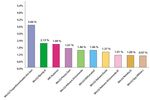

ESET: lista wirusów VII 2007

... jest na podstawie informacji zbieranych od użytkowników programu NOD32. Kolejny miesiąc z rzędu na szczycie listy najczęściej atakujących zagrożeń znalazł się koń trojański Win32/TrojanDownloader.Ani.Gen. W lipcowym raporcie przygotowanym przez firmę ESET Ani.Gen stanowił 3,66% wszystkich rozpoznanych przez system ThreatSense.net zagrożeń ...

-

![Absurdalne przepisy prawne wg KPP [© Syda Productions - Fotolia.com] Absurdalne przepisy prawne wg KPP]()

Absurdalne przepisy prawne wg KPP

... powinno przysługiwać możliwie najszerszej grupie przedsiębiorców. 16. Brak możliwości uzyskania informacji o swoim kontrahencie, zarejestrowanym w ewidencji działalności gospodarczej bez znajomości jego adresu. Wciąż brak Centralnej Informacji o Działalności Gospodarczej (CIDG). Projekt nowelizacji ustawy o swobodzie działalności gospodarczej ...

-

![Badania rynkowe i marketingowe - paradoksy [© Minerva Studio - Fotolia.com] Badania rynkowe i marketingowe - paradoksy]()

Badania rynkowe i marketingowe - paradoksy

... wyspecjalizowanym firmom zewnętrznym i budują na podstawie uzyskanych od nich informacji swoje strategie marketingowe. Jednocześnie tylko te firmy skłonne są wydać na badania ... po firmie badawczej również funkcji typowo konsultingowej. Firmy oczekują nie tylko informacji, ale propozycji planu działania, konkretnych wniosków, czasem również pomocy w ...

-

![Podatek giełdowy nie zawsze dobrze naliczony? [© denphumi - Fotolia.com] Podatek giełdowy nie zawsze dobrze naliczony?]()

Podatek giełdowy nie zawsze dobrze naliczony?

... inwestorów giełdowych. Niestety napływają smutne i godne napiętnowania sygnały, że system w "osobie" aparatu skarbowego ucieka się nieraz do sztuczek noszących ... Powstaje fundamentalne pytanie: komu uwierzy urząd skarbowy? Czy niekompletnej, ale jedynej dostępnej informacji otrzymanej od brokera prowadzącego rachunek inwestora, czy też jego zeznaniu ...

-

![Tydzień 26/2008 (23-29.06.2008) [© Alexandr Mitiuc Fotolia.com] Tydzień 26/2008 (23-29.06.2008)]()

Tydzień 26/2008 (23-29.06.2008)

... spadły w stosunku rocznym. Amerykańska organizacja ICANN nadzorująca światowy system internetowych adresów postanowiła radykalnie rozluźnić dotychczasowe restrykcje w tworzeniu ... wydarzenia gospodarcze w tym kraju. W kończącym się tygodniu obserwowaliśmy skutki informacji o problemach takich giełdowych gigantów jak Citigroup i General Motors. ...

-

![Stopy procentowe w Polsce bez zmian? Stopy procentowe w Polsce bez zmian?]()

Stopy procentowe w Polsce bez zmian?

... było wywnioskować, że FED przymierza się do rozciągnięcia kontroli na cały system finansowy, ponieważ innowacje z ostatnich lat wprowadzane przez fundusze hedgingowe oraz ... 1,473 USD, a kurs pary dolar-jen dryfował wokół poziomu 110 jenów. Porcja informacji z największych gospodarek zapowiada wysoką zmienność kursów walut - jeśli odłożymy na bok ...

-

![Kontrole PIP w 2009 roku [© Syda Productions - Fotolia.com] Kontrole PIP w 2009 roku]()

Kontrole PIP w 2009 roku

... świadczeń - wynika z programu działań PIP przedstawionego Radzie Ochrony Pracy. W przyszłym roku planowane jest też rozpoczęcie prac nad internetowym systemem poradnictwa i informacji z zakresu prawa pracy. W górnictwie, niektórych działach przetwórstwa przemysłowego, budownictwie PIP od lat prowadzi intensywne kontrole w ramach wzmożonego nadzoru ...

-

![Polski rynek IT: franchising w 2008 r. Polski rynek IT: franchising w 2008 r.]()

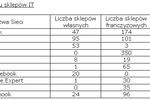

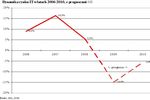

Polski rynek IT: franchising w 2008 r.

... rezultat jednak w obliczu zapowiadanych 80 salonów nie wygląda on imponująco. Z informacji Akademii Rozwoju Systemów Sieciowych wynika, że spółka nie planuje rozwoju ... sklepów partnerskich, kontynuując współpracę z najlepszymi i najbardziej perspektywicznymi partnerami. Z informacji uzyskanych przez ARSS wynika, że COMES SA dalej będzie budował sieć ...

-

![Tydzień 3/2009 (12-18.01.2009) [© RVNW - Fotolia.com] Tydzień 3/2009 (12-18.01.2009)]()

Tydzień 3/2009 (12-18.01.2009)

... Powstało ponad 200 tys. nowych miejsc pracy. Według Polskiej Agencji Informacji i Inwestycji Zagranicznych (PAIiIZ) blisko 10 mld euro może w 2009 roku ... kryzysu społecznego? Dziś już wiadomo, że załamanie się rynku kredytów hipotecznych było tylko zapalnikiem. System globalnej gospodarki, który przez szereg lat zapewniał dynamiczny jej rozwój ...

-

![Ubezpieczenie rentowe i emerytalne - zmiany [© Syda Productions - Fotolia.com] Ubezpieczenie rentowe i emerytalne - zmiany]()

Ubezpieczenie rentowe i emerytalne - zmiany

... przepisu o obowiązkowym podleganiu ubezpieczeniu wypadkowemu dla wszystkich zleceniobiorców będzie dotyczyło niewielkiej ilości ubezpieczonych, a konkretnie 12.600 osób. Tymczasem, z informacji jakie eksperci pozyskali z Zakładu Ubezpieczeń Społecznych wynika, że w grudniu 2008 r. składkę na ubezpieczenia emerytalne i rentowe rozliczono za 66 ...

-

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku]()

Szkodliwe programy: eksploit na celowniku

... aktywnie eksploatowane. Oprogramowanie złośliwe – przechwytywanie sekwencji znaków oraz kradzież informacji stanowiła większość zgłaszanych działań, przy czym liczby eksploitów działających w grach online ... szkodliwe oprogramowanie około 20%, natomiast programy służące do szpiegowania i wyłudzania informacji pozostałe 10%. Informacje o badaniu Zespół ...

-

![Program Operacyjny Kapitał Ludzki - błędy aplikacyjne [© Minerva Studio - Fotolia.com] Program Operacyjny Kapitał Ludzki - błędy aplikacyjne]()

Program Operacyjny Kapitał Ludzki - błędy aplikacyjne

System realizacji oraz zasady dokonywania wyboru projektów to dokumenty ... szkoleń, brak zakresu zadań personelu zarządzającego, zbyt rozbudowana struktura zarządzania projektem, pominięta kwestia przepływu informacji pomiędzy osobami zaangażowanymi w realizację projektu W odniesieniu do wydatków projektu: brak spójności budżetu projektu z ...

-

![Kolejna luka w zabezpieczeniach IE 7 [© Nmedia - Fotolia.com] Kolejna luka w zabezpieczeniach IE 7]()

Kolejna luka w zabezpieczeniach IE 7

... pełni legalną, aby paść ofiarą infekcji” – wyjaśnia Maciej Sobianek, specjalista ds. bezpieczeństwa w Panda Security Polska. Panda Security zaleca internautom śledzenie informacji na temat wszelkich poprawek, publikowanych przez Microsoft i zainstalowanie aktualizacji systemu, gdy tylko będzie ona dostępna. Firma Microsoft także przedstawiła sposób ...

-

![Redukcja zatrudnienia: jak ją przeprowadzić? Redukcja zatrudnienia: jak ją przeprowadzić?]()

Redukcja zatrudnienia: jak ją przeprowadzić?

... trafnie opisuje M. Sidor-Rządkowska: Prowadzenie otwartej polityki komunikacyjnej. W sytuacjach kryzysowych, do których na pewno należą zwolnienia, istotne jest nie tylko udzielanie informacji, ale też sposób ich przekazywania. Warto zadbać o to, aby wszyscy pracownicy dowiedzieli się o trudnej sytuacji firmy bezpośrednio od swojego przełożonego ...

-

![PIT-40 "drogi" dla pracodawcy [© whitelook - Fotolia.com] PIT-40 "drogi" dla pracodawcy]()

PIT-40 "drogi" dla pracodawcy

... o samodzielnym rozliczeniu podatników. INNE, CIEKAWE LICZBY… (dane pochodzą z informacji dotyczącej rozliczenia podatku dochodowego od osób fizycznych za 2008 r. ... ok. 4,0 mln ludzi. Przeanalizujmy też, ilu podatników zostanie zobowiązanych do złożenia informacji o samodzielnym obliczaniu podatku. 8,9 mln osób ma więcej niż jedno źródło dochodu, ...

-

![Polski rynek IT wciąż w kryzysie Polski rynek IT wciąż w kryzysie]()

Polski rynek IT wciąż w kryzysie

... wykazują nastroje minorowe - podsumowują eksperci z DiS. Informacje o badaniu Analizę wyników branży IT po III kwartale 2009 r. przeprowadzono na podstawie informacji o przychodach prawie 150 firm i pionów biznesowych firm teleinformatycznych, w większości należących do grup kapitałowych notowanych na warszawskiej GPW. Wykorzystano też wybrane ...

-

![Ceny produktów rolnych spadły [© Scanrail - Fotolia.com] Ceny produktów rolnych spadły]()

Ceny produktów rolnych spadły

... w proszku, wynika z danych Zintegrowanego Systemu Rolniczej Informacji Rynkowej. Wzrosły natomiast ceny kurczaków. Za pszenicę konsumpcyjną płacono średnio 462 zł za ... ceny skupu trzody chlewnej. Według danych Zintegrowanego Systemu Rolniczej Informacji Rynkowej MRiRW w trzecim tygodniu marca dostawcy żywca wieprzowego otrzymywali średnio 3,68 zł ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Lepsze zabezpieczenia dokumentów PDF [© Nmedia - Fotolia.com] Lepsze zabezpieczenia dokumentów PDF](https://s3.egospodarka.pl/grafika/adobe/Lepsze-zabezpieczenia-dokumentow-PDF-Qq30bx.jpg)

![Transakcja na 1,3 mld USD [© Syda Productions - Fotolia.com] Transakcja na 1,3 mld USD](https://s3.egospodarka.pl/grafika/emc-corporation/Transakcja-na-1-3-mld-USD-d8i3B3.jpg)

![Nowy sposób wyszukiwania [© stoupa - Fotolia.com] Nowy sposób wyszukiwania](https://s3.egospodarka.pl/grafika/wyszukiwanie/Nowy-sposob-wyszukiwania-MBuPgy.jpg)

![Aukcyjne przetasowania [© stoupa - Fotolia.com] Aukcyjne przetasowania](https://s3.egospodarka.pl/grafika/serwisy-aukcyjne/Aukcyjne-przetasowania-MBuPgy.jpg)

![Wersja beta Adobe Designer [© Nmedia - Fotolia.com] Wersja beta Adobe Designer](https://s3.egospodarka.pl/grafika/adobe-designer/Wersja-beta-Adobe-Designer-Qq30bx.jpg)

![Czarna Lista Stacji Paliw 2004 [© Scanrail - Fotolia.com] Czarna Lista Stacji Paliw 2004](https://s3.egospodarka.pl/grafika/paliwo/Czarna-Lista-Stacji-Paliw-2004-apURW9.jpg)

![Uwierzytelnianie tożsamości przez RSA SecurID [© Nmedia - Fotolia.com] Uwierzytelnianie tożsamości przez RSA SecurID](https://s3.egospodarka.pl/grafika/uwierzytelnianie-tozsamosci/Uwierzytelnianie-tozsamosci-przez-RSA-SecurID-Qq30bx.jpg)

![Szkocja online: życie i praca [© stoupa - Fotolia.com] Szkocja online: życie i praca](https://s3.egospodarka.pl/grafika/Szkocja/Szkocja-online-zycie-i-praca-MBuPgy.jpg)

![Pokerowa zagrywka hakerów [© stoupa - Fotolia.com] Pokerowa zagrywka hakerów](https://s3.egospodarka.pl/grafika/hakerzy/Pokerowa-zagrywka-hakerow-MBuPgy.jpg)

![Miliony na klastry [© Syda Productions - Fotolia.com] Miliony na klastry](https://s3.egospodarka.pl/grafika/klastry-przemyslowe/Miliony-na-klastry-d8i3B3.jpg)

![Antywirus Symantec dla telefonów komórkowych [© Nmedia - Fotolia.com] Antywirus Symantec dla telefonów komórkowych](https://s3.egospodarka.pl/grafika/Symantec-Mobile-Security-Suite/Antywirus-Symantec-dla-telefonow-komorkowych-Qq30bx.jpg)

![McAfee: metody działania cyberprzestępców [© Scanrail - Fotolia.com] McAfee: metody działania cyberprzestępców](https://s3.egospodarka.pl/grafika/przestepstwa-internetowe/McAfee-metody-dzialania-cyberprzestepcow-apURW9.jpg)

![Rekordowe inwestycje zagraniczne [© Syda Productions - Fotolia.com] Rekordowe inwestycje zagraniczne](https://s3.egospodarka.pl/grafika/inwestycje-zagraniczne/Rekordowe-inwestycje-zagraniczne-d8i3B3.jpg)

![Absurdalne przepisy prawne wg KPP [© Syda Productions - Fotolia.com] Absurdalne przepisy prawne wg KPP](https://s3.egospodarka.pl/grafika/przepisy-prawne/Absurdalne-przepisy-prawne-wg-KPP-d8i3B3.jpg)

![Badania rynkowe i marketingowe - paradoksy [© Minerva Studio - Fotolia.com] Badania rynkowe i marketingowe - paradoksy](https://s3.egospodarka.pl/grafika/instytucje-badania-rynku-i-opinii/Badania-rynkowe-i-marketingowe-paradoksy-iG7AEZ.jpg)

![Podatek giełdowy nie zawsze dobrze naliczony? [© denphumi - Fotolia.com] Podatek giełdowy nie zawsze dobrze naliczony?](https://s3.egospodarka.pl/grafika/podatek-gieldowy/Podatek-gieldowy-nie-zawsze-dobrze-naliczony-iQjz5k.jpg)

![Tydzień 26/2008 (23-29.06.2008) [© Alexandr Mitiuc Fotolia.com] Tydzień 26/2008 (23-29.06.2008)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-26-2008-23-29-06-2008-12AyHS.jpg)

![Kontrole PIP w 2009 roku [© Syda Productions - Fotolia.com] Kontrole PIP w 2009 roku](https://s3.egospodarka.pl/grafika/PIP/Kontrole-PIP-w-2009-roku-d8i3B3.jpg)

![Tydzień 3/2009 (12-18.01.2009) [© RVNW - Fotolia.com] Tydzień 3/2009 (12-18.01.2009)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-3-2009-12-18-01-2009-vgmzEK.jpg)

![Ubezpieczenie rentowe i emerytalne - zmiany [© Syda Productions - Fotolia.com] Ubezpieczenie rentowe i emerytalne - zmiany](https://s3.egospodarka.pl/grafika/system-ubezpieczen-spolecznych/Ubezpieczenie-rentowe-i-emerytalne-zmiany-d8i3B3.jpg)

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku](https://s3.egospodarka.pl/grafika/exploity/Szkodliwe-programy-eksploit-na-celowniku-MBuPgy.jpg)

![Program Operacyjny Kapitał Ludzki - błędy aplikacyjne [© Minerva Studio - Fotolia.com] Program Operacyjny Kapitał Ludzki - błędy aplikacyjne](https://s3.egospodarka.pl/grafika/Program-Operacyjny-Kapital-Ludzki/Program-Operacyjny-Kapital-Ludzki-bledy-aplikacyjne-iG7AEZ.jpg)

![Kolejna luka w zabezpieczeniach IE 7 [© Nmedia - Fotolia.com] Kolejna luka w zabezpieczeniach IE 7](https://s3.egospodarka.pl/grafika/luki-w-zabezpieczeniach/Kolejna-luka-w-zabezpieczeniach-IE-7-Qq30bx.jpg)

![PIT-40 "drogi" dla pracodawcy [© whitelook - Fotolia.com] PIT-40 "drogi" dla pracodawcy](https://s3.egospodarka.pl/grafika/ustawa-o-podatku-dochodowym/PIT-40-drogi-dla-pracodawcy-JbjmWj.jpg)

![Ceny produktów rolnych spadły [© Scanrail - Fotolia.com] Ceny produktów rolnych spadły](https://s3.egospodarka.pl/grafika/ceny-produktow-rolnych/Ceny-produktow-rolnych-spadly-apURW9.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels]](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-50x33crop.jpg) Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

![Co może windykator a co komornik? Różnice i uprawnienia [© pexels] Co może windykator a co komornik? Różnice i uprawnienia](https://s3.egospodarka.pl/grafika2/komornik/Co-moze-windykator-a-co-komornik-Roznice-i-uprawnienia-270905-150x100crop.jpg)

![Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz? [© wygenerowane przez AI] Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz?](https://s3.egospodarka.pl/grafika2/rezydencja-podatkowa/Kiedy-zakup-nieruchomosci-w-Hiszpanii-moze-uczynic-Cie-rezydentem-podatkowym-i-jakie-podatki-zaplacisz-270891-150x100crop.jpg)

![Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć? [© wygenerowane przez AI] Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć?](https://s3.egospodarka.pl/grafika2/wspolnicy-spolki/Podzial-udzialow-w-spolce-Dlaczego-model-50-50-moze-byc-pulapka-i-jak-jej-uniknac-270887-150x100crop.jpg)

![Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki [© wygenerowane przez AI] Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki](https://s3.egospodarka.pl/grafika2/faktury-w-walutach-obcych/Faktura-w-walucie-obcej-w-KSeF-Co-sie-zmienilo-i-jak-unikac-bledow-Nowe-zasady-i-obowiazki-270879-150x100crop.jpg)

![Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział? [© wygenerowane przez AI] Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział?](https://s3.egospodarka.pl/grafika2/AI/Bezplatne-szkolenia-z-AI-od-Google-i-SGH-Rusza-nowa-edycja-Umiejetnosci-Jutra-AI-Jak-wziac-udzial-270878-150x100crop.jpg)

![Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku [© pexels] Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku](https://s3.egospodarka.pl/grafika2/niewyplacalnosc-firmy/Wzrost-PKB-nie-pomogl-Rekordowa-liczba-niewyplacalnosci-firm-w-2025-roku-270876-150x100crop.jpg)