-

![Robak Win32.Koobface rozmnaża się ekspresowo Robak Win32.Koobface rozmnaża się ekspresowo]()

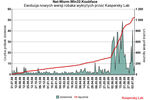

Robak Win32.Koobface rozmnaża się ekspresowo

... ochrony danych, poinformował o nagłym wzroście aktywności robaka Koobface w czerwcu 2009 r. W ciągu zaledwie jednego ... do pobrania „nowej wersji Flash Playera”. Oczywiście zamiast odtwarzacza na komputerze jest instalowany szkodliwy program. Po udanym dokonaniu infekcji robak kontynuuje wysyłanie wiadomości do znajomych ofiary. Od czasu wykrycia ...

-

![Zmowa cenowa: Kamsoft na oku UOKiK [© Syda Productions - Fotolia.com] Zmowa cenowa: Kamsoft na oku UOKiK]()

Zmowa cenowa: Kamsoft na oku UOKiK

... Ochrony Konkurencji i Konsumentów wszczęła postępowanie antymonopolowe w trakcie którego sprawdzi, czy spółka ... liczyć przedsiębiorca, który zgłasza się do UOKiK dostarczając dowodów na istnienie kartelu – umożliwia to program łagodzenia kar (leniency). Zgodnie z przepisami postępowanie antymonopolowe powinno być zakończone nie później niż w terminie ...

-

![Zmowa przetargowa w Białymstoku? [© Syda Productions - Fotolia.com] Zmowa przetargowa w Białymstoku?]()

Zmowa przetargowa w Białymstoku?

... Ochrony Konkurencji i Konsumentów wszczęła postępowanie antymonopolowe w trakcie którego sprawdzi, ... . ich ubiegłorocznych przychodów. Instytucją pozwalającą na uniknięcie wysokich sankcji finansowych jest program łagodzenia kar – leniency (ang.: pobłażliwość, wyrozumiałość, łagodność). Daje on możliwość zmniejszenia odpowiedzialności finansowej za ...

-

![Rynki finansowe wciąż w euforii Rynki finansowe wciąż w euforii]()

Rynki finansowe wciąż w euforii

... oczekiwania to nie jedyna oznaka nasilającego się ryzyka. W takiej sytuacji kluczowe dla sukcesu strategii inwestycyjnej jest zarządzanie portfelem - przyjęcie poziomów ochrony zysków, a przy rozpoczynaniu inwestycji ograniczenia przy otwieraniu pojedynczych pozycji. WYKRES DNIA Choć inwestorzy w piątek w przypadku danych o sprzedaży domów na rynku ...

-

![Ochrona danych: oprogramowanie Sophos Ochrona danych: oprogramowanie Sophos]()

Ochrona danych: oprogramowanie Sophos

... dostępu do sieci, szyfrowaniu, a teraz także technologii Data Loss Prevention, zapobiegającej przypadkowej utracie danych. Sophos, firma specjalizująca się w technologiach ochrony informacji, wprowadziła technologię Data Loss Prevention (DLP), aby uprościć sposób, w jaki firmy mogą zapobiegać przypadkowym utratom danych. Poprzez wdrożenie DLP ...

-

![Usługi Trend Micro Threat Management Services [© Nmedia - Fotolia.com] Usługi Trend Micro Threat Management Services]()

Usługi Trend Micro Threat Management Services

... Pakiet ten oprócz funkcji Threat Discovery Services obejmuje monitorowanie przez 24 godziny na dobę, ostrzeganie z odpowiednim wyprzedzeniem oraz doradztwo w zakresie ochrony przed ukrytym oprogramowaniem kradnącym dane. Specjaliści firmy Trend Micro zajmujący się zarządzaniem zagrożeniami monitorują sieć klienta przez całą dobę, Trend ...

-

![Jak oszczędzać energię w domu? [© AlcelVision - Fotolia.com] Jak oszczędzać energię w domu?]()

Jak oszczędzać energię w domu?

... nie tylko pewne rozwiązania energetyczne, ale i codzienne małe czynności, które przyczyniają się do zmniejszenia zużycia energii, a w dłuższej perspektywie także do ochrony środowiska naturalnego. Pamiętajmy więc o kilku podstawowych zasadach: Kupuj urządzenia AGD, które zapewniają minimalne zużycie energii. Nie pozostawiaj w kontaktach urządzeń ...

-

![Pamięć Kingston DataTraveler Locker Pamięć Kingston DataTraveler Locker]()

Pamięć Kingston DataTraveler Locker

... pamięci DataTraveler Vault - Privacy Edition, także wyposażone w układy sprzętowego szyfrowania danych oraz spełniające rządowe wymogi, co do kryptograficznej i fizycznej ochrony danych. Specyfikacja DataTraveler Locker+ Szyfrowanie danych: 256-bitowy sprzętowy klucz AES Zabezpieczenie: pamięć blokuje się po 10-krotnym błędnym wprowadzeniu hasła ...

-

![ESET NOD32 Antivirus 4 dla Mac OS X i Linux ESET NOD32 Antivirus 4 dla Mac OS X i Linux]()

ESET NOD32 Antivirus 4 dla Mac OS X i Linux

... bazują na wykorzystaniu metod analizy heurystycznej oraz mechanizmów sztucznej inteligencji, tworząc linię ochrony zarówno przed znanymi, jak i zupełnie nowymi, jeszcze nierozpoznanymi zagrożeniami. ... heurystycznej. W razie potrzeby nieznany plik jest uruchamiany przez program w oddzielonym, zabezpieczonym środowisku, dzięki czemu rozwiązanie może ...

-

![Kredyty hipoteczne tanieją [© denphumi - Fotolia.com] Kredyty hipoteczne tanieją]()

Kredyty hipoteczne tanieją

... . W obu warunki kredytu preferencyjnego są takie same jak zwykłego. Jeśli chodzi o zmiany w ofertach to najwięcej zyskają klienci PKO BP i Banku Ochrony Środowiska zainteresowani kredytem w euro. W pierwszym wszystkie marże dla tej waluty zostały obniżone o 0,8 p. p., w drugim zaś zakres spadków wynosi 0,5-0,8 p. p. Niby niewiele ...

-

![Fortinet: FortiMail-5001A i FortiMail-2000B Fortinet: FortiMail-5001A i FortiMail-2000B]()

Fortinet: FortiMail-5001A i FortiMail-2000B

... ochrony poczty elektronicznej - FortiMail - o dwa nowe systemy zabezpieczające o dużej wydajności. Urządzenia FortiMail-5001A i FortiMail-2000B ... w uzyskaniu zgodności na poziomie strategii i obowiązujących przepisów. Wbudowany program zarządzający (działający w oparciu o przeglądarkę internetową), upraszcza większość czynności administracyjnych ...

-

![Symantec: nowe pakiety zabezpieczające [© Nmedia - Fotolia.com] Symantec: nowe pakiety zabezpieczające]()

Symantec: nowe pakiety zabezpieczające

... IT, a co za tym idzie, zwiększa się zakres zadań administracyjnych dla specjalistów ds. bezpieczeństwa IT. Obecnie firmy wymagają zapewnienia ciągłości ochrony, aby szybko reagować na zmiany wewnętrzne i zewnętrzne. Przedsiębiorstwa muszą zatem opracować strategię bezpieczeństwa ukierunkowaną na informacje, opartą na analizie ryzyka ...

-

![Piractwo a zagrożenia internetowe Piractwo a zagrożenia internetowe]()

Piractwo a zagrożenia internetowe

... . POZNAJ WARUNKI TRANSAKCJI. Przed dokonaniem transakcji uzyskaj dokładne informacje o warunkach sprzedaży, w tym o zasadach zwrotu towaru i pieniędzy, kosztów wysyłki oraz ochrony bezpieczeństwa i prywatności. Sprawdź politykę prywatności serwisu internetowego, aby dowiedzieć się, jakie dane osobowe mogą być wymagane oraz w jaki sposób przekazane ...

-

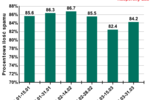

![Ewolucja spamu I-III 2010 Ewolucja spamu I-III 2010]()

Ewolucja spamu I-III 2010

... ochrony danych, opublikował swój najnowszy raport dotyczący ewolucji spamu w pierwszym kwartale 2010 roku. Autorki ... danych i dystrybucji spamu. Interesujące jest to, że ponad 55% wszystkich wiadomości e-mail z załącznikiem zawierającym program Packed.Win32.Krap.x zostało wysłanych do krajów rozwiniętych, w tym 16,7% do Japonii, 12,7% do Niemiec i ...

-

![Dyski Iomega eGo Dyski Iomega eGo]()

Dyski Iomega eGo

... piosenek lub 770 godzin wideo. Do wszystkich dysków producent dołącza darmowy pakiet programów Iomega Protection Suite, zawierający aplikacje do archiwizacji i ochrony antywirusowej danych. Pakiet ten zawiera: 12-miesiączną subskrypcję programu Trend Micro Internet Security dla PC lub Trend Micro Smart Surfing dla ...

-

![Hakerzy atakują komputery Mac [© stoupa - Fotolia.com] Hakerzy atakują komputery Mac]()

Hakerzy atakują komputery Mac

... ponad 270 zagrożeń, których celem jest platforma Mac. Niepokój zatem może budzić fakt, iż większość jej użytkowników nie posiada wystarczającej ochrony zapobiegającej zagrożeniom oraz informującej o potencjalnym niebezpieczeństwie. System operacyjny Mac zawsze będzie zdecydowanie trudniejszy do zaatakowania niż PC. Nie oznacza to ...

-

![Staż z urzędu pracy - jakie uprawnienia [© fotogestoeber - Fotolia.com] Staż z urzędu pracy - jakie uprawnienia]()

Staż z urzędu pracy - jakie uprawnienia

... obowiązek zapewnić bezrobotnemu bezpieczne i higieniczne warunki odbywania stażu na zasadach przewidzianych dla pracowników, w tym przydzielić bezrobotnemu, odzież i obuwie robocze, środki ochrony indywidualnej, a także zapewniać bezpłatne posiłki i napoje profilaktyczne, gdy jest to wymagane. Co więcej pracodawca zobowiązany jest również m.in. do ...

-

![Parafie a dotacje unijne [© Syda Productions - Fotolia.com] Parafie a dotacje unijne]()

Parafie a dotacje unijne

... wymiarze ponadregionalnym, dotyczących dziedzictwa kulturowego o znaczeniu europejskim. W ramach Programu Operacyjnego Infrastruktura i Środowisko przewidującego wsparcie dla projektów z zakresu ochrony dziedzictwa przekraczających 20 mln złotych dofinansowana została „Rewaloryzacja Zespołu Opactwa Cystersów wraz z otoczeniem w Krzeszowie - etap II ...

-

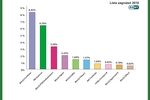

![ESET: zagrożenia internetowe 2010 ESET: zagrożenia internetowe 2010]()

ESET: zagrożenia internetowe 2010

... najpopularniejszych w 2010 roku zagrożeń wymieniają złośliwe programy ukrywające się w plikach autostartu wymiennych nośników danych. ESET przypomina, że skuteczną metodą ochrony przed tego typu zagrożeniami jest wyłączenie opcji automatycznego startu nośników oraz zastosowanie aplikacji antywirusowej. Trzecie najaktywniejsze w 2010 roku zagrożenie ...

-

![Strony internetowe a prawo przedruku [© zimmytws-Fotolia.com] Strony internetowe a prawo przedruku]()

Strony internetowe a prawo przedruku

... gospodarczej. Działania w sieci podlegają określonym zasadom. Głównie dotyczy to kwestii związanych z ochroną praw autorskich. Aktualnie społeczna świadomość konieczności ochrony sukcesywnie wzrasta. Coraz częściej można także zaobserwować podejmowanie zabiegów mających na celu przeciwdziałanie przekraczaniu granicy dozwolonego użytku. Strona ...

-

![McAfee: zagrożenia internetowe IV kw. 2010 McAfee: zagrożenia internetowe IV kw. 2010]()

McAfee: zagrożenia internetowe IV kw. 2010

... politycznie W czwartym kwartale 2010 roku najbardziej widoczną grupą „haktywistów” była grupa „Anonymous”, której członkowie uczestniczyli w szeregu „cyberdemonstracji” przeciwko organizacjom ochrony praw autorskich, a pod koniec kwartału — także przeciwko cenzorom i krytykom serwisu WikiLeaks. Tym samym coraz bardziej zaciera się granica pomiędzy ...

Tematy: McAfee, zagrożenia internetowe, cyberprzestępcy, wirusy, trojany, robaki, szkodliwe programy, spam -

![Ubezpieczenie laptopa i telefonu w Orange Ubezpieczenie laptopa i telefonu w Orange]()

Ubezpieczenie laptopa i telefonu w Orange

... . Klient może również zrezygnować z usługi bez żadnych opłat. Orange oferuje swoim klientom przy aktywacji lub przedłużeniu umowy, skorzystanie z bezpłatnej ochrony ubezpieczeniowej, w zależności od wybranego wariantu. Programy ubezpieczeniowe są przeznaczone dla klientów indywidualnych wybierających jedną z ofert z telefonem lub netbookiem: Nowy ...

-

![ESET Mobile Security dla Androida ESET Mobile Security dla Androida]()

ESET Mobile Security dla Androida

... swojego pakietu bezpieczeństwa ESET Mobile Security, przeznaczonego do ochrony smartfonów z systemami Android. Aplikacja pozwala m.in. na zdalne usuwanie danych z ... oraz wiadomości pod kątem ewentualnej zawartości wirusów i innych złośliwych kodów. Program pozwala także chronić skrzynkę odbiorczą przed niechcianymi wiadomościami SMS i MMS oraz ...

-

![Budownictwo mieszkaniowe: VAT na stolarkę okienną [© FikMik - Fotolia.com] Budownictwo mieszkaniowe: VAT na stolarkę okienną]()

Budownictwo mieszkaniowe: VAT na stolarkę okienną

... Klasyfikacji Obiektów Budowlanych w dziale 12, a także obiekty sklasyfikowane w Polskiej Klasyfikacji Obiektów Budowlanych w klasie ex 1264 – wyłącznie budynki instytucji ochrony zdrowia świadczących usługi zakwaterowania z opieką lekarską i pielęgniarską, zwłaszcza dla ludzi starszych i niepełnosprawnych, z zastrzeżeniem ust. 12b. Art. 41 ust ...

-

![ESET Smart Security 5 i NOD32 Antivirus 5 w wersji beta ESET Smart Security 5 i NOD32 Antivirus 5 w wersji beta]()

ESET Smart Security 5 i NOD32 Antivirus 5 w wersji beta

... ESET została przeprojektowana w taki sposób, aby umożliwiać użytkownikowi rozpoczęcie pracy natychmiast po uruchomieniu systemu, przy równoczesnym zachowaniu wysokiego poziomu ochrony. Tryb gracza – korzystanie z aplikacji działających w trybie pełnego ekranu powoduje, że nowe wersje rozwiązań firmy ESET automatycznie przełączają się w tryb ...

-

![Symantec Endpoint Protection 12 [© Nmedia - Fotolia.com] Symantec Endpoint Protection 12]()

Symantec Endpoint Protection 12

... ataków. Symantec Endpoint Protection 12. Duże i małe firmy różnią się znacznie pod względem złożoności środowisk oraz wiedzy niezbędnej do wdrożenia ochrony oraz zarządzania nią. Z tego właśnie powodu firma Symantec oferuje różne produkty dostosowane do ich potrzeb. Dla średnich i dużych przedsiębiorstw przeznaczone ...

-

![Nowe MINI Coupé Nowe MINI Coupé]()

Nowe MINI Coupé

... , tryb dynamicznej kontroli trakcji DTC z EDLC (Electronic Differential Lock Control) opcjonalnie (standard w MINI John Cooper Works Coupé); innowacyjne środki ochrony pieszych i środki wzmacniające sztywność karoserii skutkują lekkim przesunięciem środka ciężkości do przodu; dzięki temu zoptymalizowana trakcja MINI Coupé z napędem przednim ...

-

![Kredyt Bank wprowadza World MasterCard Kredyt Bank wprowadza World MasterCard]()

Kredyt Bank wprowadza World MasterCard

... Karty. Zestawy te chronią klienta m.in. przed nieuprawnionym użyciem karty, rabunkiem gotówki wypłaconej z bankomatu, czy w przypadku utraty pracy. Pierwsze 3 miesiące ochrony są dla klienta bezpłatne. Oprocentowanie na karcie wynosi 9,99% przez pierwsze 6 miesięcy. Roczna opłata za wydanie i korzystanie z karty dla klientów ...

-

![BOŚ Bank: nowy kredyt ekologiczny [© denphumi - Fotolia.com] BOŚ Bank: nowy kredyt ekologiczny]()

BOŚ Bank: nowy kredyt ekologiczny

... na inwestycje ekologiczne w Banku Ochrony Środowiska. Do oferty trafiła właśnie linia kredytowa z Nordyckiego Banku Inwestycyjnego (NIB) na ... związanych z produkcją energii ze źródeł odnawialnych oraz poprawą efektywności energetycznej w budynkach. Program przyczyni się również do budowy systemów oczyszczania ścieków, a także usprawni składowanie i ...

-

![Trend Micro Smart Surfing dla Mac OS 10.7 Lion [© Nmedia - Fotolia.com] Trend Micro Smart Surfing dla Mac OS 10.7 Lion]()

Trend Micro Smart Surfing dla Mac OS 10.7 Lion

... Smart Surfing, łączy technologię monitorowania reputacji w chmurze z architekturą niewielkich klientów. Dzięki temu możliwe jest zapewnienie natychmiastowej i automatycznej ochrony danych podczas każdego połączenia z siecią. Wraz ze wzrostem popularności i liczby sprzedawanych komputerów Mac, wzrosło również zainteresowanie cyberprzestępców tą ...

-

![AVG Internet Security 2012 AVG Internet Security 2012]()

AVG Internet Security 2012

... , zwiększeniu jego wydajności oraz przyspieszeniu pobierania multimediów, nowy AVG 2012 jest lżejszy i szybszy niż jakikolwiek poprzedni produkt AVG. Oprócz wielowarstwowej ochrony AVG (korzystającej z antywirusa opartego na sygnaturach, a także z analizy heurystycznej i behawioralnej), system AVG 2012 zawiera m.in. funkcje AVG Accelerator i AVG ...

-

![Norton AntiVirus i Internet Security 2012 [© Nmedia - Fotolia.com] Norton AntiVirus i Internet Security 2012]()

Norton AntiVirus i Internet Security 2012

... . Sugerowana cena detaliczna Norton AntiVirus 2012 wynosi 99 zł dla rocznej licencji na jeden komputer, oraz 149 zł w przypadku rocznej ochrony obejmującej trzy komputery. Produkty Norton 2012 obsługują następujące systemy: Microsoft Windows XP (wersja 32-bitowa) Home/Professional/Tablet PC/Media Center z Service Pack 2 lub ...

-

![Nowe urządzenia FortiGate Nowe urządzenia FortiGate]()

Nowe urządzenia FortiGate

... dane osobowe przed wyciekiem lub kradzieżą zarówno z instytucji finansowych, jak i placówek zdrowia publicznego. Rozwiązania można również wykorzystywać do ochrony mobilnych użytkowników oraz rozwiązań w chmurze. FortiGate-300C wyposażony jest w 8 szybkich portów 10/100/1000 RJ-45, działających w oparciu o najnowszej generacji procesory oraz ...

-

![Tsunami uderza w Mac OS X [© stoupa - Fotolia.com] Tsunami uderza w Mac OS X]()

Tsunami uderza w Mac OS X

... automatycznie pobierać z sieci swoje nowsze wersje, a nawet inne zagrożenia. Przed OSX/Tsunami. A zabezpiecza ESET Cybersecurity, aplikacja antywirusowa firmy ESET przeznaczona do ochrony komputerów Mac z systemami OS X. Testową wersję programu w języku polskim można pobrać ze strony internetowej.

-

![8% stawka VAT na montaż balustrad? [© FikMik - Fotolia.com] 8% stawka VAT na montaż balustrad?]()

8% stawka VAT na montaż balustrad?

... Klasyfikacji Obiektów Budowlanych w dziale 12, a także obiekty sklasyfikowane w Polskiej Klasyfikacji Obiektów Budowlanych w klasie ex 1264 – wyłącznie budynki instytucji ochrony zdrowia świadczących usługi zakwaterowania z opieką lekarską i pielęgniarską, zwłaszcza dla ludzi starszych i niepełnosprawnych, z zastrzeżeniem ust. 12b. Natomiast w myśl ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Zmowa cenowa: Kamsoft na oku UOKiK [© Syda Productions - Fotolia.com] Zmowa cenowa: Kamsoft na oku UOKiK](https://s3.egospodarka.pl/grafika/postepowanie-antymonopolowe/Zmowa-cenowa-Kamsoft-na-oku-UOKiK-d8i3B3.jpg)

![Zmowa przetargowa w Białymstoku? [© Syda Productions - Fotolia.com] Zmowa przetargowa w Białymstoku?](https://s3.egospodarka.pl/grafika/zmowa-przetargowa/Zmowa-przetargowa-w-Bialymstoku-d8i3B3.jpg)

![Usługi Trend Micro Threat Management Services [© Nmedia - Fotolia.com] Usługi Trend Micro Threat Management Services](https://s3.egospodarka.pl/grafika/Trend-Micro/Uslugi-Trend-Micro-Threat-Management-Services-Qq30bx.jpg)

![Jak oszczędzać energię w domu? [© AlcelVision - Fotolia.com] Jak oszczędzać energię w domu?](https://s3.egospodarka.pl/grafika/oszczedzanie-energii/Jak-oszczedzac-energie-w-domu-zFs2xl.jpg)

![Kredyty hipoteczne tanieją [© denphumi - Fotolia.com] Kredyty hipoteczne tanieją](https://s3.egospodarka.pl/grafika/polityka-kredytowa-bankow/Kredyty-hipoteczne-tanieja-iQjz5k.jpg)

![Symantec: nowe pakiety zabezpieczające [© Nmedia - Fotolia.com] Symantec: nowe pakiety zabezpieczające](https://s3.egospodarka.pl/grafika/Symantec/Symantec-nowe-pakiety-zabezpieczajace-Qq30bx.jpg)

![Hakerzy atakują komputery Mac [© stoupa - Fotolia.com] Hakerzy atakują komputery Mac](https://s3.egospodarka.pl/grafika/hakerzy/Hakerzy-atakuja-komputery-Mac-MBuPgy.jpg)

![Staż z urzędu pracy - jakie uprawnienia [© fotogestoeber - Fotolia.com] Staż z urzędu pracy - jakie uprawnienia](https://s3.egospodarka.pl/grafika/stazysta/Staz-z-urzedu-pracy-jakie-uprawnienia-5tvaz6.jpg)

![Parafie a dotacje unijne [© Syda Productions - Fotolia.com] Parafie a dotacje unijne](https://s3.egospodarka.pl/grafika/kosciol/Parafie-a-dotacje-unijne-d8i3B3.jpg)

![Strony internetowe a prawo przedruku [© zimmytws-Fotolia.com] Strony internetowe a prawo przedruku](https://s3.egospodarka.pl/grafika/prawa-autorskie/Strony-internetowe-a-prawo-przedruku-SCMgVG.jpg)

![Budownictwo mieszkaniowe: VAT na stolarkę okienną [© FikMik - Fotolia.com] Budownictwo mieszkaniowe: VAT na stolarkę okienną](https://s3.egospodarka.pl/grafika/stawki-VAT/Budownictwo-mieszkaniowe-VAT-na-stolarke-okienna-ZKDwv5.jpg)

![Symantec Endpoint Protection 12 [© Nmedia - Fotolia.com] Symantec Endpoint Protection 12](https://s3.egospodarka.pl/grafika/Symantec-Endpoint-Protection/Symantec-Endpoint-Protection-12-Qq30bx.jpg)

![BOŚ Bank: nowy kredyt ekologiczny [© denphumi - Fotolia.com] BOŚ Bank: nowy kredyt ekologiczny](https://s3.egospodarka.pl/grafika/bos/BOS-Bank-nowy-kredyt-ekologiczny-iQjz5k.jpg)

![Trend Micro Smart Surfing dla Mac OS 10.7 Lion [© Nmedia - Fotolia.com] Trend Micro Smart Surfing dla Mac OS 10.7 Lion](https://s3.egospodarka.pl/grafika/ochrona-antywirusowa/Trend-Micro-Smart-Surfing-dla-Mac-OS-10-7-Lion-Qq30bx.jpg)

![Norton AntiVirus i Internet Security 2012 [© Nmedia - Fotolia.com] Norton AntiVirus i Internet Security 2012](https://s3.egospodarka.pl/grafika/ochrona-antywirusowa/Norton-AntiVirus-i-Internet-Security-2012-Qq30bx.jpg)

![Tsunami uderza w Mac OS X [© stoupa - Fotolia.com] Tsunami uderza w Mac OS X](https://s3.egospodarka.pl/grafika/szkodliwe-programy/Tsunami-uderza-w-Mac-OS-X-MBuPgy.jpg)

![8% stawka VAT na montaż balustrad? [© FikMik - Fotolia.com] 8% stawka VAT na montaż balustrad?](https://s3.egospodarka.pl/grafika/stawki-VAT/8-stawka-VAT-na-montaz-balustrad-ZKDwv5.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

![5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025] 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]](https://s3.egospodarka.pl/grafika2//5-Najlepszych-Programow-do-Ksiegowosci-w-Chmurze-Ranking-i-Porownanie-2025-270016-50x33crop.png) 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

![Empatyczny lider czy system wsparcia? Co chroni pracowników przed wypaleniem zawodowym? [© pexels] Empatyczny lider czy system wsparcia? Co chroni pracowników przed wypaleniem zawodowym?](https://s3.egospodarka.pl/grafika2/zaangazowanie-w-prace/Empatyczny-lider-czy-system-wsparcia-Co-chroni-pracownikow-przed-wypaleniem-zawodowym-270068-150x100crop.jpg)

![Jak projektować biuro, które wspiera wellbeing pracowników? [© pexels] Jak projektować biuro, które wspiera wellbeing pracowników?](https://s3.egospodarka.pl/grafika2/wellbeing/Jak-projektowac-biuro-ktore-wspiera-wellbeing-pracownikow-269903-150x100crop.jpg)

![Dlaczego przyznajesz bonusy niesprawiedliwie? 4 błędy poznawcze, które zniekształcają oceny pracowników [© wygenerowane przez AI] Dlaczego przyznajesz bonusy niesprawiedliwie? 4 błędy poznawcze, które zniekształcają oceny pracowników](https://s3.egospodarka.pl/grafika2/zasady-wynagradzania/Dlaczego-przyznajesz-bonusy-niesprawiedliwie-4-bledy-poznawcze-ktore-znieksztalcaja-oceny-pracownikow-270036-150x100crop.jpg)

![Alpine A110 R: ekstremalnie lekkie, piekielnie szybkie. Dlaczego ten francuski sportowiec zachwyca purystów? [© Wojciech Krzemiński] Alpine A110 R: ekstremalnie lekkie, piekielnie szybkie. Dlaczego ten francuski sportowiec zachwyca purystów?](https://s3.egospodarka.pl/grafika2/Alpine-A110-R/Alpine-A110-R-ekstremalnie-lekkie-piekielnie-szybkie-Dlaczego-ten-francuski-sportowiec-zachwyca-purystow-270047-150x100crop.jpg)

![Praca w święta? 5 błędnych przekonań liderów, które niszczą urlop zespołu [© pexels] Praca w święta? 5 błędnych przekonań liderów, które niszczą urlop zespołu](https://s3.egospodarka.pl/grafika2/dobry-lider/Praca-w-swieta-5-blednych-przekonan-liderow-ktore-niszcza-urlop-zespolu-270014-150x100crop.jpg)