-

![Zmiana rezydencji podatkowej w trakcie roku podatkowego. Jak działa łamana rezydencja podatkowa? [© wygenerowane przez AI] Zmiana rezydencji podatkowej w trakcie roku podatkowego. Jak działa łamana rezydencja podatkowa?]()

Zmiana rezydencji podatkowej w trakcie roku podatkowego. Jak działa łamana rezydencja podatkowa?

... Dokumenty potwierdzające zmianę (bilety, faktury przeprowadzkowe). IV. Hierarchia kryteriów - klucz do rozwiązania paradoksu Dlaczego ośrodek interesów życiowych przeważa nad ... "Przy ocenie, gdzie znajduje się ośrodek interesów życiowych podatnika, należy wziąć pod uwagę wszystkie powiązania osobiste i gospodarcze, a nie tylko długość pobytu". Ratio ...

-

![36% firm nie wie, czy obejmuje je dyrektywa NIS2 [© wygenerowane przez AI] 36% firm nie wie, czy obejmuje je dyrektywa NIS2]()

36% firm nie wie, czy obejmuje je dyrektywa NIS2

... Krzysztof Gawkowski ogłosił, że projekt ustawy o Krajowym Systemie Cyberbezpieczeństwa został przekazany pod obrady rządu, a 21 października rząd przyjął projekt nowelizacji. Jak pokazują dane ... warto zadać sobie pytanie: czy bardziej opłaca się zastanawiać, czy „załapiemy się” pod NIS2, czy raczej skupić się na tym, by po prostu być bezpiecznym ...

-

![Firmy mogą realnie obniżyć podatek od nieruchomości. Nowa interpretacja Ministra Finansów [© wygenerowane przez AI] Firmy mogą realnie obniżyć podatek od nieruchomości. Nowa interpretacja Ministra Finansów]()

Firmy mogą realnie obniżyć podatek od nieruchomości. Nowa interpretacja Ministra Finansów

... obniżyć podatek od nieruchomości. Jakie kroki powinny podjąć firmy, aby skorygować deklaracje i odzyskać nadpłacone podatki. Dlaczego warto przeanalizować portfel nieruchomości pod kątem nowej interpretacji. Rewolucja w podejściu do podatku od nieruchomości 27 listopada 2025 r. Minister Finansów i Gospodarki opublikował interpretację ogólną, która ...

-

![Umowa inwestycyjna a VAT: kiedy zewnętrzne finansowanie nie jest usługą opodatkowaną VAT? [© wygenerowane przez AI] Umowa inwestycyjna a VAT: kiedy zewnętrzne finansowanie nie jest usługą opodatkowaną VAT?]()

Umowa inwestycyjna a VAT: kiedy zewnętrzne finansowanie nie jest usługą opodatkowaną VAT?

... mieć pewność, że ich inwestycja w marketing nie zostanie zmarnowana przez konkurencyjną eksploatację w tym samym czasie. Niemniej model ten znajduje się pod rosnącą presją. Rozwój platform VOD działających ponadnarodowo, takich jak Netflix (47% subskrybentów SVOD w UE w 2016 r.) i Amazon (20%), zmienia fundamentalnie krajobraz ...

-

![Co czeka firmy od 1 stycznia? Kalendarium najważniejszych dat dla mikro i małych firm na początek 2026 roku [© wygenerowane przez AI] Co czeka firmy od 1 stycznia? Kalendarium najważniejszych dat dla mikro i małych firm na początek 2026 roku]()

Co czeka firmy od 1 stycznia? Kalendarium najważniejszych dat dla mikro i małych firm na początek 2026 roku

... już „za pięć 12” – podsumowuje Kamil Fac, Wiceprezes Faktura.pl. Zdaniem eksperta: Rok 2026 będzie okresem istotnych decyzji przygotowujących grunt pod kolejne lata. Najważniejszym projektem pozostającym w tle jest zapowiadany podatek cyfrowy, który – choć formalnie skierowany do globalnych platform – może pośrednio podnieść ...

-

![Cupra Terramar 2.0 TSI DSG 4Drive - test rodzinnego SUV-a z hiszpańskim charakterem [© Wojciech Krzemiński] Cupra Terramar 2.0 TSI DSG 4Drive - test rodzinnego SUV-a z hiszpańskim charakterem]()

Cupra Terramar 2.0 TSI DSG 4Drive - test rodzinnego SUV-a z hiszpańskim charakterem

... To oznacza front pozbawiony klasycznego grilla na rzecz wysuniętego „nosa”, pod którym znalazł się wlot powietrza. Tożsamość auta budują także charakterystyczne reflektory ... w zupełności wystarczające. Dla niektórych będą wręcz przesadą, biorąc pod uwagę codzienną eksploatację i przepisy ruchu drogowego obowiązujące w naszym kraju. Terramar VZ osiąga ...

-

![Jak wybrać ubezpieczenie na narty? Eksperci ostrzegają [© pexels] Jak wybrać ubezpieczenie na narty? Eksperci ostrzegają]()

Jak wybrać ubezpieczenie na narty? Eksperci ostrzegają

... wyraźnie w ostatnich latach. Mogą kosztować mniej niż jeden rodzinny obiad w restauracji pod stokiem – ocenia Marta Łażewska - Menadżer Produktu Departament Ubezpieczeń Majątkowych i Komunikacyjnych ... przed kosztami, których nie pokrywa publiczny system ochrony zdrowia. Warto brać pod uwagę także inne ryzyko: wypadek na polskim stoku może oznaczać ...

-

![IPO 2025 na świecie: 171 mld USD i rosnąca rola sztucznej inteligencji [© pexels] IPO 2025 na świecie: 171 mld USD i rosnąca rola sztucznej inteligencji]()

IPO 2025 na świecie: 171 mld USD i rosnąca rola sztucznej inteligencji

... roku? W 2025 r. globalny rynek IPO był stabilniejszy niż w 2024 r., a liderem pod względem liczby pierwszych ofert publicznych był region EMEIA (42 proc ... przychody na pierwszym miejscu było USA, a następnie Hongkong oraz Indie. Globalnie pod względem przychodów dominowały firmy z sektora przemysłowego (22 proc. wszystkich IPO) oraz technologicznego, ...

Tematy: debiuty giełdowe, GPW, giełda, IPO, wartość IPO, wejście na giełdę, spółki giełdowe, giełdy europejskie, IPO -

![Farmy wiatrowe i fotowoltaika - co powinien wiedzieć właściciel gruntu przed podpisaniem umowy OZE? [© wygenerowane przez AI] Farmy wiatrowe i fotowoltaika - co powinien wiedzieć właściciel gruntu przed podpisaniem umowy OZE?]()

Farmy wiatrowe i fotowoltaika - co powinien wiedzieć właściciel gruntu przed podpisaniem umowy OZE?

... . Dzierżawa jako pasywny dochód – ale z warunkami Z perspektywy właściciela gruntu dzierżawa pod OZE oznacza zazwyczaj dochód pasywny – bez nakładów inwestycyjnych i bez ryzyka operacyjnego ... ale też większą odpowiedzialność przy ich ocenie. Umowa dzierżawy pod OZE nie musi być ryzykiem, pod warunkiem że jest czytelna, sprawdzona i oparta na realnym ...

-

![Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik [© wygenerowane przez AI] Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik]()

Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik

... . Istnieją szczególne terminy dla usług budowlanych, wydawniczych czy drukarskich, a także dla opakowań zwrotnych. Fakturę można wystawić wcześniej, z zachowaniem ograniczeń czasowych i pod warunkiem, że dotyczy ona znanej przyszłej czynności lub okresu rozliczeniowego. Ogólnie: do 15. dnia miesiąca po dostawie/wykonaniu usługi. Zaliczki: do ...

Tematy: faktura VAT, zasady wystawiania faktur, wystawienie faktury, termin wystawienia faktury, faktura zaliczkowa, faktura końcowa, duplikat faktury, faktury w walutach obcych, faktura korygująca, nota korygująca, błąd w fakturze, korekta faktury, faktura uproszczona, NIP na paragonie, KSeF, certyfikat KSeF, e-faktura, rok 2026 -

![Polska liderem wzrostu PKB w Europie. Prognozy EY na 2026-2028 i kluczowe wyzwania gospodarcze [© wygenerowane przez AI] Polska liderem wzrostu PKB w Europie. Prognozy EY na 2026-2028 i kluczowe wyzwania gospodarcze]()

Polska liderem wzrostu PKB w Europie. Prognozy EY na 2026-2028 i kluczowe wyzwania gospodarcze

... może spowodować tymczasowy spadek inwestycji. Po wyborach parlamentarnych 2027 roku tempo wzrostu pozostałych wydatków rządowych również może się zmniejszyć, biorąc pod uwagę wysoki deficyt sektora finansów publicznych (około 7% PKB w 2025 r.). Dotychczasowy wzrost polskiego PKB był wspierany przez zwiększenie realnych dochodów, ekspansywną ...

-

![7 etapów skutecznej sprzedaży [© snedorez - Fotolia] 7 etapów skutecznej sprzedaży]()

7 etapów skutecznej sprzedaży

... rozmów z potencjalnym klientem (leadu) w kontrakt. 3 etap skutecznej sprzedaży. Dostarczaj wartości Klucz do sukcesu: uzasadniaj korzyści i zaoferuj wartości. Co pozwoli klientom lepiej zrozumieć ... pola, ale musisz ustalić swoje limity, by ewentualny kompromis zawierany nawet pod dużą presją nie był dla Ciebie przykry. Wsłuchaj się w potrzeby klienta ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006]()

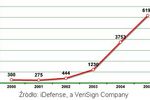

Ewolucja złośliwego oprogramowania IV-VI 2006

... nową wersję Gpcode'a, tym razem jednak wykorzystywał on klucz 260-bitowy. Również ten dłuższy klucz nie stanowił problemu dla naszych analityków, którzy zdołali go złamać ... Rok 2006 był jednym z najpłodniejszych okresów w całej historii wirusologii komputerowej pod względem "koncepcji". W pierwszym kwartale pojawiły się takie zagrożenia, jak ...

-

![Światowy Tydzień Przedsiębiorczości w Małopolsce: 18-24 XI 2024 r. Weź udział bezpłatnie. Światowy Tydzień Przedsiębiorczości w Małopolsce: 18-24 XI 2024 r. Weź udział bezpłatnie.]()

Światowy Tydzień Przedsiębiorczości w Małopolsce: 18-24 XI 2024 r. Weź udział bezpłatnie.

... :00 w Muzeum Sztuki i Techniki Japońskiej Manghha w Krakowie. Wydarzenie odbędzie się pod hasłem „AI w Biznesie”. Prelegentami podczas Spotkania będą: Andrzej Horoch – ... Bień: • prelekcja „Budowanie pewności i wiary w siebie w kontekście przedsiębiorczości jako klucz sukcesu w biznesie”, • warsztaty „Odkryj Przedsiębiorcę w Sobie. Jak Rozwinąć ...

Tematy: -

![Trojan Backdoor.AndroidOS.Obad.a wysyła SMS-y Premium [© Pavel Ignatov - Fotolia.com] Trojan Backdoor.AndroidOS.Obad.a wysyła SMS-y Premium]()

Trojan Backdoor.AndroidOS.Obad.a wysyła SMS-y Premium

... stronę facebook.com. Wydobywa określony element tej strony i wykorzystuje go jako klucz deszyfrujący. W ten sposób Backdoor.AndroidOS.Obad.a może odszyfrować adresy C&C ... przypomina szkodliwe oprogramowanie dla systemu Windows niż inne trojany dla Androida pod względem swojej złożoności i liczby nieopublikowanych luk, jakie wykorzystuje. To oznacza, ...

-

![Złośliwe programy: bootkit na celowniku Złośliwe programy: bootkit na celowniku]()

Złośliwe programy: bootkit na celowniku

... pobierany jest trojan dropper. Program ten wykorzystuje unikatowe ID użytkownika oraz klucz serwera, które są przechowywane w bazie danych serwera. Z zewnątrz wszystko wygląda ... ramka iframe jest sprawdzana bardziej rygorystycznie lub całkowicie blokowana. Biorąc pod uwagę dziesiątki, a czasami nawet setki legalnych stron, na które włamują ...

-

![Czy Bluetooth jest bezpieczny? Czy Bluetooth jest bezpieczny?]()

Czy Bluetooth jest bezpieczny?

... podstawie klucza Link Key obliczany jest przy użyciu algorytmu E3 klucz szyfrowania. Pierwszy klucz wykorzystywany jest do uwierzytelnienia, drugi do szyfrowania. Proces uwierzytelnienia ... posłużyć do utworzenia rozszerzonej sieci (scatternet). Agresor podszywa się pod adres losowego urządzenia będącego składnikiem sieci piconet i łączy się z ...

-

![Zarządzanie wiedzą a produktywność Zarządzanie wiedzą a produktywność]()

Zarządzanie wiedzą a produktywność

Z badań przeprowadzonych przez Instytut Economist Intelligence Unit (EIU), a sponsorowanych przez firmę EMC wynika, że elastyczność organizacyjna ma dziś kluczowe znaczenie dla skutecznego prowadzenia działalności biznesowej, zwłaszcza w obecnej sytuacji gospodarczej. Zgodnie z przedstawionym raportem 81% respondentów uważa zarządzanie wiedzą i ...

-

![Prawa najmłodszych konsumentów [© photocrew - Fotolia.com] Prawa najmłodszych konsumentów]()

Prawa najmłodszych konsumentów

... wyrzucać – bez względu na to, czy kupuje bilet, książkę, sok. Paragon jest jak klucz – otwiera przed każdym konsumentem (więc i przed Maxem) możliwość zgłoszenia w sklepie, że ... , najpierw powiedz rodzicom. Wspólnie zastanowicie się, co zrobić dalej. Rodzice mogą zadzwonić pod bezpłatny numer infolinii 800 007 707 – tam dowiedzą się jak wybrnąć z ...

-

![Wolny rynek gazu w Polsce: wyzwania Wolny rynek gazu w Polsce: wyzwania]()

Wolny rynek gazu w Polsce: wyzwania

W najnowszym raporcie "Cztery wolności na rynku gazu ziemnego" firma doradcza PwC definiuje podstawowe wyzwania na drodze do liberalizacji rynku gazu w Polsce. Główne obszary kluczowe dla rozwoju rynku to: rozbudowa i zapewnienie równoprawnego dostępu do infrastruktury gazowej, uruchomienie i rozwój rynku giełdowego gazu ziemnego, ułatwienie ...

-

![Wirus Wiper naprawdę szkodliwy? Wirus Wiper naprawdę szkodliwy?]()

Wirus Wiper naprawdę szkodliwy?

... , jednak nie wykryliśmy w nim żadnego destrukcyjnego zachowania. Biorąc pod uwagę złożoność Flame’a można przypuszczać, że został on zaprojektowany z myślą ... tuż przed zamknięciem badanego systemu – pewien bardzo specyficzny klucz rejestru został utworzony, a następnie usunięty. Klucz ten dotyczył usługi o nazwie “RAHDAUD64” i wskazywał na plik ...

-

![Dobre dane makroekonomiczne z japońskiej gospodarki Dobre dane makroekonomiczne z japońskiej gospodarki]()

Dobre dane makroekonomiczne z japońskiej gospodarki

Jak już kilkukrotnie podkreślaliśmy w naszych komentarzach dla rynków kluczowa w najbliższym czasie będzie ocena tempa dostosowania polityki monetarnej w USA. Ta ocena znajduje odzwierciedlenie w rentownościach obligacji, zaś te mają wpływ na inne rynki. W tym tygodniu to liczne wystąpienia członków Fed mają kluczowy wpływ na notowania. Wczoraj ...

-

![Zabezpieczenia kart SIM niepewne. Problem może dotyczyć 750 milionów osób [© Avantgarde - Fotolia.com] Zabezpieczenia kart SIM niepewne. Problem może dotyczyć 750 milionów osób]()

Zabezpieczenia kart SIM niepewne. Problem może dotyczyć 750 milionów osób

... jest stanowczo za krótki. W trakcie badań wyszło na jaw, że wystarczyło nadać odpowiednio spreparowaną wiadomość podszywając się pod operatora sieci komórkowej, a część kart odpowiadała SMS-em zawierającym klucz. Uzyskanie kodu pozwalało już na kopiowanie danych, czytanie wiadomości, zdalne wysyłanie SMS-ów, wykonywanie telefonów, lokalizowanie ...

-

![Jak chronić się przed ransomware? [© santiago silver - Fotolia.com] Jak chronić się przed ransomware?]()

Jak chronić się przed ransomware?

... osobom stojącym za atakiem za klucz służący do odszyfrowania danych – zakładając oczywiście, że przestępcy po otrzymaniu pieniędzy wspomniany klucz udostępnią swojej ofierze. Nie ma ... zwanym „sandbox”. Plik uruchomiony w sandbox jest monitorowany w czasie rzeczywistym pod kątem wszelkich nietypowych działań, takich jak dokonywanie zmian w rejestrze ...

-

![Reklama na Facebooku: jak zwiększyć jej skuteczność? [© vege - Fotolia.com] Reklama na Facebooku: jak zwiększyć jej skuteczność?]()

Reklama na Facebooku: jak zwiększyć jej skuteczność?

... , która wcześniej nie była brana pod uwagę zacznie stanowić znaczące źródło dochodu. Możesz również dokonać wyboru na podstawie statusu związku, języka i miejsca pracy. Podsumowanie Reklama w mediach społecznościowych może być niezwykle skuteczną częścią Twojej strategii marketingowej. Klucz do sukcesu polega na właściwym połączeniu ...

-

![Nie tylko doświadczenie buduje wysokość wynagrodzenia [© milushka - Fotolia.com] Nie tylko doświadczenie buduje wysokość wynagrodzenia]()

Nie tylko doświadczenie buduje wysokość wynagrodzenia

... specjalizacji, jak i zakres odpowiedzialności. Sprzedawcy – droga do najwyższych zarobków Sprzedawcy są pod względem płac szczególną grupą zawodową. Ich zarobki w początkowym okresie zatrudnienia ... . Jak pokazują wyniki naszych analiz, staż pracy plus specjalizacja, to klucz do sukcesu na rynku pracy. Umiejętności wykraczające poza specjalizacje ...

-

![Uwaga! Fałszywe portfele kryptowaluty w Google Play [© thodonal - Fotolia.com] Uwaga! Fałszywe portfele kryptowaluty w Google Play]()

Uwaga! Fałszywe portfele kryptowaluty w Google Play

... . Wszystkie szkodniki można pobrać z Google Play. Pośród aplikacji podszywających się pod portfele zarządzania kryptowalutami można wyróżnić dwie kategorie: Wyłudzające dane uwierzytelniające (phishing ... do zgromadzonych środków i zleceń ich przelewu jest niemożliwy. Jeśli jednak klucz i hasło zostaną wpisane, to należy się spodziewać, że trafią one ...

Tematy: kryptowaluty, złośliwe oprogramowanie -

![5 trendów transformacji w branży usługowej 5 trendów transformacji w branży usługowej]()

5 trendów transformacji w branży usługowej

Branża usługowa, działając na pierwszej linii kontaktu z konsumentami, jest szczególnie narażona na ciągłe przemiany, które wywierają wpływ na oczekiwania klientów, strategie działania oraz wykorzystywane technologie. Kluczem do osiągnięcia sukcesu w tej nowej rzeczywistości jest nie tylko adaptacja do nowych technologii, ale również redefinicja ...

-

![Ubezpieczenie firmy: co powinno obejmować? [© Andrey Popov - Fotolia.com] Ubezpieczenie firmy: co powinno obejmować?]()

Ubezpieczenie firmy: co powinno obejmować?

... foodtrucka powinien zwrócić uwagę na ochronę dobraną konkretnie pod ryzyka zagrażające przyczepie gastronomicznej, czyli wspomniane pożary, przepięcia czy dewastacje. Dlatego tak ważna jest opcja spersonalizowania oferty. Dostosowanie polisy do profilu działalności przedsiębiorcy, to klucz do efektywnej ochrony. Przed zakupem ubezpieczenia należy ...

-

![63 mln dolarów uwięzione w blockchainie. Jak jeden atak na Multichain obnażył mit "code is law" [© wygenerowane przez AI] 63 mln dolarów uwięzione w blockchainie. Jak jeden atak na Multichain obnażył mit "code is law"]()

63 mln dolarów uwięzione w blockchainie. Jak jeden atak na Multichain obnażył mit "code is law"

... kontrola to własność? Czy haker, który ukradł klucz prywatny, jest właścicielem? Kod nie wie. Kod ... pod presją regulatora. Problem trzeci: własność nie istnieje bez egzekucji Możesz mieć najdoskonalszy smart kontrakt na świecie, który precyzyjnie definiuje, kto i na jakich warunkach może transferować aktywa. Ale co się dzieje, gdy ktoś ukradnie klucz ...

-

![Keyloggery - jak działają i jak można je wykryć Keyloggery - jak działają i jak można je wykryć]()

Keyloggery - jak działają i jak można je wykryć

... samym czasie aresztowano grupę cyberprzestępców złożoną z młodych Rosjan i Ukraińców (w wieku 20-30 lat). Pod koniec 2004 roku grupa ta zaczęła wysyłać klientom banków we Francji i w ... nazwę użytkownika, osobisty kod PIN i wygenerowane jednorazowe hasło (kod PIN i klucz wprowadzane są zazwyczaj jeden po drugim do jednego pola), wprowadzane kody ...

-

![Kaspersky: Gpcode powrócił Kaspersky: Gpcode powrócił]()

Kaspersky: Gpcode powrócił

... analitykom z Kaspersky Lab nie udało się odszyfrować plików zaatakowanych przez nowego Gpcode'a - klucz o długości 1024 bitów to bardzo poważna sprawa a ponadto nie wykryto żadnych błędów ... zakupu skontaktuj się z nami pod adresem: *******@yahoo.com Po zaistnieniu takiej sytuacji specjaliści z Kaspersky Lab zalecają by pod żadnym pozorem nie ...

-

![Trojan Duqu - nowe wątki Trojan Duqu - nowe wątki]()

Trojan Duqu - nowe wątki

... następujący klucz: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\4\"CF1D". Należy zauważyć, że w dokumencie opublikowanym przez Symanteca wymieniony jest klucz ... nich stanowił źródło infekcji z 21 kwietnia; drugi został zhakowany później, pod koniec maja. Infekcja drugiego komputera została przeprowadzona za ...

-

![Windows 10: darmowa aktualizacja może być pułapką [© Lukas Gojda - Fotolia.com] Windows 10: darmowa aktualizacja może być pułapką]()

Windows 10: darmowa aktualizacja może być pułapką

... 10”, zachęcając do zapoznania się z treścią. Ransomware ukrywa się pod postacią „instalatora” Windows 10, który musi być pobrany i otworzony ... zostały zaszyfrowane najmocniejszym i unikalnym kluczem szyfrującym wygenerowanym przez ten komputer. Indywidualny klucz deszyfrujący został zapisany na prywatnym serwerze w Internecie, i nikt nie odszyfruje ...

-

![Handel samochodami a prawo do odliczenia podatku VAT [© pixabay.com] Handel samochodami a prawo do odliczenia podatku VAT]()

Handel samochodami a prawo do odliczenia podatku VAT

W celu pełnego odliczenia VAT od zakupu samochodu osobowego muszą zostać spełnione łącznie dwa warunki, tj. sposób wykorzystania pojazdu przez podatnika, zwłaszcza w ustalonych przez niego zasadach ich używania, musi wykluczać jego użycie do celów prywatnych oraz wykluczenie użytku prywatnego musi zostać potwierdzone prowadzoną przez podatnika dla ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Zmiana rezydencji podatkowej w trakcie roku podatkowego. Jak działa łamana rezydencja podatkowa? [© wygenerowane przez AI] Zmiana rezydencji podatkowej w trakcie roku podatkowego. Jak działa łamana rezydencja podatkowa?](https://s3.egospodarka.pl/grafika2/rezydencja-podatkowa/Zmiana-rezydencji-podatkowej-w-trakcie-roku-podatkowego-Jak-dziala-lamana-rezydencja-podatkowa-269413-150x100crop.jpg)

![36% firm nie wie, czy obejmuje je dyrektywa NIS2 [© wygenerowane przez AI] 36% firm nie wie, czy obejmuje je dyrektywa NIS2](https://s3.egospodarka.pl/grafika2/NIS2/36-firm-nie-wie-czy-obejmuje-je-dyrektywa-NIS2-269451-150x100crop.png)

![Firmy mogą realnie obniżyć podatek od nieruchomości. Nowa interpretacja Ministra Finansów [© wygenerowane przez AI] Firmy mogą realnie obniżyć podatek od nieruchomości. Nowa interpretacja Ministra Finansów](https://s3.egospodarka.pl/grafika2/wymiar-podatku-od-nieruchomosci/Firmy-moga-realnie-obnizyc-podatek-od-nieruchomosci-Nowa-interpretacja-Ministra-Finansow-269908-150x100crop.jpg)

![Umowa inwestycyjna a VAT: kiedy zewnętrzne finansowanie nie jest usługą opodatkowaną VAT? [© wygenerowane przez AI] Umowa inwestycyjna a VAT: kiedy zewnętrzne finansowanie nie jest usługą opodatkowaną VAT?](https://s3.egospodarka.pl/grafika2/zewnetrzne-finansowanie/Umowa-inwestycyjna-a-VAT-kiedy-zewnetrzne-finansowanie-nie-jest-usluga-opodatkowana-VAT-269946-150x100crop.jpg)

![Co czeka firmy od 1 stycznia? Kalendarium najważniejszych dat dla mikro i małych firm na początek 2026 roku [© wygenerowane przez AI] Co czeka firmy od 1 stycznia? Kalendarium najważniejszych dat dla mikro i małych firm na początek 2026 roku](https://s3.egospodarka.pl/grafika2/zmiany-w-podatkach/Co-czeka-firmy-od-1-stycznia-Kalendarium-najwazniejszych-dat-dla-mikro-i-malych-firm-na-poczatek-2026-roku-270199-150x100crop.png)

![Cupra Terramar 2.0 TSI DSG 4Drive - test rodzinnego SUV-a z hiszpańskim charakterem [© Wojciech Krzemiński] Cupra Terramar 2.0 TSI DSG 4Drive - test rodzinnego SUV-a z hiszpańskim charakterem](https://s3.egospodarka.pl/grafika2/Cupra-Terramar/Cupra-Terramar-2-0-TSI-DSG-4Drive-test-rodzinnego-SUV-a-z-hiszpanskim-charakterem-270231-150x100crop.jpg)

![Jak wybrać ubezpieczenie na narty? Eksperci ostrzegają [© pexels] Jak wybrać ubezpieczenie na narty? Eksperci ostrzegają](https://s3.egospodarka.pl/grafika2/ubezpieczenie-turystyczne/Jak-wybrac-ubezpieczenie-na-narty-Eksperci-ostrzegaja-270421-150x100crop.jpg)

![IPO 2025 na świecie: 171 mld USD i rosnąca rola sztucznej inteligencji [© pexels] IPO 2025 na świecie: 171 mld USD i rosnąca rola sztucznej inteligencji](https://s3.egospodarka.pl/grafika2/debiuty-gieldowe/IPO-2025-na-swiecie-171-mld-USD-i-rosnaca-rola-sztucznej-inteligencji-270664-150x100crop.jpg)

![Farmy wiatrowe i fotowoltaika - co powinien wiedzieć właściciel gruntu przed podpisaniem umowy OZE? [© wygenerowane przez AI] Farmy wiatrowe i fotowoltaika - co powinien wiedzieć właściciel gruntu przed podpisaniem umowy OZE?](https://s3.egospodarka.pl/grafika2/OZE/Farmy-wiatrowe-i-fotowoltaika-co-powinien-wiedziec-wlasciciel-gruntu-przed-podpisaniem-umowy-OZE-270902-150x100crop.jpg)

![Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik [© wygenerowane przez AI] Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik](https://s3.egospodarka.pl/grafika2/faktura-VAT/Faktura-VAT-w-2026-zasady-wystawiania-KSeF-korekty-paragon-z-NIP-zaliczki-i-waluty-obce-Kompletny-przewodnik-270930-150x100crop.jpg)

![Polska liderem wzrostu PKB w Europie. Prognozy EY na 2026-2028 i kluczowe wyzwania gospodarcze [© wygenerowane przez AI] Polska liderem wzrostu PKB w Europie. Prognozy EY na 2026-2028 i kluczowe wyzwania gospodarcze](https://s3.egospodarka.pl/grafika2/sytuacja-gospodarcza/Polska-liderem-wzrostu-PKB-w-Europie-Prognozy-EY-na-2026-2028-i-kluczowe-wyzwania-gospodarcze-271052-150x100crop.jpg)

![7 etapów skutecznej sprzedaży [© snedorez - Fotolia] 7 etapów skutecznej sprzedaży](https://s3.egospodarka.pl/grafika2/skuteczna-sprzedaz/7-etapow-skutecznej-sprzedazy-217221-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-IV-VI-2006-apURW9.jpg)

![Trojan Backdoor.AndroidOS.Obad.a wysyła SMS-y Premium [© Pavel Ignatov - Fotolia.com] Trojan Backdoor.AndroidOS.Obad.a wysyła SMS-y Premium](https://s3.egospodarka.pl/grafika2/trojany/Trojan-Backdoor-AndroidOS-Obad-a-wysyla-SMS-y-Premium-119057-150x100crop.jpg)

![Prawa najmłodszych konsumentów [© photocrew - Fotolia.com] Prawa najmłodszych konsumentów](https://s3.egospodarka.pl/grafika/prawa-konsumentow/Prawa-najmlodszych-konsumentow-XloBwh.jpg)

![Zabezpieczenia kart SIM niepewne. Problem może dotyczyć 750 milionów osób [© Avantgarde - Fotolia.com] Zabezpieczenia kart SIM niepewne. Problem może dotyczyć 750 milionów osób](https://s3.egospodarka.pl/grafika2/telekomunikacja/Zabezpieczenia-kart-SIM-niepewne-Problem-moze-dotyczyc-750-milionow-osob-121210-150x100crop.jpg)

![Jak chronić się przed ransomware? [© santiago silver - Fotolia.com] Jak chronić się przed ransomware?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Jak-chronic-sie-przed-ransomware-131145-150x100crop.jpg)

![Reklama na Facebooku: jak zwiększyć jej skuteczność? [© vege - Fotolia.com] Reklama na Facebooku: jak zwiększyć jej skuteczność?](https://s3.egospodarka.pl/grafika2/reklama-na-Facebooku/Reklama-na-Facebooku-jak-zwiekszyc-jej-skutecznosc-135836-150x100crop.jpg)

![Nie tylko doświadczenie buduje wysokość wynagrodzenia [© milushka - Fotolia.com] Nie tylko doświadczenie buduje wysokość wynagrodzenia](https://s3.egospodarka.pl/grafika2/zarobki-Polakow/Nie-tylko-doswiadczenie-buduje-wysokosc-wynagrodzenia-152378-150x100crop.jpg)

![Uwaga! Fałszywe portfele kryptowaluty w Google Play [© thodonal - Fotolia.com] Uwaga! Fałszywe portfele kryptowaluty w Google Play](https://s3.egospodarka.pl/grafika2/kryptowaluty/Uwaga-Falszywe-portfele-kryptowaluty-w-Google-Play-212369-150x100crop.jpg)

![Ubezpieczenie firmy: co powinno obejmować? [© Andrey Popov - Fotolia.com] Ubezpieczenie firmy: co powinno obejmować?](https://s3.egospodarka.pl/grafika2/ubezpieczenie-firmy/Ubezpieczenie-firmy-co-powinno-obejmowac-255261-150x100crop.jpg)

![63 mln dolarów uwięzione w blockchainie. Jak jeden atak na Multichain obnażył mit "code is law" [© wygenerowane przez AI] 63 mln dolarów uwięzione w blockchainie. Jak jeden atak na Multichain obnażył mit "code is law"](https://s3.egospodarka.pl/grafika2/kryptowaluty/63-mln-dolarow-uwiezione-w-blockchainie-Jak-jeden-atak-na-Multichain-obnazyl-mit-code-is-law-270443-150x100crop.jpg)

![Windows 10: darmowa aktualizacja może być pułapką [© Lukas Gojda - Fotolia.com] Windows 10: darmowa aktualizacja może być pułapką](https://s3.egospodarka.pl/grafika2/Windows-10/Windows-10-darmowa-aktualizacja-moze-byc-pulapka-161498-150x100crop.jpg)

![Handel samochodami a prawo do odliczenia podatku VAT [© pixabay.com] Handel samochodami a prawo do odliczenia podatku VAT](https://s3.egospodarka.pl/grafika2/odliczenia-podatku-VAT/Handel-samochodami-a-prawo-do-odliczenia-podatku-VAT-242683-150x100crop.jpg)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast?](https://s3.egospodarka.pl/grafika2/wymiar-podatku-od-nieruchomosci/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-mieszkancy-najwiekszych-miast-269875-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości? [© wygenerowane przez AI] Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Ceny-mieszkan-w-Polsce-hamuja-Czy-to-koniec-zlotych-inwestycji-w-nieruchomosci-271263-150x100crop.jpg)

![Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności [© wygenerowane przez AI] Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności](https://s3.egospodarka.pl/grafika2/wezwanie-do-zaplaty/Co-zrobic-gdy-dostaniesz-wezwanie-do-zaplaty-Te-3-kroki-wykonaj-w-pierwszej-kolejnosci-271267-150x100crop.jpg)

![Kupujesz działkę budowlaną? Wiosna pokaże wszystko, czego nie zobaczysz latem [© pexels] Kupujesz działkę budowlaną? Wiosna pokaże wszystko, czego nie zobaczysz latem](https://s3.egospodarka.pl/grafika2/dzialki-budowlane/Kupujesz-dzialke-budowlana-Wiosna-pokaze-wszystko-czego-nie-zobaczysz-latem-271266-150x100crop.jpg)

![Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie [© wygenerowane przez AI] Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie](https://s3.egospodarka.pl/grafika2//Harbingers-Tpay-i-Future-Mind-zapraszaja-na-Growth-360-meetup-w-Poznaniu-o-wzroscie-biznesu-i-inteligentnej-reklamie-271262-150x100crop.png)

![10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej? [© wygenerowane przez AI] 10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej?](https://s3.egospodarka.pl/grafika2/dlugosc-zycia/10-zasad-dlugowiecznego-domu-Jak-urzadzic-mieszkanie-by-zyc-dluzej-i-zdrowiej-271261-150x100crop.jpg)

![Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026 [© wygenerowane przez AI] Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026](https://s3.egospodarka.pl/grafika2/Krajowy-System-e-Faktur/Jak-przygotowac-firme-do-KSeF-5-niezbednych-dzialan-przed-1-kwietnia-2026-271259-150x100crop.jpg)