-

![Najpopularniejsze wirusy III 2005 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy III 2005]()

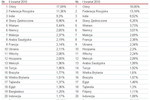

Najpopularniejsze wirusy III 2005

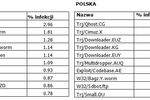

... oprogramowania typu spyware i adware, spowalniąc przy tym znacznie pracę komputera. Poniżej prezentujemy ranking najczęściej występujących wirusów, robaków i trojanów w Polsce i na świecie: ŚWIAT ... , robiących zakupy za pośrednictwem sklepów internetowych. Podstępnie namawia użytkownika do jego instalacji na komputerze, dodając swój pasek narzędzi w ...

-

![Bezprzewodowa kamera D-Linka Bezprzewodowa kamera D-Linka]()

Bezprzewodowa kamera D-Linka

... monitoring i bezpośredni transfer obrazu i dźwięku do dowolnego komputera podłączonego do internetu. Produkt przeznaczony jest ... części kadru. Kamera może też pracować w warunkach niekorzystnego oświetlenia, w nocy lub w ciemnych pomieszczeniach. Kamera działa w sieciach bezprzewodowych, a dzięki portowi Fast Ethernet można ją podłączyć również do ...

-

![Najpopularniejsze wirusy IX 2005 Najpopularniejsze wirusy IX 2005]()

Najpopularniejsze wirusy IX 2005

... systemie program typu backdoor. W ten sposób Cimuz.X umożliwia wykorzystanie zaatakowanego komputera jako serwera http proxy. Listę Top Ten zamykają Psyme.C, Smitfraud.E ... który skłania użytkownika do podania pewnych danych, a następnie informacje te przesyła do innych programów szpiegujących, które wykorzystują je do wyświetlania reklam. ...

-

![Seniorzy w Internecie [© Minerva Studio - Fotolia.com] Seniorzy w Internecie]()

Seniorzy w Internecie

... narzędziem do nawiązania nowych znajomości. Spośród obywateli USA powyżej 55 roku życia, ponad 40 procent jest właścicielami domowego komputera. 70 procent z ... aglomeracji miejskiej, posiadający dwuosobowe gospodarstwo domowe i dysponujący miesięcznym dochodem od 1001 do 2.000 złotych netto. Uroki sieci poznaje zwykle na emeryturze lub rencie ...

-

![Zagrożenia internetowe I-III 2008 Zagrożenia internetowe I-III 2008]()

Zagrożenia internetowe I-III 2008

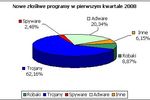

... wyświetlanie reklam, które są nie tylko irytujące, ale mogą także zagrażać bezpieczeństwu komputera lub wpływać na obniżenie wydajności” – ostrzega Maciej Sobianek, specjalista ds. bezpieczeństwa ... trojanów - 62,16%. Maciej Sobianek wyjaśnia, że tak duża ilość wprowadzanych do obiegu nowych kodów tego typu świadczy o tym, że cyberprzestępcy są coraz ...

-

![Zadbaj o anonimowość w sieci Zadbaj o anonimowość w sieci]()

Zadbaj o anonimowość w sieci

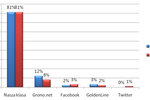

... , z odpowiednimi informacjami, z których dowiedzieć się można w jaki sposób ograniczyć dostęp do konta osobom trzecim lub jak rozpoznać fałszywą wiadomość. Piszę, więc jestem... ... portalu. Podsumowując artykuł można powiedzieć, że na ujawnienie części danych jesteśmy skazani poprzez samo podłączenie komputera do Sieci. Mam na myśli daty logowania, ...

-

![Młodzi konsumenci i ich prawa [© photocrew - Fotolia.com] Młodzi konsumenci i ich prawa]()

Młodzi konsumenci i ich prawa

... zrobić to bezpiecznie. Dowiedział się, że: powinien zalogować się do systemu ze znanego sobie komputera (a nie np. z kawiarenki internetowej), musi sprawdzić, czy na pasku ... że dla prawidłowego działania odtwarzacza niezbędne jest wymienianie raz na pół roku części Q. Wiadomość straszna. Część Q kosztuje 30 zł. W sumie w roku konserwacja sprzętu ...

-

![ESET: zagrożenia internetowe VIII 2010 ESET: zagrożenia internetowe VIII 2010]()

ESET: zagrożenia internetowe VIII 2010

... TrojanBredolab - koń trojański, który po zainfekowaniu komputera łączy się bez wiedzy użytkownika z różnymi domenami. Ze wskazanych adresów pobiera złośliwe programy i automatycznie instaluje je na zainfekowanym komputerze. Zagrożenie rozprzestrzenia się jako element różnego typu aplikacji służących do pobierania plików z sieci. Lista zagrożeń ...

-

![Zagrożenia internetowe II kw. 2010 Zagrożenia internetowe II kw. 2010]()

Zagrożenia internetowe II kw. 2010

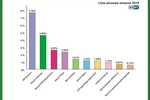

... wykorzystują je do przeprowadzania oszustw, rozsyłania spamu oraz rozprzestrzeniania szkodliwego oprogramowania. W dalszej części artykułu skupię ... prób infekcji zwiększyła się globalnie o 4,5% miesięcznie. Tabela pokazuje prawdopodobieństwo infekcji komputera zależy od jego lokalizacji. TRozkład ataków pozostał praktycznie niezmieniony w porównaniu ...

-

![Toughbook Panasonic CF-H1 Field Toughbook Panasonic CF-H1 Field]()

Toughbook Panasonic CF-H1 Field

... komputera przenośnego nie tylko wysokich parametrów technicznych, ale również możliwości pracy w najtrudniejszych warunkach terenowych. Praca w najtrudniejszych warunkach terenowych Model CF-H1 Field posiada wysoką tolerancję na wibracje, wstrząsy i uderzenia. Nowy model Toughbooka jest w stanie wytrzymać upadek z wysokości do ...

-

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

Zagrożenia internetowe III kw. 2010

... przy użyciu certyfikatów skradzionych Realtec Semiconductors i JMicron. W dalszej części artykułu omówimy szczegółowo te certyfikaty. Program, który jest tak złożony ... tylko zredukować liczbę fałszywych trafień do minimum, ale również efektywnie przydzielać zasoby podczas skanowania komputera w celu wykrycia infekcji. Niestety, sygnatury ...

-

![ASUS Transformer Book Trio ASUS Transformer Book Trio]()

ASUS Transformer Book Trio

... którego można korzystać jak z laptopa, tabletu lub stacjonarnego komputera PC. Dzięki możliwości błyskawicznego przełączania się pomiędzy systemami Windows 8 i ... jak z multidotykowego tabletu z systemem Android z własnym dwurdzeniowym procesorem Intel Atom™ i do 64GB pamięci. Po połączeniu ekranu ze stacją dokującą można błyskawicznie przełączać się ...

-

![Na co należy zwrócić uwagę kupując dysk SSD? Na co należy zwrócić uwagę kupując dysk SSD?]()

Na co należy zwrócić uwagę kupując dysk SSD?

... i odczytu danych. Jego zaletą jest również brak części mechanicznych, co owocuje większą odpornością na wstrząsy i uszkodzenia. Na rynku dostępnych ... jeśli kupimy dysk SSD z niższej półki. Dlatego też kupując nośnik półprzewodnikowy do starszego komputera najważniejszym czynnikiem wyboru jest jego niska cena. W przypadku większych wymagań warto ...

-

![Dziecko w sieci potrzebuje ochrony i nadzoru [© Herrndorff - Fotolia.com] Dziecko w sieci potrzebuje ochrony i nadzoru]()

Dziecko w sieci potrzebuje ochrony i nadzoru

... 10 dzieci korzysta z urządzenia mobilnego. Z jednej strony oznacza to szybki dostęp do wielu, często wartościowych i rozwijających, treści, a z drugiej - realne zagrożenie generowane przez ... rodzice jasno określili granice korzystania ze smartfona, tabletu czy komputera, a także wyjaśnili dziecku, jakie zagrożenia mogą na niego czyhać w Internecie ...

-

![Która reklama wideo przykuwa uwagę? [© contrastwerkstatt - Fotolia.com] Która reklama wideo przykuwa uwagę?]()

Która reklama wideo przykuwa uwagę?

... do 5 mln osób, a więc obejrzał je niemal co piąty polski internauta surfujący w sieci za pośrednictwem laptopa lub komputera stacjonarnego (źródło: gemiusAdReal). Ikea zgarnia również medal, jeżeli chodzi o rekordową liczbę odsłon, których było aż 15,1 mln. Drugie miejsce przypadło w udziale Zalando, którego spoty trafiły do ...

-

![Polacy pokochali streaming Polacy pokochali streaming]()

Polacy pokochali streaming

... ich na ekranie komputera (47 proc.) oraz urządzeniu mobilnym (42 proc.). Za obejrzane w ostatnich trzech miesiącach treści wideo większość z nas zapłaciła od 40 do 59 zł. ... 42 proc.). Dla 34 proc. istotne jest także, czy dana platforma daje dostęp do wielu filmów i seriali na raz. Wśród oglądanych przez Polaków seriali telewizyjnych i filmów, ...

-

![Trickbot znów najpopularniejszym zagrożeniem Trickbot znów najpopularniejszym zagrożeniem]()

Trickbot znów najpopularniejszym zagrożeniem

... od potrzeb, wykonywanie zrzutów ekranu, „kopanie” kryptowalut czy zdalną kontrole komputera, wraz z przejmowaniem obrazu kamerki internetowej. Trzecie miejsce niechlubnego podium ... przechodzenia przez katalogi. Jej pomyślne wykorzystanie może umożliwić osobie atakującej dostęp do dowolnych plików w systemie, którego dotyczy luka. Luka Apache wyszła ...

-

![Najpopularniejsze wirusy - XII 2003 Najpopularniejsze wirusy - XII 2003]()

Najpopularniejsze wirusy - XII 2003

... wraz z innymi aplikacjami i nie występują żadne objawy mogące wskazywać na zarażenie komputera. Drugie miejsce w światowym rankingu zajął Parite.B (5.58%). Weteran ten, ... .B (2.31%). Siedem spośród dziesięciu złośliwych kodów wykorzystuje luki w oprogramowaniu do rozprzestrzeniania się i skutecznego działania. Wniosek jest oczywisty. Użytkownicy ...

-

![Perfect tylko z Internetu [© stoupa - Fotolia.com] Perfect tylko z Internetu]()

Perfect tylko z Internetu

... komputer pliki z wybranymi utworami lub całą płytę. Ściągniętych utworów można słuchać bezpośrednio z komputera albo kopiując je np. do przenośnych odtwarzaczy MP3. Można też - korzystając z odpowiedniego oprogramowania - nagrać utwory na płytę ... 2,5 miliona plików. Według IFPI online music report rok 2004 będzie okresem intensywnego wzrostu w części ...

-

![Polska nie poprze patentów [© Syda Productions - Fotolia.com] Polska nie poprze patentów]()

Polska nie poprze patentów

... komputera". Tym samym Rada Unii Europejskiej nie może formalnie przyjąć tego projektu jako jej wspólnego stanowiska. Bez poparcia Polski, krajom które forsowały projekt w maju, brakuje teraz 16-tu głosów do ... Politycy z przeróżnych części demokratycznego spektrum, małe i średnie przedsiębiorstwa, programiści i ekonomiści apelowali do Rady UE aby ...

-

![Zagrożenia informatyczne 2004 [© Scanrail - Fotolia.com] Zagrożenia informatyczne 2004]()

Zagrożenia informatyczne 2004

... komputera w zaporę ogniową. W tym roku liczba rozpoznanych wirusów przekroczyła 100,000. Znacząco wzrosła także ilość zainfekowanych e-maili w porównaniu z rokiem 2003. Walka twórców wirusów Od stycznia do ...

-

![Najpopularniejsze wirusy VI 2005 Najpopularniejsze wirusy VI 2005]()

Najpopularniejsze wirusy VI 2005

... szpiegujący, aby zmusić użytkownika do zakupu danego rozwiązania. Głównym celem trojana Citifraud.A jest kradzież informacji potrzebnych do obsługi internetowego konta ... robota o tej samej nazwie). Tego rodzaju wirus jest używany do otwierania „kuchennych drzwi” komputera, poprzez wykorzystanie luk w zabezpieczeniach i oczekiwanie na polecenia, ...

-

![Najpopularniejsze wirusy 2005 Najpopularniejsze wirusy 2005]()

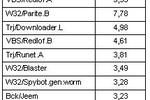

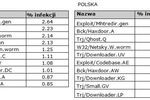

Najpopularniejsze wirusy 2005

... do roku poprzedniego – w dalszym ciągu nasze komputery były atakowane przez te same wirusy, co w roku 2004 i nie wystąpiły duże epidemie. Nie oznacza to jednak, że ryzyko zainfekowania komputera ... a pierwsze w Polsce przypadło QHost.gen. Trojan ten uniemożliwia użytkownikowi dostęp do stron internetowych firm zajmujących się zabezpieczaniem ...

-

![Aparaty Nikon Coolpix P3 i P4 Aparaty Nikon Coolpix P3 i P4]()

Aparaty Nikon Coolpix P3 i P4

... do komputera wszystkie zdjęcia zapisane w pamięci aparatu. Użytkownicy mogą korzystać z funkcji bezprzewodowego drukowania z zastosowaniem drukarek zgodnych ze standardem PictBridge dzięki opcjonalnemu adapterowi do ... , zwiększa intensywność oświetlenia, pozostawiając prawidłowo naświetlone części zdjęcia bez zmian. Do aparatów P3 i P4 jest dołączane ...

-

![Crimeware - nowe zagrożenia sieciowe [© stoupa - Fotolia.com] Crimeware - nowe zagrożenia sieciowe]()

Crimeware - nowe zagrożenia sieciowe

... czynności, czyli kradzieży danych.” Przykładem takich działań jest wysyłanie linków do stron, które udają autentyczne strony internetowe, a umożliwiających kradzieże cennych danych takich jak numery kart kredytowych, kont bankowych lub innych ważnych danych z komputera. Ten rodzaj ataku dawniej nazywany był „cyberprzestępstwem” lub „cyberterrorem ...

-

![Lato sprzyja utratom danych [© violetkaipa - Fotolia.com] Lato sprzyja utratom danych]()

Lato sprzyja utratom danych

... w drodze działań operacyjnych; zdarza się, że dane odzyskiwane są z komputera zniszczonego tuż przed nadejściem policji). W dalszej kolejności wśród ... własnym zakresie. – dodaje. Odzyskanie danych „domowymi” sposobami jest możliwe w stosunku do znacznej części uszkodzeń logicznych. Można wykorzystać w tym celu odpowiednie oprogramowanie na ...

-

![Bezprzewodowa kamera D-Link DCS-3420 Bezprzewodowa kamera D-Link DCS-3420]()

Bezprzewodowa kamera D-Link DCS-3420

... zoom pozwala na zbliżanie wybranej części kadru. DCS-3420 wykorzystuje kompresję MPEG-4, dzięki czemu umożliwia strumieniową transmisję obrazu z prędkością do 25 klatek na sekundę. ... po podłączeniu do kamery głośnika możliwa jest rozmowa z osobą znajdującą się przed obiektywem. Rejestrowany obraz może być zapisywany na twardym dysku komputera lub ...

-

![Najpopularniejsze wirusy X 2006 Najpopularniejsze wirusy X 2006]()

Najpopularniejsze wirusy X 2006

... .JB, Ruins.A, Qhost.gen i Banker.EXW. Pozwalają one hakerowi na włamanie się do zainfekowanego komputera i podjęcie niebezpiecznych akcji, np. wysyłanie niechcianych wiadomości email. Zainfekowane komputery mogą być również wykorzystywane do innych nielegalnych celów, jak skoordynowane ataki sieciowe przeciwko firmom konkurencyjnym lub kradzież ...

-

![Wirusy i robaki V 2007 Wirusy i robaki V 2007]()

Wirusy i robaki V 2007

... wersje Warezova na zaatakowane komputery, co może potencjalnie prowadzić do poważnej epidemii i stworzenia gigantycznego botnetu. W maju phisherzy wykazali mniejszą aktywność ... robaków pocztowych. To spowoduje, że zainfekowana wiadomość wysłana z zaatakowanego komputera będzie zawierała 'sandwich' plik robaka, który jest również zainfekowany wirusem ...

-

![Najpopularniejsze notebooki: Toshiba liderem Najpopularniejsze notebooki: Toshiba liderem]()

Najpopularniejsze notebooki: Toshiba liderem

... tempie. Coraz częściej decydujemy się na zakup drugiego lub nawet trzeciego komputera przenośnego - zwracając uwagę na czas pracy baterii, wagę i kształt urządzenia czy jego ... - "Preferencje zakupowe użytkowników serwisu Skapiec.pl w okresie od czerwca 2006 do maja 2007 roku w kategorii Notebooki w dziale Komputery". W okresie czerwiec 2006 - maj ...

-

![Największe zagrożenia w sieci IV 2009 [© Scanrail - Fotolia.com] Największe zagrożenia w sieci IV 2009]()

Największe zagrożenia w sieci IV 2009

... narzędziem do kontroli zainfekowanego komputera. Na miejscu ósmym pojawiło się nowe e-zagrożenie w postaci Trojan.KillAV.PT. Szkodnik ten posiada długą listę programów antywirusowych i zabezpieczających, które wyłącza, a następnie blokuje ich uruchomienie. Po skutecznym ataku pobiera i instaluje program do wykradania loginów i haseł do kont ...

-

![Projektor video Acer P1266i Projektor video Acer P1266i]()

Projektor video Acer P1266i

... może wyświetlać sygnał nie tylko z komputera PC lub odtwarzacza DVD - funkcja MobiShow pozwala na przesyłanie obrazu z smaftfona z interfejsem WiFi. Dzięki funkcji Acer Quad-View, która dzieli ekran na cztery części i pozwala na jednoczesne wyświetlanie obrazu z różnych komputerów, do bezprzewodowego projektora może podłączyć się kilku ...

-

![Verbatim: karta SD Secure ExpressCard Verbatim: karta SD Secure ExpressCard]()

Verbatim: karta SD Secure ExpressCard

... funkcją jest przydzielanie haseł gości, które umożliwiają dostęp do części lub do całości danych przechowywanych na urządzeniu. Konstrukcja napędu Solid-State Drive ... do użycia po podłączeniu do komputera, a wcześniejsze instalowanie oprogramowania lub nadawanie uprawnień administratora nie jest konieczne. Karta ExpressCard może także służyć do ...

-

![Małe i średnie firmy a spam [© stoupa - Fotolia.com] Małe i średnie firmy a spam]()

Małe i średnie firmy a spam

... przedstawione najlepsze wzorce postępowania do wykorzystania przez pracowników podczas kontroli poczty e-mail: Nie należy otwierać wiadomości typu spam. Nigdy nie należy otwierać załączników do wiadomości e-mail pochodzących od nieznanych nadawców - załączniki mogą zawierać złośliwe oprogramowanie i prowadzić do infekcji komputera. Nigdy nie należy ...

-

![Downadup/Conficker nadał groźny? [© stoupa - Fotolia.com] Downadup/Conficker nadał groźny?]()

Downadup/Conficker nadał groźny?

... Windows, którą to podatność Microsoft naprawił na miesiąc przed wybuchem epidemii. Robak pozwalał cyberprzestępcom na uzyskanie cichego dostępu do zainfekowanego komputera i tym samym do wszystkich informacji na nim zapisanych. Według aktualnych informacji cyberprzestępcy wciąż mogą kontrolować około 6,5 miliona komputerów, które nie zostały ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Najpopularniejsze wirusy III 2005 [© Scanrail - Fotolia.com] Najpopularniejsze wirusy III 2005](https://s3.egospodarka.pl/grafika/wirusy/Najpopularniejsze-wirusy-III-2005-apURW9.jpg)

![Seniorzy w Internecie [© Minerva Studio - Fotolia.com] Seniorzy w Internecie](https://s3.egospodarka.pl/grafika/senior/Seniorzy-w-Internecie-iG7AEZ.jpg)

![Młodzi konsumenci i ich prawa [© photocrew - Fotolia.com] Młodzi konsumenci i ich prawa](https://s3.egospodarka.pl/grafika/prawa-konsumentow/Mlodzi-konsumenci-i-ich-prawa-XloBwh.jpg)

![Dziecko w sieci potrzebuje ochrony i nadzoru [© Herrndorff - Fotolia.com] Dziecko w sieci potrzebuje ochrony i nadzoru](https://s3.egospodarka.pl/grafika2/dziecko-w-sieci/Dziecko-w-sieci-potrzebuje-ochrony-i-nadzoru-187969-150x100crop.jpg)

![Która reklama wideo przykuwa uwagę? [© contrastwerkstatt - Fotolia.com] Która reklama wideo przykuwa uwagę?](https://s3.egospodarka.pl/grafika2/YouTube/Ktora-reklama-wideo-przykuwa-uwage-193686-150x100crop.jpg)

![Perfect tylko z Internetu [© stoupa - Fotolia.com] Perfect tylko z Internetu](https://s3.egospodarka.pl/grafika/perfect/Perfect-tylko-z-Internetu-MBuPgy.jpg)

![Polska nie poprze patentów [© Syda Productions - Fotolia.com] Polska nie poprze patentów](https://s3.egospodarka.pl/grafika/patenty-na-oprogramowanie/Polska-nie-poprze-patentow-d8i3B3.jpg)

![Zagrożenia informatyczne 2004 [© Scanrail - Fotolia.com] Zagrożenia informatyczne 2004](https://s3.egospodarka.pl/grafika/zagrozenia-informatyczne/Zagrozenia-informatyczne-2004-apURW9.jpg)

![Crimeware - nowe zagrożenia sieciowe [© stoupa - Fotolia.com] Crimeware - nowe zagrożenia sieciowe](https://s3.egospodarka.pl/grafika/Crimeware/Crimeware-nowe-zagrozenia-sieciowe-MBuPgy.jpg)

![Lato sprzyja utratom danych [© violetkaipa - Fotolia.com] Lato sprzyja utratom danych](https://s3.egospodarka.pl/grafika/utrata-danych/Lato-sprzyja-utratom-danych-SdaIr2.jpg)

![Największe zagrożenia w sieci IV 2009 [© Scanrail - Fotolia.com] Największe zagrożenia w sieci IV 2009](https://s3.egospodarka.pl/grafika/zagrozenia-w-sieci/Najwieksze-zagrozenia-w-sieci-IV-2009-apURW9.jpg)

![Małe i średnie firmy a spam [© stoupa - Fotolia.com] Małe i średnie firmy a spam](https://s3.egospodarka.pl/grafika/SPAM/Male-i-srednie-firmy-a-spam-MBuPgy.jpg)

![Downadup/Conficker nadał groźny? [© stoupa - Fotolia.com] Downadup/Conficker nadał groźny?](https://s3.egospodarka.pl/grafika/Symantec/Downadup-Conficker-nadal-grozny-MBuPgy.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)

![Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną? [© pexels] Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną?](https://s3.egospodarka.pl/grafika2/paliwo/Ceny-paliw-rosna-Ile-kosztuje-przejechanie-100-km-i-jak-radzimy-sobie-z-drozyzna-271321-150x100crop.jpg)

![Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady [© wygenerowane przez AI] Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady](https://s3.egospodarka.pl/grafika2/Bitcoin/Posiadasz-kryptowaluty-Musisz-rozliczyc-sie-w-PIT-38-nawet-jesli-zadnej-nie-sprzedales-Sprawdz-jakie-sa-zasady-271315-150x100crop.jpg)

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)

![KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos? [© wygenerowane przez AI] KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-1-kwietnia-2026-czy-najmniejsze-firmy-czeka-chaos-271299-150x100crop.jpg)