-

![Mazda 6 Sport Kombi 2.2 SKY-D 6AT 4x4 SkyPASSION Mazda 6 Sport Kombi 2.2 SKY-D 6AT 4x4 SkyPASSION]()

Mazda 6 Sport Kombi 2.2 SKY-D 6AT 4x4 SkyPASSION

... zmieniać w 2003 roku, kiedy do produkcji weszła I generacja Mazdy 3. Ale dopiero drugie wcielenie Mazdy 6 (zaprezentowane w 2007 roku) udowodniło, że lata 90. to stylistyczny wypadek przy pracy. Najnowsza "Szóstka" została zaprojektowana zgodnie z filozofią KODO. A filozofia KODO oznacza łączenie ostrych kształtów z miękkimi liniami ...

-

![WildFire - nowy ransomware z polskim akcentem WildFire - nowy ransomware z polskim akcentem]()

WildFire - nowy ransomware z polskim akcentem

... nazwie WildFire. Co interesujące, kod tego programu zawierał fragmenty, które pozwalają przypuszczać, że w procederze brał udział ktoś, kto w jakimś stopniu może być powiązany z naszym krajem. Cyberprzestępcy stojący za szkodliwym programem WildFire wydają się koncentrować na użytkownikach z Holandii – przynajmniej 90% ofiar zidentyfikowano właśnie ...

-

![BLIK wprowadza płatności cykliczne [© daviles - Fotolia.com] BLIK wprowadza płatności cykliczne]()

BLIK wprowadza płatności cykliczne

... zapłaty, klient wybiera na stronie usługodawcy płatność BLIK, podaje kod, a następnie w aplikacji banku zatwierdza płatność pinem. Wówczas może otrzymać od usługodawcy ... najnowocześniejsze technologie. Dostęp do BLIKA w aplikacjach bankowości mobilnej ma już ok. 90 proc. wszystkich klientów krajowych instytucji finansowych. Grupa ta stale się ...

-

![Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa [© goodluz - Fotolia.com.jpg] Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa]()

Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa

... W efekcie w samym marcu liczba zablokowanych prób logowania z poziomu przestarzałych urządzeń wzrosła o 90 proc. Dzięki aktualizacji lub wymianie urządzeń na nowsze modele i lepszej ochronie ... Rok do roku liczba organizacji, które nie zezwalają na autoryzację poprzez kod SMS, wzrosła z 8,7 proc. do 16,1 proc. Wzrost znaczenia biometrii – Wśród ...

-

![Działalność handlowa na ryczałcie ewidencjonowanym [© thodonal - Fotolia.com] Działalność handlowa na ryczałcie ewidencjonowanym]()

Działalność handlowa na ryczałcie ewidencjonowanym

... .Z; 47.78.Z; 95.22.Z; 95.29.Z). Sprzedaż obejmie wanny ogrodowe wyposażone w dysze do hydromasażu (kod CN 9019 10 90), potocznie zwane „jacuzzi” lub „hot tub”, saun, sauny ogrodowe (kod CN 8516 79 70) oraz akcesoria do saun i „jacuzzi” i będzie odbywać się za pośrednictwem ...

-

![Hakerzy - historia prawdziwa Hakerzy - historia prawdziwa]()

Hakerzy - historia prawdziwa

... roku Marian Rejewski, Henryk Zygalski i Jerzy Różycki złamali po raz pierwszy kod Enigmy. Enigma była niemiecką maszyną szyfrującą, która początkowo wydawała się nie do ... zakłada firmę zajmującą się bezpieczeństwem i audytem. Wielka wojna hakerów Początek lat 90. rozpoczyna się fascynująco od wielkiej wojny hakerów (ang. The Great Hacker ...

-

![Botnet Hide and Seek znowu w akcji [© Bits and Splits - Fotolia.com] Botnet Hide and Seek znowu w akcji]()

Botnet Hide and Seek znowu w akcji

... że od chwili odkrycia do dziś botnetowi udało się z różnym skutkiem zainfekować niemal 90 000 unikalnych urządzeń. Przypomnijmy, botnet to rozproszona od względem geograficznym sieć ... techniczny Bitdefender z firmy Marken. Nowe zidentyfikowane próbki zawierają teraz kod służący wykorzystaniu dwóch nowych luk, aby umożliwić złośliwemu oprogramowaniu ...

-

![Black Friday. Rzeczywiste okazje zakupowe czy triki sprzedawców? [© Leigh Prather - Fotolia.com.jpg] Black Friday. Rzeczywiste okazje zakupowe czy triki sprzedawców?]()

Black Friday. Rzeczywiste okazje zakupowe czy triki sprzedawców?

... okazji czarnego piątku, wg różnych badań słyszało od 50 do nawet 90% Polaków. W związku z tym sieci handlowe swoimi działaniami promocyjnymi wychodzą poza czarny piątek ... , np. oferując klientowi robiącemu zakupy w galerii handlowej w czarny piątek dodatkowy kod rabatowy, który może wykorzystać w kolejny poniedziałek tylko w sklepie internetowym. ...

-

![Ranking wirusów IV 2007 Ranking wirusów IV 2007]()

Ranking wirusów IV 2007

... wyjątkowy: Dlena.cb należy do licznej rodziny trojanów (znanych jest około 90 wersji), które są wykrywane przez analityków z Kaspersky Lab od ponad roku. ... niedoświadczonych twórców szkodliwego oprogramowania. Virtumonde, program adware, kontynuuje ewolucję. Ten szkodliwy kod występuje w zestawieniu Kaspersky Lab już od kilku miesięcy. Wiąże się to ...

-

![Taryfa Pakietowa Heyah teraz taniej Taryfa Pakietowa Heyah teraz taniej]()

Taryfa Pakietowa Heyah teraz taniej

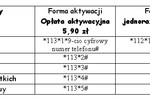

... wskazaną kwotą. Każda z usług dostępna jest również w ramach miesięcznej zryczałtowanej opłaty 5,90 zł. Włączenie usługi potwierdzane jest SMS-em. Wybrana usługa jest ... usługi - opłata za zmianę to 5 złotych. Zmiany numeru można dokonać wysyłając ponownie kod ekspresowy aktywujący usługę (z wpisanym nowym numerem. Zmiana zostanie potwierdzona SMS-em. ...

-

![Trendy w budowaniu marki [© Minerva Studio - Fotolia.com] Trendy w budowaniu marki]()

Trendy w budowaniu marki

... nią trendy miały z reguły karencje 10-letnie. Poszczególne dekady; lata 60., 70., 80., 90. to charakterystyczne, bardzo wyraziste i rozpoznawalne style. Patrząc na nie z dzisiejszej perspektywy ... duet nie przypadkiem doceniany przez wiele firm. Należy więc pamiętać, że kod kolorystyczny jest równie ważny przy projektowaniu jak inne czynniki. Symbol ...

-

![Oczekiwanie na świadczenie rehabilitacyjne a wypowiedzenie umowy [© fotogestoeber - Fotolia.com] Oczekiwanie na świadczenie rehabilitacyjne a wypowiedzenie umowy]()

Oczekiwanie na świadczenie rehabilitacyjne a wypowiedzenie umowy

... upłynął w dniu 23 listopada2009r. oraz 3 miesiące pobierania świadczenia rehabilitacyjnego (90 dni, gdyż zgodnie z ustawą o świadczeniach pieniężnych z ubezpieczenia społecznego w razie choroby ... Wówczas na korygującym druku ZUS RSA należy wpisać kod świadczenia/przerwy 321 (świadczenie rehabilitacyjne z ubezpieczenia chorobowego), od dnia uzyskania ...

-

![Cyberprzestępczość 2009 - główne trendy [© stoupa - Fotolia.com] Cyberprzestępczość 2009 - główne trendy]()

Cyberprzestępczość 2009 - główne trendy

... gdzie prawdopodobieństwo ścigania przez prokuraturę jest mniejsze. Inne wnioski z raportu: Złośliwy kod jest rozprzestrzeniany na coraz większą skalę. W roku 2009 firma ... 88 procent wszystkich wiadomości e-mail odnotowanych przez firmę Symantec, z czego najwięcej — 90,4 procent — zarejestrowano w maju, a najmniej — 73,7 procent — w lutym. Spośród 107 ...

-

![Podpisana ustawa o ograniczaniu barier administracyjnych [© Syda Productions - Fotolia.com] Podpisana ustawa o ograniczaniu barier administracyjnych]()

Podpisana ustawa o ograniczaniu barier administracyjnych

... dla obywateli i przedsiębiorców, która ma przyczynić się do zniesienia nadmiernego biurokratyzmu w Polsce. Nowa regulacja dokonuje zmian w ponad 90 aktach prawnych m.in. w ustawie o gospodarce nieruchomościami, o działalności ubezpieczeniowej, o pomocy społecznej, o obrocie instrumentami finansowymi, o wychowaniu w trzeźwości i przeciwdziałaniu ...

-

![Karty zbliżeniowe w III kw. 2011 r. [© denphumi - Fotolia.com] Karty zbliżeniowe w III kw. 2011 r.]()

Karty zbliżeniowe w III kw. 2011 r.

... Pekao, ING Bank Śląski, BZ WBK i Citi Handlowy) odpowiadało za 90 proc. rynku. Natomiast na koniec trzeciego kwartału ich udział spadł do ... bez fizycznego kontaktu karty z terminalem. Oczywiście do autoryzacji takiej transakcji niezbędny jest kod PIN. Brak konieczności umieszczania kart MasterCard w czytniku umożliwił powstanie nośników płatniczych ...

-

![Ataki DDoS II poł. 2011 Ataki DDoS II poł. 2011]()

Ataki DDoS II poł. 2011

... żądania POST do atakowanego serwera teoretycznie mogą być generowane w locie przez kod HTML lub JavaScript na stronie internetowej osoby trzeciej – tak jak w atakach XSS (cross-site ... systemy wykryły ataki na komputery w 201 państwach na całym świecie. Jednak 90% całego uchu DDoS pochodziło z 23 państw. Rozkład geograficzny źródeł ataków DDoS uległ ...

-

![Prawa autorskie do programu komputerowego [© shoot4u - Fotolia] Prawa autorskie do programu komputerowego]()

Prawa autorskie do programu komputerowego

... kodu źródłowego komponentów systemu SAS, lub powieliła w jakimkolwiek zakresie ten kod. Odpowiadając na pytania sądu brytyjskiego, TS UE dokonał wykładni dyrektywy Rady ... dnia 4 lutego 1994 r. o prawie autorskim i prawach pokrewnych (tekst jednolity: Dz. U. z 2006 r. Nr 90 poz. 631, ze zm., dalej „ustawa o prawie autorskim”). Jak zauważono w ...

-

![Zasady wystawiania faktur (VAT) w roku 2013 [© lagom - Fotolia.com] Zasady wystawiania faktur (VAT) w roku 2013]()

Zasady wystawiania faktur (VAT) w roku 2013

... zidentyfikowany dla podatku od wartości dodanej w danym państwie członkowskim, zawierający dwuliterowy kod stosowany dla podatku od wartości dodanej właściwy dla tego państwa ... czasopism i magazynów (PKWiU ex 58.13.1 i PKWiU ex 58.14.1) - nie później jednak niż 90. dnia, licząc od dnia wykonania czynności; otrzymania całości lub części zapłaty ...

-

![Skoda Fabia Combi 1,2 TSI [© Artur Balwisz] Skoda Fabia Combi 1,2 TSI]()

Skoda Fabia Combi 1,2 TSI

Przejmując na początku lat 90. Skodę, ludzie z Volkswagena wytłumaczyli Czechom taktownie, acz stanowczo, że to, co robią, jakby nie do końca mieści się w nowoczesnych kanonach ...

-

![Trendwatching w praktyce [© Reimer - Pixelvario - Fotolia.com] Trendwatching w praktyce]()

Trendwatching w praktyce

... lat lub więcej. Nowe technologie, które trafiają na rynek, pozwalają modyfikować kod genetyczny. W dodatku będzie można zastępować uszkodzone lub zniszczone organy innymi, bo ... – na przykład od prostoty do wyrafinowania i z powrotem. Patrząc na świat komputerów: w latach 90. ubiegłego wieku komputer stał się osobisty. Zapanowała moda na to, żeby ...

-

![Naruszenie wizerunku: jakie roszczenia przysługują? [© DDRockstar - Fotolia.com] Naruszenie wizerunku: jakie roszczenia przysługują?]()

Naruszenie wizerunku: jakie roszczenia przysługują?

Zgodnie z art. 81 ust. 1. ustawy z dnia 4 lutego 1994 r. o prawie autorskim i prawach pokrewnych (Dz.U.2006, Nr 90, poz. 631 j.t.) (dalej zwanej w skrócie „p.a.”). rozpowszechnianie wizerunku wymaga zezwolenia osoby na nim przedstawionej. W braku wyraźnego zastrzeżenia zezwolenie nie jest wymagane, ...

-

![Bankowość internetowa: cyberataków można uniknąć Bankowość internetowa: cyberataków można uniknąć]()

Bankowość internetowa: cyberataków można uniknąć

... online i stwierdza, że rzeczywiście znajdują się na nim „dodatkowe” środki, które następnie przelewa z powrotem do nadawcy, wykorzystując do tego swój kod jednorazowy (z SMS-a, karty-zdrapki lub tokena). Wkrótce jednak odkrywa, że tak naprawdę nie było żadnego omyłkowego przelewu i wysłał własne środki na ...

-

![Ranking lokat terminowych - maj 2014 [© Kaspars Grinvalds - Fotolia.com] Ranking lokat terminowych - maj 2014]()

Ranking lokat terminowych - maj 2014

... 00% 40,83 zł 1000 zł tak 4 neoBANK onLINE energoLOKATA 3M PLUS Szczegóły lokaty 3,90% 39,81 zł 1000 zł nie 4 FM Bank FM Lokata PRO Szczegóły lokaty ... dla systemu Android można już pobrać z Google Play lub skanując znajdujący się poniżej QR kod Wersja dla iOS będzie dostępna w App Store w najbliższych dniach. Już dzisiaj zapraszamy do zapoznania ...

-

![Jakie metody płatności oferują europejskie sklepy internetowe? [© alexstr - Fotolia.com] Jakie metody płatności oferują europejskie sklepy internetowe?]()

Jakie metody płatności oferują europejskie sklepy internetowe?

... z usług Yapital. Klienci sklepu mogą wtedy zeskanować umieszczony na stronie internetowej kod QR i tym samym dokonać zapłaty. Trzeci ze wspomnianych sklepów oferuje ... 7%. Za Odrą znacznie częściej akceptowane są płatności za pośrednictwem serwisów e-Payment, które oferuje 90% sprzedawców. Mimo to właśnie Niemcy są krajem, który oferuje swoim ...

-

![ZUS w pigułce. Jak rozliczać składki ZUS? [© bzyxx - Fotolia.com] ZUS w pigułce. Jak rozliczać składki ZUS?]()

ZUS w pigułce. Jak rozliczać składki ZUS?

... kiedy było wypłacane np. wynagrodzenie chorobowe, liczbę dni, wypłaconą kwotę oraz kod świadczenia przerwy. Podstawowe kody świadczenia przerwy to: 331 – wynagrodzenie za czas ... czas choroby. Prawo do otrzymania zasiłku nabywa się dopiero po 90 dniach nieprzerwanego podlegania ubezpieczeniu. Przez „nieprzerwane podleganie ubezpieczeniu” rozumiemy ...

-

![Franczyza w Polsce. Czy to ma sens? [© tashatuvango - Fotolia.com] Franczyza w Polsce. Czy to ma sens?]()

Franczyza w Polsce. Czy to ma sens?

... roku na rok sieć franczyz w Polsce staje się coraz większa. Od początku lat 90. osiągnęła już liczbę 1000 oferentów. W jej rozwoju nie przeszkodził nawet kryzys gospodarczy. Co więcej, wyszedł franczyzobiorcom na dobre – odsiał z rynku ...

-

![BIG: firmy zaglądają do rejestru dłużników dopiero po szkodzie [© WavebreakMediaMicro - Fotolia.com] BIG: firmy zaglądają do rejestru dłużników dopiero po szkodzie]()

BIG: firmy zaglądają do rejestru dłużników dopiero po szkodzie

... przykładać należytą wagę do weryfikacji swoich kontrahentów. Okazuje się, że polskie firmy są mądre w tej kwestii, ale dopiero po szkodzie - 90 procent przedsiębiorstw, które doświadczyły problemów z niezapłaconymi fakturami, sprawdza działalność swoich biznesowych partnerów, a połowa z nich korzysta z BIG. Układy partnerskie zawiązywane w celu ...

-

![Trzykrotność wynagrodzenia za zawinione naruszenie majątkowych praw autorskich niezgodne z Konstytucją [© niroworld - Fotolia.com] Trzykrotność wynagrodzenia za zawinione naruszenie majątkowych praw autorskich niezgodne z Konstytucją]()

Trzykrotność wynagrodzenia za zawinione naruszenie majątkowych praw autorskich niezgodne z Konstytucją

... Konstytucyjnego, który stwierdził, że art. 79 ust. 1 pkt 3 lit. b ustawy z dnia 4 lutego 1994 r. o prawie autorskim i prawach pokrewnych (Dz. U. z 2006 r. Nr 90, poz. 631, Nr 94, poz. 658 i Nr 121, poz. 843, z 2007 r. Nr 99, poz. 662 i Nr 181, poz. 1293, z 2009 ...

-

![Surprise, Maktub, Petya: 3 powody, dla których warto zadbać o backup [© Sikov - Fotolia.com] Surprise, Maktub, Petya: 3 powody, dla których warto zadbać o backup]()

Surprise, Maktub, Petya: 3 powody, dla których warto zadbać o backup

... pomocą TeamViewer'a - chmurowej aplikacji zdalnej współpracy używanej przez ponad 90% firm z listy Fortune 500. To popularne również w Polsce narzędzie ... ). W rzeczywistości jednak nadpisuje wtedy tzw. master boot record (MBR) - specjalny kod z informacjami o partycjach i systemie operacyjnym przechowywany w pierwszych sektorach twardego dysku. Bez ...

-

![Przemysł w zagrożeniu. Systemy kontroli bezradne? Przemysł w zagrożeniu. Systemy kontroli bezradne?]()

Przemysł w zagrożeniu. Systemy kontroli bezradne?

... dostępnych jest 13 698 tego typu systemów, należących najprawdopodobniej do dużych organizacji z wielu branż (m.in. energetycznej, transportowej, lotniczej, paliwowo-gazowej). Ponad 90% z nich posiada luki w zabezpieczeniach. Najgorsze jest jednak to, że 3,3% tych systemów posiada luki krytyczne, które pozwalają na zdalne uruchomienie szkodliwych ...

-

![Rejestracja numeru w T-Mobile już ruszyła Rejestracja numeru w T-Mobile już ruszyła]()

Rejestracja numeru w T-Mobile już ruszyła

... na specjalne bonusy. Żeby sprawdzić, czy numer jest zarejestrowany, wystarczy wpisać bezpłatny kod *100# i zatwierdzić klawiszem połączenia. Na ekranie pojawi się interesująca nas wiadomość. ... sieci za przeniesienie numeru do T-Mobile otrzymają specjalne pakiety ważne 90 dni. Jeżeli przejdą do T-Mobile na kartę, otrzymują na powitanie 100 złotych do ...

-

![Silne hasło jest jak szczoteczka do zębów [© designer491 - Fotolia.com] Silne hasło jest jak szczoteczka do zębów]()

Silne hasło jest jak szczoteczka do zębów

... użytkownikom rozległej sieci komputerowej dostęp do własnych plików. Ochrona hasła W latach 90. XX wieku komputery były już tak upowszechnione, że powstawanie coraz ... hashowanie”, czyli proces, za pomocą którego ciąg znaków został przekształcony w kod numeryczny reprezentujący oryginalne zdanie. „Hashowanie” zostało zastosowane we wczesnych systemach ...

-

![Mobile i programmatic - duet doskonały? [© contrastwerkstatt - Fotolia.com] Mobile i programmatic - duet doskonały?]()

Mobile i programmatic - duet doskonały?

... pokazują, że dziennie używamy smartfonów średnio od 3 do 5 godzin, z czego 90% tego czasu przeznaczamy na korzystanie z aplikacji mobilnych. Oznacza to, że reklamy ... opierające się na statycznych danych geograficznych, takich jak kraj, miasto czy kod pocztowy. Zastosowanie programmatic jest również przydatne, gdy lokalizacja geograficzna zapewnia ...

-

![Czy GamerHash zrewolujonizuje mikropłatności w sieci? [© Myst - Fotolia] Czy GamerHash zrewolujonizuje mikropłatności w sieci?]()

Czy GamerHash zrewolujonizuje mikropłatności w sieci?

... na bitcoiny. W efekcie, po odliczeniu prowizji za obsługę i utrzymanie konta, użytkownik otrzymuje 90 proc. wykopanych przez siebie monet. Następnie od właściciela komputera zależy ... zarówno dla użytkownika, jak i dla serwisu. Zamieniając wykopaną walutę na kod eliminujemy konieczność płacenia przelewem, PayPal czy SMS-em. Takie rozwiązanie pozwala ...

-

![207,4 mld zł. Tyle warta jest gotówka w obiegu [© shake_pl - Fotolia.com] 207,4 mld zł. Tyle warta jest gotówka w obiegu]()

207,4 mld zł. Tyle warta jest gotówka w obiegu

... na przełomie lat 80. i 90. spowodowała, że Polacy zaczęli najzwyczajniej gubić się w zerach. Milionowym cenom postanowiono zaradzić denominacją, czyli reformą wprowadzającą nową walutę. W ten sposób 10 tys. starych złotych stało się 1 nowym złotym, który zyskał również nowy kod: PLN. Denominacja stała się ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![BLIK wprowadza płatności cykliczne [© daviles - Fotolia.com] BLIK wprowadza płatności cykliczne](https://s3.egospodarka.pl/grafika2/BLIK/BLIK-wprowadza-platnosci-cykliczne-216733-150x100crop.jpg)

![Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa [© goodluz - Fotolia.com.jpg] Praca zdalna przyspiesza transformację cyfrową w obszarze cyberbezpieczeństwa](https://s3.egospodarka.pl/grafika2/transformacja-cyfrowa/Praca-zdalna-przyspiesza-transformacje-cyfrowa-w-obszarze-cyberbezpieczenstwa-234246-150x100crop.jpg)

![Działalność handlowa na ryczałcie ewidencjonowanym [© thodonal - Fotolia.com] Działalność handlowa na ryczałcie ewidencjonowanym](https://s3.egospodarka.pl/grafika2/ryczalt-ewidencjonowany/Dzialalnosc-handlowa-na-ryczalcie-ewidencjonowanym-238450-150x100crop.jpg)

![Botnet Hide and Seek znowu w akcji [© Bits and Splits - Fotolia.com] Botnet Hide and Seek znowu w akcji](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Botnet-Hide-and-Seek-znowu-w-akcji-206070-150x100crop.jpg)

![Black Friday. Rzeczywiste okazje zakupowe czy triki sprzedawców? [© Leigh Prather - Fotolia.com.jpg] Black Friday. Rzeczywiste okazje zakupowe czy triki sprzedawców?](https://s3.egospodarka.pl/grafika2/Black-Friday/Black-Friday-Rzeczywiste-okazje-zakupowe-czy-triki-sprzedawcow-224828-150x100crop.jpg)

![Trendy w budowaniu marki [© Minerva Studio - Fotolia.com] Trendy w budowaniu marki](https://s3.egospodarka.pl/grafika/kreowanie-marki/Trendy-w-budowaniu-marki-iG7AEZ.jpg)

![Oczekiwanie na świadczenie rehabilitacyjne a wypowiedzenie umowy [© fotogestoeber - Fotolia.com] Oczekiwanie na świadczenie rehabilitacyjne a wypowiedzenie umowy](https://s3.egospodarka.pl/grafika/swiadczenie-rehabilitacyjne/Oczekiwanie-na-swiadczenie-rehabilitacyjne-a-wypowiedzenie-umowy-5tvaz6.jpg)

![Cyberprzestępczość 2009 - główne trendy [© stoupa - Fotolia.com] Cyberprzestępczość 2009 - główne trendy](https://s3.egospodarka.pl/grafika/Symantec/Cyberprzestepczosc-2009-glowne-trendy-MBuPgy.jpg)

![Podpisana ustawa o ograniczaniu barier administracyjnych [© Syda Productions - Fotolia.com] Podpisana ustawa o ograniczaniu barier administracyjnych](https://s3.egospodarka.pl/grafika/ustawa-o-ograniczaniu-barier-administracyjnych/Podpisana-ustawa-o-ograniczaniu-barier-administracyjnych-d8i3B3.jpg)

![Karty zbliżeniowe w III kw. 2011 r. [© denphumi - Fotolia.com] Karty zbliżeniowe w III kw. 2011 r.](https://s3.egospodarka.pl/grafika/platnosci-karta/Karty-zblizeniowe-w-III-kw-2011-r-iQjz5k.jpg)

![Prawa autorskie do programu komputerowego [© shoot4u - Fotolia] Prawa autorskie do programu komputerowego](https://s3.egospodarka.pl/grafika2/prawa-autorskie/Prawa-autorskie-do-programu-komputerowego-106737-150x100crop.jpg)

![Zasady wystawiania faktur (VAT) w roku 2013 [© lagom - Fotolia.com] Zasady wystawiania faktur (VAT) w roku 2013](https://s3.egospodarka.pl/grafika2/zasady-wystawiania-faktur/Zasady-wystawiania-faktur-VAT-w-roku-2013-112960-150x100crop.jpg)

![Skoda Fabia Combi 1,2 TSI [© Artur Balwisz] Skoda Fabia Combi 1,2 TSI](https://s3.egospodarka.pl/grafika2/Skoda-Fabia/Skoda-Fabia-Combi-1-2-TSI-113215-150x100crop.jpg)

![Trendwatching w praktyce [© Reimer - Pixelvario - Fotolia.com] Trendwatching w praktyce](https://s3.egospodarka.pl/grafika2/trendwatching/Trendwatching-w-praktyce-125451-150x100crop.jpg)

![Naruszenie wizerunku: jakie roszczenia przysługują? [© DDRockstar - Fotolia.com] Naruszenie wizerunku: jakie roszczenia przysługują?](https://s3.egospodarka.pl/grafika2/naruszenie-wizerunku/Naruszenie-wizerunku-jakie-roszczenia-przysluguja-132161-150x100crop.jpg)

![Ranking lokat terminowych - maj 2014 [© Kaspars Grinvalds - Fotolia.com] Ranking lokat terminowych - maj 2014](https://s3.egospodarka.pl/grafika2/ranking-lokat-bankowych/Ranking-lokat-terminowych-maj-2014-137495-150x100crop.jpg)

![Jakie metody płatności oferują europejskie sklepy internetowe? [© alexstr - Fotolia.com] Jakie metody płatności oferują europejskie sklepy internetowe?](https://s3.egospodarka.pl/grafika2/metody-platnosci/Jakie-metody-platnosci-oferuja-europejskie-sklepy-internetowe-144654-150x100crop.jpg)

![ZUS w pigułce. Jak rozliczać składki ZUS? [© bzyxx - Fotolia.com] ZUS w pigułce. Jak rozliczać składki ZUS?](https://s3.egospodarka.pl/grafika2/ZUS/ZUS-w-pigulce-Jak-rozliczac-skladki-ZUS-147161-150x100crop.jpg)

![Franczyza w Polsce. Czy to ma sens? [© tashatuvango - Fotolia.com] Franczyza w Polsce. Czy to ma sens?](https://s3.egospodarka.pl/grafika2/franczyza/Franczyza-w-Polsce-Czy-to-ma-sens-147763-150x100crop.jpg)

![BIG: firmy zaglądają do rejestru dłużników dopiero po szkodzie [© WavebreakMediaMicro - Fotolia.com] BIG: firmy zaglądają do rejestru dłużników dopiero po szkodzie](https://s3.egospodarka.pl/grafika2/zatory-platnicze/BIG-firmy-zagladaja-do-rejestru-dluznikow-dopiero-po-szkodzie-161858-150x100crop.jpg)

![Trzykrotność wynagrodzenia za zawinione naruszenie majątkowych praw autorskich niezgodne z Konstytucją [© niroworld - Fotolia.com] Trzykrotność wynagrodzenia za zawinione naruszenie majątkowych praw autorskich niezgodne z Konstytucją](https://s3.egospodarka.pl/grafika2/naruszenie-praw-autorskich/Trzykrotnosc-wynagrodzenia-za-zawinione-naruszenie-majatkowych-praw-autorskich-niezgodne-z-Konstytucja-162076-150x100crop.jpg)

![Surprise, Maktub, Petya: 3 powody, dla których warto zadbać o backup [© Sikov - Fotolia.com] Surprise, Maktub, Petya: 3 powody, dla których warto zadbać o backup](https://s3.egospodarka.pl/grafika2/backup/Surprise-Maktub-Petya-3-powody-dla-ktorych-warto-zadbac-o-backup-173654-150x100crop.jpg)

![Silne hasło jest jak szczoteczka do zębów [© designer491 - Fotolia.com] Silne hasło jest jak szczoteczka do zębów](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Silne-haslo-jest-jak-szczoteczka-do-zebow-193238-150x100crop.jpg)

![Mobile i programmatic - duet doskonały? [© contrastwerkstatt - Fotolia.com] Mobile i programmatic - duet doskonały?](https://s3.egospodarka.pl/grafika2/skuteczna-reklama/Mobile-i-programmatic-duet-doskonaly-208390-150x100crop.jpg)

![Czy GamerHash zrewolujonizuje mikropłatności w sieci? [© Myst - Fotolia] Czy GamerHash zrewolujonizuje mikropłatności w sieci?](https://s3.egospodarka.pl/grafika2/mikroplatnosci/Czy-GamerHash-zrewolujonizuje-mikroplatnosci-w-sieci-208516-150x100crop.jpg)

![207,4 mld zł. Tyle warta jest gotówka w obiegu [© shake_pl - Fotolia.com] 207,4 mld zł. Tyle warta jest gotówka w obiegu](https://s3.egospodarka.pl/grafika2/gotowka/207-4-mld-zl-Tyle-warta-jest-gotowka-w-obiegu-209653-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Punkty karne 2023. Sprawdź taryfikator [© pixabay.com] Punkty karne 2023. Sprawdź taryfikator](https://s3.egospodarka.pl/grafika2/punkty-karne/Punkty-karne-2023-Sprawdz-taryfikator-249808-150x100crop.jpg)

Lofty Nowa Stawowa we Wrocławiu już w sprzedaży

Lofty Nowa Stawowa we Wrocławiu już w sprzedaży

![Najwyższa emerytura w Polsce to prawie 50 tysięcy zł [© vivoo - Fotolia.com] Najwyższa emerytura w Polsce to prawie 50 tysięcy zł](https://s3.egospodarka.pl/grafika2/emerytura/Najwyzsza-emerytura-w-Polsce-to-prawie-50-tysiecy-zl-259777-150x100crop.jpg)

![Na co można przeznaczyć pieniądze z polisy na życie? [© fotomek - Fotolia.com] Na co można przeznaczyć pieniądze z polisy na życie?](https://s3.egospodarka.pl/grafika2/polisa-na-zycie/Na-co-mozna-przeznaczyc-pieniadze-z-polisy-na-zycie-259769-150x100crop.jpg)

![Makiawelizm może pomóc w skutecznej komunikacji [© olly - Fotolia.com] Makiawelizm może pomóc w skutecznej komunikacji](https://s3.egospodarka.pl/grafika2/makiawelizm/Makiawelizm-moze-pomoc-w-skutecznej-komunikacji-259751-150x100crop.jpg)

![Zdolność kredytowa V 2024 wyższa niż przed podwyżkami stóp [© bzyxx - Fotolia.com] Zdolność kredytowa V 2024 wyższa niż przed podwyżkami stóp](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-V-2024-wyzsza-niz-przed-podwyzkami-stop-259768-150x100crop.jpg)

![Licznik Elektromobilności: ponad 100 tys. osobowych BEV i PHEV [© Wolfgang Eckert z Pixabay] Licznik Elektromobilności: ponad 100 tys. osobowych BEV i PHEV](https://s3.egospodarka.pl/grafika2/motoryzacja/Licznik-Elektromobilnosci-ponad-100-tys-osobowych-BEV-i-PHEV-259763-150x100crop.jpg)