-

![Ransomware, phishing i inni - fałszywe maile to codzienność Ransomware, phishing i inni - fałszywe maile to codzienność]()

Ransomware, phishing i inni - fałszywe maile to codzienność

... aplikacji, które mogą zostać wykorzystane, oraz przeanalizować, jakiego rodzaju złośliwe oprogramowanie atakuje konkretne środowiska. Istotne może okazać się także sprawdzenie, które ataki socjotechniczne, takie jak phishing, mogłyby ominąć obecny system bezpieczeństwa IT. Na koniec ważne jest, aby pamiętać o regularnym uszczelnianiu zabezpieczeń ...

-

![Czy poker online ma przyszłość? [© ekostsov - Fotolia.com] Czy poker online ma przyszłość?]()

Czy poker online ma przyszłość?

... opracowała oprogramowanie dla internetowych firm pokerowych. W 2001 r. wraz z synem Markiem założył własną firmę PokerStars, zarejestrowaną początkowo w Kostaryce. Oprogramowanie ... i zapewnia zatrudnienie projektantom, programistom oraz pokrewnym specjalistom IT. Ma wysokorozwiniętą gospodarkę zapewniającą wyższy standard życia w porównaniu ...

-

![Sky-Shop.pl: Jak szybko uruchomić sklep internetowy? Sky-Shop.pl: Jak szybko uruchomić sklep internetowy?]()

Sky-Shop.pl: Jak szybko uruchomić sklep internetowy?

... fiskalizacji od samego początku działalności sklepu. Gdzie założyć sklep internetowy? Oprogramowanie abonamentowe (SaaS) jest najlepszym wyborem dla przedsiębiorców, którzy chcą skupić ... skuteczne prowadzenie wielokanałowej sprzedaży bez konieczności posiadania wiedzy z zakresu IT. Wygląd sklepu internetowego Za wygląd sklepu internetowego odpowiada ...

-

![Ransomware bije nowe rekordy [© santiago silver - Fotolia.com] Ransomware bije nowe rekordy]()

Ransomware bije nowe rekordy

... System (IPS), kontrola aplikacji i dostępu, wzmocniony system DNS, czy oprogramowanie do backupu danych - to dopiero początek narzędzi zabezpieczających opisywanych i rekomendowanych przez specjalistów w raporcie. Brak incydentów zazwyczaj nie świadczy o doskonałej kondycji środowiska IT ale o tym, że ich po prostu nie wykrywamy. Gorsza wiadomość ...

-

![TikTok, Roblox i gry wideo - tego szukały dzieci w sieci [© pixabay.com] TikTok, Roblox i gry wideo - tego szukały dzieci w sieci]()

TikTok, Roblox i gry wideo - tego szukały dzieci w sieci

... oprogramowanie, audio i wideo oraz handel elektroniczny. Natomiast w kategoriach media komunikacji internetowej oraz gry komputerowe nastąpił nieznaczny spadek zainteresowania. Najpopularniejszymi kategoriami stron internetowych wśród dzieci były: oprogramowanie ... filmów – 4,43% wyszukiwań dotyczyło fraz „pop it and simple dimple” oraz „ASMR”. ...

-

![Centra danych celem cyberataków. Jak je chronić? [© pixabay.com] Centra danych celem cyberataków. Jak je chronić?]()

Centra danych celem cyberataków. Jak je chronić?

... . – Centra danych są nominalnie lepiej chronione niż wiele lokalnych korporacyjnych zasobów IT, ale z uwagi na ich wielkość, skuteczny atak może przynieść większe korzyści ... z największych zagrożeń będą kolejno złośliwe oprogramowanie, rozproszone ataki typu DDoS, a nawet zagrożenia fizyczne. Złośliwe oprogramowanie Do tej pory firma ...

-

![CRM - jak uniknąć typowych błędów przy wdrożeniu? [© pixabay.com] CRM - jak uniknąć typowych błędów przy wdrożeniu?]()

CRM - jak uniknąć typowych błędów przy wdrożeniu?

... stosowanym w Twojej organizacji. Jeśli istniejące oprogramowanie nie będzie kompatybilne z nowym systemem komputerowym, może to spowodować utratę ważnych danych. Szczególne zagrożenie dla firmy stanowi ewentualna awaria oprogramowania, które jest wykorzystywane w systemie księgowym. Zadaniem pracowników IT jest zminimalizowanie tego ryzyka. Nie ...

-

![3 trendy w atakach hakerskich w 2023 roku [© pixabay.com] 3 trendy w atakach hakerskich w 2023 roku]()

3 trendy w atakach hakerskich w 2023 roku

... zmierzą się z konsekwencjami tych zmian w całym ekosystemie IT, zwłaszcza w ramach aplikacji działających w chmurze, którym ... oprogramowanie typu „anti-cheat”. Kary dla oszustów są surowe - od tymczasowej blokady konta po całkowite usunięcie z gry. Cyberprzestępcy często wykorzystują chęć graczy do nieuczciwej gry i tworzą złośliwe oprogramowanie ...

-

![Dzień Bezpiecznego Internetu 2023, czyli jak chronić dzieci w sieci Dzień Bezpiecznego Internetu 2023, czyli jak chronić dzieci w sieci]()

Dzień Bezpiecznego Internetu 2023, czyli jak chronić dzieci w sieci

... , ponieważ mając zbyt wiele uprawnień, mogą samodzielnie instalować złośliwe oprogramowanie, co stanowi poważne zagrożenie zarówno dla prywatności, jak i bezpieczeństwa. Tim ... pomysłem jest wdrożenie wspólnie z dziećmi i młodzieżą podstawowych środków bezpieczeństwa IT. Termin "podstawowa wiedza" obejmuje umiejętności prawidłowego posługiwania się ...

-

![Trojan bankowy Qbot to najpopularniejszy malware stycznia 2023 Trojan bankowy Qbot to najpopularniejszy malware stycznia 2023]()

Trojan bankowy Qbot to najpopularniejszy malware stycznia 2023

... aplikacji, przeglądarek internetowych, klientów poczty e-mail, narzędzi do administrowania IT, takich jak PuTTY. Od końca 2017 ... oprogramowanie wykorzystywało przechwytywanie adresów URL różnych popularnych aplikacji w celu przekierowania ludzi na jeden adres IP, który podszywa się pod oficjalną witrynę AnyDesk. Po pobraniu złośliwe oprogramowanie ...

-

![Hakerzy skorzystali z ponad 500 narzędzi i technik w 2022 roku Hakerzy skorzystali z ponad 500 narzędzi i technik w 2022 roku]()

Hakerzy skorzystali z ponad 500 narzędzi i technik w 2022 roku

... zbadanych przez zespół Sophos IR zakończyło się zaszyfrowaniem danych przy pomocy ransomware. Złośliwe oprogramowanie pozostaje najpoważniejszym zagrożeniem dla firm. Skrócił się za to średni czas wykrycia obecności cyberprzestępców w infrastrukturze IT – z 15 do 10 dni względem roku 2021 r. W przypadku zainfekowania ransomware z 11 do ...

-

![5 rzeczy, które musisz zrobić, aby zdążyć z wdrożeniem KSeF [© sakura - Fotolia.com] 5 rzeczy, które musisz zrobić, aby zdążyć z wdrożeniem KSeF]()

5 rzeczy, które musisz zrobić, aby zdążyć z wdrożeniem KSeF

... firmie Odpowiedzialność za wdrożenie KSeF często jest zrzucona na barki działu IT, dyrektora finansowego lub działu księgowo-podatkowego. W praktyce efektywne przeprowadzenie ... rządowej . 5. Zweryfikuj gotowość swojego oprogramowania do obsługi procesu e-fakturowania Oprogramowanie używane przez firmę powinno być w pełni zintegrowanie z KSeF. Na ...

-

![Cyberataki: po co hakować, skoro dane logowania podane są na tacy [© Gerd Altmann z Pixabay] Cyberataki: po co hakować, skoro dane logowania podane są na tacy]()

Cyberataki: po co hakować, skoro dane logowania podane są na tacy

... firmę, ale jego dostęp nigdy nie został usunięty). Złośliwe oprogramowanie wykradające informacje Tzw. infostealery mogą być wykorzystywane do uzyskiwania dostępu do ... uwierzytelniania wieloskładnikowego w obrębie całej sieci. W wypadku administratorów IT – przeprowadzanie „poziomej” inspekcji sieci, a nie tylko kontroli ruchu przychodzącego i ...

-

![Gmail, bitly i kody QR coraz częściej wykorzystywane w cyberatakach [© Freepik] Gmail, bitly i kody QR coraz częściej wykorzystywane w cyberatakach]()

Gmail, bitly i kody QR coraz częściej wykorzystywane w cyberatakach

... , takie jak telefony czy tablety, które nie są chronione przez firmowe oprogramowanie zabezpieczające. Gmail był najpopularniejszą darmową usługą webmail używaną do inżynierii społecznej – był ... Użycie tej taktyki może ukryć prawdziwą naturę i cel linku. Specjaliści IT i bezpieczeństwa muszą brać pod uwagę ewolucję zagrożeń i jej wpływ na środki ...

-

![Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony [© Gerd Altmann z Pixabay] Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony]()

Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony

... w firmie Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa IT. Phishing: Metody i mechanizmy Ataki phishingowe są powszechnym zagrożeniem, często ... witryny lub dodają złośliwe załączniki. Malware: Zróżnicowany i niebezpieczny Złośliwe oprogramowanie (malware) dostarczane za pomocą e-maili może przybierać różne formy i ...

-

![Cyberataki uderzają w szkoły i uczelnie wyższe Cyberataki uderzają w szkoły i uczelnie wyższe]()

Cyberataki uderzają w szkoły i uczelnie wyższe

... o przestarzałą infrastrukturę i boryka się z ograniczonymi budżetami oraz niedoborami kadrowymi w zespołach IT – mówi Wojciech Głażewski, przedstawiciel firmy Check Point Software ... powiązana z Rosją i Chinami, przeprowadziła atak na komputery uczelni, wykorzystując oprogramowanie typu wiper, które usuwa dane z zainfekowanych urządzeń. W wyniku ataku ...

-

![Złośliwe reklamy internetowe – jak chronić firmę przed malvertisingiem? [© faithie - Fotolia.com] Złośliwe reklamy internetowe – jak chronić firmę przed malvertisingiem?]()

Złośliwe reklamy internetowe – jak chronić firmę przed malvertisingiem?

... powielenie niebezpiecznych treści. Z drugiej strony, jak pokazują dane ESET i DAGMA Bezpieczeństwo IT, 66% pracowników w Polsce używa służbowego sprzętu do celów prywatnych, np. do ... w swoje oszustwa. Tworzą także płatne kampanie reklamowe, podszywając się pod legalne oprogramowanie lub promocyjne treści. Taka strategia pozwala na to, by złośliwe ...

-

![Oszustwa inwestycyjne w internecie: jak działają i jak się chronić? [© pixabay.com] Oszustwa inwestycyjne w internecie: jak działają i jak się chronić?]()

Oszustwa inwestycyjne w internecie: jak działają i jak się chronić?

... najmniej oczekiwanym momencie. W kolejnych krokach mogą przesyłać linki zawierające złośliwe oprogramowanie, które wykrada dane dostępowe do posiadanych inwestycji. Inwestycyjni ... co ułatwi im później dokonanie oszustwa – tłumaczy Marcin Mazur z DAGMA Bezpieczeństwo IT. Innym przykładem tego typu działań była kampania z wykorzystaniem trojana Nomani, ...

-

![Rosyjska "Krzemowa Dolina"? [© Syda Productions - Fotolia.com] Rosyjska "Krzemowa Dolina"?]()

Rosyjska "Krzemowa Dolina"?

... oprogramowanie. Tematyka ta stanie się motywem spotkania władz Rosji zapowiedzianego na 18 listopada. Milowantszew powiedział, że idealnym rozwiązaniem było by na tyle uatrakcyjnić sektor, aby zatrzymać ogromną falę emigracji rosyjskich specjalistów IT ... 42%. Wartość rosyjskiego rynku IT i oprogramowania wyniesie w 2004r. między 3,5 mld euro, a 3,9 ...

-

![ComputerLand poszerza ofertę [© Syda Productions - Fotolia.com] ComputerLand poszerza ofertę]()

ComputerLand poszerza ofertę

... i oprogramowania Intelligent Software Sp. z o.o oraz licencje na wykorzystywane przez firmę oprogramowanie. Głównym produktem tej firmy jest system obsługi wniosków kredytowych (SOWK), wdrożony ... 15 minut. Intelligent Software Sp. z o.o. powstała na bazie działu IT Invest-Banku (przejęła ludzi i projekty) w marcu 2002 roku. Firma specjalizowała się w ...

-

![Nadal rośnie optymizm polskich MSP [© Scanrail - Fotolia.com] Nadal rośnie optymizm polskich MSP]()

Nadal rośnie optymizm polskich MSP

... prognozują oni wzrost popytu ich firm na sprzęt i oprogramowanie. Jednak dr Michał Goliński, ekspert zespołu badawczego "Komputer w Firmie" doceniając tę zmianę, przestrzega przed wyciąganiem z niej pochopnych wniosków: "Choć liczba przedsiębiorców dostrzegających pozytywny wpływ IT na wyniki finansowe firmy wyraźnie wzrosła, nadal jednak ...

-

![Systemy ERP z EDI w hipermarketach [© Nmedia - Fotolia.com] Systemy ERP z EDI w hipermarketach]()

Systemy ERP z EDI w hipermarketach

... na nowe technologie jest imponujący. IDC, międzynarodowe biuro analizujące rynki IT prognozuje, że przez trzy najbliższe lata polski rynek systemów klasy ERP będzie rosnąć ... projekt dla Royal Collection, gdzie wdraża Columbus Retail Suite, specjalne oprogramowanie do zarządzania sieciami detalicznymi. Dzięki systemowi centrala firmy będzie wiedzieć ...

-

![Ewolucja złośliwego oprogramowania I-III 2007 Ewolucja złośliwego oprogramowania I-III 2007]()

Ewolucja złośliwego oprogramowania I-III 2007

... Guard czy ochrona przed przepełnieniem bufora.” Specjaliści od bezpieczeństwa IT przewidywali, że rok 2007 będzie przełomowy w walce z wirusami komputerowymi, co będzie ... Service Hardening. Oprócz tego, Vista jest wyposażona w zintegrowany firewall i oprogramowanie antywirusowe, Windows Defender. Specjaliści od bezpieczeństwa informatycznego zgadzali ...

-

![Linux i Open Source w polskich firmach Linux i Open Source w polskich firmach]()

Linux i Open Source w polskich firmach

... jest 100% posiadanych stanowisk komputerowych. Poza systemem operacyjnym Linux, najpopularniejsze oprogramowanie Open Source, to: na stanowiskach roboczych – przeglądarki WWW (np. Mozilla ... ciągłą potrzebę szkoleń kadry IT w zakresie rozwiązań Open Source. Tylko połowa firm deklaruje, że kompetencje ich działów IT są wystarczające. Jednocześnie ...

-

![Zarządzanie danymi w polskich firmach [© Scanrail - Fotolia.com] Zarządzanie danymi w polskich firmach]()

Zarządzanie danymi w polskich firmach

... oraz zagadnienia związane ze spełnieniem regulacji prawnych (54%). Jednocześnie dyrektorzy IT przyznają, że ich firmy nie myślą z wyprzedzeniem o rozbudowie ... wykonuje archiwizację na dysk optyczny. Jedna piąta respondentów przyznała, że wykorzystuje oprogramowanie w procesie archiwizacji na dyski lub taśmy. Większość dyrektorów ds. informatyki (56 ...

-

![Wola Info SA debiutuje na GPW [© denphumi - Fotolia.com] Wola Info SA debiutuje na GPW]()

Wola Info SA debiutuje na GPW

... mają zostać przeznaczone na następujące inwestycje: Wzbogacenie oferty – własne oprogramowanie oraz rozszerzenie zakresu wykorzystywanych technologii renomowanych partnerów, ewentualnie przejęcia ... pozwalające na rozwój oferty o nowe produkty/usługi oraz zarządzanie usługami IT w warstwie procesów i systemów. Dodatkowo Emitent oferuje swoje usługi ...

-

![Piractwo komputerowe na świecie 2007 Piractwo komputerowe na świecie 2007]()

Piractwo komputerowe na świecie 2007

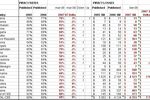

... lat w Polsce o 10% przyczyniłoby się do wzmocnienia krajowego sektora informatycznego (IT) poprzez zasilenie polskiej gospodarki kwotą 2,68 mld złotych oraz ... radykalnego usprawnienia pracy sądów”. Informacje o raporcie Raport BSA obejmuje wszelkie oprogramowanie instalowane w komputerach osobistych, w tym laptopach oraz innych urządzenia przenośnych ...

-

![Rynek pracy specjalistów II kw. 2008 Rynek pracy specjalistów II kw. 2008]()

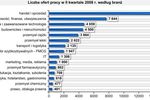

Rynek pracy specjalistów II kw. 2008

... analizy liczby ofert według działów w firmach. Wynika z niej, że największe problemy z rekrutacją miały w II kwartale tego roku działy technologiczne, działy IT – oprogramowanie, działy handlowe, a także produkcji, księgowości i finansowe oraz obsługi klienta, call center. W porównaniu do ubiegłego kwartału 2008 roku, można mówić o niewielkim ...

-

![Kaspersky Lab: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Kaspersky Lab: zagrożenia internetowe 2010]()

Kaspersky Lab: zagrożenia internetowe 2010

... , ten rodzaj aktywności jest ściśle monitorowany zarówno przez firmy z branży bezpieczeństwa IT, jak i organy ścigania. Z tego powodu tworzenie i rozprzestrzenianie fałszywych programów antywirusowych staje się coraz trudniejsze. „W 2010 roku szkodliwe oprogramowanie będzie bardziej zaawansowane, a wiele programów antywirusowych nie będzie w stanie ...

-

![Ataki internetowe coraz groźniejsze [© stoupa - Fotolia.com] Ataki internetowe coraz groźniejsze]()

Ataki internetowe coraz groźniejsze

... całego kraju. Drugą przesłanką jest znaczenie, jakie zyskują technologie IT w jakiejkolwiek sytuacji konfliktowej. Stają się bowiem głównym elementem w centrum ... cierpliwie na uzyskanie połączenia z Internetem. Dzięki niemu uaktualnia się samoistnie o destrukcyjne oprogramowanie. Celem ataku nie jest doprowadzenie do zawieszenia działania jak ...

-

![Kroll Ontrack PowerControls 6.1 Kroll Ontrack PowerControls 6.1]()

Kroll Ontrack PowerControls 6.1

... nowe oprogramowanie nie uwzględnia sytuacji, w których kluczowe dane zostaną utracone bądź nie będzie możliwości migracji plików zapisanych w starszych wersjach oprogramowania Microsoft na wersje aktualne. Rozwiązanie, które zostało przez nas stworzone eliminuje powyższe problemy i nie tylko zmniejsza koszty wykonywanych przez komórki IT działań ...

-

![Symantec Backup Exec 2010 w "chmurze" [© Nmedia - Fotolia.com] Symantec Backup Exec 2010 w "chmurze"]()

Symantec Backup Exec 2010 w "chmurze"

... i deduplikacji w środowiskach wirtualnych Technologia Symantec V-Ray, wbudowana bezpośrednio w oprogramowanie Backup Exec 2010 R3 pozwala łatwiej przeszukiwać, chronić i ... małych firm lub zdalnych oddziałów, które chcą odciążyć swoją infrastrukturę IT. Usługa hostingowa będzie automatycznie chronić dane w stacjach roboczych i serwerach z systemem ...

-

![Tablety Lenovo z NVIDIA Tegra 2 Tablety Lenovo z NVIDIA Tegra 2]()

Tablety Lenovo z NVIDIA Tegra 2

... szereg rozwiązań biznesowych stworzonych przez partnerów firmy Lenovo, takich jak oprogramowanie przeciwkradzieżowe Computrace wraz z funkcją umożliwiającą wyłączenie tabletu w przypadku kradzieży lub zagubienia. Dzięki nim osoby zarządzające działami IT mogą z łatwością obsłużyć nowe urządzenia. Oprócz tego wprowadzono obsługę aplikacji ...

-

![Firmy popularyzują Intranet 2.0 [© Scanrail - Fotolia.com] Firmy popularyzują Intranet 2.0]()

Firmy popularyzują Intranet 2.0

... wdrożyły przynajmniej jedno narzędzie Intranetu 2.0 najczęściej decydowały się na oprogramowanie Microsoft SharePoint (55%). Niemal połowa przedsiębiorstw wykorzystuje do tego celu ... obawy przed ich stosowaniem – częściej niż brak odpowiedniego wsparcia IT (12%) występują „inne - ważniejsze sprawy, które mają pierwszeństwo w firmie” (18%). Według ...

-

![Ataki DDoS II poł. 2011 Ataki DDoS II poł. 2011]()

Ataki DDoS II poł. 2011

... W październiku niemiecki zespół analityków The Hacker's Choice wypuścił nowe oprogramowanie „proof-of-concept” do przeprowadzania ataków DoS na serwery sieciowe wykorzystując ... tylko trzy państwa o wysokim poziomie komputeryzacji i bezpieczeństwa IT: Irlandię (2%), Stany Zjednoczone (3%) oraz Polskę (4%). Pozostałymi generatorami „bezwartościowego” ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Czy poker online ma przyszłość? [© ekostsov - Fotolia.com] Czy poker online ma przyszłość?](https://s3.egospodarka.pl/grafika2/poker-online/Czy-poker-online-ma-przyszlosc-230737-150x100crop.jpg)

![Ransomware bije nowe rekordy [© santiago silver - Fotolia.com] Ransomware bije nowe rekordy](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-bije-nowe-rekordy-237246-150x100crop.jpg)

![TikTok, Roblox i gry wideo - tego szukały dzieci w sieci [© pixabay.com] TikTok, Roblox i gry wideo - tego szukały dzieci w sieci](https://s3.egospodarka.pl/grafika2/dzieci-w-sieci/TikTok-Roblox-i-gry-wideo-tego-szukaly-dzieci-w-sieci-238327-150x100crop.jpg)

![Centra danych celem cyberataków. Jak je chronić? [© pixabay.com] Centra danych celem cyberataków. Jak je chronić?](https://s3.egospodarka.pl/grafika2/centra-danych/Centra-danych-celem-cyberatakow-Jak-je-chronic-244503-150x100crop.jpg)

![CRM - jak uniknąć typowych błędów przy wdrożeniu? [© pixabay.com] CRM - jak uniknąć typowych błędów przy wdrożeniu?](https://s3.egospodarka.pl/grafika2/CRM/CRM-jak-uniknac-typowych-bledow-przy-wdrozeniu-247845-150x100crop.jpg)

![3 trendy w atakach hakerskich w 2023 roku [© pixabay.com] 3 trendy w atakach hakerskich w 2023 roku](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/3-trendy-w-atakach-hakerskich-w-2023-roku-250246-150x100crop.jpg)

![5 rzeczy, które musisz zrobić, aby zdążyć z wdrożeniem KSeF [© sakura - Fotolia.com] 5 rzeczy, które musisz zrobić, aby zdążyć z wdrożeniem KSeF](https://s3.egospodarka.pl/grafika2/KSeF/5-rzeczy-ktore-musisz-zrobic-aby-zdazyc-z-wdrozeniem-KSeF-253221-150x100crop.jpg)

![Cyberataki: po co hakować, skoro dane logowania podane są na tacy [© Gerd Altmann z Pixabay] Cyberataki: po co hakować, skoro dane logowania podane są na tacy](https://s3.egospodarka.pl/grafika2/hasla/Cyberataki-po-co-hakowac-skoro-dane-logowania-podane-sa-na-tacy-258602-150x100crop.jpg)

![Gmail, bitly i kody QR coraz częściej wykorzystywane w cyberatakach [© Freepik] Gmail, bitly i kody QR coraz częściej wykorzystywane w cyberatakach](https://s3.egospodarka.pl/grafika2/cyberataki/Gmail-bitly-i-kody-QR-coraz-czesciej-wykorzystywane-w-cyberatakach-262228-150x100crop.jpg)

![Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony [© Gerd Altmann z Pixabay] Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony](https://s3.egospodarka.pl/grafika2/poczta-elektroniczna/Ataki-na-firmowa-poczte-e-mail-Techniki-cyberprzestepcow-i-sposoby-ochrony-262939-150x100crop.jpg)

![Złośliwe reklamy internetowe – jak chronić firmę przed malvertisingiem? [© faithie - Fotolia.com] Złośliwe reklamy internetowe – jak chronić firmę przed malvertisingiem?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zlosliwe-reklamy-internetowe-jak-chronic-firme-przed-malvertisingiem-267853-150x100crop.jpg)

![Oszustwa inwestycyjne w internecie: jak działają i jak się chronić? [© pixabay.com] Oszustwa inwestycyjne w internecie: jak działają i jak się chronić?](https://s3.egospodarka.pl/grafika2/oszustwa/Oszustwa-inwestycyjne-w-internecie-jak-dzialaja-i-jak-sie-chronic-268374-150x100crop.jpg)

![Rosyjska "Krzemowa Dolina"? [© Syda Productions - Fotolia.com] Rosyjska "Krzemowa Dolina"?](https://s3.egospodarka.pl/grafika/Rosja/Rosyjska-Krzemowa-Dolina-d8i3B3.jpg)

![ComputerLand poszerza ofertę [© Syda Productions - Fotolia.com] ComputerLand poszerza ofertę](https://s3.egospodarka.pl/grafika/ComputerLand/ComputerLand-poszerza-oferte-d8i3B3.jpg)

![Nadal rośnie optymizm polskich MSP [© Scanrail - Fotolia.com] Nadal rośnie optymizm polskich MSP](https://s3.egospodarka.pl/grafika/wskaznik-MSI/Nadal-rosnie-optymizm-polskich-MSP-apURW9.jpg)

![Systemy ERP z EDI w hipermarketach [© Nmedia - Fotolia.com] Systemy ERP z EDI w hipermarketach](https://s3.egospodarka.pl/grafika/ERP/Systemy-ERP-z-EDI-w-hipermarketach-Qq30bx.jpg)

![Zarządzanie danymi w polskich firmach [© Scanrail - Fotolia.com] Zarządzanie danymi w polskich firmach](https://s3.egospodarka.pl/grafika/zarzadzanie-danymi/Zarzadzanie-danymi-w-polskich-firmach-apURW9.jpg)

![Wola Info SA debiutuje na GPW [© denphumi - Fotolia.com] Wola Info SA debiutuje na GPW](https://s3.egospodarka.pl/grafika/GPW/Wola-Info-SA-debiutuje-na-GPW-iQjz5k.jpg)

![Kaspersky Lab: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] Kaspersky Lab: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Kaspersky-Lab-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Ataki internetowe coraz groźniejsze [© stoupa - Fotolia.com] Ataki internetowe coraz groźniejsze](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Ataki-internetowe-coraz-grozniejsze-MBuPgy.jpg)

![Symantec Backup Exec 2010 w "chmurze" [© Nmedia - Fotolia.com] Symantec Backup Exec 2010 w "chmurze"](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Backup-Exec-2010-w-chmurze-Qq30bx.jpg)

![Firmy popularyzują Intranet 2.0 [© Scanrail - Fotolia.com] Firmy popularyzują Intranet 2.0](https://s3.egospodarka.pl/grafika/sieci-firmowe/Firmy-popularyzuja-Intranet-2-0-apURW9.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w listopadzie 2025 [© wygenerowane przez AI] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w listopadzie 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-listopadzie-2025-269450-150x100crop.png)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem [© pixabay - wygenerowane przez AI] 7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem [© pixabay - wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/inwestycja-w-mieszkanie/7-pulapek-i-okazji-zobacz-co-cie-czeka-podczas-kupna-mieszkania-na-wynajem-270018-50x33crop.jpg) 7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem

7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem

![Jak projektować biuro, które wspiera wellbeing pracowników? [© pexels] Jak projektować biuro, które wspiera wellbeing pracowników?](https://s3.egospodarka.pl/grafika2/wellbeing/Jak-projektowac-biuro-ktore-wspiera-wellbeing-pracownikow-269903-150x100crop.jpg)

![Dlaczego przyznajesz bonusy niesprawiedliwie? 4 błędy poznawcze, które zniekształcają oceny pracowników [© wygenerowane przez AI] Dlaczego przyznajesz bonusy niesprawiedliwie? 4 błędy poznawcze, które zniekształcają oceny pracowników](https://s3.egospodarka.pl/grafika2/zasady-wynagradzania/Dlaczego-przyznajesz-bonusy-niesprawiedliwie-4-bledy-poznawcze-ktore-znieksztalcaja-oceny-pracownikow-270036-150x100crop.jpg)

![Alpine A110 R: ekstremalnie lekkie, piekielnie szybkie. Dlaczego ten francuski sportowiec zachwyca purystów? [© Wojciech Krzemiński] Alpine A110 R: ekstremalnie lekkie, piekielnie szybkie. Dlaczego ten francuski sportowiec zachwyca purystów?](https://s3.egospodarka.pl/grafika2/Alpine-A110-R/Alpine-A110-R-ekstremalnie-lekkie-piekielnie-szybkie-Dlaczego-ten-francuski-sportowiec-zachwyca-purystow-270047-150x100crop.jpg)

![Praca w święta? 5 błędnych przekonań liderów, które niszczą urlop zespołu [© pexels] Praca w święta? 5 błędnych przekonań liderów, które niszczą urlop zespołu](https://s3.egospodarka.pl/grafika2/dobry-lider/Praca-w-swieta-5-blednych-przekonan-liderow-ktore-niszcza-urlop-zespolu-270014-150x100crop.jpg)

![Najważniejszy kod podróży lotniczej. Czym jest PNR? [© pexels] Najważniejszy kod podróży lotniczej. Czym jest PNR?](https://s3.egospodarka.pl/grafika2/lot-samolotem/Najwazniejszy-kod-podrozy-lotniczej-Czym-jest-PNR-270138-150x100crop.jpg)

![Awaria KSeF w 2026 - tryb awaryjny, data wystawienia faktury i obowiązki podatnika. Praktyczny poradnik [© wygenerowane przez AI] Awaria KSeF w 2026 - tryb awaryjny, data wystawienia faktury i obowiązki podatnika. Praktyczny poradnik](https://s3.egospodarka.pl/grafika2/KSeF/Awaria-KSeF-w-2026-tryb-awaryjny-data-wystawienia-faktury-i-obowiazki-podatnika-Praktyczny-poradnik-270179-150x100crop.jpg)

![Test Mercedes-AMG SL 55 4MATIC+ Luksusowy kabriolet z napędem na cztery koła i potężnym V8 [© Wojciech Krzemiński] Test Mercedes-AMG SL 55 4MATIC+ Luksusowy kabriolet z napędem na cztery koła i potężnym V8](https://s3.egospodarka.pl/grafika2/Mercedes-AMG-SL-55-4MATIC/Test-Mercedes-AMG-SL-55-4MATIC-Luksusowy-kabriolet-z-napedem-na-cztery-kola-i-poteznym-V8-270058-150x100crop.jpg)