-

![Smart home, czyli o mieszkaniu sterowanym smartfonem [© ake1150 - Fotolia.com] Smart home, czyli o mieszkaniu sterowanym smartfonem]()

Smart home, czyli o mieszkaniu sterowanym smartfonem

... efekcie markizy dobrze chronią wnętrze przed uciążliwym upałem. Natomiast przy pochmurnej pogodzie automatycznie się zwijają zwiększając napływ naturalnego światła. Alarm i kontrola dostępu W inteligentnym domu i mieszkaniu łączy się zwykle automatyzację z instalacją alarmową. W efekcie na przykład po naruszeniu czujek umieszczonych w oknach rolety ...

-

![Główne cyberzagrożenia związane z OT [© alphaspirit - Fotolia.com] Główne cyberzagrożenia związane z OT]()

Główne cyberzagrożenia związane z OT

... ataków a tymi, które wykryły ich ponad sześć. Te pierwsze wykorzystywały wachlarz metod zapewniających wzmożoną ochronę, między innymi: wielostopniowa autoryzacja, kontrola dostępu bazująca na rolach, segmentacja sieci, przeprowadzanie oceny zgodności zabezpieczeń, zarządzanie i analiza wypadków. – Dalsze łączenie systemów OT z IT będzie wymagało ...

-

![Kaspersky Total Security, Kaspersky Internet Security i Kaspersky Anti-Virus 2020 Kaspersky Total Security, Kaspersky Internet Security i Kaspersky Anti-Virus 2020]()

Kaspersky Total Security, Kaspersky Internet Security i Kaspersky Anti-Virus 2020

... exploity) oraz narzędzia administracji zdalnej, które mogą pozwolić przestępcom na uzyskanie pełnego dostępu do maszyny ofiary. Od teraz cała komunikacja między produktami a serwerami ... online – VPN** Blokuje szpiegowanie poprzez kamerę w domu* Pomaga chronić dzieci – zaawansowana kontrola rodzicielska * Tylko dla komputerów PC i Mac ** Ochrona 200 ...

-

![Allcon buduje Młyny Gdańskie. Powstanie 166 mieszkań Allcon buduje Młyny Gdańskie. Powstanie 166 mieszkań]()

Allcon buduje Młyny Gdańskie. Powstanie 166 mieszkań

... będzie w oświetlone ciągi piesze oraz dojazd do podziemnych parkingów. Bezpieczeństwo mieszkańcom zapewni portiernia z ochroną 24 godziny na dobę, monitoring oraz kontrola dostępu. Zakończenie prac budowlanych zaplanowano na 2023 rok. Ceny rozpoczynają się od 10 000 zł za metr.

-

![Marvipol Development rewitalizuje budynki na Pradze. Powstanie 67 nowych mieszkań Marvipol Development rewitalizuje budynki na Pradze. Powstanie 67 nowych mieszkań]()

Marvipol Development rewitalizuje budynki na Pradze. Powstanie 67 nowych mieszkań

... do ZOO i Stadionu Narodowego. Cały kompleks zostanie objęty monitoringiem oraz nadzorem pracowników ochrony, a przy wejściu do budynku obowiązywała będzie tzw. kontrola dostępu. Nowe mieszkania, nad których budową czuwa konserwator zabytków, mają być gotowe w I kw. 2022 r.

-

![Strategia podatkowa a tajemnica przedsiębiorstwa [© peshkova - Fotolia.com] Strategia podatkowa a tajemnica przedsiębiorstwa]()

Strategia podatkowa a tajemnica przedsiębiorstwa

... lub której naruszenie powoduje wymierną szkodę dla danego przedsiębiorcy); jest poddana odpowiednim działaniom w celu zachowania jej poufności (przykładowo: kontrola dostępu w systemie informatycznym, umowy o zachowanie poufności). W kontekście tej definicji należy stwierdzić, że zakres tajemnicy przedsiębiorstwa jest dość szeroki. Odnosi ...

-

![Jak deweloperzy dbają o rodziny z dziećmi? [© pixabay.com] Jak deweloperzy dbają o rodziny z dziećmi?]()

Jak deweloperzy dbają o rodziny z dziećmi?

... miejskiej i zielona okolica oraz bliskość szkół i przedszkoli. Istotne jest także odpowiednie zagospodarowanie terenu osiedla – systemy bezpieczeństwa takie jak kontrola dostępu, monitoring czy ochrona, windy, a także brak barier architektonicznych i szerokie ciągi komunikacyjne ułatwiające poruszanie się w obrębie budynków i osiedla, co ...

-

![Licencja wspólnotowa dla busów. Co należy wiedzieć? [© pixabay.com] Licencja wspólnotowa dla busów. Co należy wiedzieć?]()

Licencja wspólnotowa dla busów. Co należy wiedzieć?

... licencję wspólnotową. Jeśli kontrola drogowa wykaże jej brak, kierowca musi liczyć się z dotkliwymi sankcjami pieniężnymi. Ryzykować ... , kilu wymogów przez przewoźników: posiadania zezwolenia na wykonywanie zawodu przewoźnika drogowego, dostępu do bazy transportowej z wymaganą liczbą miejsc parkingowych, odpowiadającą przynajmniej 1/3 liczby pojazdów ...

-

![Firmy nie potrafią walczyć cyberzagrożeniami? [© Amir Kaljikovic - Fotolia.com] Firmy nie potrafią walczyć cyberzagrożeniami?]()

Firmy nie potrafią walczyć cyberzagrożeniami?

... . 49% przedsiębiorstw z sektora MSP ma trudności z wdrażaniem elementów polityk bezpieczeństwa w swojej firmie, takich jak silne uwierzytelnianie czy kontrola dostępu. 38% większych organizacji zmaga się z problemami budżetowymi w zakresie zarządzania bezpieczeństwem. W 35% większych firm brakuje wykwalifikowanych profesjonalistów, którzy ...

-

![Nowe pomysły UE na e-commerce z Chin szansą dla logistyki kontraktowej [© wygenerowane przez AI] Nowe pomysły UE na e-commerce z Chin szansą dla logistyki kontraktowej]()

Nowe pomysły UE na e-commerce z Chin szansą dla logistyki kontraktowej

... dostawami w imieniu platform sprzedażowych pochodzących głównie z Chin. Te z pewnością potrzebują dostępu do europejskich konsumentów, choć sama Unia dąży do ograniczenia napływu zakupów ... trybu procesowania chińskiego importu e-commerce wydaje się wręcz oczywiste. Kontrola i clenie przesyłek trafiających do magazynów byłoby znacznie prostsze niż ...

-

![Sprytne kupno mieszkania. 7 wskazówek dla przyszłych nabywców [© pixabay.com] Sprytne kupno mieszkania. 7 wskazówek dla przyszłych nabywców]()

Sprytne kupno mieszkania. 7 wskazówek dla przyszłych nabywców

... nieruchomości pozwala ocenić jej realną wartość. Istotna jest jakość materiałów użytych do budowy i wykończenia, standard części wspólnych oraz bezpieczeństwo (monitoring, kontrola dostępu, oświetlenie). Kolejnym elementem jest funkcjonalny układ mieszkania – czy pokoje są ustawne, czy kuchnia ma naturalne doświetlenie, czy balkon/taras faktycznie ...

-

![Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe [© Sergey Nivens - Fotolia.com] Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe]()

Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe

... strony, informować personel odpowiedzialny za bezpieczeństwo o wszelkich incydentach; Kontrola nad prawami i przywilejami dostępu użytkowników: wszystkie prawa i przywileje powinny być przyznawane tylko wtedy, gdy jest to konieczne, wszystkie prawa i przywileje (dostępu) nadane użytkownikom powinny być odnotowane; Skanowanie systemu w celu ...

-

![Bezpieczeństwo sieci firmowych a pracownicy Bezpieczeństwo sieci firmowych a pracownicy]()

Bezpieczeństwo sieci firmowych a pracownicy

... dysku do przechowywania, na którym pracownik trzyma firmowe dokumenty, nie będzie mógł uzyskać dostępu do ich zawartości, ponieważ będą one zaszyfrowane przed wysłaniem na zewnętrzny serwer. Polityki bezpieczeństwa Kontrola ruchu sieciowego, kontrola aplikacji i szyfrowanie danych to ważne aspekty bezpieczeństwa, które mogą wykryć i automatycznie ...

-

![Kaspersky Internet Security multi-device i Kaspersky Anti-Virus 2015 Kaspersky Internet Security multi-device i Kaspersky Anti-Virus 2015]()

Kaspersky Internet Security multi-device i Kaspersky Anti-Virus 2015

... i żądające zapłacenia okupu za odblokowanie dostępu do danych i komputera. W przypadku zaszyfrowania danych, nawet usunięcie szkodnika nie przywróci dostępu do „porwanych” plików, dlatego Kaspersky Lab opracował sposób na odzyskanie zablokowanych informacji bez konieczności płacenia okupu. Moduł Kontrola systemu, który analizuje wszystkie procesy ...

-

![Nowy Kaspersky Total Security – multi-device Nowy Kaspersky Total Security – multi-device]()

Nowy Kaspersky Total Security – multi-device

... , jakie udostępniają w sieci. Ponadto Kontrola rodzicielska – jak również bezpłatna aplikacja Kaspersky Safe Browser dla systemów iOS i Windows Phone – umożliwia rodzicom wybranie kategorii stron z nieodpowiednią zawartością (taką jak przemoc, narkotyki, gry online itd.) i zablokowanie do nich dostępu. Kaspersky Total Security – multi-device ...

-

![0-700 do kontroli [© stoupa - Fotolia.com] 0-700 do kontroli]()

0-700 do kontroli

... które zawarły z TP S.A. umowę o świadczenie usług dostępu do sieci oraz świadczenie usług audioteksowych. Usługi dostępu do sieci świadczone za pośrednictwem ... znaczenie może mieć także przeprowadzona przez Urząd Ochrony Konkurencji i Konsumentów kontrola przestrzegania przepisów dotyczących ochrony konsumentów, przez firmy dzierżawiące od TP S.A. ...

-

![Uzdrowiska skazane na cyfrowe wykluczenie? [© Syda Productions - Fotolia.com] Uzdrowiska skazane na cyfrowe wykluczenie?]()

Uzdrowiska skazane na cyfrowe wykluczenie?

... r. dla 75 proc. użytkowników telefonów komórkowych dostępu do technologii 3G, zapewnienie dostępu do szybkiego bezprzewodowego Internetu, czy możliwości dokonywania ... karetką wiozącą chorych, kontrola wszczepionych rozruszników serca i defibrylatorów, monitoring poziomu glukozy, kontrola i sterowanie pomp insulinowych, kontrola i sterowanie aparatami ...

-

![Kaspersky Endpoint Security 8 i Security Center Kaspersky Endpoint Security 8 i Security Center]()

Kaspersky Endpoint Security 8 i Security Center

... jak również zapewnia egzekwowanie korporacyjnych polityk bezpieczeństwa w celu ograniczenia zasięgu potencjalnego ataku. Kontrola urządzeń pozwala firmom na tworzenie elastycznych i szczegółowych polityk umożliwiających zarządzanie przywilejami dostępu do urządzenia według wykorzystywanego portu, typu urządzenia lub numeru seryjnego danego sprzętu ...

-

![Jak zabezpieczyć konto na Facebooku? [© Cybrain - Fotolia.com] Jak zabezpieczyć konto na Facebooku?]()

Jak zabezpieczyć konto na Facebooku?

... ekranu, wybierz „Kontrola prywatności”; gdy zaś korzystasz z aplikacji mobilnej, kliknij „Więcej” lub ikonkę przedstawiająca 3 poziome kreski, a następnie wybierz „Prywatność - skróty” i „Kontrola prywatności”. ... . Nie mając dostępu do twojego telefonu, osoba włamująca się na twój profil, nie będzie mogła uzyskać do niego dostępu. Pamiętaj jednak ...

-

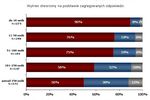

![Cyberslacking w opinii pracowników Cyberslacking w opinii pracowników]()

Cyberslacking w opinii pracowników

... firmy Gemius dotyczących korzystania z Internetu w pracy, pracodawcy zwykle nie ograniczają pracownikom dostępu do tego medium. Niemniej - 24 proc. internautów korzystających z Internetu w pracy ... że większość badanych (55 proc.) uważa, bądź jest pewna, że taka kontrola u nich w pracy nie istnieje. Informacje o badaniu Badanie Gemius zrealizowano za ...

-

![Dziecko w sieci: groźne portale społecznościowe [© Markus Bormann - Fotolia.com] Dziecko w sieci: groźne portale społecznościowe]()

Dziecko w sieci: groźne portale społecznościowe

... i czatach. Jedną z najważniejszych funkcji tego modułu jest ograniczanie dostępu do potencjalnie szkodliwych zasobów sieciowych. Wiele z nich to strony z treściami dla dorosłych, jednak zagrożenie stanowią również portale społecznościowe, fora, a nawet sklepy internetowe. Kontrola rodzicielska zawiera obecnie 14 różnych kategorii stron, pozwalając ...

-

![Antywirusy G Data zaktualizowane [© cz - Fotolia.com] Antywirusy G Data zaktualizowane]()

Antywirusy G Data zaktualizowane

... Natychmiastowa ochrona Twojej poczty e-mail Kontrola rodzicielska - upewnij się, że najmłodsi członkowie rodziny nie posiadają dostępu do niepożądanych stron internetowych. Dzięki modułowi kontroli możesz ograniczyć dostęp do konkretnych stron internetowych oraz zarządzać czasem dostępu do komputera Kontrola urządzeń dostępna w najwyższym pakiecie ...

-

![Postępowanie podatkowe: dostęp do akt sprawy [© Bacho Foto - Fotolia.com] Postępowanie podatkowe: dostęp do akt sprawy]()

Postępowanie podatkowe: dostęp do akt sprawy

... ma prawo do wglądu w akta sprawy podatkowej? Postępowanie podatkowe, kontrola podatkowa, a także kontrola celno-skarbowa są jawne tylko częściowo. Przepisy Ordynacji podatkowej wprost ... takim jak toczące się w postępowaniu głównym podatnik powinien mieć możliwość dostępu do wszystkich dowodów znajdujących się w aktach sprawy, na których organ ...

-

![Rynek telekomunikacyjny a interesy konsumentów Rynek telekomunikacyjny a interesy konsumentów]()

Rynek telekomunikacyjny a interesy konsumentów

... z późn. zm.). Kompetencje Prezesa UKE w odniesieniu do rynku telekomunikacyjnego to między innymi: kontrola cenników i regulaminów świadczenia usług - przedsiębiorca wyznaczony do świadczenia ... zgłaszanym problemem polskich konsumentów na rynku internetowym było uzyskanie dostępu do Internetu i uruchomienie usługi. Paradoksalnie czynnikiem mającym ...

-

![Polscy konsumenci a rynek gazu [© Silvano Rebai - Fotolia.com] Polscy konsumenci a rynek gazu]()

Polscy konsumenci a rynek gazu

... istotnych zmian w funkcjonowaniu rynku gazu, czy zalegania z opłatami wobec poprzedniego dostawcy gazu. Kontrola UOKiK wykazała również, że większość badanych spółek przyznała sobie możliwość wstrzymania ... w innych sytuacjach wykraczających poza ustawowe upoważnienie, jak np. brak dostępu do sieci w przypadku zagrożenia dla mienia lub uszkodzenie ...

-

![Kaspersky Internet Security multi-device i Anti-Virus 2014 Kaspersky Internet Security multi-device i Anti-Virus 2014]()

Kaspersky Internet Security multi-device i Anti-Virus 2014

... grup, zapewniając jednocześnie rodzicom swobodę modyfikowania tych ustawień według własnego uznania. Kontrola rodzicielska pozwala rodzicom określić, jak długo ich dzieci mogą korzystać z komputera ... ochrony przed wyłudzaniem informacji zabezpiecza przed próbami uzyskania dostępu do informacji osobistych przez internetowych oszustów. Optymalizacja w ...

-

![Dziecko w sieci: rodzice tracą dane i pieniądze Dziecko w sieci: rodzice tracą dane i pieniądze]()

Dziecko w sieci: rodzice tracą dane i pieniądze

... Kaspersky Lab i B2B International. Do czego są zdolne dzieci? W erze powszechnego dostępu do internetu za pośrednictwem komputerów, smartfonów i tabletów pytanie to nabiera ... . Czasami trudno ocenić, jaka zawartość jest odpowiednia dla dziecka - kontrola rodzicielska Kaspersky Lab zawiera profile domyślne przeznaczone dla dzieci z różnych grup ...

-

![Kontrole podatkowe i ZUS - czego dotyczą najczęściej? [© Freepik] Kontrole podatkowe i ZUS - czego dotyczą najczęściej?]()

Kontrole podatkowe i ZUS - czego dotyczą najczęściej?

... w którym wskaże jej zakres. Podatnik od początku czynności sprawdzających wie, czego dotyczy kontrola. Istnieją jednak wyjątki od tej zasady - sytuacje, kiedy przed rozpoczęciem kontroli nie ... sprawdzonych i zaangażowanych ekspertów księgowych z całej Polski. To gwarancja rzetelnej obsługi oraz dostępu do aktualnej wiedzy i praktycznych rozwiązań. ...

-

![Fortinet - ataki APT [© ra2 studio - Fotolia.com] Fortinet - ataki APT]()

Fortinet - ataki APT

... listy/czarne listy, kontrola aplikacji w oparciu o użytkowników i urządzenia, DLP, IPS/IDS, funkcja sandbox oparta na chmurze obliczeniowej, kontrola urządzenia końcowego ... przeszkoleni, aby wiedzieli, w jaki sposób radzić sobie z danymi. Ponadto ograniczenie dostępu pracownikom do dysków USB w sytuacji, gdy jest to konieczne i uzasadnione ...

-

![Kaspersky Total Security – multi-device dla użytkowników domowych Kaspersky Total Security – multi-device dla użytkowników domowych]()

Kaspersky Total Security – multi-device dla użytkowników domowych

... oraz kontrolować informacje, jakie udostępniają w sieci. Ponadto, Kontrola rodzicielska – jak również bezpłatna aplikacja Kaspersky Safe Browser dla systemów iOS i Windows Phone – umożliwia rodzicom wybranie kategorii stron z nieodpowiednią zawartością i zablokowanie do nich dostępu. Zarządzanie ochroną W celu zwiększenia wygody zarządzania ochroną ...

-

![Programy do wystawiania faktur i księgowania: który wybrać? [© Picture-Factory - Fotolia.com] Programy do wystawiania faktur i księgowania: który wybrać?]()

Programy do wystawiania faktur i księgowania: który wybrać?

... funkcji dostępnych jest już od najniższego pakietu, jak np. rejestr kontrahentów, kontrola poprawności numeru NIP, historia korespondencji wysyłanej do kontrahenta. Jednak tworzenie ... możemy korzystać z usług doradcy księgowego. Co ciekawe, w tej opcji nie ma dostępu do systemu magazynowego. Wszystkie funkcje dostępne są dopiero w najwyższym Pakiecie ...

-

![Wolność i demokracja w Polsce oceniana źle. Podążamy śladem Węgier [© GoodIdeas - Fotolia.com] Wolność i demokracja w Polsce oceniana źle. Podążamy śladem Węgier]()

Wolność i demokracja w Polsce oceniana źle. Podążamy śladem Węgier

... na pozycji niższej niż Węgry. Także stabilny w większości krajów wskaźnik partycypacja i kontrola obywatelska (Voice and accountability Banku Światowego) po 2015 r. załamał się w ... Europie Wschodniej podkreśla istotne ograniczenie wolności zgromadzeń, wolności słowa i dostępu do informacji w Polsce i na Węgrzech3. Podsumowując wyniki zestawień można ...

-

![Monitoring gości hotelowych na EURO 2012 Monitoring gości hotelowych na EURO 2012]()

Monitoring gości hotelowych na EURO 2012

... jest zabezpieczenie przed działalnością niepożądaną (np. kradzieże) czy kontrola ruchu osobowego, choć w tym drugim przypadku o mniejszej świadomości jego ... dostęp do sieci publicznej, np. jednorazowymi kodami dostępu. Po drugie, należy wprowadzić bezwzględne ograniczenia dostępu do niektórych usług internetowych, np. P2P, witryn o tematyce ...

-

![Odpowiedzialność prawna za dane osobowe w firmie Odpowiedzialność prawna za dane osobowe w firmie]()

Odpowiedzialność prawna za dane osobowe w firmie

... odróżnia udostępnienie lub umożliwienie dostępu do danych od braku zabezpieczenia danych. Art. 51 nakierowany jest na nieumożliwianie dostępu do danych osobowych, zaś ... i utrudnia, co oznacza odpowiednio całkowite uniemożliwienie wykonania kontroli oraz doprowadzenie, że kontrola napotka na takie przeszkody, że jej cel nie zostanie osiągnięty. ...

-

![Bezpieczeństwo krytycznych danych [© Sergey Nivens - Fotolia.com] Bezpieczeństwo krytycznych danych]()

Bezpieczeństwo krytycznych danych

... , których snapshoty zachowywane są na nośniku zewnętrznym lub w cloudzie. Zduplikowane data center to priorytet w dbałości o bezpieczeństwo przetwarzania w chmurze. Ograniczenie dostępu i stała kontrola systemu zapewniona jest także na poziomie fizycznym. Obiekt, w którym zlokalizowane jest centrum danych jest otwarty tylko dla osób upoważnionych ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Smart home, czyli o mieszkaniu sterowanym smartfonem [© ake1150 - Fotolia.com] Smart home, czyli o mieszkaniu sterowanym smartfonem](https://s3.egospodarka.pl/grafika2/inteligentne-domy/Smart-home-czyli-o-mieszkaniu-sterowanym-smartfonem-215721-150x100crop.jpg)

![Główne cyberzagrożenia związane z OT [© alphaspirit - Fotolia.com] Główne cyberzagrożenia związane z OT](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Glowne-cyberzagrozenia-zwiazane-z-OT-219240-150x100crop.jpg)

![Strategia podatkowa a tajemnica przedsiębiorstwa [© peshkova - Fotolia.com] Strategia podatkowa a tajemnica przedsiębiorstwa](https://s3.egospodarka.pl/grafika2/Ordynacja-podatkowa/Strategia-podatkowa-a-tajemnica-przedsiebiorstwa-237362-150x100crop.jpg)

![Jak deweloperzy dbają o rodziny z dziećmi? [© pixabay.com] Jak deweloperzy dbają o rodziny z dziećmi?](https://s3.egospodarka.pl/grafika2/deweloperzy/Jak-deweloperzy-dbaja-o-rodziny-z-dziecmi-238321-150x100crop.jpg)

![Licencja wspólnotowa dla busów. Co należy wiedzieć? [© pixabay.com] Licencja wspólnotowa dla busów. Co należy wiedzieć?](https://s3.egospodarka.pl/grafika2/przewoznicy/Licencja-wspolnotowa-dla-busow-Co-nalezy-wiedziec-245334-150x100crop.jpg)

![Firmy nie potrafią walczyć cyberzagrożeniami? [© Amir Kaljikovic - Fotolia.com] Firmy nie potrafią walczyć cyberzagrożeniami?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Firmy-nie-potrafia-walczyc-cyberzagrozeniami-260023-150x100crop.jpg)

![Nowe pomysły UE na e-commerce z Chin szansą dla logistyki kontraktowej [© wygenerowane przez AI] Nowe pomysły UE na e-commerce z Chin szansą dla logistyki kontraktowej](https://s3.egospodarka.pl/grafika2/e-commerce/Nowe-pomysly-UE-na-e-commerce-z-Chin-szansa-dla-logistyki-kontraktowej-268091-150x100crop.png)

![Sprytne kupno mieszkania. 7 wskazówek dla przyszłych nabywców [© pixabay.com] Sprytne kupno mieszkania. 7 wskazówek dla przyszłych nabywców](https://s3.egospodarka.pl/grafika2/kupno-mieszkania/Sprytne-kupno-mieszkania-7-wskazowek-dla-przyszlych-nabywcow-268623-150x100crop.jpg)

![Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe [© Sergey Nivens - Fotolia.com] Polityka bezpieczeństwa a ataki ukierunkowane na sieci firmowe](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Polityka-bezpieczenstwa-a-ataki-ukierunkowane-na-sieci-firmowe-121046-150x100crop.jpg)

![0-700 do kontroli [© stoupa - Fotolia.com] 0-700 do kontroli](https://s3.egospodarka.pl/grafika/0-700/0-700-do-kontroli-MBuPgy.jpg)

![Uzdrowiska skazane na cyfrowe wykluczenie? [© Syda Productions - Fotolia.com] Uzdrowiska skazane na cyfrowe wykluczenie?](https://s3.egospodarka.pl/grafika/uzdrowiska/Uzdrowiska-skazane-na-cyfrowe-wykluczenie-d8i3B3.jpg)

![Jak zabezpieczyć konto na Facebooku? [© Cybrain - Fotolia.com] Jak zabezpieczyć konto na Facebooku?](https://s3.egospodarka.pl/grafika2/facebook/Jak-zabezpieczyc-konto-na-Facebooku-182945-150x100crop.jpg)

![Dziecko w sieci: groźne portale społecznościowe [© Markus Bormann - Fotolia.com] Dziecko w sieci: groźne portale społecznościowe](https://s3.egospodarka.pl/grafika2/dziecko-w-sieci/Dziecko-w-sieci-grozne-portale-spolecznosciowe-118727-150x100crop.jpg)

![Antywirusy G Data zaktualizowane [© cz - Fotolia.com] Antywirusy G Data zaktualizowane](https://s3.egospodarka.pl/grafika2/antywirusy/Antywirusy-G-Data-zaktualizowane-154262-150x100crop.jpg)

![Postępowanie podatkowe: dostęp do akt sprawy [© Bacho Foto - Fotolia.com] Postępowanie podatkowe: dostęp do akt sprawy](https://s3.egospodarka.pl/grafika2/ordynacja-podatkowa/Postepowanie-podatkowe-dostep-do-akt-sprawy-231774-150x100crop.jpg)

![Polscy konsumenci a rynek gazu [© Silvano Rebai - Fotolia.com] Polscy konsumenci a rynek gazu](https://s3.egospodarka.pl/grafika2/sektor-energetyczny/Polscy-konsumenci-a-rynek-gazu-114483-150x100crop.jpg)

![Kontrole podatkowe i ZUS - czego dotyczą najczęściej? [© Freepik] Kontrole podatkowe i ZUS - czego dotyczą najczęściej?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Kontrole-podatkowe-i-ZUS-czego-dotycza-najczesciej-266496-150x100crop.jpg)

![Fortinet - ataki APT [© ra2 studio - Fotolia.com] Fortinet - ataki APT](https://s3.egospodarka.pl/grafika2/ataki-APT/Fortinet-ataki-APT-125237-150x100crop.jpg)

![Programy do wystawiania faktur i księgowania: który wybrać? [© Picture-Factory - Fotolia.com] Programy do wystawiania faktur i księgowania: który wybrać?](https://s3.egospodarka.pl/grafika2/rachunkowosc/Programy-do-wystawiania-faktur-i-ksiegowania-ktory-wybrac-163573-150x100crop.jpg)

![Wolność i demokracja w Polsce oceniana źle. Podążamy śladem Węgier [© GoodIdeas - Fotolia.com] Wolność i demokracja w Polsce oceniana źle. Podążamy śladem Węgier](https://s3.egospodarka.pl/grafika2/demokracja/Wolnosc-i-demokracja-w-Polsce-oceniana-zle-Podazamy-sladem-Wegier-234474-150x100crop.jpg)

![Bezpieczeństwo krytycznych danych [© Sergey Nivens - Fotolia.com] Bezpieczeństwo krytycznych danych](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-sieci-firmowych/Bezpieczenstwo-krytycznych-danych-119376-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-50x33crop.jpg) Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

![Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać [© wygenerowane przez AI] Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać](https://s3.egospodarka.pl/grafika2/swiadczenie-rehabilitacyjne/Co-po-182-dniach-chorobowego-Jak-uzyskac-swiadczenie-rehabilitacyjne-z-ZUS-i-ile-mozna-otrzymac-271281-150x100crop.jpg)

![Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy [© pexels] Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy](https://s3.egospodarka.pl/grafika2/poszukiwane-kompetencje/Czy-umiejetnosci-miekkie-to-kompetencje-przyszlosci-Zobacz-czego-szukaja-pracodawcy-271350-150x100crop.jpg)

![Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw. [© pexels] Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw.](https://s3.egospodarka.pl/grafika2/budowa-mieszkan/Wzrost-kosztow-budowy-mieszkan-2026-nawet-1000-zl-za-mkw-271349-150x100crop.jpg)

![Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online [© wygenerowane przez AI] Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online](https://s3.egospodarka.pl/grafika2/staz-pracy/Staz-pracy-na-nowych-zasadach-ZUS-udostepnil-narzedzie-do-weryfikacji-zaswiadczen-online-271346-150x100crop.jpg)

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)