-

![Grafik komputerowy [© BillionPhotos.com - Fotolia.com] Grafik komputerowy]()

Grafik komputerowy

... , często także umiejętność przygotowania projektu do druku. Grafik komputerowy powinien być osobą kreatywną, pomysłową, myślącą w sposób nieszablonowy. Ważny jest przy tym zmysł estetyczny, wyczucie koloru, zdolności artystyczne (a także wiedza z zakresu technik artystycznych). Dobrze, jeżeli jest perfekcjonistą dbającym o szczegóły. Ponieważ ...

Tematy: grafik komputerowy -

![Apple i Samsung zdobywają mobilny Internet [© Syda Productions - Fotolia.com] Apple i Samsung zdobywają mobilny Internet]()

Apple i Samsung zdobywają mobilny Internet

... to pytanie dostarcza analiza danych zebranych przez firmę Gemius. Podjęli się jej naukowcy z Polsko-Japońskiej Wyższej Szkoły Technik Komputerowych. Zdaniem dr. Leszka Bukowskiego z Polsko-Japońskiej Wyższej Szkoły Technik Komputerowych, w tym roku Polacy coraz chętniej będą serfowali po sieci przy pomocy swoich smartfonów i tabletów. – To ...

-

![Linuxowy kompilator badawczy [© Nmedia - Fotolia.com] Linuxowy kompilator badawczy]()

Linuxowy kompilator badawczy

... z całego świata. Działające w Pekinie zespoły Programming Systems Lab i Intel China Research Center pracowały nad projektem Open Research Compiler wspólnie z Instytutem Technik Komputerowych. Utworzone w roku 1998 centrum badawcze zatrudnia obecnie 40 naukowców i inżynierów, prowadzących badania w dziedzinach takich jak rozpoznawanie obrazów, media ...

-

![Ranking uczelni. Która cieszy się najlepszą reputacją? [© Anna Michalska - Fotolia.com] Ranking uczelni. Która cieszy się najlepszą reputacją?]()

Ranking uczelni. Która cieszy się najlepszą reputacją?

... uczelnie magisterskie Jeżeli chodzi z kolei o generalny ranking niepublicznych uczelni magisterskich ponownie, to tu prym wiodą ex aequo Polsko-Japońska Akademia Technik Komputerowych w Warszawie oraz Wyższa Szkoła Finansów i Zarządzania w Warszawie. Z punktu widzenia najlepszych perspektyw zawodowych najwyżej oceniono Wyższą Szkołę Informatyki ...

-

![Internet rzeczy wkracza do firm. IIoT przyszłością przemysłu [© artstudio_pro - Fotolia.com] Internet rzeczy wkracza do firm. IIoT przyszłością przemysłu]()

Internet rzeczy wkracza do firm. IIoT przyszłością przemysłu

... własny głos. To właśnie transmisja danych o pracy i środowisku roboczym tych urządzeń jest kluczem do ulepszenia procesów. Dzięki postępom w obszarze technik analizy danych, możliwe jest przekształcenie bogactwa informacji dostarczanych do firmowych sieci w praktyczne narzędzia, pozwalające na ulepszenie funkcjonowania każdego systemu – wyjaśnia ...

-

![Coaching a oszczędzanie Coaching a oszczędzanie]()

Coaching a oszczędzanie

... budżetu > koszty wymiany(rekonfiguracji) serwera, System > System komputerowy > przestarzała wersja, System > System komputerowy > wyższy priorytet obsługi stanowisk biurowych. Jak widać z powyższego, źródeł problemu było kilka. Zdecydowano się umieścić serwer komputerowy w klimatyzowanym pomieszczeniu wymieniając procesory i dodając pamięci RAM ...

-

![Ryzykowny Internet - nowy raport ISS [© stoupa - Fotolia.com] Ryzykowny Internet - nowy raport ISS]()

Ryzykowny Internet - nowy raport ISS

... (dla porównania, w pierwszych trzech kwartałach ISS zaobserwowała 393 techniki ataków tego rodzaju). Chociaż IV kwartał reprezentuje 28-procentowy spadek w ilości nowych technik ataków pomiędzy Q3 i Q4, zauważono jednak znaczne wydłużenie okresu ich aktywności. Badanie dostarcza głębszy wgląd w zagadnienie, które X-Force nazywa czynnikiem ...

-

![Telepraca nasza powszednia [© Minerva Studio - Fotolia.com] Telepraca nasza powszednia]()

Telepraca nasza powszednia

... stanowisko telepracy musi posiadać najnowocześniejsze i najdroższe wyposażenie (sprzęt komputerowy i telekomunikacyjny, oprogramowanie, szybkie łącza). Minimalne wymagania techniczne do ... optymalizacji jego pracy. Dzięki możliwości wykorzystywania nowoczesnych technik informatycznych i telekomunikacyjnych bezpośrednia wymiana informacji jak i ...

-

![Praca zdalna z domu [© endostock - Fotolia.com] Praca zdalna z domu]()

Praca zdalna z domu

... technik informatycznych i telekomunikacyjnych oferuje możliwość bezpośredniej wymiany informacji oraz dostarczenia ... badanych - przede wszystkim telepracodawcy oraz wysoko wykwalifikowani telepracownicy reprezentujący wolne zawody (grafik komputerowy, webmaster, architekt, księgowa) podaje poprawną definicję telepracy - jako każdego rodzaju pracy ...

-

![Czy IT ma znaczenie? [© Minerva Studio - Fotolia.com] Czy IT ma znaczenie?]()

Czy IT ma znaczenie?

... technik informacyjnych na świecie. Jednakże ostatnio, w swojej wypowiedzi skierowanej do grupy badaczy uniwersyteckich w Redmond, w ... środka transportu jest prawie wszędzie taki sam. Podobnie, odpowiednia sieć telekomunikacyjna i niedrogi sprzęt komputerowy, oznaczają tyle, iż plany biznesowe nie muszą być tworzone w oparciu o dostęp do technologii ...

Tematy: -

![E-klient - zachowania nabywców E-klient - zachowania nabywców]()

E-klient - zachowania nabywców

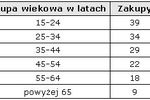

... się znajomość klienta, do którego kierowana jest oferta i umiejętne stosowanie narzędzi, technik i strategii związanych z promocją w Internecie. Kim jest e-klient? Polski e-klient ... . Okazuje się, że najczęściej są to książki i wydawnictwa, oprogramowanie i sprzęt komputerowy, multimedia, itp. [8]. Preferencje Polaków nie odbiegają od tych, jakie ...

-

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa]()

Przestępczość internetowa

... , po czym inkasują pieniądze i wszelki słuch po nich ginie. Pojawiła się też nowa grupa oszustów aukcyjnych - osoby przechwytujące (za pomocą technik phishingu) tożsamość innych, sprawdzonych już sprzedających. Gdy rzeczywisty właściciel konta nie jest online, wówczas oszust, który zalogował się na konto ...

-

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.]()

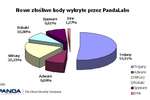

Panda Labs: rynek zabezpieczeń w 2010r.

... się wielu nowych fałszywych antywirusów (programów typu rogueware), botów i trojanów bankowych. Inżyniera społeczna Cyberprzestępcy będą nadal koncentrować się na stosowaniu technik inżynierii społecznej do infekowania komputerów, w szczególności poprzez wyszukiwarki (BlackHat SEO) i serwisy społecznościowe oraz ataki „drive-by-download” ze stron ...

-

![Ustawa o rachunkowości: dokumenty księgowe [© kartos - Fotolia.com] Ustawa o rachunkowości: dokumenty księgowe]()

Ustawa o rachunkowości: dokumenty księgowe

... dokupić program komputerowy do obiegu elektronicznego faktur. Czy zgodne będzie z ustawą o rachunkowości nie zamieszczanie na ... dokumentowania zapisów księgowych. Możliwość taka będzie miała jednak zastosowanie w przypadku stosowania technik komputerowych, przy pomocy których operacje są księgowane automatycznie, zgodnie z algorytmami wynikającymi ...

-

![Decyzje zakupowe Polaków: studenci [© Scanrail - Fotolia.com] Decyzje zakupowe Polaków: studenci]()

Decyzje zakupowe Polaków: studenci

... zł Asus Eee PC 1201HA. Jednak w pierwszej piątce zestawienia znalazł się również o wiele tańszy Acer eMachines 250-01G16i. Wydatki na sprzęt komputerowy nie zamkną się niestety jedynie w kwocie, jaką zapłacimy za laptopa bądź netbooka. W studenckim budżecie należy również uwzględnić akcesoria komputerowe typu ...

-

![Najbardziej złośliwe programy wg ESET Najbardziej złośliwe programy wg ESET]()

Najbardziej złośliwe programy wg ESET

... nt. FBI, CIA, KGB Rok identyfikacji: 2011 Koń trojański, który atakował na terenie Gruzji. Po zainfekowaniu komputera wykorzystywał całe spektrum technik szpiegowskich: nagrywał filmy za pomocą kamer zainstalowanych w zarażonych komputerach, rejestrował dźwięk za pomocą wbudowanych mikrofonów i wykonywał zrzuty ekranu. By uniknąć ...

-

![Jakie pułapki zastawiają cyberprzestępcy? [© JumalaSika ltd - Fotolia.com] Jakie pułapki zastawiają cyberprzestępcy?]()

Jakie pułapki zastawiają cyberprzestępcy?

... docx" użytkownicy ryzykują, że ich komputer zostanie zainfekowany. „Czarna” optymalizacja wyników wyszukiwania SEO (ang. Search Engine Optimization) to zestaw technik służących do zwiększenia pozycji strony w wynikach wyświetlanych przez wyszukiwarki. Użytkownicy często korzystają z wyszukiwarek, aby znaleźć niezbędne informacje lub usługi, dlatego ...

-

![Złośliwe oprogramowanie: wzrost liczby ataków skryptowych [© ipopba - Fotolia.com] Złośliwe oprogramowanie: wzrost liczby ataków skryptowych]()

Złośliwe oprogramowanie: wzrost liczby ataków skryptowych

... dla średnich firm w trzecim kwartale 2017 r. Wyniki potwierdzają oczekiwania dotyczące dalszego wzrostu liczby nowych złośliwych programów i różnych technik ataków w nadchodzących miesiącach, dodatkowo podkreślając znaczenie warstwowych zabezpieczeń i zaawansowanych rozwiązań w zakresie zapobiegania zagrożeniom. "Twórcy zagrożeń nieustannie ...

-

![Debiut CREEPY JAR SA na NewConnect [© fotokitas - Fotolia] Debiut CREEPY JAR SA na NewConnect]()

Debiut CREEPY JAR SA na NewConnect

... do eksploracji, unikalnym środowisku lasów deszczowych Amazonii. Zadaniem gracza jest przeżyć w trudnym i nieznanym środowisku. Aby tego dokonać musi nauczyć się technik przetrwania oraz zarządzania dostępnymi zasobami. Gra stara się jak najwierniej odzwierciedlić warunki panujące w dżungli amazońskiej, a gracz będzie musiał zmierzyć się ...

-

![Kto odpowiada za nieautoryzowane transakcje płatnicze? [© pixabay.com] Kto odpowiada za nieautoryzowane transakcje płatnicze?]()

Kto odpowiada za nieautoryzowane transakcje płatnicze?

... wszystkim bankowych, stanowiących w dzisiejszych czasach popularną sferę obrotu gospodarczego. Wszystko za sprawą nieustannego postępu technologicznego, szczególnie w zakresie rozwoju nowoczesnych technik komputerowych lub szerzej - teleinformatycznych. W związku z tym przestępcy sięgają po coraz to nowe środki na uzyskanie dostępu do naszych ...

-

![Elektroniczna podatkowa księga przychodów i rozchodów [© anna - Fotolia.com] Elektroniczna podatkowa księga przychodów i rozchodów]()

Elektroniczna podatkowa księga przychodów i rozchodów

... muszą także pamiętać, iż aby księgi prowadzone przy zastosowaniu technik informatycznych zostały uznane za prawidłowe, muszą: określić na piśmie szczegółową instrukcję obsługi programu komputerowego, wykorzystywanego do prowadzenia ksiąg; stosować program komputerowy, który zapewnia bezzwłoczny wgląd w treść dokonywanych zapisów oraz wydrukowanie ...

-

![Internet i komputery w Polsce - raport 2008 Internet i komputery w Polsce - raport 2008]()

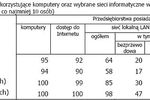

Internet i komputery w Polsce - raport 2008

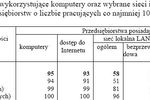

... ogóle, jak i braku łączy szerokopasmowych w domu był brak potrzeby korzystania z sieci albo technik szybkiego przesyłania danych. Wciąż ważną, chociaż z roku na rok coraz mniejszą ... gospodarstwo domowe, ponoszące takie wydatki co miesiąc wydawało 90 zł na sprzęt komputerowy, 28 zł na oprogramowanie i 71 zł na usługi internetowe. Spośród zbadanych w ...

-

![Tylko elektroniczna księga podatkowa? - tak ale z wydrukami [© apops - Fotolia.com] Tylko elektroniczna księga podatkowa? - tak ale z wydrukami]()

Tylko elektroniczna księga podatkowa? - tak ale z wydrukami

... . 1. Po zakończeniu miesiąca należy sporządzić wydruk komputerowy zawierający podsumowanie zapisów za dany miesiąc i wpisać do odpowiednich kolumn księgi sumy miesięczne wynikające z tego wydruku. Organ podatkowy wskazał, że jeżeli prowadzona przez podatniczkę przy zastosowaniu technik informatycznych podatkowa księga przychodów i rozchodów spełnia ...

-

![Trafić z ceną [© Minerva Studio - Fotolia.com] Trafić z ceną]()

Trafić z ceną

... jeszcze kwestie cenowe można badać na wiele sposobów. Analizując wyniki praktycznie każdej z technik badających cenę, należy wziąć poprawkę na sztuczność sytuacji – stuprocentową ... rekomendacjami. Odpowiednio przeprowadzone badanie w oparciu o komputerowy test Conjoint zawiera dodatkowy element: program komputerowy do samodzielnego symulowania i ...

-

![PandaLabs: złośliwe oprogramowanie 2010 PandaLabs: złośliwe oprogramowanie 2010]()

PandaLabs: złośliwe oprogramowanie 2010

... nowy robak komputerowy, któremu udało się zainfekować elektrownie atomowa Bushehr, co niedawno potwierdziły władze Iranu. Jednoczesnie pojawił się nowy robak komputerowy "Here ... Twitter, ale także na przykład LinkedIn lub Fotolog. Znanych jest kilka technik nabierania uźytkowników: hickjacking przycisku "Lubie to" na Facebooku, kradzież tożsamości w ...

-

![Skuteczne i dochodowe ministrony [© Minerva Studio - Fotolia.com] Skuteczne i dochodowe ministrony]()

Skuteczne i dochodowe ministrony

... programy i gry) 4. Usługi turystyczne (wycieczki, bilety itp.) 5. Odzież 6. Upominki, prezenty 7. Sprzęt elektroniczny (komputerowy, RTV) 8. Usługi rozrywkowe (gry sieciowe, hazard, erotyka) 9. ... podobnej) oferty. Warto też zastosować którąś z prostych technik maskowania linków partnerskich... ...ale w przypadku ministron otwieraj linki zawsze W ...

Tematy: -

![Najciekawsze dokumenty tożsamości świata. Jak wyglądają? Z czego się składają? Najciekawsze dokumenty tożsamości świata. Jak wyglądają? Z czego się składają?]()

Najciekawsze dokumenty tożsamości świata. Jak wyglądają? Z czego się składają?

... fałszywki na całym świecie od 2015 roku. Przestępcy posiadali sprzęt komputerowy, profesjonalne drukarki, matryce i inne obiekty, które służyły do produkcji takich dokumentów. ... z Łotwy i Belgii. Wyjątkowo innowacyjne zabezpieczenia, ulepszenie dotychczas używanych technik i pionierskie rozwiązania pozwoliły uzyskać tym unikalnym dokumentom najwyższą ...

-

![Targi KOMPUTER EXPO po raz 18-ty Targi KOMPUTER EXPO po raz 18-ty]()

Targi KOMPUTER EXPO po raz 18-ty

... edukacja (pod patronatem NASK), druk cyfrowy i multimedia, sprzęt komputerowy i komponenty, oprogramowanie, telekomunikacja oraz strefa informatyki dla małych ... ) również w szczególny sposób dedykowany jest małym i średnim firmom. Sekcja Technik Informacyjnych SEP oraz Internet Society Polska przygotowują publiczna debatę "Społeczeństwo Informacyjne ...

Tematy: komputer expo -

![Wielofunkcyjne HP z prezentami [© violetkaipa - Fotolia.com] Wielofunkcyjne HP z prezentami]()

Wielofunkcyjne HP z prezentami

Do wyczerpania zapasów dział techniki biurowej AB, autoryzowany dystrybutor firmy HP, prowadzi sprzedaż atramentowych urządzeń wielofunkcyjnych premiowaną prezentami. Promocją objęte są następujące urządzenia: d125xi, d135, d145, d155xi. A prezenty można wybierać spośród klawiatur bezprzewodowych, głośników komputerowych i myszek optycznych ( ...

Tematy: urządzenia wielofunkcyjne, kombajny -

![Feniks dla Kielc [© Syda Productions - Fotolia.com] Feniks dla Kielc]()

Feniks dla Kielc

... i źródłach zagrożenia oraz dostępnych środkach ratowniczych. Tylko 40% zależy od technik ratowniczych i sprzętu. Obecnie w Polsce śmiertelność w wypadkach drogowych jest czterokrotnie ... W ramach wykonanych prac ComputerLand dostarczył nową centralę telefoniczną, sprzęt komputerowy dla operatorów i dyspozytorów oraz aplikację Feniks, która jest ...

-

![Polski system nagrodzony [© Nmedia - Fotolia.com] Polski system nagrodzony]()

Polski system nagrodzony

Microsoft przyznał w V Międzynarodowym Konkursie Projektowania Systemów Komputerowych nagrodę Microsoft Multimedia Award zespołowi Politechniki Poznańskiej. Wyróżniono projekt Systemu Ratowania Życia (Lifetch). Studenci z Polski zajęli również pierwsze miejsce w głównej kategorii konkursu. System stworzony przez zespół studentów Politechniki ...

-

![Wyszukiwarki: najpopularniejsze zapytania 2004 Wyszukiwarki: najpopularniejsze zapytania 2004]()

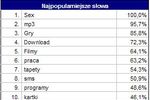

Wyszukiwarki: najpopularniejsze zapytania 2004

... nich między innymi „Najpopularniejszy Polak”, „Najpopularniejszy program komputerowy”, „Najpopularniejszy film”, „Najpopularniejszy polski wykonawca”. Najpopularniejszym ... zielonym olbrzymem po raz kolejny zwyciężył ten pierwszy, zapewne za sprawą magicznych technik wyniesionych ze Szkoły Czarów i Magii Hogwart. Na trzecim miejscu uplasował się ...

-

![Mobilna TV szansą dla GSM [© pizuttipics - Fotolia.com] Mobilna TV szansą dla GSM]()

Mobilna TV szansą dla GSM

Na III Światowym Kongresie GSM w Barcelonie spotkali się przedstawiciele mediów, rozrywki, telekomunikacji i techniki. Kiedy przedstawiciele branży telefonii komórkowej i ich dostawcy przyjechali do Barcelony, dołączyły do nich takie firmy jak Sony BMG, wydawca gier komputerowych, Electronic Arts i Disney. Spotkanie, które wcześniej było znane ...

-

![Słabe punkty protokołów SSL/TSL i SSH [© stoupa - Fotolia.com] Słabe punkty protokołów SSL/TSL i SSH]()

Słabe punkty protokołów SSL/TSL i SSH

Specjaliści z Politechniki Wrocławskiej pracujący pod kierunkiem prof. Mirosława Kutyłowskiego odkryli słabe punkty protokołów SSL/TSL i SSH, najpopularniejszych protokołów, których zadaniem jest zapewnienie bezpiecznej komunikacji w Internecie. Naukowcy ustalili, które części protokołów są podatne na ataki wirusów komputerowych. Odkryta słabość ...

Tematy: Politechnika wrocławska, protokół SSL, SSl, TSL, SSH, protokoły SSL, szpiegostwo gospodarcze -

![Internet i komputery w Polsce - raport 2007 Internet i komputery w Polsce - raport 2007]()

Internet i komputery w Polsce - raport 2007

... i przez osoby prywatne" wskazują na poprawę wyposażenia gospodarstw w sprzęt komputerowy oraz postęp w rozpowszechnieniu dostępu do Internetu i korzystaniu z tej ... ogóle, jak i braku łączy szerokopasmowych w domu był brak potrzeby korzystania z sieci albo technik szybkiego przesyłania danych. Ważną rolę odgrywały także względy ekonomiczne - zbyt ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Grafik komputerowy [© BillionPhotos.com - Fotolia.com] Grafik komputerowy](https://s3.egospodarka.pl/grafika2/grafik-komputerowy/Grafik-komputerowy-186505-150x100crop.jpg)

![Apple i Samsung zdobywają mobilny Internet [© Syda Productions - Fotolia.com] Apple i Samsung zdobywają mobilny Internet](https://s3.egospodarka.pl/grafika2/internet-mobilny/Apple-i-Samsung-zdobywaja-mobilny-Internet-133673-150x100crop.jpg)

![Linuxowy kompilator badawczy [© Nmedia - Fotolia.com] Linuxowy kompilator badawczy](https://s3.egospodarka.pl/grafika/kompilator-orc/Linuxowy-kompilator-badawczy-Qq30bx.jpg)

![Ranking uczelni. Która cieszy się najlepszą reputacją? [© Anna Michalska - Fotolia.com] Ranking uczelni. Która cieszy się najlepszą reputacją?](https://s3.egospodarka.pl/grafika2/ranking-szkol-wyzszych/Ranking-uczelni-Ktora-cieszy-sie-najlepsza-reputacja-194084-150x100crop.jpg)

![Internet rzeczy wkracza do firm. IIoT przyszłością przemysłu [© artstudio_pro - Fotolia.com] Internet rzeczy wkracza do firm. IIoT przyszłością przemysłu](https://s3.egospodarka.pl/grafika2/przemysl/Internet-rzeczy-wkracza-do-firm-IIoT-przyszloscia-przemyslu-179622-150x100crop.jpg)

![Ryzykowny Internet - nowy raport ISS [© stoupa - Fotolia.com] Ryzykowny Internet - nowy raport ISS](https://s3.egospodarka.pl/grafika/wirusy/Ryzykowny-Internet-nowy-raport-ISS-MBuPgy.jpg)

![Telepraca nasza powszednia [© Minerva Studio - Fotolia.com] Telepraca nasza powszednia](https://s3.egospodarka.pl/grafika/praca-zdalna/Telepraca-nasza-powszednia-iG7AEZ.jpg)

![Praca zdalna z domu [© endostock - Fotolia.com] Praca zdalna z domu](https://s3.egospodarka.pl/grafika/telepraca/Praca-zdalna-z-domu-r420Ug.jpg)

![Czy IT ma znaczenie? [© Minerva Studio - Fotolia.com] Czy IT ma znaczenie?](https://s3.egospodarka.pl/grafika//Czy-IT-ma-znaczenie-iG7AEZ.jpg)

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Przestepczosc-internetowa-iG7AEZ.jpg)

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Labs-rynek-zabezpieczen-w-2010r-MBuPgy.jpg)

![Ustawa o rachunkowości: dokumenty księgowe [© kartos - Fotolia.com] Ustawa o rachunkowości: dokumenty księgowe](https://s3.egospodarka.pl/grafika/dokumenty-finansowo-ksiegowe/Ustawa-o-rachunkowosci-dokumenty-ksiegowe-9ABtnB.jpg)

![Decyzje zakupowe Polaków: studenci [© Scanrail - Fotolia.com] Decyzje zakupowe Polaków: studenci](https://s3.egospodarka.pl/grafika/preferencje-zakupowe/Decyzje-zakupowe-Polakow-studenci-apURW9.jpg)

![Jakie pułapki zastawiają cyberprzestępcy? [© JumalaSika ltd - Fotolia.com] Jakie pułapki zastawiają cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Jakie-pulapki-zastawiaja-cyberprzestepcy-145232-150x100crop.jpg)

![Złośliwe oprogramowanie: wzrost liczby ataków skryptowych [© ipopba - Fotolia.com] Złośliwe oprogramowanie: wzrost liczby ataków skryptowych](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-oprogramowanie-wzrost-liczby-atakow-skryptowych-202962-150x100crop.jpg)

![Debiut CREEPY JAR SA na NewConnect [© fotokitas - Fotolia] Debiut CREEPY JAR SA na NewConnect](https://s3.egospodarka.pl/grafika2/debiuty-na-NewConnect/Debiut-CREEPY-JAR-SA-na-NewConnect-208616-150x100crop.jpg)

![Kto odpowiada za nieautoryzowane transakcje płatnicze? [© pixabay.com] Kto odpowiada za nieautoryzowane transakcje płatnicze?](https://s3.egospodarka.pl/grafika2/nieautoryzowane-transakcje/Kto-odpowiada-za-nieautoryzowane-transakcje-platnicze-254001-150x100crop.jpg)

![Elektroniczna podatkowa księga przychodów i rozchodów [© anna - Fotolia.com] Elektroniczna podatkowa księga przychodów i rozchodów](https://s3.egospodarka.pl/grafika/ksiega-przychodow-i-rozchodow/Elektroniczna-podatkowa-ksiega-przychodow-i-rozchodow-skVsXY.jpg)

![Tylko elektroniczna księga podatkowa? - tak ale z wydrukami [© apops - Fotolia.com] Tylko elektroniczna księga podatkowa? - tak ale z wydrukami](https://s3.egospodarka.pl/grafika2/ksiega-przychodow-i-rozchodow/Tylko-elektroniczna-ksiega-podatkowa-tak-ale-z-wydrukami-154527-150x100crop.jpg)

![Trafić z ceną [© Minerva Studio - Fotolia.com] Trafić z ceną](https://s3.egospodarka.pl/grafika/cena-produktu/Trafic-z-cena-iG7AEZ.jpg)

![Skuteczne i dochodowe ministrony [© Minerva Studio - Fotolia.com] Skuteczne i dochodowe ministrony](https://s3.egospodarka.pl/grafika//Skuteczne-i-dochodowe-ministrony-iG7AEZ.jpg)

![Wielofunkcyjne HP z prezentami [© violetkaipa - Fotolia.com] Wielofunkcyjne HP z prezentami](https://s3.egospodarka.pl/grafika/urzadzenia-wielofunkcyjne/Wielofunkcyjne-HP-z-prezentami-SdaIr2.jpg)

![Feniks dla Kielc [© Syda Productions - Fotolia.com] Feniks dla Kielc](https://s3.egospodarka.pl/grafika/feniks/Feniks-dla-Kielc-d8i3B3.jpg)

![Polski system nagrodzony [© Nmedia - Fotolia.com] Polski system nagrodzony](https://s3.egospodarka.pl/grafika/polscy-programisci/Polski-system-nagrodzony-Qq30bx.jpg)

![Mobilna TV szansą dla GSM [© pizuttipics - Fotolia.com] Mobilna TV szansą dla GSM](https://s3.egospodarka.pl/grafika/telewizja-w-komorce/Mobilna-TV-szansa-dla-GSM-QhDXHQ.jpg)

![Słabe punkty protokołów SSL/TSL i SSH [© stoupa - Fotolia.com] Słabe punkty protokołów SSL/TSL i SSH](https://s3.egospodarka.pl/grafika/Politechnika-wroclawska/Slabe-punkty-protokolow-SSL-TSL-i-SSH-MBuPgy.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Złamałeś nogę w drodze do lub z pracy? Sprawdź jak otrzymać 100% zasiłku chorobowego z ZUS [© wygenerowane przez AI] Złamałeś nogę w drodze do lub z pracy? Sprawdź jak otrzymać 100% zasiłku chorobowego z ZUS](https://s3.egospodarka.pl/grafika2/wypadek-w-drodze-do-pracy/Zlamales-noge-w-drodze-do-lub-z-pracy-Sprawdz-jak-otrzymac-100-zasilku-chorobowego-z-ZUS-270732-150x100crop.jpg)

![Tłusty Czwartek 2026: Ile zapłacisz za pączka? Przegląd cen i najgorętsze trendy smakowe [© wygenerowane przez AI] Tłusty Czwartek 2026: Ile zapłacisz za pączka? Przegląd cen i najgorętsze trendy smakowe](https://s3.egospodarka.pl/grafika2/Tlusty-Czwartek/Tlusty-Czwartek-2026-Ile-zaplacisz-za-paczka-Przeglad-cen-i-najgoretsze-trendy-smakowe-270747-150x100crop.jpg)

![Leasing w 2025 roku: stabilny wzrost i boom na auta elektryczne [© pexels] Leasing w 2025 roku: stabilny wzrost i boom na auta elektryczne](https://s3.egospodarka.pl/grafika2/leasing/Leasing-w-2025-roku-stabilny-wzrost-i-boom-na-auta-elektryczne-270728-150x100crop.jpg)

![AI zabierze Ci pracę? Sprawdź, jak się przygotować na zawodową rewolucję [© wygenerowane przez AI] AI zabierze Ci pracę? Sprawdź, jak się przygotować na zawodową rewolucję](https://s3.egospodarka.pl/grafika2/przekwalifikowanie-zawodowe/AI-zabierze-Ci-prace-Sprawdz-jak-sie-przygotowac-na-zawodowa-rewolucje-270668-150x100crop.jpg)

![Kupno auta to dopiero początek. Przewodnik po formalnościach, terminach i karach za ich niedopełnienie [© wygenerowane przez AI] Kupno auta to dopiero początek. Przewodnik po formalnościach, terminach i karach za ich niedopełnienie](https://s3.egospodarka.pl/grafika2/kupno-samochodu/Kupno-auta-to-dopiero-poczatek-Przewodnik-po-formalnosciach-terminach-i-karach-za-ich-niedopelnienie-270667-150x100crop.jpg)