-

![Jak oszczędzić na emeryturę i płacić niższe podatki? [© apops - Fotolia.com] Jak oszczędzić na emeryturę i płacić niższe podatki?]()

Jak oszczędzić na emeryturę i płacić niższe podatki?

... . (Na szczęście) nie tylko ZUS Polski system emerytalny przewiduje oprócz obowiązkowych składek na ten cel, możliwość dobrowolnego oszczędzania w celu zgromadzenia dodatkowych środków. III filar tego systemu stanowią fundusze emerytalne - Indywidualne konto Emerytalne (IKE) oraz Indywidualne Konto Zabezpieczenia Emerytalnego (IKZE). Działają one na ...

-

![Czym jest depozyt kodu źródłowego? Co zawrzeć w umowie? [© pixabay.com] Czym jest depozyt kodu źródłowego? Co zawrzeć w umowie?]()

Czym jest depozyt kodu źródłowego? Co zawrzeć w umowie?

... pracowników przez firmę korzystającą z oprogramowania oraz przed utratą swojego know-how. Każda ze stron może też przewidzieć w umowie system kar umownych, co stanowi popularną formę zabezpieczenia interesów w Polsce. Trzeba jednak pamiętać, że według polskiego prawa nie można zastrzec kary umownej w razie niespełnienia świadczenia ...

-

![5 najciekawszych sposobów oszczędzania na emeryturę 5 najciekawszych sposobów oszczędzania na emeryturę]()

5 najciekawszych sposobów oszczędzania na emeryturę

... Pamiętajmy, że w 1997 wprowadzono OFE, które miały być „na zawsze” i ustabilizować system przechodzenia przez nas na emeryturę. Okazało się, że przez ... jednak jakie mamy aktualnie inne możliwości zabezpieczenia naszej przyszłej emerytury. 2. Indywidualne Konto Emerytalne (IKE) i Indywidualne Konto Zabezpieczenia Emerytalnego (IKZE) IKE i IKZE oprócz ...

-

![Międzynarodowy przewóz towarów. Jakie przepisy regulują pracę przewoźników? [© pixabay.com] Międzynarodowy przewóz towarów. Jakie przepisy regulują pracę przewoźników?]()

Międzynarodowy przewóz towarów. Jakie przepisy regulują pracę przewoźników?

... trybie zwykłym lub uproszczonym), a także od wpłaty odpowiedniego zabezpieczenia. Akt określa szczegółowe zasady wywozu m.in. środków transportu, kontenerów, palet i ... i obowiązkach umawiających się stron oraz organów celnych w tranzycie. Wprowadza elektroniczny system tranzytowy i możliwość zastosowania postępowań uproszczonych przez interesariuszy. ...

-

![Transakcje nieautoryzowane. UOKiK postawił zarzuty 5 bankom [© pixabay.com] Transakcje nieautoryzowane. UOKiK postawił zarzuty 5 bankom]()

Transakcje nieautoryzowane. UOKiK postawił zarzuty 5 bankom

... transakcjami. W takiej sytuacji, gdy oszustom udaje się rozpracować bankowe procedury i zabezpieczenia, bank nie może być sędzią we własnej sprawie, arbitralnie odrzucając ... – do próby wyłudzenia danych dostępowych do twojego konta, aby następnie - wykorzystując system bankowy - wykraść twoje pieniądze. Nie podawaj pod żadnym pozorem swojego loginu ...

-

![Złoto wraca do świata finansów [© pixabay.com] Złoto wraca do świata finansów]()

Złoto wraca do świata finansów

... Wskaźnik Stabilnych Funduszy Netto). NFSR nakłada na banki obowiązek posiadania zabezpieczenia na wszystkie transakcje finansowania i rozliczania pozycji na rynkach metali ... Centralny. Siedziba organizacji znajduje się w Bazylei. Jamajski System Walutowy to współczesny system wzajemnych rozliczeń i relacji walutowych oparty na swobodnie płynnym ...

-

![Cyberbezpieczeństwo w Black Week 2023 w e-commerce. O czym muszą pamiętać konsumenci? [© Vladimir Gerasimov - Fotolia.com] Cyberbezpieczeństwo w Black Week 2023 w e-commerce. O czym muszą pamiętać konsumenci?]()

Cyberbezpieczeństwo w Black Week 2023 w e-commerce. O czym muszą pamiętać konsumenci?

... , telefony i tablety, przez które będą zamawiać produkty. Warto zaktualizować system operacyjny, przeglądarkę oraz oprogramowanie antywirusowe, ponieważ prawdziwą plagą, która ... przez cyberprzestępców. Między innymi ze względu na potrzebę skutecznego zabezpieczenia danych klientów naszych klientów, wprowadziliśmy w IdoSell usługę Express Checkout ...

-

![Quishing. Jak nie dać się złowić? Quishing. Jak nie dać się złowić?]()

Quishing. Jak nie dać się złowić?

... . Najnowsze wersje popularnych mobilnych przeglądarek internetowych mają wbudowaną technologię wykrywania fałszywych linków. Te zintegrowane zabezpieczenia nie są do końca niezawodne, ale im bardziej aktualna przeglądarka i system operacyjny, tym większe szanse, że użytkownik otrzyma ostrzeżenie na ekranie o zagrożeniu. Warto też instalować ...

-

![Pracodawca Godny Zaufania 2024. Oto laureaci Pracodawca Godny Zaufania 2024. Oto laureaci]()

Pracodawca Godny Zaufania 2024. Oto laureaci

... (Warehouse Management System) – centralny system zarządzania magazynem; elektroniczne dokumenty płacowe i kadrowe przy wykorzystaniu programu Grafkom - elektroniczny system rejestracji czasu ... . Grupa Hasco w tym trudnym czasie nie tylko działała na rzecz zabezpieczenia spółek wchodzących w jej skład i działających na terenach objętych powodzią, ale ...

-

![Kontrola podatkowa. Co każdy przedsiębiorca powinien wiedzieć? [© wygenerowane przez AI] Kontrola podatkowa. Co każdy przedsiębiorca powinien wiedzieć?]()

Kontrola podatkowa. Co każdy przedsiębiorca powinien wiedzieć?

... uniknąć sankcji. Warto także wdrożyć system compliance – czyli systemowe monitorowanie obszarów ryzyka podatkowego, takich jak transakcje międzynarodowe czy obrót nieruchomościami. Dobrą praktyką jest również występowanie o interpretacje indywidualne do Krajowej Informacji Skarbowej oraz rozważenie zabezpieczenia majątku prywatnego – np. poprzez ...

-

![Raport: ryzyko związane z wykorzystaniem Internetu w III kwartale 2002 [© stoupa - Fotolia.com] Raport: ryzyko związane z wykorzystaniem Internetu w III kwartale 2002]()

Raport: ryzyko związane z wykorzystaniem Internetu w III kwartale 2002

Firma Internet Security Systems (ISS) opublikowała raport za III kwartał 2002 roku na temat ryzyka związanego z wykorzystywaniem Internetu IRIS (Internet Risk Impact Summary), który ujawnia, że w porównaniu z III kwartałem 2001 roku nastąpił 65% wzrost ilości luk w zabezpieczeniach systemów informatycznych i oprogramowania, 8,57% wzrost nowych ...

Tematy: -

![W lecie firmy tracą miliony USD [© Syda Productions - Fotolia.com] W lecie firmy tracą miliony USD]()

W lecie firmy tracą miliony USD

... i Europie Wschodniej. Kluczem do zabezpieczenia danych w okresie letnim jest wyposażenie serwerowni firmowych w dobrej klasy urządzenia klimatyzacyjne. Ważne jest m.in. utrzymanie optymalnej temperatury nawet w przypadku awarii klimatyzacji. - Serwerownie obligatoryjnie powinny być wyposażone w indywidualny system klimatyzacji, charakteryzujący się ...

Tematy: utrata danych -

![SCO chce licencjonować Linuksa [© Nmedia - Fotolia.com] SCO chce licencjonować Linuksa]()

SCO chce licencjonować Linuksa

... w postaci działających binariów. W maju SCO ogłosiło, że Linux zawiera kod źródłowy UNIX System V należący do SCO w związku z czym, Linux jest nieautoryzowaną odmianą technologii ... UnixWare. SCO zamierza również użyć wszelkich dostępnych środków prawnych w celu zabezpieczenia należących do firmy praw autorskich dotyczących kodu źródłowego UNIX. Jak ...

Tematy: linux -

![TPSA zrywa umowę z Maxfonem [© pizuttipics - Fotolia.com] TPSA zrywa umowę z Maxfonem]()

TPSA zrywa umowę z Maxfonem

... podjętych w celu zapewnienia użytkownikom Internetu bezpiecznego korzystania z sieci i zabezpieczenia ich przed nieświadomym łączeniem się z numerami o podwyższonej płatności. Obowiązujące od miesiąca nowe wzory umów z service providerami zaostrzają system kontroli i zwiększają odpowiedzialność za podejmowane, nielegalne działania. Dotyczy to ...

-

![SCO rejestruje prawa autorskie [© Nmedia - Fotolia.com] SCO rejestruje prawa autorskie]()

SCO rejestruje prawa autorskie

... w postaci działających binariów. W maju SCO ogłosiło, że Linux zawiera kod źródłowy UNIX System V należący do SCO w związku z czym, Linux jest nieautoryzowaną odmianą technologii ... UnixWare. SCO zamierza również użyć wszelkich dostępnych środków prawnych w celu zabezpieczenia należących do firmy praw autorskich dotyczących kodu źródłowego UNIX. ...

-

![Bezpłatny audyt sieci [© Nmedia - Fotolia.com] Bezpłatny audyt sieci]()

Bezpłatny audyt sieci

Firma McAfee udostępnia bezpłatnie 21-dniową wersje usługi Foundstone On-Demand. Rozwiązanie to pozwala na automatyczne skanowanie luk w zabezpieczeniach urządzeń i systemów podłączonych do Internetu. Użytkownicy otrzymują kompleksowy raport nt. dziur oraz słabości własnej sieci. Dzięki niemu mogą natychmiast zlikwidować wszystkie ułomności ...

-

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005]()

Wirusy i ataki sieciowe X-XII 2005

... ). Rootkity stosowane są w niektórych programach typu adware. Jest to pewien sposób zabezpieczenia programów. Ich autorzy zapominają, że podobne technologie są wątpliwe moralnie oraz mogą ... poważnie. 3. Celem ataków wirusów nie jest już tylko firma Microsoft i system Windows. Każda firma tworząca popularne programy zawierające luki lub ...

-

![Innowacyjne kredyty hipoteczne Innowacyjne kredyty hipoteczne]()

Innowacyjne kredyty hipoteczne

... grup wzmacnia dodatkowo możliwość udzielania pożyczek wewnątrz grupy (samopomoc) oraz system zachęt. Lider grupy otrzymuje nagrodę, gdy ktoś z jego grupy otrzyma pożyczkę ... pośrednika, który administruje pożyczką (m.in. przygotowuje umowę, pomaga w ustanowieniu zabezpieczenia w postaci hipoteki, wysyła przypomnienia o terminach spłaty rat, prowadzi ...

-

![Wirusy, robaki, phishing I-VI 2007 [© Scanrail - Fotolia.com] Wirusy, robaki, phishing I-VI 2007]()

Wirusy, robaki, phishing I-VI 2007

... wykrył także nowe trojony rozprzestrzeniające się za pomocą smsów, które infekują system operacyjny Symbian. Trojany z rodziny Viver mające swoje źródło pochodzenia w Rosji, ... . Jak podkreślają specjaliści z F-Secure, w miarę, jak wzmacniane są zabezpieczenia przeglądarek internetowych, przestępcy szukają nowych celów, które atakują za pomocą ...

-

![Jak wirusy ukrywają się przed antywirusem? Jak wirusy ukrywają się przed antywirusem?]()

Jak wirusy ukrywają się przed antywirusem?

... obejście, zazwyczaj jednostopniowe. W końcu ich reputacja zostanie uratowana, a system: szkodliwe oprogramowanie - oprogramowanie antywirusowe - użytkownik powróci do stanu początkowego ... mogli przekonać się, że żaden środek ochrony nie gwarantuje 100% zabezpieczenia, a najlepsza metoda ochrony przed zagrożeniami to zapobieganie im. Namawiam ...

-

![Emeryci stracili co najmniej 50 mld złotych Emeryci stracili co najmniej 50 mld złotych]()

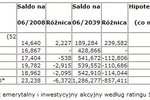

Emeryci stracili co najmniej 50 mld złotych

... formy wypłaty emerytury z OFE. W Chile, które jako pierwsze wdrożyło nowy system emerytalny i na którym my już tylko teoretycznie się wzorujemy, istnieje ... podmioty. Państwo ingeruje wyłącznie wtedy, gdy system i działania wolnorynkowe okazały się niewystarczające, aby zapewnić minimalny poziom zabezpieczenia obywatelowi. Dlatego nikt by tam nie wpadł ...

-

![Outsourcing kadrowy i płacowy w praktyce [© endostock - Fotolia.com] Outsourcing kadrowy i płacowy w praktyce]()

Outsourcing kadrowy i płacowy w praktyce

... jakim systemem posługuje się dana firma. Im bardziej rozbudowany jest to system, im potężniejsze zawiera rozwiązania, tym jego funkcjonalność – zwłaszcza w obszarze raportowania ... możliwości dokonywania w niej zmian. Oczywiście wszystkie te rozwiązania mają właściwe zabezpieczenia i zapewniają poufność oraz bezpieczeństwo danych. Źródło: Prawo pracy ...

-

![Kryzys hipoteczny a spadek cen mieszkań [© denphumi - Fotolia.com] Kryzys hipoteczny a spadek cen mieszkań]()

Kryzys hipoteczny a spadek cen mieszkań

... Nikt nie będzie wgłębiał się w specyfikę lokalnego rynku. Hipoteka straciła moc najlepszego zabezpieczenia. Przez najbliższe lata w cenie będzie bezpieczeństwo, wyrażane nawet w sposób irracjonalny. Banki ... się jak świeże bułeczki. Jak podaje portal Bankier.pl dobrze funkcjonujący system załamał się w momencie, kiedy nagle w USA zaczął się spadek cen ...

-

![Branża spawalnicza odczuje kryzys? [© christian42 - Fotolia.com] Branża spawalnicza odczuje kryzys?]()

Branża spawalnicza odczuje kryzys?

... usług" - mówi Rutkowski. - "Oferujemy unikalny na rynku system bezprzewodowego monitorowania i obróbki danych, który dostarcza jego użytkownikom ... o tzw. prądach harmonicznych, wszystkie nowe urządzenia elektryczne muszą być wyposażone w specjalne zabezpieczenia przed takimi zakłóceniami. ESAB wprowadził to we wszystkich swoich produktach. ...

-

![Notebooki Acer Aspire 8935 i 5935 Notebooki Acer Aspire 8935 i 5935]()

Notebooki Acer Aspire 8935 i 5935

... karta LAN oraz modem telefoniczny. Nowe serie notebooków posiadają system do wideo-konferencji Acer Video Conference, zawierający kamerę internetową Acer Crystal Eye, program Acer Video Conference Manager oraz opcjonalny telefon VoIP Acer Xpress. W celu zabezpieczenia komputera oraz zgromadzonych w nim danych przed osobami niepowołanymi ...

-

![Jak działają metody socjotechniczne hakerów? Jak działają metody socjotechniczne hakerów?]()

Jak działają metody socjotechniczne hakerów?

... antywirusowym przed rozpoczęciem pracy. Firmy często wydają miliony dolarów na zabezpieczenia sieci, konfigurują firewalle, instalują antywirusy, nad wszystkim całą dobę czuwają ... innymi niebezpieczeństwami. Kliknij tutaj, aby przeskanować komputer. Twój system może być zagrożony.” Widać też, że włączone jest skanowanie. Przeskanowano 391 plików ...

-

![Zmiana ustawy: Bankowy Fundusz Gwarancyjny oraz Prawo bankowe [© denphumi - Fotolia.com] Zmiana ustawy: Bankowy Fundusz Gwarancyjny oraz Prawo bankowe]()

Zmiana ustawy: Bankowy Fundusz Gwarancyjny oraz Prawo bankowe

... prawną na terytorium RP lub na terytorium państwa, w którym funkcjonuje system gwarantowania przekazujący informacje. Nowe przepisy zobowiązują oddziały banków zagranicznych, ... udzielania przez NBP kredytów krótkoterminowych wówczas, gdy BFG ustanowi odpowiednie zabezpieczenia. Sytuacja taka jest dopuszczalna w świetle ustawy pod warunkiem, że ...

-

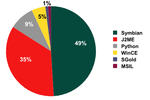

![Szkodliwe programy mobilne: ewolucja Szkodliwe programy mobilne: ewolucja]()

Szkodliwe programy mobilne: ewolucja

... rezultacie, jeżeli użytkownik będzie próbował zainstalować niepodpisaną aplikację (która może być szkodliwa), system operacyjny nie powiadomi użytkownika, że aplikacja nie posiada podpisu. ... , szkodnik potrafi rozmnażać się, pobierać pliki z Internetu, wyłączać zabezpieczenia systemu operacyjnego i szpiegować użytkowników. Jest również bardzo dobry ...

-

![Życzenia świąteczne od cyberprzestępców Życzenia świąteczne od cyberprzestępców]()

Życzenia świąteczne od cyberprzestępców

... załącznika, ale prowadzi do strony phishingowej? Dla takich sytuacji powstał system „sygnalizacji świetlnej”. Dzięki niemu pułapki phishingowe, oszukańcze strony internetowe, ... kartka wykonana z papieru lub kartonu są ładniejsze, jeżeli zastosujesz odpowiednie zabezpieczenia, będziesz mógł spokojnie cieszyć się ich wersjami elektronicznymi. W końcu ...

-

![Notebook Acer Aspire 5542 Notebook Acer Aspire 5542]()

Notebook Acer Aspire 5542

... Ponadto w nowych notebookach Aspire zastosowano system do wideokonferencji Acer Video Conference, w skład którego wchodzi kamera internetowa Acer Crystal Eye z funkcją Acer Primalite™ poprawiającą jakość obrazu przy słabym oświetleniu. Notebooki Aspire 5542 mogą być opcjonalnie wyposażone w zabezpieczenia obejmujące czytnik linii papilarnych Acer ...

-

![Notebook Acer Aspire 8942 Notebook Acer Aspire 8942]()

Notebook Acer Aspire 8942

... i znajomymi. Ponadto, z myślą o uatrakcyjnieniu łączności notebooki wyposażono w kamerę internetową Acer CrystalEye o dużej rozdzielczości, system do wideo-konferencji Acer Video Conference Manger i funkcję Acer PureZone. W celu zabezpieczenia komputera oraz zgromadzonych w nim danych przed osobami niepowołanymi, notebooki Aspire 8942 mogą być ...

-

![Krajowy Depozyt Papierów Wartościowych w 2010 Krajowy Depozyt Papierów Wartościowych w 2010]()

Krajowy Depozyt Papierów Wartościowych w 2010

... nagrody stowarzyszenia COMMON Europe za wdrożenie systemu depozytowo-rozliczeniowego kdpw_stream. System KDPW otrzymał także wyróżnienie w konkursie Gazety Bankowej "Lider informatyki ... 31 maja: Wejście w życie zmian w Regulaminie KDPW dotyczących systemu zabezpieczenia płynności rozliczeń transakcji zawieranych na rynku regulowanym oraz umowy ...

-

![Audi Q3 w Polsce Audi Q3 w Polsce]()

Audi Q3 w Polsce

... oraz tylna pokrywa obejmująca światła są wykonane z aluminium. Do usztywnienia i zabezpieczenia kabiny pasażerskiej użyto stali o bardzo wysokiej wytrzymałości. Niski ... bogatą ofertę Infotainment - system nawigacji z twardym dyskiem, MMI Navigation plus oraz Bose Surround Sound System z efektownie podświetlonym głośnikiem niskotonowym z przodu ...

-

![Urządzenie wielofunkcyjne Brother DCP-9270CDN Urządzenie wielofunkcyjne Brother DCP-9270CDN]()

Urządzenie wielofunkcyjne Brother DCP-9270CDN

... drukowanie zapewnia system indywidualnego zabezpieczenia prywatnym kodem PIN – Be safe. Każdy użytkownik ma możliwość zakodowania przesyłu dokumentów ze swojego stanowiska pracy na urządzenie. Wystarczy przed wysłaniem dokumentu do druku wpisać swój kod PIN by uzyskać swobodny dostęp i możliwość wydruku. Dodatkowo DCP-9270CDN system SSL ...

-

![Udany atak na Facebook niemożliwy Udany atak na Facebook niemożliwy]()

Udany atak na Facebook niemożliwy

... użytkowników oraz samego systemu. Przykładem może być „Facebook Immune System”, jedna z największych sieci bezpieczeństwa na świecie, która monitoruje działania użytkowników (codziennie ... użytkowników poprzez złamanie ich haseł lub kradzież danych. W celu zabezpieczenia swojego konta na Facebooku zaleca się przestrzeganie poniższych zaleceń: Należy ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Jak oszczędzić na emeryturę i płacić niższe podatki? [© apops - Fotolia.com] Jak oszczędzić na emeryturę i płacić niższe podatki?](https://s3.egospodarka.pl/grafika2/IKE/Jak-oszczedzic-na-emeryture-i-placic-nizsze-podatki-242211-150x100crop.jpg)

![Czym jest depozyt kodu źródłowego? Co zawrzeć w umowie? [© pixabay.com] Czym jest depozyt kodu źródłowego? Co zawrzeć w umowie?](https://s3.egospodarka.pl/grafika2/depozyt-kodu-zrodlowego/Czym-jest-depozyt-kodu-zrodlowego-Co-zawrzec-w-umowie-242733-150x100crop.jpg)

![Międzynarodowy przewóz towarów. Jakie przepisy regulują pracę przewoźników? [© pixabay.com] Międzynarodowy przewóz towarów. Jakie przepisy regulują pracę przewoźników?](https://s3.egospodarka.pl/grafika2/przewoz-towarow/Miedzynarodowy-przewoz-towarow-Jakie-przepisy-reguluja-prace-przewoznikow-245483-150x100crop.jpg)

![Transakcje nieautoryzowane. UOKiK postawił zarzuty 5 bankom [© pixabay.com] Transakcje nieautoryzowane. UOKiK postawił zarzuty 5 bankom](https://s3.egospodarka.pl/grafika2/nieautoryzowana-transakcja/Transakcje-nieautoryzowane-UOKiK-postawil-zarzuty-5-bankom-246584-150x100crop.jpg)

![Złoto wraca do świata finansów [© pixabay.com] Złoto wraca do świata finansów](https://s3.egospodarka.pl/grafika2/zloto/Zloto-wraca-do-swiata-finansow-246729-150x100crop.jpg)

![Cyberbezpieczeństwo w Black Week 2023 w e-commerce. O czym muszą pamiętać konsumenci? [© Vladimir Gerasimov - Fotolia.com] Cyberbezpieczeństwo w Black Week 2023 w e-commerce. O czym muszą pamiętać konsumenci?](https://s3.egospodarka.pl/grafika2/Black-Week/Cyberbezpieczenstwo-w-Black-Week-2023-w-e-commerce-O-czym-musza-pamietac-konsumenci-255718-150x100crop.jpg)

![Kontrola podatkowa. Co każdy przedsiębiorca powinien wiedzieć? [© wygenerowane przez AI] Kontrola podatkowa. Co każdy przedsiębiorca powinien wiedzieć?](https://s3.egospodarka.pl/grafika2/kontrola-podatkowa/Kontrola-podatkowa-Co-kazdy-przedsiebiorca-powinien-wiedziec-267403-150x100crop.png)

![Raport: ryzyko związane z wykorzystaniem Internetu w III kwartale 2002 [© stoupa - Fotolia.com] Raport: ryzyko związane z wykorzystaniem Internetu w III kwartale 2002](https://s3.egospodarka.pl/grafika//Raport-ryzyko-zwiazane-z-wykorzystaniem-Internetu-w-III-kwartale-2002-MBuPgy.jpg)

![W lecie firmy tracą miliony USD [© Syda Productions - Fotolia.com] W lecie firmy tracą miliony USD](https://s3.egospodarka.pl/grafika/utrata-danych/W-lecie-firmy-traca-miliony-USD-d8i3B3.jpg)

![SCO chce licencjonować Linuksa [© Nmedia - Fotolia.com] SCO chce licencjonować Linuksa](https://s3.egospodarka.pl/grafika/linux/SCO-chce-licencjonowac-Linuksa-Qq30bx.jpg)

![TPSA zrywa umowę z Maxfonem [© pizuttipics - Fotolia.com] TPSA zrywa umowę z Maxfonem](https://s3.egospodarka.pl/grafika/0-700/TPSA-zrywa-umowe-z-Maxfonem-QhDXHQ.jpg)

![SCO rejestruje prawa autorskie [© Nmedia - Fotolia.com] SCO rejestruje prawa autorskie](https://s3.egospodarka.pl/grafika/sco/SCO-rejestruje-prawa-autorskie-Qq30bx.jpg)

![Bezpłatny audyt sieci [© Nmedia - Fotolia.com] Bezpłatny audyt sieci](https://s3.egospodarka.pl/grafika/hakerzy/Bezplatny-audyt-sieci-Qq30bx.jpg)

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-ataki-sieciowe-X-XII-2005-apURW9.jpg)

![Wirusy, robaki, phishing I-VI 2007 [© Scanrail - Fotolia.com] Wirusy, robaki, phishing I-VI 2007](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-robaki-phishing-I-VI-2007-apURW9.jpg)

![Outsourcing kadrowy i płacowy w praktyce [© endostock - Fotolia.com] Outsourcing kadrowy i płacowy w praktyce](https://s3.egospodarka.pl/grafika/outsourcing/Outsourcing-kadrowy-i-placowy-w-praktyce-r420Ug.jpg)

![Kryzys hipoteczny a spadek cen mieszkań [© denphumi - Fotolia.com] Kryzys hipoteczny a spadek cen mieszkań](https://s3.egospodarka.pl/grafika/ceny-mieszkan/Kryzys-hipoteczny-a-spadek-cen-mieszkan-iQjz5k.jpg)

![Branża spawalnicza odczuje kryzys? [© christian42 - Fotolia.com] Branża spawalnicza odczuje kryzys?](https://s3.egospodarka.pl/grafika/metale/Branza-spawalnicza-odczuje-kryzys-zaGbha.jpg)

![Zmiana ustawy: Bankowy Fundusz Gwarancyjny oraz Prawo bankowe [© denphumi - Fotolia.com] Zmiana ustawy: Bankowy Fundusz Gwarancyjny oraz Prawo bankowe](https://s3.egospodarka.pl/grafika/Bankowy-Fundusz-Gwarancyjny/Zmiana-ustawy-Bankowy-Fundusz-Gwarancyjny-oraz-Prawo-bankowe-iQjz5k.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Długie weekendy - jak wygląda kalendarz 2025? [© snowing na Freepik] Długie weekendy - jak wygląda kalendarz 2025?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2025-263192-150x100crop.jpg)

![5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025] 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]](https://s3.egospodarka.pl/grafika2//5-Najlepszych-Programow-do-Ksiegowosci-w-Chmurze-Ranking-i-Porownanie-2025-270016-50x33crop.png) 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

![KSeF od lutego 2026: Co naprawdę zmieni się dla jednoosobowych firm? Przewodnik po rewolucji w fakturowaniu [© wygenerowane przez AI] KSeF od lutego 2026: Co naprawdę zmieni się dla jednoosobowych firm? Przewodnik po rewolucji w fakturowaniu](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-lutego-2026-Co-naprawde-zmieni-sie-dla-jednoosobowych-firm-Przewodnik-po-rewolucji-w-fakturowaniu-270212-150x100crop.jpg)

![Jawność wynagrodzeń a luka płacowa. Co mówią liczby? [© pexels] Jawność wynagrodzeń a luka płacowa. Co mówią liczby?](https://s3.egospodarka.pl/grafika2/dyskryminacja-placowa/Jawnosc-wynagrodzen-a-luka-placowa-Co-mowia-liczby-270211-150x100crop.jpg)

![Koniec awiza. Jak e-Doręczenia zmienią kontakt z administracją? [© pexels] Koniec awiza. Jak e-Doręczenia zmienią kontakt z administracją?](https://s3.egospodarka.pl/grafika2/e-Doreczenia/Koniec-awiza-Jak-e-Doreczenia-zmienia-kontakt-z-administracja-270204-150x100crop.jpg)

![Postanowienia noworoczne 2026 dla freelancerów: 5 kroków, które odmienią Twoje życie zawodowe [© wygenerowane przez AI] Postanowienia noworoczne 2026 dla freelancerów: 5 kroków, które odmienią Twoje życie zawodowe](https://s3.egospodarka.pl/grafika2/freelancerzy/Postanowienia-noworoczne-2026-dla-freelancerow-5-krokow-ktore-odmienia-Twoje-zycie-zawodowe-270206-150x100crop.jpg)

![KSeF może opóźnić odliczenie i zwrot VAT. Decyduje data w systemie, a nie na fakturze [© wygenerowane przez AI] KSeF może opóźnić odliczenie i zwrot VAT. Decyduje data w systemie, a nie na fakturze](https://s3.egospodarka.pl/grafika2/rozliczenie-VAT/KSeF-moze-opoznic-odliczenie-i-zwrot-VAT-Decyduje-data-w-systemie-a-nie-na-fakturze-270201-150x100crop.jpg)