-

![Podszywa się pod Flash Player, a potem kradnie pieniądze [© carmenmsaa - Fotolia.com] Podszywa się pod Flash Player, a potem kradnie pieniądze]()

Podszywa się pod Flash Player, a potem kradnie pieniądze

... wprowadzenia nazwy użytkownika i hasła. Po wprowadzeniu danych przez użytkownika informacje te trafiają do cyberprzestępców. Dzięki dodatkowej funkcji przechwytywania wiadomości SMS z kodami autoryzującymi przelewy, twórcy zagrożenia potrafią skutecznie wykradać pieniądze z kont swoich ofiar. - Wspomniane zagrożenie potrafi przechwycić wiadomości ...

-

![Spam w III kwartale 2017 r. Przyszła kolej na kryptowaluty [© sasha85ru - Fotolia.com] Spam w III kwartale 2017 r. Przyszła kolej na kryptowaluty]()

Spam w III kwartale 2017 r. Przyszła kolej na kryptowaluty

... dość dużą skutecznością atakują swoje ofiary poprzez tzw. web-mining (eksploracja danych w internecie). Ostatnie 3 miesiące przyniosły również znaczny wzrost aktywności ... . Bardziej prymitywne, ale niemniej skuteczne taktyki stosowane w celu wykorzystania ofiar polegają na rozsyłaniu e-maili proszących o przelew pieniędzy do określonego portfela z ...

-

![Wypadki drogowe: gdzie najbardziej niebezpiecznie? [© Duncan Noakes - Fotolia.com] Wypadki drogowe: gdzie najbardziej niebezpiecznie?]()

Wypadki drogowe: gdzie najbardziej niebezpiecznie?

... Łącznie na polskich drogach zginęło 2 831 osób. Najwięcej ofiar odnotowano w woj. podlaskim i kujawsko-pomorskim. Najniższy wskaźnik ofiar śmiertelnych na 100 wypadków, odnotowano w województwach: ... Najwięcej za OC w sierpniu 2018 r. płacili mieszkańcy woj. pomorskiego – wynika z danych rankomat.pl. Należy jednak pamiętać, że ostateczna cena polisy to ...

-

![Ataki APT w 2019 roku. Co przygotowują cyberprzestępcy? [© Nikolai Sorokin - Fotolia.com] Ataki APT w 2019 roku. Co przygotowują cyberprzestępcy?]()

Ataki APT w 2019 roku. Co przygotowują cyberprzestępcy?

... oraz nowych sposobów umożliwiających zaawansowanym cyberprzestępcom uzyskanie dostępu do urządzeń ofiar. Postępujący wzrost liczby i siły sieci zainfekowanych urządzeń (botnetów). ... dostępne na rynku i każdy może je kupić. Niedawne ogromne wycieki danych z różnych platform mediów społecznościowych mogą pomóc atakującym zwiększyć skuteczność tego ...

-

![Nie tylko niższe OC. Co 2018 r. przyniósł w ubezpieczeniach? [© Андрей Яланский - Fotolia.com] Nie tylko niższe OC. Co 2018 r. przyniósł w ubezpieczeniach?]()

Nie tylko niższe OC. Co 2018 r. przyniósł w ubezpieczeniach?

... będą wspominać z rozrzewnieniem. Szczęśliwie jednak minione miesiące przyniosły im chwilę wytchnienia - z danych Ubea.pl wynika, że między styczniem a listopadem 2018 roku przeciętna składka OC ... 2017 r. (211 mln zł). Niepokoić może natomiast szybki wzrost wypłat dla ofiar wypadków drogowych (I - IX 2017 r. - 6,06 mld zł, I - IX 2018 r. - 6,80 mld zł ...

-

![Ataki APT w I kwartale 2019 r., czyli znowu Azja [© profit_image - Fotolia.com] Ataki APT w I kwartale 2019 r., czyli znowu Azja]()

Ataki APT w I kwartale 2019 r., czyli znowu Azja

... w tym nowe warianty narzędzi pobierających szkodliwy kod i otwierających tylne furtki w systemach ofiar, jak również przywłaszczonego, a następnie zmodyfikowanego exploita dnia zerowego ... Zapewnij swojemu zespołowi w centrum operacji bezpieczeństwa dostęp do najnowszych danych analitycznych dotyczących zagrożeń, aby mógł być na bieżąco z najnowszymi ...

-

![Świat: wydarzenia tygodnia 35/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 35/2019]()

Świat: wydarzenia tygodnia 35/2019

... cenzury do trzymania w ryzach społeczeństwa. Stosował spektakularne formy tortur, a czaszki ofiar bielały na poboczach dróg, aby zastraszyć przechodniów. Reżim Marcosa upadł w ... dane. Język, którego używamy, nasze upodobania i opinie, są przekazywane do brokerów danych, a następnie do reklamodawców i spin doktorów, którzy celują w nas specjalnie ...

-

![Czy pandemia zwiększa bezpieczeństwo ruchu drogowego? [© pixabay.com] Czy pandemia zwiększa bezpieczeństwo ruchu drogowego?]()

Czy pandemia zwiększa bezpieczeństwo ruchu drogowego?

... o większym bezpieczeństwie ruchu drogowego? Niedawna publikacja GUS dostarcza najświeższych i szczegółowych danych na temat zdarzeń drogowych, do których doszło w ... liczby osób rannych na drogach. Okazuje się jednak, że roczny rekord dotyczący ofiar śmiertelnych wypadków odnotowano od października do grudnia 2020 r. Wzrost śmiertelności wypadków aż ...

-

![5 typowych cyberoszustw wymierzonych w nastolatki [© pixabay.com] 5 typowych cyberoszustw wymierzonych w nastolatki]()

5 typowych cyberoszustw wymierzonych w nastolatki

... pracować z domu i jednocześnie zarabiać duże pieniądze. Ostatecznym celem jest jednak zebranie danych osobowych, które zostaną następnie wykorzystane w różnych nielegalnych działaniach, takich jak otwieranie kont bankowych na nazwiska ofiar lub wykorzystywanie ich tożsamości do fałszowania dokumentów – przestrzegają specjaliści ESET. Oszustwa ...

-

![MacOS atakowany przez nowy malware MacOS atakowany przez nowy malware]()

MacOS atakowany przez nowy malware

... cenie od 49 dolarów. Twórcy oprogramowania wyposażyli je w możliwość zbierania danych logowania, wykonywania zrzutów ekranu, rejestrowania naciśnięć klawiszy i instalacji ... do 1 czerwca 2021 r. wykrywając go w 69 krajów. Ponad połowa (53%) ofiar mieszka w Stanach Zjednoczonych. Wskazówki dotyczące wykrywania i usuwania Ponieważ malware ma charakter ...

-

![Trojan bankowy QakBot w natarciu Trojan bankowy QakBot w natarciu]()

Trojan bankowy QakBot w natarciu

... QakBota znaleźli nowy, efektywny sposób na dostarczanie swojego szkodliwego oprogramowania do kolejnych ofiar – powiedział Haim Zigel, analityk szkodliwego oprogramowania w firmie Kaspersky. Produkty firmy Kaspersky wykrywają ... , które wykrywa niebezpieczne adresy i sprawdza je w odizolowanym środowisku uniemożliwiającym kradzież poufnych danych ...

-

![Dzieje cyberprzestępczości: era nowoczesnego ransomware’u Dzieje cyberprzestępczości: era nowoczesnego ransomware’u]()

Dzieje cyberprzestępczości: era nowoczesnego ransomware’u

... innych przestępców. 2017: ShadowBrokers (NSA), WannaCry, Petya/NotPetya Wyciek danych z Agencji Bezpieczeństwa Narodowego Stanów Zjednoczonych (NSA) spowodowany przez grupę ShadowBrokers ... nie musieli ponosić ryzyka związanego z poszukiwaniem i infekowaniem ofiar, a „partnerzy” nie musieli poświęcać czasu na samodzielne tworzenie oprogramowania ...

-

![Kryptowaluty. Jakie metody stosują cyberprzestępcy? Kryptowaluty. Jakie metody stosują cyberprzestępcy?]()

Kryptowaluty. Jakie metody stosują cyberprzestępcy?

... zasadach cyberbezpieczeństwa i naraża się na kradzież zarówno kryptowalut, jak i swoich danych – dodaje. Cyberprzestępcy bogacą się na nieuczciwym kopaniu kryptowalut Proces ... celów – dodaje. Cyberprzestępców interesują zarówno gorące, jak i zimne portfele ofiar Kryptowaluty są przechowywane w tak zwanych portfelach. W rzeczywistości użytkownik może ...

-

![Allianz Trade: ekonomia wojny w Ukrainie i jej następstwa [© pixabay.com] Allianz Trade: ekonomia wojny w Ukrainie i jej następstwa]()

Allianz Trade: ekonomia wojny w Ukrainie i jej następstwa

... warunkach gospodarczych i finansowych w czasie wojen i po nich? W zależności od dostępności i dokładności danych, w jakim stopniu doświadczenia te rzucają światło na obecną wojnę w Ukrainie? Ze ... pewne cenne korzyści z członkostwa w UE i NATO. Natomiast z pewnością, oprócz ofiar w ludziach, koszty wojny dla Ukrainy są już teraz niebotycznie wysokie. ...

-

![Ceny OC w styczniu 2023 mocno w górę [© Sychugina Elena - Fotolia.com] Ceny OC w styczniu 2023 mocno w górę]()

Ceny OC w styczniu 2023 mocno w górę

... się, że od stycznia 2021 roku OC średnio podrożało o 5,7% według naszych danych. „Warto oczywiście pamiętać, że cały czas mówimy o zmianach nominalnych, które nie ... obowiązującym od 17 września 2022 r. Warto wspomnieć, że kwartalna liczba śmiertelnych ofiar wypadków okazała się najmniejsza od I kw. 2021 r. „Natomiast kwartalna liczba wypadków ...

-

![AI i deepfake wykorzystywane do szantaży seksualnych [© pixabay.com] AI i deepfake wykorzystywane do szantaży seksualnych]()

AI i deepfake wykorzystywane do szantaży seksualnych

... cyberbezpieczeństwa z ESET. Amerykańskie służby ogłosiły, że otrzymują coraz więcej zgłoszeń od ofiar szantaży online, których zdjęcia lub filmy zostały przekształcone za pomocą ... takich wiadomości przytaczają dane osobowe, np. uzyskane w wyniku wcześniejszych wycieków danych, aby uwiarygodnić swoje historie. Sprawcy ataków typu sextortion ...

-

![Zakup nieruchomości w Polsce przez cudzoziemca - co powinien wiedzieć? Zakup nieruchomości w Polsce przez cudzoziemca - co powinien wiedzieć?]()

Zakup nieruchomości w Polsce przez cudzoziemca - co powinien wiedzieć?

... . Jednak to nie wszystko. Polska jest także dobrym miejscem do życia. Według najnowszych danych Eurostatu za 2022 rok wynika, że Polacy zajęli ex aequo drugą pozycję w ... , zezwolenie na pobyt: czasowy (nie dotyczy to zezwolenia na pobyt czasowy dla ofiar handlu ludźmi lub ze względu na okoliczności wymagające krótkotrwałego pobytu cudzoziemca w ...

-

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa]()

Przestępczość internetowa

... , ataki mające miejsce w przeszłości powodowały zniszczenie danych, obecnie mają one za zadanie dyskretne wykradanie danych w celu uzyskania korzyści finansowych bez ... w ten sposób wysyła korespondencję elektroniczną do wielkiej ilości osób - potencjalnych ofiar, kierując je za pomocą odpowiednio spreparowanej treści maila na witrynę WWW, udającą ...

-

![Karty i transakcje internetowe: o czym warto pamiętać Karty i transakcje internetowe: o czym warto pamiętać]()

Karty i transakcje internetowe: o czym warto pamiętać

... Infekcję dalszych plików podczas ich uruchamiania lub tworzenia. Kasowanie lub uszkadzanie danych w systemach i plikach. Marnowanie zasobów systemowych bez powodowania szkód. Ze względu ... aukcje internetowe. Phisher wysyła zazwyczaj spam do wielkiej liczby potencjalnych ofiar, kierując je na stronę w Sieci, która udaje rzeczywisty bank internetowy, a ...

-

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008]()

Zagrożenia internetowe I-VI 2008

... poczty elektronicznej, banki i popularne serwisy handlu elektronicznego. Niedawno powstała nowa forma phishingu polegająca na ostrzeganiu potencjalnych ofiar przed wiadomościami mającymi na celu wyłudzenie danych osobowych. Jest to sprytny sposób na wzbudzenie zaufania i zachęcenie użytkowników do kliknięcia łącza prowadzącego do niebezpiecznej ...

-

![Zagrożenia internetowe I kw. 2012 Zagrożenia internetowe I kw. 2012]()

Zagrożenia internetowe I kw. 2012

... komputera nie pozostały praktycznie żadne ślady infekcji czy gromadzenia danych. W przypadku tego incydentu, w jednym niebezpiecznym szkodliwym programie połączono dwie znane ... tworem, który wyróżnia się spośród innych szkodliwych programów. Z powodu niewielkiej liczby ofiar na całym świecie (mniej niż 50) Duqu pozostaje najbardziej tajemniczym ...

-

![Phishing: cyberprzestępcy atakują portale społecznościowe [© Maksim Kabakou - Fotolia] Phishing: cyberprzestępcy atakują portale społecznościowe]()

Phishing: cyberprzestępcy atakują portale społecznościowe

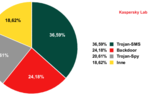

... tej listy, zarabiając pieniądze na sprzedaży skradzionych danych. Dane statystyczne Według danych z 2013 r. pochodzących z sieci Kaspersky Security ... sposób użytkownicy trafiają na fałszywe strony internetowe? Cyberprzestępcy wymyślili wiele sposobów wabienia swoich ofiar na strony phishingowe. Zwykle wysyłają odsyłacze do stron phishingowych przy ...

-

![Trend Micro: zagrożenia internetowe III kw. 2015 [© anyaberkut - Fotolia.com] Trend Micro: zagrożenia internetowe III kw. 2015]()

Trend Micro: zagrożenia internetowe III kw. 2015

... w firmie Trend Micro. Miniony kwartał zaowocował w wycieki danych, na przykład z portalu Ashley Madison, które doprowadziły do całej serii ataków wtórnych. W rezultacie skradzione dane wrażliwe zostały umieszczone w domenie publicznej, co odbiło się negatywnie na reputacji ofiar i wykraczało poza zwyczajne szkody związane z zakłóceniem operacji ...

-

![Ransomware bije nowe rekordy [© santiago silver - Fotolia.com] Ransomware bije nowe rekordy]()

Ransomware bije nowe rekordy

... dla firm przestoje oraz utrata czy wycieki danych, dlatego stale przesuwają granicę i testują możliwości finansowe ofiar - twierdzi Łukasz Formas, Kierownik zespołu inżynierów w Sophos. ... operatorów oprogramowania szyfrującego i sprawia, że każdy atak może skutkować wyciekiem danych. Co więcej, zapłata okupu nie daje już gwarancji bezpieczeństwa - ...

-

![Motoryzacja przyszłości. Kradzież samochodu w rękach hakera [© pixabay.com] Motoryzacja przyszłości. Kradzież samochodu w rękach hakera]()

Motoryzacja przyszłości. Kradzież samochodu w rękach hakera

... . To zagrożenie zdecydowanie nie odeszło do lamusa. Kierunek 2: nadużycia danych kierowców? Nowoczesne pojazdy zbierają coraz więcej danych o użytkownikach: gdzie i kiedy jeżdżą, gdzie się zatrzymują, ... wyciekły, aby w razie potrzeby wydobyć jeszcze więcej informacji. Informacja o statusie majątkowym ofiar także może mieć dla nich dużą wartość i ...

-

![Europejski Miesiąc Cyberbezpieczeństwa. Silne hasło to podstawa Europejski Miesiąc Cyberbezpieczeństwa. Silne hasło to podstawa]()

Europejski Miesiąc Cyberbezpieczeństwa. Silne hasło to podstawa

... . Inną metodą wyłudzania danych jest wykorzystanie oprogramowania zaliczanego do kategorii information stealers, czyli złodzieje informacji. Aplikacje te są zaprojektowane do potajemnego gromadzenia danych osobowych, w tym nazw użytkowników i haseł, z zainfekowanych urządzeń. Złodzieje często wkradają się do systemów ofiar za pomocą fałszywych ...

-

![Oszustwa internetowe: jak ich uniknąć? Oszustwa internetowe: jak ich uniknąć?]()

Oszustwa internetowe: jak ich uniknąć?

... danych wymaganych do dokonania płatności, oszuści sprawiają, że wpłacane datki lądują w ich kieszeni. W wiadomości tej odbiorca jest proszony o przekazanie pieniędzy na sieroty z północnej Rosji za pośrednictwem systemu płatności elektronicznych (podane są konta w dwóch różnych systemach). Oszuści próbują poruszyć serca potencjalnych ofiar ...

-

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

Zagrożenia internetowe III kw. 2010

... kosztować nawet do tysiąca rubli. Ze względu na ogromną liczbę ofiar Kaspersky Lab oraz kilka innych firm antywirusowych uruchomili specjalną usługę w ... swoich systemów. Zagrożenia internetowe Wszystkie statystyki zaprezentowane w tej sekcji opierają się na danych dostarczonych przez moduł ochrony WWW wchodzący w skład rozwiązań firmy Kaspersky Lab ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... zrezygnować z posiadania tej “pomocy w gromadzeniu danych diagnostycznych” na swoim telefonie? Obecnie problem ochrony danych osobistych jest bardziej palący niż ... innych poufnych danych przesyłanych za pośrednictwem wiadomości tekstowych). Jednak ataki te prawdopodobnie staną się bardziej ukierunkowane, a liczba ich ofiar zacznie wzrastać ...

-

![Spam 2013 [© faithie - Fotolia.com] Spam 2013]()

Spam 2013

... pokoleniem potencjalnych ofiar, którym technologie IT nie są obce. To motywuje ich do przyjęcia nowych taktyk, takich jak wysyłanie szkodliwych załączników pod przykrywką aktualizacji antywirusowych. Wśród szkodliwych załączników pojawia się coraz więcej szkodliwego oprogramowania, którego celem jest kradzież poufnych danych, zwłaszcza haseł ...

-

![Cryptojacking rządzi, a ransomware ciągle szyfruje [© twinsterphoto - Fotolia.com] Cryptojacking rządzi, a ransomware ciągle szyfruje]()

Cryptojacking rządzi, a ransomware ciągle szyfruje

... . To święcące ostatnio triumfy zagrożenie wykorzystuje moc obliczeniową komputerów swych ofiar do kopania kryptowaluty. Za popularnością cryptojackingu stoi intensywny rozwój rynków ... Tym samym redukujemy koszty przestoju w pracy niemal do zera i uniezależniamy bezpieczeństwo danych od czynników zewnętrznych. By zaś uniknąć samych ataków należy ...

-

![Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze? [© pixabay.com] Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?]()

Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?

... jednocześnie wzbudza wiele obaw w kontekście cyberbezpieczeństwa. Obawy te dotyczą kradzieży danych uwierzytelniających, ataków typu man-in-the-middle (cyberatak, w którym atakujący umieszcza się ... za ich odszyfrowanie czy niewykasowanie, co ma na celu maksymalizację szkód ofiar i zysków atakujących. Kwitnie również czarny rynek, na którym sprzedawane ...

-

![Phishing uderza w smartfony. Reaguje polski rząd Phishing uderza w smartfony. Reaguje polski rząd]()

Phishing uderza w smartfony. Reaguje polski rząd

... poufnych danych użytkowników, środków na kontach bankowych, haseł do płatności elektronicznych, danych ubezpieczeniowych. Te ... ofiar phishingu, smshingu, vishingu (phishingu przez telefon, w którym haker dzwoni lub wysyła wiadomość głosową) i pharming (kiedy haker przekierowuje użytkownika na fałszywą stronę w celu kradzieży jego poufnych danych ...

-

![Jak zachować bezpieczeństwo na LinkedIn? [© pixabay.com] Jak zachować bezpieczeństwo na LinkedIn?]()

Jak zachować bezpieczeństwo na LinkedIn?

... doskonale wiedzą w jaki sposób formułowane są takie powiadomienia i stosują je w swoich wiadomościach phishingowych wysyłanych do potencjalnych ofiar. Celem fałszywych powiadomień jest m.in. kradzież danych lub zainstalowanie złośliwego oprogramowania przez nieświadomego użytkownika – mówi Kamil Sadkowski z ESET. – Gdy klikniemy link zawarty ...

-

![Chat GPT: czym zagraża nam generatywna sztuczna inteligencja? [© pixabay.com] Chat GPT: czym zagraża nam generatywna sztuczna inteligencja?]()

Chat GPT: czym zagraża nam generatywna sztuczna inteligencja?

... tworzyć jeszcze bardziej wiarygodne wiadomości, a co za tym idzie „łowić” dużo więcej ofiar niż do tej pory. Niewykluczone, że spamerzy przestaną uderzać na ... człowiek. Natomiast sprawdzają się wsparcie, zwłaszcza w procesach analizowania danych i tworzenia danych wyjściowych w oparciu o informacje, które wprowadzamy. Chociaż sztuczna inteligencja ...

Tematy: ChatGPT, AI, sztuczna inteligencja, chatbot, chatboty, cyberataki, fałszywe wiadomości, spam, BEC, bezpieczeństwo IT, poczta e-mail, oszustwa

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Podszywa się pod Flash Player, a potem kradnie pieniądze [© carmenmsaa - Fotolia.com] Podszywa się pod Flash Player, a potem kradnie pieniądze](https://s3.egospodarka.pl/grafika2/smartfony/Podszywa-sie-pod-Flash-Player-a-potem-kradnie-pieniadze-172620-150x100crop.jpg)

![Spam w III kwartale 2017 r. Przyszła kolej na kryptowaluty [© sasha85ru - Fotolia.com] Spam w III kwartale 2017 r. Przyszła kolej na kryptowaluty](https://s3.egospodarka.pl/grafika2/phishing/Spam-w-III-kwartale-2017-r-Przyszla-kolej-na-kryptowaluty-199060-150x100crop.jpg)

![Wypadki drogowe: gdzie najbardziej niebezpiecznie? [© Duncan Noakes - Fotolia.com] Wypadki drogowe: gdzie najbardziej niebezpiecznie?](https://s3.egospodarka.pl/grafika2/wypadki-drogowe/Wypadki-drogowe-gdzie-najbardziej-niebezpiecznie-210498-150x100crop.jpg)

![Ataki APT w 2019 roku. Co przygotowują cyberprzestępcy? [© Nikolai Sorokin - Fotolia.com] Ataki APT w 2019 roku. Co przygotowują cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/ataki-apt/Ataki-APT-w-2019-roku-Co-przygotowuja-cyberprzestepcy-212368-150x100crop.jpg)

![Nie tylko niższe OC. Co 2018 r. przyniósł w ubezpieczeniach? [© Андрей Яланский - Fotolia.com] Nie tylko niższe OC. Co 2018 r. przyniósł w ubezpieczeniach?](https://s3.egospodarka.pl/grafika2/rynek-ubezpieczen/Nie-tylko-nizsze-OC-Co-2018-r-przyniosl-w-ubezpieczeniach-213738-150x100crop.jpg)

![Ataki APT w I kwartale 2019 r., czyli znowu Azja [© profit_image - Fotolia.com] Ataki APT w I kwartale 2019 r., czyli znowu Azja](https://s3.egospodarka.pl/grafika2/ataki-apt/Ataki-APT-w-I-kwartale-2019-r-czyli-znowu-Azja-218251-150x100crop.jpg)

![Świat: wydarzenia tygodnia 35/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 35/2019](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-35-2019-12AyHS.jpg)

![Czy pandemia zwiększa bezpieczeństwo ruchu drogowego? [© pixabay.com] Czy pandemia zwiększa bezpieczeństwo ruchu drogowego?](https://s3.egospodarka.pl/grafika2/wypadek-drogowy/Czy-pandemia-zwieksza-bezpieczenstwo-ruchu-drogowego-237025-150x100crop.jpg)

![5 typowych cyberoszustw wymierzonych w nastolatki [© pixabay.com] 5 typowych cyberoszustw wymierzonych w nastolatki](https://s3.egospodarka.pl/grafika2/dzieci-w-sieci/5-typowych-cyberoszustw-wymierzonych-w-nastolatki-238289-150x100crop.jpg)

![Allianz Trade: ekonomia wojny w Ukrainie i jej następstwa [© pixabay.com] Allianz Trade: ekonomia wojny w Ukrainie i jej następstwa](https://s3.egospodarka.pl/grafika2/wojna/Allianz-Trade-ekonomia-wojny-w-Ukrainie-i-jej-nastepstwa-249617-150x100crop.jpg)

![Ceny OC w styczniu 2023 mocno w górę [© Sychugina Elena - Fotolia.com] Ceny OC w styczniu 2023 mocno w górę](https://s3.egospodarka.pl/grafika2/ceny-OC/Ceny-OC-w-styczniu-2023-mocno-w-gore-250841-150x100crop.jpg)

![AI i deepfake wykorzystywane do szantaży seksualnych [© pixabay.com] AI i deepfake wykorzystywane do szantaży seksualnych](https://s3.egospodarka.pl/grafika2/AI/AI-i-deepfake-wykorzystywane-do-szantazy-seksualnych-253510-150x100crop.jpg)

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Przestepczosc-internetowa-iG7AEZ.jpg)

![Zagrożenia internetowe I-VI 2008 [© Scanrail - Fotolia.com] Zagrożenia internetowe I-VI 2008](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-internetowe-I-VI-2008-apURW9.jpg)

![Phishing: cyberprzestępcy atakują portale społecznościowe [© Maksim Kabakou - Fotolia] Phishing: cyberprzestępcy atakują portale społecznościowe](https://s3.egospodarka.pl/grafika2/phishing/Phishing-cyberprzestepcy-atakuja-portale-spolecznosciowe-140706-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe III kw. 2015 [© anyaberkut - Fotolia.com] Trend Micro: zagrożenia internetowe III kw. 2015](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-III-kw-2015-166792-150x100crop.jpg)

![Ransomware bije nowe rekordy [© santiago silver - Fotolia.com] Ransomware bije nowe rekordy](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-bije-nowe-rekordy-237246-150x100crop.jpg)

![Motoryzacja przyszłości. Kradzież samochodu w rękach hakera [© pixabay.com] Motoryzacja przyszłości. Kradzież samochodu w rękach hakera](https://s3.egospodarka.pl/grafika2/branza-motoryzacyjna/Motoryzacja-przyszlosci-Kradziez-samochodu-w-rekach-hakera-253074-150x100crop.jpg)

![Spam 2013 [© faithie - Fotolia.com] Spam 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-2013-131901-150x100crop.jpg)

![Cryptojacking rządzi, a ransomware ciągle szyfruje [© twinsterphoto - Fotolia.com] Cryptojacking rządzi, a ransomware ciągle szyfruje](https://s3.egospodarka.pl/grafika2/kryptowaluty/Cryptojacking-rzadzi-a-ransomware-ciagle-szyfruje-210225-150x100crop.jpg)

![Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze? [© pixabay.com] Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-pod-znakiem-pandemii-ransomware-i-co-jeszcze-235490-150x100crop.jpg)

![Jak zachować bezpieczeństwo na LinkedIn? [© pixabay.com] Jak zachować bezpieczeństwo na LinkedIn?](https://s3.egospodarka.pl/grafika2/LinkedIn/Jak-zachowac-bezpieczenstwo-na-LinkedIn-245567-150x100crop.png)

![Chat GPT: czym zagraża nam generatywna sztuczna inteligencja? [© pixabay.com] Chat GPT: czym zagraża nam generatywna sztuczna inteligencja?](https://s3.egospodarka.pl/grafika2/ChatGPT/Chat-GPT-czym-zagraza-nam-generatywna-sztuczna-inteligencja-253149-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)

![Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów [© pexels] Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów](https://s3.egospodarka.pl/grafika2/transport/Wynagrodzenia-kierowcow-i-tachografy-czyli-transport-drogowy-pod-presja-kosztow-271269-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-150x100crop.jpg)

![Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości? [© wygenerowane przez AI] Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Ceny-mieszkan-w-Polsce-hamuja-Czy-to-koniec-zlotych-inwestycji-w-nieruchomosci-271263-150x100crop.jpg)

![Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności [© wygenerowane przez AI] Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności](https://s3.egospodarka.pl/grafika2/wezwanie-do-zaplaty/Co-zrobic-gdy-dostaniesz-wezwanie-do-zaplaty-Te-3-kroki-wykonaj-w-pierwszej-kolejnosci-271267-150x100crop.jpg)