-

![Cyberprzestępczość - jakie trendy w IV kwartale 2023? [© Andrey Burmakin - Fotolia.com] Cyberprzestępczość - jakie trendy w IV kwartale 2023?]()

Cyberprzestępczość - jakie trendy w IV kwartale 2023?

... sposób przez telefon, internet lub bezpośrednio – wynika z danych NCA. Jednym z powodów takiego stanu rzeczy jest ciągły przepływ danych zgromadzonych w tzw. darknecie (ukrytej ... coraz częściej budują profile ofiar, będące zestawieniem wielu informacji – twierdzi Europol. Łańcuch działań cyberprzestępczych, od kradzieży danych po oszustwo, angażuje ...

-

![Cyberbezpieczeństwo dzieci: Polska w ogonie Europy, co robić? [© 7721622 z Pixabay] Cyberbezpieczeństwo dzieci: Polska w ogonie Europy, co robić?]()

Cyberbezpieczeństwo dzieci: Polska w ogonie Europy, co robić?

... danych lub haseł do kont i profili. Coraz częściej phishing obejmuje ataki SMS-owe na telefony komórkowe lub fałszywe wiadomości w mediach społecznościowych i platformach gier, aby zmylić czujność ofiar ... nich należy wymienić naruszenia prywatności, niewłaściwe wykorzystanie danych osobowych uczniów, podszywanie się pod nich, bezprawne wykorzystanie ...

-

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady]()

Bezpieczna bankowość elektroniczna - porady

... czy aukcje internetowe. Phisher wysyła zazwyczaj spam do wielkiej liczby potencjalnych ofiar, kierując je na stronę w sieci, która udaje rzeczywisty bank internetowy, a w rzeczywistości ... komercyjnych, a różnego rodzaju firmy za jego pośrednictwem namawiają nas na kupno danych artykułów lub wabią wygraną wycieczką. Czasem jednak spam jest narzędziem ...

-

![Wzrost ataków na serwisy społecznościowe [© Scanrail - Fotolia.com] Wzrost ataków na serwisy społecznościowe]()

Wzrost ataków na serwisy społecznościowe

... bogatego repertuaru narzędzi służących do wyłudzeń, oszustw i infekcji komputerów potencjalnych ofiar”. G DATA podał przykładowy schemat ataku: do skrzynek e-mail internautów ... dokładnie sprofilowane maile phishingowe do konkretnych pracowników firm, używając udostępnionych danych jako przynęty. Specjalnie przygotowane pod daną firmę złośliwe ...

-

![Kaspersky Lab: zagrożenia internetowe I kw. 2010 Kaspersky Lab: zagrożenia internetowe I kw. 2010]()

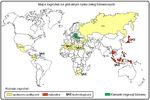

Kaspersky Lab: zagrożenia internetowe I kw. 2010

... niemal każde nagłośnione wydarzenie, aby zwabić jak najwięcej potencjalnych ofiar na zainfekowane strony internetowe, nie pozostawiając żadnych wątpliwości co ... pieniądze użytkowników zainfekowanych komputerów przy użyciu przechwyconych z ich maszyn danych osobowych. Jedna czwarta najczęściej atakowanych państw jest zlokalizowana w Azji, gdzie ...

-

![Bezpieczne świąteczne zakupy online [© stoupa - Fotolia.com] Bezpieczne świąteczne zakupy online]()

Bezpieczne świąteczne zakupy online

... ”, czyli pierwszym piątku po amerykańskim Święcie Dziękczynienia. Cyber poniedziałek wyznacza nieoficjalny początek przedświątecznych zakupów online. Według danych firmy badawczej Javelin Strategy & Research liczba ofiar kradzieży tożsamości w Stanach Zjednoczonych wzrosła w ubiegłym roku o 12% osiągając poziom 11,1 mln osób (dorosłych). Jest to ...

-

![Globalny rynek usług biznesowych 2011 Globalny rynek usług biznesowych 2011]()

Globalny rynek usług biznesowych 2011

... .). Ryzyko naturalne Według raportu, tsunami w Japonii również zachwiało zaufaniem inwestorów. Tysiące ofiar, dziesiątki tysięcy zaginionych, 170 miliardów dolarów strat materialnych, 2 ... (za: Everest 2011 market predictions. Viewpoint: November 2010). Według danych firmy McKinsey światowy rynek outsourcingu w roku 2009 osiągnął poziom 1.8 biliona USD ...

-

![Kaspersky Lab: szkodliwe programy II 2012 Kaspersky Lab: szkodliwe programy II 2012]()

Kaspersky Lab: szkodliwe programy II 2012

... Duqu, przy czym przeważająca większość ofiar znajdowała się w Iranie. Analiza zaatakowanych organizacji oraz rodzaju danych, którymi są zainteresowani autorzy Duqu, ... Gdy Google ogłosił wprowadzenie tej nowej usługi, eksperci ds. bezpieczeństwa danych wyrazili obawy odnośnie bezpieczeństwa w razie gdyby telefon został zgubiony lub skradziony lub ...

-

![Trend Micro Titanium Internet Security 2013 Trend Micro Titanium Internet Security 2013]()

Trend Micro Titanium Internet Security 2013

... się informacjami korzystając z serwisów tego typu stanowią dużą grupę potencjalnych ofiar, które przyciągają cyberprzestępców. Clickjacking, fałszywe aplikacje i ... komputera. Dla tych, którzy korzystają z większej liczby urządzeń i pracują z większą ilością danych, Trend Micro oferuje Titanium Premium Security, z dwiema dodatkowymi licencjami, co w ...

-

![Najgroźniejsze trojany bankowe Najgroźniejsze trojany bankowe]()

Najgroźniejsze trojany bankowe

... nowych funkcji, czyniąc go coraz bardziej skutecznym narzędziem do kradzieży danych finansowych i wszelkich innych wrażliwych informacji. Wszystko układało się po myśli ... szkodnik ten był prawdziwą zmorą banków i innych instytucji finansowych, a lista jego ofiar jest bardzo długa i obejmuje największe banki na świecie, korporacje oraz ...

-

![Niefrasobliwi użytkownicy social media Niefrasobliwi użytkownicy social media]()

Niefrasobliwi użytkownicy social media

... Wi-Fi. Niepokojące jest także to, że jedynie 7% użytkowników obawia się utraty danych dostępowych do portali społecznościowych. Nieostrożne zachowanie użytkowników może prowadzić do ... tabletów opartych na Androidzie odsetek ten wynosił aż 13%. Ponadto, liczba ofiar różni się nie tylko w zależności od wykorzystywanego urządzenia, ale również ...

-

![Nielojalny pracownik poszukiwany. Zatrudnią go cyberprzestępcy Nielojalny pracownik poszukiwany. Zatrudnią go cyberprzestępcy]()

Nielojalny pracownik poszukiwany. Zatrudnią go cyberprzestępcy

... szantaż. Metoda szantażu zyskała na popularności po incydentach naruszenia bezpieczeństwa danych online, takich jak wyciek danych klientów serwisu Ashley Madison. Dzięki takim wyciekom atakujący uzyskują materiał, który mogą wykorzystać w celu zastraszenia ofiar lub postawienia ich w kłopotliwej sytuacji. Najbardziej poszukiwani pracownicy Według ...

-

![Ceny OC w Polsce: gonimy Zachód [© xb100 - Fotolia.com] Ceny OC w Polsce: gonimy Zachód]()

Ceny OC w Polsce: gonimy Zachód

... proc. sumy wszystkich składek ubezpieczeń komunikacyjnych. Według ostatnich dostępnych danych pochodzących z Insurance Europe, organizacji która skupia europejskich ubezpieczycieli, wynika ... proc. Przybywa też ofiar śmiertelnych. Do końca października na naszych drogach zginęło już ponad 2,4 tys. osób. Według danych Krajowej Rady Bezpieczeństwa Ruchu ...

-

![WannaCry ma godnego następcę [© junce11 - Fotolia.com] WannaCry ma godnego następcę]()

WannaCry ma godnego następcę

... było przeprowadzenie kampanii spamowej wymierzonej w tysiące czy dziesiątki tysięcy ofiar i żądanie od każdej z nich setek czy tysięcy dolarów. SamSamerzy zadziałali z ... wersji systemu Windows, iOS, macOS, Android i Linux podlegają eliminacji danych. Aby zabezpieczyć się przed zniszczeniem danych, możesz wpłacić 0,1 BTC (~ 650 $) do portfela bitcoin ...

-

![Phishing przemysłowy w natarciu [© calypso77 - Fotolia] Phishing przemysłowy w natarciu]()

Phishing przemysłowy w natarciu

... niczego nieświadome ofiary do ujawnienia swoich poufnych danych, aby móc je następnie wykorzystać do zarabiania pieniędzy. Według danych działu ICS CERT firmy Kaspersky Lab ... – odbiorcy wiadomości. Na uwagę zasługuje fakt, że atakujący zwracali się do swoich ofiar po imieniu. To sugeruje, że ataki zostały dokładnie przygotowane, a przestępcy zadali ...

-

![Trendy w cyberbezpieczeństwie na 2019 rok [© thodonal - Fotolia.com] Trendy w cyberbezpieczeństwie na 2019 rok]()

Trendy w cyberbezpieczeństwie na 2019 rok

... kopanie kryptowalut, żerowanie na lukach w zabezpieczeniach oraz infekowanie ofiar najróżniejszymi wersjami złośliwego oprogramowania. Najważniejsze cyberataki w 2018 roku ... oraz zapobiegające wyciekowi informacji, bowiem są one kluczowe dla ochrony danych, które, w dzisiejszych czasach, stały się nową formą waluty. Zagrożenia dla Internetu Rzeczy ...

-

![Trojan bankowy Riltok atakują na skalę międzynarodową Trojan bankowy Riltok atakują na skalę międzynarodową]()

Trojan bankowy Riltok atakują na skalę międzynarodową

... oraz środków finansowych atakowanych. Przeważnie uciekają się do kradzieży danych uwierzytelniających logowanie oraz starają się przechwytywać sesje bankowości online. Doświadczenie ... skuteczne szkodliwe oprogramowanie i przetestują je w Rosji, dostosowują je następnie do ofiar za granicą i badają nowe terytoria. Zwykle tego rodzaju zagrożenia są ...

-

![Zaawansowana cyberprzestępczość. Prognozy na 2020 r. [© Andrey Burmakin - Fotolia.com] Zaawansowana cyberprzestępczość. Prognozy na 2020 r.]()

Zaawansowana cyberprzestępczość. Prognozy na 2020 r.

... całego bieżącego roku. Jak wskazuje Kaspersky, ilość danych osobowych udostępnionych w wyniku licznych wycieków tego typu informacji, jakie miały miejsce w minionych latach, znacznie ułatwiła cyberprzestępcom przeprowadzanie ataków ukierunkowanych z wykorzystaniem informacji dotyczących ofiar takich wycieków. Poprzeczka została podniesiona i w 2020 ...

-

![Fake newsy roznoszą phishing. Jak się chronić? [© onepony - Fotolia.com] Fake newsy roznoszą phishing. Jak się chronić?]()

Fake newsy roznoszą phishing. Jak się chronić?

... każdego z nas. Coraz częściej sensacyjne wiadomości stają się narzędziem wyłudzania danych i pieniędzy. Mogą to być obietnice ogromnych zarobków na platformach kryptowalutowych pod ... z naszego konta. Podobny odsetek ataków wyłudzających dane polegał na kierowaniu ofiar do fałszywych bramek płatności. - Zauważamy, że przy pomocy stron phishingowych ...

-

![Microsoft, DHL i LinkedIn. Pod te marki podszywają się hakerzy [© B. Wylezich - Fotolia.com] Microsoft, DHL i LinkedIn. Pod te marki podszywają się hakerzy]()

Microsoft, DHL i LinkedIn. Pod te marki podszywają się hakerzy

... wszystkich próbach phishingu. - W czwartym kwartale 2020 r. przestępcy zintensyfikowali próby kradzieży danych osobowych, podszywając się pod wiodące marki. Nasze dane jasno ... Check Point - Jak zawsze, zachęcamy użytkowników do zachowania ostrożności przy ujawnianiu danych osobowych i poświadczeń do aplikacji biznesowych oraz do dwukrotnego ...

-

![Ukierunkowane ataki ransomware: wzrost incydentów o blisko 770% Ukierunkowane ataki ransomware: wzrost incydentów o blisko 770%]()

Ukierunkowane ataki ransomware: wzrost incydentów o blisko 770%

... danych ofiary i zażądanie okupu w zamian za przywrócenie do nich dostępu, stało się głośno w drugiej dekadzie XXI wieku po incydentach wywołanych przez szkodniki WannaCry oraz Cryptolocker. Zaatakowały one dziesiątki tysięcy użytkowników, często żądając od ofiar ... rodziny zapoczątkowały trend wykradania danych obok ich szyfrowania oraz wysyłaniem ...

-

![Branża gier online atakowana w 2020 roku prawie 250 milionów razy [© pixabay.com] Branża gier online atakowana w 2020 roku prawie 250 milionów razy]()

Branża gier online atakowana w 2020 roku prawie 250 milionów razy

... tej metodzie atakujący mogą obejść niektóre mechanizmy kontrolujące dostęp do danych użytkownika. Credential stuffing coraz bardziej powszechny Ataki na ... . W chwili, gdy cyberprzestępcy natrafią na właściwą kombinację danych uwierzytelniających, mogą przystąpić do wykorzystania danych osobowych ofiar. Tego rodzaju ataki stały się tak powszechne ...

-

![Weryfikacja tożsamości: linie papilarne czy kod sms? [© pixabay.com] Weryfikacja tożsamości: linie papilarne czy kod sms?]()

Weryfikacja tożsamości: linie papilarne czy kod sms?

... znamy nowego terminu. Rośnie kwota udaremnionych wyłudzeń kredytów Jak wynika z danych udostępnionych przez ekspertów bankowych, w I połowie 2021 r. łączna kwota udaremnionych wyłudzeń ... złodzieje danych osobowych szukają dzisiaj swoich ofiar głównie w Internecie. Nie możemy zapomnieć o tym, że dowód osobisty jest tylko nośnikiem naszych danych ...

-

![Hakerzy podszywają się pod Microsoft, Amazon i DHL [© Amir Kaljikovic - Fotolia.com] Hakerzy podszywają się pod Microsoft, Amazon i DHL]()

Hakerzy podszywają się pod Microsoft, Amazon i DHL

... ofiar za pośrednictwem e-maila lub wiadomości tekstowej. Użytkownicy mogą zostać przekierowani również podczas przeglądania stron internetowych lub za pośrednictwem złośliwych aplikacji. Fałszywe strony zawierają zazwyczaj formularze przeznaczone do kradzieży danych uwierzytelniających użytkowników, szczegółów płatności lub innych danych ...

Tematy: ataki hakerów, phishing, ataki phishingowe, hakerzy, cyberprzestępcy, Microsoft, DHL, Amazon -

![Świąteczne zakupy online na ostatnią chwilę. Na co uważać? [© pixabay.com] Świąteczne zakupy online na ostatnią chwilę. Na co uważać?]()

Świąteczne zakupy online na ostatnią chwilę. Na co uważać?

... firmy kurierskiej. Fałszywa strona prosi nieświadomego użytkownika o uzupełnienie danych takich jak numer karty płatniczej wraz z numerem zabezpieczającym oraz datą ważności, PESEL, dane osobowe, jak i dane logowania do banku. Wyłudzone w ten sposób dane cyberprzestępcy wykorzystują do kradzieży pieniędzy z kont ofiar – ostrzega ekspert ESET.

-

![5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok [© pixabay.com] 5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok]()

5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok

... MSP, aby dystrybuować oprogramowania ransomware do większych grup potencjalnych ofiar. Oprócz ataków na łańcuchu dostaw Bitdefender spodziewa się również wzrostu wykorzystania ... na informacjach wysyłanych przez pojazdy na drogach. Jednak kradzież danych to tylko część powodów do niepokoju, ponieważ cyberprzestępcy mogą wykorzystać pojazdy połączone ...

Tematy: cyberzagrożenia, cyberbezpieczeństwo, cyberataki, ataki hakerów, ransomware, phishing, chmura, IoT, rok 2022 -

![Cyberataki: szybsze i coraz bardziej zautomatyzowane [© pixabay.com] Cyberataki: szybsze i coraz bardziej zautomatyzowane]()

Cyberataki: szybsze i coraz bardziej zautomatyzowane

... skrypty przeglądarki (HTML/, JS/). Techniki te nadal stanowią popularny sposób manipulowania ofiar poszukujących najnowszych wiadomości na temat pandemii, polityki, sportu i innych – ... zawiera zbiorczą analizę opracowaną przez FortiGuard Labs, sporządzoną na podstawie danych z drugiej połowy 2021 roku, pochodzących z należącej do Fortinetu rozległej ...

-

![Oto najbardziej wypadkowe drogi w Polsce. Uważaj na DK94 i DK7 [© pixabay.com] Oto najbardziej wypadkowe drogi w Polsce. Uważaj na DK94 i DK7]()

Oto najbardziej wypadkowe drogi w Polsce. Uważaj na DK94 i DK7

... danych warto pamiętać także o tym, że w swoim zestawieniu dostawca nawigacji bazuje w dużej mierze na informacjach o wypadkach i kontrolach drogowych zgłaszanych przez kierowców korzystających aplikacji. Nie uwzględnia więc w nich skutków tychże zdarzeń - tak w odniesieniu do ofiar ... to najpewniej sprawiło, że w danych dostawcy nawigacji widać ...

-

![Cyberhigiena na Black Friday, czyli bezpieczne zakupy online [© Freepik] Cyberhigiena na Black Friday, czyli bezpieczne zakupy online]()

Cyberhigiena na Black Friday, czyli bezpieczne zakupy online

... , w rzeczywistości mogą zawierać linki do fałszywych stron mających na celu wyłudzenie danych osobowych, haseł czy informacji o kartach płatniczych. Oszuści wykorzystują również popularność mediów społecznościowych i aplikacji czatowych, by docierać do potencjalnych ofiar. Przeglądanie sieci bez reklam Reklamy w sieci nie tylko mogą śledzić każdy ...

-

![Trojany a oszustwa internetowe Trojany a oszustwa internetowe]()

Trojany a oszustwa internetowe

... email, wykonywanie fałszywych telefonów, w których podają się na przykład za pracowników firm energetycznych, lub nawet przeszukując śmieci potencjalnych ofiar. Jak wynika z danych grupy badawczej California Public Interest Research Group dotyczących strat poniesionych na skutek fałszerstw internetowych lub kradzieży tożsamości, ofiary takich ...

-

![Bezpieczne Święta przez Internet [© stoupa - Fotolia.com] Bezpieczne Święta przez Internet]()

Bezpieczne Święta przez Internet

... infekcji komputerowych i które służą cyberprzestępcom do wykradania poufnych danych (numerów kont czy haseł dostępu do platform płatniczych jak PayPal). „Hakerzy wiedzą doskonale, że przed świętami ruch w sklepach internetowych jest większy i wykorzystują to. Więcej potencjalnych ofiar oznacza więcej trojanów w obiegu” – wyjaśnia Piotr Walas ...

-

![Szkodliwe programy 2010 i prognozy na 2011 [© stoupa - Fotolia.com] Szkodliwe programy 2010 i prognozy na 2011]()

Szkodliwe programy 2010 i prognozy na 2011

... o wiele trudniejsze do wykrycia, ponieważ nie uderzą w przeciętnego użytkownika. Większość ofiar prawdopodobnie nigdy nie dowie się o ataku. Głównym celem takich ataków nie ... , które kradnie dane osobiste użytkowników (kradzież tożsamości) oraz wszelkie inne rodzaje danych, jakie uda się zdobyć. Spyware 2.0 stanie się popularnym narzędziem zarówno ...

-

![Nowe wirusy na Facebooku Nowe wirusy na Facebooku]()

Nowe wirusy na Facebooku

... czyniąc spustoszenie wśród internautów. Asprox.N jest trojanem, który dociera do potencjalnych ofiar za pośrednictwem poczty email. Oszukuje użytkowników przekazując informację, że ... jest proszony o podanie numeru telefonu, na który otrzymuje ofertę ściągnięcia pakietu danych za €8.52 na tydzień. Po wykupieniu subskrypcji, poszkodowani otrzymują ...

-

![Oszustwa finansowe coraz bardziej wyrafinowane [© davidevison - Fotolia.com] Oszustwa finansowe coraz bardziej wyrafinowane]()

Oszustwa finansowe coraz bardziej wyrafinowane

... kradzione przez międzynarodowy gang metodą phishingu, czyli wyłudzania poufnych danych z komputera. Co ciekawe, były to zwykle osoby z wyższym wykształceniem: nauczyciele, ... zniknęły, ktoś wypłacił ponad 750 euro z jej konta w jednym z rzymskich bankomatów. Ofiar tzw. skimmingu, czyli kopiowania zawartości paska magnetycznego karty, a następnie ...

-

![Szkodliwe programy 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2013]()

Szkodliwe programy 2013

... w historii cyberprzestępcy przechwycili informacje z urządzeń mobilnych podłączonych do sieci ofiar – to wyraźnie pokazuje, jak duże znaczenie mają dla hakerów urządzenia ... – cyberprzestępcy blokują dostęp do systemu plików komputera lub zaszyfrowanych plików danych przechowywanych na komputerze. Mogą poinformować użytkownika, że aby odzyskać swoje ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Cyberprzestępczość - jakie trendy w IV kwartale 2023? [© Andrey Burmakin - Fotolia.com] Cyberprzestępczość - jakie trendy w IV kwartale 2023?](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Cyberprzestepczosc-jakie-trendy-w-IV-kwartale-2023-254798-150x100crop.jpg)

![Cyberbezpieczeństwo dzieci: Polska w ogonie Europy, co robić? [© 7721622 z Pixabay] Cyberbezpieczeństwo dzieci: Polska w ogonie Europy, co robić?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-dzieci-Polska-w-ogonie-Europy-co-robic-258898-150x100crop.jpg)

![Bezpieczna bankowość elektroniczna - porady [© stoupa - Fotolia.com] Bezpieczna bankowość elektroniczna - porady](https://s3.egospodarka.pl/grafika/bankowosc-elektroniczna/Bezpieczna-bankowosc-elektroniczna-porady-MBuPgy.jpg)

![Wzrost ataków na serwisy społecznościowe [© Scanrail - Fotolia.com] Wzrost ataków na serwisy społecznościowe](https://s3.egospodarka.pl/grafika/serwisy-spolecznosciowe/Wzrost-atakow-na-serwisy-spolecznosciowe-apURW9.jpg)

![Bezpieczne świąteczne zakupy online [© stoupa - Fotolia.com] Bezpieczne świąteczne zakupy online](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Bezpieczne-swiateczne-zakupy-online-MBuPgy.jpg)

![Ceny OC w Polsce: gonimy Zachód [© xb100 - Fotolia.com] Ceny OC w Polsce: gonimy Zachód](https://s3.egospodarka.pl/grafika2/ceny-OC/Ceny-OC-w-Polsce-gonimy-Zachod-185787-150x100crop.jpg)

![WannaCry ma godnego następcę [© junce11 - Fotolia.com] WannaCry ma godnego następcę](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/WannaCry-ma-godnego-nastepce-208105-150x100crop.jpg)

![Phishing przemysłowy w natarciu [© calypso77 - Fotolia] Phishing przemysłowy w natarciu](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Phishing-przemyslowy-w-natarciu-208569-150x100crop.jpg)

![Trendy w cyberbezpieczeństwie na 2019 rok [© thodonal - Fotolia.com] Trendy w cyberbezpieczeństwie na 2019 rok](https://s3.egospodarka.pl/grafika2/rok-2019/Trendy-w-cyberbezpieczenstwie-na-2019-rok-213359-150x100crop.jpg)

![Zaawansowana cyberprzestępczość. Prognozy na 2020 r. [© Andrey Burmakin - Fotolia.com] Zaawansowana cyberprzestępczość. Prognozy na 2020 r.](https://s3.egospodarka.pl/grafika2/ataki-apt/Zaawansowana-cyberprzestepczosc-Prognozy-na-2020-r-224847-150x100crop.jpg)

![Fake newsy roznoszą phishing. Jak się chronić? [© onepony - Fotolia.com] Fake newsy roznoszą phishing. Jak się chronić?](https://s3.egospodarka.pl/grafika2/cyberataki/Fake-newsy-roznosza-phishing-Jak-sie-chronic-232599-150x100crop.jpg)

![Microsoft, DHL i LinkedIn. Pod te marki podszywają się hakerzy [© B. Wylezich - Fotolia.com] Microsoft, DHL i LinkedIn. Pod te marki podszywają się hakerzy](https://s3.egospodarka.pl/grafika2/hakerzy/Microsoft-DHL-i-LinkedIn-Pod-te-marki-podszywaja-sie-hakerzy-235175-150x100crop.jpg)

![Branża gier online atakowana w 2020 roku prawie 250 milionów razy [© pixabay.com] Branża gier online atakowana w 2020 roku prawie 250 milionów razy](https://s3.egospodarka.pl/grafika2/gry-online/Branza-gier-online-atakowana-w-2020-roku-prawie-250-milionow-razy-238853-150x100crop.jpg)

![Weryfikacja tożsamości: linie papilarne czy kod sms? [© pixabay.com] Weryfikacja tożsamości: linie papilarne czy kod sms?](https://s3.egospodarka.pl/grafika2/biometria/Weryfikacja-tozsamosci-linie-papilarne-czy-kod-sms-240304-150x100crop.jpg)

![Hakerzy podszywają się pod Microsoft, Amazon i DHL [© Amir Kaljikovic - Fotolia.com] Hakerzy podszywają się pod Microsoft, Amazon i DHL](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Hakerzy-podszywaja-sie-pod-Microsoft-Amazon-i-DHL-241109-150x100crop.jpg)

![Świąteczne zakupy online na ostatnią chwilę. Na co uważać? [© pixabay.com] Świąteczne zakupy online na ostatnią chwilę. Na co uważać?](https://s3.egospodarka.pl/grafika2/zakupy-swiateczne/Swiateczne-zakupy-online-na-ostatnia-chwile-Na-co-uwazac-242384-150x100crop.jpg)

![5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok [© pixabay.com] 5 prognoz dotyczących cyberbezpieczeństwa na 2022 rok](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/5-prognoz-dotyczacych-cyberbezpieczenstwa-na-2022-rok-242625-150x100crop.jpg)

![Cyberataki: szybsze i coraz bardziej zautomatyzowane [© pixabay.com] Cyberataki: szybsze i coraz bardziej zautomatyzowane](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberataki-szybsze-i-coraz-bardziej-zautomatyzowane-243996-150x100crop.jpg)

![Oto najbardziej wypadkowe drogi w Polsce. Uważaj na DK94 i DK7 [© pixabay.com] Oto najbardziej wypadkowe drogi w Polsce. Uważaj na DK94 i DK7](https://s3.egospodarka.pl/grafika2/wypadek-drogowy/Oto-najbardziej-wypadkowe-drogi-w-Polsce-Uwazaj-na-DK94-i-DK7-251837-150x100crop.jpg)

![Cyberhigiena na Black Friday, czyli bezpieczne zakupy online [© Freepik] Cyberhigiena na Black Friday, czyli bezpieczne zakupy online](https://s3.egospodarka.pl/grafika2/Black-Friday/Cyberhigiena-na-Black-Friday-czyli-bezpieczne-zakupy-online-263483-150x100crop.jpg)

![Bezpieczne Święta przez Internet [© stoupa - Fotolia.com] Bezpieczne Święta przez Internet](https://s3.egospodarka.pl/grafika/zakupy-online/Bezpieczne-Swieta-przez-Internet-MBuPgy.jpg)

![Szkodliwe programy 2010 i prognozy na 2011 [© stoupa - Fotolia.com] Szkodliwe programy 2010 i prognozy na 2011](https://s3.egospodarka.pl/grafika/Kaspersky-Lab/Szkodliwe-programy-2010-i-prognozy-na-2011-MBuPgy.jpg)

![Oszustwa finansowe coraz bardziej wyrafinowane [© davidevison - Fotolia.com] Oszustwa finansowe coraz bardziej wyrafinowane](https://s3.egospodarka.pl/grafika2/kradziez-dokumentow/Oszustwa-finansowe-coraz-bardziej-wyrafinowane-117066-150x100crop.jpg)

![Szkodliwe programy 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Szkodliwe-programy-2013-128561-150x100crop.jpg)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)

![Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów [© pexels] Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów](https://s3.egospodarka.pl/grafika2/transport/Wynagrodzenia-kierowcow-i-tachografy-czyli-transport-drogowy-pod-presja-kosztow-271269-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-150x100crop.jpg)

![Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości? [© wygenerowane przez AI] Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Ceny-mieszkan-w-Polsce-hamuja-Czy-to-koniec-zlotych-inwestycji-w-nieruchomosci-271263-150x100crop.jpg)

![Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności [© wygenerowane przez AI] Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności](https://s3.egospodarka.pl/grafika2/wezwanie-do-zaplaty/Co-zrobic-gdy-dostaniesz-wezwanie-do-zaplaty-Te-3-kroki-wykonaj-w-pierwszej-kolejnosci-271267-150x100crop.jpg)