-

![Życzenia świąteczne od cyberprzestępców Życzenia świąteczne od cyberprzestępców]()

Życzenia świąteczne od cyberprzestępców

... przy pomocy trybu „Bezpieczne uruchamianie”. W trybie tym można uruchomić każdy program na komputerze, w tym Internet Explorer, Microsoft Word oraz Media Player. Z ... oprogramowanie to wyłącznie aktualne oprogramowanie! Aktualizuj system operacyjny i jego funkcje ochrony przed wirusami. Nawet aplikacje zawierają luki w zabezpieczeniach. W przeszłości ...

-

![Polityka prywatności w Internecie: nowe standardy [© stoupa - Fotolia.com] Polityka prywatności w Internecie: nowe standardy]()

Polityka prywatności w Internecie: nowe standardy

... badawczego AV Comparative, jako jedno z kryteriów w swojej ocenie, biorą pod uwagę zdolność ochrony użytkownika Internetu przed złośliwym oprogramowaniem oraz atakiem phishingowym. Jak zauważają ekspercki z G Data Software, podstawę ochrony w tym przypadku powinien stanowić antywirus z wbudowanym panelem firewall. Kupując tego typu oprogramowanie ...

-

![K9 Web Protection dla Windows 7 [© Nmedia - Fotolia.com] K9 Web Protection dla Windows 7]()

K9 Web Protection dla Windows 7

... do blokowania niepożądanych treści w Internecie (takich jak pornografia) oraz ochrony przed zagrożeniami sieciowymi (np. ataki typu phishing oraz oprogramowanie ... Web Protection jest oferowane w ramach programu społecznego Blue Coat Community Outreach Program. Celem inicjatywy jest edukowanie, informowanie oraz oferowanie bezpłatnych narzędzi, ...

-

![Zagrożenia internetowe - trendy 2009 roku Zagrożenia internetowe - trendy 2009 roku]()

Zagrożenia internetowe - trendy 2009 roku

... wersjach (m. in. jako Antivirus Pro 2010 i Home Antivirus 2010). Po instalacji program ten przeprowadza symulację skanowania dysku i utwierdza nas w przekonaniu, że nasz ... duży potencjał finansowy dla cyberprzestępów. Jak się bronić? Na temat sposobów ochrony przed wszystkimi z wymienionych rodzajami szkodników zostało napisane już wiele artykułów, ...

-

![Kaspersky Anti-Virus for Mac Kaspersky Anti-Virus for Mac]()

Kaspersky Anti-Virus for Mac

... stanie ochrony i wszystkich niezbędnych działaniach użytkownika są prezentowane w przejrzystej formie graficznej. Nowy produkt zawiera tryb automatyczny, w którym program samodzielnie podejmuje decyzje i nie przeszkadza użytkownikowi zbędnymi pytaniami. Automatyczna cogodzinna aktualizacja bezpieczeństwa w celu zapewnienia pełnej ochrony Kaspersky ...

-

![Piractwo akceptowane przez 76 proc. internautów Piractwo akceptowane przez 76 proc. internautów]()

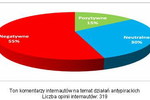

Piractwo akceptowane przez 76 proc. internautów

... kampanie edukacyjne propagujące wiedzę na temat prawa autorskiego, w szczególności odpowiedzialności prawnej z tytułu naruszenia praw autorskich, jak i znaczenia skutecznej ochrony własności intelektualnej dla rozwoju innowacyjności i konkurencyjności. Obok edukacji i działań antypirackich policji niezwykle ważne pozostaje wsparcie ze strony mediów ...

-

![Panda Security for Exchange [© Nmedia - Fotolia.com] Panda Security for Exchange]()

Panda Security for Exchange

... . Firma wprowadziła także nową wersję Panda Security for Business do ochrony sieci firmowej. Panda Security for Exchange oferuje możliwość integracji z Exchange 2007/2010, ponieważ ... , oferuje administratorom liczne możliwości filtrowania (nadawca, odbiorca, temat i tekst). Program skanuje wiadomości MAPI, POP3, IMAP i SMTP oraz załączniki HTML do ...

-

![Kaspersky: Internet Security i Anti-Virus 2011 Kaspersky: Internet Security i Anti-Virus 2011]()

Kaspersky: Internet Security i Anti-Virus 2011

... dnia Kaspersky Lab przetwarza średnio 30 000 szkodliwych i potencjalnie niechcianych programów. Program Kaspersky Internet Security 2011 wykorzystuje technologie proaktywne, które przede ... aplikacji, pomagając w zidentyfikowaniu i usunięciu luk w zabezpieczeniach oraz zapewnieniu ochrony systemu. Gadżet pulpitu umożliwia szybki dostęp do funkcji i ...

-

![PKPP Lewiatan przeciw fuzji PGE z Energa SA [© Syda Productions - Fotolia.com] PKPP Lewiatan przeciw fuzji PGE z Energa SA]()

PKPP Lewiatan przeciw fuzji PGE z Energa SA

... i niekonkurencyjne ceny", komentuje Daria Kulczycka, dyrektor Departamentu Energii i Ochrony Klimatu PKPP Lewiatan. Rząd przekonuje, że połączenie PGE i Energi ułatwi budowę elektrowni jądrowych. Zdaniem PKPP Lewiatan, pieniądze, które PGE miałaby przeznaczyć na program jądrowy, zostaną de facto wydane na nieuzasadnioną ekonomicznie akwizycję. Siła ...

-

![Zagrożenia internetowe w 2011 r. - prognozy [© stoupa - Fotolia.com] Zagrożenia internetowe w 2011 r. - prognozy]()

Zagrożenia internetowe w 2011 r. - prognozy

... e-mail zachęcających użytkownika do kliknięcia łącza, które skieruje go do programu pobierającego. Następnie program pobierający wygeneruje losowo kody binarne, aby uniknąć wykrycia, tak jak to w przeszłości ... dla przedsiębiorstw funkcje wykrywania i unikania włamań, zapory, monitorowania integralności, analizowania plików dziennika oraz ochrony ...

-

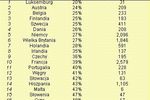

![Piractwo komputerowe na świecie 2010 Piractwo komputerowe na świecie 2010]()

Piractwo komputerowe na świecie 2010

... intelektualnej okazało się najsilniejsze w państwach o wysokiej skali piractwa. W Polsce jednak badanie wykazało bardziej umiarkowane poparcie dla idei wynagradzania twórców oraz ochrony praw własności intelektualnej, gdyż wszystkie zebrane opinie w tym zakresie uzyskały nieco niższe wyniki od średniej światowej. Badanie wykazało również powszechne ...

-

![Panda Virtual GateDefender Performa Panda Virtual GateDefender Performa]()

Panda Virtual GateDefender Performa

... tys. nowych odmian zagrożeń otrzymywanych każdego dnia przez laboratorium systemów zabezpieczających PandaLabs. Wykorzystanie chmury hybrydowej to znaczący krok naprzód w dziedzinie ochrony brzegowej, który niezmiennie zapewnia firmom całkowitą kontrolę nad ich danymi, w tym plikami dziennika i rejestrami. Kompleksowe rozwiązanie dla firm Panda ...

-

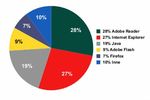

![Exploity atakują: Java na celowniku Exploity atakują: Java na celowniku]()

Exploity atakują: Java na celowniku

... ponieważ jest to najłatwiejszy sposób obejścia głównych mechanizmów ochrony systemu operacyjnego. Zmiany w pierwszej piątce najbardziej rozpowszechnionych zestawów exploitów ... wszystko, co konieczne, aby wyprzedzać o krok mechanizmy ochrony. W takiej sytuacji prawdziwe jest inne znane twierdzenie: siła ochrony zależy od najsłabszego ogniwa – w tym ...

-

![Zakupy w Internecie rób bezpiecznie [© photocrew - Fotolia.com] Zakupy w Internecie rób bezpiecznie]()

Zakupy w Internecie rób bezpiecznie

... zwrotu. Nie możesz zrezygnować z zakupów, gdy zamawiasz: płytę CD, DVD, program komputerowy i rozpakowałeś je z folii – stanowi o tym tzw. klauzula celofanowa. Rezygnacja ... w krajach należących do Jednolitego Rynku Europejskiego. Oto kilka powodów: parasol ochrony, który tworzy prawo UE (umożliwia m.in. odstąpienie od umowy oraz daje prawo ...

-

![Najlepsze kredyty hipoteczne XII 2011 Najlepsze kredyty hipoteczne XII 2011]()

Najlepsze kredyty hipoteczne XII 2011

... jego kontynuacji przez min. 3 lata. Dalej, warto przyjrzeć się ofercie Banku Ochrony Środowiska. Oferowana marża w wysokości 0,75 proc. jest ofertą specjalną dedykowaną klientom, ... ubezpieczenia na życie. Koszt takiego ubezpieczenia to 1,5 proc. za pierwszy rok ochrony ubezpieczeniowej. Oferty w CHF zniknęły z rynku Ofert kredytów w CHF prawie nie ...

-

![Kaspersky Internet Security Technical Preview [© Nmedia - Fotolia.com] Kaspersky Internet Security Technical Preview]()

Kaspersky Internet Security Technical Preview

... program testów beta nowej wersji swojego flagowego produktu Kaspersky Internet Security. Kaspersky ... technologie i usprawnienia wprowadzone w wersji beta systemu Windows 8, łącznie ze specjalną funkcją bezpieczeństwa służącą do ochrony aplikacji Metro Style. Kolejną istotną funkcją jest obsługa nowej technologii firmy Microsoft: Early Launch ...

-

![Dom energooszczędny, czyli jaki? Dom energooszczędny, czyli jaki?]()

Dom energooszczędny, czyli jaki?

... czy mieszkania, zostaną pozostawione samym sobie. Kończący się w przyszłym roku program wsparcia, państwo planuje zastąpić nowym, w ramach którego dofinansowywane będą domy i mieszkania ... niestety nie jest jednoznaczna. Bo choć zapowiadane dopłaty Narodowego Funduszu Ochrony Środowiska i Gospodarki Wodnej, które zastąpią „Rodzinę na swoim”, mają ...

-

![Aplikacje mobilne nie zawsze bezpieczne Aplikacje mobilne nie zawsze bezpieczne]()

Aplikacje mobilne nie zawsze bezpieczne

... warto poświęcić chwilę i zapoznać się z metodami wykorzystywanymi przez twórcę aplikacji do ochrony naszych danych i komunikacji. Tradycyjnie, należy także zwrócić uwagę, do jakich ... była także dostępna dla Androida) i Apple, sporo osób zdążyło pobrać program. Więcej informacji o trojanie „Find and Call” można znaleźć w Encyklopedii Wirusów ...

-

![Nowy Norton 360, Norton Internet Security i Norton AntiVirus Nowy Norton 360, Norton Internet Security i Norton AntiVirus]()

Nowy Norton 360, Norton Internet Security i Norton AntiVirus

... z komputera. Dlatego co roku stawiamy sobie za cel poprawienie szybkości działania naszych rozwiązań, nie ograniczając przy tym zapewnianej przez nie ochrony. Nowe wersje naszego oprogramowania podnoszą poprzeczkę również w tym zakresie. Na podstawie przeprowadzonych niedawno testów możemy stwierdzić, że w porównaniu z wersjami z ubiegłego ...

-

![NETASQ Firmware 9.1 [© Maksim Kabakou - Fotolia.com] NETASQ Firmware 9.1]()

NETASQ Firmware 9.1

Firma NETASQ udostępniła nowy firmware 9.1 dla swoich rozwiązań UTM, przeznaczonych do kompleksowej ochrony sieci firmowych. Nowy firmware zwiększa wydajność silnika IPS w urządzeniach NETASQ nawet o 35%, a efektywność ochrony antywirusowej podnosi do 100%. Nowe oprogramowanie wprowadza również m.in. filtrowanie URL w chmurze, nową wersją modułu ...

-

![Dr. Web: zagrożenia dla urządzeń mobilnych XII 2013 [© Pavel Ignatov - Fotolia.com] Dr. Web: zagrożenia dla urządzeń mobilnych XII 2013]()

Dr. Web: zagrożenia dla urządzeń mobilnych XII 2013

... nich pozostają Trojany z rodziny Android.SmsSend. Podczas skanowania i ochrony urządzeń mobilnych najczęściej wykrywane było oprogramowanie o charakterze reklamowym – ... .SmsSend. W przypadku wykrycia złośliwego lub niepożądanego programu przez program antywirusowy Dr.Web zainstalowany na urządzeniu mobilnym, użytkownicy najczęściej usuwali go ...

-

![Miniduke atakuje w zmienionej formie Miniduke atakuje w zmienionej formie]()

Miniduke atakuje w zmienionej formie

... przy komputerze – wraz z uruchomieniem wygaszacza ekranu. Rekonesans – szkodliwy program potrafi kraść szereg informacji, łącznie z plikami o określonych rozszerzeniach i słowach kluczowych, takich jak: *.exe; *. ... , które są kolejno wysyłane do atakujących. Te dodatkowe mechanizmy ochrony transmisji danych sprawiły, że niewielu badaczy jest w stanie ...

-

![FireEye: lepsza ochrona poczty elektronicznej [© Gajus - Fotolia.com] FireEye: lepsza ochrona poczty elektronicznej]()

FireEye: lepsza ochrona poczty elektronicznej

... poczty elektronicznej. Ekonomiczny, łatwy w obsłudze model wdrożenia w chmurze — szybkie wdrożenie bez konieczności instalowania nowego sprzętu lub oprogramowania. Nowe funkcje ochrony przed spamem i wirusami w rozwiązaniu FireEye Email Threat Prevention Cloud można też zintegrować z lokalną platformą FireEye Email Threat Prevention Platform ...

-

![Szkodliwe oprogramowanie kradnie własność intelektualną firm [© weerapat1003 - Fotolia.com] Szkodliwe oprogramowanie kradnie własność intelektualną firm]()

Szkodliwe oprogramowanie kradnie własność intelektualną firm

... , którzy mogą uzyskiwać do niego dostęp. Wszechstronna konsola zarządzania pomagająca menedżerom IT monitorować i kontrolować wszystkie rozwiązania w celu zapewnienia ochrony IT. Integracja z systemem zarządzania zdarzeniami oraz informacjami bezpieczeństwa (SIEM). Kaspersky Lab oferuje wiele technologii bezpieczeństwa służących do kontrolowania ...

-

![Mieszkanie dla młodych: wnioski I-VIII 2014 [© Sergey Nivens - Fotolia.com] Mieszkanie dla młodych: wnioski I-VIII 2014]()

Mieszkanie dla młodych: wnioski I-VIII 2014

... programu rządowych dopłat Mieszkanie dla Młodych. Łącznie od początku roku, kiedy to program został uruchomiony, do Banku Gospodarstwa Krajowego trafiły 10184 wnioski na kwotę ... Noble Bank, Alior Bank, Spółdzielcza Grupa Bankowa, Bank Gospodarki Żywnościowej, Bank Ochrony Środowiska, Bank Polskiej Spółdzielczości, Bank Millennium, Euro Bank, Deutsche ...

-

![Najlepsze kredyty hipoteczne I 2015 [© Africa Studio - Fotolia.com] Najlepsze kredyty hipoteczne I 2015]()

Najlepsze kredyty hipoteczne I 2015

... min. 2 000 zł i nabędą kartę debetową. Na kolejnej pozycji jest oferta Banku Ochrony Środowiska. Klienci zainteresowani kredytem w tym banku powinni wiedzieć, że bank zaproponuje im marżę w ... Koszt ubezpieczenia to 1,4 proc. kwoty kredytu za pierwsze dwa lata ochrony ubezpieczeniowej, po upływie tego okresu składka płatna jest miesięcznie w wysokości ...

-

![Ustawa o ochronie konkurencji: warto znać i przestrzegać [© Tanusha - Fotolia.com] Ustawa o ochronie konkurencji: warto znać i przestrzegać]()

Ustawa o ochronie konkurencji: warto znać i przestrzegać

... 47 poz. 211 z późn. zm.). Kontrolę nad przestrzeganiem prawa konkurencji pełni Urząd Ochrony Konkurencji i Konsumentów (UOKiK). Głównym celem w/w ustaw jest eliminowanie praktyk ... , pozwoli zminimalizować negatywne skutki dla firmy i jej menedżerów. Efektywny program compliance eliminuje bądź też minimalizuje ryzyko zachowań bezprawnych, chroniąc ...

-

![Najlepsze kredyty hipoteczne II 2015 [© denphumi - Fotolia.com] Najlepsze kredyty hipoteczne II 2015]()

Najlepsze kredyty hipoteczne II 2015

... Spłata”. Koszt ubezpieczenia to 1,4 proc. kwoty kredytu za pierwsze dwa lata ochrony ubezpieczeniowej, po upływie tego okresu składka płatna jest miesięcznie w wysokości 4 ... to wystarczy, by program rzeczywiście mógł wspierać młodych Polaków w zakupie pierwszego mieszkania. Jednym z największych słabości MdM jest to, że program nie wspiera rynku ...

-

![Europa: wydarzenia tygodnia 12/2015 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 12/2015]()

Europa: wydarzenia tygodnia 12/2015

... próbę wyjścia z impasu i przedstawiła założenia kompromisu: państwa będą mogły wybrać formę ochrony, którą uznają za najwłaściwszą w umowach wpisana byłaby klauzula, zgodnie z którą ... wehikułów inwestycyjnych. Będą to spółki celowe o łącznym budżecie 170 mln zł. Program pod nazwą BRIdge Alfa będzie koordynowany przez Narodowe Centrum Badań i Rozwoju ...

-

![Najlepsze kredyty hipoteczne III 2015 [© blackday - Fotolia.com] Najlepsze kredyty hipoteczne III 2015]()

Najlepsze kredyty hipoteczne III 2015

... prowizji z tytułu udzielenia kredytu powinni wykupić polisę na życie lub od utraty pracy oferowaną przez bank. Ranking zamyka propozycja Banku Ochrony Środowiska. Klienci, którzy zechcą skorzystać z kredytowania zakupu mieszkania z pomocą tego banku otrzymają propozycję skorzystania z następujących warunków: marża w wysokości 2,2 proc. oraz ...

-

![Najlepsze kredyty hipoteczne IV 2015 [© Fantasista ] Najlepsze kredyty hipoteczne IV 2015]()

Najlepsze kredyty hipoteczne IV 2015

... z marżą wyższą o 30 proc., a koszt ubezpieczenia to 1,8 proc. za pięć lat ochrony ubezpieczeniowej. Na kolejnej pozycji uplasował się Deutsche Bank, który proponuje kredyt oparty o ... ”. Koszt ubezpieczenia to 1,4 proc. kwoty kredytu za pierwsze dwa lata ochrony ubezpieczeniowej, po upływie tego okresu składka płatna jest miesięcznie w wysokości 4 ...

-

![Trojan bankowy podszywa się pod legalną aplikację na Androida [© Rawpixel - Fotolia.com.jpg] Trojan bankowy podszywa się pod legalną aplikację na Androida]()

Trojan bankowy podszywa się pod legalną aplikację na Androida

... bankowych osób korzystających z systemu Android. Cyberprzestępcy wbudowali ten złośliwy program, nazwany Android.BankBot.65.origin i rozpowszechniany pod pozorem oryginalnego oprogramowania ... .Web dla Android Light do ochrony swoich urządzeń. Sygnatura Android.BankBot.65.origin została dodana do bazy wirusów Dr.Web, z tego powodu ten złośliwy program ...

-

![Jak przerwać zabójczy łańcuch, czyli o atakach APT [© duncanandison - Fotolia.com] Jak przerwać zabójczy łańcuch, czyli o atakach APT]()

Jak przerwać zabójczy łańcuch, czyli o atakach APT

... systemu zabezpieczeń i ciągłe testowanie infrastruktury informatycznej, są fundamentem skutecznej ochrony. Środki te nie zawsze jednak wykrywają nieznane wcześniej szkodliwe oprogramowanie ... pamiętać, że choć środowisko sandbox jest bardzo ważnym komponentem planu ochrony, samo w sobie nie stanowi panaceum. Wiemy, jak cyberprzestępcy reagują na ...

-

![Prawa konsumenta: uszkodzona przesyłka [© Andrey Popov - Fotolia.com] Prawa konsumenta: uszkodzona przesyłka]()

Prawa konsumenta: uszkodzona przesyłka

... kierować wszelkie roszczenia. Wspomniano, iż zakup został dokonany przy pomocy znanego serwisu aukcyjnego. Warto skorzystać więc z instrumentów ochrony proponowanych przez dany portal. Program Ochrony Kupujących umożliwia uzyskanie rekompensaty do 10.000 zł za nieudane transakcje przeprowadzone w serwisie. Należy jednak spełnić szereg przesłanek ...

-

![Horyzont 2020: 10 sposobów na sukces [© Andrey Popov - Fotolia.com] Horyzont 2020: 10 sposobów na sukces]()

Horyzont 2020: 10 sposobów na sukces

... to największy w historii program finansowania badań naukowych i innowacji w Unii Europejskiej. Jego budżet w latach 2014-2020 wynosi prawie 80 mld euro. Program stawia na doskonałość, ... nie wystarczą jedynie ulotki projektowe. Do tego dochodzi jeszcze strategia ochrony praw własności intelektualnej… Sukces w Horyzoncie to nie kwestia szczęścia, ale ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Polityka prywatności w Internecie: nowe standardy [© stoupa - Fotolia.com] Polityka prywatności w Internecie: nowe standardy](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Polityka-prywatnosci-w-Internecie-nowe-standardy-MBuPgy.jpg)

![K9 Web Protection dla Windows 7 [© Nmedia - Fotolia.com] K9 Web Protection dla Windows 7](https://s3.egospodarka.pl/grafika/K9-Web-Protection/K9-Web-Protection-dla-Windows-7-Qq30bx.jpg)

![Panda Security for Exchange [© Nmedia - Fotolia.com] Panda Security for Exchange](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Security-for-Exchange-Qq30bx.jpg)

![PKPP Lewiatan przeciw fuzji PGE z Energa SA [© Syda Productions - Fotolia.com] PKPP Lewiatan przeciw fuzji PGE z Energa SA](https://s3.egospodarka.pl/grafika/rynek-energii/PKPP-Lewiatan-przeciw-fuzji-PGE-z-Energa-SA-d8i3B3.jpg)

![Zagrożenia internetowe w 2011 r. - prognozy [© stoupa - Fotolia.com] Zagrożenia internetowe w 2011 r. - prognozy](https://s3.egospodarka.pl/grafika/Trend-Micro/Zagrozenia-internetowe-w-2011-r-prognozy-MBuPgy.jpg)

![Zakupy w Internecie rób bezpiecznie [© photocrew - Fotolia.com] Zakupy w Internecie rób bezpiecznie](https://s3.egospodarka.pl/grafika/zakupy-swiateczne/Zakupy-w-Internecie-rob-bezpiecznie-XloBwh.jpg)

![Kaspersky Internet Security Technical Preview [© Nmedia - Fotolia.com] Kaspersky Internet Security Technical Preview](https://s3.egospodarka.pl/grafika/Kaspersky-Internet-Security/Kaspersky-Internet-Security-Technical-Preview-Qq30bx.jpg)

![NETASQ Firmware 9.1 [© Maksim Kabakou - Fotolia.com] NETASQ Firmware 9.1](https://s3.egospodarka.pl/grafika2/NETASQ/NETASQ-Firmware-9-1-126271-150x100crop.jpg)

![Dr. Web: zagrożenia dla urządzeń mobilnych XII 2013 [© Pavel Ignatov - Fotolia.com] Dr. Web: zagrożenia dla urządzeń mobilnych XII 2013](https://s3.egospodarka.pl/grafika2/trojany/Dr-Web-zagrozenia-dla-urzadzen-mobilnych-XII-2013-130797-150x100crop.jpg)

![FireEye: lepsza ochrona poczty elektronicznej [© Gajus - Fotolia.com] FireEye: lepsza ochrona poczty elektronicznej](https://s3.egospodarka.pl/grafika2/FireEye-Email-Threat-Prevention-Cloud/FireEye-lepsza-ochrona-poczty-elektronicznej-140128-150x100crop.jpg)

![Szkodliwe oprogramowanie kradnie własność intelektualną firm [© weerapat1003 - Fotolia.com] Szkodliwe oprogramowanie kradnie własność intelektualną firm](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-oprogramowanie-kradnie-wlasnosc-intelektualna-firm-142353-150x100crop.jpg)

![Mieszkanie dla młodych: wnioski I-VIII 2014 [© Sergey Nivens - Fotolia.com] Mieszkanie dla młodych: wnioski I-VIII 2014](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Mieszkanie-dla-mlodych-wnioski-I-VIII-2014-142969-150x100crop.jpg)

![Najlepsze kredyty hipoteczne I 2015 [© Africa Studio - Fotolia.com] Najlepsze kredyty hipoteczne I 2015](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Najlepsze-kredyty-hipoteczne-I-2015-149772-150x100crop.jpg)

![Ustawa o ochronie konkurencji: warto znać i przestrzegać [© Tanusha - Fotolia.com] Ustawa o ochronie konkurencji: warto znać i przestrzegać](https://s3.egospodarka.pl/grafika2/ustawa-o-ochronie-konkurencji-i-konsumentow/Ustawa-o-ochronie-konkurencji-warto-znac-i-przestrzegac-151273-150x100crop.jpg)

![Najlepsze kredyty hipoteczne II 2015 [© denphumi - Fotolia.com] Najlepsze kredyty hipoteczne II 2015](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Najlepsze-kredyty-hipoteczne-II-2015-152076-150x100crop.jpg)

![Europa: wydarzenia tygodnia 12/2015 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 12/2015](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-12-2015-sNRO59.jpg)

![Najlepsze kredyty hipoteczne III 2015 [© blackday - Fotolia.com] Najlepsze kredyty hipoteczne III 2015](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Najlepsze-kredyty-hipoteczne-III-2015-153944-150x100crop.jpg)

![Najlepsze kredyty hipoteczne IV 2015 [© Fantasista ] Najlepsze kredyty hipoteczne IV 2015](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Najlepsze-kredyty-hipoteczne-IV-2015-155651-150x100crop.jpg)

![Trojan bankowy podszywa się pod legalną aplikację na Androida [© Rawpixel - Fotolia.com.jpg] Trojan bankowy podszywa się pod legalną aplikację na Androida](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Trojan-bankowy-podszywa-sie-pod-legalna-aplikacje-na-Androida-157982-150x100crop.jpg)

![Jak przerwać zabójczy łańcuch, czyli o atakach APT [© duncanandison - Fotolia.com] Jak przerwać zabójczy łańcuch, czyli o atakach APT](https://s3.egospodarka.pl/grafika2/ataki-apt/Jak-przerwac-zabojczy-lancuch-czyli-o-atakach-APT-161412-150x100crop.jpg)

![Prawa konsumenta: uszkodzona przesyłka [© Andrey Popov - Fotolia.com] Prawa konsumenta: uszkodzona przesyłka](https://s3.egospodarka.pl/grafika2/uszkodzona-przesylka/Prawa-konsumenta-uszkodzona-przesylka-163265-150x100crop.jpg)

![Horyzont 2020: 10 sposobów na sukces [© Andrey Popov - Fotolia.com] Horyzont 2020: 10 sposobów na sukces](https://s3.egospodarka.pl/grafika2/fundusze-europejskie/Horyzont-2020-10-sposobow-na-sukces-168912-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

![5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025] 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]](https://s3.egospodarka.pl/grafika2//5-Najlepszych-Programow-do-Ksiegowosci-w-Chmurze-Ranking-i-Porownanie-2025-270016-50x33crop.png) 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

![COVID-19 i AI zmieniły branżę IT na zawsze [© wygenerowane przez AI] COVID-19 i AI zmieniły branżę IT na zawsze](https://s3.egospodarka.pl/grafika2/branza-IT/COVID-19-i-AI-zmienily-branze-IT-na-zawsze-270037-150x100crop.jpg)

![Mercedes-Benz E 300 de 4MATIC Kombi: Hybryda plug-in, 313 KM i 90 km na prądzie. Czy to kombi bez wad? [© Wojciech Krzemiński] Mercedes-Benz E 300 de 4MATIC Kombi: Hybryda plug-in, 313 KM i 90 km na prądzie. Czy to kombi bez wad?](https://s3.egospodarka.pl/grafika2/Mercedes-Benz-E-300-de-4MATIC-Kombi/Mercedes-Benz-E-300-de-4MATIC-Kombi-Hybryda-plug-in-313-KM-i-90-km-na-pradzie-Czy-to-kombi-bez-wad-269933-150x100crop.jpg)

![Empatyczny lider czy system wsparcia? Co chroni pracowników przed wypaleniem zawodowym? [© pexels] Empatyczny lider czy system wsparcia? Co chroni pracowników przed wypaleniem zawodowym?](https://s3.egospodarka.pl/grafika2/zaangazowanie-w-prace/Empatyczny-lider-czy-system-wsparcia-Co-chroni-pracownikow-przed-wypaleniem-zawodowym-270068-150x100crop.jpg)

![Jak projektować biuro, które wspiera wellbeing pracowników? [© pexels] Jak projektować biuro, które wspiera wellbeing pracowników?](https://s3.egospodarka.pl/grafika2/wellbeing/Jak-projektowac-biuro-ktore-wspiera-wellbeing-pracownikow-269903-150x100crop.jpg)

![Dlaczego przyznajesz bonusy niesprawiedliwie? 4 błędy poznawcze, które zniekształcają oceny pracowników [© wygenerowane przez AI] Dlaczego przyznajesz bonusy niesprawiedliwie? 4 błędy poznawcze, które zniekształcają oceny pracowników](https://s3.egospodarka.pl/grafika2/zasady-wynagradzania/Dlaczego-przyznajesz-bonusy-niesprawiedliwie-4-bledy-poznawcze-ktore-znieksztalcaja-oceny-pracownikow-270036-150x100crop.jpg)