-

![Nowy trojan Find and Call Nowy trojan Find and Call]()

Nowy trojan Find and Call

... są wykorzystywane przez cyberprzestępców do przeprowadzania kampanii spamowych. Każda osoba znajdująca się na liście kontaktów zainfekowanego telefonu otrzyma wiadomość SMS z zaproszeniem do pobrania i zainstalowania aplikacji Find and Call. Warto wspomnieć, że informacja o nadawcy jest fałszowana i zawiera numer telefonu ofiary. Innymi słowy ...

-

![System Android zaatakowany przez ogromny botnet [© smex - Fotolia.com] System Android zaatakowany przez ogromny botnet]()

System Android zaatakowany przez ogromny botnet

... .233.origin, dodany do baz Dr.Web w listopadzie ... numer i model telefonu komórkowego oraz wersję systemu operacyjnego. Następnie Android.SmsSend.754.origin oczekuje na komendy od intruzów, w odpowiedzi na które potrafi na przykład wysłać zdefiniowaną wiadomość SMS na konkretny numer lub zbiorczą wiadomość SMS na numery z książki adresowej telefonu ...

-

![ESET Mobile Security trzeciej generacji ESET Mobile Security trzeciej generacji]()

ESET Mobile Security trzeciej generacji

... rodziną i przyjaciółmi. ESET Mobile Security w wersji premium to również dostęp do rozbudowanego proaktywnego modułu Anti-Theft. Teraz modułem tym można zarządzać z ... stanie, na wskazany wcześniej przez właściciela numer komórki, zostanie przesłana informacja, zawierająca m.in. nowy numer telefonu jaki zdefiniowała wetknięta karta SIM. Trzecią ...

-

![Polska: wydarzenia tygodnia 44/2015 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 44/2015]()

Polska: wydarzenia tygodnia 44/2015

... ciągły dostęp do konta. Chcą także robić przelewy na numer telefonu lub konto na Facebooku. Jak podkreśla Dorota Żak, te wymagania zmuszają banki do wdrażania na ... , która umożliwia także dokonywanie płatności telefonem, szybkie przelewy na numer telefonu innego użytkownika. Dodatkowe benefity daje możliwość korzystania z programu rabatowego Galeria ...

-

![CEIDG - jakie zmiany? [© Narong Jongsirikul - Fotolia.com] CEIDG - jakie zmiany?]()

CEIDG - jakie zmiany?

... , numer telefonu, o ile dane te zostały zgłoszone we wniosku o wpis do CEIDG, dane przedstawiciela ustawowego, jeśli są wymagane, informację o dacie trwałego zaprzestania wykonywania biznesu, o ile ta informacja została zgłoszona we wniosku o wpis. Jeśli przedsiębiorca nie chce, aby dane kontaktowe typu strona www, numer telefonu komórkowego ...

-

![Jak zabezpieczyć konto na Facebooku? [© Cybrain - Fotolia.com] Jak zabezpieczyć konto na Facebooku?]()

Jak zabezpieczyć konto na Facebooku?

... numer telefonu na Facebooku. Wielu użytkowników robi to niechętnie, gdyż nie chce dzielić się swoimi wrażliwymi danymi. Dodając jednak swój numer zyskujesz możliwość ustawienia powiadomień, które Facebook będzie przesyłał do ...

-

![T-Mobile na kartę w 2017 roku w nowej odsłonie T-Mobile na kartę w 2017 roku w nowej odsłonie]()

T-Mobile na kartę w 2017 roku w nowej odsłonie

... numer do T-Mobile na kartę otrzymają po doładowaniu konta za 25 zł możliwość korzystania z oferty przez 30 dni za darmo. Albo płać tyle, ile potrzebujesz T-Mobile na kartę ma także ofertę dla osób okazjonalnie korzystających z telefonu ...

-

![Uwaga na telefonicznych oszustów [© pizuttipics - Fotolia.com] Uwaga na telefonicznych oszustów]()

Uwaga na telefonicznych oszustów

... telefonu może wykonać połączenie do firmy i za ich zgodą telefonuje na drugi koniec świata. Jak informuje policja, aż 99 procent osób, nie podejrzewając podstępu, wpuszcza takiego "kuriera" do domu i pozwala mu wykonać połączenie ze swojego telefonu ...

-

![Ewolucja złośliwego oprogramowania I-VI 2008 Ewolucja złośliwego oprogramowania I-VI 2008]()

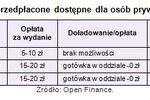

Ewolucja złośliwego oprogramowania I-VI 2008

... telefonii komórkowej przypada od 45% do 49% kosztu SMS-a wysłanego na krótki numer, natomiast dostawca wydzierżawiający numer otrzymuje około 10%. Pozostała kwota jest ... komórkowych wysyłających wiadomości SMS na krótkie numery bez wiedzy właściciela telefonu. Nie ma wątpliwości, że programy te zostały stworzone w jednym celu: w celu zarobienia ...

-

![Bankowość online a zabezpieczenia Bankowość online a zabezpieczenia]()

Bankowość online a zabezpieczenia

... nich skorzystać podczas zakupów w sklepach obsługujących kartę Visa. System ten można porównać do telefonu na kartę, w którym możemy w każdej chwili doładować konto i natychmiast korzystać z naszych ... obawiać, że numer karty zamówionej dla subkonta zostanie przechwycony. Nawet jeżeli tak się stanie, cyberprzestępca nie będzie miał dostępu do naszych ...

-

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS]()

Kroll Ontrack: kasowanie danych przez SMS

... do kont bankowych wraz z kodami PIN. Rozwiązanie opracowane przez inżynierów Kroll Ontrack w prosty sposób, poprzez wysyłanie SMS-a, pozwala na wykasowanie danych zapisanych w skradzionym lub zgubionym smartfonie (urządzeniu, które łączy funkcję telefonu ... do komputera. Podczas kasowania niszczona jest zawartość pamięci wewnętrznej telefonu, ...

-

![Nawigacja BLOW GPS43Ybt Nawigacja BLOW GPS43Ybt]()

Nawigacja BLOW GPS43Ybt

... do przesyłania danych i głosu z telefonu, system głośnomówiący, przeglądarkę internetową, wejście wideo i transmiter FM, umożliwiający przesyłanie dźwięku do ...

-

!["Twój Backup" w Orange [© pizuttipics - Fotolia.com] "Twój Backup" w Orange]()

"Twój Backup" w Orange

... telefonu na drugi, np. przy wymianie aparatu na nowy. Twój Backup pozwala na wykonanie kopii zapasowej danych zapisanych w pamięci telefonu. Za pomocą mobilnej aplikacji zainstalowanej w telefonie, dane są kopiowane na indywidualne konto klienta w serwisie internetowym http://kontakty.orange.pl. Logując się do ...

-

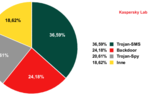

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

Kaspersky Lab: szkodliwe programy II kw. 2013

... , numer telefonu oraz IMEI, saldo na koncie, czas lokalny oraz informacje o tym, czy uzyskano przywileje administratora urządzenia lub superużytkownika (root). Wszystkie powyższe informacje są wysyłane do serwera kontroli. Szkodliwe oprogramowanie dostarcza również do serwera kontroli aktualne tabele z numerami premium i prefiksami do wysyłania ...

-

![Aplikacja "Bezpieczna Rodzina" w Play Aplikacja "Bezpieczna Rodzina" w Play]()

Aplikacja "Bezpieczna Rodzina" w Play

... do których dziecko może mieć dostęp. Dodatkowo ustawianie dziennych limitów czasu na korzystanie z telefonu i aplikacji zostało poszerzone o zdalne blokowanie telefonu ...

-

![Czym jest instrument płatniczy? Najważniejsze informacje [© pixabay.com] Czym jest instrument płatniczy? Najważniejsze informacje]()

Czym jest instrument płatniczy? Najważniejsze informacje

... ta pozwala dokonywać transakcji telefonem w sposób zbliżony do kart płatniczych, czyli poprzez przyłożenie do terminala. W wyniku nawiązania łączności internetowej zaimplementowanej w urządzeniu przenośnym – co daje możliwość dokonywania płatności na wskazany adres e-mail lub numer telefonu komórkowego. W Polsce na popularności zyskuje zwłaszcza ...

-

![W T-Mobile na kartę oferta z 4800 GB ekstra przez rok W T-Mobile na kartę oferta z 4800 GB ekstra przez rok]()

W T-Mobile na kartę oferta z 4800 GB ekstra przez rok

... Internetu”. Samodzielnie zarejestruj nowy numer w aplikacji „Mój T‑Mobile” Użytkownicy, którzy ... numer telefonu, który chcemy zarejestrować, numer PUK oraz adres e-mail. Następnie klient zostaje przekierowany do MojeID, aby potwierdzić swoją tożsamość. W tym celu wybiera swój bank i loguje się do niego – bank przedstawi dane, które będą przekazane do ...

-

![Porozmawiaj z ręką [© pizuttipics - Fotolia.com] Porozmawiaj z ręką]()

Porozmawiaj z ręką

... ręki są wykorzystywane również do obsługi funkcji aparatu - aby odebrać rozmowę, należy dotknąć palcem wskazującym kciuka, a następnie wetknąć palec do małżowiny usznej. Aby się rozłączyć, wystarczy ponownie dotknąć palcem wskazującym kciuka. Aby nie powiększać gabarytów telefonu, nie posiada on klawiatury - numer rozmówcy jest wybierany ...

Tematy: telefony komórkowe -

![Kradzież już nieopłacalna? [© pizuttipics - Fotolia.com] Kradzież już nieopłacalna?]()

Kradzież już nieopłacalna?

... mówią tylko o blokowaniu skradzionego telefonu, operatorzy na mocy ww. porozumienia oferują również komplementarną usługę odblokowania uprzednio zablokowanego aparatu, stosując procedurę zbieżną z procedurą blokowania numeru IMEI. Z informacji uzyskanych przez kontrolerów URTiP wynika, że operatorzy od 1 do 20 stycznia 2005 r. przyjęli ...

-

![Jakość usług w bankach Jakość usług w bankach]()

Jakość usług w bankach

... telefonu. Każda obserwacja dotyczyła innego produktu w zależności od oferty prezentowanej przez dany bank. Przedstawione poniżej wyniki badań dotyczą tylko rynku polskiego. By nie tworzyć sztucznych profili klientów czy scenariuszy, które w pewien sposób zafałszowują dane, ISC postanowiło wybrać do ...

-

![Delfin, Pelikan i Pantera w Orange - zmiany Delfin, Pelikan i Pantera w Orange - zmiany]()

Delfin, Pelikan i Pantera w Orange - zmiany

... do wszystkich sieci są wymienne na SMS-y do wszystkich sieci. Plany taryfowe Delfin w Orange to propozycja dla klientów, którzy korzystają z telefonu głównie by rozmawiać. W nowej ofercie, co miesiąc dostaną dużą liczbę minut na rozmowy do wszystkich sieci a dodatkowo bezpłatne połączenia nawet do ...

-

![Konto Avocado: przelewy SMS i SMS Bankomat [© denphumi - Fotolia.com] Konto Avocado: przelewy SMS i SMS Bankomat]()

Konto Avocado: przelewy SMS i SMS Bankomat

... do aplikacji na smartfonie lub na stronie internetowej. Nie trzeba nawet pamiętać numeru konta odbiorcy, a jedynie numer jego telefonu. Co więcej, przelewy za pośrednictwem tej usługi można wykonać zarówno do osób posiadających pakiet Avocado, jak i do ...

-

![Szkodliwe programy mobilne 2011 Szkodliwe programy mobilne 2011]()

Szkodliwe programy mobilne 2011

... (IMEI i IMSI, państwo, numer telefonu) niż osobiste i poufne informacje dotyczące jego właściciela. Wyjątkiem od reguły jest trojan Nickspy (Trojan-Spy.AndroidOS.Nickspy). Zagrożenie to potrafi rejestrować wszystkie rozmowy właściciela na zainfekowanym urządzeniu w plikach audio, a następnie przesyłać te pliki do zdalnego serwera kontrolowanego ...

-

![Operatorzy komórkowi mają u Polaków 711 mln zł [© Rawf8 - Fotolia.com] Operatorzy komórkowi mają u Polaków 711 mln zł]()

Operatorzy komórkowi mają u Polaków 711 mln zł

... za korzystanie z telefonu na obszarze Europejskiego Obszaru Gospodarczego nie będą wysokie. Minuta rozmowy wykonywanej przez osobę, która przebywa poza Polską, a dzwoni do kraju lub ... baczności wyjeżdżający poza UE. Minuta rozmowy na turecki numer może kosztować w zależności od operatora od 2,3 do 2,90 zł, a na egipski nawet ponad 8 zł. Trzeba będzie ...

-

![Czym jest procedura "Know Your Customer"? [© MaxPolis - Fotolia.com] Czym jest procedura "Know Your Customer"?]()

Czym jest procedura "Know Your Customer"?

... mieć zablokowany dostęp do niektórych metod płatności lub funkcjonalności. Konsumenci zgłaszali przypadki do ECC-Net, gdzie powtarzające się reklamacje lub zwroty prowadziły do zablokowania kont, często bez wyjaśnienia. Dane osobowe, które zazwyczaj zbierają przedsiębiorcy: Imię i nazwisko oraz adres pocztowy Adres e-mail i numer telefonu Adres IP ...

-

![Zmiana IMEI karalna? [© pizuttipics - Fotolia.com] Zmiana IMEI karalna?]()

Zmiana IMEI karalna?

... . Ponieważ w Polsce popularny jest proceder "łamania" blokady numeru IMEI telefonu komórkowego, prezes Urzędu Regulacji Telekomunikacji i Poczty zamierza podjąć działania mające doprowadzić do ścigania osób trudniących się procederem wprowadzania skradzionych aparatów telefonicznych do wtórnego obiegu. Przed wejściem w życie nowych przepisów Prawa ...

-

![TPSA ma wstrzymać podwyżkę [© pizuttipics - Fotolia.com] TPSA ma wstrzymać podwyżkę]()

TPSA ma wstrzymać podwyżkę

... .pl. W praktyce wygląda to tak, że konsument korzystając z posiadanego telefonu stacjonarnego na przykład w sieci TP SA (należy do niej 90 proc. wszystkich abonentów) wybiera specjalny numer rozpoczynający się od 0-708-1, a następnie po usłyszeniu sygnału – właściwy numer docelowy (na przykład w Stanach Zjednoczonych lub Niemczech). Abonent ...

-

![Onet: międzynarodowe rozmowy komórkowe [© stoupa - Fotolia.com] Onet: międzynarodowe rozmowy komórkowe]()

Onet: międzynarodowe rozmowy komórkowe

... do połączeń z telefonu komórkowego na cały świat za zryczałtowaną opłatą około 3 złotych (1 dolara US) tygodniowo. OnetRebtel jest usługą, dzięki której można łączyć się za pomocą telefonu komórkowego w Polsce z komórką np. w Anglii, ponosząc tylko koszt rozmowy lokalnej. Onet.pl uruchomił stronę, która umożliwia dostęp do ... lokalny numer dostępowy, ...

-

![Polski Kaspersky Mobile Security 8.0 Polski Kaspersky Mobile Security 8.0]()

Polski Kaspersky Mobile Security 8.0

... SMS-a lub e-maila, powiadamiając użytkownika o nowym numerze telefonu bez wiedzy jego „nowego właściciela”. Dzięki tej funkcji można usunąć dane ze smartfonu lub zablokować go bez względu na okoliczności. Ponadto, organy ścigania mogą wykorzystać nowy numer do śledzenia skradzionego urządzenia i zwrócenia go prawowitemu właścicielowi ...

-

![Karta przedpłacona jako prezent gwiazdkowy Karta przedpłacona jako prezent gwiazdkowy]()

Karta przedpłacona jako prezent gwiazdkowy

... . 9. Zapisz sobie numer telefonu, pod którym można zastrzec kartę i przechowuj go w innym miejscu niż kartę, żeby w razie ewentualnej kradzieży / zgubienia karty, nie stracić jednocześnie numeru telefonu do jej zastrzeżenia. 10. Nie przechowuj karty z paskiem magnetycznym w pobliżu urządzeń elektronicznych np. telewizora, telefonu komórkowego itp ...

-

![Plus dla Firm teraz bez limitów Plus dla Firm teraz bez limitów]()

Plus dla Firm teraz bez limitów

... telefonu, nielimitowane połączenia do wszystkich sieci komórkowych i na stacjonarne już za 39 zł netto w ofercie z telefonem, nielimitowane odbieranie połączeń w Unii Europejskiej i dodatkowe minuty na połączenia do UE już od 49 zł netto, bezpłatne pakiety połączeń i Internetu w roamingu w UE. aż 6 abonamentów gratis dla przenoszących numer ...

-

![Użytkownicy Play na celowniku oszustów [© weerapat1003 - Fotolia.com] Użytkownicy Play na celowniku oszustów]()

Użytkownicy Play na celowniku oszustów

... (lub nie) namowom do wysyłki sms, która ma służyć odczytaniu niedostarczonego mms’a. Numer, na który mamy wysłać sms to tzw. numer premium. Jego rzeczywisty koszt ... takich portfeli. W każdym z tych przypadków bitcoiny mogą zostać przesłane do innej osoby przez Internet do dowolnego posiadacza adresu bitcoin [źródło: wikipedia]. Ale przecież wysyłamy ...

-

![Urządzenia mobilne, czyli cyberbezpieczeństwo nieujarzmione [© thodonal - Fotolia.com] Urządzenia mobilne, czyli cyberbezpieczeństwo nieujarzmione]()

Urządzenia mobilne, czyli cyberbezpieczeństwo nieujarzmione

... do czynienia (osobiście lub wśród rodziny czy znajomych) z jakąś formą cyberzagrożenia na smartfonie. Najczęściej dotyczyło to zainfekowania telefonu wirusem (19%) oraz włamania na konto na portalu społecznościowym (16%) lub na konto pocztowe (6%). 5% stanowiło zainfekowanie telefonu ...

-

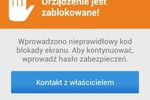

![Ransomware zadręcza Androida [© kaptn - Fotolia.com] Ransomware zadręcza Androida]()

Ransomware zadręcza Androida

... W trakcie instalacji najczęściej prosi ona o zgodę na dostęp do różnych funkcji telefonu, by móc przejąć nad nim kontrolę – tłumaczy Kamil Sadkowski, ... do oglądania filmów „dla dorosłych”. Po aktywowaniu ransomware zmieniał numer PIN urządzenia oraz wyświetlał rzekomy komunikat FBI o tym, że pornografia jest karalna, grożąc, że screeny z telefonu ...

-

![Telefon myPhone Halo S Telefon myPhone Halo S]()

Telefon myPhone Halo S

... 8 fotokontaktów oraz stację ładującą. Aby dłużej używać telefon wystarczy odłożyć go do bazy podłączonej do gniazdka (w zestawie znajduje się również adapter do tradycyjnego ładowania). Dzięki takiemu rozwiązaniu urządzenie może z powodzeniem pełnić rolę telefonu domowego oraz komórki. Halo S jest wyposażony w aparat VGA, przycisk funkcyjny SOS ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![System Android zaatakowany przez ogromny botnet [© smex - Fotolia.com] System Android zaatakowany przez ogromny botnet](https://s3.egospodarka.pl/grafika2/system-Android/System-Android-zaatakowany-przez-ogromny-botnet-124954-150x100crop.jpg)

![Polska: wydarzenia tygodnia 44/2015 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 44/2015](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-44-2015-vgmzEK.jpg)

![CEIDG - jakie zmiany? [© Narong Jongsirikul - Fotolia.com] CEIDG - jakie zmiany?](https://s3.egospodarka.pl/grafika2/CEIDG/CEIDG-jakie-zmiany-176901-150x100crop.jpg)

![Jak zabezpieczyć konto na Facebooku? [© Cybrain - Fotolia.com] Jak zabezpieczyć konto na Facebooku?](https://s3.egospodarka.pl/grafika2/facebook/Jak-zabezpieczyc-konto-na-Facebooku-182945-150x100crop.jpg)

![Uwaga na telefonicznych oszustów [© pizuttipics - Fotolia.com] Uwaga na telefonicznych oszustów](https://s3.egospodarka.pl/grafika/oszustwa-telefoniczne/Uwaga-na-telefonicznych-oszustow-QhDXHQ.jpg)

![Kroll Ontrack: kasowanie danych przez SMS [© pizuttipics - Fotolia.com] Kroll Ontrack: kasowanie danych przez SMS](https://s3.egospodarka.pl/grafika/telefony-komorkowe/Kroll-Ontrack-kasowanie-danych-przez-SMS-QhDXHQ.jpg)

!["Twój Backup" w Orange [© pizuttipics - Fotolia.com] "Twój Backup" w Orange](https://s3.egospodarka.pl/grafika/Orange/Twoj-Backup-w-Orange-QhDXHQ.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Czym jest instrument płatniczy? Najważniejsze informacje [© pixabay.com] Czym jest instrument płatniczy? Najważniejsze informacje](https://s3.egospodarka.pl/grafika2/instrument-platniczy/Czym-jest-instrument-platniczy-Najwazniejsze-informacje-244520-150x100crop.jpg)

![Porozmawiaj z ręką [© pizuttipics - Fotolia.com] Porozmawiaj z ręką](https://s3.egospodarka.pl/grafika/telefony-komorkowe/Porozmawiaj-z-reka-QhDXHQ.jpg)

![Kradzież już nieopłacalna? [© pizuttipics - Fotolia.com] Kradzież już nieopłacalna?](https://s3.egospodarka.pl/grafika/kradziez-telefonow-komorkowych/Kradziez-juz-nieoplacalna-QhDXHQ.jpg)

![Konto Avocado: przelewy SMS i SMS Bankomat [© denphumi - Fotolia.com] Konto Avocado: przelewy SMS i SMS Bankomat](https://s3.egospodarka.pl/grafika/SMS-Bankomat/Konto-Avocado-przelewy-SMS-i-SMS-Bankomat-iQjz5k.jpg)

![Operatorzy komórkowi mają u Polaków 711 mln zł [© Rawf8 - Fotolia.com] Operatorzy komórkowi mają u Polaków 711 mln zł](https://s3.egospodarka.pl/grafika2/operatorzy-komorkowi/Operatorzy-komorkowi-maja-u-Polakow-711-mln-zl-194556-150x100crop.jpg)

![Czym jest procedura "Know Your Customer"? [© MaxPolis - Fotolia.com] Czym jest procedura "Know Your Customer"?](https://s3.egospodarka.pl/grafika2/Know-Your-Customer/Czym-jest-procedura-Know-Your-Customer-265459-150x100crop.jpg)

![Zmiana IMEI karalna? [© pizuttipics - Fotolia.com] Zmiana IMEI karalna?](https://s3.egospodarka.pl/grafika/numer-IMEI/Zmiana-IMEI-karalna-QhDXHQ.jpg)

![TPSA ma wstrzymać podwyżkę [© pizuttipics - Fotolia.com] TPSA ma wstrzymać podwyżkę](https://s3.egospodarka.pl/grafika/TP/TPSA-ma-wstrzymac-podwyzke-QhDXHQ.jpg)

![Onet: międzynarodowe rozmowy komórkowe [© stoupa - Fotolia.com] Onet: międzynarodowe rozmowy komórkowe](https://s3.egospodarka.pl/grafika/polaczenia-miedzynarodowe/Onet-miedzynarodowe-rozmowy-komorkowe-MBuPgy.jpg)

![Użytkownicy Play na celowniku oszustów [© weerapat1003 - Fotolia.com] Użytkownicy Play na celowniku oszustów](https://s3.egospodarka.pl/grafika2/phishing/Uzytkownicy-Play-na-celowniku-oszustow-152610-150x100crop.jpg)

![Urządzenia mobilne, czyli cyberbezpieczeństwo nieujarzmione [© thodonal - Fotolia.com] Urządzenia mobilne, czyli cyberbezpieczeństwo nieujarzmione](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Urzadzenia-mobilne-czyli-cyberbezpieczenstwo-nieujarzmione-196296-150x100crop.jpg)

![Ransomware zadręcza Androida [© kaptn - Fotolia.com] Ransomware zadręcza Androida](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-zadrecza-Androida-202868-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels]](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-50x33crop.jpg) Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

![Co może windykator a co komornik? Różnice i uprawnienia [© pexels] Co może windykator a co komornik? Różnice i uprawnienia](https://s3.egospodarka.pl/grafika2/komornik/Co-moze-windykator-a-co-komornik-Roznice-i-uprawnienia-270905-150x100crop.jpg)

![Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz? [© wygenerowane przez AI] Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz?](https://s3.egospodarka.pl/grafika2/rezydencja-podatkowa/Kiedy-zakup-nieruchomosci-w-Hiszpanii-moze-uczynic-Cie-rezydentem-podatkowym-i-jakie-podatki-zaplacisz-270891-150x100crop.jpg)

![Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć? [© wygenerowane przez AI] Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć?](https://s3.egospodarka.pl/grafika2/wspolnicy-spolki/Podzial-udzialow-w-spolce-Dlaczego-model-50-50-moze-byc-pulapka-i-jak-jej-uniknac-270887-150x100crop.jpg)

![Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki [© wygenerowane przez AI] Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki](https://s3.egospodarka.pl/grafika2/faktury-w-walutach-obcych/Faktura-w-walucie-obcej-w-KSeF-Co-sie-zmienilo-i-jak-unikac-bledow-Nowe-zasady-i-obowiazki-270879-150x100crop.jpg)

![Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział? [© wygenerowane przez AI] Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział?](https://s3.egospodarka.pl/grafika2/AI/Bezplatne-szkolenia-z-AI-od-Google-i-SGH-Rusza-nowa-edycja-Umiejetnosci-Jutra-AI-Jak-wziac-udzial-270878-150x100crop.jpg)

![Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku [© pexels] Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku](https://s3.egospodarka.pl/grafika2/niewyplacalnosc-firmy/Wzrost-PKB-nie-pomogl-Rekordowa-liczba-niewyplacalnosci-firm-w-2025-roku-270876-150x100crop.jpg)