-

![5 mitów na temat bezpieczeństwa infrastruktury krytycznej 5 mitów na temat bezpieczeństwa infrastruktury krytycznej]()

5 mitów na temat bezpieczeństwa infrastruktury krytycznej

... Audyt wykazał, że 89% systemów posiadało takie połączenie. Co więcej, ochrona sieci firmowej była nastawiona jedynie na ogólne procesy biznesowe, bez uwzględniania systemów ... oparte na izolowaniu komputerów od sieci zewnętrznej stanowi istotną pierwszą linię obrony, ochronę należy również zapewnić wewnątrz sieci, na najbardziej podatnych na ataki ...

-

![Prywatna poczta elektroniczna pracowników pełna służbowych spraw [© pixabay.com] Prywatna poczta elektroniczna pracowników pełna służbowych spraw]()

Prywatna poczta elektroniczna pracowników pełna służbowych spraw

... że przedsiębiorcy często nie są do końca świadomi tego, co dzieje się w sieci i na jakie skrzynki trafiają firmowe dokumenty. Nie edukują także swoich pracowników, ... . 14 proc. odpowiada, że postępowali tak, gdy nie mieli dostępu do firmowej poczty, a musieli pilnie coś wysłać. Komunikacja, która wprost określa, jak powinniśmy wypełniać obowiązki ...

-

![Cyberbezpieczne wakacje, czyli jakie? Cyberbezpieczne wakacje, czyli jakie?]()

Cyberbezpieczne wakacje, czyli jakie?

... tak się rzeczywiście stało, może ono rozprzestrzeniać się w obrębie np. sieci firmowej – wyjaśnia Jonas Walker, Director Threat Intelligence w Fortinet. Tego typu sytuacje ... wysokiego okupu Z tego powodu rozważnym zachowaniem będzie zrezygnowanie z korzystania z publicznych sieci Wi-Fi, jeżeli jest to możliwe. Jeśli podróżujemy za granicę i kupimy u ...

-

![TrustPort w wersji biznes TrustPort w wersji biznes]()

TrustPort w wersji biznes

... oprogramowania innego producenta na TrustPort. TrustPort Security Elements Basic Pakiet dla 10 PC. Kompleksowy system zabezpieczeń do ochrony komputerów w sieci firmowej przed złośliwym oprogramowaniem i zagrożeniami pochodzącymi z Internetu. Oprogramowanie może być instalowane zdalnie na poszczególnych stanowiskach pracy za pomocą administracji ...

-

![Techniki hakerskie: socjotechnika i technologie [© beebright - Fotolia.com] Techniki hakerskie: socjotechnika i technologie]()

Techniki hakerskie: socjotechnika i technologie

... uzupełnianych w czasie (niemal) rzeczywistym informacjami o najnowszych zagrożeniach. Te rozproszone sieci neuronowe okazują się bardzo skuteczne, ale tylko przeciwko znanym ... 100 razy i cały czas rośnie. Czytaj także: - Parę sposobów na bezpieczeństwo sieci firmowej - Zagrożenia internetowe: więcej ataków ukierunkowanych Dodajmy do tego nasz coraz ...

-

![Systemy ICS pod ostrzałem [© bobo1980 - Fotolia.com] Systemy ICS pod ostrzałem]()

Systemy ICS pod ostrzałem

... w celu zapewnienia lepszej ochrony przed atakami. Zapewnienie specjalistycznego szkolenia oraz pomocy dla pracowników, jak również partnerów i dostawców posiadających dostęp do sieci firmowej.

-

![Pandemia wzmaga phishing: nawet 600 nowych zagrożeń dziennie Pandemia wzmaga phishing: nawet 600 nowych zagrożeń dziennie]()

Pandemia wzmaga phishing: nawet 600 nowych zagrożeń dziennie

... nie muszą być atakowane bezpośrednio. Wszystkie są podłączone do sieci domowej, co otwiera wiele dróg ataku, a ostatecznym celem jest ... odpowiednio zabezpieczone. Oczywiście konieczne jest także zapewnienie ochrony w firmowej infrastrukturze. Szczególnie zalecane jest skorzystanie z wieloskładnikowego uwierzytelniania i systemów jednokrotnego ...

-

![Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze? [© pixabay.com] Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?]()

Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?

... .: Bezpieczeństwo poczty e-mail Zarządzanie aktualizacjami i łatkami Monitoring systemów i sieci Segmentację sieci Backup i przywracanie systemu po awarii Polityki i procedury Szkolenia ... Często z jego poziomu chcą wejść w posiadanie haseł do innych elementów firmowej infrastruktury IT, przeszukując różne obszary systemów, gdzie tego typu informacje ...

-

![Cyberataki na LinkedIn: jak zagrażają bezpieczeństwu IT firm? Cyberataki na LinkedIn: jak zagrażają bezpieczeństwu IT firm?]()

Cyberataki na LinkedIn: jak zagrażają bezpieczeństwu IT firm?

... w kontekście zawodowym i w godzinach pracy. W rezultacie otwieranie złośliwych linków i stron internetowych również potencjalnie naraża firmy na atak, ponieważ pracownicy są online w sieci firmowej i nie są wystarczająco wyczuleni na oszustwa na LinkedIn. Platforma staje się coraz bardziej interesująca dla firm pod dwoma względami. Umożliwia ...

-

![Punkty dostępowe firmy Funkwerk Punkty dostępowe firmy Funkwerk]()

Punkty dostępowe firmy Funkwerk

... na odseparowanie poszczególnych klientów sieci radiowej na poziomie pojedynczej komórki oraz w obrębie sieci szkieletowej. Produkty Funkwerk-EC wykorzystują standard ... funkwerk W1002 i funkwerk W2002 obsługują aktualne standardy bezpieczeństwa i zapewniają ochronę firmowej infrastruktury przed infiltracją. Oprócz znanych już zabezpieczeń WEP i WPA, ...

-

![Linux zaatakowany przez malware FreakOut Linux zaatakowany przez malware FreakOut]()

Linux zaatakowany przez malware FreakOut

... wykorzystane jako platforma do przeprowadzania kolejnych cyberataków, takich jak wykorzystanie zasobów systemowych do wydobywania kryptowalut, rozprzestrzenianie szkodliwych plików poprzecznie w sieci firmowej, czy przeprowadzanie ataków na cele zewnętrzne, w tym ataki DDoS, dzięki połączeniu komputerów w potężny botnet IRC (czyli zbiór maszyn ...

-

![Służbowy telefon na urlopie zagrożeniem dla firmy Służbowy telefon na urlopie zagrożeniem dla firmy]()

Służbowy telefon na urlopie zagrożeniem dla firmy

... tym idzie - odczytywać wiadomości e-mail, dane karty kredytowej lub dane logowania do sieci firmowej. Aby chronić dane firmowe i zapobiegać nadużyciom, nie wolno dopuścić do ... w G DATA CyberDefense. - Zagrożeniem w czasie surfowania po internecie mogą być zarówno publiczne sieci Wi-Fi, jak i porty USB używane do ładowania. Aby uwrażliwić pracowników ...

-

![Usługa Era Numer Stacjonarny [© pizuttipics - Fotolia.com] Usługa Era Numer Stacjonarny]()

Usługa Era Numer Stacjonarny

... w oparciu o infrastrukturę sieci komórkowej PTC. ... sieci Era. Klienci mogą zmieniać te ustawienia, a także przekierować połączenia z telefonu stacjonarnego na swój numer komórkowy. Usługi telefonii stacjonarnej sieci Era dostępne są na terenie całej Polski, we wszystkich 49 strefach numeracyjnych. Tak, jak w przypadku Ery Domowej i Ery Firmowej ...

-

![Symantec Brightmail Gateway 9.0 [© Nmedia - Fotolia.com] Symantec Brightmail Gateway 9.0]()

Symantec Brightmail Gateway 9.0

... rozwiązania Brightmail Gateway 9.0 klienci mogą korzystać z dostępu do globalnej sieci wywiadowczej, automatycznie przesyłając dane bezpośrednio do sieci Symantec Probe Network, która składa się z pięciu milionów fikcyjnych ... funkcje sprawdzania poprawności, uwierzytelniania, rozwiązywania adresów i kierowania poczty e-mail w ramach firmowej ...

-

![ESET: zagrożenia internetowe IX 2010 ESET: zagrożenia internetowe IX 2010]()

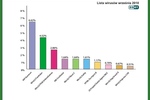

ESET: zagrożenia internetowe IX 2010

... środowiska firmowe i jak się okazało był bardzo skuteczny, jednak jak podkreśla ESET nawet najlepsze rozwiązania zabezpieczające nie zagwarantują skutecznej ochrony sieci firmowej, jeśli zaniedba się szkolenia pracowników. Liderem wrześniowego rankingu zagrożeń przygotowanego przez laboratoria firmy ESET, po raz kolejny okazały się aplikacje ...

-

![Kaspersky Endpoint Security 8 i Security Center Kaspersky Endpoint Security 8 i Security Center]()

Kaspersky Endpoint Security 8 i Security Center

... zapewnienia natychmiastowej ochrony lub zostać skonfigurowane w taki sposób, aby zapewniać ochronę przed określonymi zagrożeniami, niezależnie od rozmiaru i stopnia skomplikowania sieci firmowej. Ceny i dostępność nowych produktów Kaspersky Endpoint Security 8 for Windows i Kaspersky Security Center wchodzą w skład Kaspersky Open Space Security ...

-

![G Data: wirusowe prognozy 2014 G Data: wirusowe prognozy 2014]()

G Data: wirusowe prognozy 2014

... będą wykorzystywać dostęp do firmowego konta w chmurze, by podrzucić np. zainfekowane pliki tekstowe. Pozwoli to na wprowadzenie złośliwego oprogramowania do sieci firmowej przedsiębiorstwa, do którego serwera w chmurze hakerzy uzyskaliby dostęp. III. Mistrzostwa Świata w Brazylii Okres poprzedzający, jak i sam Mundial, będą czasem intensywnej ...

-

![Ataki hakerskie w I połowie 2016: Polska wśród najbardziej zagrożonych Ataki hakerskie w I połowie 2016: Polska wśród najbardziej zagrożonych]()

Ataki hakerskie w I połowie 2016: Polska wśród najbardziej zagrożonych

... mobilnych i niezbędne staje się przeznaczenie większych środków, aby je odpowiednio zabezpieczyć. Aktualnie zabezpieczenia mobilne cały czas stoją daleko za zabezpieczeniami sieci firmowej, więc wzmocnienie ochrony urządzeń przenośnych powinno być dla firm jednym z głównych priorytetów – dodaje Michael Shaulov.

-

![Ataki typu BPC coraz powszechniejsze [© Rawf8 - Fotolia.com] Ataki typu BPC coraz powszechniejsze]()

Ataki typu BPC coraz powszechniejsze

... mechanizmów ochrony, które wykraczają poza klasyczną kontrolę styku z internetem oraz umożliwiają wykrywanie nietypowej aktywności w przypadku, gdy przestępcy dostaną się do sieci firmowej. Obejmuje to blokowanie dostępu do systemów o znaczeniu krytycznym, monitorowanie integralności plików i zapobieganie włamaniom w celu powstrzymania penetracji ...

Tematy: atak hakerów, cyberprzestępcy -

![Od bezpiecznej pracy zdalnej dzieli cię 7 kroków. Co musisz zrobić? Od bezpiecznej pracy zdalnej dzieli cię 7 kroków. Co musisz zrobić?]()

Od bezpiecznej pracy zdalnej dzieli cię 7 kroków. Co musisz zrobić?

... tokenem bezpieczeństwa. Rozwiązanie to powinno być używane zwłaszcza przy dostępie do informacji finansowych lub logowaniu do sieci firmowej. Aktualizuj oprogramowanie domowych urządzeń. Popularne urządzenia podłączone do domowej sieci mogą stać się furtką dla cyberprzestępców, ponieważ często nie są odpowiednio aktualizowane. Należy upewnić się ...

-

![Mobilna praca i styl życia [© Syda Productions - Fotolia.com] Mobilna praca i styl życia]()

Mobilna praca i styl życia

... gdyż sieci firmowe stanowią szczególne wyzwanie. W opinii specjalistów, aby osiągnąć w 2005r. liczbę 95% firmowych notebooków z wbudowaną Wi-Fi, przedsiębiorstwa już muszą planować zmianę swoich struktur sieci komputerowych. Pracownicy IT muszą ustalić strategię działań firmy, która z jednej strony zapewni bezpieczeństwo sieci firmowej, a z drugiej ...

-

![Między rewolucją a ewolucją, czyli...o zmianie w pracy menedżera [© endostock - Fotolia.com] Między rewolucją a ewolucją, czyli...o zmianie w pracy menedżera]()

Między rewolucją a ewolucją, czyli...o zmianie w pracy menedżera

... organizacji całego procesu, drożności kanałów informacyjnych oraz skutecznego wykorzystania istniejących sieci komunikacyjnych w firmie (uwaga na „luki” w sieciach, które powodują, że ... LAT'S CHAT ABOUT BUSINESS - ten program skierowano do każdego, kto korzysta z sieci firmowej Forda, czyli dla około 100 000 zatrudnionych. Co tydzień, o określonej ...

-

![Microsoft i Nortel kontra Cisco [© Syda Productions - Fotolia.com] Microsoft i Nortel kontra Cisco]()

Microsoft i Nortel kontra Cisco

... bezpośrednio konkurować ze sobą w celu przekonania korporacji do zamiany standardowej sieci telefonicznej na telefonię internetową. “Wojna rozpoczęła się na dobre.” – powiedział ... . Cisco sprzedaje również swój program CallManager, jako zamiennik wewnątrz firmowej centrali telefonicznej, dzięki któremu możliwe jest łączenie dzwoniących z zewnątrz z ...

-

![Utrata danych: 10 błędów pracowników [© Scanrail - Fotolia.com] Utrata danych: 10 błędów pracowników]()

Utrata danych: 10 błędów pracowników

... rozpowszechniona w Stanach Zjednoczonych (74%) i Indiach (79%). 3. Nieautoryzowany dostęp do sieci lub infrastruktury. W zeszłym roku dwóch na pięciu informatyków spotkało się z przypadkami korzystania przez pracowników z obszarów sieci lub infrastruktury firmowej, do których nie mieli uprawnień. Przypadki tego typu występowały najczęściej ...

-

![Telefon Nokia E7 Communicator Telefon Nokia E7 Communicator]()

Telefon Nokia E7 Communicator

... sieci 260 000 hotspotów WiFi w 90 krajach oraz informacje o połączeniach lotniczych, opóźnieniach i zmianach w przelotach. Licencja na obie te aplikacje jest półroczna. Użytkownicy biznesowi telefonu Nokia E7 Communicator docenią bezpośredni i bezpieczny dostęp w czasie rzeczywistym do poczty e-mail, kalendarza, kontaktów, zadań i firmowej książki ...

-

![Strony internetowe - technologia flash [© Minerva Studio - Fotolia.com] Strony internetowe - technologia flash]()

Strony internetowe - technologia flash

... bezpośrednio wyrażane żądanie internautów: „Zabawcie nas!”. Do treści najchętniej poszukiwanych w Sieci przez internautów niezależnie od wieku należą gry, interaktywne zabawy, animacje i ... związany z flashową kreacją musi zrekompensować im wyższe koszty zbudowania i obsługi firmowej witryny. Jak już wspomniano, wbrew pozorom wiek aktualnych czy ...

-

![Marketing mobilny: jak dogonić klienta? [© Minerva Studio - Fotolia.com] Marketing mobilny: jak dogonić klienta?]()

Marketing mobilny: jak dogonić klienta?

... klient, który posiada aplikację, ma możliwość meldowania się w sklepach należących do sieci, za co otrzymuje rabat w wysokości 1 dolara. Dodatkowo im częściej odwiedza ... atakowany był informacją o klubie niemalże z każdej strony: informacje były na Facebooku, firmowej stronie www, w sklepach stacjonarnych (szyldy i naklejki), a także na materiałach ...

-

![Internetowa Rewolucja w sektorze MSP Internetowa Rewolucja w sektorze MSP]()

Internetowa Rewolucja w sektorze MSP

... umieścić wizytówkę na internetowych mapach, wypróbować kampanię reklamową w sieci oraz dowiedzieć się więcej o obecności online i efektywnym wykorzystaniu Internetu w swojej działalności. W drugim roku Internetowej Rewolucji do oferty narzędzi home.pl umożliwiających stworzenie firmowej strony WWW dołączyła platforma sklepowa Clik Shop pozwalająca ...

-

![Norton 360 w wersji 6.0 Norton 360 w wersji 6.0]()

Norton 360 w wersji 6.0

... z sieci. Norton Management ― innowacyjna konsola udostępnia zaawansowane funkcje (wykorzystujące technologię chmury) zdalnego zarządzania produktami marki Norton w sieci domowej lub firmowej. Bandwidth Management ― ogranicza pobieranie aktualizacji programów Norton, które nie są krytyczne, tak, aby podczas korzystania z sieci, w których ...

-

![ESET dla firm: nowe produkty już wkrótce ESET dla firm: nowe produkty już wkrótce]()

ESET dla firm: nowe produkty już wkrótce

... Local Cache, który przechowuje dane dotyczące skanowanych plików, dzięki czemu nie są one ponownie sprawdzane na innych maszynach w tej samej sieci firmowej.

-

![Barracuda Essentials for Office 365 i Email Security Service z lepszą ochroną [© ra2 studio - Fotolia.com] Barracuda Essentials for Office 365 i Email Security Service z lepszą ochroną]()

Barracuda Essentials for Office 365 i Email Security Service z lepszą ochroną

... do wiadomości e-mail. Chmurowa platforma analityczna firmy Barracuda łączy informacje o zagrożeniach pochodzące z różnych wektorów ataku, takich jak poczta e-mail, sieci, aplikacje, strony internetowe, urządzenia mobilne i użytkownicy. Ochrona łączy – zabezpiecza użytkowników, którzy klikają fałszywe lub złośliwe łącza, otwierając je w bezpiecznej ...

-

![Bezpieczeństwo danych i systemów IT w 6 krokach [© MK-Photo - Fotolia.com] Bezpieczeństwo danych i systemów IT w 6 krokach]()

Bezpieczeństwo danych i systemów IT w 6 krokach

... się w organizacji. Inwentaryzacja sprzętu jest jednym z takich działań. Ewidencjonujemy wszystkie maszyny dla użytkowników, gdyż to one są oknem na świat z sieci firmowej. Całościową dokumentację do każdego obszaru należy tworzyć w grupach roboczych, które są odpowiedzialne za poszczególne obszary. Pełną pieczę nad dokumentacją powinien ...

-

![Ochrona przed ransomware w 10 krokach Ochrona przed ransomware w 10 krokach]()

Ochrona przed ransomware w 10 krokach

... Czym jest ransomware? Ransomware jest formą złośliwego oprogramowania, które infekuje urządzenia, sieci i centra danych. Sprawia ono, że dostęp do danych staje się niemożliwy ... zaczęli również wykorzystywać podatne serwery WWW jako punkt wyjścia do infekcji sieci firmowej. Jak się uchronić? Oto 10 rzeczy, które powinieneś zrobić, aby chronić ...

-

![6 sposobów na to, aby ktoś zaczął czytać twojego bloga 6 sposobów na to, aby ktoś zaczął czytać twojego bloga]()

6 sposobów na to, aby ktoś zaczął czytać twojego bloga

... zawierających linki odsyłające do bloga. Korzystaj też z kampanii w sieci wyszukiwania Google AdWords oraz sieci reklamowej Facebook, dzięki którym wyświetlisz swój artykuł ... innymi Nic nie stoi na przeszkodzie, byś dołączył do grona najlepszych, szczególnie że w blogosferze firmowej łatwo się wyróżnić. Konkurencja nadal nie jest silna, tym lepiej ...

-

![Kaspersky Web Traffic Security Kaspersky Web Traffic Security]()

Kaspersky Web Traffic Security

... jak również ogranicza ryzyko i obniża koszty pomocy IT. Kaspersky Web Traffic Security powstrzymuje zagrożenia w momencie, gdy próbują przeniknąć z internetu do sieci firmowej, zanim dotrą do urządzeń pracowników. Kaspersky Web Traffic Security posiada wielowarstwowy silnik antywirusowy oparty na uczeniu maszynowym. Dzięki uaktualnionej technologii ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Prywatna poczta elektroniczna pracowników pełna służbowych spraw [© pixabay.com] Prywatna poczta elektroniczna pracowników pełna służbowych spraw](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Prywatna-poczta-elektroniczna-pracownikow-pelna-sluzbowych-spraw-239010-150x100crop.jpg)

![Techniki hakerskie: socjotechnika i technologie [© beebright - Fotolia.com] Techniki hakerskie: socjotechnika i technologie](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-it/Techniki-hakerskie-socjotechnika-i-technologie-183713-150x100crop.jpg)

![Systemy ICS pod ostrzałem [© bobo1980 - Fotolia.com] Systemy ICS pod ostrzałem](https://s3.egospodarka.pl/grafika2/ICS/Systemy-ICS-pod-ostrzalem-209789-150x100crop.jpg)

![Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze? [© pixabay.com] Cyberbezpieczeństwo pod znakiem pandemii: ransomware i co jeszcze?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-pod-znakiem-pandemii-ransomware-i-co-jeszcze-235490-150x100crop.jpg)

![Usługa Era Numer Stacjonarny [© pizuttipics - Fotolia.com] Usługa Era Numer Stacjonarny](https://s3.egospodarka.pl/grafika/Era/Usluga-Era-Numer-Stacjonarny-QhDXHQ.jpg)

![Symantec Brightmail Gateway 9.0 [© Nmedia - Fotolia.com] Symantec Brightmail Gateway 9.0](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Brightmail-Gateway-9-0-Qq30bx.jpg)

![Ataki typu BPC coraz powszechniejsze [© Rawf8 - Fotolia.com] Ataki typu BPC coraz powszechniejsze](https://s3.egospodarka.pl/grafika2/atak-hakerow/Ataki-typu-BPC-coraz-powszechniejsze-212917-150x100crop.jpg)

![Mobilna praca i styl życia [© Syda Productions - Fotolia.com] Mobilna praca i styl życia](https://s3.egospodarka.pl/grafika/urzadzenia-mobilne/Mobilna-praca-i-styl-zycia-d8i3B3.jpg)

![Między rewolucją a ewolucją, czyli...o zmianie w pracy menedżera [© endostock - Fotolia.com] Między rewolucją a ewolucją, czyli...o zmianie w pracy menedżera](https://s3.egospodarka.pl/grafika/zmiany-w-organizacji/Miedzy-rewolucja-a-ewolucja-czyli-o-zmianie-w-pracy-menedzera-r420Ug.jpg)

![Microsoft i Nortel kontra Cisco [© Syda Productions - Fotolia.com] Microsoft i Nortel kontra Cisco](https://s3.egospodarka.pl/grafika/telefonia-IP/Microsoft-i-Nortel-kontra-Cisco-d8i3B3.jpg)

![Utrata danych: 10 błędów pracowników [© Scanrail - Fotolia.com] Utrata danych: 10 błędów pracowników](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informacji/Utrata-danych-10-bledow-pracownikow-apURW9.jpg)

![Strony internetowe - technologia flash [© Minerva Studio - Fotolia.com] Strony internetowe - technologia flash](https://s3.egospodarka.pl/grafika/flash/Strony-internetowe-technologia-flash-iG7AEZ.jpg)

![Marketing mobilny: jak dogonić klienta? [© Minerva Studio - Fotolia.com] Marketing mobilny: jak dogonić klienta?](https://s3.egospodarka.pl/grafika/marketing-mobilny/Marketing-mobilny-jak-dogonic-klienta-iG7AEZ.jpg)

![Barracuda Essentials for Office 365 i Email Security Service z lepszą ochroną [© ra2 studio - Fotolia.com] Barracuda Essentials for Office 365 i Email Security Service z lepszą ochroną](https://s3.egospodarka.pl/grafika2/Barracuda-Essentials-for-Office-365/Barracuda-Essentials-for-Office-365-i-Email-Security-Service-z-lepsza-ochrona-174491-150x100crop.jpg)

![Bezpieczeństwo danych i systemów IT w 6 krokach [© MK-Photo - Fotolia.com] Bezpieczeństwo danych i systemów IT w 6 krokach](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Bezpieczenstwo-danych-i-systemow-IT-w-6-krokach-174631-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![5 kroków do bezpieczeństwa dzieci w sieci [© Freepik] 5 kroków do bezpieczeństwa dzieci w sieci [© Freepik]](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-dzieci-w-sieci/5-krokow-do-bezpieczenstwa-dzieci-w-sieci-267236-50x33crop.jpg) 5 kroków do bezpieczeństwa dzieci w sieci

5 kroków do bezpieczeństwa dzieci w sieci

![Jak zmieniły się wynagrodzenia członków zarządów na przestrzeni ostatnich 20 lat? [© Freepik] Jak zmieniły się wynagrodzenia członków zarządów na przestrzeni ostatnich 20 lat?](https://s3.egospodarka.pl/grafika2/wynagrodzenia-czlonkow-zarzadow/Jak-zmienily-sie-wynagrodzenia-czlonkow-zarzadow-na-przestrzeni-ostatnich-20-lat-267214-150x100crop.jpg)

![Oszczędzanie pieniędzy: poduszka finansowa wystarcza na 3 miesiące [© Freepik] Oszczędzanie pieniędzy: poduszka finansowa wystarcza na 3 miesiące](https://s3.egospodarka.pl/grafika2/oszczedzanie/Oszczedzanie-pieniedzy-poduszka-finansowa-wystarcza-na-3-miesiace-267216-150x100crop.jpg)

![Bliski Wschód w chaosie: zamknięta przestrzeń powietrzna, loty odwołane. Jakie prawa pasażerów? [© Freepik] Bliski Wschód w chaosie: zamknięta przestrzeń powietrzna, loty odwołane. Jakie prawa pasażerów?](https://s3.egospodarka.pl/grafika2/odwolany-lot/Bliski-Wschod-w-chaosie-zamknieta-przestrzen-powietrzna-loty-odwolane-Jakie-prawa-pasazerow-267237-150x100crop.jpg)