-

![RODO podniesie zaufanie do banków? [© petunyia - Fotolia.com] RODO podniesie zaufanie do banków?]()

RODO podniesie zaufanie do banków?

... regularne doniesienia na temat udanych ataków ze strony cyberprzestępczego półświatka, których celem są właśnie wrażliwe dane klientów instytucji finansowych. Świadectwem na ... wycieku danych z bazy Equifax, jest bardzo długi okres pomiędzy odkryciem ataku, a poinformowaniem opinii publicznej o zajściu. Do naruszenia danych doszło bowiem w okresie ...

-

![Najpopularniejsze cyberzagrożenia 2017 roku [© arrow - Fotolia.com] Najpopularniejsze cyberzagrożenia 2017 roku]()

Najpopularniejsze cyberzagrożenia 2017 roku

... Celem ataków DDoS padają strony internetowe banków, sklepów internetowych itp. - Jedną z takich stron, która w mijającym roku przestała działać w wyniku ataku DDoS, była witryna internetowa brytyjskiej loterii narodowej. W efekcie miliony Brytyjczyków w dniu ataku ... spraw zagranicznych jednego z europejskich państw. Celem pułapek jest zwykle ...

-

![Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić? [© pixabay.com] Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić?]()

Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić?

... w których aplikacje załamują się, i wykorzystania wykrytych w ten sposób luk do przeprowadzenia ataku. Kolejnych ok. 12 proc. ataków polegało na wstrzyknięciu kodu, ... jak polski PESEL), itp. Dominowały próby eksfiltracji numerów kart kredytowych. Głównym celem była Visa, przeciwko której zanotowano ponad trzy czwarte wszystkich ataków tego ...

-

![Cyberbezpieczeństwo 2023 - co nas czeka? [© pixabay.com] Cyberbezpieczeństwo 2023 - co nas czeka?]()

Cyberbezpieczeństwo 2023 - co nas czeka?

... się celem cyberataku. Powierzchnia ataku wciąż się rozszerza, bo przedsiębiorstwa i instytucje dodają do swojej infrastruktury coraz więcej urządzeń, korzystają z ciągle rosnącej liczby usług w chmurze, kontynuują też pracę zdalną. To wszystko sprawia, że firmy muszą ponownie przemyśleć kwestie bezpieczeństwa. Przez lata podstawowym celem ...

-

![Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze [© pixabay.com] Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze]()

Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze

... działań grup haktywistycznych powiązanych z Rosją, należy brać poważnie pod uwagę możliwość ataku na Polskę przed lub podczas wyborów parlamentarnych w tym roku - Wojciech ... zaufania publicznego w naszym regionie – alarmuje Głażewski. Polska jest głównym celem grup haktywistycznych powiązanych z Rosją, a NoName057(16) w ciągu ostatniego roku ...

-

![Igrzyska olimpijskie na celowniku cyberprzestępców Igrzyska olimpijskie na celowniku cyberprzestępców]()

Igrzyska olimpijskie na celowniku cyberprzestępców

... historię cyberataków na Igrzyska Olimpijskie. Wydarzenia sportowe od lat były celem przestępców. Jak wskazują eksperci ds. bezpieczeństwa IT również cyberprzestępców. ... miliarda cyberataków. Wysoki rangą japoński urzędnik stwierdził, że igrzyska padły ofiarą ataku, w wyniku którego doszło do wycieku danych osobowych posiadaczy biletów i ...

-

![Trend Micro Deep Discovery [© Nmedia - Fotolia.com] Trend Micro Deep Discovery]()

Trend Micro Deep Discovery

... bezpośredni dostęp do informacji z bazy danych Trend Micro na temat konkretnego ataku lub złośliwych treści. Integracja z platformą SIEM Rozwiązanie Deep Discovery jest zintegrowane ... rozwiązań Real-Time Threat Management Solutions firmy Trend Micro. Ich celem jest zapewnienie przejrzystości i kontroli nad całą siecią, zbieranie informacji na temat ...

-

![eBay frontem do hakerów. Mimo ostrzeżeń nie załatano luk w zabezpieczeniach [© hvoenok - Fotolia.com] eBay frontem do hakerów. Mimo ostrzeżeń nie załatano luk w zabezpieczeniach]()

eBay frontem do hakerów. Mimo ostrzeżeń nie załatano luk w zabezpieczeniach

... celem ataków cyberprzestępców. Checkpoint odkrył znaczne luki w platformie sprzedażowej serwisu eBay, które pozwalają hakerom na obejście etapu weryfikacji kodu i zdalne sterowanie wrażliwym kodem w celu wymierzenia ataku ... który załaduje dodatkowy skrypt Java z serwera osoby dokonującej ataku. Takie działanie pozwala jej na wstawienie zdalnie ...

-

![Premier ogłosił stopień alarmowy ALFA-CRP. Co to oznacza? Premier ogłosił stopień alarmowy ALFA-CRP. Co to oznacza?]()

Premier ogłosił stopień alarmowy ALFA-CRP. Co to oznacza?

... swoich celów powodując przeciążenie łączy, skutkujące zatrzymaniem działania systemów. Przy zmasowanym ataku ofiarą może paść wiele instytucji, także komercyjnych, jak pokazuje przykład ... złośliwych linków czy oprogramowania do przedsiębiorców. W tym przypadku jednak celem nie jest kradzież danych tylko zablokowanie urządzeń, systemów, z których ...

-

![Wirusy, robaki, phishing I-VI 2007 [© Scanrail - Fotolia.com] Wirusy, robaki, phishing I-VI 2007]()

Wirusy, robaki, phishing I-VI 2007

... estońskich stron internetowych (w tym strony rządowe, banków i instytucji medialnych) stało się celem scentralizowanych ataków DDoS. Strony te otrzymywały olbrzymie ilości żądań, pochodzących ... w cyberprzestrzeni. Na wielu rosyjskich forach dyskusyjnych toczyły się dyskusje o rozpoczęciu zmasowanego ataku. Jak zatem można było się spodziewać, ...

-

![Crimeware a sektor finansowy Crimeware a sektor finansowy]()

Crimeware a sektor finansowy

... 3: po dodaniu sygnatury do antywirusowej bazy danych rozpoczyna się proces testowania. Celem testów jest zidentyfikowanie potencjalnych błędów w dodanych wpisach. Krok 4: po zakończeniu ... że ich twory w końcu zostaną wykryte. Dlatego często wybierają następujący plan ataku: wypuszczają szkodliwy plik, następnie po upływie kilku godzin, gdy programy ...

-

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?]()

Bankowość internetowa może być bezpieczna?

... dostęp do poufnych informacji użytkowników. Podstawowym elementem większości ataków, których celem są dane finansowe, jest socjotechnika. Może być wykorzystywana do ... swoje dane osobowe w celu weryfikacji. Pretekst może się różnić w zależności od ataku, jednak w każdym przypadku klient jest namawiany do wysłania w odpowiedzi na e-mail swoich ...

-

![Hakerzy - historia prawdziwa Hakerzy - historia prawdziwa]()

Hakerzy - historia prawdziwa

... celu. Białe kapelusze w momencie znalezienia luki bezpieczeństwa przesyłają informacje do autorów aplikacji celem jej załatania. Zatem white hats są zwykle badaczami lub audytorami ... Atak na Microsoft W 2001 roku Microsoft stał się pierwszą namacalną ofiarą nowego ataku, którego celem były serwery DNS. W działaniach tych używany był atak DoS (Denial ...

-

![5 technik stosowanych przez cyberprzestępców 5 technik stosowanych przez cyberprzestępców]()

5 technik stosowanych przez cyberprzestępców

... z publicznymi sieciami Wi-Fi. Zdecydowanie należy unikać niezabezpieczonych, które mogą służyć do ataku typu „man-in-the-middle”, w którym cyberprzestępca przechwytuje ruch między urządzeniem użytkownika a routerem. 5. Ataki na urządzenia IoT Coraz popularniejszym celem cyberataków stają się również domowe sprzęty z kategorii internetu rzeczy (ang ...

-

![Trendy w cyberbezpieczeństwie na 2019 rok [© thodonal - Fotolia.com] Trendy w cyberbezpieczeństwie na 2019 rok]()

Trendy w cyberbezpieczeństwie na 2019 rok

... UEFI oraz Exaramel – backdoor łączący NotPetya z Industroyerem. Jeśli chodzi o skalę ataku warto przypomnieć VPNFilter – złośliwe oprogramowanie atakujące urządzenia IoT, które ... ataków ransomware, w ostatnim czasie nieco spada na rzecz cryptominerów. W jego opinii celem cyberprzestępców w przyszłym roku będą ataki skierowane w głównej mierze ...

-

![Ransomware, czyli 1 mld USD zysku rocznie [© Florian Roth - Fotolia.com] Ransomware, czyli 1 mld USD zysku rocznie]()

Ransomware, czyli 1 mld USD zysku rocznie

... zmuszone było zakończyć swoją działalność tuż po ataku. I wprawdzie wiele działów IT już zaczęło wdrażanie zaawansowanych systemów zabezpieczeń, to jednak przedsiębiorstwa pozostają ulubionym celem cyberprzestępców. Szacunki Symantec wskazują, że zaledwie 19 proc. ataków wycelowanych jest w osoby prywatne, a celem pozostałych są firmy i organizacje ...

-

![10 cyberataków na branżę lotniczą [© pixabay.com] 10 cyberataków na branżę lotniczą]()

10 cyberataków na branżę lotniczą

... wykorzystywane przez tysiące podmiotów z branży lotniczej. Wczesne wyniki trwającego wciąż śledztwa sugerują, że celem cyberprzestępców były serwery przechowujące dane klientów linii lotniczych. Firma nie skomentowała dotychczas oficjalnie skali ataku, ale reperkusje dla jej klientów mogą być znaczące. Wydane w maju oświadczenie linie lotniczej ...

-

![Firmy boją się o cyberbezpieczeństwo. Dla co 4. cyberatak to koniec działalności Firmy boją się o cyberbezpieczeństwo. Dla co 4. cyberatak to koniec działalności]()

Firmy boją się o cyberbezpieczeństwo. Dla co 4. cyberatak to koniec działalności

... celem cyberoszustów, przy czym najwyższe wskaźniki odnotowano w Irlandii (38%), Danii (35%) i Francji (29%). W Polsce 18% badanych przedsiębiorców przyznało, że ich firma znalazła się na celowniku cyberprzestępców. Ile z tych ataków faktycznie się udaje? 27% szwajcarskich przedsiębiorstw twierdzi, że padło ofiarą skutecznego ataku ... się celem ataków. ...

-

![GreyEnergy szpieguje polskie firmy energetyczne [© konik60 - Fotolia.com] GreyEnergy szpieguje polskie firmy energetyczne]()

GreyEnergy szpieguje polskie firmy energetyczne

... elektrownie, wodociągi, czy rozdzielnie gazu na Ukrainie. Na skutek ataku cyberprzestępcom udało się przejąć kontrolę nad znajdującymi się w podstacjach elektrycznych ... ekranu i przesyłać je na serwery cyberprzestępców – wyjaśnia Sadkowski. Jak wskazuje ekspert, celem strategicznym GreyEnergy są ataki na stacje robocze kontroli przemysłowej (ICS ...

-

![9 na 10 ataków ransomware celuje w kopie zapasowe 9 na 10 ataków ransomware celuje w kopie zapasowe]()

9 na 10 ataków ransomware celuje w kopie zapasowe

... ataku na czterech typach stanowisk, w tym specjalistów ds. bezpieczeństwa, CISO lub podobnych dyrektorów IT, specjalistów ds. operacji IT i administratorów kopii zapasowych. Raport pokazuje, że nie chodzi już o to, czy firma stanie się celem ... kopii zapasowych. Nie dopuszczaj do ponownego ataku w trakcie odzyskiwania danych Respondentów zapytano, w ...

-

![Cyfrowa tożsamość na celowniku hakerów [© Racool_studio na Freepik] Cyfrowa tożsamość na celowniku hakerów]()

Cyfrowa tożsamość na celowniku hakerów

... dotyczyło incydentów, w których wykorzystywano podatne i publicznie dostępne aplikacje. Eksperci Cisco Talos oceniają, że sprzęt sieciowy pozostanie atrakcyjnym celem ze względu na dużą powierzchnię ataku, którą oferuje, oraz potencjalny dostęp do sieci ofiar. Ta wiedza ponownie uwydatnia konieczność regularnego aktualizowania systemów, zwłaszcza ...

-

![Fala cyberataków na branżę turystyczną Fala cyberataków na branżę turystyczną]()

Fala cyberataków na branżę turystyczną

... Cyberataki mogą zagrażać bezpieczeństwu ruchu lotniczego. Gdy w sierpniu 2024 niemiecka kontrola ruchu lotniczego padła ofiarą ataku APT28 (Fancy Bear - powiązanego z rosyjskim wywiadem), okazało się, że celem były systemy administracyjne i komunikacyjne. Tego typu ataki nie są odosobnione – infrastruktura transportowa coraz częściej staje ...

-

![Dolar ma potencjał jeszcze wzrosnąć Dolar ma potencjał jeszcze wzrosnąć]()

Dolar ma potencjał jeszcze wzrosnąć

... się na kolejną próbę ataku na poziom 5.70. ... celem obecnego spadku EURPLN. USD/PLN Obronienie wsparcia przy 2,9850 przy spadku EURUSD spowodowała ruch powyżej 3,03. Jako, że sądzimy, że na EURUSD kontynuowane będą spadki, USDPLN może wykonać kolejną próbę przełamania oporów powyżej 3,0450. Sygnałem do ruchu powyżej tego poziomu i ewentualnego ataku ...

-

![Skype i bezpieczeństwo sieci Skype i bezpieczeństwo sieci]()

Skype i bezpieczeństwo sieci

... badaniem dotyczącym wykorzystywania Skypa w sieciach korporacyjnych. Jego celem jest: Określenie obaw specjalistów w dziedzinie IT oraz bezpieczeństwa ... badania wynika, że istnieje dwukrotnie większe niebezpieczeństwo wycieku poufnych informacji niż ataku hakera na zasoby intranetu. Jako największe zagrożenia wymieniono: Niesankcjonowany dostęp ...

-

![Sieci botnet: dochodowy interes Sieci botnet: dochodowy interes]()

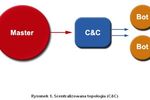

Sieci botnet: dochodowy interes

... bardziej rozpowszechnione. Ataki DDoS mogą być również wykorzystywane jako narzędzie polityczne. Celem tych ataków są zwykle serwery organizacji rządowych. Są one szczególnie niebezpieczne ... częstych żądań pochodzących z tego samego adresu boty otrzymują polecenie przeprowadzenia ataku DDoS na ten adres. Bot próbuje pozostać jak najmniej widoczny na ...

Tematy: boty, bot, botnet, IRCbot, program dla hakerów, sieci zombie, ataki DDoS, komputery zombie, backdoor -

![Cyberprzestępcy wykorzystują Google Trends Cyberprzestępcy wykorzystują Google Trends]()

Cyberprzestępcy wykorzystują Google Trends

... że ten typ ataku wykorzystuje zaawansowane technik SEO (Search Engine Optimization). Są to legalne sposoby tworzenia serwisów internetowych, których celem jest zwiększenie ilości ... treści w zależności od pochodzenia odwiedzającego je użytkownika. W celu ukrycia ataku cyberprzestępcy stosują skrypt, który określa pochodzenie odwiedzającego. Jeżeli ...

-

![Ewolucja spamu 2008 Ewolucja spamu 2008]()

Ewolucja spamu 2008

... poza tym w większości przypadków użytkownicy nie pobrali trojana na swoje maszyny. W innym ataku spamerzy wykorzystali popularność portali społecznościowych do wyłudzenia pieniędzy od ... szczególności Bank of America and Wachovia). Chase Manhattan Bank stał się celem największego ataku, jaki miał miejsce w listopadzie i grudniu 2008 r.; atak był tak ...

-

![Ataki DoS i botnety najgroźniejsze dla firm [© Foto Zihlmann - Fotolia.com] Ataki DoS i botnety najgroźniejsze dla firm]()

Ataki DoS i botnety najgroźniejsze dla firm

... . Niezależnie od motywacji, codziennie powstają nowe rodzaje złośliwego oprogramowania, których celem jest bardzo często atak na wiele stron i przedsiębiorstw jednocześnie, po ... formy – SQL Injection został uznany przez respondentów jako najpoważniejszy rodzaj ataku, jakiego doświadczyli w ciągu ostatnich dwóch lat. Ponad jedna trzecia doświadczyła ...

-

![Spam w VII 2013 r. [© Nmedia - Fotolia.com] Spam w VII 2013 r.]()

Spam w VII 2013 r.

... . W lipcu brytyjski system kredytowy Wonga został wykorzystany do przeprowadzenia typowego ataku phishingowego. Fałszywe powiadomienie wysyłane w imieniu tej firmy informowało odbiorców o problemie ... dostęp do kont – i znajdujących się na nim pieniędzy. W lipcu nowym celem phisherów stała się grupa firm internetowych Alibaba. Oszuści wysyłali fałszywe ...

-

![Eurodolar – czas na odbicie Eurodolar – czas na odbicie]()

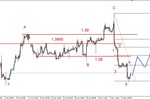

Eurodolar – czas na odbicie

... celem będzie opór w rejonie 1.38 USD. W tym rejonie znajduje się w 38% zniesienia fali spadkowej. W dalszej perspektywie możliwy ruch w dół, ale powinien on być korekcyjny. Po jego zakończeniu spodziewam się udanego ataku ... szczytu może się rozpocząć trwalsza tendencja spadkowa, jej celem może być dolne ograniczenie kilkutygodniowej konsolidacji w ...

-

![5 wymówek przekreślających bezpieczeństwo IT [© Antonio Gravante - Fotolia.com] 5 wymówek przekreślających bezpieczeństwo IT]()

5 wymówek przekreślających bezpieczeństwo IT

... dobrze znane sprawia, że stajemy się łatwym celem dla każdego, kto spróbuje nas zaatakować. Ryzyko ataku zwiększa się z każdym pominiętym uaktualnieniem oprogramowania. Wymówka numer 3 ... , który wczoraj jeszcze był bezpieczny, dzisiaj mógł stać się ofiarą ataku. Możemy znaleźć jeszcze wiele bardziej lub mniej przekonujących usprawiedliwień dla ...

-

![Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok [© DD Images - Fotolia.com] Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok]()

Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok

... , musimy nie tylko dogłębnie znać środowisko zagrożeń, ale również zmienić dynamikę ataku i obrony. Im więcej zatem wiemy o tym, jak działają cyberprzestępcy i co zamierzają, ... w systemie Windows, ale ich celem coraz częściej stanie się oprogramowanie infrastruktury i wirtualizacji. Celem zaawansowanych cyberprzestępców częściej będzie sprzęt ...

-

![Zarządzanie firmą: jak dyscyplinować pracowników? Zarządzanie firmą: jak dyscyplinować pracowników?]()

Zarządzanie firmą: jak dyscyplinować pracowników?

... , jak postępować z pracownikami, aby ci nie zarzucili im nieuzasadnionej krytyki, ataku personalnego, stronniczości, czy braku wsparcia. Tymczasem rozwiązanie jest dość proste, ... w tygodniu – podpowiada Tomasz Pachoł. Rozmowa (analiza problemu i działania korygujące) Celem pierwszej rozmowy jest przede wszystkim diagnoza zaistniałej sytuacji. Podczas ...

-

![Świat: wydarzenia tygodnia 45/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 45/2017]()

Świat: wydarzenia tygodnia 45/2017

... , z ich stale włączonymi mikrofonami i dostępem do bardzo osobistych danych, są atrakcyjnym celem dla cyberprzestępców. - Niedawno firma Check Point odkryła lukę w platformie ... przekazana do urządzenia i zaktualizowana… pozostawiając urządzenie otwarte dla potencjalnego ataku. - Nawet jeśli urządzenie ma wbudowane funkcje zabezpieczeń, często ...

-

![Jak bez backupu odzyskać stronę, sklep lub bloga? Jak bez backupu odzyskać stronę, sklep lub bloga?]()

Jak bez backupu odzyskać stronę, sklep lub bloga?

... najczęściej wykorzystują do rozsyłania spamu, infekowania komputerów odwiedzających użytkowników - celem zaszyfrowania ich urządzeń i wyłudzenia okupu, a także jako nośnik własnych idei ( ... długo, aby zorientować się, że strona www nie działa, ponieważ padła ofiarą ataku, awarii czy manipulacji. - Obok wsparcia ze strony firmy hostingowej, warto ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![RODO podniesie zaufanie do banków? [© petunyia - Fotolia.com] RODO podniesie zaufanie do banków?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/RODO-podniesie-zaufanie-do-bankow-198809-150x100crop.jpg)

![Najpopularniejsze cyberzagrożenia 2017 roku [© arrow - Fotolia.com] Najpopularniejsze cyberzagrożenia 2017 roku](https://s3.egospodarka.pl/grafika2/zagrozenia-w-internecie/Najpopularniejsze-cyberzagrozenia-2017-roku-200213-150x100crop.jpg)

![Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić? [© pixabay.com] Zautomatyzowane cyberataki na aplikacje internetowe. Jak się chronić?](https://s3.egospodarka.pl/grafika2/aplikacje-internetowe/Zautomatyzowane-cyberataki-na-aplikacje-internetowe-Jak-sie-chronic-236272-150x100crop.jpg)

![Cyberbezpieczeństwo 2023 - co nas czeka? [© pixabay.com] Cyberbezpieczeństwo 2023 - co nas czeka?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-2023-co-nas-czeka-250237-150x100crop.jpg)

![Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze [© pixabay.com] Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze](https://s3.egospodarka.pl/grafika2/DDoS/Wybory-parlamentarne-niosa-ryzyko-cyberatakow-Znamy-potencjalne-scenariusze-253504-150x100crop.jpg)

![Trend Micro Deep Discovery [© Nmedia - Fotolia.com] Trend Micro Deep Discovery](https://s3.egospodarka.pl/grafika/ataki-hakerskie/Trend-Micro-Deep-Discovery-Qq30bx.jpg)

![eBay frontem do hakerów. Mimo ostrzeżeń nie załatano luk w zabezpieczeniach [© hvoenok - Fotolia.com] eBay frontem do hakerów. Mimo ostrzeżeń nie załatano luk w zabezpieczeniach](https://s3.egospodarka.pl/grafika2/eBay/eBay-frontem-do-hakerow-Mimo-ostrzezen-nie-zalatano-luk-w-zabezpieczeniach-170697-150x100crop.jpg)

![Wirusy, robaki, phishing I-VI 2007 [© Scanrail - Fotolia.com] Wirusy, robaki, phishing I-VI 2007](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-robaki-phishing-I-VI-2007-apURW9.jpg)

![Bankowość internetowa może być bezpieczna? [© Lasse Kristensen - Fotolia.com] Bankowość internetowa może być bezpieczna?](https://s3.egospodarka.pl/grafika2/bankowosc-elektroniczna/Bankowosc-internetowa-moze-byc-bezpieczna-124518-150x100crop.jpg)

![Trendy w cyberbezpieczeństwie na 2019 rok [© thodonal - Fotolia.com] Trendy w cyberbezpieczeństwie na 2019 rok](https://s3.egospodarka.pl/grafika2/rok-2019/Trendy-w-cyberbezpieczenstwie-na-2019-rok-213359-150x100crop.jpg)

![Ransomware, czyli 1 mld USD zysku rocznie [© Florian Roth - Fotolia.com] Ransomware, czyli 1 mld USD zysku rocznie](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-czyli-1-mld-USD-zysku-rocznie-223672-150x100crop.jpg)

![10 cyberataków na branżę lotniczą [© pixabay.com] 10 cyberataków na branżę lotniczą](https://s3.egospodarka.pl/grafika2/cyberataki/10-cyberatakow-na-branze-lotnicza-240511-150x100crop.jpg)

![GreyEnergy szpieguje polskie firmy energetyczne [© konik60 - Fotolia.com] GreyEnergy szpieguje polskie firmy energetyczne](https://s3.egospodarka.pl/grafika2/zagrozenia-w-internecie/GreyEnergy-szpieguje-polskie-firmy-energetyczne-211226-150x100crop.jpg)

![Cyfrowa tożsamość na celowniku hakerów [© Racool_studio na Freepik] Cyfrowa tożsamość na celowniku hakerów](https://s3.egospodarka.pl/grafika2/cyberataki/Cyfrowa-tozsamosc-na-celowniku-hakerow-263139-150x100crop.jpg)

![Ataki DoS i botnety najgroźniejsze dla firm [© Foto Zihlmann - Fotolia.com] Ataki DoS i botnety najgroźniejsze dla firm](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Ataki-DoS-i-botnety-najgrozniejsze-dla-firm-94854-150x100crop.jpg)

![Spam w VII 2013 r. [© Nmedia - Fotolia.com] Spam w VII 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VII-2013-r-123359-150x100crop.jpg)

![5 wymówek przekreślających bezpieczeństwo IT [© Antonio Gravante - Fotolia.com] 5 wymówek przekreślających bezpieczeństwo IT](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/5-wymowek-przekreslajacych-bezpieczenstwo-IT-142292-150x100crop.jpg)

![Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok [© DD Images - Fotolia.com] Ransomware osłabnie: McAfee Labs przedstawia prognozy na 2017 rok](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ransomware-oslabnie-McAfee-Labs-przedstawia-prognozy-na-2017-rok-185207-150x100crop.jpg)

![Świat: wydarzenia tygodnia 45/2017 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 45/2017](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-45-2017-12AyHS.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem [© pixabay - wygenerowane przez AI] 7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem [© pixabay - wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/inwestycja-w-mieszkanie/7-pulapek-i-okazji-zobacz-co-cie-czeka-podczas-kupna-mieszkania-na-wynajem-270018-50x33crop.jpg) 7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem

7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem

![Praca w święta? 5 błędnych przekonań liderów, które niszczą urlop zespołu [© pexels] Praca w święta? 5 błędnych przekonań liderów, które niszczą urlop zespołu](https://s3.egospodarka.pl/grafika2/dobry-lider/Praca-w-swieta-5-blednych-przekonan-liderow-ktore-niszcza-urlop-zespolu-270014-150x100crop.jpg)

![Najważniejszy kod podróży lotniczej. Czym jest PNR? [© pexels] Najważniejszy kod podróży lotniczej. Czym jest PNR?](https://s3.egospodarka.pl/grafika2/lot-samolotem/Najwazniejszy-kod-podrozy-lotniczej-Czym-jest-PNR-270138-150x100crop.jpg)

![Awaria KSeF w 2026 - tryb awaryjny, data wystawienia faktury i obowiązki podatnika. Praktyczny poradnik [© wygenerowane przez AI] Awaria KSeF w 2026 - tryb awaryjny, data wystawienia faktury i obowiązki podatnika. Praktyczny poradnik](https://s3.egospodarka.pl/grafika2/KSeF/Awaria-KSeF-w-2026-tryb-awaryjny-data-wystawienia-faktury-i-obowiazki-podatnika-Praktyczny-poradnik-270179-150x100crop.jpg)

![Test Mercedes-AMG SL 55 4MATIC+ Luksusowy kabriolet z napędem na cztery koła i potężnym V8 [© Wojciech Krzemiński] Test Mercedes-AMG SL 55 4MATIC+ Luksusowy kabriolet z napędem na cztery koła i potężnym V8](https://s3.egospodarka.pl/grafika2/Mercedes-AMG-SL-55-4MATIC/Test-Mercedes-AMG-SL-55-4MATIC-Luksusowy-kabriolet-z-napedem-na-cztery-kola-i-poteznym-V8-270058-150x100crop.jpg)

![Jawność wynagrodzeń od 24 grudnia 2025: co naprawdę się zmienia? Poznaj fakty i mity [© wygenerowane przez AI] Jawność wynagrodzeń od 24 grudnia 2025: co naprawdę się zmienia? Poznaj fakty i mity](https://s3.egospodarka.pl/grafika2/dyskryminacja-placowa/Jawnosc-wynagrodzen-od-24-grudnia-2025-co-naprawde-sie-zmienia-Poznaj-fakty-i-mity-270170-150x100crop.jpg)