-

![Windows XP ciągle popularny [© Africa Studio - Fotolia.com] Windows XP ciągle popularny]()

Windows XP ciągle popularny

... użytkowników domowych - Kaspersky Anti-Virus, Kaspersky Internet Security multi-device oraz Kaspersky PURE - jak również rozwiązań stworzonych dla użytkowników korporacyjnych: Kaspersky Small Office Security oraz Kaspersky Endpoint Security for Business. Produkty Kaspersky Lab będą w pełni kompatybilne z systemem Windows XP przynajmniej do 2016 r.

-

![Trend Micro: zagrożenia internetowe 2015 [© Tomasz Zajda - Fotolia.com] Trend Micro: zagrożenia internetowe 2015]()

Trend Micro: zagrożenia internetowe 2015

... okazały się cyberataki i wymuszenia online, których ofiarą padło wiele znaczących przedsiębiorstw oraz istotnych instytucji, jak np. Ashley Madison, Hacking Team, Office of Personnel Management i Anthem, wraz z milionami ich pracowników i klientów. Zasadniczym powodem (41% przypadków) wycieków danych, do których doszło w ubiegłym roku ...

-

![Po ransomware idzie nowe: raport McAfee Labs XII 2016 [© kaptn - Fotolia.com] Po ransomware idzie nowe: raport McAfee Labs XII 2016]()

Po ransomware idzie nowe: raport McAfee Labs XII 2016

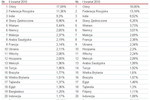

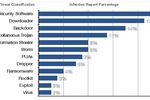

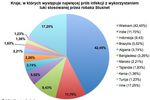

... miliony nowych zagrożeń w tym obszarze. Wskaźniki infekcji w Afryce i Azji spadły o 1,5%, a w Australii nastąpił wzrost o 2%. Makrowirusy. Nowe makrowirusy atakujące pakiet Microsoft Office (głównie program Word) kontynuowały tendencję rosnącą, widoczną już w II kwartale. Botnety spamowe. Botnet Necurs rozrósł się niemal siedmiokrotnie w porównaniu ...

-

![Zarobki kobiet wciąż niższe. Jak to zmienić? [© Piotr Marcinski - Fotolia.com] Zarobki kobiet wciąż niższe. Jak to zmienić?]()

Zarobki kobiet wciąż niższe. Jak to zmienić?

... https://doi.org/10.1177/0003122416683393 Boll, Ch., Lagemann, A. (2018). Gender pay gap in EU countries based on SES (2014). Luxembourg, Publication Office of the European Union. doi: 10.2838/978935 https://ec.europa.eu/info/sites/info/files/aid_development_cooperation_fundamental_rights/report-gender-pay-gap-eu-countries_october2018_en_0.pdf Cobb ...

-

![Polskie firmy atakowane są przez CrimsonRAT Polskie firmy atakowane są przez CrimsonRAT]()

Polskie firmy atakowane są przez CrimsonRAT

... języka programowania Java i ukrywające się za legalnymi plikami. Rozprzestrzenia się za pośrednictwem kampanii spamowych e-mail, które zawierają złośliwe dokumenty Microsoft Office – wyjaśnia Wojciech Głażewski, country manager firmy Check Point w Polsce. CrimsonRat może kontrolować zinfiltrowane komputery i wykonywać różne złośliwe zadania. Co ...

-

![Wynagrodzenie fundatora z kontraktu menedżerskiego w fundacji rodzinnej podlega opodatkowaniu CIT [© Freepik] Wynagrodzenie fundatora z kontraktu menedżerskiego w fundacji rodzinnej podlega opodatkowaniu CIT]()

Wynagrodzenie fundatora z kontraktu menedżerskiego w fundacji rodzinnej podlega opodatkowaniu CIT

... za takie kontrakty zawsze będą opodatkowane po stronie fundacji rodzinnej w stawce 15% podatku CIT. Fundacja rodzinna to element strategii family office, która oferuje wiele benefitów dla właścicieli majątków, firm rodzinnych. Trzeba tylko wiedzieć jak z nich korzystać.

-

![ComArch: umowa na 12 mln [© Syda Productions - Fotolia.com] ComArch: umowa na 12 mln]()

ComArch: umowa na 12 mln

... i Grupa Warta. ComArch oferuje również dla instytucji finansowych usługi hostingu serwisów i aplikacji internetowych oraz złożone systemy zabezpieczeń oraz aplikacje back office Orlando, Egeria Leasing i Subrea. "Pozyskanie tak znaczącego klienta jak Bank Przemysłowo-Handlowy PBK na platformę vIBank jest ważnym wydarzeniem dla naszej ...

Tematy: comarch, bank przemysłowo-handlowy pbk -

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006]()

Ewolucja złośliwego oprogramowania I-III 2006

... szyfrowania. Cryzip.a nie stosował RSA, AES ani PGP. Trojan ten skanuje komputer ofiary w poszukiwaniu dokumentów użytkownika, takich jak dokumenty MS Office, dokumenty w formacie PDF, pliki .zip, pliki graficzne i wiele innych. Każdy znaleziony plik umieszczany jest w osobnym, chronionym hasłem pliku ZIP. Autor ...

-

![Trojany a oszustwa internetowe Trojany a oszustwa internetowe]()

Trojany a oszustwa internetowe

... 10 milionów użytkowników. W roku 2005 liczba słabych punktów oprogramowania zwiększyła się o 15%. Najpoważniejsze z nich dotyczyły systemu Windows (Internet Explorer, Microsoft Office oraz Outlook Express), odtwarzaczy multimedialnych oraz instant messaging. Osoby które padły ofiarą kradzieży tożsamości czują się podobnie jak ofiary brutalnego ...

-

![G DATA: zagrożenia internetowe w 2008 [© Scanrail - Fotolia.com] G DATA: zagrożenia internetowe w 2008]()

G DATA: zagrożenia internetowe w 2008

... usługi – Russian Business Network – gwarantuje swoim użytkownikom absolutną dyskrecję. W przyszłym roku z pewnością wzrośnie liczba zjawisk takich jak szyfrowanie danych (plików office, zdjęć) i żądanie okupu w zamian za ponowny do nich dostęp. Dotychczas takie działania wcześniej czy później prowadziły do zidentyfikowania przestępcy. Korzystający ...

-

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009]()

Wirusy, trojany, phishing IV-VI 2009

... . Skąd ta zmiana? Przede wszystkim dlatego, że obecnie programy Adobe Acrobat / Adobe Reader mają więcej luk w zabezpieczeniach, niż aplikacje Microsoft Office. Natomiast statystyki aplikacji F-Secure Health Check pokazują, że w maju jeden na trzy przeskanowane komputery był podatny na usterki w programie Adobe ...

-

![Zagrożenia internetowe II kw. 2010 Zagrożenia internetowe II kw. 2010]()

Zagrożenia internetowe II kw. 2010

... one najczęściej wykorzystywane. W drugim kwartale 2010 roku wśród dziesięciu najbardziej rozpowszechnionych luk w zabezpieczeniach pojawiły się dwie nowości: luka w programie MS Office Publisher (SA 39375) i Adobe Reader (SA 39272). Obie mają wysoki współczynnik zagrożenia, ponieważ mogą być wykorzystywane przez cyberprzestępców do uzyskania ...

-

![Bezpieczeństwo Internetu 2010 Bezpieczeństwo Internetu 2010]()

Bezpieczeństwo Internetu 2010

... internetowych (np. Google Apps), mediów społecznościowych (np. Facebook, YouTube, Flickr i Wordpress), biurowych pakietów online (Apple iWorks, Google Docs i Microsoft Office Live), a także mobilnych usług internetowych działających w czasie rzeczywistym (np. Twitter, Google Maps i czytniki RSS). Najnowsze kampanie spamowe mają na przykład ...

-

![Cyberprzestępcy a luki w oprogramowaniu Cyberprzestępcy a luki w oprogramowaniu]()

Cyberprzestępcy a luki w oprogramowaniu

... ta - również darmowa – skanuje system użytkownika w poszukiwaniu niezbędnych aktualizacji dla produktów firmy Microsoft, takich jak SQL Server, Visual Studio, MS Office itp. Wcześniej cyberprzestępcy wykorzystywali tylko luki w systemach operacyjnych firmy Microsoft. Jednak w ciągu ostatnich kilku lat wśród ich celów znalazły się ...

-

![Sophos: bezpieczeństwo IT 2010 Sophos: bezpieczeństwo IT 2010]()

Sophos: bezpieczeństwo IT 2010

... i fałszują e-maile urzędów w celu uzyskania danych personalnych. Przy tym na komputer załadowywane są trojany lub wykorzystywane są słabe punkty w oprogramowaniu Office lub PDF Reader do wykonywania szkodliwych kodów. W ten sposób w 2010 r. tak zwany gang Zeusa przejął 20 milionów dolarów, zanim został ...

-

![Panda Antivirus dla Mac Panda Antivirus dla Mac]()

Panda Antivirus dla Mac

... tworzonych specjalnie na tę platformę, choć istnieje znacznie więcej niebezpieczeństw, które mogą zagrażać korporacyjnym użytkownikom Mac, np. wszystkie makrowirusy pakietu Office. Są również inne typy zagrożeń, na które narażeni są użytkownicy Maków, takie jak phishing czy luki w bezpieczeństwie popularnych programów, np ...

-

![Osoby wykluczone a edukacja Osoby wykluczone a edukacja]()

Osoby wykluczone a edukacja

... twórcze i satysfakcjonujące przeżycie czasu później dorosłości. Wbrew pozorom, w tej grupie wiekowej najwięcej osób uczy się obsługi komputera, a konkretnie pakietu Microsoft Office. Jak wynika z danych ESKK osoby starsze wybierają poza tym kursy z psychologii, projektowania i zakładania ogrodów, tarota, kurs ogrodniczy oraz na agenta ...

-

![MaControl - kolejny atak na Mac OS X MaControl - kolejny atak na Mac OS X]()

MaControl - kolejny atak na Mac OS X

... z Kaspersky Lab opublikowali informacje o aktywnej kampanii APT pod nazwą SabPub, której celem była platforma Mac i w której wykorzystano lukę w aplikacji MS Office. Po tym, jak trojan zainfekował maszynę ofiary, potrafił wykonywać zrzuty ekranu bieżącej sesji użytkownika oraz realizować zdalne polecenia na zainfekowanym ...

-

![ETS: informacje o wygranej nie mogą wiązać się z kosztami dla konsumenta [© boonchutk - Fotolia.com] ETS: informacje o wygranej nie mogą wiązać się z kosztami dla konsumenta]()

ETS: informacje o wygranej nie mogą wiązać się z kosztami dla konsumenta

... mogą wiązać się z koniecznością ponoszenia jakichkolwiek kosztów w celu odebrania nagrody - orzekł Europejski Trybunał Sprawiedliwości. ETS rozpatrywał sprawę brytyjskiego urzędu Office of Fair Trading (OFT), zajmującego się ochroną konsumentów, który pozwał pięć firm organizujących różnego rodzaju promocje, w trakcie których klienci informowani ...

-

![KIG: "Pracodawca godny zaufania" 2012 [© Mopic - Fotolia.com] KIG: "Pracodawca godny zaufania" 2012]()

KIG: "Pracodawca godny zaufania" 2012

... po urlopie macierzyńskim mogą nie tylko podjąć pracę w niepełnym wymiarze godzin, ale także wykonywać ją w niektóre dni w domu (tzw. home office). Firma zapewnia takim osobom komputer przenośny z dostępem do internetu oraz telefon komórkowy. Skanska SA – rozbudowany program szkoleń Skanska to wiodąca ...

-

![Trzeci biurowiec Bonarka 4 Business otwarty Trzeci biurowiec Bonarka 4 Business otwarty]()

Trzeci biurowiec Bonarka 4 Business otwarty

... znaczne zainteresowanie tą prestiżową lokalizacją i potwierdza, iż jest to dobry czas na rynku dla tego typu inwestycji – przyznaje Anna Krztoń, Office Leasing Manager firmy TriGranit Development Polska. Portfolio najemców nowego biurowca obejmuje m.in.: Euroclear - firmę z branży finansowej z siedzibą w Belgii, Herbalife - globalną ...

-

![Niebezpieczne luki a aktualizacja oprogramowania Niebezpieczne luki a aktualizacja oprogramowania]()

Niebezpieczne luki a aktualizacja oprogramowania

... odkryta w roku 2011 i 2012, a tylko trzy podatne programy pochodzą z roku 2010 lub z okresu wcześniejszego (wraz z najbardziej zauważalną luką znalezioną w Microsoft Office 2007). 37 luk z tego zestawienia występowało dla ponad 70% przypadków wszystkich wrażliwych aplikacji, wykrytych podczas 2012 r. Należy jednak pamiętać, że ...

-

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013]()

Zagrożenia internetowe I kw. 2013

... atakach wykorzystywana była luka CVE-2009-0562, którą Microsoft załatał niemal cztery lata temu. Exploit wykorzystujący tę lukę został rozesłany w dokumentach MS Office, które można było łatwo rozpoznać po autorskim tagu „captain”. W przypadku wykonania exploita, na komputer ofiary pobierany był backdoor dla systemu ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

Kaspersky Lab: szkodliwe programy II kw. 2013

... , laserami, medycyną oraz komunikacją. Osoby atakujące infekowały ofiary poprzez wysyłanie wiadomości e-mail typu spear-phishing ze szkodliwymi załącznikami pakietu Microsoft Office, zawierającymi dwie powszechnie wykorzystywane luki w zabezpieczeniach (CVE-2012-0158 oraz CVE-2010-3333). Luki te – mimo że Microsoft opublikował już na nie łaty ...

-

![Praca w branży PR VIII 2013 [© momius - Fotolia.com] Praca w branży PR VIII 2013]()

Praca w branży PR VIII 2013

... kandydata na praktykanta lub stażystę, jaki wyłania się z przeanalizowanych ofert, to osoba umiejąca redagować teksty, biegle obsługująca programy pakietu Office, dyspozycyjna, będąca studentem lub absolwentem kierunków humanistycznych (choć niektórzy pracodawcy wspomnieli także o kierunkach ścisłych). Jeśli kandydat pomyślnie przejdzie przez ...

-

![XXII edycja konkursów "Gazety Bankowej" XXII edycja konkursów "Gazety Bankowej"]()

XXII edycja konkursów "Gazety Bankowej"

... . Sponsorem głównym: Krajowy Rejestr Długów Biuro Informacji Gospodarczej SA, Partnerami: Stefczyk Leasing, Softax, DoubleTree by Hilton Hotel & Conference Centre Warsaw, Office Plus Spółka z o.o., EXIM Tours, Wincor Nixdorf. Współpracy redakcyjnej podjął się RMF CLASSIC. Patronami medialnymi były redakcje: Net Event, TVP Info ...

-

![Korporacje a bezpieczeństwo danych w chmurze [© ra2 studio - Fotolia.com] Korporacje a bezpieczeństwo danych w chmurze]()

Korporacje a bezpieczeństwo danych w chmurze

... odsetek ten wyniósł aż 50%. Należy zauważyć, że o ile użytkownicy korporacyjni zwykle posiadają w swoich folderach w chmurze zainfekowane pliki pakietu Microsoft Office, to w przypadku użytkowników domowych często występują one wraz ze szkodliwymi aplikacjami dla Androida. „Dokładna analiza danych statystycznych pokazuje, że ryzyko ...

-

![ESET: zagrożenia internetowe VI 2014 ESET: zagrożenia internetowe VI 2014]()

ESET: zagrożenia internetowe VI 2014

... , którego IP znajduje się w puli adresowej należącej do Polski. Aby zabezpieczyć się przed atakiem, należy zadbać o to, by pakiet Microsoft Office otrzymał wszystkie stosowne poprawki. Jeśli do infekcji już doszło, w usunięciu zagrożenia z danej maszyny pomoże program antywirusowy, np. ESET Smart Security ...

-

![Luka wykorzystywana przez robaka Stuxnet ciągle groźna Luka wykorzystywana przez robaka Stuxnet ciągle groźna]()

Luka wykorzystywana przez robaka Stuxnet ciągle groźna

... ta wchodzi w skład produktów Kaspersky Lab dla użytkowników domowych oraz dla biznesu, takich jak Kaspersky Internet Security multi-device, Kaspersky Small Office Security oraz Kaspersky Endpoint Security for Business.

-

![ESET NOD32 Antivirus oraz ESET Smart Security 2015 ESET NOD32 Antivirus oraz ESET Smart Security 2015]()

ESET NOD32 Antivirus oraz ESET Smart Security 2015

... oraz ESET Smart Security) Chroni przed zagrożeniami wykorzystującymi luki w aplikacjach, np. w czytnikach PDF, programach do obsługi poczty elektronicznej, komponentach MS Office oraz aplikacjach opartych o Java. Zabezpiecza m.in. przed zagrożeniami typu lockscreen, które blokują dostęp do komputera i żądają od użytkownika okupu w zamian ...

-

![Chthonic: hakerzy znowu atakują banki [© Spectral-Design - Fotolia.com] Chthonic: hakerzy znowu atakują banki]()

Chthonic: hakerzy znowu atakują banki

... , który następnie otwiera „tylne drzwi” dla szkodliwego kodu. Załącznik kryje specjalnie stworzony dokument RTF, który wykorzystuje lukę CVE-2014-1761 w pakiecie Microsoft Office. Po pobraniu szkodliwy kod, który zawiera zaszyfrowany plik konfiguracyjny, jest wstrzykiwany do procesu msiexec.exe, a na maszynie zostaje zainstalowanych kilka ...

-

![Świat: wydarzenia tygodnia 23/2015 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 23/2015]()

Świat: wydarzenia tygodnia 23/2015

... elektroniczną. Hakerzy pozyskali dane osobowe ok. 4 mln byłych i obecnych pracowników władz federalnych włamując się do sieci komputerowej agencji rządowej OPM (Office of Personel Management), która przechowuje dane pracowników federalnych. Amerykanie twierdzą, że włamania dokonali hakerzy z Chin. Komentarz do wydarzeń gospodarczych NAJBLIŻSZE ...

-

![Biura w Warszawie: Wola wyprzedzi Służewiec? [© Christian Hillebrand - Fotolia.com] Biura w Warszawie: Wola wyprzedzi Służewiec?]()

Biura w Warszawie: Wola wyprzedzi Służewiec?

... , czy Art Norblin. Dziś w pobliżu ronda Daszyńskiego stoi już sporo okazałych biurowców, wśród których znajdują się m.in.: Prosta 69, Prosta Office, Crown Point, Crown Tower i Crown Square, Karolkowa Business Park i Wola Center. Po zrealizowaniu zaplanowanych inwestycji na bliskiej Woli będzie 600 ...

-

![Cisco: bezpieczeństwo w Internecie I poł. 2015 [© Mikael Damkier - Fotolia.com] Cisco: bezpieczeństwo w Internecie I poł. 2015]()

Cisco: bezpieczeństwo w Internecie I poł. 2015

... o nazwie Dridex. Popularność wśród cyberprzestępców w pierwszej połowie 2015 roku zyskało podejście łączące trojana Dridex ze spamem oraz makrami pakietu Microsoft Office. Makra były popularnym przed laty narzędziem wykorzystywanym przez cyberprzestępców, jednak z czasem stały się mniej użyteczne, zostały bowiem wyłączone w ustawieniach domyślnych ...

-

![Zarobki w Polsce: trendy 2016 [© milushka - Fotolia.com] Zarobki w Polsce: trendy 2016]()

Zarobki w Polsce: trendy 2016

... osobista, dyskrecja oraz duża wiedza ogólna. W związku z tym, na rynku coraz częściej zamiast stanowisk wyłącznie recepcyjnych następuje przesunięcie w kierunku funkcji Office Assistant, która obejmuje również elementy wsparcia pracowników biura, a nawet pracy Zarządu. W dalszym ciągu, na niemal wszystkich stanowiskach administracyjnych, wymagana ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Windows XP ciągle popularny [© Africa Studio - Fotolia.com] Windows XP ciągle popularny](https://s3.egospodarka.pl/grafika2/Windows-XP/Windows-XP-ciagle-popularny-142096-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe 2015 [© Tomasz Zajda - Fotolia.com] Trend Micro: zagrożenia internetowe 2015](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-2015-172595-150x100crop.jpg)

![Po ransomware idzie nowe: raport McAfee Labs XII 2016 [© kaptn - Fotolia.com] Po ransomware idzie nowe: raport McAfee Labs XII 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Po-ransomware-idzie-nowe-raport-McAfee-Labs-XII-2016-186212-150x100crop.jpg)

![Zarobki kobiet wciąż niższe. Jak to zmienić? [© Piotr Marcinski - Fotolia.com] Zarobki kobiet wciąż niższe. Jak to zmienić?](https://s3.egospodarka.pl/grafika2/zarobki-kobiet/Zarobki-kobiet-wciaz-nizsze-Jak-to-zmienic-222059-150x100crop.jpg)

![Wynagrodzenie fundatora z kontraktu menedżerskiego w fundacji rodzinnej podlega opodatkowaniu CIT [© Freepik] Wynagrodzenie fundatora z kontraktu menedżerskiego w fundacji rodzinnej podlega opodatkowaniu CIT](https://s3.egospodarka.pl/grafika2/fundacja-rodzinna/Wynagrodzenie-fundatora-z-kontraktu-menedzerskiego-w-fundacji-rodzinnej-podlega-opodatkowaniu-CIT-266602-150x100crop.jpg)

![ComArch: umowa na 12 mln [© Syda Productions - Fotolia.com] ComArch: umowa na 12 mln](https://s3.egospodarka.pl/grafika/comarch/ComArch-umowa-na-12-mln-d8i3B3.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![G DATA: zagrożenia internetowe w 2008 [© Scanrail - Fotolia.com] G DATA: zagrożenia internetowe w 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/G-DATA-zagrozenia-internetowe-w-2008-apURW9.jpg)

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-IV-VI-2009-apURW9.jpg)

![ETS: informacje o wygranej nie mogą wiązać się z kosztami dla konsumenta [© boonchutk - Fotolia.com] ETS: informacje o wygranej nie mogą wiązać się z kosztami dla konsumenta](https://s3.egospodarka.pl/grafika2/ETS/ETS-informacje-o-wygranej-nie-moga-wiazac-sie-z-kosztami-dla-konsumenta-107336-150x100crop.jpg)

![KIG: "Pracodawca godny zaufania" 2012 [© Mopic - Fotolia.com] KIG: "Pracodawca godny zaufania" 2012](https://s3.egospodarka.pl/grafika2/pracodawcy/KIG-Pracodawca-godny-zaufania-2012-108181-150x100crop.jpg)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Praca w branży PR VIII 2013 [© momius - Fotolia.com] Praca w branży PR VIII 2013](https://s3.egospodarka.pl/grafika2/branza-PR/Praca-w-branzy-PR-VIII-2013-124437-150x100crop.jpg)

![Korporacje a bezpieczeństwo danych w chmurze [© ra2 studio - Fotolia.com] Korporacje a bezpieczeństwo danych w chmurze](https://s3.egospodarka.pl/grafika2/chmura-obliczeniowa/Korporacje-a-bezpieczenstwo-danych-w-chmurze-140264-150x100crop.jpg)

![Chthonic: hakerzy znowu atakują banki [© Spectral-Design - Fotolia.com] Chthonic: hakerzy znowu atakują banki](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Chthonic-hakerzy-znowu-atakuja-banki-148481-150x100crop.jpg)

![Świat: wydarzenia tygodnia 23/2015 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 23/2015](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-23-2015-12AyHS.jpg)

![Biura w Warszawie: Wola wyprzedzi Służewiec? [© Christian Hillebrand - Fotolia.com] Biura w Warszawie: Wola wyprzedzi Służewiec?](https://s3.egospodarka.pl/grafika2/powierzchnie-biurowe/Biura-w-Warszawie-Wola-wyprzedzi-Sluzewiec-160087-150x100crop.jpg)

![Cisco: bezpieczeństwo w Internecie I poł. 2015 [© Mikael Damkier - Fotolia.com] Cisco: bezpieczeństwo w Internecie I poł. 2015](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-I-pol-2015-161199-150x100crop.jpg)

![Zarobki w Polsce: trendy 2016 [© milushka - Fotolia.com] Zarobki w Polsce: trendy 2016](https://s3.egospodarka.pl/grafika2/place-w-Polsce/Zarobki-w-Polsce-trendy-2016-169485-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki [© wygenerowane przez AI] Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki](https://s3.egospodarka.pl/grafika2/skladka-na-ubezpieczenie-zdrowotne/Ryczalt-ewidencjonowany-i-skladka-zdrowotna-2026-Znamy-nowe-stawki-270498-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Farmy wiatrowe i fotowoltaika - co powinien wiedzieć właściciel gruntu przed podpisaniem umowy OZE? [© wygenerowane przez AI] Farmy wiatrowe i fotowoltaika - co powinien wiedzieć właściciel gruntu przed podpisaniem umowy OZE?](https://s3.egospodarka.pl/grafika2/OZE/Farmy-wiatrowe-i-fotowoltaika-co-powinien-wiedziec-wlasciciel-gruntu-przed-podpisaniem-umowy-OZE-270902-150x100crop.jpg)

![Wojna w Iranie i wzrost cen ropy mogą zjeść zyski firm transportowych [© wygenerowane przez AI] Wojna w Iranie i wzrost cen ropy mogą zjeść zyski firm transportowych](https://s3.egospodarka.pl/grafika2/Iran/Wojna-w-Iranie-i-wzrost-cen-ropy-moga-zjesc-zyski-firm-transportowych-270933-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-150x100crop.jpg)

![Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik [© wygenerowane przez AI] Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik](https://s3.egospodarka.pl/grafika2/faktura-VAT/Faktura-VAT-w-2026-zasady-wystawiania-KSeF-korekty-paragon-z-NIP-zaliczki-i-waluty-obce-Kompletny-przewodnik-270930-150x100crop.jpg)

![Błędy w dokumentacji przetargowej kosztują miliony. Jak skutecznie przygotować inwestycję publiczną? [© wygenerowane przez AI] Błędy w dokumentacji przetargowej kosztują miliony. Jak skutecznie przygotować inwestycję publiczną?](https://s3.egospodarka.pl/grafika2/procedury-zamowien-publicznych/Bledy-w-dokumentacji-przetargowej-kosztuja-miliony-Jak-skutecznie-przygotowac-inwestycje-publiczna-270901-150x100crop.jpg)