-

![Europa w cyberzagrożeniu: złośliwe oprogramowanie spada z chmury [© happystock - Fotolia.com] Europa w cyberzagrożeniu: złośliwe oprogramowanie spada z chmury]()

Europa w cyberzagrożeniu: złośliwe oprogramowanie spada z chmury

... granicą ale także w cyfrowym świecie. Cyberprzestępcy szukają ofiar nie tylko wśród bogatych firm i instytucji, ale przede wszystkim tych, które nie dbają o zabezpieczenia swojej informatycznej infrastruktury. To ataki, których głównym celem jest kradzież cennych danych, blokada ważnych systemów informatycznych czy szerzenie nieprawdziwych ...

-

![AI zbudowała fałszywy świat inwestycji. Jak działa "Truman Show Scam" i jak nie paść ofiarą oszustwa? [© wygenerowane przez AI] AI zbudowała fałszywy świat inwestycji. Jak działa "Truman Show Scam" i jak nie paść ofiarą oszustwa?]()

AI zbudowała fałszywy świat inwestycji. Jak działa "Truman Show Scam" i jak nie paść ofiarą oszustwa?

... działa ten rodzaj oszustwa – od pierwszego kontaktu po wyłudzenie pieniędzy i danych. Jakie narzędzia i techniki socjotechniczne są używane, by zbudować zaufanie ofiar. Jakie zagrożenia niesie ze sobą instalacja fałszywych aplikacji inwestycyjnych i udostępnianie danych osobowych. Jakie kroki podjąć, aby chronić się przed oszustwami inwestycyjnymi ...

-

![PandaLabs: zagrożenia internetowe I kw. 2011 PandaLabs: zagrożenia internetowe I kw. 2011]()

PandaLabs: zagrożenia internetowe I kw. 2011

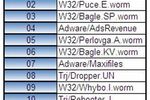

... są preferowane przez zorganizowanych przestępców w celu kradzieży danych bankowych, za pomocą których mogą dokonywać oszustw i kradzieży bezpośrednio z kont ofiar. W rankingu krajów o najwyższej liczbie zainfekowanych komputerów, opracowanym na podstawie danych wygenerowanych przez internetowy skaner antywirusowy Panda ActiveScan, pierwsze ...

-

![Jak powstrzymać formjacking? [© frank peters - Fotolia.com] Jak powstrzymać formjacking?]()

Jak powstrzymać formjacking?

... zakupów, coraz częściej znajdują się na celowniku cyberprzestępców, którzy przejmują je, polując na personalne dane finansowe (PFI) swoich ofiar. Formjacking, polegający na przesyle danych z przeglądarki klienta do lokalizacji pozostającej pod kontrolą atakującego, to ciągle jedna z najbardziej popularnych taktyk cyberprzestępczych. W minionym roku ...

-

![5 powszechnych oszustw na Instagramie [© pixabay.com] 5 powszechnych oszustw na Instagramie]()

5 powszechnych oszustw na Instagramie

... ofiar. Eksperci ESET przedstawią pięć najczęściej stosowanych na Instagramie oszustw. 1. Phishing To jeden z najczęstszych i najpowszechniejszych rodzajów oszustw, do którego wciąż wracają, i który wykorzystują przestępcy. Phishing jest tak stary, jak powszechny dostęp do Internetu. Celem tej metody jest wyłudzenie danych osobowych i danych ...

-

![Paszport szczepionkowy kupisz w dark webie [© pixabay.com] Paszport szczepionkowy kupisz w dark webie]()

Paszport szczepionkowy kupisz w dark webie

... to tylko zwykła próba phishingu. Oczywiste jest jednak, że oszuści proszą o podanie danych osobowych oraz wpłacenie bitcoinów o wartości 149,95 USD, co stwarza im możliwość ... : od czystych kart szczepień po paszporty, których legalność można zweryfikować w bazach danych na całym świecie. Pojedynczą pustą kartę szczepień można znaleźć już za 5 USD ...

-

![Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu [© Tumisu z Pixabay] Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu]()

Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu

... mobilnego bez zgody właściciela do kopania kryptowalut. Atakujący infekują urządzenia ofiar za pomocą złośliwego oprogramowania, które działa w tle, nie zwracając ... pozwala przestępcom dokonać znacznie większych szkód i zapoznać się z większą liczbą danych. Pracownicy są coraz częściej szpiegowani poprzez rejestrowanie naciśnięć klawiszy na ...

-

![Ransomware 2025: Małe firmy na celowniku, ataki coraz bardziej wyrafinowane [© wygenerowane przez AI] Ransomware 2025: Małe firmy na celowniku, ataki coraz bardziej wyrafinowane]()

Ransomware 2025: Małe firmy na celowniku, ataki coraz bardziej wyrafinowane

... zatrudniające do 10 osób – w drugim kwartale te podmioty stanowiły 4% ofiar. Na drugim biegunie znalazły się największe korporacje, zatrudniające ponad 25 ... W niemal trzech przypadkach na cztery podstawowym narzędziem szantażu była kradzież danych i groźba ich upublicznienia. Przejmowanie kolejnych elementów infrastruktury IT firm było obecne ...

-

![Złośliwe reklamy z Google Play drenowały baterie i dane milionów użytkowników [© wygenerowane przez AI] Złośliwe reklamy z Google Play drenowały baterie i dane milionów użytkowników]()

Złośliwe reklamy z Google Play drenowały baterie i dane milionów użytkowników

... z nich zajęła nawet 2. miejsce rankingu „Top Free Tools”. Najwięcej ofiar odnotowano na Filipinach, w Pakistanie i Malezji, ale infekcje zaobserwowano również w ... Wielu opisywało GhostAd jako „wirus, który przejmuje telefon”. Potencjalne ryzyko dla danych GhostAd integrował wiele legalnych narzędzi do tworzenia oprogramowania reklamowego (SDK), ...

-

![G DATA: zagrożenia internetowe w 2008 [© Scanrail - Fotolia.com] G DATA: zagrożenia internetowe w 2008]()

G DATA: zagrożenia internetowe w 2008

... dyskrecję. W przyszłym roku z pewnością wzrośnie liczba zjawisk takich jak szyfrowanie danych (plików office, zdjęć) i żądanie okupu w zamian za ponowny ... Ralf Benzmueller wyjaśnia mechanizm działania cyberprzestępców: „Wykradają osobiste informacje potencjalnych ofiar, a następnie na ich podstawie przygotowują odpowiednio spreparowane wiadomości. ...

-

![Europa: wydarzenia tygodnia 51/2012 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 51/2012]()

Europa: wydarzenia tygodnia 51/2012

... firmę Swiss Re, największa firmę reasekuracyjna na świecie. Z ostatnio opublikowanych danych wynika, że te straty w tym roku wyniosą co najmniej 140 ... odszkodowania za szkody wyrządzone przez klęski żywiołowe, które pochłonęły ponad 11 tys. ofiar śmiertelnych PKB Wielkiej Brytanii wzrósł w III kw. 2012 r. o 0,9 proc. kw/kw (w II kwartale spadł ...

-

![Ataki DDoS w III kw. 2017 r. Pod ostrzałem aż 98 krajów [© beebright - Fotolia.com] Ataki DDoS w III kw. 2017 r. Pod ostrzałem aż 98 krajów]()

Ataki DDoS w III kw. 2017 r. Pod ostrzałem aż 98 krajów

... więc państwa uważane za liderów, jeżeli chodzi o hosting niedrogich centrów danych. Trendem, który w badanym okresie doczekał się kontynuacji był wzrost ... , wykorzystując lukę w technologiach hybrydowych i chmurowych. Interesujące jest również zróżnicowanie ofiar ataków DDoS w badanym okresie. Zaatakowanych zostało w szczególności wiele serwisów ...

-

![Spam i phishing w II kw. 2018 r. [© momius - Fotolia.com] Spam i phishing w II kw. 2018 r.]()

Spam i phishing w II kw. 2018 r.

... . Oprócz tradycyjnego phishingu, który pomaga uzyskać dostęp do kont ofiar oraz informacji dotyczących klucza prywatnego, cyberprzestępcy próbują również skłonić swoje ofiary ... internetowe, poczta e-mail, portale społecznościowe itd. Nigdy nie udostępniaj swoich wrażliwych danych, takich jak loginy czy hasła, dane dot. kart bankowych itd. osobie ...

-

![Polscy seniorzy coraz bardziej narażeni na wyłudzenie pieniędzy Polscy seniorzy coraz bardziej narażeni na wyłudzenie pieniędzy]()

Polscy seniorzy coraz bardziej narażeni na wyłudzenie pieniędzy

... posłużyły do aż 47 000 wyłudzeń. Jak przekonują eksperci, sporą część ofiar kradzieży danych i wyłudzeń kredytów stanowią osoby powyżej 60 lat. Dzisiejszy Dzień Dziadka ... aby przypomnieć o potrzebie zabezpieczenia seniorów przed zakusami przestępców. Jak wynika z danych platformy ChronPESEL.pl, kwota, na którą w 2017 roku próbowano dokonać wyłudzeń ...

-

![Ransomware atakuje już od 30 lat. Ostatnio co 14 sekund Ransomware atakuje już od 30 lat. Ostatnio co 14 sekund]()

Ransomware atakuje już od 30 lat. Ostatnio co 14 sekund

... . Hakerzy traktują pliki jak zakładników, próbując wyłudzić okup w zamian za odszyfrowanie danych (nazwa ransomware pochodzi od słów: okup i oprogramowanie). Kto jest najbardziej ... amerykańskich instytucji rządowych i lokalnych. Z raportu Beazley Group wynika, że aż 71% ofiar ataków ransomware to małe i średnie przedsiębiorstwa. Dlaczego ataki na ten ...

-

![Kolejny atak na Netflix. Uważaj na przychodzące maile Kolejny atak na Netflix. Uważaj na przychodzące maile]()

Kolejny atak na Netflix. Uważaj na przychodzące maile

... Netflix i próbuje wyłudzić dane kart kredytowych swoich ofiar - ostrzegają eksperci z krakowskiego laboratorium antywirusowego ESET. W nadesłanej rzekomo przez Netflix ... do konta w serwisie Netflix. Celem, który przyświeca cyberprzestępcom, jest wyłudzenia danych karty kredytowej ofiary. Jak podkreśla Kamila Sadkowski z krakowskiego oddziału ESET, o ...

-

![Atak phishingowy - jak dochodzić swoich praw w banku? Atak phishingowy - jak dochodzić swoich praw w banku?]()

Atak phishingowy - jak dochodzić swoich praw w banku?

... elektronicznej, kody uwierzytelniające transakcje w bankowości elektronicznej. Polega ona na podszywaniu się przez oszusta pod inną osobę lub instytucję w celu wyłudzenia danych. Zwykle dzieje się to poprzez przesłanie potencjalnej ofierze spreparowanej wiadomości e-mail, wyglądającej bardzo podobnie do wiadomości, którą mógłby nam wysłać ...

-

![Niespodziewany SMS? Oszuści mogą wyczyścić Twoje konto [© Freepik] Niespodziewany SMS? Oszuści mogą wyczyścić Twoje konto]()

Niespodziewany SMS? Oszuści mogą wyczyścić Twoje konto

... napotkać na próby wyłudzenia danych czy pieniędzy z kont bankowych. Kradzieże tożsamości, danych z kart płatniczych, fałszywe ... ofiar, więc jest prawdopodobne, że skala oszustw jest znacznie wyższa. Kluczowe jest zachowanie czujności na co dzień i przyjęcie zasady niepodawania absolutnie nikomu (nawet podającym się za pracownika banku) żadnych danych ...

-

![Oszustwa internetowe, czyli phishing, vishing czy smishing w natarciu [© Freepik] Oszustwa internetowe, czyli phishing, vishing czy smishing w natarciu]()

Oszustwa internetowe, czyli phishing, vishing czy smishing w natarciu

... ofiar, nie trzeba przekonywać już chyba nikogo. Opracowany przez Santander Consumer Banku "Test z cyberbezpieczeństwa" wskazuje, że już co piąty Polak na własnej skórze doświadczył kradzieży wrażliwych danych ... , członka rodziny lub przedstawiciela znanej instytucji. Z danych wynika także, że z takimi sytuacjami spotykają się najczęściej osoby w ...

Tematy: spoofing, smishing, oszustwa, cyberataki, ataki hakerów, cyberataki, SMS, złośliwe oprogramowanie -

![Zagrożenia internetowe IV-VI 2008 Zagrożenia internetowe IV-VI 2008]()

Zagrożenia internetowe IV-VI 2008

... działanie związane jest z bankami internetowymi, platformami płatniczymi, sklepami internetowymi. Z danych PandaLabs wynika, że ich najaktywniejszymi odmianami były Sinowal, Banbra oraz Bancos. ... 44 miliony użytkowników. Dla cyberprzestępców oznacza to olbrzymią liczbę potencjalnych ofiar. Gdyby udało się wykraść po 100 dolarów zaledwie od 1% tych ...

-

![Metody socjotechniki: świąteczny ranking [© stoupa - Fotolia.com] Metody socjotechniki: świąteczny ranking]()

Metody socjotechniki: świąteczny ranking

... Kradzież danych osobowych — fałszywe promocje. Ataki tego typu narażają na duże ryzyko użytkowników poszukujących w Internecie darmowych upominków i promocji, korzystając z pozornie nieszkodliwych ankiet do gromadzenia danych osobowych. Obietnice nagród rzeczowych, kuponów upominkowych, a nawet nagród pieniężnych mają na celu nakłonienie ofiar do ...

-

![Sklepy online obwiniane za oszustwa internetowe Sklepy online obwiniane za oszustwa internetowe]()

Sklepy online obwiniane za oszustwa internetowe

... internetowych sprzedawców. 78% zgłasza takie incydenty policji. Pieniądze odzyskuje 91% ofiar, które straciły więcej niż 5000 funtów. Spośród osób, które straciły ... kroków, ale - jak pokazuje chociażby niedawna historia firmy Blippy, w której mnóstwo poufnych danych klientów wyciekło do Internetu – nie warto ryzykować reputacji firmy i utraty ...

-

![Koń trojański Filecoder Koń trojański Filecoder]()

Koń trojański Filecoder

... pulpit, czy to raczej atak siłowy, polegający na odgadywaniu, metodą prób i błędów, danych dostępowych do konkretnego RDP. Wiadomo jedynie, że po uzyskaniu dostępu do komputera ... Anti-Child Porn Spam Protection. Większość zagrożeń z rodziny Filecoder żąda od swoich ofiar okupu w kwocie od 100 do 300 Euro, ale odmiana Win32/Filecoder.NAC, atakująca ...

-

![KRUS policzył wypadki przy pracy w gospodarstwie rolnym [© Gabriele Rohde - Fotolia.com.jpg] KRUS policzył wypadki przy pracy w gospodarstwie rolnym]()

KRUS policzył wypadki przy pracy w gospodarstwie rolnym

... ruchu” – 17 osób (o dwie więcej niż w 2014), „upadek osób” – 15 ofiar, „pochwycenie i uderzanie przez ruchome części maszyn i urządzeń” – 11 śmiertelnych przypadków ... stosunku do roku 2014. Najczęstsze przyczyny wypadków podawane przez KRUS znajdują swoje potwierdzenie w danych ubezpieczycieli. – Złamania i inne kontuzje rąk i nóg, np. utrata palców, ...

-

![Guerilla atakuje Google Play Guerilla atakuje Google Play]()

Guerilla atakuje Google Play

... transfer danych, a niektóre aplikacje wykorzystywane w kampaniach Shuabang potrafią ukradkowo instalować płatne programy, automatycznie wykorzystując kartę połączoną ze Sklepem Play jako metodę płatności. W celu realizowania omawianych kampanii cyberprzestępcy tworzą wiele fałszywych kont w Sklepie Play lub infekują urządzenia ofiar specjalnym ...

-

![Czym jest cyberstalking i jak się przed nim chronić? [© Photographee.eu - Fotolia.com] Czym jest cyberstalking i jak się przed nim chronić?]()

Czym jest cyberstalking i jak się przed nim chronić?

... : z kim się spotykamy, w jakich miejscach bywamy, jakie są nasze zainteresowania itp. Nie powinniśmy też ujawniać w Internecie swojego adresu, numer telefonu, danych osobowych, nie używać wszędzie jednego hasła, być podejrzliwym w stosunku do e-maili i wiadomości od nieznanych nam osób, oraz nie odpisywać na ...

-

![Jak odeprzeć niebezpieczne wiadomości e-mail? [© Natchapon - Fotolia.com] Jak odeprzeć niebezpieczne wiadomości e-mail?]()

Jak odeprzeć niebezpieczne wiadomości e-mail?

... zarażenie wirusami rozprzestrzenianymi poprzez wiadomości e-mail. Cyberprzestępcy usypiają czujność swoich ofiar, podszywając się np. pod znane firmy lub instytucje i przesyłając adresatom załączniki z zainfekowanymi plikami, które najczęściej służą kradzieży, wyłudzeniu lub zaszyfrowaniu danych. Na ich celowniku znajduje się każdy: od prywatnych ...

-

![Spam i phishing w 2017 r. [© frank peters - Fotolia.com] Spam i phishing w 2017 r.]()

Spam i phishing w 2017 r.

... wydarzenia w skali globu. Tym sposobem udawało im się przyciągnąć zainteresowanie ofiar i zarobić na tym pieniądze. Prowadzone przez Kaspersky Lab analizy spamu i phishingu ... kopanie w chmurze (cloud mining), tj. wynajmowanie wyspecjalizowanych centrów danych. Jednak we wszystkich przypadkach użytkownicy stawali się ofiarami – tracąc pieniądze, ...

-

![Szkodliwe koparki kryptowalut na twoim USB Szkodliwe koparki kryptowalut na twoim USB]()

Szkodliwe koparki kryptowalut na twoim USB

... swojej pracy na zewnętrzny serwer kontrolowany przez cyberprzestępców. Z danych Kaspersky Lab wynika, że do niektórych infekcji wykrytych w 2018 r. doszło wiele lat wcześniej. Długoletnia infekcja prawdopodobnie miała znaczący, negatywny wpływ na moc obliczeniową urządzeń ofiar. Liczba kryptokoparek wykrywanych na nośnikach USB wzrasta z roku ...

-

![Aplikacja Pink Camera, czyli backdoor w prezencie Aplikacja Pink Camera, czyli backdoor w prezencie]()

Aplikacja Pink Camera, czyli backdoor w prezencie

... Kaspersky wykryli, że w tych, pozornie legalnych, aplikacjach krył się MobOk - szkodliwe oprogramowanie służące kradzieży danych osobowych. Skradzione informacje były wykorzystywane do rejestrowania ofiar w płatnych serwisach subskrypcyjnych. O incydencie zaatakowani dowiadywali się dopiero w momencie otrzymania nadspodziewanie wysokiej faktury ...

-

![Spam i phishing II kw. 2019 r. [© Joerg Habermeier - Fotolia.com] Spam i phishing II kw. 2019 r.]()

Spam i phishing II kw. 2019 r.

... przykład cyberprzestępcy wykorzystywali fałszywe brytyjskie serwisy podatkowe w celu nakłonienia potencjalnych ofiar do kliknięcia odsyłacza i wypełnienia formularza od razu, podczas gdy e-maile pochodzące ... , która ją wysłała. Nigdy nie ujawniaj osobom trzecim swoich wrażliwych danych, takich jak loginy oraz hasła, dane dotyczące karty bankowej itd ...

-

![Guloader najczęściej wykrywanym złośliwym programem w Polsce Guloader najczęściej wykrywanym złośliwym programem w Polsce]()

Guloader najczęściej wykrywanym złośliwym programem w Polsce

... Check Point Software. W Polsce najpopularniejszy jest Guloader, pobierający na komputery ofiar kolejne ładunki szkodliwych programów. Qbot, Formbook i Emotet to obecnie ... , wykorzystując oszustwa typu phishing w celu uzyskania informacji o użytkowniku i wydobycia danych - wyjaśnia Maya Horowitz, wiceprezes ds. badań w firmie Check Point Software. ...

-

![Przestępstwa gospodarcze - raport 2005 [© Scanrail - Fotolia.com] Przestępstwa gospodarcze - raport 2005]()

Przestępstwa gospodarcze - raport 2005

... korupcję za powszechny rodzaj przestępstwa gospodarczego. Na świecie proporcje te wyglądają następująco: na sprzeniewierzenie aktywów wskazało 22% badanych, na fałszerstwa danych finansowych - 19% i na korupcję i łapownictwo również 19%. Na świecie najczęstszą przyczyną wykrycia przestępstwa był przypadek lub zbieg okoliczności (34%), a na ...

-

![Wypadek przy pracy [© nyul - Fotolia.com] Wypadek przy pracy]()

Wypadek przy pracy

... pracy ginie w Polsce pracownik. W 2004 roku (za 2005 nie ma jeszcze pełnych danych) liczba ofiar śmiertelnych wyniosła 490. Na świecie w tym czasie - według Międzynarodowej Organizacji Pracy - zginęło 350 tysięcy ludzi. Najwięcej ofiar pochłania w Polsce przetwórstwo przemysłowe – 27%. Dalsze w kolejności są: budownictwo – 20% (10 ...

-

![Windows 7 z trojanami [© stoupa - Fotolia.com] Windows 7 z trojanami]()

Windows 7 z trojanami

... 7 zagwarantowała hakerom obfite żniwo. Fałszywa instalka trafiła już do wielu potencjalnych ofiar. Internauci, którzy pobrali plik nie powinni go instalować. Praca na komputerze z zainfekowanym systemem nie tylko umożliwia kradzież prywatnych danych, ale stanowi również zagrożenie dla pozostałych użytkowników sieci internet. Nie uwzględniając ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Europa w cyberzagrożeniu: złośliwe oprogramowanie spada z chmury [© happystock - Fotolia.com] Europa w cyberzagrożeniu: złośliwe oprogramowanie spada z chmury](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Europa-w-cyberzagrozeniu-zlosliwe-oprogramowanie-spada-z-chmury-260183-150x100crop.jpg)

![AI zbudowała fałszywy świat inwestycji. Jak działa "Truman Show Scam" i jak nie paść ofiarą oszustwa? [© wygenerowane przez AI] AI zbudowała fałszywy świat inwestycji. Jak działa "Truman Show Scam" i jak nie paść ofiarą oszustwa?](https://s3.egospodarka.pl/grafika2/AI/AI-zbudowala-falszywy-swiat-inwestycji-Jak-dziala-Truman-Show-Scam-i-jak-nie-pasc-ofiara-oszustwa-270326-150x100crop.jpg)

![Jak powstrzymać formjacking? [© frank peters - Fotolia.com] Jak powstrzymać formjacking?](https://s3.egospodarka.pl/grafika2/ataki-iniekcyjne/Jak-powstrzymac-formjacking-222481-150x100crop.jpg)

![5 powszechnych oszustw na Instagramie [© pixabay.com] 5 powszechnych oszustw na Instagramie](https://s3.egospodarka.pl/grafika2/Instagram/5-powszechnych-oszustw-na-Instagramie-240421-150x100crop.jpg)

![Paszport szczepionkowy kupisz w dark webie [© pixabay.com] Paszport szczepionkowy kupisz w dark webie](https://s3.egospodarka.pl/grafika2/szczepionki-na-COVID-19/Paszport-szczepionkowy-kupisz-w-dark-webie-240692-150x100crop.jpg)

![Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu [© Tumisu z Pixabay] Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-oprogramowanie-atakuje-polskie-firmy-5-razy-czesciej-niz-rok-temu-260365-150x100crop.jpg)

![Ransomware 2025: Małe firmy na celowniku, ataki coraz bardziej wyrafinowane [© wygenerowane przez AI] Ransomware 2025: Małe firmy na celowniku, ataki coraz bardziej wyrafinowane](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-2025-Male-firmy-na-celowniku-ataki-coraz-bardziej-wyrafinowane-268553-150x100crop.jpg)

![Złośliwe reklamy z Google Play drenowały baterie i dane milionów użytkowników [© wygenerowane przez AI] Złośliwe reklamy z Google Play drenowały baterie i dane milionów użytkowników](https://s3.egospodarka.pl/grafika2/adware/Zlosliwe-reklamy-z-Google-Play-drenowaly-baterie-i-dane-milionow-uzytkownikow-269828-150x100crop.jpg)

![G DATA: zagrożenia internetowe w 2008 [© Scanrail - Fotolia.com] G DATA: zagrożenia internetowe w 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/G-DATA-zagrozenia-internetowe-w-2008-apURW9.jpg)

![Europa: wydarzenia tygodnia 51/2012 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 51/2012](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-51-2012-sNRO59.jpg)

![Ataki DDoS w III kw. 2017 r. Pod ostrzałem aż 98 krajów [© beebright - Fotolia.com] Ataki DDoS w III kw. 2017 r. Pod ostrzałem aż 98 krajów](https://s3.egospodarka.pl/grafika2/ataki-DDos/Ataki-DDoS-w-III-kw-2017-r-Pod-ostrzalem-az-98-krajow-199149-150x100crop.jpg)

![Spam i phishing w II kw. 2018 r. [© momius - Fotolia.com] Spam i phishing w II kw. 2018 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-w-II-kw-2018-r-209044-150x100crop.jpg)

![Niespodziewany SMS? Oszuści mogą wyczyścić Twoje konto [© Freepik] Niespodziewany SMS? Oszuści mogą wyczyścić Twoje konto](https://s3.egospodarka.pl/grafika2/SMS/Niespodziewany-SMS-Oszusci-moga-wyczyscic-Twoje-konto-262073-150x100crop.jpg)

![Oszustwa internetowe, czyli phishing, vishing czy smishing w natarciu [© Freepik] Oszustwa internetowe, czyli phishing, vishing czy smishing w natarciu](https://s3.egospodarka.pl/grafika2/spoofing/Oszustwa-internetowe-czyli-phishing-vishing-czy-smishing-w-natarciu-262988-150x100crop.jpg)

![Metody socjotechniki: świąteczny ranking [© stoupa - Fotolia.com] Metody socjotechniki: świąteczny ranking](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Metody-socjotechniki-swiateczny-ranking-MBuPgy.jpg)

![KRUS policzył wypadki przy pracy w gospodarstwie rolnym [© Gabriele Rohde - Fotolia.com.jpg] KRUS policzył wypadki przy pracy w gospodarstwie rolnym](https://s3.egospodarka.pl/grafika2/wypadek-w-pracy/KRUS-policzyl-wypadki-przy-pracy-w-gospodarstwie-rolnym-171235-150x100crop.jpg)

![Czym jest cyberstalking i jak się przed nim chronić? [© Photographee.eu - Fotolia.com] Czym jest cyberstalking i jak się przed nim chronić?](https://s3.egospodarka.pl/grafika2/stalker/Czym-jest-cyberstalking-i-jak-sie-przed-nim-chronic-182876-150x100crop.jpg)

![Jak odeprzeć niebezpieczne wiadomości e-mail? [© Natchapon - Fotolia.com] Jak odeprzeć niebezpieczne wiadomości e-mail?](https://s3.egospodarka.pl/grafika2/spam/Jak-odeprzec-niebezpieczne-wiadomosci-e-mail-193065-150x100crop.jpg)

![Spam i phishing w 2017 r. [© frank peters - Fotolia.com] Spam i phishing w 2017 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-w-2017-r-202503-150x100crop.jpg)

![Spam i phishing II kw. 2019 r. [© Joerg Habermeier - Fotolia.com] Spam i phishing II kw. 2019 r.](https://s3.egospodarka.pl/grafika2/phishing/Spam-i-phishing-II-kw-2019-r-222249-150x100crop.jpg)

![Przestępstwa gospodarcze - raport 2005 [© Scanrail - Fotolia.com] Przestępstwa gospodarcze - raport 2005](https://s3.egospodarka.pl/grafika/Przestepstwa-gospodarcze/Przestepstwa-gospodarcze-raport-2005-apURW9.jpg)

![Wypadek przy pracy [© nyul - Fotolia.com] Wypadek przy pracy](https://s3.egospodarka.pl/grafika/Wypadek-przy-pracy/Wypadek-przy-pracy-l6V7zj.jpg)

![Windows 7 z trojanami [© stoupa - Fotolia.com] Windows 7 z trojanami](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Windows-7-z-trojanami-MBuPgy.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025 [© Andrey Popov - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-czerwcu-2025-267094-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju [© sasun Bughdaryan - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-jeszcze-w-maju-266937-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)

![Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów [© pexels] Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów](https://s3.egospodarka.pl/grafika2/transport/Wynagrodzenia-kierowcow-i-tachografy-czyli-transport-drogowy-pod-presja-kosztow-271269-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-150x100crop.jpg)

![Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości? [© wygenerowane przez AI] Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Ceny-mieszkan-w-Polsce-hamuja-Czy-to-koniec-zlotych-inwestycji-w-nieruchomosci-271263-150x100crop.jpg)

![Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności [© wygenerowane przez AI] Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności](https://s3.egospodarka.pl/grafika2/wezwanie-do-zaplaty/Co-zrobic-gdy-dostaniesz-wezwanie-do-zaplaty-Te-3-kroki-wykonaj-w-pierwszej-kolejnosci-271267-150x100crop.jpg)