-

![Krajowy System e-Faktur wkrótce obowiązkowy dla firm [© ra2 studio - Fotolia.com] Krajowy System e-Faktur wkrótce obowiązkowy dla firm]()

Krajowy System e-Faktur wkrótce obowiązkowy dla firm

... i procesach wewnętrznych firm. Obligatoryjny KSeF KSeF to system teleinformatyczny służący do wystawiania, odbierania i przechowywania faktur ... z wprowadzeniem faktury do obrotu gospodarczego i stanowi moment otrzymania faktury przez kontrahenta. Data wystawienia i otrzymania faktury ustrukturyzowanej będzie zatem zależna w pełni od KSeF. ...

-

![Dysk zewnętrzny Prestigio Data Racer III Dysk zewnętrzny Prestigio Data Racer III]()

Dysk zewnętrzny Prestigio Data Racer III

... oraz port eSATA, który umożliwia transfer danych do 3 GB na sekundę. System przepływu powietrza z dwóch wbudowanych wentylatorów sprawia, że dysk pozostaje chłodny ... OS i Linux. Główne funkcje DR3: Szybki transfer danych eSATA 3Gb/s System przepływu powietrza z dwoma wentylatorami Diody LED świadczące o aktywności Odporna konstrukcja slim Wymiary ...

-

![Zagrożenia w sieci 2012 wg G Data Polska Zagrożenia w sieci 2012 wg G Data Polska]()

Zagrożenia w sieci 2012 wg G Data Polska

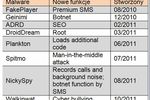

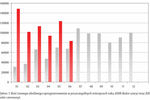

... uwagę oraz przed czym ustrzegać się korzystając z naszych maszyn. Specjaliści G Data pogrupowali wszystkie te niebezpieczeństwa w pięciu kategoriach: Urządzenia przenośne (smartfony i ... podsłuchy. Liczba zagrożeń rośnie dużo szybciej, niż liczba aktualizacji system Android, wiodącego prym na urządzeniach przenośnych (55% tabletów i smartfonów). ...

-

![G DATA: szkodliwe oprogramowanie I-VI 2009 G DATA: szkodliwe oprogramowanie I-VI 2009]()

G DATA: szkodliwe oprogramowanie I-VI 2009

... . To w niej znajduje się większość wykorzystywanych nielegalnie luk w zabezpieczeniach. Ci, którzy nie dbają o to, by system ochrony ich komputera był stale aktualny, umożliwiają ataki złośliwego oprogramowania. G Data podaje, że eksperymenty prowadzone są także na innych platformach. Wzrośnie liczba szkodliwych programów przeznaczonych dla ...

-

![System ELIXIR ma 20 lat [© Magdziak Marcin - Fotolia.com] System ELIXIR ma 20 lat]()

System ELIXIR ma 20 lat

... Pierwsza sesja rozliczeniowa w systemie ELIXIR® odbyła się 18 kwietnia. - Ta data to kamień milowy w rozwoju polskiej bankowości – mówi Michał Szymański, Wiceprezes Zarządu ... do ich rozwoju. Wychodząc naprzeciw oczekiwaniom klientów wprowadzony został system Express ELIXIR, który umożliwia rozliczenie transakcji międzybankowej w czasie liczonym w ...

-

![Trojan IcoScript atakuje system Windows Trojan IcoScript atakuje system Windows]()

Trojan IcoScript atakuje system Windows

... Stąd trojan jest w stanie otrzymywać komendy i wykonywać polecenia hakerów bez nadmiernego zwracania na siebie uwagi i ryzyka wykrycia. Specjaliści bezpieczeństwa z G DATA SecurityLabs określili zagrożenie jako Win32.Trojan.IcoScript.A. Trojan infekuje komputery działające pod systemem Windows Ten podstępny malware sprawiał kłopoty użytkownikom ...

-

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010]()

G Data: zagrożenia internetowe 2010

... dane, służące do logowania się na konto” komentuje Tomasz Zamarlik z G Data Software. Nie chodzi tu tylko o coraz częściej spotykane w Polsce ataki phishingowe, ... również zatwierdzić transakcję żądając, w celu weryfikacji klienta, podpisu elektronicznego. Cały system opiera się jednak na wiedzy oraz przezorności Internautów. Zagrożenie ze strony ...

-

![DATA Lab: odzyskanie danych prawie zawsze możliwe DATA Lab: odzyskanie danych prawie zawsze możliwe]()

DATA Lab: odzyskanie danych prawie zawsze możliwe

... DATA Lab. Z większością eksperci sobie poradzili, ale zdarzyło się, że pomysłowość i skuteczność niektórych klientów w niszczeniu dysku twardego przerosła wszelkie dostępne środki pomocy. Kiedy komputer odmawia współpracy Kiedy ważny mail wciąż nie nadchodzi, pilnie potrzebna strona WWW się nie ładuje, system ... kąpieli morskiej. Na szczęście data ...

-

![Krajowy System e-Faktur wielkim wyzwaniem dla firm [© aniow - Fotolia.com] Krajowy System e-Faktur wielkim wyzwaniem dla firm]()

Krajowy System e-Faktur wielkim wyzwaniem dla firm

... obowiązkiem elektronicznego fakturowania także firm, które nie mają w Polsce siedziby, system kar pieniężnych czy sposób postępowania w przypadku awarii systemu. Wątpliwości ... krócej niż zakładano. Kolejną kwestią, która budzi ogromne zastrzeżenia przedsiębiorców jest data wystawienia faktury ustrukturyzowanej w KSeF. W praktyce mogą bowiem pojawić ...

-

![Komunalny System Bezpieczeństwa [© pizuttipics - Fotolia.com] Komunalny System Bezpieczeństwa]()

Komunalny System Bezpieczeństwa

... , w tym między innymi pakietowej transmisji danych GPRS, szybkiej transmisji danych EDGE (Enhanced Data Rates for GSM Evolution) czy usług bazujących na platformie lokalizacyjnej, oferowanych przez sieć Plus GSM. Komunalny System Bezpieczeństwa stanowi naturalną kontynuację i rozszerzenie działań firmy w zakresie realizacji systemów wspierających ...

-

![Wystawianie e-Faktur: co zrobić w czasie awarii KSeF lub gdy system jest niedostępny? [© bepsphoto - Fotolia.com] Wystawianie e-Faktur: co zrobić w czasie awarii KSeF lub gdy system jest niedostępny?]()

Wystawianie e-Faktur: co zrobić w czasie awarii KSeF lub gdy system jest niedostępny?

... , w tym także kwestia wejścia w życie Krajowego Systemu e-Faktur. Czy sam system będzie w stanie wspierać przedsiębiorców w czasie kryzysu, np. wojennego w naszym kraju? W ... data wygenerowania pliku), to skrót kryptograficzny z pliku pobranego z KSeF nie będzie zgodny z tym na wydruku faktury. Tak samo należy postąpić w sytuacji, kiedy Krajowy System ...

-

![ComArch: system lojalnościowy on-line w BP Polska [© Nmedia - Fotolia.com] ComArch: system lojalnościowy on-line w BP Polska]()

ComArch: system lojalnościowy on-line w BP Polska

... w swoim Data Center, a także zbudował kompleksową strukturę bezpieczeństwa. Odpowiada obecnie za utrzymanie całości infrastruktury systemu. Dzięki systemowi klienci korzystający z sieci stacji BP i ARAL mają bieżące informacje o ilości nagromadzonych punktów. Udało się wprowadzić lepsze mechanizmy zarządzania taryfami. System umożliwia także ...

Tematy: bp partnerclub, comarch -

![Krajowy System e-Faktur naruszy tajemnicę firmową? [© Drazen Zigic na Freepik] Krajowy System e-Faktur naruszy tajemnicę firmową?]()

Krajowy System e-Faktur naruszy tajemnicę firmową?

... cenę jednostkową, kwoty rabatów, a w określonych przypadkach nawet tak szczegółowe informacje jak: data dopuszczenia nowego środka transportu do użytku, przebieg pojazdu i liczba ... grzywny, ograniczenia wolności, albo pozbawiania wolności do lat 2. Krajowy System e-Faktur. Przedsiębiorcy pytają o tajemnicę firmy To właśnie w obawie o ww. ...

-

![System zarządzania przez cele [© endostock - Fotolia.com] System zarządzania przez cele]()

System zarządzania przez cele

... zdefiniować i zakomunikować wszystkim pracownikom cel, dla którego wprowadza taki właśnie system zarządzania wynikami. Może nim być: potrzeba zmotywowania wszystkich ... : służące stwierdzeniu, czy cel został osiągnięty i zazwyczaj mają charakter 0-1, np.: data zakończenia, termin dostarczenia do klienta, pisemna akceptacja przełożonego, raport ...

-

![Analiza Big Data buduję przewagę. Pareto odchodzi w cień [© vege - Fotolia.com] Analiza Big Data buduję przewagę. Pareto odchodzi w cień]()

Analiza Big Data buduję przewagę. Pareto odchodzi w cień

... . Kolejny przykład to sieć amerykańskich dyskontów, Big Lots. Analizując swój system płatności i próbując najróżniejszych jego wariantów, firma ta wypracowała schemat, pozwalający jej na 9% zwiększenie sprzedaży mebli. Analiza danych Big Data ma także zastosowanie w zarządzaniu pracownikami. W jednej z międzynarodowych firm z branży inżynieryjnej ...

-

![Nowoczesny e-commerce nie istnieje bez Big Data [© Egor - Fotolia.com] Nowoczesny e-commerce nie istnieje bez Big Data]()

Nowoczesny e-commerce nie istnieje bez Big Data

... Application Research Centre (BARC) z 2015 roku, korzyści, które widzą firmy w Big Data to przede wszystkim: szybka analiza sporej ilości informacji (57%), możliwość ... które na podstawie analizy danych odwiedzającego klienta (segmentacji) są dla niego interesujące. System bierze pod uwagę rekomendacje innych klientów, które przecież mają ogromne ...

-

![G DATA: bezpieczne wirtualne zakupy [© stoupa - Fotolia.com] G DATA: bezpieczne wirtualne zakupy]()

G DATA: bezpieczne wirtualne zakupy

... ekspertów G DATA, dzięki którym bezpiecznie dokonasz internetowych zakupów: Zanim rozpoczniesz zakupy, zainstaluj skuteczne oprogramowanie zabezpieczające komputer. Powinno chronić przed wirusami, phishigiem, spamem, posiadać zintegrowany firewall i monitorować ruch sieciowy w poszukiwaniu szkodliwego kodu. Upewnij się, że Twój system operacyjny ...

-

![Data nabycia w PIT a odzyskanie sprzedanej nieruchomości [© 1506965 - Fotolia.com] Data nabycia w PIT a odzyskanie sprzedanej nieruchomości]()

Data nabycia w PIT a odzyskanie sprzedanej nieruchomości

... pod uwagę fakt, że obie gałęzie prawa składają się na jeden system prawny – interpretować tak, jak czyni to prawo cywilne. Przeniesienie (nabycie) ... strony; nie warunkują natomiast w żadnym wypadku jej ważności lub skuteczności (W. Katner, (w:) System PrPryw, t. 7, Nb 20; Z. Banaszczyk, (w:) Pietrzykowski, Komentarz 2011, t. II, Nb 10). Zważyć zatem ...

-

![Złośliwe programy na Androida I poł. 2013 [© amorphis - Fotolia.com] Złośliwe programy na Androida I poł. 2013]()

Złośliwe programy na Androida I poł. 2013

... ekspert ds. bezpieczeństwa G Data Software. „System Android w najbliższych miesiącach zachowa swoja dominującą pozycje w segmencie smartfonów oraz tabletów. Z tej przyczyny spodziewamy się ponad trzykrotnego wzrostu liczby nowych zagrożeń na ten system.” Stale rośnie liczba rejestrowanych przez G Data SecurityLabs aplikacji wyposażonych w doskonale ...

-

![Czy technologia Cloud Computing jest bezpieczna? [© Nmedia - Fotolia.com] Czy technologia Cloud Computing jest bezpieczna?]()

Czy technologia Cloud Computing jest bezpieczna?

... meritum sprawy dotyczy jednak realnego bezpieczeństwa, jakie jest w stanie zapewnić użytkownikom, ten stosunkowo nowy na rynku system - uważają eksperci z G Data. Dyskusja zainicjowana przez specjalistów G Data wywołała wiele kontrowersji. Główny punkt sporu dotyczy faktycznej skuteczności i niezawodności „ochrony w chmurze” – technologii, która ze ...

-

![Zagrożenia internetowe: iPKO na liście najczęściej atakowanych banków świata [© Brian Jackson - Fotolia.com] Zagrożenia internetowe: iPKO na liście najczęściej atakowanych banków świata]()

Zagrożenia internetowe: iPKO na liście najczęściej atakowanych banków świata

... do przeprowadzenia ataków, o tyle ich cele są praktycznie stałe. Na system Windows skierowanych jest 99,9% przestępczych działań. Zaobserwowano jednak dynamiczne zmiany ... Wciąż zwiększająca się liczba ataków z wykorzystaniem trojanów bankowych zmusiła ekspertów z G DATA SecurityLabs do dokładniejszego przyjrzenia się temu tematowi. Przepadaliśmy 3521 ...

-

![Fuzje i przejęcia w Polsce w I kw. 2017 r. [© MichaelJBerlin - Fotolia.com] Fuzje i przejęcia w Polsce w I kw. 2017 r.]()

Fuzje i przejęcia w Polsce w I kw. 2017 r.

... , azjatyckich inwestorów pozyskał także Superdrób oraz Konsalnet. We wszystkich trzech transakcjach, na etapie Due Diligence dokonywanego przez inwestorów, zbywcy wykorzystali system Virtual Data Room oferowany przez FORDATA. Inwestorem drobiarskiej grupy z Karczewa jest tajlandzki gigant zajmujący się hodowlą trzody chlewnej i drobiu oraz ich ...

-

![Vector w nowym zakładzie [© Syda Productions - Fotolia.com] Vector w nowym zakładzie]()

Vector w nowym zakładzie

... , system sygnalizacji włamania i napadu, system sygnalizacji pożaru i oddymiania, sieć strukturalną, telewizję kablową. Hale produkcyjne wyposażone są w kanały wentylacyjne i klimatyzację z odzyskiwaniem ciepła. Okablowanie strukturalne wykonane zostało w oparciu o produkty brytyjskiej firmy HellermannTyton Data (dawniej RW Data). System obejmuje ...

Tematy: vector, nowe inwestycje -

![Android czy iOS? Który bezpieczniejszy? Android czy iOS? Który bezpieczniejszy?]()

Android czy iOS? Który bezpieczniejszy?

... . Aż 88 procent smartfonów sprzedanych w drugim kwartale 2016 roku było wyposażonych w system z zielonym ludzikiem. Popularność Androida nie uchodzi uwadze cyberprzestępców. Analitycy G DATA wykryli w 2015 roku aż 2,3 mln nowych ataków na ten system mobilny. Ilość złośliwego oprogramowania wzrosła niemal o 50% w porównaniu z rokiem 2014. W ubiegłym ...

-

![Ataki malware ukierunkowane na bankowość mobilną [© Marek - Fotolia.com] Ataki malware ukierunkowane na bankowość mobilną]()

Ataki malware ukierunkowane na bankowość mobilną

... 2014 roku (363.153). Kolejne prognozy: Liczba nowych rodzajów szkodliwego oprogramowania znacznie wzrosła w 2015 roku: Eksperci G DATA przewidują szybki wzrost liczby nowych szkodliwych programów na system Android w 2015 roku. Z powodu stałego wzrostu liczby dystrybucji systemu operacyjnego, cyberprzestępcy są zdeterminowani, aby wprowadzić malware ...

-

![KSeF od A do Z: praktyczny słownik pojęć e-fakturowania [© wygenerowane przez AI] KSeF od A do Z: praktyczny słownik pojęć e-fakturowania]()

KSeF od A do Z: praktyczny słownik pojęć e-fakturowania

... system łatwo odróżnia dokumenty. Jednolity standard danych To zasada, że wszystkie faktury w KSeF mają taki sam układ – zawsze te same pola, np. numer, data ...

-

![Konsumenci uodpornili się na marketing [© tashatuvango - Fotolia.com] Konsumenci uodpornili się na marketing]()

Konsumenci uodpornili się na marketing

... klientowi najbardziej dopasowanej i potrzebnej mu usługi czy produktu. Prawidłowo dobrany system CRM porządkuje oraz upraszcza procesy marketingowe i sprzedażowe firmy. Narzędzia te ... ds. rozwoju biznesu w Capgemini Polska. O krok przed konkurencją Analiza Big Data dzięki potencjałowi rozwiązań IT znajduje także inne zastosowania. Na przykład, ...

-

![Mobile malware w II kw. 2015 r. [© LovePhy - Fotolia.com] Mobile malware w II kw. 2015 r.]()

Mobile malware w II kw. 2015 r.

... milion złośliwych aplikacji na system Android (1,000,938), czyli niemal tyle, ile ujawniono w całym 2013 roku. Eksperci bezpieczeństwa z G DATA przewidują, że liczba złośliwych aplikacji atakujących urządzenia z Androidem przekroczy 2 miliony przed końcem roku. Prognozy: Rok niechlubnych rekordów: eksperci G DATA prognozują, że w drugiej połowie ...

-

![Groźna aktualizacja Windows XP Groźna aktualizacja Windows XP]()

Groźna aktualizacja Windows XP

... oraz załączniki od nieznanych nadawców. Microsoft nie wysyła aktualizacji pocztą e-mail. Programy G Data wykrywają robaka i alarmują użytkownika o jego obecności, zanim nastąpi uruchomienie pliku. Robak został również zarejestrowany w wiadomościach informujących o możliwości łatwego przejścia z Windows XP i Vista na najnowszy system Windows 7.

-

![Program antywirusowy to już przeżytek? [© putilov_denis - Fotolia.com] Program antywirusowy to już przeżytek?]()

Program antywirusowy to już przeżytek?

... , należy wykonywać tą czynność nieco częściej. Większość programów antywirusowych pozwala skanować system automatycznie. Użytkownik wybiera w ustawieniach jednie cykl i częstotliwość skanowania. Do tego technologia Fingerprinting w produktach G DATA pozwala na przyśpieszenie i usprawnienie skanowania chronionego systemu. Jeżeli plik od czasu ...

-

![Złośliwe aplikacje na Androida atakują Windows [© Pavel Ignatov - Fotolia.com] Złośliwe aplikacje na Androida atakują Windows]()

Złośliwe aplikacje na Androida atakują Windows

... malware „Cardtrap” na zapomniany już system operacyjny Symbian, używał podobnych technik by infekować komputery PC. G Data ostrzega przed możliwością zarażenia komputera ... czy pendrive. Sukces rynkowy jaki osiągnęły przenośne urządzenia wyposażone w system Android, dał do myślenia cyberprzestępcom, którzy postanowili wykorzystać urządzenia mobilne ...

-

![Nieaktualny Android to norma [© georgejmclittle - Fotolia.com] Nieaktualny Android to norma]()

Nieaktualny Android to norma

... Tego typu aplikacje jak i sam system operacyjny Android stają się interesującym celem dla cyberprzestępców Więcej smartfonów z preinstalowanym malwarem. W niektórych mobilnych urządzeniach pojawia się zmanipulowany firmware. Zaawansowany malware dla bankowości online. Eksperci z G DATA SecurityLabs przewidują wzrost jeszcze bardziej zaawansowanych ...

-

![Bezpieczny smartfon: 7 sposobów na ochronę urządzeń mobilnych Bezpieczny smartfon: 7 sposobów na ochronę urządzeń mobilnych]()

Bezpieczny smartfon: 7 sposobów na ochronę urządzeń mobilnych

... na urządzenia przenośne z Androidem! Na system, z którego korzysta ponad 70 procent Polaków. Co zrobić, aby zapobiec infekcji Twojego smartfona? Zainstaluj na telefonie oprogramowanie antywirusowe, zwłaszcza jeśli jesteś użytkownikiem smartfona z systemem operacyjnym Android. G DATA rekomenduje pakiet G DATA MOBILE INTERNET SECURITY for ANDROID ...

-

![Europa: wydarzenia tygodnia 40/2019 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 40/2019]()

Europa: wydarzenia tygodnia 40/2019

... NAD EUROPĄ WYMAGA REORGANIZACJI. UNIA CHCE ROZWIJAĆ OPARTY NA TECHNOLOGII BIG DATA PROJEKT WSPÓLNEGO SYSTEMU KONTROLI LOTÓW. Wdrożenie ujednoliconego systemu kontroli ruchu powietrznego nad ... nad projektem rozpoczęto już w 1999 roku, to według najnowszych prognoz wspólny system kontroli lotów ma szansę powstać dopiero w 2030–2035 roku. Wiąże się to ...

-

![11 faktów i mitów o systemie kaucyjnym. Sprawdź, co jest prawdą [© wygenerowane przez AI] 11 faktów i mitów o systemie kaucyjnym. Sprawdź, co jest prawdą]()

11 faktów i mitów o systemie kaucyjnym. Sprawdź, co jest prawdą

... : Od kiedy i jakie opakowania obejmuje system kaucyjny w Polsce. Jak działa system kaucji na butelki plastikowe, puszki i butelki szklane zwrotne. Jakie mity dotyczą systemu kaucyjnego i dlaczego są nieprawdziwe. Jak system wpływa na konsumentów, sklepy oraz ochronę środowiska. 1 października to data startu systemu kaucyjnego, który sukcesywnie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Krajowy System e-Faktur wkrótce obowiązkowy dla firm [© ra2 studio - Fotolia.com] Krajowy System e-Faktur wkrótce obowiązkowy dla firm](https://s3.egospodarka.pl/grafika2/KSeF/Krajowy-System-e-Faktur-wkrotce-obowiazkowy-dla-firm-250345-150x100crop.jpg)

![System ELIXIR ma 20 lat [© Magdziak Marcin - Fotolia.com] System ELIXIR ma 20 lat](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/System-ELIXIR-ma-20-lat-135953-150x100crop.jpg)

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/cyberprzestepcy/G-Data-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Krajowy System e-Faktur wielkim wyzwaniem dla firm [© aniow - Fotolia.com] Krajowy System e-Faktur wielkim wyzwaniem dla firm](https://s3.egospodarka.pl/grafika2/KSeF/Krajowy-System-e-Faktur-wielkim-wyzwaniem-dla-firm-249958-150x100crop.jpg)

![Komunalny System Bezpieczeństwa [© pizuttipics - Fotolia.com] Komunalny System Bezpieczeństwa](https://s3.egospodarka.pl/grafika/komunalny-system-bezpieczenstwa/Komunalny-System-Bezpieczenstwa-QhDXHQ.jpg)

![Wystawianie e-Faktur: co zrobić w czasie awarii KSeF lub gdy system jest niedostępny? [© bepsphoto - Fotolia.com] Wystawianie e-Faktur: co zrobić w czasie awarii KSeF lub gdy system jest niedostępny?](https://s3.egospodarka.pl/grafika2/KSeF/Wystawianie-e-Faktur-co-zrobic-w-czasie-awarii-KSeF-lub-gdy-system-jest-niedostepny-256703-150x100crop.jpg)

![ComArch: system lojalnościowy on-line w BP Polska [© Nmedia - Fotolia.com] ComArch: system lojalnościowy on-line w BP Polska](https://s3.egospodarka.pl/grafika/bp-partnerclub/ComArch-system-lojalnosciowy-on-line-w-BP-Polska-Qq30bx.jpg)

![Krajowy System e-Faktur naruszy tajemnicę firmową? [© Drazen Zigic na Freepik] Krajowy System e-Faktur naruszy tajemnicę firmową?](https://s3.egospodarka.pl/grafika2/Krajowy-System-e-Faktur/Krajowy-System-e-Faktur-naruszy-tajemnice-firmowa-261563-150x100crop.jpg)

![System zarządzania przez cele [© endostock - Fotolia.com] System zarządzania przez cele](https://s3.egospodarka.pl/grafika/cele-biznesowe/System-zarzadzania-przez-cele-r420Ug.jpg)

![Analiza Big Data buduję przewagę. Pareto odchodzi w cień [© vege - Fotolia.com] Analiza Big Data buduję przewagę. Pareto odchodzi w cień](https://s3.egospodarka.pl/grafika2/Big-Data/Analiza-Big-Data-buduje-przewage-Pareto-odchodzi-w-cien-142465-150x100crop.jpg)

![Nowoczesny e-commerce nie istnieje bez Big Data [© Egor - Fotolia.com] Nowoczesny e-commerce nie istnieje bez Big Data](https://s3.egospodarka.pl/grafika2/e-commerce/Nowoczesny-e-commerce-nie-istnieje-bez-Big-Data-187770-150x100crop.jpg)

![G DATA: bezpieczne wirtualne zakupy [© stoupa - Fotolia.com] G DATA: bezpieczne wirtualne zakupy](https://s3.egospodarka.pl/grafika/zakupy-online/G-DATA-bezpieczne-wirtualne-zakupy-MBuPgy.jpg)

![Data nabycia w PIT a odzyskanie sprzedanej nieruchomości [© 1506965 - Fotolia.com] Data nabycia w PIT a odzyskanie sprzedanej nieruchomości](https://s3.egospodarka.pl/grafika2/sprzedaz-nieruchomosci/Data-nabycia-w-PIT-a-odzyskanie-sprzedanej-nieruchomosci-200062-150x100crop.jpg)

![Złośliwe programy na Androida I poł. 2013 [© amorphis - Fotolia.com] Złośliwe programy na Androida I poł. 2013](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Zlosliwe-programy-na-Androida-I-pol-2013-125620-150x100crop.jpg)

![Czy technologia Cloud Computing jest bezpieczna? [© Nmedia - Fotolia.com] Czy technologia Cloud Computing jest bezpieczna?](https://s3.egospodarka.pl/grafika/cloud-computing/Czy-technologia-Cloud-Computing-jest-bezpieczna-Qq30bx.jpg)

![Zagrożenia internetowe: iPKO na liście najczęściej atakowanych banków świata [© Brian Jackson - Fotolia.com] Zagrożenia internetowe: iPKO na liście najczęściej atakowanych banków świata](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zagrozenia-internetowe-iPKO-na-liscie-najczesciej-atakowanych-bankow-swiata-145346-150x100crop.jpg)

![Fuzje i przejęcia w Polsce w I kw. 2017 r. [© MichaelJBerlin - Fotolia.com] Fuzje i przejęcia w Polsce w I kw. 2017 r.](https://s3.egospodarka.pl/grafika2/fuzje-i-przejecia/Fuzje-i-przejecia-w-Polsce-w-I-kw-2017-r-190917-150x100crop.jpg)

![Vector w nowym zakładzie [© Syda Productions - Fotolia.com] Vector w nowym zakładzie](https://s3.egospodarka.pl/grafika/vector/Vector-w-nowym-zakladzie-d8i3B3.jpg)

![Ataki malware ukierunkowane na bankowość mobilną [© Marek - Fotolia.com] Ataki malware ukierunkowane na bankowość mobilną](https://s3.egospodarka.pl/grafika2/malware/Ataki-malware-ukierunkowane-na-bankowosc-mobilna-159115-150x100crop.jpg)

![KSeF od A do Z: praktyczny słownik pojęć e-fakturowania [© wygenerowane przez AI] KSeF od A do Z: praktyczny słownik pojęć e-fakturowania](https://s3.egospodarka.pl/grafika2/elektroniczne-faktury/KSeF-od-A-do-Z-praktyczny-slownik-pojec-e-fakturowania-269026-150x100crop.png)

![Konsumenci uodpornili się na marketing [© tashatuvango - Fotolia.com] Konsumenci uodpornili się na marketing](https://s3.egospodarka.pl/grafika2/trendy/Konsumenci-uodpornili-sie-na-marketing-137505-150x100crop.jpg)

![Mobile malware w II kw. 2015 r. [© LovePhy - Fotolia.com] Mobile malware w II kw. 2015 r.](https://s3.egospodarka.pl/grafika2/G-Data/Mobile-malware-w-II-kw-2015-r-162403-150x100crop.jpg)

![Program antywirusowy to już przeżytek? [© putilov_denis - Fotolia.com] Program antywirusowy to już przeżytek?](https://s3.egospodarka.pl/grafika2/program-antywirusowy/Program-antywirusowy-to-juz-przezytek-166123-150x100crop.jpg)

![Złośliwe aplikacje na Androida atakują Windows [© Pavel Ignatov - Fotolia.com] Złośliwe aplikacje na Androida atakują Windows](https://s3.egospodarka.pl/grafika2/zlosliwe-aplikacje/Zlosliwe-aplikacje-na-Androida-atakuja-Windows-114500-150x100crop.jpg)

![Nieaktualny Android to norma [© georgejmclittle - Fotolia.com] Nieaktualny Android to norma](https://s3.egospodarka.pl/grafika2/Android/Nieaktualny-Android-to-norma-168597-150x100crop.jpg)

![Europa: wydarzenia tygodnia 40/2019 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 40/2019](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-40-2019-sNRO59.jpg)

![11 faktów i mitów o systemie kaucyjnym. Sprawdź, co jest prawdą [© wygenerowane przez AI] 11 faktów i mitów o systemie kaucyjnym. Sprawdź, co jest prawdą](https://s3.egospodarka.pl/grafika2/system-kaucyjny/11-faktow-i-mitow-o-systemie-kaucyjnym-Sprawdz-co-jest-prawda-268520-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki [© wygenerowane przez AI] Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki](https://s3.egospodarka.pl/grafika2/podatki-w-firmie/Kalendarz-ksiegowy-na-marzec-2026-Najwazniejsze-daty-i-obowiazki-271045-150x100crop.jpg)

![Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania [© wygenerowane przez AI] Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania](https://s3.egospodarka.pl/grafika2/KSeF/Znikajace-i-odrzucone-faktury-w-KSeF-balagan-po-pierwszym-miesiacu-dzialania-271044-150x100crop.jpg)

![Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach [© pexels] Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach](https://s3.egospodarka.pl/grafika2/luka-placowa/Luka-placowa-w-Polsce-Nowy-raport-pokazuje-skale-nierownosci-w-wynagrodzeniach-271029-150x100crop.jpg)

![Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać? [© wygenerowane przez AI] Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać?](https://s3.egospodarka.pl/grafika2/certyfikat-KSeF/Certyfikat-trybu-offline-vs-uwierzytelniajacy-w-KSeF-Czym-sie-roznia-i-ktory-wybrac-271026-150x100crop.jpg)

![Rejestr Cen Nieruchomości bez opłat. Jak sprawdzić cenę mieszkania? [© pexels] Rejestr Cen Nieruchomości bez opłat. Jak sprawdzić cenę mieszkania?](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Rejestr-Cen-Nieruchomosci-bez-oplat-Jak-sprawdzic-cene-mieszkania-271024-150x100crop.jpg)