-

![Cisco: bezpieczeństwo w Internecie 2010 [© stoupa - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2010]()

Cisco: bezpieczeństwo w Internecie 2010

... odpowiedzi na trwające przez ostatnie dziesięć lat masowe cyberataki na systemy operacyjne komputerów osobistych, dostawcy platform i aplikacji do tego typu komputerów podnieśli poziom ... ” (money mule), czyli osoby rekrutowane w celu zakładania kont bankowych lub nawet wykorzystywania własnych kont, aby pomóc hakerom w wypłacaniu ukradzionych sum lub ...

-

![Reklama banku celebrytami stoi Reklama banku celebrytami stoi]()

Reklama banku celebrytami stoi

... zeszłorocznej reklamy z Gerardem Depardieu założył ok. 144 tys. nowych kont. Bank w tym czasie musiał wydać nie tylko na gażę dla francuskiego ... osobistych, to duży sukces. Nie inaczej jest w przypadku PKO BP, który o reklamach z Szymonem Majewskim mówi wyłącznie w kategoriach sukcesu – przez dwa miesiące kampanii bank założył ok. 135 tys. kont ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

... Comodo, wydanie fałszywych certyfikatów było możliwe na skutek uzyskania dostępu do kont dwóch zaufanych partnerów firmy. Incydent ten zwrócił uwagę na inną kwestię: ... osobom trzecim. Warto zaznaczyć, że w wyniku takiego ataku cyberprzestępcy często uzyskują dostęp do osobistych danych należących do klientów atakowanej organizacji. Dane te mogą zostać ...

-

![Niepopularne konto oszczędnościowe [© denphumi - Fotolia.com] Niepopularne konto oszczędnościowe]()

Niepopularne konto oszczędnościowe

... na darmowych środkach zarabiają banki. Środki leżące na nieoprocentowanych kontach osobistych, to dla instytucji finansowych najtańsze źródło finansowania. Stawki depozytów ... zaledwie 18 proc. lub nawet 62 proc. zgromadzonych depozytów detalicznych. Oprocentowanie kont oszczędnościowych jest najczęściej niższe niż lokat terminowych. Jest to ...

-

![Spam w II 2012 r. Spam w II 2012 r.]()

Spam w II 2012 r.

... szkodliwego oprogramowania w celu uzyskania dostępu do osobistych i finansowych danych użytkowników; drugim – wcielenie komputerów użytkowników do ... ze stron phishingowych stworzonych w celu kradzieży środków z kont bankowych i kont w systemach płatności elektronicznych. Udział ataków phishingowych wykrytych na stronach phishingowych, ...

-

![Hasła internetowe a ataki hakerskie [© maxkabakov - Fotolia.com] Hasła internetowe a ataki hakerskie]()

Hasła internetowe a ataki hakerskie

... – obecnie ma miejsce wiele skutecznych ataków, które prowadzą do wycieku danych osobistych. Innym przykładam może być wyciek informacji użytkowników jednego z popularnych ... dla różnych serwisów, w przeciwnym razie wszystkie lub wiele z Twoich kont online może zostać zhakowanych. Używaj skomplikowanych haseł. W idealnej sytuacji oznacza to ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012]()

Kaspersky Lab: szkodliwe programy II kw. 2012

... szkodliwego oprogramowania dla Androida stanowiły trojany SMS. Szkodniki te kradną pieniądze z kont ofiar i – niepostrzeżenie dla nich - wysyłają je na płatne numery za pośrednictwem ... nazwy użytkownika i hasła dla różnych serwisów, zwiększając ryzyko utraty cennych danych osobistych. Trzeba jednak pamiętać, że użytkownicy sami są sobie winni, jeżeli ...

-

![BYOD a bezpieczna sieć firmowa [© lenets_tan - Fotolia.com] BYOD a bezpieczna sieć firmowa]()

BYOD a bezpieczna sieć firmowa

... bezpiecznie w firmowej sieci. Rady ekspertów Trend Micro Podobnie, jak w przypadku komputerów osobistych, złośliwe oprogramowanie może być tworzone, aby umożliwiać kradzież danych, ... co pracownicy coraz częściej domagają się dostępu do swoich prywatnych kont w pracy. Mogą one być skutecznie wykorzystane w ramach oficjalnej polityki klienckiej firmy, ...

-

![Sektor MSP: obrót bezgotówkowy zyskuje popularność [© vasabii - Fotolia.com] Sektor MSP: obrót bezgotówkowy zyskuje popularność]()

Sektor MSP: obrót bezgotówkowy zyskuje popularność

... biznesowych oraz kart służbowych. Respondenci z sektora MŚP wskazują, że korzystaliby z kont firmowych znacznie częściej, gdyby opłaty zostały obniżone o 25% (zdecydowanie „tak” ... karty są atrybutem nowoczesności oraz pomagają oddzielać wydatki firmowe od osobistych, a także z powodu dostrzegania wad gotówki” – dodał Jakub Kiwior. W Polsce zostało ...

-

![Bezpieczeństwo sieci firmowych a pracownicy Bezpieczeństwo sieci firmowych a pracownicy]()

Bezpieczeństwo sieci firmowych a pracownicy

... . Szyfrowanie plików Śledzenie, w jaki sposób pracownicy używają serwisów chmurowych i osobistych skrzynek pocztowych do przechowywania danych firmowych, które mogą ... danych. Aby tego uniknąć, wiele serwisów online umożliwia połączenie tych kont z numerem telefonu. Przestępca posiadający dane konta będzie potrzebował jeszcze przechwycić ...

-

![Jak banki przyciągają klientów? [© manaemedia - Fotolia.com] Jak banki przyciągają klientów?]()

Jak banki przyciągają klientów?

Banki zdążyły już przyzwyczaić swoich klientów do darmowych rachunków osobistych czy różnych dodatkowych funkcjonalności związanych z ich kontem. Panująca na rynku konkurencja, wywiera jednak ciągłą presję na uatrakcyjnianie produktów. Czy zatem ...

-

![Aplikacje randkowe poważnie zagrożone Aplikacje randkowe poważnie zagrożone]()

Aplikacje randkowe poważnie zagrożone

... danych geolokalizacyjnych. Ponadto użytkownicy takich serwisów mogą stracić dostęp do swoich kont lub ich dane osobiste mogą wpaść w niepowołane ręce. Eksperci z Kaspersky Lab ... ataków. Poza tym, użytkownicy narażają się poprzez udostępnianie poufnych informacji osobistych na swoich profilach, takich jak miejsce zdobywania edukacji czy miejsce pracy. ...

-

![Internetowy hejter: jak z nim walczyć zgodnie z prawem? [© promesaartstudio - Fotolia.com] Internetowy hejter: jak z nim walczyć zgodnie z prawem?]()

Internetowy hejter: jak z nim walczyć zgodnie z prawem?

... ustawy o ochronie danych osobowych, przy czym musi wykazać, że jest to niezbędne dla ochrony dóbr osobistych i dobrego imienia. Jeżeli administrator portalu odmówi udostępnienia danych osobowych ... elektronicznej kont pocztowych, którymi posługiwali się autorzy zniesławiających wpisów, o udostępnienie danych osobowych posiadaczy tychże kont pocztowych, ...

-

![Świat: wydarzenia tygodnia 19/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 19/2019]()

Świat: wydarzenia tygodnia 19/2019

... złożyła pozew przeciwko Facebookowi. W pozwie mówi się o ochronie dóbr osobistych, a organizacja społeczna zarzuca internetowemu gigantowi niesłuszne ograniczenie wolności słowa. ... obniżenie reputacji organizacji i domaga się przywrócenia przez Facebooka usuniętych kont i stron oraz publicznych przeprosin. Komentarz do wydarzeń gospodarczych RYNEK ...

-

![5 powodów, dla których nie warto ściągać pirackich gier 5 powodów, dla których nie warto ściągać pirackich gier]()

5 powodów, dla których nie warto ściągać pirackich gier

... lat miliony komputerów osobistych zostało zainfekowanych złośliwym oprogramowaniem rozpowszechnianym za pomocą pirackich gier. W ten sposób wirus wykradł ponad milion adresów mailowych i 26 milionów danych logowania. Pod obietnicą fascynującej i darmowej rozgrywki mogą kryć się zarówno trojany wykradające środki z kont bankowych, jak i keyloggery ...

-

![Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku [© pixabay.com] Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku]()

Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku

... się pod daną markę, aby skłonić użytkowników do ujawnienia informacji osobistych, takich jak dane logowania i dane kart kredytowych. Spam kosztuje przedsiębiorstwa ... w przeprowadzaniu skutecznych ataków, w tym zbieraniu dodatkowych danych uwierzytelniających do logowania do innych kont. Podszywanie się pod znaną markę Podszywanie się pod znaną ...

-

![Europejski Miesiąc Cyberbezpieczeństwa. Silne hasło to podstawa Europejski Miesiąc Cyberbezpieczeństwa. Silne hasło to podstawa]()

Europejski Miesiąc Cyberbezpieczeństwa. Silne hasło to podstawa

... generują, przechowują i wpisują za użytkownika złożone, unikalne hasła dla wszystkich kont. Nie tylko zwiększa to poziom ochrony firmowych systemów, ale także ... kolekcjami skradzionych nazw użytkowników i haseł. W ten sposób dostęp do informacji osobistych i finansowych, pozwalających na prowadzenie różnych działań, w tym oszustw internetowych, mogą ...

-

![Oszuści wykorzystują Telekopye do ataków na Booking.com [© Freepik] Oszuści wykorzystują Telekopye do ataków na Booking.com]()

Oszuści wykorzystują Telekopye do ataków na Booking.com

... Sadkowski. Według ustaleń policji część „pracowników” była pozbawiana paszportów i dowodów osobistych, co utrudniało rezygnację z procederu. Przywódcy grup wielokrotnie grozili „pracownikom” ... przez użytkownika. Szczegółowe dane dotyczące pobytu pochodzą z przejętych kont hoteli i dostawców zakwaterowania zakupionych na cyberprzestępczych forach ...

-

![Krótki list o zabijaniu [© Minerva Studio - Fotolia.com] Krótki list o zabijaniu]()

Krótki list o zabijaniu

... komunikaty pochodzące z serwera pocztowego, że dany adres nie figuruje na liście posiadaczy kont pocztowych. Na szczęście ja wysyłam tylko informacje rynkowe o które poprosił mnie ... może powiedzieć, że to niemoralne bo ktoś mógł używać poczty do celów osobistych. Owszem ale cóż nieprzyzwoitego w tym jest? Każdy podpisuje regulamin pracy w którym jest ...

Tematy: -

![Szykują się zmiany [© Syda Productions - Fotolia.com] Szykują się zmiany]()

Szykują się zmiany

... o sfinalizowaniu przekazania swojego działu dźwięku 3D - firmy Sensaura - Creative Technology. Ta transakcja może zrewolucjonizować rynek kontrolerów dźwięku dla komputerów osobistych. Creative zapłaciło za Sensaurę 5,6 mln USD gotówką, ponadto będzie musiało uregulować zobowiązania handlowe w kwocie 0,8 mln USD. W zamian firma uzyskała ...

-

![Anonimowe randki w sieci Anonimowe randki w sieci]()

Anonimowe randki w sieci

... prawdziwych danych personalnych oraz wizerunku, szczególnie przy pierwszym kontakcie. Chociaż aż 89% spośród nich ujawniło przynajmniej jedną ze swych danych osobistych, to jedynie 6% było tak nieostrożnych, że ujawniło je wszystkie - wynika z badania prof. Z. Izdebskiego "Seks w Internecie", zrealizowanego przez TNS OBOP na ...

-

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie]()

Bezpieczeństwo marki w internecie

... jest skłonność użytkowników serwisu do: • rejestracji poprzez podanie danych osobistych, • dokonywania zakupów online, • wypełniania ankiet i kwestionariuszy, • klikania na prezentowane ... stronę internetową, gdzie niedoświadczony internauta może poprzez podanie swoich numerów kont, PIN-ów, haseł, numerów kart itp. narazić się na kradzież swoich danych ...

Tematy: marka, bezpieczeństwo marki -

![Lato sprzyja utratom danych [© violetkaipa - Fotolia.com] Lato sprzyja utratom danych]()

Lato sprzyja utratom danych

... wiadomość o tym, że CitiFinancial (oddział Citigroup Inc.) utracił dane dotyczące kont bankowych 3.9 miliona klientów. Podobna historia stała się udziałem Time Warner ... Utrata danych, stanowi ryzyko nie tylko dla biznesu. W każdym z komputerów osobistych wystąpić może błąd aplikacji lub urządzenia, powodujący stratę ważnych z naszego punktu ...

-

![Ulga odsetkowa tylko do końca roku [© denphumi - Fotolia.com] Ulga odsetkowa tylko do końca roku]()

Ulga odsetkowa tylko do końca roku

... w gospodarstwie domowym? Mając najbardziej aktualne dane dotyczące sytuacji finansów osobistych rodziny możemy sprawniej przystąpić do wypełniania wniosku kredytowego a pytania doradcy ... w tym roku obchodziły 28. urodziny). Przygotujmy potwierdzone przez bank wyciągi z kont za ostatnie 6 miesięcy lub chociaż odpowiednie wydruki z internetu. Część z ...

-

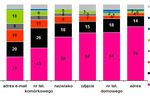

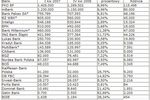

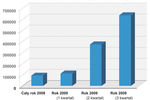

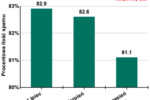

![Rachunki osobiste: 40 proc. obsługiwanych przez internet Rachunki osobiste: 40 proc. obsługiwanych przez internet]()

Rachunki osobiste: 40 proc. obsługiwanych przez internet

... obliczeń portalu Bankier.pl wynika, że w Polsce blisko 7 milionów rachunków osobistych jest obsługiwanych przez internet. Tylko w ciągu pierwszego kwartału tego roku przybyło prawie pół miliona takich kont. Oznacza to, że w Polsce ok. 40 procent właścicieli RORów korzysta z kanału internetowego! To bardzo dobry ...

-

![Program do fakturowania Oracle [© Nmedia - Fotolia.com] Program do fakturowania Oracle]()

Program do fakturowania Oracle

... ; obsługa wyciągów dotyczących klientów indywidualnych, kont rodzinnych i złożonych rozliczeń pomiędzy firmami, obejmująca typy usług, od zestawień zbiorczych po szczegółowe wykazy transakcji (już w konfiguracji podstawowej); sporządzanie faktur z podziałem na pozycje z wykorzystaniem osobistych i firmowych książek adresowych, z wyjaśnieniami ...

-

![Program Norton 360 w wersji 2.0 [© Nmedia - Fotolia.com] Program Norton 360 w wersji 2.0]()

Program Norton 360 w wersji 2.0

... Identity Safe, które służy do bezpiecznego przechowywania haseł i innych informacji osobistych. Narzędzie to umożliwia również automatyczne wypełnianie formularzy oraz logowanie ... . Kontrola rodzicielska umożliwia wybranie indywidualnych ustawień dla istniejących kont użytkowników systemu Windows oraz udostępnia możliwość wybrania predefiniowanych ...

-

![Drastycznie wzrasta ilość rogueware Drastycznie wzrasta ilość rogueware]()

Drastycznie wzrasta ilość rogueware

... jest popularny wśród cyberprzestępców przede wszystkim dlatego, iż przy jego użyciu nie muszą okradać użytkowników sieci z ich osobistych informacji, takich jak hasła, czy numery kont, aby uzyskać materialne korzyści” - mówi Luis Corrons, dyrektor techniczny PandaLabs. „Rosnące obawy internautów przed infekcjami złośliwym kodami ...

-

![Kaspersky Lab: pułapki w Internecie Kaspersky Lab: pułapki w Internecie]()

Kaspersky Lab: pułapki w Internecie

... liczba wiadomości phishingowych jest wysyłana po to, aby przechwycić dane dotyczące kont w systemach płatności online, takich jak PayPal, lub na portalach aukcyjnych, ... może być wykorzystane do uzyskiwania dostępu do Twojego komputera, kradzieży Twoich osobistych danych (które mogą być następnie odsprzedane) lub przekształcenia Twojego komputera w ...

-

![Jak dbać o bezpieczeństwo na Facebooku Jak dbać o bezpieczeństwo na Facebooku]()

Jak dbać o bezpieczeństwo na Facebooku

... . Dotyczy to postów na tablicy, zdjęć, wiadomości oraz wszystkich informacji osobistych, które o sobie publikujesz. Znajomych możesz usunąć w każdej chwili – może właśnie nadszedł moment ... swoim hasłem Staraj się nie korzystać z jednego hasła do wszystkich swoich kont – wiele osób to robi, a cyberprzestępcy doskonale zdają sobie z tego sprawę. Warto ...

-

![Microsoft Security Essentials Microsoft Security Essentials]()

Microsoft Security Essentials

Lista rozpoznanych zagrożeń internetowych dla naszych komputerów osobistych powiększa się każdego dnia. Nierozważne korzystanie z Sieci może doprowadzić nie tylko do zainfekowania komputera groźnym wirusem, ale także do przejęcia ...

-

![Urządzenie wielofunkcyjne Konica Minolta 240f Urządzenie wielofunkcyjne Konica Minolta 240f]()

Urządzenie wielofunkcyjne Konica Minolta 240f

... na serwerze FTP lub w skrzynkach publicznych i osobistych. Firma Konica Minolta wyposażyła urządzenie 240f w zaawansowane zabezpieczenia, m.in. komunikację z użyciem bezpiecznego protokołu SSL czy też autoryzację dostępu z użyciem Active Directory. Administrator ma możliwość utworzenia do 200 kont użytkowników, dla których może ustawić dowolne ...

-

![Crimeware a sektor finansowy Crimeware a sektor finansowy]()

Crimeware a sektor finansowy

... szkodliwe narzędzie do kradzieży danych uwierzytelniających podczas logowania się użytkownika do kont bankowych online. ZeuS był bardzo aktywny przez cały 2009 rok i nadal ... bankowością online po stronie klienta, ponieważ nie wymagałoby to danych osobistych. Wprowadzenie tego rodzaju usługi można zintegrować z polityką bezpieczeństwa, co w ...

-

![Meritum Planer w Meritum Bank Meritum Planer w Meritum Bank]()

Meritum Planer w Meritum Bank

Od 4 października br klienci Meritum Banku mogą korzystać z pierwszej na polskim rynku bezpłatnej aplikacji do zarządzania i analizy finansów osobistych zintegrowanej z systemem bankowości elektronicznej. Użytkownicy Meritum Planera będą mogli analizować i planować swoje wydatki. Nowa usługa jest dostępna dla wszystkich klientów ...

-

![Ewolucja spamu VII-IX 2010 Ewolucja spamu VII-IX 2010]()

Ewolucja spamu VII-IX 2010

... spam oraz pobierać liczne trojany na komputer ofiary w celu kradzieży osobistych informacji i innych cennych danych. Współczesna wiadomość spamowa może zawierać odsyłacz ... Zjednoczonych aresztowano prawie 100 osób podejrzewanych o wykorzystywanie ZeuSa do kradzieży środków z kont online. Trojan ZeuS, wykrywany przez Kaspersky Lab jako przedstawiciel ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Cisco: bezpieczeństwo w Internecie 2010 [© stoupa - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2010](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-2010-MBuPgy.jpg)

![Niepopularne konto oszczędnościowe [© denphumi - Fotolia.com] Niepopularne konto oszczędnościowe](https://s3.egospodarka.pl/grafika/oszczednosci/Niepopularne-konto-oszczednosciowe-iQjz5k.jpg)

![Hasła internetowe a ataki hakerskie [© maxkabakov - Fotolia.com] Hasła internetowe a ataki hakerskie](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/Hasla-internetowe-a-ataki-hakerskie-99490-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![BYOD a bezpieczna sieć firmowa [© lenets_tan - Fotolia.com] BYOD a bezpieczna sieć firmowa](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/BYOD-a-bezpieczna-siec-firmowa-103745-150x100crop.jpg)

![Sektor MSP: obrót bezgotówkowy zyskuje popularność [© vasabii - Fotolia.com] Sektor MSP: obrót bezgotówkowy zyskuje popularność](https://s3.egospodarka.pl/grafika2/sektor-MSP/Sektor-MSP-obrot-bezgotowkowy-zyskuje-popularnosc-119349-150x100crop.jpg)

![Jak banki przyciągają klientów? [© manaemedia - Fotolia.com] Jak banki przyciągają klientów?](https://s3.egospodarka.pl/grafika2/oferta-bankow/Jak-banki-przyciagaja-klientow-126909-150x100crop.jpg)

![Internetowy hejter: jak z nim walczyć zgodnie z prawem? [© promesaartstudio - Fotolia.com] Internetowy hejter: jak z nim walczyć zgodnie z prawem?](https://s3.egospodarka.pl/grafika2/hejter/Internetowy-hejter-jak-z-nim-walczyc-zgodnie-z-prawem-199559-150x100crop.jpg)

![Świat: wydarzenia tygodnia 19/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 19/2019](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-19-2019-12AyHS.jpg)

![Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku [© pixabay.com] Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku](https://s3.egospodarka.pl/grafika2/cyberataki/Poczta-elektroniczna-pod-ostrzalem-5-najczestszych-form-ataku-252598-150x100crop.jpg)

![Oszuści wykorzystują Telekopye do ataków na Booking.com [© Freepik] Oszuści wykorzystują Telekopye do ataków na Booking.com](https://s3.egospodarka.pl/grafika2/Telekopye/Oszusci-wykorzystuja-Telekopye-do-atakow-na-Booking-com-262743-150x100crop.jpg)

![Krótki list o zabijaniu [© Minerva Studio - Fotolia.com] Krótki list o zabijaniu](https://s3.egospodarka.pl/grafika//Krotki-list-o-zabijaniu-iG7AEZ.jpg)

![Szykują się zmiany [© Syda Productions - Fotolia.com] Szykują się zmiany](https://s3.egospodarka.pl/grafika/sensaura/Szykuja-sie-zmiany-d8i3B3.jpg)

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie](https://s3.egospodarka.pl/grafika/marka/Bezpieczenstwo-marki-w-internecie-iG7AEZ.jpg)

![Lato sprzyja utratom danych [© violetkaipa - Fotolia.com] Lato sprzyja utratom danych](https://s3.egospodarka.pl/grafika/utrata-danych/Lato-sprzyja-utratom-danych-SdaIr2.jpg)

![Ulga odsetkowa tylko do końca roku [© denphumi - Fotolia.com] Ulga odsetkowa tylko do końca roku](https://s3.egospodarka.pl/grafika/ulga-odsetkowa/Ulga-odsetkowa-tylko-do-konca-roku-iQjz5k.jpg)

![Program do fakturowania Oracle [© Nmedia - Fotolia.com] Program do fakturowania Oracle](https://s3.egospodarka.pl/grafika/Oracle/Program-do-fakturowania-Oracle-Qq30bx.jpg)

![Program Norton 360 w wersji 2.0 [© Nmedia - Fotolia.com] Program Norton 360 w wersji 2.0](https://s3.egospodarka.pl/grafika/Norton/Program-Norton-360-w-wersji-2-0-Qq30bx.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

![5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025] 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]](https://s3.egospodarka.pl/grafika2//5-Najlepszych-Programow-do-Ksiegowosci-w-Chmurze-Ranking-i-Porownanie-2025-270016-50x33crop.png) 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

![Płaca minimalna 4.806 zł od 2026 r. Jak wzrost wynagrodzeń uderzy w koszty firm [© wygenerowane przez AI] Płaca minimalna 4.806 zł od 2026 r. Jak wzrost wynagrodzeń uderzy w koszty firm](https://s3.egospodarka.pl/grafika2/placa-minimalna/Placa-minimalna-4-806-zl-od-2026-r-Jak-wzrost-wynagrodzen-uderzy-w-koszty-firm-270186-150x100crop.jpg)

![COVID-19 i AI zmieniły branżę IT na zawsze [© wygenerowane przez AI] COVID-19 i AI zmieniły branżę IT na zawsze](https://s3.egospodarka.pl/grafika2/branza-IT/COVID-19-i-AI-zmienily-branze-IT-na-zawsze-270037-150x100crop.jpg)

![Mercedes-Benz E 300 de 4MATIC Kombi: Hybryda plug-in, 313 KM i 90 km na prądzie. Czy to kombi bez wad? [© Wojciech Krzemiński] Mercedes-Benz E 300 de 4MATIC Kombi: Hybryda plug-in, 313 KM i 90 km na prądzie. Czy to kombi bez wad?](https://s3.egospodarka.pl/grafika2/Mercedes-Benz-E-300-de-4MATIC-Kombi/Mercedes-Benz-E-300-de-4MATIC-Kombi-Hybryda-plug-in-313-KM-i-90-km-na-pradzie-Czy-to-kombi-bez-wad-269933-150x100crop.jpg)

![Empatyczny lider czy system wsparcia? Co chroni pracowników przed wypaleniem zawodowym? [© pexels] Empatyczny lider czy system wsparcia? Co chroni pracowników przed wypaleniem zawodowym?](https://s3.egospodarka.pl/grafika2/zaangazowanie-w-prace/Empatyczny-lider-czy-system-wsparcia-Co-chroni-pracownikow-przed-wypaleniem-zawodowym-270068-150x100crop.jpg)