-

![Kaspersky Lab: szkodliwe programy VI 2010 Kaspersky Lab: szkodliwe programy VI 2010]()

Kaspersky Lab: szkodliwe programy VI 2010

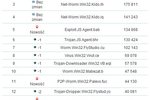

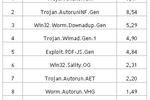

... robaka na zainfekowanym urządzeniu natychmiast po tym jak urządzenie zostanie podłączone do komputera. Trzynasta pozycja przypada równie ważnemu robakowi - Worm.Win32.VBNA.b, który ... miejscu. Jego jedyną funkcją jest pobieranie głównej części szkodliwego kodu ze stałego adresu URL. Drugim co do częstotliwości powodowanych infekcji jest Exploit.JS. ...

-

![Europejczycy a mobilny Internet Europejczycy a mobilny Internet]()

Europejczycy a mobilny Internet

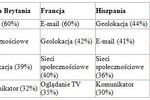

... dostępu do mediów z komputera PC. 40% Europejczyków szybko sprawdza informacje na swoich urządzeniach mobilnych, a następnie czyta je dokładniej po powrocie do komputera PC. „Marki i firmy medialne mają dużą szansę wykorzystania technologii mobilnej do lepszej komunikacji z klientami. Mogą to być nadawcy poszukujący rozmówców do udziału ...

-

![Monitor EIZO FORIS FG2421-PL Monitor EIZO FORIS FG2421-PL]()

Monitor EIZO FORIS FG2421-PL

... do komputera, konsoli, odtwarzacza Blu-ray czy aparatu cyfrowego. Koncentrator USB z 1 portem upstream i 2 portami downstream umożliwia podłączenie urządzeń peryferyjnych, takich jak mysz czy klawiaturę bezpośrednio do ... części mierzy poziom oświetlenia w pomieszczeniu i dostosowuje jasność ekranu do idealnego poziomu, co prowadzi do oszczędności ...

-

![Mitsubishi Eclipse Cross 1.5T MIVEC CVT Intense Plus Mitsubishi Eclipse Cross 1.5T MIVEC CVT Intense Plus]()

Mitsubishi Eclipse Cross 1.5T MIVEC CVT Intense Plus

... dzieli szybę na dwie części. Do tego dochodzą pokaźne zaokrąglenia kończące się na wysokości błotników. Mnie nie przypadło do gustu takie połączenie, ... dziedzinie ergonomii wychwyciłem jednak pewną niedoskonałość - obsługę komputera, za którą odpowiadają trzy przyciski umieszczone na desce za dźwignią do ustawiania oświetlenia. Na osłodę pozostają ...

-

![ESET: lista zagrożeń X 2009 ESET: lista zagrożeń X 2009]()

ESET: lista zagrożeń X 2009

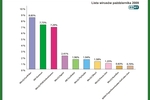

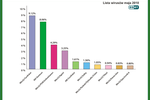

... wykrytych infekcji. Październikową listę zagrożeń przygotowaną przez laboratoria antywirusowe ESET otwiera rozpoznawany już niemal przez każdego internautę robak Conficker, przenikający do komputera m.in. poprzez luki w systemie Windows (załatane przez Microsoft ponad rok temu). Nowe mutacje Confickera mogą infekować również poprzez pliki ...

-

![ESET: zagrożenia internetowe IV 2010 ESET: zagrożenia internetowe IV 2010]()

ESET: zagrożenia internetowe IV 2010

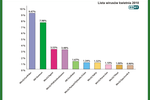

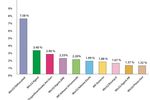

... rozwiązania firmy ESET, które chronią przed tym zagrożeniem. Win32/Sality po przedostaniu się do komputera użytkownika przeszukuje lokalne i sieciowe dyski w poszukiwaniu plików z rozszerzeniami EXE oraz SCR. Gdy takowe znajdzie, infekuje je dodając do nich swój złośliwy kod. Win32/Sality dodaje w rejestrze wpis, dzięki któremu uruchamia ...

-

![Oferty turystyczne same znajdą klientów [© Ralf Kalytta - Fotolia.com] Oferty turystyczne same znajdą klientów]()

Oferty turystyczne same znajdą klientów

... na wyjazdy i urlopy. W tym sezonie po raz pierwszy, częściej od komputera, wykorzystają do tego celu smartfony i tablety. Wg prognoz, sprzedaż wycieczek oraz usług turystycznych ... Sociomantic Labs. Co istotne, reklama osobista trafia do użytkownika bez względu na to z jakiego urządzenia korzysta: komputera osobistego, tabletu czy urządzenia mobilnego. ...

-

![Uwaga na fałszywe programy antywirusowe Uwaga na fałszywe programy antywirusowe]()

Uwaga na fałszywe programy antywirusowe

... . Tym bardziej, że wiele złośliwych kodów wykorzystuje istniejące luki w zabezpieczeniach do przeprowadzania infekcji. Skanuj swój komputer przy użyciu sprawdzonego produktu zabezpieczającego: Zaleca się cykliczne przeprowadzanie skanowania komputera przy pomocy systemu zabezpieczającego, którego skuteczność została sprawdzona. W ten sposób można ...

-

![Płatności internetowe: jak nie dać się oszukać [© pogonici - Fotolia.com] Płatności internetowe: jak nie dać się oszukać]()

Płatności internetowe: jak nie dać się oszukać

... się, zanim zalogujemy się do naszej bankowości elektronicznej korzystając z hot-spotów, umożliwiających darmowy dostęp do Internetu w restauracjach czy centrach handlowych. Trzeba pamiętać, że często są to sieci otwarte, niewystarczająco dobrze zabezpieczone, przez co wzrasta ryzyko, że dane, które wprowadzimy do komputera – takie jak login i hasło ...

-

![Cybergang Carbanak: instytucje finansowe straciły 1 mld dolarów [© Andrey Armyagov - Fotolia.com] Cybergang Carbanak: instytucje finansowe straciły 1 mld dolarów]()

Cybergang Carbanak: instytucje finansowe straciły 1 mld dolarów

... . Każda kradzież pieniędzy z banku trwała średnio od dwóch do czterech miesięcy, od momentu zainfekowania pierwszego komputera w korporacyjnej sieci bankowej do „ucieczki” ze skradzionymi pieniędzmi. Na początku cyberprzestępcy uzyskiwali dostęp do komputera pracownika za pośrednictwem ukierunkowanych phishingowych wiadomości e-mail, infekując ...

-

![Odpowiedzialność prawna za dane osobowe w firmie Odpowiedzialność prawna za dane osobowe w firmie]()

Odpowiedzialność prawna za dane osobowe w firmie

... tej części książki jest przybliżenie czytelnikowi zagadnień związanych z odpowiedzialnością prawną, administracyjną i cywilną. Nie stanowi ona komentarza do obowiązującego ... do danych. Podobnie może być potraktowane pozostawienie niezablokowanego komputera na którym przetwarza się dane osobowe, a nawet zapisanie na kartce hasła do komputera, czy też ...

-

![Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku [© pixabay.com] Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku]()

Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku

... kradzieżą danych) to nieautoryzowane przeniesienie danych z komputera lub innego urządzenia. Może zostać przeprowadzona ręcznie (poprzez fizyczny dostęp do komputera) lub w sposób zautomatyzowany, przy użyciu złośliwego oprogramowania. Tego typu ataki są zazwyczaj ukierunkowane, a ich celem jest uzyskanie dostępu do sieci lub urządzenia po to, by ...

-

![Akwarium na USB Akwarium na USB]()

Akwarium na USB

... złączem USB lub za pośrednictwem samochodowego adaptera. W zestawie znajdują się zbiornik, dwie rybki i kabel USB. Po przyniesieniu Blue-Glo do domu należy jedynie napełnić akwarium wodą, podłączyć kabel do komputera i już można w ciemności cieszyć się widokiem "szczęśliwych" rybek. I wcale nie trzeba pamiętać o ich karmieniu.

-

![Utrata plików multimedialnych może drogo kosztować Utrata plików multimedialnych może drogo kosztować]()

Utrata plików multimedialnych może drogo kosztować

... z badania Consumer Security Risks Survey przeprowadzonego przez Kaspersky Lab i B2B International. Znacznej części tych strat można zapobiec, jednak często zdarza się, że ... przeznaczone do ochrony komputerów z systemem Windows zawiera specjalny moduł Anti-Blocker zwalczający szkodliwe programy, które blokują dostęp użytkowników do komputera i żądają ...

-

![BIK pomaga walczyć z oszustwami finansowymi [© animaflora - Fotolia.com.jpg] BIK pomaga walczyć z oszustwami finansowymi]()

BIK pomaga walczyć z oszustwami finansowymi

... następstwie włamania do komputera. Szczególnie niepokojące są również medialne doniesienia o podejrzeniach wycieku danych osobowych z baz danych. Wiele jest także form oszustw dokonywanych z wykorzystaniem skradzionej tożsamości. Ich konsekwencje przeważnie są nieprzyjemne - bo co innego można powiedzieć o wezwaniu do zapłaty zadłużenia, z którego ...

-

![BitDefender: zagrożenia internetowe X 2009 BitDefender: zagrożenia internetowe X 2009]()

BitDefender: zagrożenia internetowe X 2009

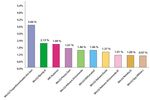

... funkcję Autorun systemu Windows, automatycznie uruchamiającą programy po podłączeniu zainfekowanego nośnika do komputera. Worm.Autorun.VHG jest sieciowym robakiem wykorzystującym lukę usługi serwer, opisaną w biuletynie bezpieczeństwa MS08-067 firmy Microsoft, do zdalnego uruchamiania swojego kodu (ten sam mechanizm wykorzystywany jest również ...

-

![ESET: zagrożenia internetowe V 2010 ESET: zagrożenia internetowe V 2010]()

ESET: zagrożenia internetowe V 2010

... rozpoczyna się od przeniknięcia do komputera ofiary i dodania do wszystkich plików z rozszerzeniami EXE oraz SCR złośliwego kodu. Równocześnie zagrożenie umieszcza swój wpis w rejestrze, dzięki któremu może aktywować się każdorazowo przy starcie systemu. Najgroźniejsza jest jednak zdolność Win32/Sality do dezaktywacji programów antywirusowych oraz ...

-

![ESET: lista wirusów VIII 2007 ESET: lista wirusów VIII 2007]()

ESET: lista wirusów VIII 2007

... atakujących. Na sierpniowej liście wirusów znalazł się również Win32/Agent - aplikacja bardzo podobna do poprzedniej, która potrafi kamuflować swoją obecność na komputerze ofiary. Program działa na zasadzie konia trojańskiego, otwiera dostęp do komputera kolejnym złośliwym programom oraz łączy się ze zdalnym serwerem i pobiera z niego ...

-

![500 zł na dziecko, PIT i inne. Co w Polsce załatwisz przez Internet? [© piq106 - Fotolia.com] 500 zł na dziecko, PIT i inne. Co w Polsce załatwisz przez Internet?]()

500 zł na dziecko, PIT i inne. Co w Polsce załatwisz przez Internet?

... sporą część codziennych spraw możemy załatwić nie ruszając się sprzed ekranu komputera. Co ważne, zajmuje to zaledwie ułamek czasu, jaki musieliśmy przeznaczyć ... kupujemy przez Internet? Od odzieży, obuwia, książek, płyt, filmów przez samochody bądź części do nich, biżuterię, oprogramowanie, materiały budowlane, po artkuły dla kolekcjonerów i ...

-

![ESET: lista wirusów VII 2007 ESET: lista wirusów VII 2007]()

ESET: lista wirusów VII 2007

... 2,13% wszystkich infekcji. Rjump.A to groźny backdoor/trojan, który otwiera dostęp do komputera innym złośliwym programom. Potrafi samodzielnie kopiować się na wszystkie ... dodatkowo potrafi samodzielnie instalować oprogramowanie typu spyware służące do zbierania informacji o użytkowniku. Ostatnie trzy miejsca zajęły: adware Win32/Adware.Virtumonde. ...

-

![Telefon Motorola MOTO U9 Telefon Motorola MOTO U9]()

Telefon Motorola MOTO U9

... do komputera przez łącze USB 2.0. Zintegrowany odtwarzacz muzyczny obsługuje szereg formatów audio: Windows WMAv10 plus Janus DRM, MP3, AAC, AAC+, AAC+ enhanced. Krótka specyfikacja: do 20MB wewnętrznej pamięci oraz możliwość jej rozszerzenia zewnętrzną kartą microSD do ...

-

![Czy darmowy antywirus ci wystarczy? [© tashatuvango - Fotolia.com] Czy darmowy antywirus ci wystarczy?]()

Czy darmowy antywirus ci wystarczy?

... gwarantują żadnej ochrony. W praktyce oznacza to, że jeśli wirus przedostanie się do komputera, może go powstrzymać jedynie antywirusy z wyższej półki. Użytkowników bezpłatnych aplikacji bezpieczeństwa irytują też nachalne reklamy nakłaniające do zakupu wersji płatnej bądź instalacji kompletnie niepotrzebnych dodatków. Niestety, osoby korzystające ...

-

![Klawiatury w nowym układzie Klawiatury w nowym układzie]()

Klawiatury w nowym układzie

... optymalny, że obecnie wróciła do niego firma NewStandard. Urządzenie firmy NewStandard będzie posiadać tylko 53 kolorowe klawisze i będzie podłączane do komputera przez złącze USB. Dodatkowym ułatwieniem obsługi ma być centralnie położony "Enter" i klawisze kursorów. W lewej części klawiatury znajdą się klawisze od A do M, zaś po prawej ...

-

![Najpopularniejsze wirusy VI 2007 Najpopularniejsze wirusy VI 2007]()

Najpopularniejsze wirusy VI 2007

... Downloader.MDW. Trojanem tym zainfekowanych jest 4% komputerów w Polsce, co stanowi niechlubny europejski rekord. Trojan Downloader.MDW umożliwia hakerom przedostanie się do komputera i wykonanie niebezpiecznych działań. Dodatkowo pobiera inne złośliwe programy na zainfekowane już komputery. Co ciekawe, drugie miejsce w Polsce w rankingu czerwcowym ...

-

![Wirusy i robaki VI 2008 Wirusy i robaki VI 2008]()

Wirusy i robaki VI 2008

... również atakować serwery IIS w sieci. Jest to dość nieprzyjemny szkodliwy kod - poprzez dodanie do grupy Administratorów użytkownika Gość i udostępnienie lokalnych dysków dla innych komputerów w sieci powoduje, że dostęp do komputera jest otwarty dla każdego. Warto również wspomnieć o nowości w rankingu: Exploit.Win32.IMG-WMF.y. Eksploity ...

-

![Worry-Free Business Security 7 od Trend Micro [© Nmedia - Fotolia.com] Worry-Free Business Security 7 od Trend Micro]()

Worry-Free Business Security 7 od Trend Micro

... innymi za pośrednictwem pamięci USB i innych podłączanych do komputera urządzeń. Mobilność i łatwość użytkowania takiego sprzętu umożliwiała kolejne infekcje. Dzięki nowej opcji małe przedsiębiorstwa, które borykały się z problemem zarządzania tego typu urządzeniami, mogą kontrolować dostęp do napędów USB i innego przenośnego sprzętu, by zapobiegać ...

-

![Hakerzy wykorzystują ciekawe wydarzenia Hakerzy wykorzystują ciekawe wydarzenia]()

Hakerzy wykorzystują ciekawe wydarzenia

... stronie, pozostałe mogą być zainfekowane. Możesz także wykorzystać darmowe narzędzie w postaci specjalnej „wtyczki” do przeglądarki internetowej. Nie należy oczywiście zapominać o systemie stale monitorującym bezpieczeństwo naszego komputera, gdyż zagrożenie może pochodzić nawet z potencjalnie „bezpiecznej” witryny www, która paść mogła ofiarą ...

-

![Proces podejmowania decyzji zakupowych [© Minerva Studio - Fotolia.com] Proces podejmowania decyzji zakupowych]()

Proces podejmowania decyzji zakupowych

... do komputera. Na początku sprzedawca przedstawia mu dwa modele: model A za 89 zł, produkowany przez firmę o średniej renomie, i model B za 149 produkowany przez firmę, która uznawana jest za jednego z najlepszych producentów peryferyjnych urządzeń do ... zmianę decyzji. Instrukcja, którą przedstawiono tylko części badanych, zawierała dodatkowo ...

-

![Skanery Fujitsu fi-6130Z, fi-6230Z, fi-6140Z i fi-6240Z Skanery Fujitsu fi-6130Z, fi-6230Z, fi-6140Z i fi-6240Z]()

Skanery Fujitsu fi-6130Z, fi-6230Z, fi-6140Z i fi-6240Z

PFU Imaging Solutions, firma należąca do grupy Fujitsu, zaprezentowała 4 nowe skanery dokumentowe wyposażone w funkcje charakterystyczne dla linii ScanSnap. Tryb Productivity ScanSnap pozwala na łatwe skanowanie dokumentów bezpośrednio do komputera, katalogu sieciowego lub do procesu biznesowego, będącego częścią systemu workflow. W skład nowej ...

-

![Zaległy urlop: negatywne skutki [© MH - Fotolia.com] Zaległy urlop: negatywne skutki]()

Zaległy urlop: negatywne skutki

... się, że jesteśmy na bieżąco ze wszystkimi wiadomościami, kompulsywnego zerkania do komputera, smartfonu czy komórki bez wyraźnej potrzeby. Jak odpoczywać aby ... wskazują, że aktywność fizyczna skutecznie redukuje zmęczenie i poprawia nastrój. Dla części pracowników, a szczególnie menedżerów, sposób spędzania wolnego czasu jest także wizytówką - ...

-

![Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.? [© ducdao - Fotolia.com] Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.?]()

Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.?

... danych. Użytkownicy powinni zachowywać dodatkową czujność w odniesieniu do nośników wymiennych, które nie należą do nich (np. pożyczony pendrive ze zdjęciami lub dokumentami), i zawsze skanować je na obecność szkodliwych programów natychmiast po pierwszym podłączeniu do komputera. W okresie kwiecień-czerwiec 2014 produkty Kaspersky Lab zablokowały ...

-

![PPE w praktyce – rola komunikacji z pracownikami [© Minerva Studio - Fotolia.com] PPE w praktyce – rola komunikacji z pracownikami]()

PPE w praktyce – rola komunikacji z pracownikami

... kwestia – to materiały komunikacyjne i ich dystrybucja do pracowników. Kiedyś pewnie wystarczył plakat i ulotka, artykuł do gazetki firmowej czy audycja w radiowęźle. I te rozwiązania pewnie nadal się sprawdzają w firmach produkcyjnych lub takich, gdzie pracownicy nie mają dostępu do komputera. Ale można też np. pokazać krótkie prezentacje ...

-

![Skype i bezpieczeństwo sieci Skype i bezpieczeństwo sieci]()

Skype i bezpieczeństwo sieci

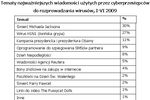

... Jak na razie znany jest tylko jeden przypadek przeniknięcia trojana do komputera poprzez lukę w Skypie. Należy przypomnieć, że wirus nie potrafi rozprzestrzeniać się samodzielnie - musi zostać fizycznie pobrany przez użytkownika. Źródło zagrożeń W dalszej części badania uczestnicy zostali poproszeni o wskazanie źródeł nowych zagrożeń bezpieczeństwa ...

-

![Volkswagen Caravelle imponuje zwrotnością Volkswagen Caravelle imponuje zwrotnością]()

Volkswagen Caravelle imponuje zwrotnością

... części deski rozdzielczej. Poza tym brakuje miejsca na przechowywanie faktur czy innych dokumentów, jakie znajdziemy chociażby w Caddym (pod sufitem)... Mamy za to świetny element służący do przechowywania kwitów autostradowych, do ... pozytywne opinie niż kogoś ganić. Zatem karnie zasiadłem do komputera pisząc do Państwa te słowa. No z tym, że nie ...

-

![Lenovo IdeaCentre AIO 730S Lenovo IdeaCentre AIO 730S]()

Lenovo IdeaCentre AIO 730S

... do komputera. Port USB 3.1 typu C umożliwia przesyłanie danych z prędkością 5 Gb/s. Jednocześnie jest źródłem zasilania o mocy 90W i dzięki temu pozwala na ładowanie innych urządzeń. W komputerach Lenovo AIO 730S zastosowano kartę graficzną do AMD Radeon 530. Pozwalają osiągnąć do 4 razy lepszą graficzną wydajność w porównaniu do ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Oferty turystyczne same znajdą klientów [© Ralf Kalytta - Fotolia.com] Oferty turystyczne same znajdą klientów](https://s3.egospodarka.pl/grafika2/turystyka/Oferty-turystyczne-same-znajda-klientow-139587-150x100crop.jpg)

![Płatności internetowe: jak nie dać się oszukać [© pogonici - Fotolia.com] Płatności internetowe: jak nie dać się oszukać](https://s3.egospodarka.pl/grafika2/uslugi-bankowe/Platnosci-internetowe-jak-nie-dac-sie-oszukac-113281-150x100crop.jpg)

![Cybergang Carbanak: instytucje finansowe straciły 1 mld dolarów [© Andrey Armyagov - Fotolia.com] Cybergang Carbanak: instytucje finansowe straciły 1 mld dolarów](https://s3.egospodarka.pl/grafika2/Carbanak/Cybergang-Carbanak-instytucje-finansowe-stracily-1-mld-dolarow-151558-150x100crop.jpg)

![Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku [© pixabay.com] Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku](https://s3.egospodarka.pl/grafika2/cyberataki/Poczta-elektroniczna-pod-ostrzalem-5-najczestszych-form-ataku-252598-150x100crop.jpg)

![BIK pomaga walczyć z oszustwami finansowymi [© animaflora - Fotolia.com.jpg] BIK pomaga walczyć z oszustwami finansowymi](https://s3.egospodarka.pl/grafika2/kradziez-tozsamosci/BIK-pomaga-walczyc-z-oszustwami-finansowymi-180646-150x100crop.jpg)

![500 zł na dziecko, PIT i inne. Co w Polsce załatwisz przez Internet? [© piq106 - Fotolia.com] 500 zł na dziecko, PIT i inne. Co w Polsce załatwisz przez Internet?](https://s3.egospodarka.pl/grafika2/zakupy-online/500-zl-na-dziecko-PIT-i-inne-Co-w-Polsce-zalatwisz-przez-Internet-174859-150x100crop.jpg)

![Czy darmowy antywirus ci wystarczy? [© tashatuvango - Fotolia.com] Czy darmowy antywirus ci wystarczy?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Czy-darmowy-antywirus-ci-wystarczy-229118-150x100crop.jpg)

![Worry-Free Business Security 7 od Trend Micro [© Nmedia - Fotolia.com] Worry-Free Business Security 7 od Trend Micro](https://s3.egospodarka.pl/grafika/Trend-Micro/Worry-Free-Business-Security-7-od-Trend-Micro-Qq30bx.jpg)

![Proces podejmowania decyzji zakupowych [© Minerva Studio - Fotolia.com] Proces podejmowania decyzji zakupowych](https://s3.egospodarka.pl/grafika/strategie-zakupowe/Proces-podejmowania-decyzji-zakupowych-iG7AEZ.jpg)

![Zaległy urlop: negatywne skutki [© MH - Fotolia.com] Zaległy urlop: negatywne skutki](https://s3.egospodarka.pl/grafika2/urlop/Zalegly-urlop-negatywne-skutki-140979-150x100crop.jpg)

![Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.? [© ducdao - Fotolia.com] Jakie zagrożenia internetowe nękały Polskę w II kw. 2014 r.?](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Jakie-zagrozenia-internetowe-nekaly-Polske-w-II-kw-2014-r-142934-150x100crop.jpg)

![PPE w praktyce – rola komunikacji z pracownikami [© Minerva Studio - Fotolia.com] PPE w praktyce – rola komunikacji z pracownikami](https://s3.egospodarka.pl/grafika2/pracownicze-programy-emerytalne/PPE-w-praktyce-rola-komunikacji-z-pracownikami-204973-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast?](https://s3.egospodarka.pl/grafika2/wymiar-podatku-od-nieruchomosci/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-mieszkancy-najwiekszych-miast-269875-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady [© wygenerowane przez AI] Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady](https://s3.egospodarka.pl/grafika2/Bitcoin/Posiadasz-kryptowaluty-Musisz-rozliczyc-sie-w-PIT-38-nawet-jesli-zadnej-nie-sprzedales-Sprawdz-jakie-sa-zasady-271315-150x100crop.jpg)

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)

![KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos? [© wygenerowane przez AI] KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-1-kwietnia-2026-czy-najmniejsze-firmy-czeka-chaos-271299-150x100crop.jpg)

![Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych [© pexels] Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych](https://s3.egospodarka.pl/grafika2/samowola-budowlana/Wiecej-kontroli-mniej-kar-Nowe-podejscie-do-samowoli-budowlanych-271296-150x100crop.jpg)

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)