Kaspersky Lab: szkodliwe programy VI 2010

2010-07-06 11:19

Przeczytaj także: Kaspersky Lab: szkodliwe programy IV 2010

Podobnie jak w poprzednich miesiącach, zestawienie zostało przygotowane w oparciu o dane wygenerowane przez system Kaspersky Security Network (KSN) - innowacyjną technologię gromadzenia danych o infekcjach zaimplementowaną w produktach firmy Kaspersky Lab przeznaczonych dla użytkowników indywidualnych.Szkodliwe programy wykryte na komputerach użytkowników

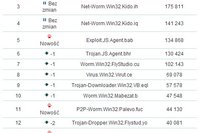

Pierwsza tabela zawiera szkodliwe programy, aplikacje wyświetlające reklamy oraz potencjalnie niebezpieczne narzędzia, które zostały wykryte i zneutralizowane na komputerach użytkowników po raz pierwszy, na przykład przez moduł ochrony w czasie rzeczywistym (skanowanie podczas dostępu). Użycie statystyk z tej metody skanowania pozwala na dokonanie analizy najnowszych, najbardziej niebezpiecznych i najszerzej rozprzestrzenionych szkodliwych programów.

fot. mat. prasowe

Szkodliwe programy występujące najczęściej na komputerach użytkowników, czerwiec 2010

Miejsce jedenaste zajmuje nowa odmiana popularnego robaka P2P-Worm. Palevo. Palevo.fuc aktywnie wyszukuje wszelkie poufne dane wprowadzone przez użytkownika w oknie przeglądarki. Wymiana plików P2P przy użyciu programów takich jak BearShare, iMesh, Shareaza oraz eMule jest głównym sposobem rozprzestrzeniania się tego robaka. Program tworzy wiele własnych kopii w folderach używanych do przechowywania pobieranych i przesyłanych plików oraz nadaje im chwytliwe nazwy, przyciągając w ten sposób uwagę potencjalnych ofiar. Do innych sposobów powielania Worm.Win32.Palevo.fuc można zaliczyć wielokrotne kopiowanie do folderów oraz innych zasobów sieciowych, wysyłanie odsyłaczy za pośrednictwem komunikatorów internetowych oraz, wraz z Trojan.Win32.Autorun, zakażanie wszelkich urządzeń przenośnych.

Przynajmniej 50 000 urządzeń przenośnych zostaje zainfekowanych dwoma wariantami trojana Trojan.Win32.Autorun, które obecnie zajmują osiemnaste i dwudzieste miejsce na naszej pierwszej liście Top 20. Obydwa szkodniki są plikami autorun.inf, które uruchamiają robaka na zainfekowanym urządzeniu natychmiast po tym jak urządzenie zostanie podłączone do komputera.

Trzynasta pozycja przypada równie ważnemu robakowi - Worm.Win32.VBNA.b, który powstał przy użyciu języka Virtual BASIC. Szkodnik ten został sklasyfikowany jako szkodliwe narzędzie pakujące.

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

oprac. : eGospodarka.pl

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Hakerzy atakują komputery Mac [© stoupa - Fotolia.com] Hakerzy atakują komputery Mac](https://s3.egospodarka.pl/grafika/hakerzy/Hakerzy-atakuja-komputery-Mac-MBuPgy.jpg)

![Atak na serwis YouTube [© stoupa - Fotolia.com] Atak na serwis YouTube](https://s3.egospodarka.pl/grafika/YouTube/Atak-na-serwis-YouTube-MBuPgy.jpg)

![ChatGPT, Gemini, Claude czy Bielik: które modele AI najlepiej radzą sobie z językiem polskim? [© pexels] ChatGPT, Gemini, Claude czy Bielik: które modele AI najlepiej radzą sobie z językiem polskim?](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/ChatGPT-Gemini-Claude-czy-Bielik-ktore-modele-AI-najlepiej-radza-sobie-z-jezykiem-polskim-271155-150x100crop.jpg)

![Reklama w internecie, telewizji i w radio w II 2026 [© pexels] Reklama w internecie, telewizji i w radio w II 2026](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Reklama-w-internecie-telewizji-i-w-radio-w-II-2026-271135-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Jazda pod wpływem alkoholu: gdzie grozi więzienie, a gdzie tylko mandat? [© pexels] Jazda pod wpływem alkoholu: gdzie grozi więzienie, a gdzie tylko mandat?](https://s3.egospodarka.pl/grafika2/nietrzezwosc/Jazda-pod-wplywem-alkoholu-gdzie-grozi-wiezienie-a-gdzie-tylko-mandat-271159-150x100crop.jpg)

![Wpis do księgi wieczystej po spadku - nowe zasady i nawet 10 tys. zł kary [© pexels] Wpis do księgi wieczystej po spadku - nowe zasady i nawet 10 tys. zł kary](https://s3.egospodarka.pl/grafika2/wpis-do-ksiegi-wieczystej/Wpis-do-ksiegi-wieczystej-po-spadku-nowe-zasady-i-nawet-10-tys-zl-kary-271156-150x100crop.jpg)

![Czy konflikt na Bliskim Wschodzie zatrzyma polski rynek mieszkaniowy? [© wygenerowane przez AI] Czy konflikt na Bliskim Wschodzie zatrzyma polski rynek mieszkaniowy?](https://s3.egospodarka.pl/grafika2/Bliski-Wschod/Czy-konflikt-na-Bliskim-Wschodzie-zatrzyma-polski-rynek-mieszkaniowy-271149-150x100crop.jpg)

![Zmiany w postępowaniach przed KIO. Dlaczego pierwsze pisma procesowe mogą zdecydować o wyniku sporu? [© wygenerowane przez AI] Zmiany w postępowaniach przed KIO. Dlaczego pierwsze pisma procesowe mogą zdecydować o wyniku sporu?](https://s3.egospodarka.pl/grafika2/KIO/Zmiany-w-postepowaniach-przed-KIO-Dlaczego-pierwsze-pisma-procesowe-moga-zdecydowac-o-wyniku-sporu-271148-150x100crop.jpg)

![Podatek od zysków kapitałowych w PIT-38 za 2025 r. Jak rozliczyć zyski i straty z inwestycji? Praktyczny przewodnik [© wygenerowane przez AI] Podatek od zysków kapitałowych w PIT-38 za 2025 r. Jak rozliczyć zyski i straty z inwestycji? Praktyczny przewodnik](https://s3.egospodarka.pl/grafika2/PIT-38/Podatek-od-zyskow-kapitalowych-w-PIT-38-za-2025-r-Jak-rozliczyc-zyski-i-straty-z-inwestycji-Praktyczny-przewodnik-271147-150x100crop.jpg)

![Siła wyższa i nieobecność w pracy. Co z pracą i pensją, gdy nie można wrócić z urlopu? [© wygenerowane przez AI] Siła wyższa i nieobecność w pracy. Co z pracą i pensją, gdy nie można wrócić z urlopu?](https://s3.egospodarka.pl/grafika2/nieobecnosc-w-pracy/Sila-wyzsza-i-nieobecnosc-w-pracy-Co-z-praca-i-pensja-gdy-nie-mozna-wrocic-z-urlopu-271126-150x100crop.jpg)