Czy Bluetooth jest bezpieczny?

2006-04-09 17:54

Przeczytaj także: Czy technologia Cloud Computing jest bezpieczna?

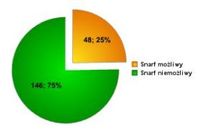

Najpowszechniej używane urządzenia są również najbardziej narażone na najpopularniejsze ataki Bluetooth. Jak wykazał program btscanner, 25% wszystkich skanowanych urządzeń podatnych jest na atak snarf.

fot. mat. prasowe

Poza tym, 25% użytkowników wykrytych urządzeń przyjęło na swoje urządzenia przesyłane pliki.

Wniosek jest dość zasmucający: większość użytkowników w ogóle nie przejmuje się kwestią bezpieczeństwa, dopóki nie padnie ofiarą ataku. Z czasem może grozić to poważnymi konsekwencjami. Na rynku dostępne są już samochody wyposażone w komunikację Bluetooth. Nietrudno sobie wyobrazić, jak bardzo zagrożone byłoby życie kierowcy, pasażerów i przechodniów, gdyby doszło do udanego ataku na komputer pokładowy takiego samochodu.

Poza tym, niechronione telefony komórkowe umożliwiają błyskawiczne rozprzestrzenianie się złośliwych programów, co z kolei może doprowadzić do rozległych epidemii.

Ochrona

Ochronę zapewnia:

• Przestawienie urządzenia w tryb niewykrywalny

• Włączenie uwierzytelniania na podstawie kodu PIN

• Stosowanie oprogramowania antywirusowego

• Dodatkowe oprogramowanie (Blooover, Blooover II, BT Audit)

Blooover jest darmową aplikacją napisaną w języku programowania Java. Może być wykorzystany w telefonach obsługujących J2ME MIDP 2.0 VM z JSR-82 API. Takie wymagania spełniają między innymi następujące modele telefonów: Nokia 6600, Nokia 7610, Sony Ericsson P900 oraz Siemens S65. Blooover jest skanerem luk, za pomocą którego można sprawdzić, czy telefon komórkowy zawiera luki wykorzystywane w określonych atakach. Blooover został po raz pierwszy opublikowany w grudniu 2004 roku, od tego czasu program został pobrany 150 tys. razy. Dodatkowe ataki potrafi wykrywać Blooover II, opublikowany w grudniu 2005 roku.

BT Audit skanuje otwarte kanały RFCOMM oraz L2CAP PSM, a następnie generuje raporty o ich stanie.

Przeczytaj także:

![Smart home a cyberbezpieczeństwo - na co uważać? Smart home a cyberbezpieczeństwo - na co uważać?]() Smart home a cyberbezpieczeństwo - na co uważać?

Smart home a cyberbezpieczeństwo - na co uważać?

Smart home a cyberbezpieczeństwo - na co uważać?

Smart home a cyberbezpieczeństwo - na co uważać?

oprac. : eGospodarka.pl

Więcej na ten temat:

Bluetooth, technologia Bluetooth, oprogramowanie antywirusowe, ataki internetowe, bezpieczeństwo sieci

![Padłeś ofiarą phishingu? Nie panikuj - działaj zgodnie z tymi zasadami [© pixabay] Padłeś ofiarą phishingu? Nie panikuj - działaj zgodnie z tymi zasadami](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Padles-ofiara-phishingu-Nie-panikuj-dzialaj-zgodnie-z-tymi-zasadami-269244-150x100crop.png)

![Phishing zmienia oblicze - cyberprzestępcy coraz częściej kradną dane logowania zamiast pieniędzy [© wygenerowane przez AI] Phishing zmienia oblicze - cyberprzestępcy coraz częściej kradną dane logowania zamiast pieniędzy](https://s3.egospodarka.pl/grafika2/ataki-hakerow/Phishing-zmienia-oblicze-cyberprzestepcy-coraz-czesciej-kradna-dane-logowania-zamiast-pieniedzy-268341-150x100crop.png)

![Ataki na cyberbezpieczeństwo to codzienność. Jak się bronimy? [© ptnphotof - Fotolia.com] Ataki na cyberbezpieczeństwo to codzienność. Jak się bronimy?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Ataki-na-cyberbezpieczenstwo-to-codziennosc-Jak-sie-bronimy-264038-150x100crop.jpg)

![Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć [© pikisuperstar na Freepik] Inspekcja SSL, czyli jak skutecznie zabezpieczyć firmową sieć](https://s3.egospodarka.pl/grafika2/SSL/Inspekcja-SSL-czyli-jak-skutecznie-zabezpieczyc-firmowa-siec-262704-150x100crop.jpg)

![Cyberbezpieczeństwo kuleje. Brakuje szkoleń, nie ma antywirusa [© rawpixel.com na Freepik] Cyberbezpieczeństwo kuleje. Brakuje szkoleń, nie ma antywirusa](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberbezpieczenstwo-kuleje-Brakuje-szkolen-nie-ma-antywirusa-262199-150x100crop.jpg)

![5 zasad tworzenia szkoleń w zakresie cyberbezpieczeństwa [© pixabay.com] 5 zasad tworzenia szkoleń w zakresie cyberbezpieczeństwa](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/5-zasad-tworzenia-szkolen-w-zakresie-cyberbezpieczenstwa-255783-150x100crop.jpg)

![Wzrost zatrudnienia w sektorze IT [© Scanrail - Fotolia.com] Wzrost zatrudnienia w sektorze IT](https://s3.egospodarka.pl/grafika/rynek-pracy/Wzrost-zatrudnienia-w-sektorze-IT-apURW9.jpg)

![Linux w polskich przedsiębiorstwach [© Scanrail - Fotolia.com] Linux w polskich przedsiębiorstwach](https://s3.egospodarka.pl/grafika/Linux/Linux-w-polskich-przedsiebiorstwach-apURW9.jpg)

![T-Mobile zwróci klientom rabaty utracone za spóźnione płatności [© wygenerowane przez AI] T-Mobile zwróci klientom rabaty utracone za spóźnione płatności](https://s3.egospodarka.pl/grafika2/T-Mobile/T-Mobile-zwroci-klientom-rabaty-utracone-za-spoznione-platnosci-270770-150x100crop.jpg)

![Zwrot podatku na celowniku oszustów. Jak bezpiecznie rozliczyć PIT? [© wygenerowane przez AI] Zwrot podatku na celowniku oszustów. Jak bezpiecznie rozliczyć PIT?](https://s3.egospodarka.pl/grafika2/rozliczenie-PIT/Zwrot-podatku-na-celowniku-oszustow-Jak-bezpiecznie-rozliczyc-PIT-270763-150x100crop.png)

![Dotacje i ulgi B+R w 2026 roku: jak firmy finansują rozwój? [© pexels] Dotacje i ulgi B+R w 2026 roku: jak firmy finansują rozwój?](https://s3.egospodarka.pl/grafika2/plynnosc-finansowa/Dotacje-i-ulgi-B-R-w-2026-roku-jak-firmy-finansuja-rozwoj-270764-150x100crop.jpg)

![Wojna i inflacja ważniejsze niż klimat? Są wyniki Indeksu Zrównoważonego Rozwoju [© pexels] Wojna i inflacja ważniejsze niż klimat? Są wyniki Indeksu Zrównoważonego Rozwoju](https://s3.egospodarka.pl/grafika2/greenwashing/Wojna-i-inflacja-wazniejsze-niz-klimat-Sa-wyniki-Indeksu-Zrownowazonego-Rozwoju-270760-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku? [© katemangostar na Freepik] Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku?](https://s3.egospodarka.pl/grafika2/skladka-zdrowotna/Skladka-zdrowotna-co-sie-zmieni-po-1-stycznia-2025-roku-262018-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania [© wygenerowane przez AI] KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania](https://s3.egospodarka.pl/grafika2/zwolnienie-z-VAT/KSeF-dla-zwolnionych-z-VAT-Przewodnik-po-nowych-zasadach-fakturowania-270768-150x100crop.jpg)

![Zaangażowanie umiera w ciszy. Te drobne sygnały powinny cię zaalarmować [© wygenerowane przez AI] Zaangażowanie umiera w ciszy. Te drobne sygnały powinny cię zaalarmować](https://s3.egospodarka.pl/grafika2/zaangazowanie-w-prace/Zaangazowanie-umiera-w-ciszy-Te-drobne-sygnaly-powinny-cie-zaalarmowac-270756-150x100crop.jpg)

![Małe firmy zyskają prawo do kontroli L4. Każdy pracodawca będzie mógł sam sprawdzić pracownika na zwolnieniu [© wygenerowane przez AI] Małe firmy zyskają prawo do kontroli L4. Każdy pracodawca będzie mógł sam sprawdzić pracownika na zwolnieniu](https://s3.egospodarka.pl/grafika2/kontrola-zwolnien-lekarskich/Male-firmy-zyskaja-prawo-do-kontroli-L4-Kazdy-pracodawca-bedzie-mogl-sam-sprawdzic-pracownika-na-zwolnieniu-270753-150x100crop.jpg)

![Umowa handlowa UE-Indie. Czy polski rynek pracy zostanie zalany pracownikami z Indii? [© wygenerowane przez AI] Umowa handlowa UE-Indie. Czy polski rynek pracy zostanie zalany pracownikami z Indii?](https://s3.egospodarka.pl/grafika2/polski-eksport/Umowa-handlowa-UE-Indie-Czy-polski-rynek-pracy-zostanie-zalany-pracownikami-z-Indii-270752-150x100crop.jpg)

![Czy warto brać kredyt hipoteczny w 2026 roku? Eksperci analizują [© pexels] Czy warto brać kredyt hipoteczny w 2026 roku? Eksperci analizują](https://s3.egospodarka.pl/grafika2/kupno-mieszkania/Czy-warto-brac-kredyt-hipoteczny-w-2026-roku-Eksperci-analizuja-270751-150x100crop.jpg)