-

![Panda Labs: trojany groźne w III kw. 2010 Panda Labs: trojany groźne w III kw. 2010]()

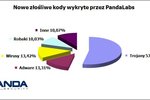

Panda Labs: trojany groźne w III kw. 2010

... to” na Facebooku, aby przekierowywać użytkowników na inne strony internetowe. Fałszywe strony internetowe zostały też wypozycjonowane w wynikach wyszukiwarek za pomocą technik BlackHat SEO. Do ataków stosowano także wrażliwości 0-day. Kwartał pełen wydarzeń Podczas ostatniego kwartału miało miejsce wiele incydentów zagrażających bezpieczeństwu ...

-

![Nowe robaki z rodziny Bagle [© stoupa - Fotolia.com] Nowe robaki z rodziny Bagle]()

Nowe robaki z rodziny Bagle

... pliki. Rootkity to programy działające w ukryciu: ich procesy systemowe, pliki oraz wpisy do rejestru systemowego są niewidoczne. Wszechstronność i różnorodność technik wykorzystywanych przez rootkity do ukrycia swojej obecności w systemie sugeruje, że w najbliższym okresie staną się one jednym z najczęściej używanych typów niebezpiecznego ...

-

![Złośliwe programy I-III 2010 Złośliwe programy I-III 2010]()

Złośliwe programy I-III 2010

... , jednego z największych botnetów w historii, wykrycie złośliwego oprogramowania w urządzeniach oferowanych przez Vodafone oraz odkrycie kilku krytycznych luk w zabezpieczeniach. W atakach z użyciem technik Black Hat SEO wykorzystywano popularne tematy takie jak iPad firmy Apple czy aplikacje w serwisie Facebook. Do oszukiwania użytkowników w celu ...

-

![Ranking wirusów III 2006 [© Scanrail - Fotolia.com] Ranking wirusów III 2006]()

Ranking wirusów III 2006

... marca wzmożoną aktywność w Runecie (rosyjskiej części Internetu) wykazał trojan kradnący hasła LdPinch.air. Trojan ten został masowo rozesłany przy użyciu technik spamerskich. Rozpowszechnianie szkodnika odbywało się w kilku etapach - oprócz LdPincha rozsyłany był Trojan-Downloader, który następnie pobierał na komputer ofiary trojana LdPinch ...

-

![Ranking wirusów IV 2006 [© Scanrail - Fotolia.com] Ranking wirusów IV 2006]()

Ranking wirusów IV 2006

... jest bezpośrednio powiązane z tym, że pierwszą lokatę zajmuje Trojan-Downloader.Win32.Delf.alf. Delf.alf został rozesłany w wiadomościach e-mail przy użyciu technik spamowych. Zaraz po zainstalowaniu się na atakowanym komputerze Delf.alf pobiera z Internetu trojana LdPinch.akv. Warto zauważyć, że downloadery są ...

-

![Ranking wirusów VIII 2006 [© Scanrail - Fotolia.com] Ranking wirusów VIII 2006]()

Ranking wirusów VIII 2006

... . Horst.av stanowi obecnie bez wątpienia największe zagrożenie dla użytkowników. Ten stosunkowo skomplikowany wieloelementowy trojan zawiera rootkita i wykorzystuje szereg technik polimorficznych w celu ukrywania się przed oprogramowaniem antywirusowym. Drugą kategorię reprezentują Backdoor.IRC.Zapchast, Backdoor.Win32.mIRC-based oraz Netsky.a. Jak ...

-

![Panda: hakerzy i socjotechnika Panda: hakerzy i socjotechnika]()

Panda: hakerzy i socjotechnika

... - Mops.A, nęcił fotkami Paris Hilton i Nicole Richie, a Saros.C wykorzystywał popularność Billa Gatesa i Pameli Anderson. "Jak widać, cyberprzestępcy chętnie korzystają z technik inżynierii społecznej. Użytkowników zachęca się do otwarcia pliku zawierającego złośliwe oprogramowanie lub kliknięcia na odsyłacz do zainfekowanej strony, a obietnica ...

-

![Panda: wirusy na dzień św. Walentego [© stoupa - Fotolia.com] Panda: wirusy na dzień św. Walentego]()

Panda: wirusy na dzień św. Walentego

... e-mail z własnymi kopiami i zarażać kolejnych użytkowników. Socjotechnika: najskuteczniejsza pułapka „Wykryte przez PandaLabs robaki to książkowe przykłady zastosowania technik inżynierii społecznej do rozprzestrzeniania złośliwego kodu. Szkodniki wykorzystują atrakcyjną przynętę – kartki walentynkowe lub romantyczny wystrój pulpitu, aby nakłonić ...

-

![Uwaga na fałszywe programy antywirusowe Uwaga na fałszywe programy antywirusowe]()

Uwaga na fałszywe programy antywirusowe

... wiadomości e-mail z sensacyjnymi tematami lub intrygującą zawartością: Wiele spośród fałszywych programów antywirusowych rozpowszechniono w ostatnich tygodniach przy użyciu technik inżynierii społecznej, czyli przesyłając wiadomości e-mail z ciekawymi tematami. Wiadomości zachęcały użytkowników do kliknięcia odsyłacza w celu obejrzenia filmu ...

-

![Fałszywa strona YouTube z wirusami Fałszywa strona YouTube z wirusami]()

Fałszywa strona YouTube z wirusami

... rodzaj złośliwego kodu, który będzie rozpowszechniany za pomocą fałszywych stron: wirusy, robaki, oprogramowanie adware, trojany itp. „Program ten upowszechnił korzystanie z technik do infekowania użytkowników. Coraz łatwiej paść ofiarą ataku i dlatego należy zachować szczególną ostrożność. Co więcej, witryny wykorzystywane przez cyberprzestępców ...

-

![Szkodliwe programy 2009 - prognozy [© Scanrail - Fotolia.com] Szkodliwe programy 2009 - prognozy]()

Szkodliwe programy 2009 - prognozy

... w nowych wersjach Zdaniem Panda Security stosowanie coraz bardziej zaawansowanych technologii, umożliwiających wykrywanie nawet ataków niskiego poziomu oraz najnowszych technik wykorzystywanych przez złośliwe oprogramowanie, może spowodować wzrost zainteresowania cyberprzestępców starymi kodami, dostosowanymi jednak do nowych potrzeb. Nie należy ...

-

![Zagrożenia w sieci w 2009 r. wg TrendLabs [© Scanrail - Fotolia.com] Zagrożenia w sieci w 2009 r. wg TrendLabs]()

Zagrożenia w sieci w 2009 r. wg TrendLabs

... TrendLabs: Bolączki Web 2.0. Zdaniem ekspertów korzyści (i zagrożenia) płynące ze stosowania aplikacji Web 2.0 będą w 2009 roku nadal aktualne. Hakerzy będą korzystać z technik tworzenia struktur przypominających zwykły kod, takich jak IFRAMES, będą też nadal wykorzystywać przeglądarki i inne aplikacje internetowe (np. w technologii Flash lub ...

-

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.]()

Panda Labs: rynek zabezpieczeń w 2010r.

... się wielu nowych fałszywych antywirusów (programów typu rogueware), botów i trojanów bankowych. Inżyniera społeczna Cyberprzestępcy będą nadal koncentrować się na stosowaniu technik inżynierii społecznej do infekowania komputerów, w szczególności poprzez wyszukiwarki (BlackHat SEO) i serwisy społecznościowe oraz ataki „drive-by-download” ze stron ...

-

![PandaLabs: złośliwe oprogramowanie 2010 PandaLabs: złośliwe oprogramowanie 2010]()

PandaLabs: złośliwe oprogramowanie 2010

... wspomina także o atakach na portale społecznościowe. Najbardziej ucierpiały Facebook i Twitter, ale także na przykład LinkedIn lub Fotolog. Znanych jest kilka technik nabierania uźytkowników: hickjacking przycisku "Lubie to" na Facebooku, kradzież tożsamości w celu rozsyłania wiadomości z zaufanych adresów, wykorzystywanie słabych stron Twittera do ...

-

![Zagrożenia w sieci 2012 wg G Data Polska Zagrożenia w sieci 2012 wg G Data Polska]()

Zagrożenia w sieci 2012 wg G Data Polska

... nasze dane bankowe. Programy te wszelkimi możliwymi sposobami próbują wykraść dane potrzebne do uszczuplenia naszych kont, często za pomocą licznych technik psychologicznych. W samych Niemczech w poprzednim roku zanotowano prawie 5500 przypadków takich kradzieży na sumę ponad 20 milionów euro! Wirtualne waluty Stworzone ...

-

![Nowy szkodliwy program MiniDuke Nowy szkodliwy program MiniDuke]()

Nowy szkodliwy program MiniDuke

... 20 kilobajtów” - dodaje Jewgienij Kasperski. „Połączenie starych metod doświadczonych twórców szkodliwego oprogramowania z wykorzystaniem nowo odkrytych exploitów i sprytnych technik socjotechnicznych do łamania zabezpieczeń wyszukanych celów jest bardzo niebezpieczne”. Główne wnioski z badania przeprowadzonego przez Kaspersky Lab Napastnicy ...

-

![Najbardziej złośliwe programy wg ESET Najbardziej złośliwe programy wg ESET]()

Najbardziej złośliwe programy wg ESET

... nt. FBI, CIA, KGB Rok identyfikacji: 2011 Koń trojański, który atakował na terenie Gruzji. Po zainfekowaniu komputera wykorzystywał całe spektrum technik szpiegowskich: nagrywał filmy za pomocą kamer zainstalowanych w zarażonych komputerach, rejestrował dźwięk za pomocą wbudowanych mikrofonów i wykonywał zrzuty ekranu. By uniknąć ...

-

![Polska: wydarzenia tygodnia 25/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 25/2018]()

Polska: wydarzenia tygodnia 25/2018

... izotopowych – z dostępem do izotopowego spektrometru mas oraz spektrometru magnetycznego rezonansu jądrowego – mogą sprawdzić autentyczność trunku. – Jednymi z najnowocześniejszych technik wykorzystywanych w autentykacji win są metody izotopowe. Większość pierwiastków jest mieszaniną izotopów i naturalne zmiany w ich składzie izotopowym w wyniku ...

-

!["Code 9" naraża bezpieczeństwo dzieci w Internecie "Code 9" naraża bezpieczeństwo dzieci w Internecie]()

"Code 9" naraża bezpieczeństwo dzieci w Internecie

Laboratorium PandaLabs wykryło ponowną aktywność techniki "Code 9", która jest wskazówką dla dzieci i nastolatków, jak uniemożliwić rodzicom sprawdzenie ich aktywności na portalach społecznościowych. Takie techniki stwarzają zagrożenie dla najmłodszych, ponieważ są często wykorzystywane przez przestępców. Kilka lat temu PandaLabs, laboratorium ...

-

![Fałszywe strony WWW: firma Ford przynętą Fałszywe strony WWW: firma Ford przynętą]()

Fałszywe strony WWW: firma Ford przynętą

Laboratorium Panda Security wykryło ponad milion niebezpiecznych witryn, które rozpowszechniają fałszywe oprogramowanie antywirusowe. Cyberprzestępcy wykorzystują techniki SEO do manipulowania wynikami wyszukiwarek internetowych dla frazy Ford. W ten sposób pozycjonowali szkodliwe strony w celu rozpowszechniania fałszywych programów antywirusowych ...

-

![PandaLabs: najciekawsze wirusy 2009 PandaLabs: najciekawsze wirusy 2009]()

PandaLabs: najciekawsze wirusy 2009

... rankingu najbardziej rozpowszechnionych wirusów, czy tych które spowodowały najwięcej infekcji, Laboratorium PandaLabs przedstawiło listę kodów, które z racji zastosowania technik inżynierii społecznej lub widocznego wpływu na komputery najbardziej wyróżniały się w zeszłym roku. Tradycyjnie już PandaLabs, laboratorium systemów zabezpieczających ...

Tematy: PandaLabs, wirusy, trojany, cyberprzestępcy, hakerzy, złośliwe oprogramowanie, złośliwe kody -

![Tabnabbing - nowa technika phishingu Tabnabbing - nowa technika phishingu]()

Tabnabbing - nowa technika phishingu

W opublikowanym właśnie kwartalnym Raporcie dotyczącym zagrożeń informatycznych laboratorium PandaLabs opisuje szczegóły nowej techniki phishingu: Tabnabbing. Z raportu wynika również, że 52 proc. nowych zagrożeń stanowiły trojany, a Polska zajęła 4 miejsce wśród najbardziej zainfekowanych państw na świecie. PandaLabs, laboratorium systemów ...

-

![Złośliwe kody na Twitterze Złośliwe kody na Twitterze]()

Złośliwe kody na Twitterze

... systemów zabezpieczających firmy Panda Security, cyberprzestępcy wykorzystują Twitter do rozpowszechniania złośliwych kodów w wiadomościach o tematyce świątecznej stosując metody podobne do technik Black Hat SEO. W ostatnim czasie wśród fraz stosowanych przez hakerów do wabienia użytkowników najpopularniejsze są te związane z Bożym Narodzeniem ...

Tematy: trojany, robaki, zagrożenia internetowe, cyberprzestępcy, Twitter, złośliwe kody, downloader -

![Ataki SCADA, czyli o włamaniach do systemów przemysłowych [© Focus Pocus LTD - Fotolia.com] Ataki SCADA, czyli o włamaniach do systemów przemysłowych]()

Ataki SCADA, czyli o włamaniach do systemów przemysłowych

Głośny atak amerykańskiego wirusa Stuxnet, który w 2010 roku zdestabilizował pracę wirówek wzbogacających uran w Iranie, był jak zimny prysznic dla szefów IT wielu firm na całym świecie. Okazało się bowiem, że można włamywać się do systemów informatycznych nadzorujących przebieg procesów technologicznych lub produkcyjnych (ang. SCADA, Supervisory ...

-

![Mobilny trojan bankowy Gugi atakuje telefony [© stefan_weis - Fotolia.com] Mobilny trojan bankowy Gugi atakuje telefony]()

Mobilny trojan bankowy Gugi atakuje telefony

Laboratorium Kaspersky lab wykryło kolejne zagrożenie czyhające na posiadaczy smartfonów. Jest to modyfikacja trojana bankowego Gugi, który w sprytny sposób potrafi ominąć zabezpieczenia systemu Android 6. Zagrożenie wymusza na użytkowniku przekazanie mu prawa do nakładania się na rzeczywiste aplikacje, wysyłania i przeglądania SMS-ów oraz ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Nowe robaki z rodziny Bagle [© stoupa - Fotolia.com] Nowe robaki z rodziny Bagle](https://s3.egospodarka.pl/grafika/robaki/Nowe-robaki-z-rodziny-Bagle-MBuPgy.jpg)

![Ranking wirusów III 2006 [© Scanrail - Fotolia.com] Ranking wirusów III 2006](https://s3.egospodarka.pl/grafika/wirusy/Ranking-wirusow-III-2006-apURW9.jpg)

![Ranking wirusów IV 2006 [© Scanrail - Fotolia.com] Ranking wirusów IV 2006](https://s3.egospodarka.pl/grafika/wirusy/Ranking-wirusow-IV-2006-apURW9.jpg)

![Ranking wirusów VIII 2006 [© Scanrail - Fotolia.com] Ranking wirusów VIII 2006](https://s3.egospodarka.pl/grafika/wirusy/Ranking-wirusow-VIII-2006-apURW9.jpg)

![Panda: wirusy na dzień św. Walentego [© stoupa - Fotolia.com] Panda: wirusy na dzień św. Walentego](https://s3.egospodarka.pl/grafika/Walentynki/Panda-wirusy-na-dzien-sw-Walentego-MBuPgy.jpg)

![Szkodliwe programy 2009 - prognozy [© Scanrail - Fotolia.com] Szkodliwe programy 2009 - prognozy](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Szkodliwe-programy-2009-prognozy-apURW9.jpg)

![Zagrożenia w sieci w 2009 r. wg TrendLabs [© Scanrail - Fotolia.com] Zagrożenia w sieci w 2009 r. wg TrendLabs](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-w-sieci-w-2009-r-wg-TrendLabs-apURW9.jpg)

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Labs-rynek-zabezpieczen-w-2010r-MBuPgy.jpg)

![Polska: wydarzenia tygodnia 25/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 25/2018](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-25-2018-vgmzEK.jpg)

![Ataki SCADA, czyli o włamaniach do systemów przemysłowych [© Focus Pocus LTD - Fotolia.com] Ataki SCADA, czyli o włamaniach do systemów przemysłowych](https://s3.egospodarka.pl/grafika2/SCADA/Ataki-SCADA-czyli-o-wlamaniach-do-systemow-przemyslowych-159507-150x100crop.jpg)

![Mobilny trojan bankowy Gugi atakuje telefony [© stefan_weis - Fotolia.com] Mobilny trojan bankowy Gugi atakuje telefony](https://s3.egospodarka.pl/grafika2/socjotechnika/Mobilny-trojan-bankowy-Gugi-atakuje-telefony-181217-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju [© sasun Bughdaryan - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-jeszcze-w-maju-266937-150x100crop.jpg)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki [© wygenerowane przez AI] Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki](https://s3.egospodarka.pl/grafika2/skladka-na-ubezpieczenie-zdrowotne/Ryczalt-ewidencjonowany-i-skladka-zdrowotna-2026-Znamy-nowe-stawki-270498-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę [© pexels] Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę](https://s3.egospodarka.pl/grafika2/nowe-mieszkania/Mieszkanie-pod-klucz-czy-stan-deweloperski-Polacy-wybieraja-wygode-271211-150x100crop.jpg)

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)

![Czy nowe przepisy wymuszą dobudowę wind w starych blokach? [© pexels] Czy nowe przepisy wymuszą dobudowę wind w starych blokach?](https://s3.egospodarka.pl/grafika2/seniorzy/Czy-nowe-przepisy-wymusza-dobudowe-wind-w-starych-blokach-271196-150x100crop.jpg)

![Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców [© pexels] Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców](https://s3.egospodarka.pl/grafika2/zakup-samochodu-elektrycznego/Zywotnosc-baterii-w-elektrykach-nowe-dane-zaskocza-kierowcow-271193-150x100crop.jpg)

![Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo? [© wygenerowane przez AI] Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo?](https://s3.egospodarka.pl/grafika2/swiadczenie-wspierajace/Swiadczenie-wspierajace-ZUS-ostrzega-przed-platnymi-posrednikami-Jak-skorzystac-z-pomocy-za-darmo-271190-150x100crop.jpg)