-

![Branża spożywcza a systemy ERP [© Syda Productions - Fotolia.com] Branża spożywcza a systemy ERP]()

Branża spożywcza a systemy ERP

... rozmówca. Jego zdaniem, sektor spożywczy posiada specyficzne wymagania wobec systemów IT, które również muszą zostać wzięte pod uwagę. Ważne są takie procesy ... CEE, Epicor Software Poland. - Przykłady naszych klientów pokazują, że nawet duża inwestycja w oprogramowanie jest w stanie zwrócić się w ciągu czterech miesięcy. Marcin Indryszczak z Bonair ...

-

![Prezenty świąteczne a bezpieczne zakupy online Prezenty świąteczne a bezpieczne zakupy online]()

Prezenty świąteczne a bezpieczne zakupy online

... połączenia z Internetem. Cyberprzestępcy często próbują instalować na komputerze szkodliwe oprogramowanie (np. trojany) bez Twojej wiedzy i zgody, a następnie używają ich ... z nich myśli o bezpieczeństwie, a 30 procent pozostawia sprawę w rękach działu IT. Pracownicy licytujący na aukcjach internetowych z komputerów biurowych muszą jednak świadomie ...

-

![Spam w V 2011 r. Spam w V 2011 r.]()

Spam w V 2011 r.

... 1,66, 0,94 i 0,5 punktu procentowego. Wyłania nam się następujący obraz: gdy liczba e-maili zawierających szkodliwe oprogramowanie spada w krajach rozwiniętych, w krajach rozwijających się obserwujemy jej wzrost. Trojan-Spy.HTML.Fraud.gen ... e-maili w Internecie. Im więcej krajów podejmie takie kroki, tym skuteczniej firmy z branży bezpieczeństwa IT ...

-

![Sektor MŚP zmierza w stronę cloud computing Sektor MŚP zmierza w stronę cloud computing]()

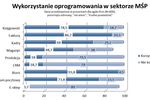

Sektor MŚP zmierza w stronę cloud computing

... oprogramowanie wiąże się ze znaczącymi kosztami, dlatego nauczyli się prowadzić działalność jedynie za pomocą podstawowych rozwiązań służących np. do fakturowania. Stopniowo zmieniają się jednak przyzwyczajenia sektora w tym zakresie. Coraz więcej właścicieli firm dostrzega, że rynek IT ... o badaniu Ogólnopolskie badanie pt. „Oprogramowanie wspierające ...

-

![Spam z ofertą pożyczkową [© Andrea Danti - Fotolia.com] Spam z ofertą pożyczkową]()

Spam z ofertą pożyczkową

... aby wyrobić fałszywe dokumenty. Załączniki zawierające szkodliwe oprogramowanie. Często oszuści rozprzestrzeniają szkodliwe oprogramowanie imitujące formularze wniosków o przyznanie kredytu ... takim frazom jak "the loan to anyone who needs it". Z kontekstu można również wywnioskować, jakie są sposoby skontaktowania się z potencjalnym pożyczkodawcą ...

-

![Dziecko w sieci potrzebuje ochrony. Rodzice i dziadkowie także [© kwanchaichaiudom - Fotolia.com] Dziecko w sieci potrzebuje ochrony. Rodzice i dziadkowie także]()

Dziecko w sieci potrzebuje ochrony. Rodzice i dziadkowie także

... , szczególnie w postaci oszustw i szkodliwego oprogramowania, ważne jest, aby tacy rodzice posiadali oprogramowanie i wsparcie, jakiego potrzebują, aby zapewnić swoim bliskim bezpieczeństwo” – powiedział David Emm, główny badacz ds. bezpieczeństwa IT, Kaspersky Lab. Kaspersky Lab zachęca rodziców, aby podeszli do problemu, łącząc wszechstronne ...

-

![Cyberbezpieczeństwo 2018. Znamy prognozy Fortinet [© Maksym Yemelyanov - Fotolia.com] Cyberbezpieczeństwo 2018. Znamy prognozy Fortinet]()

Cyberbezpieczeństwo 2018. Znamy prognozy Fortinet

... nim, zaczniemy dostrzegać złośliwe oprogramowanie stworzone całkowicie przez maszyny oparte na automatycznym wykrywaniu luk i skomplikowanej analizie danych. Polimorficzne złośliwe oprogramowanie nie jest nowe, ... podnoszącą poziom bezpieczeństwa. Ponadto podstawowe procedury bezpieczeństwa muszą stać się częścią polityki ochrony IT. Jest to wciąż ...

-

![Co to jest ransomware i jak się przed nim bronić? [© momius - Fotolia.com] Co to jest ransomware i jak się przed nim bronić?]()

Co to jest ransomware i jak się przed nim bronić?

... system był wykorzystywany w nielegalnych celach lub posiadamy zakazane treści i pirackie oprogramowanie. Niestety hakerzy, którzy już dostali się do naszych urządzeń, ... ofiarą ataku padł nasz służbowy komputer niezwłocznie powinniśmy poinformować pracownika działu IT i ostrzec wszystkich współpracowników. Uchroni to naszą firmę przed jego ...

-

![Mają krocie, a chcą więcej. Na jakie zarobki liczy programista? [© REDPIXEL - Fotolia.com] Mają krocie, a chcą więcej. Na jakie zarobki liczy programista?]()

Mają krocie, a chcą więcej. Na jakie zarobki liczy programista?

... i integrację profesjonalistów z zakresu operacji IT oraz specjalistów ds. rozwoju oprogramowania) chcieliby zarabiać o 34,7% więcej niż obecnie. Z kolei testerzy liczą na 28,1% podwyżki. Specjaliści Front-end, którzy zajmują się częścią wizualną aplikacji Internetowych wykorzystując oprogramowanie stworzone przez back-end developerów uważają ...

-

![Fortinet: najbardziej dotkliwe cyberataki IV kw. 2018 r. [© Artem - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki IV kw. 2018 r.]()

Fortinet: najbardziej dotkliwe cyberataki IV kw. 2018 r.

... internetowe. Kluczowe wnioski z raportu dotyczącego IV kwartału 2018 roku: Złośliwe oprogramowanie kryje się w memach – steganografia to cyfrowa wersja znanej techniki, ... dla użytkowników mobilnych. Uwaga na technologie operacyjne – łączenie środowisk IT oraz OT (technologii operacyjnych) sprzyja przeprowadzaniu ataków wymierzonych w infrastrukturę ...

-

![Linux odporny, ale nie na cyberataki APT. Jak się chronić? Linux odporny, ale nie na cyberataki APT. Jak się chronić?]()

Linux odporny, ale nie na cyberataki APT. Jak się chronić?

... badanych próbek znajdowało się szkodliwe oprogramowanie dla systemu Linux. Trend w kierunku udoskonalania zestawów narzędzi APT został wielokrotnie zidentyfikowany przez naszych ekspertów w przeszłości i narzędzia tworzone dla Linuksa nie są wyjątkiem. W celu zapewnienia lepszej ochrony swoim systemom działy IT oraz bezpieczeństwa częściej decydują ...

-

![Wojnie w Ukrainie towarzyszy konflikt w cyberprzestrzeni - jak przebiega? [© pixabay.com] Wojnie w Ukrainie towarzyszy konflikt w cyberprzestrzeni - jak przebiega?]()

Wojnie w Ukrainie towarzyszy konflikt w cyberprzestrzeni - jak przebiega?

... zaatakowanych przez WhisperGate, złośliwe oprogramowanie, które według firmy Microsoft zostało zaprojektowane tak, aby wyglądało jak oprogramowanie ransomware, ale nie posiadało ... i obrazów. Zarówno rząd, jak i prywatne podmioty, w tym przedsiębiorstwa z branży IT, były celem ataków w dniach poprzedzających inwazję. Jednym z wrogich działań ...

-

![Jak bardzo opłaca się praca w gamedev? Wynagrodzenia od 6 tys. brutto Jak bardzo opłaca się praca w gamedev? Wynagrodzenia od 6 tys. brutto]()

Jak bardzo opłaca się praca w gamedev? Wynagrodzenia od 6 tys. brutto

... Unity Developer. Według oferty z portalu Just Join IT kandydat do jednej z firm musi mieć co najmniej 4 ... IT, albo rozważają start w tym sektorze. Niektórzy z nich zajmowali się wcześniej testowaniem gier, teraz chcą je projektować, bo to ich sposób na płynne przejście na stanowisko developera. Myślą o awansie i rozwoju, chcą tworzyć oprogramowanie ...

-

![Uważaj na ChatGPT! Setki tysięcy oszustw żerujących na sztucznej inteligencji [© frimufilms na Freepik] Uważaj na ChatGPT! Setki tysięcy oszustw żerujących na sztucznej inteligencji]()

Uważaj na ChatGPT! Setki tysięcy oszustw żerujących na sztucznej inteligencji

... środowisku biznesowym. Tendencja ta jest już doskonale widoczna wśród firm z sektora IT . Jak wynika z raportu Capgemini „Gen AI in software”, aż 85% programistów w ... .. Chociaż wtyczka łudząco przypomina realną, w rzeczywistości jest to złośliwe oprogramowanie, które zostało zaprojektowane do wykradania m.in. danych logowania do serwisu Facebook. W ...

-

![Aktualizacja oprogramowania bywa wyzwaniem, ale nie można się poddawać Aktualizacja oprogramowania bywa wyzwaniem, ale nie można się poddawać]()

Aktualizacja oprogramowania bywa wyzwaniem, ale nie można się poddawać

... Software Is Eating The World”, co można przetłumaczyć jako „dlaczego oprogramowanie zjada świat”. Autor w artykule pokazał rosnącą rolę aplikacji w wielu sektorach gospodarki - ... prowadzić do nieautoryzowanego dostępu, naruszeń danych, a nawet unieruchomienia całego systemu IT. Niestety, takie podatności nie są rzadkością, a częstość ich występowania ...

-

![35 lat ransomware 35 lat ransomware]()

35 lat ransomware

... zachorowania na AIDS, zaimplementowano konia trojańskiego. Po 90 uruchomieniach komputera złośliwe oprogramowanie szyfrowało pliki, żądając okupu w formie czeku gotówkowego. Mimo że sprawcę zidentyfikowano, ... Lee z Cisco Talos. Lekcje dla firm i branży W 2024 roku krajobraz IT znacząco się od tego w 1989 czy 2004 – zaawansowane zabezpieczenia i lepsze ...

-

![Używany smartfon pod choinkę? Zachowaj ostrożność [© Freepik] Używany smartfon pod choinkę? Zachowaj ostrożność]()

Używany smartfon pod choinkę? Zachowaj ostrożność

... narażenie na ataki cyberprzestępców. Po drugie, poprzedni właściciel mógł, świadomie lub nie, zainstalować złośliwe oprogramowanie, które może wykradać dane, szpiegować rozmowy czy subskrybować drogie usługi. W ... to być sygnałem ostrzegawczym - podsumowuje Kamil Sadkowski. Źródła: Badanie theprotocol.it „Polacy na cyfrowej równoważni Cyfrowy ...

-

![Liczba podatności rośnie w błyskawicznym tempie [© Freepik] Liczba podatności rośnie w błyskawicznym tempie]()

Liczba podatności rośnie w błyskawicznym tempie

... wyciekami danych. W dobie cyberwojen i ataków sponsorowanych przez państwa dziurawe oprogramowanie otwiera drzwi do operacji szpiegowskich, sabotażu infrastruktury czy destrukcyjnych ... tych, które niosą największe ryzyko. Kluczowe jest skanowanie środowiska IT w poszukiwaniu znanych podatności oraz inteligentna ich priorytetyzacja według stopnia ...

-

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005]()

Wirusy i ataki sieciowe IV-VI 2005

... W ostatnich miesiącach miało miejsce kilka poważnych incydentów naruszenia bezpieczeństwa IT wyraźnie wskazujących na zmianę wektorów ataków hakerów. W ... lub finansowa - osiąga wyznaczony stan. Wszystkie zainfekowane organizacje musiałyby wykorzystywać to samo oprogramowanie, aby hipoteza ta mogła być prawdziwa. Chociaż złośliwy program szyfrujący ...

-

![Wynagrodzenia inżynierów IV-VI 2009 Wynagrodzenia inżynierów IV-VI 2009]()

Wynagrodzenia inżynierów IV-VI 2009

... branży IT: 8 110 PLN; w branży budowlanej, nieruchomościach i developmencie: 11 500 PLN. Wynagrodzenie inżynierów na wybranych stanowiskach w branży: Motoryzacja Wynagrodzenie inżynierów na wybranych stanowiskach w branży: Maszyny, urządzenia, narzędzia Wynagrodzenie inżynierów na wybranych stanowiskach w branży: Informatyka – oprogramowanie sieci ...

-

![Branża TSL a systemy informatyczne Branża TSL a systemy informatyczne]()

Branża TSL a systemy informatyczne

... wdrażają bardzo nowoczesne systemy IT. Wychodzi im naprzeciw zarówno technika (Internet, komunikacja mobilna, czy oprogramowanie wykorzystywane w trybie dzierżawy), jak i coraz bardziej atrakcyjne metody finansowania. Mniejszym firmom branży przychodzi to o tyle łatwiej, że nie muszą się liczyć z systemami IT odziedziczonymi po poprzednich epokach ...

-

![Symantec NetBackup 7.5 i Backup Exec 2012 [© Nmedia - Fotolia.com] Symantec NetBackup 7.5 i Backup Exec 2012]()

Symantec NetBackup 7.5 i Backup Exec 2012

... i kosztami. Firma Symantec przeprowadziła ostatnio wśród ponad 1400 profesjonalistów IT z całego świata badanie opinii na temat praktyk tworzenia kopii zapasowych i ... podejścia firmy Symantec do ochrony danych to rozwiązania działające w chmurze i oprogramowanie NetBackup 7.5 oraz Backup Exec 2012. Strategia firmy Symantec koncentruje się ...

-

![Prywatne urządzenia mobilne w pracy coraz powszechniejsze [© auremar - Fotolia.com] Prywatne urządzenia mobilne w pracy coraz powszechniejsze]()

Prywatne urządzenia mobilne w pracy coraz powszechniejsze

... na obszary ryzyka związanego z BYOD. Z ankiety CheckPoint przeprowadzonej w grupie około 770 menedżerów IT z USA, Wielkiej Brytanii, Kanady, Niemiec i Japonii wynika, że 2/3 firm ... kwestii licencjonowania użytkowanego oprogramowania Kupowane przez firmę licencje na oprogramowanie umożliwiają jego instalację na urządzeniach licencjobiorcy, a więc ...

-

![Rynek pracy: branża energetyczna przyszłościowa [© goodluz - Fotolia.com] Rynek pracy: branża energetyczna przyszłościowa]()

Rynek pracy: branża energetyczna przyszłościowa

... jej wpływ na gospodarkę jest tak znaczący. Na drugim miejscu uplasowała się branża IT i telekomunikacyjna. Zagłosowało na nią 20,5% specjalistów. Sektor IT dzieli się na trzy podstawowe segmenty – sprzęt, oprogramowanie i usługi. Głównym zadaniem branży informatycznej i telekomunikacyjnej jest tworzenie narzędzi, za pomocą których użytkownicy ...

-

![Utrata danych: sektor MSP bez planu B [© Sergey Nivens - Fotolia.com] Utrata danych: sektor MSP bez planu B]()

Utrata danych: sektor MSP bez planu B

... firmie, a 16% przebadanych nie posiadało informacji, czy mają zainstalowane oprogramowanie antywirusowe. - Brak zabezpieczeń może mieć zarówno prawne, jak i finansowe ... Capgemini Polska. Pracownicy często nie posiadają odpowiedniej wiedzy z zakresu bezpieczeństwa IT. Nie potrafią stosować zainstalowanych narzędzi, nie mają ustalonej sukcesji zadań ...

-

![CUBE.ITG S.A. przechodzi na GPW [© sergey_p - Fotolia.com] CUBE.ITG S.A. przechodzi na GPW]()

CUBE.ITG S.A. przechodzi na GPW

... , sprzęt i oprogramowanie sieciowe. Grupa świadczy usługi w zakresie doradztwa biznesowo-technologiczno-technicznego, produkcji, integracji, wdrożenia, a także utrzymania wyspecjalizowanych rozwiązań własnych i firm partnerskich, zapewniania jakości systemów informatycznych, strojenia wydajności, szkoleń z zakresu IT, dostaw i integracji ...

-

![Oszustwa finansowe online gorsze niż cyberszpiegostwo [© Creativa Images - Fotolia.com] Oszustwa finansowe online gorsze niż cyberszpiegostwo]()

Oszustwa finansowe online gorsze niż cyberszpiegostwo

... padli klienci. Wybrane propozycje przedstawione przez respondentów w tym zakresie obejmują działy IT banków, przedstawicieli zarządów firm, działy bezpieczeństwa, a nawet policję i rządy. Złożoność zagrożenia „O ile phishing i szkodliwe oprogramowanie to w dalszym ciągu najczęściej wykorzystywane metody cyberprzestępcze, nasi eksperci obserwują ...

-

![Cisco: bezpieczeństwo w Internecie 2016 [© NicoElNino - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2016]()

Cisco: bezpieczeństwo w Internecie 2016

... zespoły odpowiedzialne za bezpieczeństwo IT oraz specjaliści zajmujący się serwerami DNS z reguły pracują w różnych działach firmy i nie kontaktują się ze sobą zbyt często. Krótszy czas wykrycia włamania do systemu: standardowo prezentowane oceny średniego czasu między infekcją przez szkodliwe oprogramowanie, a jego wykryciem w systemie ...

-

![Nowe technologie: 7 najważniejszych trendów 2018 [© weedezign - Fotolia.com] Nowe technologie: 7 najważniejszych trendów 2018]()

Nowe technologie: 7 najważniejszych trendów 2018

... i w najbliższej przyszłości pozostanie jednym z największych zagrożeń w cyberprzestrzeni. WannaCry i Nyetya pokazały, jak szybko szkodliwe oprogramowanie może się rozprzestrzeniać, i jak szeroki wpływ na działanie systemów IT mogą mieć ataki wykorzystujące kody, przypominające z pozoru tradycyjny ransomware, ale znacznie bardziej destrukcyjne ...

-

![Już nie prosty backup, ale Disaster Recovery? [© momius - Fotolia.com] Już nie prosty backup, ale Disaster Recovery?]()

Już nie prosty backup, ale Disaster Recovery?

... do zrobienia, jeśli chodzi o budowanie przez przedsiębiorstwa bezpiecznej infrastruktury IT oraz utrzymanie ciągłości biznesowej na najwyższym możliwym poziomie. Poniżej ... .) wskazały, że padły ofiarą ataku na systemy poprzez ransomware lub inne złośliwe oprogramowanie, co spowodowało nieplanowane przestoje. Niektóre polskie organizacje dopiero ...

-

![Sztuczna inteligencja (AI) dyktuje trendy w branży finansowej Sztuczna inteligencja (AI) dyktuje trendy w branży finansowej]()

Sztuczna inteligencja (AI) dyktuje trendy w branży finansowej

... wchodzi do mainstreamu Firma analityczna Gartner ocenia globalną wartość obecnych wydatków na oprogramowanie RPA na 680 mln USD. Do 2022 r. mogą one wzrosnąć do ... AI oraz wysoki stopień wdrożenia projektów AI są dowodem na to, że decydenci IT z branż finansowej i ubezpieczeniowej doceniają znaczenie tej technologii. Jeśli utrzymają to nastawienie ...

-

![MŚP: nowe inwestycje pomimo kryzysu, ale głównie w średnich firmach [© Kadmy - Fotolia.com] MŚP: nowe inwestycje pomimo kryzysu, ale głównie w średnich firmach]()

MŚP: nowe inwestycje pomimo kryzysu, ale głównie w średnich firmach

... inwestowania obawa przed utratą płynności finansowej. Jest to zrozumiałe i podyktowane swego rodzaju ostrożnością. Pamiętajmy jednak, że bez inwestowania chociażby w sprzęt IT, oprogramowanie czy szkolenia dla pracowników takie firmy tracą konkurencyjność na rynku. Tymczasem jeśli tylko posiadają wolne środki w budżecie, powinny przeznaczyć je ...

-

![Firmowe dane na prywatnych telefonach i laptopach. Do kupienia w komisie [© Tanusha - Fotolia.com] Firmowe dane na prywatnych telefonach i laptopach. Do kupienia w komisie]()

Firmowe dane na prywatnych telefonach i laptopach. Do kupienia w komisie

... . IT mogą wdrożyć ręcznie, aby jeszcze bardziej ograniczyć ryzyko. Ciągłe aktualizacje oprogramowania - jeżeli pracownicy zdecydują się korzystać ze swoich urządzeń do celów służbowych, ich regularne aktualizowanie musi stanowić konieczny warunek. Należy przy tym udzielać pracownikom odpowiedniego wsparcia, które pozwoli zapewnić, by oprogramowanie ...

-

![Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022 [© pixabay.com] Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022]()

Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022

... w kwestii bezpieczeństwa użytkowników. Należy przy tym pamiętać, że każde oprogramowanie wymaga nieustannego poszukiwania potencjalnych luk w zabezpieczeniach. Wiemy, że Apple zamierza ... a niekiedy dość zaskakujących informacji, które przewinęły się przez branżę bezpieczeństwa IT. Zrobiły one sporo zamieszania, chociaż dotychczas nie wykorzystano ich ...

-

![W których branżach stawki freelancerów wzrosły najbardziej w I połowie 2023 roku? W których branżach stawki freelancerów wzrosły najbardziej w I połowie 2023 roku?]()

W których branżach stawki freelancerów wzrosły najbardziej w I połowie 2023 roku?

... za zlecenie. Nierówności w branży IT Freelancerzy świadczący usługi związane z szeroko rozumianym IT, czyli programiści, twórcy aplikacji mobilnych, platform e-commerce czy ci zajmujący się budowaniem stron, a także ich modernizacją oraz specjaliści realizujący pozostałe działania IT np. testujący oprogramowanie, to najbardziej zróżnicowana grupa ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Branża spożywcza a systemy ERP [© Syda Productions - Fotolia.com] Branża spożywcza a systemy ERP](https://s3.egospodarka.pl/grafika/systemy-ERP/Branza-spozywcza-a-systemy-ERP-d8i3B3.jpg)

![Spam z ofertą pożyczkową [© Andrea Danti - Fotolia.com] Spam z ofertą pożyczkową](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Spam-z-oferta-pozyczkowa-133352-150x100crop.jpg)

![Dziecko w sieci potrzebuje ochrony. Rodzice i dziadkowie także [© kwanchaichaiudom - Fotolia.com] Dziecko w sieci potrzebuje ochrony. Rodzice i dziadkowie także](https://s3.egospodarka.pl/grafika2/dziecko-w-sieci/Dziecko-w-sieci-potrzebuje-ochrony-Rodzice-i-dziadkowie-takze-165557-150x100crop.jpg)

![Cyberbezpieczeństwo 2018. Znamy prognozy Fortinet [© Maksym Yemelyanov - Fotolia.com] Cyberbezpieczeństwo 2018. Znamy prognozy Fortinet](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberbezpieczenstwo-2018-Znamy-prognozy-Fortinet-199777-150x100crop.jpg)

![Co to jest ransomware i jak się przed nim bronić? [© momius - Fotolia.com] Co to jest ransomware i jak się przed nim bronić?](https://s3.egospodarka.pl/grafika2/ransomware/Co-to-jest-ransomware-i-jak-sie-przed-nim-bronic-199871-150x100crop.jpg)

![Mają krocie, a chcą więcej. Na jakie zarobki liczy programista? [© REDPIXEL - Fotolia.com] Mają krocie, a chcą więcej. Na jakie zarobki liczy programista?](https://s3.egospodarka.pl/grafika2/wynagrodzenia-programistow/Maja-krocie-a-chca-wiecej-Na-jakie-zarobki-liczy-programista-209074-150x100crop.jpg)

![Fortinet: najbardziej dotkliwe cyberataki IV kw. 2018 r. [© Artem - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki IV kw. 2018 r.](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-najbardziej-dotkliwe-cyberataki-IV-kw-2018-r-216006-150x100crop.jpg)

![Wojnie w Ukrainie towarzyszy konflikt w cyberprzestrzeni - jak przebiega? [© pixabay.com] Wojnie w Ukrainie towarzyszy konflikt w cyberprzestrzeni - jak przebiega?](https://s3.egospodarka.pl/grafika2/wojna-w-Ukrainie/Wojnie-w-Ukrainie-towarzyszy-konflikt-w-cyberprzestrzeni-jak-przebiega-245718-150x100crop.jpg)

![Uważaj na ChatGPT! Setki tysięcy oszustw żerujących na sztucznej inteligencji [© frimufilms na Freepik] Uważaj na ChatGPT! Setki tysięcy oszustw żerujących na sztucznej inteligencji](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Uwazaj-na-ChatGPT-Setki-tysiecy-oszustw-zerujacych-na-sztucznej-inteligencji-261501-150x100crop.jpg)

![Używany smartfon pod choinkę? Zachowaj ostrożność [© Freepik] Używany smartfon pod choinkę? Zachowaj ostrożność](https://s3.egospodarka.pl/grafika2/uzywane-smartfony/Uzywany-smartfon-pod-choinke-Zachowaj-ostroznosc-263935-150x100crop.jpg)

![Liczba podatności rośnie w błyskawicznym tempie [© Freepik] Liczba podatności rośnie w błyskawicznym tempie](https://s3.egospodarka.pl/grafika2/podatnosci/Liczba-podatnosci-rosnie-w-blyskawicznym-tempie-265293-150x100crop.jpg)

![Wirusy i ataki sieciowe IV-VI 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe IV-VI 2005](https://s3.egospodarka.pl/grafika/Wirusy/Wirusy-i-ataki-sieciowe-IV-VI-2005-apURW9.jpg)

![Symantec NetBackup 7.5 i Backup Exec 2012 [© Nmedia - Fotolia.com] Symantec NetBackup 7.5 i Backup Exec 2012](https://s3.egospodarka.pl/grafika/odzyskiwanie-danych/Symantec-NetBackup-7-5-i-Backup-Exec-2012-Qq30bx.jpg)

![Prywatne urządzenia mobilne w pracy coraz powszechniejsze [© auremar - Fotolia.com] Prywatne urządzenia mobilne w pracy coraz powszechniejsze](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Prywatne-urzadzenia-mobilne-w-pracy-coraz-powszechniejsze-91916-150x100crop.jpg)

![Rynek pracy: branża energetyczna przyszłościowa [© goodluz - Fotolia.com] Rynek pracy: branża energetyczna przyszłościowa](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-branza-energetyczna-przyszlosciowa-112290-150x100crop.jpg)

![Utrata danych: sektor MSP bez planu B [© Sergey Nivens - Fotolia.com] Utrata danych: sektor MSP bez planu B](https://s3.egospodarka.pl/grafika2/sektor-msp/Utrata-danych-sektor-MSP-bez-planu-B-126629-150x100crop.jpg)

![CUBE.ITG S.A. przechodzi na GPW [© sergey_p - Fotolia.com] CUBE.ITG S.A. przechodzi na GPW](https://s3.egospodarka.pl/grafika2/CUBE-ITG-S-A/CUBE-ITG-S-A-przechodzi-na-GPW-135027-150x100crop.jpg)

![Oszustwa finansowe online gorsze niż cyberszpiegostwo [© Creativa Images - Fotolia.com] Oszustwa finansowe online gorsze niż cyberszpiegostwo](https://s3.egospodarka.pl/grafika2/oszustwa-finansowe/Oszustwa-finansowe-online-gorsze-niz-cyberszpiegostwo-166583-150x100crop.jpg)

![Cisco: bezpieczeństwo w Internecie 2016 [© NicoElNino - Fotolia.com] Cisco: bezpieczeństwo w Internecie 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cisco-bezpieczenstwo-w-Internecie-2016-170732-150x100crop.jpg)

![Nowe technologie: 7 najważniejszych trendów 2018 [© weedezign - Fotolia.com] Nowe technologie: 7 najważniejszych trendów 2018](https://s3.egospodarka.pl/grafika2/Internet-Rzeczy/Nowe-technologie-7-najwazniejszych-trendow-2018-200557-150x100crop.jpg)

![Już nie prosty backup, ale Disaster Recovery? [© momius - Fotolia.com] Już nie prosty backup, ale Disaster Recovery?](https://s3.egospodarka.pl/grafika2/ransomware/Juz-nie-prosty-backup-ale-Disaster-Recovery-204143-150x100crop.jpg)

![MŚP: nowe inwestycje pomimo kryzysu, ale głównie w średnich firmach [© Kadmy - Fotolia.com] MŚP: nowe inwestycje pomimo kryzysu, ale głównie w średnich firmach](https://s3.egospodarka.pl/grafika2/kondycja-MSP/MSP-nowe-inwestycje-pomimo-kryzysu-ale-glownie-w-srednich-firmach-231409-150x100crop.jpg)

![Firmowe dane na prywatnych telefonach i laptopach. Do kupienia w komisie [© Tanusha - Fotolia.com] Firmowe dane na prywatnych telefonach i laptopach. Do kupienia w komisie](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Firmowe-dane-na-prywatnych-telefonach-i-laptopach-Do-kupienia-w-komisie-234916-150x100crop.jpg)

![Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022 [© pixabay.com] Awarie w rytmie pop, czyli cyberbezpieczeństwo 2022](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Awarie-w-rytmie-pop-czyli-cyberbezpieczenstwo-2022-249855-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI] Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/chinskie-auta/Chinskie-auta-Od-niskiej-jakosci-do-globalnego-lidera-Co-pokazuje-raport-EFL-270009-50x33crop.jpg) Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

![Jak skorzystać na zmianach od 2026 r. i 'odzyskać' lata do stażu pracy? [© wygenerowane przez AI] Jak skorzystać na zmianach od 2026 r. i 'odzyskać' lata do stażu pracy?](https://s3.egospodarka.pl/grafika2/obliczanie-stazu-pracy/Jak-skorzystac-na-zmianach-od-2026-r-i-odzyskac-lata-do-stazu-pracy-270034-150x100crop.jpg)

![Jak uniknąć finansowego stresu w święta? 5 sposobów na kontrolę grudniowych wydatków [© wygenerowane przez AI] Jak uniknąć finansowego stresu w święta? 5 sposobów na kontrolę grudniowych wydatków](https://s3.egospodarka.pl/grafika2/wydatki-Polakow/Jak-uniknac-finansowego-stresu-w-swieta-5-sposobow-na-kontrole-grudniowych-wydatkow-270030-150x100crop.jpg)

![Nota korygująca odchodzi do historii. Jak poprawić błąd w fakturze w KSeF? [© wygenerowane przez AI] Nota korygująca odchodzi do historii. Jak poprawić błąd w fakturze w KSeF?](https://s3.egospodarka.pl/grafika2/nota-korygujaca/Nota-korygujaca-odchodzi-do-historii-Jak-poprawic-blad-w-fakturze-w-KSeF-270023-150x100crop.jpg)

![Czy prezenty świąteczne od pracodawcy podlegają opodatkowaniu? Sprawdź, kiedy trzeba płacić podatek [© wygenerowane przez AI] Czy prezenty świąteczne od pracodawcy podlegają opodatkowaniu? Sprawdź, kiedy trzeba płacić podatek](https://s3.egospodarka.pl/grafika2/prezenty-swiateczne/Czy-prezenty-swiateczne-od-pracodawcy-podlegaja-opodatkowaniu-Sprawdz-kiedy-trzeba-placic-podatek-270028-150x100crop.jpg)

![Samochód na firmę 2025 vs 2026: jak uniknąć wyższych podatków? [© pexels] Samochód na firmę 2025 vs 2026: jak uniknąć wyższych podatków?](https://s3.egospodarka.pl/grafika2/samochod-w-leasingu/Samochod-na-firme-2025-vs-2026-jak-uniknac-wyzszych-podatkow-270022-150x100crop.jpg)

![7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem [© pixabay - wygenerowane przez AI] 7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem](https://s3.egospodarka.pl/grafika2/inwestycja-w-mieszkanie/7-pulapek-i-okazji-zobacz-co-cie-czeka-podczas-kupna-mieszkania-na-wynajem-270018-150x100crop.jpg)

![15 sposobów na legalne obniżenie podatku PIT za 2025 r., z których można skorzystać do końca grudnia [© wygenerowane przez AI] 15 sposobów na legalne obniżenie podatku PIT za 2025 r., z których można skorzystać do końca grudnia](https://s3.egospodarka.pl/grafika2/rozliczenia-roczne/15-sposobow-na-legalne-obnizenie-podatku-PIT-za-2025-r-z-ktorych-mozna-skorzystac-do-konca-grudnia-270017-150x100crop.jpg)