-

![W których branżach stawki freelancerów wzrosły najbardziej w I połowie 2023 roku? W których branżach stawki freelancerów wzrosły najbardziej w I połowie 2023 roku?]()

W których branżach stawki freelancerów wzrosły najbardziej w I połowie 2023 roku?

... za zlecenie. Nierówności w branży IT Freelancerzy świadczący usługi związane z szeroko rozumianym IT, czyli programiści, twórcy aplikacji mobilnych, platform e-commerce czy ci zajmujący się budowaniem stron, a także ich modernizacją oraz specjaliści realizujący pozostałe działania IT np. testujący oprogramowanie, to najbardziej zróżnicowana grupa ...

-

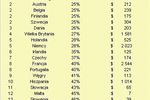

![Ewolucja spamu 2007 Ewolucja spamu 2007]()

Ewolucja spamu 2007

... na to, że chińscy użytkownicy zaczęli przykładać większą wagę do bezpieczeństwa IT własnych maszyn. W poprzednim roku na trzecim miejscu znalazła się Polska, ... zajmowały około dwóch dni, wysyłki błyskawiczne, do których wykorzystywano ulepszone oprogramowanie spamowe oraz większą liczbę komputerów rozsyłających spam, umożliwiały dotarcie do ...

-

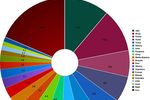

![Piractwo komputerowe na świecie 2009 Piractwo komputerowe na świecie 2009]()

Piractwo komputerowe na świecie 2009

... , niezależną firmą badawczą monitorującą rynek IT. Badaniem objęto 111 państw. Badanie obejmuje wszelkie oprogramowanie instalowane w komputerach osobistych, w tym laptopy, netbooki i inne urządzenia przenośne. Obejmuje systemy operacyjne, bazy danych, pakiety bezpieczeństwa i aplikacje użytkowe, a także oprogramowanie darmowe (freeware) oraz open ...

-

![Notebook Acer TravelMate 5760 Notebook Acer TravelMate 5760]()

Notebook Acer TravelMate 5760

... lub foldery. Ponadto, pakiet ten jest wyposażony w automatyczną funkcję do zdalnego zarządzania zasobami IT. Oprócz tego, w notebooku TravelMate 5760 zastosowano zabezpieczenie przed kradzieżą Intel Anti-Theft oraz oprogramowanie ADP (Absolute Data Protection) firmy Absolute Software. Technologia Intel Anti-Theft umożliwia zdalne usuwanie plików ...

-

![Spam w III 2013 r. Spam w III 2013 r.]()

Spam w III 2013 r.

... Kaspersky Lab jako Backdoor.Win32.ZAccess.bmdt. To szkodliwe oprogramowanie jest wykorzystywane przez oszustów w celu uzyskania zdalnego dostępu do komputera ... oraz wyszukiwarki (14,9%), które znalazły się odpowiednio na 2 i 3 miejscu. Dostawcy IT utrzymali się na 4 pozycji (9,9%). Za nimi znaleźli się dostawcy usług telefonicznych i internetowych ...

-

![Antywirusy G Data Business 13 Antywirusy G Data Business 13]()

Antywirusy G Data Business 13

... oprogramowanie zarządzane centralnie, które automatycznie chroni wszystkie serwery, stacje robocze, laptopy czy urządzenia z systemem Android bez spowalniania ich działania. G Data ClientSecurity Business Oprogramowanie ... oraz łatwe zarządzanie niewymagające specjalistycznej wiedzy IT. Wymagania: G Data Security Client, ManagementServer, G Data ...

-

![Internet rzeczy napędza rozwój cyfrowego świata [© Anton Balazh - Fotolia.com] Internet rzeczy napędza rozwój cyfrowego świata]()

Internet rzeczy napędza rozwój cyfrowego świata

... definiowanymi przez oprogramowanie. Niesie to ogromny potencjał, lecz także ogromne wyzwania. Działy informatyczne muszą wprowadzić gruntowne zmiany, aby znaleźć nowe sposoby wprowadzania innowacji za pomocą dotychczasowej infrastruktury, a jednocześnie przygotować się na przejście na „trzecią platformę IT”. Wypowiedź przedstawiciela ...

-

![Spam I kw. 2014 [© kmit - Fotolia.com] Spam I kw. 2014]()

Spam I kw. 2014

... .Win32.Bublik.bwbx. Szkodnik ten pobiera na komputer ofiary inne szkodliwe oprogramowanie, głównie trojany z rodziny Zbot. Na szóstej pozycji uplasował się Backdoor.Win32. ... większą aktywność phisherów w marcu. Odsetek ataków, których celem byli dostawcy IT, nieznacznie zmniejszył się (-2,46 punktu procentowego). Udział pozostałych kategorii ...

-

![FORTINET: w 2015 r. cyberprzestępcy mocno uderzą [© beccarra - Fotolia.com] FORTINET: w 2015 r. cyberprzestępcy mocno uderzą]()

FORTINET: w 2015 r. cyberprzestępcy mocno uderzą

... zabezpieczeń. Przykładowo nielegalne serwisy obecnie potrafią skanować szkodliwe oprogramowanie pod kątem wykrywalności przez systemy różnych dostawców i przekazują przestępcom ... naruszenia zabezpieczeń Jak dotąd reagowanie na wykryte przypadki naruszenia bezpieczeństwa IT było raczej reaktywne. W przyszłości konieczne będzie pójście w stronę ...

-

![McAfee ostrzega: ransomware atakuje, Adobe Flash zagrożony [© tonsnoei - Fotolia.com] McAfee ostrzega: ransomware atakuje, Adobe Flash zagrożony]()

McAfee ostrzega: ransomware atakuje, Adobe Flash zagrożony

... Labs pokazuje bardzo wyraźnie, jak ważne jest dokładne obserwowanie całego środowiska IT firm i organizacji i zwracanie uwagi na najdrobniejsze nawet szczegóły. Cyberprzestępcy wykorzystują coraz bardziej wyrafinowane metody ataku, tak na oprogramowanie, jak i na hardware, dlatego trzeba uczulać wszystkich użytkowników Internetu, pracowników firm ...

-

![Szczyt NATO: cyberataki na rządy państw jednym z tematów Szczyt NATO: cyberataki na rządy państw jednym z tematów]()

Szczyt NATO: cyberataki na rządy państw jednym z tematów

... i krajami Azji Południowo-Wschodniej. Grupa znana jako APT 30 wykorzystywała modułowe złośliwe oprogramowanie do uzyskiwania wrażliwych danych m.in. z rządowych sieci. Zaawansowane i trwające przez ... partnera będą przekazywać aktualne informacje na temat zagrożeń zespołowi IT oraz określać ścieżki działania w razie wykrycia incydentu. Agencje rządowe ...

-

![Tablet Lenovo YOGA BOOK Tablet Lenovo YOGA BOOK]()

Tablet Lenovo YOGA BOOK

... do zwykłego pióra rysik Real Pen wykorzystuje technologię EMR Wacom feel It™ umożliwiającą pracę na najnowocześniejszym panelu dotykowym umożliwiającym zapis danych w wersji cyfrowej w ... 360 STOPNI Tablet YOGA BOOK to rozwiązanie 2w1 łączące w sobie sprzęt i oprogramowanie, które umożliwia pracę i rozrywkę na jednym tablecie dzięki interfejsowi BOOK ...

-

![Co może nowy ransomware RAA? Dużo! [© pichetw - Fotolia.com] Co może nowy ransomware RAA? Dużo!]()

Co może nowy ransomware RAA? Dużo!

... deszyfrującym. Ten schemat działania został prawdopodobnie zastosowany po to, by szkodliwe oprogramowanie mogło zaszyfrować maszyny, które nie mają dostępu do internetu. ... otrzymywanych od nieznanych nadawców. Według badania dot. korporacyjnych zagrożeń bezpieczeństwa IT w 2016 r. 18% firm z Europy doświadczyło ataku przy użyciu oprogramowania ...

-

![Ewolucja złośliwego oprogramowania III kw. 2016 [© DD Images - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2016]()

Ewolucja złośliwego oprogramowania III kw. 2016

... krajami były Japonia oraz Chorwacja. Cyberprzestępcy nadal nie próżnują, a oprogramowanie ransomware ciągle pozostaje w ścisłej czołówce najbardziej lubianych przez nich aktywności. ... ransomware, Kaspersky Lab. Pozostałe główne ustalenia raportu ewolucji zagrożeń IT w III kwartale: Według danych pochodzących z systemu chmury Kaspersky Security ...

-

![Cyberprzestępczość w 2017 roku [© profit_image - Fotolia.com] Cyberprzestępczość w 2017 roku]()

Cyberprzestępczość w 2017 roku

... oprogramowanie przez Wi-Fi Cyberprzestępczość pod znakiem botnetów i ataków DDoS to trend, który utrzyma się w przyszłym roku. Potencjalnie może zostać stworzony pierwszy „robak Wi-Fi”, czyli szkodliwe oprogramowanie ... Innym sposobem może być też znalezienie zapomnianego przez administratora IT serwera i wykorzystanie go do spenetrowania sieci. Do ...

-

![Popcorn Time - wyjątkowy typ ransomware Popcorn Time - wyjątkowy typ ransomware]()

Popcorn Time - wyjątkowy typ ransomware

... Time. I strzeżcie się - takie zdarzenia nie są odosobnione. Sylwester, czyli it's time for Popcorn Time Miejscem zdarzeń był salon jednego z warszawskich mieszkań. ... : Fundament to sprawdzone oprogramowanie antywirusowe Kopie zapasowe najważniejszych dla nas plików (zdjęcia, arkusze z pracy itp.) Aktualizacja głupcze! Oprogramowanie na Twoim ...

-

![Zagrożenia internetowe w 2018 roku wg Kaspersky Lab [© patpongstock - Fotolia.com] Zagrożenia internetowe w 2018 roku wg Kaspersky Lab]()

Zagrożenia internetowe w 2018 roku wg Kaspersky Lab

... niż korporacyjne sieci IT i bardziej narażone na ataki za pośrednictwem internetu. Kaspersky Lab spodziewa się również ataków ukierunkowanych przeprowadzanych na firmy w celu instalowania programów do wydobywania kryptowalut – z czasem mogą one stanowić bardziej lukratywną, długoterminową propozycję biznesową niż oprogramowanie ransomware.

-

![Rozliczanie kierowców: samodzielnie czy outsorcing? [© sylv1rob1 - Fotolia.com] Rozliczanie kierowców: samodzielnie czy outsorcing?]()

Rozliczanie kierowców: samodzielnie czy outsorcing?

... pracy (i czasu) ze strony przewoźnika. Outsourcing: diety, ryczałty, IT Procedura w biurze usługowym przewiduje najpierw wstępną weryfikację kompletności przesłanych danych ... specjalistycznego oprogramowania do analizy i rozliczania czasu pracy kierowców. Samodzielnie: wybieramy oprogramowanie Na co warto zwrócić uwagę przy wyborze oprogramowania? ...

-

![5 niespodziewanych efektów RODO. Bać się czy nie? [© andranik123 - Fotolia.com] 5 niespodziewanych efektów RODO. Bać się czy nie?]()

5 niespodziewanych efektów RODO. Bać się czy nie?

... dostawcy? Zdaniem Piotra Rojka z DSR, firmy dostarczającej zaawansowane rozwiązania IT dla przemysłu, rozwiązanie jest dość proste, a zarazem wymagające od przedsiębiorstw wprowadzenia radykalnych i kosztownych zmian. - Rozwój chmury obliczeniowej sprawił, że oprogramowanie w modelu SaaS cieszy się dziś ogromną popularnością. Dotychczas głównymi ...

-

![Sophos Email Advanced [© natali_mis - Fotolia.com ] Sophos Email Advanced]()

Sophos Email Advanced

... miesięcy. Sophos Email Advanced zawiera technologię sandbox CryptoGuard, zatrzymującą oprogramowanie ransomware, zanim przejdzie do skrzynek odbiorczych pracowników. Inną podstawową ... użytkownika końcowego w platformie zarządzania Sophos Central. Specjaliści IT mogą zarządzać ochroną punktów końcowych Intercept X równolegle z Sophos Email Advanced i ...

-

![Koparki kryptowaluty czyli 2,7 mln ofiar Koparki kryptowaluty czyli 2,7 mln ofiar]()

Koparki kryptowaluty czyli 2,7 mln ofiar

... urządzeń mobilnych (-22,5%). Cyberprzestępcy postawili w zamian na złośliwe koparki kryptowaluty, czyli oprogramowanie, które tworzy nową jednostkę walutową (lub monetę) za ... Jeżeli prowadzisz firmę, zorganizuj szkolenie dla swoich pracowników oraz zespołów IT. Przechowuj wrażliwe dane w oddzielnym miejscu, ogranicz dostęp do kluczowych dokumentów i ...

-

![Ewolucja złośliwego oprogramowania III kw. 2018 [© concept w - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2018]()

Ewolucja złośliwego oprogramowania III kw. 2018

... ten jest o 2/3 wyższy od zanotowanego przed 12 miesiącami. Ransomware, a więc oprogramowanie szyfrujące dane swych ofiar i żądające zapłacenia okupu w zamian za ich odszyfrowanie, ... W celu zabezpieczenia środowiska korporacyjnego zapewnij szkolenie swoim pracownikom i zespołom IT, osobno przechowuj wrażliwe dane, ograniczaj dostęp i zawsze sporządzaj ...

-

![Ataki hakerskie w I poł. 2019 [© pixabay] Ataki hakerskie w I poł. 2019]()

Ataki hakerskie w I poł. 2019

... odporne na cyberataki. Ponadto zagrożenia, takie jak ataki ukierunkowane przez oprogramowanie typu ransomware, ataki DNS i cryptominery, będą nadal najistotniejszymi elementami krajobrazu zagrożeń ... September 2017 but has hit 12% of organizations worldwide hit by it. Cryptoloot (22%) – Cryptominer javascript, wykorzystujący moc procesora lub procesora ...

-

![Kopia zapasowa to tylne drzwi dla ransomware. Jak się bronić? [© Florian Roth - Fotolia.com] Kopia zapasowa to tylne drzwi dla ransomware. Jak się bronić?]()

Kopia zapasowa to tylne drzwi dla ransomware. Jak się bronić?

... ) kojarzą tego typu haracz głównie z szyfrowaniem danych. Oznacza to, że złośliwe oprogramowanie uzyskuje dostęp do poufnych lub krytycznych danych i szyfruje je. „Umowa” w ... wiedzy, co jest normalnym zachowaniem w ramach ich własnej infrastruktury IT. Można to osiągnąć poprzez ciągłe monitorowanie danych i przechowywanie ich w chmurze, a ...

-

![Transformacja cyfrowa: jak Europa Środkowa adaptuje chmurę? [© Brian Jackson - Fotolia.com] Transformacja cyfrowa: jak Europa Środkowa adaptuje chmurę?]()

Transformacja cyfrowa: jak Europa Środkowa adaptuje chmurę?

... złośliwe oprogramowanie typu malware oraz kradzież firmowych danych. Polacy najbardziej obawiają się, że ich dane dostaną się w niepowołane ręce, taki pogląd wyraża 42 proc. ankietowanych. Złośliwe oprogramowanie ... ), mających siedzibę w Polsce, Czechach lub Węgrzech. Ankietowanymi były osoby odpowiedzialne w przedsiębiorstwach za infrastrukturę IT. ...

-

![Usługi w chmurze odporne na wirusa: przychody rosną o 6,3 proc., najszybciej IaaS [© turgaygundogdu - Fotolia.com] Usługi w chmurze odporne na wirusa: przychody rosną o 6,3 proc., najszybciej IaaS]()

Usługi w chmurze odporne na wirusa: przychody rosną o 6,3 proc., najszybciej IaaS

... (IaaS). Jak czytamy w najnowszym komunikacie, największym segmentem rynku cloud pozostaje oprogramowanie jako usługa (SaaS – Software as a Service). Szacunki wskazują, że ... starają się szybko przechodzić od dotychczasowych modeli funkcjonowania ich infrastruktury IT do modeli chmurowych. Stąd rosnący popyt na usługi chmury obliczeniowej, co ...

-

![Nowe technologie w pracy. Przekleństwo czy must have? [© pixabay.com] Nowe technologie w pracy. Przekleństwo czy must have?]()

Nowe technologie w pracy. Przekleństwo czy must have?

... obsługa magazynów, księgowość po bardziej zaawansowane – projektowanie, wykonywanie grafik, prace IT. Bardzo często służą jednak także do zdobywania informacji, dzielenia ... tabletu. Oczywiście to tylko wierzchołek góry możliwości, a bardziej zaawansowane oprogramowanie chmurowe umożliwia wykonywanie bardzo skomplikowanych operacji, przez wiele lat ...

-

![5 cyberataków, na które trzeba uważać w 2022 roku 5 cyberataków, na które trzeba uważać w 2022 roku]()

5 cyberataków, na które trzeba uważać w 2022 roku

... oprogramowanie, które zakłóca pracę szpitali i innej infrastruktury krytycznej, ma bezpośredni wpływ na ludzi. Cyberprzestępcy prowadzą ataki na infrastrukturę OT w taki sposób, aby miały one znaczący wpływ na świat fizyczny. Niemal powszechna konwergencja sieci IT ... Unikające wykrycia złośliwe oprogramowanie zlokalizowane w środowiskach brzegowych ...

-

![Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR? [© pixabay.com] Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?]()

Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?

... w firmie Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa IT. Jak cyberprzestępcy wykorzystują kody QR? Oto przykłady taktyk, jakie wykorzystują cyberprzestępcy ... które automatycznie pobierają złośliwe oprogramowanie na urządzenie ofiary po zeskanowaniu kodu QR. Zainstalowane w taki sposób oprogramowanie szpiegujące lub ...

-

![8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw? [© Gerd Altmann z Pixabay] 8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw?]()

8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw?

... dla małych i średnich firm, które często nie mają wystarczających zasobów IT. Niemniej jednak poleganie wyłącznie na zaufaniu wobec partnerów i dostawców w ... się w przypadku kampanii ransomware Kaseya czy niedawnych ataków poprzez zmodyfikowane oprogramowanie MOVEit, wykorzystywane przed duże firmy i instytucje finansowe. W ten sposób skradziono ...

-

![Bezpieczeństwo dla MSP [© Syda Productions - Fotolia.com] Bezpieczeństwo dla MSP]()

Bezpieczeństwo dla MSP

... zdobywa coraz większy rozgłos wśród firm branży IT. Jego organizatorzy (Veracomp – specjalizowany dystrybutor rozwiązań IT oraz Computer Associates, Tandberg Data, Qlogic ... (macierze, przełączniki i kontrolery Fibre Channel, zmieniacze taśmowe i oprogramowanie) zaprojektowana specjalnie dla segmentu MSP. Organizatorzy zapowiadają również prezentację ...

-

![Bezpieczeństwo dla MSP cz. II [© Syda Productions - Fotolia.com] Bezpieczeństwo dla MSP cz. II]()

Bezpieczeństwo dla MSP cz. II

... zdobywa coraz większy rozgłos wśród firm branży IT. Organizatorzy (Veracomp – specjalizowany dystrybutor rozwiązań IT oraz Computer Associates, Tandberg Data, ... infrastruktura SAN (macierze, przełączniki i kontrolery Fibre Channel, zmieniacze taśmowe i oprogramowanie) zaprojektowana specjalnie dla segmentu MSP. Organizatorzy prezentują także szereg ...

-

![Informatyczny optymizm przedsiębiorców [© Scanrail - Fotolia.com] Informatyczny optymizm przedsiębiorców]()

Informatyczny optymizm przedsiębiorców

... firm na sprzęt i oprogramowanie. Co ciekawsze - dzieje się tak mimo, że przedsiębiorcy sektora MSP wcale nie są przekonani o wpływie IT na wzrost przychodów czy ... tak jak prąd w gniazdku czy telefon. Nawet nie potrafiąc ocenić bezpośredniego wpływu IT na ich firmy zdają sobie sprawę, że bez komputerów i oprogramowania właściwie nie sposób już ...

-

![Giełdowy debiut spółki AB [© denphumi - Fotolia.com] Giełdowy debiut spółki AB]()

Giełdowy debiut spółki AB

... dystrybucji sprzętu IT). Oferta Emitenta Spółki zawiera kompletny asortyment sprzętu IT różnych kategorii, większości najważniejszych światowych producentów, takich jak: Hewlett-Packard, Intel, Samsung Electronics, LG, Acer Computer, Asus, Creative Labs, Philips, Lexmark, Canon, Lite-On, Maxdata, BenQ, Logitech oraz oprogramowanie firmy Microsoft ...

-

![Rynek pracy specjalistów IV-VI 2007 Rynek pracy specjalistów IV-VI 2007]()

Rynek pracy specjalistów IV-VI 2007

... zeszłego roku zmalało natomiast zapotrzebowanie na specjalistów do działu IT – Internet, e-commerce. W analogicznym okresie 2006 roku było blisko 500 ofert pracy, teraz - niewiele ponad 200. Wzrosła za to liczba ofert do działu IT – administracja i IT – oprogramowanie (odpowiednio: o ponad 1000 ofert więcej i o 540 ofert więcej ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Internet rzeczy napędza rozwój cyfrowego świata [© Anton Balazh - Fotolia.com] Internet rzeczy napędza rozwój cyfrowego świata](https://s3.egospodarka.pl/grafika2/Internet-Wszechrzeczy/Internet-rzeczy-napedza-rozwoj-cyfrowego-swiata-135959-150x100crop.jpg)

![Spam I kw. 2014 [© kmit - Fotolia.com] Spam I kw. 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-I-kw-2014-138092-150x100crop.jpg)

![FORTINET: w 2015 r. cyberprzestępcy mocno uderzą [© beccarra - Fotolia.com] FORTINET: w 2015 r. cyberprzestępcy mocno uderzą](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/FORTINET-w-2015-r-cyberprzestepcy-mocno-uderza-148271-150x100crop.jpg)

![McAfee ostrzega: ransomware atakuje, Adobe Flash zagrożony [© tonsnoei - Fotolia.com] McAfee ostrzega: ransomware atakuje, Adobe Flash zagrożony](https://s3.egospodarka.pl/grafika2/phishing/McAfee-ostrzega-ransomware-atakuje-Adobe-Flash-zagrozony-157935-150x100crop.jpg)

![Co może nowy ransomware RAA? Dużo! [© pichetw - Fotolia.com] Co może nowy ransomware RAA? Dużo!](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Co-moze-nowy-ransomware-RAA-Duzo-181547-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2016 [© DD Images - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2016](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2016-184035-150x100crop.jpg)

![Cyberprzestępczość w 2017 roku [© profit_image - Fotolia.com] Cyberprzestępczość w 2017 roku](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Cyberprzestepczosc-w-2017-roku-186454-150x100crop.jpg)

![Zagrożenia internetowe w 2018 roku wg Kaspersky Lab [© patpongstock - Fotolia.com] Zagrożenia internetowe w 2018 roku wg Kaspersky Lab](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Zagrozenia-internetowe-w-2018-roku-wg-Kaspersky-Lab-199333-150x100crop.jpg)

![Rozliczanie kierowców: samodzielnie czy outsorcing? [© sylv1rob1 - Fotolia.com] Rozliczanie kierowców: samodzielnie czy outsorcing?](https://s3.egospodarka.pl/grafika2/rozliczanie-kierowcow/Rozliczanie-kierowcow-samodzielnie-czy-outsorcing-205401-150x100crop.jpg)

![5 niespodziewanych efektów RODO. Bać się czy nie? [© andranik123 - Fotolia.com] 5 niespodziewanych efektów RODO. Bać się czy nie?](https://s3.egospodarka.pl/grafika2/RODO/5-niespodziewanych-efektow-RODO-Bac-sie-czy-nie-206049-150x100crop.jpg)

![Sophos Email Advanced [© natali_mis - Fotolia.com ] Sophos Email Advanced](https://s3.egospodarka.pl/grafika2/Sophos-Email-Advanced/Sophos-Email-Advanced-207300-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2018 [© concept w - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2018-212143-150x100crop.jpg)

![Ataki hakerskie w I poł. 2019 [© pixabay] Ataki hakerskie w I poł. 2019](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Ataki-hakerskie-w-I-pol-2019-221262-150x100crop.jpg)

![Kopia zapasowa to tylne drzwi dla ransomware. Jak się bronić? [© Florian Roth - Fotolia.com] Kopia zapasowa to tylne drzwi dla ransomware. Jak się bronić?](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Kopia-zapasowa-to-tylne-drzwi-dla-ransomware-Jak-sie-bronic-228899-150x100crop.jpg)

![Transformacja cyfrowa: jak Europa Środkowa adaptuje chmurę? [© Brian Jackson - Fotolia.com] Transformacja cyfrowa: jak Europa Środkowa adaptuje chmurę?](https://s3.egospodarka.pl/grafika2/transformacja-cyfrowa/Transformacja-cyfrowa-jak-Europa-Srodkowa-adaptuje-chmure-230403-150x100crop.jpg)

![Usługi w chmurze odporne na wirusa: przychody rosną o 6,3 proc., najszybciej IaaS [© turgaygundogdu - Fotolia.com] Usługi w chmurze odporne na wirusa: przychody rosną o 6,3 proc., najszybciej IaaS](https://s3.egospodarka.pl/grafika2/chmura-obliczeniowa/Uslugi-w-chmurze-odporne-na-wirusa-przychody-rosna-o-6-3-proc-najszybciej-IaaS-231429-150x100crop.jpg)

![Nowe technologie w pracy. Przekleństwo czy must have? [© pixabay.com] Nowe technologie w pracy. Przekleństwo czy must have?](https://s3.egospodarka.pl/grafika2/kompetencje-cyfrowe/Nowe-technologie-w-pracy-Przeklenstwo-czy-must-have-238736-150x100crop.jpg)

![Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR? [© pixabay.com] Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?](https://s3.egospodarka.pl/grafika2/quishing/Quishing-Co-trzeba-wiedziec-o-atakach-phishingowych-przy-uzyciu-kodow-QR-255781-150x100crop.jpg)

![8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw? [© Gerd Altmann z Pixabay] 8 zasad, jak ochronić firmę przed ryzykiem związanym z łańcuchami dostaw?](https://s3.egospodarka.pl/grafika2/lancuchy-dostaw/8-zasad-jak-ochronic-firme-przed-ryzykiem-zwiazanym-z-lancuchami-dostaw-257749-150x100crop.jpg)

![Bezpieczeństwo dla MSP [© Syda Productions - Fotolia.com] Bezpieczeństwo dla MSP](https://s3.egospodarka.pl/grafika/ochrona-danych/Bezpieczenstwo-dla-MSP-d8i3B3.jpg)

![Bezpieczeństwo dla MSP cz. II [© Syda Productions - Fotolia.com] Bezpieczeństwo dla MSP cz. II](https://s3.egospodarka.pl/grafika/Bezpieczenstwo-dla-MSP/Bezpieczenstwo-dla-MSP-cz-II-d8i3B3.jpg)

![Informatyczny optymizm przedsiębiorców [© Scanrail - Fotolia.com] Informatyczny optymizm przedsiębiorców](https://s3.egospodarka.pl/grafika/wskaznik-koniunktury-informatycznej/Informatyczny-optymizm-przedsiebiorcow-apURW9.jpg)

![Giełdowy debiut spółki AB [© denphumi - Fotolia.com] Giełdowy debiut spółki AB](https://s3.egospodarka.pl/grafika/GPW/Gieldowy-debiut-spolki-AB-iQjz5k.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Składka zdrowotna 2026: wyższe obciążenia dla przedsiębiorców i nowe zasady wyliczania [© wygenerowane przez AI] Składka zdrowotna 2026: wyższe obciążenia dla przedsiębiorców i nowe zasady wyliczania](https://s3.egospodarka.pl/grafika2/dzialalnosc-gospodarcza/Skladka-zdrowotna-2026-wyzsze-obciazenia-dla-przedsiebiorcow-i-nowe-zasady-wyliczania-270001-150x100crop.jpg)

![7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem [© pixabay - wygenerowane przez AI] 7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem [© pixabay - wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/inwestycja-w-mieszkanie/7-pulapek-i-okazji-zobacz-co-cie-czeka-podczas-kupna-mieszkania-na-wynajem-270018-50x33crop.jpg) 7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem

7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem

![Jak projektować biuro, które wspiera wellbeing pracowników? [© pexels] Jak projektować biuro, które wspiera wellbeing pracowników?](https://s3.egospodarka.pl/grafika2/wellbeing/Jak-projektowac-biuro-ktore-wspiera-wellbeing-pracownikow-269903-150x100crop.jpg)

![Dlaczego przyznajesz bonusy niesprawiedliwie? 4 błędy poznawcze, które zniekształcają oceny pracowników [© wygenerowane przez AI] Dlaczego przyznajesz bonusy niesprawiedliwie? 4 błędy poznawcze, które zniekształcają oceny pracowników](https://s3.egospodarka.pl/grafika2/zasady-wynagradzania/Dlaczego-przyznajesz-bonusy-niesprawiedliwie-4-bledy-poznawcze-ktore-znieksztalcaja-oceny-pracownikow-270036-150x100crop.jpg)

![Alpine A110 R: ekstremalnie lekkie, piekielnie szybkie. Dlaczego ten francuski sportowiec zachwyca purystów? [© Wojciech Krzemiński] Alpine A110 R: ekstremalnie lekkie, piekielnie szybkie. Dlaczego ten francuski sportowiec zachwyca purystów?](https://s3.egospodarka.pl/grafika2/Alpine-A110-R/Alpine-A110-R-ekstremalnie-lekkie-piekielnie-szybkie-Dlaczego-ten-francuski-sportowiec-zachwyca-purystow-270047-150x100crop.jpg)

![Praca w święta? 5 błędnych przekonań liderów, które niszczą urlop zespołu [© pexels] Praca w święta? 5 błędnych przekonań liderów, które niszczą urlop zespołu](https://s3.egospodarka.pl/grafika2/dobry-lider/Praca-w-swieta-5-blednych-przekonan-liderow-ktore-niszcza-urlop-zespolu-270014-150x100crop.jpg)

![Najważniejszy kod podróży lotniczej. Czym jest PNR? [© pexels] Najważniejszy kod podróży lotniczej. Czym jest PNR?](https://s3.egospodarka.pl/grafika2/lot-samolotem/Najwazniejszy-kod-podrozy-lotniczej-Czym-jest-PNR-270138-150x100crop.jpg)

![Awaria KSeF w 2026 - tryb awaryjny, data wystawienia faktury i obowiązki podatnika. Praktyczny poradnik [© wygenerowane przez AI] Awaria KSeF w 2026 - tryb awaryjny, data wystawienia faktury i obowiązki podatnika. Praktyczny poradnik](https://s3.egospodarka.pl/grafika2/KSeF/Awaria-KSeF-w-2026-tryb-awaryjny-data-wystawienia-faktury-i-obowiazki-podatnika-Praktyczny-poradnik-270179-150x100crop.jpg)

![Test Mercedes-AMG SL 55 4MATIC+ Luksusowy kabriolet z napędem na cztery koła i potężnym V8 [© Wojciech Krzemiński] Test Mercedes-AMG SL 55 4MATIC+ Luksusowy kabriolet z napędem na cztery koła i potężnym V8](https://s3.egospodarka.pl/grafika2/Mercedes-AMG-SL-55-4MATIC/Test-Mercedes-AMG-SL-55-4MATIC-Luksusowy-kabriolet-z-napedem-na-cztery-kola-i-poteznym-V8-270058-150x100crop.jpg)