-

![Zarządzanie projektami dla uczelni Zarządzanie projektami dla uczelni]()

Zarządzanie projektami dla uczelni

... i zdobyć niezbędne w przyszłej pracy umiejętności. Oprogramowanie Primavera jest dostosowane do potrzeb różnych branż przemysłu. Każda ze szkół wyższych może wybrać program najlepiej pasujący do profilu studiów. Primavera® IT Project Office wspiera prace firm i działów IT rozwijających nowe oprogramowanie. Primavera® SureTrak Project Planner jest ...

-

![NewConnect: debiut Perfect Line SA [© denphumi - Fotolia.com] NewConnect: debiut Perfect Line SA]()

NewConnect: debiut Perfect Line SA

... outsourcing w zakresie IT odpowiednio dostosowany do potrzeb klienta, wdrażanie sieci teleinformatycznych, a także szkolenia. c) oprogramowanie – Emitent dostarcza oprogramowanie wspierające utrzymanie relacji z klientami, systemy wspomagające zarządzanie treścią portali internetowych, sklepik internetowy, aplikacja monitorująca sieć IT oraz system ...

-

![Rynek pracy specjalistów I kw. 2008 Rynek pracy specjalistów I kw. 2008]()

Rynek pracy specjalistów I kw. 2008

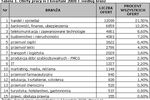

... 95%. W I kwartale tego roku bardzo poszukiwani byli także pracownicy działów technologicznych oraz księgowości. Na kolejnych miejscach uplasowały się działy: IT – oprogramowanie oraz obsługi klienta i call center. Najmniej kandydatów poszukiwano do działów tłumaczeń. Podobnie jak w ubiegłych miesiącach, najwięcej ofert pracy generowało województwo ...

-

![Microsoft Windows 7 RC [© Nmedia - Fotolia.com] Microsoft Windows 7 RC]()

Microsoft Windows 7 RC

... : funkcja dostarczana wspólnie przez Windows 7 oraz Windows Server 2008R2, pozwala specjalistom IT skrócić czas oczekiwania przez pracowników oddziałów firmy na ... Tryb Windows XP będzie dostępny w wersjach Windows 7 Professional i Windows 7 Ultimate jako oprogramowanie przeznaczone do pobrania albo wstępnie instalowane w nowych komputerach. Wraz z ...

-

![Cloud computing a bezpieczeństwo Cloud computing a bezpieczeństwo]()

Cloud computing a bezpieczeństwo

... grupę - mogą zadecydować o powodzeniu tej koncepcji. O ile firmy zatrudniają specjalistów IT, dla zwykłego użytkownika posiadanie komputera może być stresujące. Najpierw trzeba ... do firmy antywirusowej. Na maszynie użytkownika końcowego znajduje się tylko oprogramowanie antywirusowe oraz pewne dane wykorzystywane jako pamięć podręczna. Kontakt z ...

-

![Notebook Acer TravelMate 6595 Notebook Acer TravelMate 6595]()

Notebook Acer TravelMate 6595

... zdalnego zarządzania zasobami IT. Czytnik ... oprogramowanie ADP (Absolute Data Protection) firmy Absolute Software. Technologia zapewnia sprzętową ochronę komputera nawet wtedy, gdy został zgubiony lub skradziony. Oprogramowanie ADP umożliwia natomiast użytkownikom śledzenie, gdzie znajduje się zgubiony lub skradziony komputer. Gdy oprogramowanie ...

-

![Ewolucja spamu 2003-2011 Ewolucja spamu 2003-2011]()

Ewolucja spamu 2003-2011

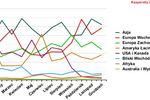

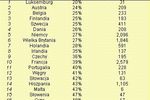

... uwagę właścicieli botnetów mimo wielu ustaw antyspamowych przyjętych w tym kraju oraz wysokiego poziomu ochrony IT. W maju 2011 r. Stany Zjednoczone zajęły 2 miejsce w rankingu państw, w których najczęściej wykrywano szkodliwe oprogramowanie w ruchu pocztowym, i od tego czasu nie spadły poniżej 4 miejsca, co bezpośrednio świadczy o obecności ...

-

![Symantec: spam w I 2012 [© stoupa - Fotolia.com] Symantec: spam w I 2012]()

Symantec: spam w I 2012

... średnio 2102 witryn internetowych zawierało złośliwe oprogramowanie i inne potencjalnie niepożądane programy, w tym oprogramowanie szpiegowskie i reklamowe; oznacza to spadek o 77,4 ... dla sektora chemicznego i farmaceutycznego wyniósł 69,0 proc., dla sektora usług IT – 68,7 proc., dla sektora detalicznego – 68,4 proc., dla sektora publicznego – 68,9 ...

-

![Sektor MSP: plany inwestycyjne IV 2012 Sektor MSP: plany inwestycyjne IV 2012]()

Sektor MSP: plany inwestycyjne IV 2012

... Także w sektorze IT można oczekiwać w ciągu najbliższych 12 miesięcy znacznej poprawy. Polskie MŚP planują zwiększyć o 8% wydatki inwestycyjne na sprzęt IT, a o 14% na oprogramowanie ... 53% respondentów) i urządzenia produkcyjne (44%), podczas gdy tylko 14% w oprogramowanie i 8% - w sprzęt IT. Jak ważne są inwestycje, pokazuje szacowana skala ...

-

![Spam w VI 2012 r. [© Photosani - Fotolia.com] Spam w VI 2012 r.]()

Spam w VI 2012 r.

... Po zainstalowaniu się na komputerze szkodniki te zaczynają pobierać inne szkodliwe oprogramowanie z internetu. Phishing Odsetek wiadomości phishingowych pozostał niezmieniony w stosunku ... wspomnieć, że w czerwcu Kaspersky Lab znajdował się wśród najczęściej atakowanych producentów IT. Wygląda na to, że niektórzy cyberprzestępcy próbowali uzyskać ...

-

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?]()

Czy przeglądarki internetowe są bezpieczne?

... od wielu zagrożeń, ale nadal możesz zostać zaatakowany przez złożone szkodliwego oprogramowanie. Właściwy pakiet bezpieczeństwa, jak Kaspersky Internet Security 2013 w większości przypadków ... odpowiednich kategoriach. Dzięki temu żadne dodatkowe działania ze strony specjalistów IT nie są wymagane w celu dodania pożądanego oprogramowania do listy ...

-

![G Data AntiVirus, G Data ClientSecurity oraz G Data EndpointProtection 12 G Data AntiVirus, G Data ClientSecurity oraz G Data EndpointProtection 12]()

G Data AntiVirus, G Data ClientSecurity oraz G Data EndpointProtection 12

... wysiłek pracowników działu IT. Administracja w każdej chwili G Data uwalnia administratorów sieci od biurek! Z nową funkcją MobileAdmin menedżerowie IT mogą w dowolnym czasie ... sieci firmowej G Data AntiVirus to łatwa instalacja i centralne zarządzanie. Oprogramowanie może być używane wewnątrz firmowej sieci komputerowej jak i poza nią – bez względu ...

-

![Koszty uzyskania przychodu grafika komputerowego i programisty [© ronstik - Fotolia.com] Koszty uzyskania przychodu grafika komputerowego i programisty]()

Koszty uzyskania przychodu grafika komputerowego i programisty

... „Piękny kod. Tajemnice mistrzów programowania”. Identycznie jest w przypadku prenumeraty czasopism specjalistycznych. 3. Oprogramowanie Osoby działające w branży IT nie powinny mieć w zasadzie żadnych problemów z rozliczeniem w firmie wydatków na specjalistyczne oprogramowanie, np. programy do obróbki zdjęć. Ale pod warunkiem, że mają one związek ...

-

![Bezpieczeństwo w sieci: prognozy Sophos 2016 [© Lukas Gojda - Fotolia.com] Bezpieczeństwo w sieci: prognozy Sophos 2016]()

Bezpieczeństwo w sieci: prognozy Sophos 2016

... każdego cyberprzestępcy. Liczne punkty wejścia w mniej zabezpieczonych urządzeniach, które dział IT kontroluje w małym stopniu (albo i wcale), są szczególnym zagrożeniem dla ... coraz bardziej skoordynowane. W odpowiedzi na to będzie powstawać coraz lepsze oprogramowanie służące do kompleksowej ochrony przez potencjalnym zagrożeniem. Od pewnego czasu ...

-

![Przetargi propagują piractwo komputerowe? [© Cherries - Fotolia.com] Przetargi propagują piractwo komputerowe?]()

Przetargi propagują piractwo komputerowe?

... publiczne. Używanie nielegalnego oprogramowania to nie tylko ryzyko utraty bezpieczeństwa IT, ale również ryzyko poniesienia odpowiedzialności karnej i cywilnej. W przypadku ... aktywacyjnych oprogramowania oraz dystrybucja podrobionych certyfikatów i licencji na oprogramowanie. W zakresie piractwa komputerowego przez ostatnie lata zdążyliśmy się ...

-

![Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski [© Scanrail - Fotolia.com] Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski]()

Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski

... one obejmować ataki ukierunkowane, szkodliwe oprogramowanie, ataki DDoS, phishing, socjotechnikę oraz ataki z wykorzystaniem oprogramowania adware. Legalni właściciele serwerów, w tym sieci rządowe, korporacje i uniwersytety, często nie są świadomi, że nastąpiło jakiekolwiek włamanie do ich infrastruktury IT lub wykorzystanie jej do szkodliwych ...

-

![Polskie firmy uwierzyły w nowe technologie [© Melpomene - Fotolia.com] Polskie firmy uwierzyły w nowe technologie]()

Polskie firmy uwierzyły w nowe technologie

... się spodziewać nawet szybszego wzrostu. Sprzedaż systemów IT wzrośnie także ze względu na wprowadzenie nowych regulacji prawnych. Według szacunków IDC, w związku z regulacjami GDPR związanej z ochroną danych osobowych, w latach 2017-2019 organizacje w Europie wydadzą na oprogramowanie do bezpieczeństwa i storage prawie 9 miliardów dolarów. Firma ...

-

![Zaawansowane ataki hakerskie tanim kosztem? Zaawansowane ataki hakerskie tanim kosztem?]()

Zaawansowane ataki hakerskie tanim kosztem?

... stosowanej przez cyberprzestępców taktyce to wyraźny dowód na to, że infrastruktura IT ciągle zawiera taką ilość słabych punktów, które umożliwiają przeprowadzanie groźnych ... podejrzenia pliku RTF. Okazało się, że zawierał on exploita, czyli szkodliwe oprogramowanie żerujące na lukach w oprogramowaniu, dla szeroko znanej i załatanej już zresztą luki ...

-

![Co 4. firma doświadczyła kradzieży danych z chmury publicznej [© johndwilliams - Fotolia.com] Co 4. firma doświadczyła kradzieży danych z chmury publicznej]()

Co 4. firma doświadczyła kradzieży danych z chmury publicznej

... of Cloud Security” dowodzi, że korzysta z nich już 97% specjalistów IT na całym świecie. Istotnie rośnie również ufność wobec rozwiązań ... pięć spotkała się z zaawansowanym atakiem na infrastrukturę chmury publicznej. Złośliwe oprogramowanie nadal stanowi problem dla wszystkich organizacji i 56% ankietowanych potwierdziło wystąpienie infekcji ...

-

![MŚP zainwestują w relacje i sztuczną inteligencję [© Minerva Studio - Fotolia.com] MŚP zainwestują w relacje i sztuczną inteligencję]()

MŚP zainwestują w relacje i sztuczną inteligencję

... porównaniu z przedsiębiorstwami, które spełniają oczekiwania klientów; priorytety zakupowe w budżetach technologicznych na 2019 rok to rozwiązania CRM (31%), oprogramowanie finansowe (31%) i zakup sprzętu IT (28%); największą przeszkodą w adaptacji nowych technologii w MSP są ograniczenia budżetowe (68%); chociaż obecnie tylko 8% małych i średnich ...

-

![Jak przechytrzyć spam i phishing? [© santiago silver - Fotolia.com] Jak przechytrzyć spam i phishing?]()

Jak przechytrzyć spam i phishing?

... w najczęściej wykorzystywanych formatach. Nie dziwi zatem fakt, że złośliwe oprogramowanie w niemal 42% przypadków było ukryte w pliku z rozszerzeniem „.doc”, w 26% „.zip”, w 14% „. ... przypadku sfingowanego ataku dane użytkowników nie są w rzeczywistości zbierane, a dział IT otrzymuje raport zawierający informacje kto dał się złapać w zastawioną ...

-

![Kto odpowiada za bezpieczeństwo chmury w firmie? [© Jakub Jirsák - Fotolia.com] Kto odpowiada za bezpieczeństwo chmury w firmie?]()

Kto odpowiada za bezpieczeństwo chmury w firmie?

... pracy. Z chmury do chmury Kolejnym wyzwaniem jest to, że oprogramowanie, jego funkcje, protokoły i reguły bezpieczeństwa działają w różny sposób na różnych platformach ... im bezpieczeństwa. Wiele rozwiązań ochronnych wymaga znacznej ilości zasobów IT w celu ich ponownego wdrożenia oraz weryfikacji poprawności pracy, szczególnie gdy aplikacje ...

-

![Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r. [© ptnphotof - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r.]()

Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r.

... nazwie RobbinHood zaprojektowano w taki sposób, aby atakował infrastrukturę sieci przedsiębiorstwa. Oprogramowanie było w stanie wyłączać usługi Windows chroniące przed szyfrowaniem ... to urządzenia, na które nie zwraca się uwagi przy tradycyjnym zarządzaniu środowiskiem IT. Należy przykładać szczególną uwagę do ich bezpieczeństwa, zwłaszcza że ...

-

![Cyberbezpieczeństwo. 22 ciekawostki, o których nie miałeś pojęcia [© alphaspirit - Fotolia.com.jpg] Cyberbezpieczeństwo. 22 ciekawostki, o których nie miałeś pojęcia]()

Cyberbezpieczeństwo. 22 ciekawostki, o których nie miałeś pojęcia

... firmach. Powód? Są one najsłabiej chronione - często brak w nich działów IT, pracownicy nie są szkoleni z cyberbezpieczeństwa, a same firmy nie inwestują w środki ... 4 razy częściej niż w innych sektorach! Malware, czyli złośliwe oprogramowanie, w 94% dystrybuowane jest przez email phishing. Przestępcy najchętniej wykorzystują złośliwe załączniki ...

-

![5 wskazówek, jak zachować bezpieczeństwo w sieci [© pixabay.com] 5 wskazówek, jak zachować bezpieczeństwo w sieci]()

5 wskazówek, jak zachować bezpieczeństwo w sieci

... i tam może znajdować się złośliwe oprogramowanie. Ryzyko jest jednak znacznie mniejsze niż w przypadku instalowania i wgrywania na urządzenie plików instalacyjnych z innych źródeł. W przypadku urządzeń służbowych, warto konsultować instalację aplikacji z działami IT. Aktualizacja, głupcze! Oprogramowanie zawsze zawiera luki, a cyfrowi przestępcy ...

-

![Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze [© pixabay.com] Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze]()

Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze

... luki Zero Day? Hiperprofesjonalizacja Zdaniem ekspertów Stormshield, europejskiego lidera branży bezpieczeństwa IT, w 2021 roku grupy cyberprzestępcze wykonały prawdziwie milowy krok w konsolidacji swoich struktur. Ekosystem grup wykorzystujących oprogramowanie ransomware opiera się na osobach o różnych specjalnościach, od programistów po dostawców ...

-

![Drukarka zagrożeniem dla sieci firmowej. Jak ją zabezpieczyć? Drukarka zagrożeniem dla sieci firmowej. Jak ją zabezpieczyć?]()

Drukarka zagrożeniem dla sieci firmowej. Jak ją zabezpieczyć?

... Twojej sieci: Zaktualizuj oprogramowanie sprzętowe drukarki, gdy tylko pojawią się aktualizacje Podobnie jak w przypadku innych urządzeń, oprogramowanie sprzętowe drukarki ... zewnętrzny usługodawca (np. integrator systemu) - lub nawet ktoś z wewnętrznego zespołu IT. Odłącz drukarkę od publicznego Internetu Jest to chyba jedna z najważniejszych ...

-

![Cyberataki kosztują firmy średnio 5,34 miliona dolarów rocznie [© zimmytws - Fotolia.com] Cyberataki kosztują firmy średnio 5,34 miliona dolarów rocznie]()

Cyberataki kosztują firmy średnio 5,34 miliona dolarów rocznie

... nieuczciwych pobudek (39%), niedopatrzenia w zakresie bezpieczeństwa IT – w tym niezałatane luki w zabezpieczeniach (34%), błędy w systemie lub procesie operacyjnym (41%), ataki z zewnątrz – działania cyberprzestępców (34%), phishing (39%) oraz wirusy lub inne złośliwe oprogramowanie (49%). Cyberprzestępcy są coraz skuteczniejsi. Dobra wiadomość ...

-

![Czym grozi atak na system sterowania? [© bobo1980 - Fotolia.com] Czym grozi atak na system sterowania?]()

Czym grozi atak na system sterowania?

... Operatorzy, z uwagi na to, że posiadają systemy automatyki przemysłowej i systemy IT są grupą podwyższonego ryzyka – mówi Piotr Borkowski, Ekspert w obszarze cyberbezpieczeństwa ... hakerzy z konkurencyjnych krajów. Rozsyłają maile z zainfekowaną treścią, instalują szkodliwe oprogramowanie czy zmieniają treści na stronie internetowej atakowanej firmy. ...

-

![Jaki budżet na cyberbezpieczeństwo 2020? [© BillionPhotos.com - Fotolia.com] Jaki budżet na cyberbezpieczeństwo 2020?]()

Jaki budżet na cyberbezpieczeństwo 2020?

... oferty. Cyberbezpieczeństwo. W co inwestować? Budżet na bezpieczeństwo IT powinien w zależności od celów i wyzwań uwzględniać takie aspekty jak: stworzenie kompletnej polityki bezpieczeństwa IT w firmie, edukację pracowników, inwestycje w odpowiednie oprogramowanie zabezpieczające i jego utrzymanie, rozwój działu bezpieczeństwa oraz monitoring ...

-

![Ewolucja złośliwego oprogramowania 2007 Ewolucja złośliwego oprogramowania 2007]()

Ewolucja złośliwego oprogramowania 2007

... . W 2007 roku spam i ataki DoS stanowiły główne tematy newsów dotyczących bezpieczeństwa IT. W 2006 roku liczba zachowań SpamTool wzrosła aż o 107%, a zachowanie to uplasowało ... takie programy. RiskWare oraz PornWare Klasa RiskWare obejmuje legalne oprogramowanie, które - jeśli znajdzie się w rękach szkodliwych użytkowników - może zostać ...

-

![Rynek pracy specjalistów w 2009 r. Rynek pracy specjalistów w 2009 r.]()

Rynek pracy specjalistów w 2009 r.

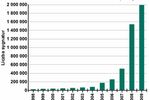

... zahamowanie. Pomimo że firmy z branży IT długo opierały się ... oprogramowanie jest ważną siłą napędową sektora IT. Ciekawym przykładem jest wprowadzony niedawno na rynek najnowszy system operacyjny Microsoft – Windows 7. Według badań IDC, do końca 2010 roku zatrudnienie związane z systemem Windows 7 wyniesie ponad 1,5 mln miejsc pracy w branży IT ...

-

![Spam w X 2010 Spam w X 2010]()

Spam w X 2010

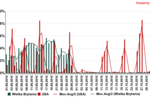

... spamem i szkodliwym oprogramowaniem wymaga połączenia wysiłków firm z branży bezpieczeństwa IT, rządów i organów ścigania z różnych państw. O Bredolabie Cios zadany ... spamu zawierającego szkodliwe załączniki. Jak widać na wykresie, szkodliwe oprogramowanie było najaktywniej rozprzestrzeniane na początku miesiąca. W okresie 1-6 października w ...

-

![Piractwo komputerowe na świecie 2010 Piractwo komputerowe na świecie 2010]()

Piractwo komputerowe na świecie 2010

... raz ósmy przez IDC, czołową niezależną firmę badawczą monitorującą rynek IT we współpracy z Business Software Alliance, międzynarodową organizacją reprezentującą światowy ... że oprogramowanie nabyte w sieci P2P, na ulicznym straganie czy pożyczone od kolegi jest nielegalne. Jednakże, również ponad połowa odpowiada, że nabyłaby oprogramowanie z ...

-

![Europejczycy wobec bezpieczeństwa smartfonów Europejczycy wobec bezpieczeństwa smartfonów]()

Europejczycy wobec bezpieczeństwa smartfonów

... smartfonach oprogramowanie antywirusowe (12%), o czym będzie mowa później. Ponad 70% użytkowników przyznało, że regularnie łączy się z sieciami bezprzewodowymi, a najbardziej aktywni w tym aspekcie są właściciele smartfonów w przedziale wiekowym od 14 do 24 lat. Tradycyjnie, ta grupa wiekowa prezentuje niski poziom świadomości zagrożeń IT ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![NewConnect: debiut Perfect Line SA [© denphumi - Fotolia.com] NewConnect: debiut Perfect Line SA](https://s3.egospodarka.pl/grafika/debiuty-na-NewConnect/NewConnect-debiut-Perfect-Line-SA-iQjz5k.jpg)

![Microsoft Windows 7 RC [© Nmedia - Fotolia.com] Microsoft Windows 7 RC](https://s3.egospodarka.pl/grafika/Windows/Microsoft-Windows-7-RC-Qq30bx.jpg)

![Symantec: spam w I 2012 [© stoupa - Fotolia.com] Symantec: spam w I 2012](https://s3.egospodarka.pl/grafika/SPAM/Symantec-spam-w-I-2012-MBuPgy.jpg)

![Spam w VI 2012 r. [© Photosani - Fotolia.com] Spam w VI 2012 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VI-2012-r-100201-150x100crop.jpg)

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?](https://s3.egospodarka.pl/grafika2/Opera/Czy-przegladarki-internetowe-sa-bezpieczne-108446-150x100crop.jpg)

![Koszty uzyskania przychodu grafika komputerowego i programisty [© ronstik - Fotolia.com] Koszty uzyskania przychodu grafika komputerowego i programisty](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Koszty-uzyskania-przychodu-grafika-komputerowego-i-programisty-157273-150x100crop.jpg)

![Bezpieczeństwo w sieci: prognozy Sophos 2016 [© Lukas Gojda - Fotolia.com] Bezpieczeństwo w sieci: prognozy Sophos 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Bezpieczenstwo-w-sieci-prognozy-Sophos-2016-167833-150x100crop.jpg)

![Przetargi propagują piractwo komputerowe? [© Cherries - Fotolia.com] Przetargi propagują piractwo komputerowe?](https://s3.egospodarka.pl/grafika2/nielegalne-oprogramowanie/Przetargi-propaguja-piractwo-komputerowe-175596-150x100crop.jpg)

![Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski [© Scanrail - Fotolia.com] Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Kaspersky-Lab-odkrywa-ponad-70-tys-zhakowanych-serwerow-Takze-z-Polski-177392-150x100crop.jpg)

![Polskie firmy uwierzyły w nowe technologie [© Melpomene - Fotolia.com] Polskie firmy uwierzyły w nowe technologie](https://s3.egospodarka.pl/grafika2/cyfrowa-transformacja/Polskie-firmy-uwierzyly-w-nowe-technologie-188363-150x100crop.jpg)

![Co 4. firma doświadczyła kradzieży danych z chmury publicznej [© johndwilliams - Fotolia.com] Co 4. firma doświadczyła kradzieży danych z chmury publicznej](https://s3.egospodarka.pl/grafika2/cloud-computing/Co-4-firma-doswiadczyla-kradziezy-danych-z-chmury-publicznej-205174-150x100crop.jpg)

![MŚP zainwestują w relacje i sztuczną inteligencję [© Minerva Studio - Fotolia.com] MŚP zainwestują w relacje i sztuczną inteligencję](https://s3.egospodarka.pl/grafika2/MSP/MSP-zainwestuja-w-relacje-i-sztuczna-inteligencje-219315-150x100crop.jpg)

![Jak przechytrzyć spam i phishing? [© santiago silver - Fotolia.com] Jak przechytrzyć spam i phishing?](https://s3.egospodarka.pl/grafika2/spam/Jak-przechytrzyc-spam-i-phishing-220404-150x100crop.jpg)

![Kto odpowiada za bezpieczeństwo chmury w firmie? [© Jakub Jirsák - Fotolia.com] Kto odpowiada za bezpieczeństwo chmury w firmie?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/Kto-odpowiada-za-bezpieczenstwo-chmury-w-firmie-221932-150x100crop.jpg)

![Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r. [© ptnphotof - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r.](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-najbardziej-dotkliwe-cyberataki-II-kw-2019-r-222431-150x100crop.jpg)

![Cyberbezpieczeństwo. 22 ciekawostki, o których nie miałeś pojęcia [© alphaspirit - Fotolia.com.jpg] Cyberbezpieczeństwo. 22 ciekawostki, o których nie miałeś pojęcia](https://s3.egospodarka.pl/grafika2/zagrozenia-w-internecie/Cyberbezpieczenstwo-22-ciekawostki-o-ktorych-nie-miales-pojecia-225829-150x100crop.jpg)

![5 wskazówek, jak zachować bezpieczeństwo w sieci [© pixabay.com] 5 wskazówek, jak zachować bezpieczeństwo w sieci](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-sieci/5-wskazowek-jak-zachowac-bezpieczenstwo-w-sieci-243295-150x100crop.jpg)

![Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze [© pixabay.com] Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberprzestepcy-sie-profesjonalizuja-cyberataki-coraz-dotkliwsze-244892-150x100crop.jpg)

![Cyberataki kosztują firmy średnio 5,34 miliona dolarów rocznie [© zimmytws - Fotolia.com] Cyberataki kosztują firmy średnio 5,34 miliona dolarów rocznie](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberataki-kosztuja-firmy-srednio-5-34-miliona-dolarow-rocznie-258521-150x100crop.jpg)

![Czym grozi atak na system sterowania? [© bobo1980 - Fotolia.com] Czym grozi atak na system sterowania?](https://s3.egospodarka.pl/grafika2/sektor-energetyczny/Czym-grozi-atak-na-system-sterowania-211617-150x100crop.jpg)

![Jaki budżet na cyberbezpieczeństwo 2020? [© BillionPhotos.com - Fotolia.com] Jaki budżet na cyberbezpieczeństwo 2020?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Jaki-budzet-na-cyberbezpieczenstwo-2020-224376-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

![Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI] Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/chinskie-auta/Chinskie-auta-Od-niskiej-jakosci-do-globalnego-lidera-Co-pokazuje-raport-EFL-270009-50x33crop.jpg) Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

![Jak skorzystać na zmianach od 2026 r. i 'odzyskać' lata do stażu pracy? [© wygenerowane przez AI] Jak skorzystać na zmianach od 2026 r. i 'odzyskać' lata do stażu pracy?](https://s3.egospodarka.pl/grafika2/obliczanie-stazu-pracy/Jak-skorzystac-na-zmianach-od-2026-r-i-odzyskac-lata-do-stazu-pracy-270034-150x100crop.jpg)

![Jak uniknąć finansowego stresu w święta? 5 sposobów na kontrolę grudniowych wydatków [© wygenerowane przez AI] Jak uniknąć finansowego stresu w święta? 5 sposobów na kontrolę grudniowych wydatków](https://s3.egospodarka.pl/grafika2/wydatki-Polakow/Jak-uniknac-finansowego-stresu-w-swieta-5-sposobow-na-kontrole-grudniowych-wydatkow-270030-150x100crop.jpg)

![Nota korygująca odchodzi do historii. Jak poprawić błąd w fakturze w KSeF? [© wygenerowane przez AI] Nota korygująca odchodzi do historii. Jak poprawić błąd w fakturze w KSeF?](https://s3.egospodarka.pl/grafika2/nota-korygujaca/Nota-korygujaca-odchodzi-do-historii-Jak-poprawic-blad-w-fakturze-w-KSeF-270023-150x100crop.jpg)

![Czy prezenty świąteczne od pracodawcy podlegają opodatkowaniu? Sprawdź, kiedy trzeba płacić podatek [© wygenerowane przez AI] Czy prezenty świąteczne od pracodawcy podlegają opodatkowaniu? Sprawdź, kiedy trzeba płacić podatek](https://s3.egospodarka.pl/grafika2/prezenty-swiateczne/Czy-prezenty-swiateczne-od-pracodawcy-podlegaja-opodatkowaniu-Sprawdz-kiedy-trzeba-placic-podatek-270028-150x100crop.jpg)

![Samochód na firmę 2025 vs 2026: jak uniknąć wyższych podatków? [© pexels] Samochód na firmę 2025 vs 2026: jak uniknąć wyższych podatków?](https://s3.egospodarka.pl/grafika2/samochod-w-leasingu/Samochod-na-firme-2025-vs-2026-jak-uniknac-wyzszych-podatkow-270022-150x100crop.jpg)

![7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem [© pixabay - wygenerowane przez AI] 7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem](https://s3.egospodarka.pl/grafika2/inwestycja-w-mieszkanie/7-pulapek-i-okazji-zobacz-co-cie-czeka-podczas-kupna-mieszkania-na-wynajem-270018-150x100crop.jpg)

![15 sposobów na legalne obniżenie podatku PIT za 2025 r., z których można skorzystać do końca grudnia [© wygenerowane przez AI] 15 sposobów na legalne obniżenie podatku PIT za 2025 r., z których można skorzystać do końca grudnia](https://s3.egospodarka.pl/grafika2/rozliczenia-roczne/15-sposobow-na-legalne-obnizenie-podatku-PIT-za-2025-r-z-ktorych-mozna-skorzystac-do-konca-grudnia-270017-150x100crop.jpg)