-

![IBM promuje system Linux w administracji [© Nmedia - Fotolia.com] IBM promuje system Linux w administracji]()

IBM promuje system Linux w administracji

... Wdrożenia platform OSS w miejsce dotychczasowych rozwiązań IT w administracji rządowej i samorządowej są trendem ogólnoświatowym: Francuskie Ministerstwa Kultury, Obrony i Edukacji przestawiły ostatnio swoje infrastruktury IT na system Linux; głównym powodem były wymogi bezpieczeństwa oraz ujednolicenia systemów informatycznych. Niemiecki Minister ...

Tematy: ibm -

![Największe lotniska świata stawiają na samoobsługę [© Scanrail - Fotolia.com] Największe lotniska świata stawiają na samoobsługę]()

Największe lotniska świata stawiają na samoobsługę

... bezpieczeństwa. Aby temu zapobiec lotniska sięgają po coraz więcej zautomatyzowanych narzędzi, by śledzić czasy oczekiwania w różnych punktach lotnisk, takich jak bramki bezpieczeństwa ... do 36% w 2012 roku Informacje o badaniu W ramach szóstej dorocznej ankiety SITA Airport IT Trends, sponsorowanej wspólnie przez branżę lotniczą oraz organizację ...

-

![Polskie firmy a ochrona danych [© Scanrail - Fotolia.com] Polskie firmy a ochrona danych]()

Polskie firmy a ochrona danych

... bezpieczeństwa danych i zabezpieczeniem danych polskich przedsiębiorstw, specjaliści Kroll Ontrack wymieniają m.in. Brak procedur prawnych dotyczących ochrony infrastruktury IT podczas ... działają w branży IT czy też w innych sektorach biznesu. Potwierdzają to wyniki tegorocznego raportu GUS, w którym wśród firm posiadających politykę bezpieczeństwa ...

-

![Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski [© Scanrail - Fotolia.com] Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski]()

Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski

... wdrożyć solidne rozwiązanie bezpieczeństwa w ramach wszechstronnej, wielopoziomowej polityki bezpieczeństwa całej firmowej infrastruktury IT, egzekwować stosowanie silnych haseł w ramach procesu uwierzytelnienia serwera, wdrożyć ciągły proces zarządzania łatami, przeprowadzać regularny audyt bezpieczeństwa infrastruktury IT, rozważyć zainwestowanie ...

-

![Na zarządzanie ryzykiem cybernetycznym poświęcamy 1 dzień w roku [© alphaspirit - Fotolia.com] Na zarządzanie ryzykiem cybernetycznym poświęcamy 1 dzień w roku]()

Na zarządzanie ryzykiem cybernetycznym poświęcamy 1 dzień w roku

... incydent czy naruszenie bezpieczeństwa danych - czyli o tych obszarach, które kształtują kulturę cyber bezpieczeństwa i budują odporność organizacji na potencjalne zagrożenia. Innowacje IT wydają się być absolutnie konieczne dla większości biznesu, pozostawiają one jednak nierozłącznie technologiczny ślad w środowisku IT, organizacji włączając w to ...

-

![Jak przebiegać będzie transformacja cyfrowa 2020? [© trahko - Fotolia.com] Jak przebiegać będzie transformacja cyfrowa 2020?]()

Jak przebiegać będzie transformacja cyfrowa 2020?

... zabezpieczeń oraz strategii dotyczącej szyfrowania danych osobowych, a także zapewniania wysokiego poziomu bezpieczeństwa danych. 5) Transformacja cyfrowa stworzy podstawy bardziej zrównoważonego świata Według ankiety przeprowadzonej przez Equinix 40% decydentów IT w Polsce (i 42% na świecie) zgadza się, że ”świadomość ekologiczna” dostawców firmy ...

-

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej]()

Infrastruktura krytyczna: cyberprzestępcy celują w kolej

... Jednak, aby zapewnić dostępność tych rozwiązań korzysta się z tradycyjnych, często otwartych i znanych w środowisku IT systemów transmisyjnych. Niektóre zastrzeżone protokoły komunikacyjne nie były projektowane do zapewnienia bezpieczeństwa danych, które przenoszą. Przyczynia się to do uczynienia tych systemów wrażliwymi na złośliwe ataki – zwraca ...

-

![9 na 10 ataków ransomware celuje w kopie zapasowe 9 na 10 ataków ransomware celuje w kopie zapasowe]()

9 na 10 ataków ransomware celuje w kopie zapasowe

... odpowiedzi udzielone przez osoby zaangażowane w cyberbezpieczeństwo i/lub łagodzenie skutków ataku na czterech typach stanowisk, w tym specjalistów ds. bezpieczeństwa, CISO lub podobnych dyrektorów IT, specjalistów ds. operacji IT i administratorów kopii zapasowych. Raport pokazuje, że nie chodzi już o to, czy firma stanie się celem cyberataku ...

-

![Cyberataki bazujące na AI, NIS2 i DORA, czyli co czeka firmy w 2025 roku? Cyberataki bazujące na AI, NIS2 i DORA, czyli co czeka firmy w 2025 roku?]()

Cyberataki bazujące na AI, NIS2 i DORA, czyli co czeka firmy w 2025 roku?

... informacji, naruszenie integralności danych lub ich przejęcie, będzie przebiegał w głębszych warstwach systemów IT. W kolejnych latach należy także spodziewać się wzrostu doniesień o atakach wymierzanych w sektory o krytycznym znaczeniu dla bezpieczeństwa gospodarki, takich jak sektor publiczny. W 2024 roku świat obiegła wiadomość o unieważnieniu ...

-

![Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce? [© pexels] Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce?]()

Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce?

... sposobem na budowanie niezależności technologicznej i ograniczenie ryzyka cyberataku. Organizacje zyskują dodatkowo szansę na zwiększenie efektywności działań, spełnienie wewnętrznych i zewnętrznych wymogów bezpieczeństwa oraz wdrożenie narzędzi dostosowanych do indywidualnych potrzeb bez konieczności rewolucyjnych zmian w infrastrukturze IT.

-

![Naruszenie ochrony danych może cię kosztować pracę Naruszenie ochrony danych może cię kosztować pracę]()

Naruszenie ochrony danych może cię kosztować pracę

... prywatności nie daje gwarancji właściwego postępowania z danymi. Niezbędne są rozwiązania bezpieczeństwa, które mogą chronić dane w całej infrastrukturze – w tym w chmurze, na urządzeniach, w aplikacjach itp. Należy również zwiększyć świadomość cyberbezpieczeństwa wśród personelu IT i nie tylko, ponieważ coraz więcej podmiotów ma teraz do czynienia ...

-

![Jak banki mogą skorzystać na open API? [© Luc Ubaghs - Fotolia.com] Jak banki mogą skorzystać na open API?]()

Jak banki mogą skorzystać na open API?

... nie mówi się zbyt często, jest fakt, że łatwiej bankom pozyskać i utrzymać wysokiej klasy specjalistów IT, którzy chcą pracować z wykorzystaniem najnowocześniejszych narzędzi. 3 rodzaje open API - kwestie bezpieczeństwa Przedstawiciele sektora bankowego, na samym początku uchwalania dyrektywy PSD2, mieli obawy związane z bezpieczeństwem zarówno ...

-

![Sztuczna inteligencja już dojrzała. Co jeszcze przyniosą nowe technologie? [© phonlamaiphoto - Fotolia.com] Sztuczna inteligencja już dojrzała. Co jeszcze przyniosą nowe technologie?]()

Sztuczna inteligencja już dojrzała. Co jeszcze przyniosą nowe technologie?

... biznesowe salony Edge computing stanie się technologią kluczową dla rozwoju nowoczesnego IT. Dopełni możliwości jakie oferują centra danych i platformy chmurowe, umożliwiając ... tłumaczy Wolf z VMware. W tym w nowym świecie, gdzie aplikacje, obieg danych i mechanizmy bezpieczeństwa stale ewoluują, eksperci dostrzegają jednak pewne poważne zagrożenie – ...

-

![Kryzys zdrowotny napędza nowe technologie. Co się dzieje? [© phonlamaiphoto - Fotolia.com] Kryzys zdrowotny napędza nowe technologie. Co się dzieje?]()

Kryzys zdrowotny napędza nowe technologie. Co się dzieje?

... , robotyzacja, wykorzystanie sztucznej inteligencji, uczenia maszynowego pomagają zapewnić maksimum bezpieczeństwa, skalowalność. Technologie te także wspierają wrażliwość na ... Istotny trend, który wyklarował się w obrębie ewolucji infrastruktury i sprzętu IT, według raportu Capgemini, to niewidoczna czy też niewidzialna infrastruktura. To tendencja, ...

-

![ICT: AB SA liderem Computerworld TOP 200 [© pixabay.com] ICT: AB SA liderem Computerworld TOP 200]()

ICT: AB SA liderem Computerworld TOP 200

... przychodów ze sprzedaży rozwiązań IT dla tego sektora), przemysł i budownictwo (34% r/r). handel (wzrost o 16% r/r), sektor publiczny (14% r/r), bankowość (7%) W wartościach bezwzględnych, najwięcej pieniędzy na wdrożenia wydaje sektor bankowy, co nie jest zaskoczeniem. Rośnie też stale znaczenie bezpieczeństwa, nie tylko w sektorze ...

-

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006]()

Ewolucja złośliwego oprogramowania I-III 2006

... przyciągnęły uwagę nie tylko użytkowników i specjalistów IT, ale również twórców wirusów i hakerów na całym ... bezpieczeństwa posiadają listę wyjątków. W 2005 i 2006 roku mogliśmy się przekonać, że twórcy wirusów wykazują coraz większą inwencją w wykorzystywaniu niestandardowych metod w celu ominięcia i "wyprowadzenia w pole" aplikacji bezpieczeństwa ...

-

![Wirtualizacja: koszty cyberataków mogą przewyższyć korzyści Wirtualizacja: koszty cyberataków mogą przewyższyć korzyści]()

Wirtualizacja: koszty cyberataków mogą przewyższyć korzyści

... 27% firm wdrożyło rozwiązanie bezpieczeństwa przeznaczone dla środowiska wirtualnego. „Firmy spodziewają się, że wykorzystywanie wirtualizacji zmniejszy wydatki i usprawni funkcjonowanie infrastruktury IT. Jednak wyniki badania pokazują, że jeśli nie poświęci się wystarczająco dużej uwagi sprawom bezpieczeństwa w środowisku wirtualnym, koszty mogą ...

-

![Odrób lekcje! Chroń bezpieczeństwo w internecie [© Elnur - Fotolia.com] Odrób lekcje! Chroń bezpieczeństwo w internecie]()

Odrób lekcje! Chroń bezpieczeństwo w internecie

... zwiększenie świadomości użytkowników muszą być wsparte zdecydowanymi, namacalnymi działaniami. Braki w wiedzy na temat bezpieczeństwa w sieci pogłębiają się. Według badania Centrum Bezpieczeństwa w Sieci oraz Edukacji, liczba wykwalifikowanych pracowników sektora IT, wzrośnie w 2020 roku do 1,5 miliona na całym świecie. Na szczęście ten niepokojący ...

-

![Keyloggery - jak działają i jak można je wykryć Keyloggery - jak działają i jak można je wykryć]()

Keyloggery - jak działają i jak można je wykryć

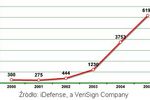

... i instaluje zazdrosny małżonek czy partner lub jest wykorzystywany przez służby bezpieczeństwa, do jego rozprzestrzenia wykorzystywane są następujące metody: keylogger ... do najpowszechniej stosowanych metod w oszustwach cybernetycznych. Firmy zajmujące się bezpieczeństwem IT odnotowały stały wzrost liczby szkodliwych programów z funkcjonalnością ...

-

![Ochrona danych - trendy w 2009 r. [© Scanrail - Fotolia.com] Ochrona danych - trendy w 2009 r.]()

Ochrona danych - trendy w 2009 r.

... Malte Pollmann, zidentyfikował kilka kluczowych trendów bezpieczeństwa, które jego zdaniem staną się najważniejsze dla menedżerów IT: Nowe technologie takie jak cloud computing, wirtualizacja oraz oraz usługi biznesowe świadczone w modelu Software as a Service (SaaS) to nowe wymagania w kwestiach bezpieczeństwa W 2008 wykorzystanie cloud computingu ...

-

![Dane w chmurze: 5 porad dla początkujących Dane w chmurze: 5 porad dla początkujących]()

Dane w chmurze: 5 porad dla początkujących

... bezpieczeństwa? Gdzie tkwią potencjalne luki w zabezpieczeniach? Podczas wybierania dostawcy chmury warto zapytać go o świadczone przez niego usługi bezpieczeństwa i ... chmurze wprowadzane do środowiska przez osoby spoza działu informatycznego — tzw. „shadow IT” — są używane w firmach coraz częściej. Brak kontroli nad tym zjawiskiem to ...

-

![Czy ochrona danych osobowych sprosta GDPR? [© drouk - Fotolia.com] Czy ochrona danych osobowych sprosta GDPR?]()

Czy ochrona danych osobowych sprosta GDPR?

... , a administrator musi wówczas zawiadomić o tej prośbie odbiorcę takich danych osobowych. Jak może pomóc technologia? Najnowsze rozwiązania IT mogą oszczędzić czas i zredukować ryzyko w zakresie bezpieczeństwa i prywatności. Biorąc pod uwagę nowe rozporządzenie Unii Europejskiej, warto zwrócić uwagę przede wszystkim na systemy służące zapobieganiu ...

-

![IoT rzuca inne światło na cyberbezpieczeństwo firmy [© Egor - Fotolia.com] IoT rzuca inne światło na cyberbezpieczeństwo firmy]()

IoT rzuca inne światło na cyberbezpieczeństwo firmy

... infrastrukturę IT będzie miał związek właśnie z IoT. Problem ten nie jest jednak wyłącznie pieśnią przyszłości - aktywność cyberprzestępczego półświatka jest wyraźnie dostrzegalna już dziś. Spośród 3100 ankietowanych firm na całym świecie niewiele ponad połowa wdrożyła Internet Rzeczy – a 84% już doświadczyło naruszenia bezpieczeństwa w tym ...

-

![Jakie rozwiązania chmurowe dla polskiej administracji? [© monsitj - Fotolia.com] Jakie rozwiązania chmurowe dla polskiej administracji?]()

Jakie rozwiązania chmurowe dla polskiej administracji?

... państwo może oddać w cudze ręce kluczowe dane? Wbrew pozorom poziom bezpieczeństwa centrów danych należących do specjalizujących się w tym firm jest wyjątkowo wysoki. ... wśród małych i średnich przedsiębiorców w Polsce jedynie 27% firm korzysta z rozwiązań IT w chmurze. Powoli zaczynamy ją rozumieć jako możliwość hostowania swoich plików poza naszym ...

-

![Kto odpowiada za bezpieczeństwo chmury w firmie? [© Jakub Jirsák - Fotolia.com] Kto odpowiada za bezpieczeństwo chmury w firmie?]()

Kto odpowiada za bezpieczeństwo chmury w firmie?

... bezpieczeństwa działają w różny sposób na różnych platformach chmur publicznych, prywatnych czy w infrastrukturze fizycznej przedsiębiorstwa. Przenoszenie aplikacji lub usługi z jednego środowiska do drugiego może być proste, ale problem pojawia się przy zapewnieniu im bezpieczeństwa. Wiele rozwiązań ochronnych wymaga znacznej ilości zasobów IT ...

-

![Fortinet: co planuje cyberprzestępczość na 2021 rok? [© Andrey Burmakin - Fotolia.com] Fortinet: co planuje cyberprzestępczość na 2021 rok?]()

Fortinet: co planuje cyberprzestępczość na 2021 rok?

... moc obliczeniową. W przejęciu tego nowego terytorium cyberprzestępczość widzi szansę na zwiększenie swojego zysku, co wytworzy nowe trendy w dziedzinie bezpieczeństwa związanego z IT. Zaawansowane wydobywanie kryptowalut (cryptomining) – Jeśli cyberprzestępcy zechcą zwiększych skalę ataków na znajdujące się na brzegu sieci urządzenia użytkowników ...

-

![Jak ochronić firmowy smartfon przed cyberatakami? Jak ochronić firmowy smartfon przed cyberatakami?]()

Jak ochronić firmowy smartfon przed cyberatakami?

... istotne są cyklicznie szkolenia dla pracowników prowadzone przez działy IT, w tym ze wsparciem producentów, dystrybutorów sprzętu i ekspertów ... bezpieczeństwa świadczy fakt, że w ramach procesu certyfikacji Agencja Bezpieczeństwa Wewnętrznego (ABW) wydała dla niej certyfikat ochrony kryptograficznej, obejmujący wybrane mechanizmy bezpieczeństwa ...

-

![Cyberbezpieczeństwo: jakie wyzwania przed polskimi firmami? [© Elchinator z Pixabay] Cyberbezpieczeństwo: jakie wyzwania przed polskimi firmami?]()

Cyberbezpieczeństwo: jakie wyzwania przed polskimi firmami?

... , jak i zrozumienia, jak technologia może wspierać przestrzeganie prawa i zwiększanie bezpieczeństwa. Eksperci przestrzegają, że wiele w tej kwestii pozostało jeszcze do ... i szukać rozwiązań – dodawał Paweł Jurek, dyrektor rozwoju biznesu w DAGMA Bezpieczeństwo IT. Sztuczna inteligencja – nowe możliwości i nowe ryzyka Sztuczna inteligencja (AI) ...

-

![Geopolityka i cyberbezpieczeństwo na szczycie zagrożeń dla TSL [© Freepik] Geopolityka i cyberbezpieczeństwo na szczycie zagrożeń dla TSL]()

Geopolityka i cyberbezpieczeństwo na szczycie zagrożeń dla TSL

... produkcyjnej. Za geopolityką podąża cyberbezpieczeństwo W 2024 r. kluczowych zagrożeń dla bezpieczeństwa dostaw upatruje się również w obszarze cybernetycznym, na który uwagę zwraca 19% spośród 450 badanych profesjonalistów ds. logistyki. Ingerencja w infrastrukturę IT prowadzi bardzo często do wycieków wrażliwych informacji, zakłóceń harmonogramów ...

-

![AI w biznesie: jak CIO wykorzystują agentów AI i gdzie widzą największe korzyści? AI w biznesie: jak CIO wykorzystują agentów AI i gdzie widzą największe korzyści?]()

AI w biznesie: jak CIO wykorzystują agentów AI i gdzie widzą największe korzyści?

... tym, zgodnie z ubiegłorocznymi obawami dotyczącymi danych i bezpieczeństwa, CIO coraz mocniej stawiają na zaufane platformy ... bezpieczeństwa i prywatności danych, a zaraz po tym – braku zaufanych danych. Mimo to, tylko 35% CIO ściślej współpracuje z ekspertami od danych, a jedynie 14% budżetu IT przeznaczane jest na zapewnienie danym bezpieczeństwa ...

-

![6 trendów AI, które zdefiniują biznes w 2026 roku [© pexels] 6 trendów AI, które zdefiniują biznes w 2026 roku]()

6 trendów AI, które zdefiniują biznes w 2026 roku

... łączące rozwój oprogramowania i operacje IT (Site Reliability Engineering) oraz inżynierię danych, co usprawni przepływ informacji między kodem, danymi a infrastrukturą. O przewadze nie będzie decydowało samo korzystanie z asystenta programisty, lecz włączenie go w procesy kontroli jakości, bezpieczeństwa i zgodności. 3. Skalowanie wartości: od ...

-

![Strach przed atakiem [© Scanrail - Fotolia.com] Strach przed atakiem]()

Strach przed atakiem

... dyrektorów przedsiębiorstw. Prawie jedna trzecia (30%) ankietowanych dyrektorów ds. IT przyznała, że kwestie bezpieczeństwa spędzają im sen z powiek. Wskaźnik ten jest o 10% ... że presje ekonomiczne słabną. Z drugiej jednak strony rośnie zaniepokojenie sprawami bezpieczeństwa i koniecznością dostosowania się do nowych przepisów. Na dyrektorach ds. IT ...

-

![Sektor bankowy czekają znaczące przemiany [© Scanrail - Fotolia.com] Sektor bankowy czekają znaczące przemiany]()

Sektor bankowy czekają znaczące przemiany

... Tymczasem młodzi ludzie z całego świata szukają pracy, lepszej płacy czy tylko bezpieczeństwa, przenosząc się do Europy Północnej i banki muszą reagować na te ... konkurentów” – powiedziała Landry. Ankieta przeprowadzona prze Gartnera ujawniła także, że dyrektorzy IT sektora bankowego w ciągu kolejnych trzech lat spodziewają się położenia większego ...

-

![Elektroniczna gospodarka w Polsce 2006 Elektroniczna gospodarka w Polsce 2006]()

Elektroniczna gospodarka w Polsce 2006

... społeczeństwa informacyjnego. Należy podkreślić, że rozwój społeczeństwa informacyjnego i branż sektora IT nie był i nie jest celem samym w sobie, lecz ... i średnie firmy, które często "otwierają się" na świat bez odpowiedniej infrastruktury bezpieczeństwa. Im większe przedsiębiorstwo tym częściej korzysta z rożnego rodzaju zabezpieczeń, takich jak: ...

-

![Oprogramowanie BlackBerry Enterprise Server Express Oprogramowanie BlackBerry Enterprise Server Express]()

Oprogramowanie BlackBerry Enterprise Server Express

... administrowanie, łatwą instalację oprogramowania, łączenie smartfonów BlackBerry i zastosowanie polityk IT BlackBerry® Enterprise Server v5 jest rekomendowanym rozwiązaniem dla podmiotów, które potrzebują dodatkowych polityk w zakresie bezpieczeństwa, monitorowania działania czy większej dostępności. BlackBerry Enterprise Server jest wykorzystywany ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![IBM promuje system Linux w administracji [© Nmedia - Fotolia.com] IBM promuje system Linux w administracji](https://s3.egospodarka.pl/grafika/ibm/IBM-promuje-system-Linux-w-administracji-Qq30bx.jpg)

![Największe lotniska świata stawiają na samoobsługę [© Scanrail - Fotolia.com] Największe lotniska świata stawiają na samoobsługę](https://s3.egospodarka.pl/grafika/najwieksze-lotniska-swiata/Najwieksze-lotniska-swiata-stawiaja-na-samoobsluge-apURW9.jpg)

![Polskie firmy a ochrona danych [© Scanrail - Fotolia.com] Polskie firmy a ochrona danych](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Polskie-firmy-a-ochrona-danych-apURW9.jpg)

![Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski [© Scanrail - Fotolia.com] Kaspersky Lab odkrywa ponad 70 tys. zhakowanych serwerów. Także z Polski](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Kaspersky-Lab-odkrywa-ponad-70-tys-zhakowanych-serwerow-Takze-z-Polski-177392-150x100crop.jpg)

![Na zarządzanie ryzykiem cybernetycznym poświęcamy 1 dzień w roku [© alphaspirit - Fotolia.com] Na zarządzanie ryzykiem cybernetycznym poświęcamy 1 dzień w roku](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Na-zarzadzanie-ryzykiem-cybernetycznym-poswiecamy-1-dzien-w-roku-223005-150x100crop.jpg)

![Jak przebiegać będzie transformacja cyfrowa 2020? [© trahko - Fotolia.com] Jak przebiegać będzie transformacja cyfrowa 2020?](https://s3.egospodarka.pl/grafika2/nowe-technologie/Jak-przebiegac-bedzie-transformacja-cyfrowa-2020-226113-150x100crop.jpg)

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej](https://s3.egospodarka.pl/grafika2/infrastruktura-krytyczna/Infrastruktura-krytyczna-cyberprzestepcy-celuja-w-kolej-241862-150x100crop.jpg)

![Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce? [© pexels] Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce?](https://s3.egospodarka.pl/grafika2/AI/Suwerennosc-AI-priorytetem-dla-79-proc-firm-Co-to-oznacza-w-praktyce-270906-150x100crop.jpg)

![Jak banki mogą skorzystać na open API? [© Luc Ubaghs - Fotolia.com] Jak banki mogą skorzystać na open API?](https://s3.egospodarka.pl/grafika2/uslugi-bankowe/Jak-banki-moga-skorzystac-na-open-API-224870-150x100crop.jpg)

![Sztuczna inteligencja już dojrzała. Co jeszcze przyniosą nowe technologie? [© phonlamaiphoto - Fotolia.com] Sztuczna inteligencja już dojrzała. Co jeszcze przyniosą nowe technologie?](https://s3.egospodarka.pl/grafika2/nowe-technologie/Sztuczna-inteligencja-juz-dojrzala-Co-jeszcze-przyniosa-nowe-technologie-226030-150x100crop.jpg)

![Kryzys zdrowotny napędza nowe technologie. Co się dzieje? [© phonlamaiphoto - Fotolia.com] Kryzys zdrowotny napędza nowe technologie. Co się dzieje?](https://s3.egospodarka.pl/grafika2/nowe-technologie/Kryzys-zdrowotny-napedza-nowe-technologie-Co-sie-dzieje-237177-150x100crop.jpg)

![ICT: AB SA liderem Computerworld TOP 200 [© pixabay.com] ICT: AB SA liderem Computerworld TOP 200](https://s3.egospodarka.pl/grafika2/firmy-informatyczne/ICT-AB-SA-liderem-Computerworld-TOP-200-246119-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![Odrób lekcje! Chroń bezpieczeństwo w internecie [© Elnur - Fotolia.com] Odrób lekcje! Chroń bezpieczeństwo w internecie](https://s3.egospodarka.pl/grafika2/cyberataki/Odrob-lekcje-Chron-bezpieczenstwo-w-internecie-183360-150x100crop.jpg)

![Ochrona danych - trendy w 2009 r. [© Scanrail - Fotolia.com] Ochrona danych - trendy w 2009 r.](https://s3.egospodarka.pl/grafika/wyciek-poufnych-danych/Ochrona-danych-trendy-w-2009-r-apURW9.jpg)

![Czy ochrona danych osobowych sprosta GDPR? [© drouk - Fotolia.com] Czy ochrona danych osobowych sprosta GDPR?](https://s3.egospodarka.pl/grafika2/GDPR/Czy-ochrona-danych-osobowych-sprosta-GDPR-189867-150x100crop.jpg)

![IoT rzuca inne światło na cyberbezpieczeństwo firmy [© Egor - Fotolia.com] IoT rzuca inne światło na cyberbezpieczeństwo firmy](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/IoT-rzuca-inne-swiatlo-na-cyberbezpieczenstwo-firmy-202340-150x100crop.jpg)

![Jakie rozwiązania chmurowe dla polskiej administracji? [© monsitj - Fotolia.com] Jakie rozwiązania chmurowe dla polskiej administracji?](https://s3.egospodarka.pl/grafika2/przetwarzanie-w-chmurze/Jakie-rozwiazania-chmurowe-dla-polskiej-administracji-217448-150x100crop.jpg)

![Kto odpowiada za bezpieczeństwo chmury w firmie? [© Jakub Jirsák - Fotolia.com] Kto odpowiada za bezpieczeństwo chmury w firmie?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-danych/Kto-odpowiada-za-bezpieczenstwo-chmury-w-firmie-221932-150x100crop.jpg)

![Fortinet: co planuje cyberprzestępczość na 2021 rok? [© Andrey Burmakin - Fotolia.com] Fortinet: co planuje cyberprzestępczość na 2021 rok?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-co-planuje-cyberprzestepczosc-na-2021-rok-234108-150x100crop.jpg)

![Cyberbezpieczeństwo: jakie wyzwania przed polskimi firmami? [© Elchinator z Pixabay] Cyberbezpieczeństwo: jakie wyzwania przed polskimi firmami?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberbezpieczenstwo-jakie-wyzwania-przed-polskimi-firmami-259662-150x100crop.jpg)

![Geopolityka i cyberbezpieczeństwo na szczycie zagrożeń dla TSL [© Freepik] Geopolityka i cyberbezpieczeństwo na szczycie zagrożeń dla TSL](https://s3.egospodarka.pl/grafika2/TSL/Geopolityka-i-cyberbezpieczenstwo-na-szczycie-zagrozen-dla-TSL-263504-150x100crop.jpg)

![6 trendów AI, które zdefiniują biznes w 2026 roku [© pexels] 6 trendów AI, które zdefiniują biznes w 2026 roku](https://s3.egospodarka.pl/grafika2/trendy-technologiczne/6-trendow-AI-ktore-zdefiniuja-biznes-w-2026-roku-270140-150x100crop.jpg)

![Strach przed atakiem [© Scanrail - Fotolia.com] Strach przed atakiem](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Strach-przed-atakiem-apURW9.jpg)

![Sektor bankowy czekają znaczące przemiany [© Scanrail - Fotolia.com] Sektor bankowy czekają znaczące przemiany](https://s3.egospodarka.pl/grafika/sektor-bankowy/Sektor-bankowy-czekaja-znaczace-przemiany-apURW9.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-50x33crop.jpg) Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

![Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać [© wygenerowane przez AI] Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać](https://s3.egospodarka.pl/grafika2/swiadczenie-rehabilitacyjne/Co-po-182-dniach-chorobowego-Jak-uzyskac-swiadczenie-rehabilitacyjne-z-ZUS-i-ile-mozna-otrzymac-271281-150x100crop.jpg)

![Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy [© pexels] Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy](https://s3.egospodarka.pl/grafika2/poszukiwane-kompetencje/Czy-umiejetnosci-miekkie-to-kompetencje-przyszlosci-Zobacz-czego-szukaja-pracodawcy-271350-150x100crop.jpg)

![Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw. [© pexels] Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw.](https://s3.egospodarka.pl/grafika2/budowa-mieszkan/Wzrost-kosztow-budowy-mieszkan-2026-nawet-1000-zl-za-mkw-271349-150x100crop.jpg)

![Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online [© wygenerowane przez AI] Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online](https://s3.egospodarka.pl/grafika2/staz-pracy/Staz-pracy-na-nowych-zasadach-ZUS-udostepnil-narzedzie-do-weryfikacji-zaswiadczen-online-271346-150x100crop.jpg)

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)