-

![Trojany a oszustwa internetowe Trojany a oszustwa internetowe]()

Trojany a oszustwa internetowe

... objawy zainfekowania, przez co ofiary nie są świadome, że ich komputery są wykorzystywane do okradania swoich właścicieli, lub nawet osób trzecich. ... słabych punktów oprogramowania zwiększyła się o 15%. Najpoważniejsze z nich dotyczyły systemu Windows (Internet Explorer, Microsoft Office oraz Outlook Express), odtwarzaczy multimedialnych oraz ...

-

![Uwaga na ataki hakerów w wakacje [© stoupa - Fotolia.com] Uwaga na ataki hakerów w wakacje]()

Uwaga na ataki hakerów w wakacje

... w internetowych kawiarenkach może skutecznie zepsuć wakacyjny wypoczynek. Największym zagrożeniem dla poufnych danych od dawna są niewystarczająco zabezpieczone, publicznie dostępne komputery, na przykład w kawiarenkach internetowych. Często są one zainfekowane oprogramowaniem szpiegowskim. Sprawdzenie stanu konta bankowego na takim komputerze, lub ...

-

![50% dorosłych to internauci [© Scanrail - Fotolia.com] 50% dorosłych to internauci]()

50% dorosłych to internauci

... się w którymś z serwisów. Od ubiegłego roku przybyło osób robiących zakupy przez Internet. W ciągu miesiąca poprzedzającego badanie 15% ogółu dorosłych kupiło coś w sieci. ... liczba połączeń telefonicznych za pośrednictwem Sieci. Wyposażenie gospodarstw domowych w komputery i dostęp do Internetu jest związane z wykształceniem i sytuacją materialną, a ...

-

![Seniorzy rzadko w Internecie [© Scanrail - Fotolia.com] Seniorzy rzadko w Internecie]()

Seniorzy rzadko w Internecie

... się w którymś z serwisów. Od ubiegłego roku przybyło osób robiących zakupy przez Internet. W ciągu miesiąca poprzedzającego badanie 15% ogółu dorosłych kupiło coś w sieci. ... liczba połączeń telefonicznych za pośrednictwem Sieci. Wyposażenie gospodarstw domowych w komputery i dostęp do Internetu jest związane z wykształceniem i sytuacją materialną, a ...

-

![Europa Środkowa: łącza ADSL przodują Europa Środkowa: łącza ADSL przodują]()

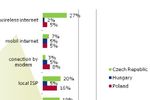

Europa Środkowa: łącza ADSL przodują

... 52%) dysponuje łączem internetowym, znacznie gorzej sytuacja wygląda na Węgrzech – tu Internet jest w 42% gospodarstw, a regionalnym outsiderem jest Polska z dostępem na ... co dwudzieste (5,5%) gospodarstwo z łączem internetowym dysponuje siecią Wi-Fi. Czesi biorą komputery, Polacy – telewizory W badaniu D-Link Technology Trend zadano także pytania ...

-

![Piractwo internetowe: Polska na 6 miejscu Piractwo internetowe: Polska na 6 miejscu]()

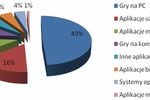

Piractwo internetowe: Polska na 6 miejscu

... komputer”. Z raportu wynika, że najczęściej udostępnianą aplikacją są gry na komputery PC, które stanowią aż 49% wszystkich nielegalnych programów w sieci BitTorrent. Gdyby ... z jaką można ich dokonywać. W jednym przypadku środki z kont finansowych zostały wypłacone przez Internet do niemożliwych do ustalenia lokalizacji w ciągu niespełna 15 minut. ...

-

![Baby Boomers a telefony komórkowe Baby Boomers a telefony komórkowe]()

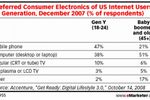

Baby Boomers a telefony komórkowe

... komórkowe nie są jeszcze narzędziem, służącym do łączenia się z Internetem. Dla osób tych Internet jest bowiem przede wszystkim źródłem informacji a nie rozrywki i w ... siecią, użytkownicy Internetu z pokolenia Baby Boomers wybrali w przytłaczającej większości komputery stacjonarne zamiast telefonów (51% do 21%), natomiast osoby z pokolenia Y - ...

-

![Wersja beta Norton 360 3.0 dostępna [© Nmedia - Fotolia.com] Wersja beta Norton 360 3.0 dostępna]()

Wersja beta Norton 360 3.0 dostępna

... wersji 3.0, pakietu zabezpieczającego komputery PC. Wersja beta zawiera nową usługę oceniania witryn internetowych, Norton Safe Web, oraz ... . Norton Backup Drive — zarządzanie kopiami zapasowymi za pośrednictwem interfejsu programu Windows Internet Explorer. Raporty diagnostyczne —obraz stanu systemu i zalecenia dotyczące odpowiednich poprawek. ...

-

![Internetowe księgi skarg i zażaleń [© stoupa - Fotolia.com] Internetowe księgi skarg i zażaleń]()

Internetowe księgi skarg i zażaleń

... antywitrynami lub antystronami. Ich powstanie i funkcjonowanie wiąże się z możliwościami, jakie daje internet. W sieci każdy może poczuć się jak Dawid, strzelający z procy w kierunku ... produktach oraz proponować konkretne rozwiązania, mające ulepszyć nowe komputery. Pojawiające się propozycje analizowano pod kątem możliwości realizacji i ...

-

![Grupy hakerskie ciągle aktywne [© stoupa - Fotolia.com] Grupy hakerskie ciągle aktywne]()

Grupy hakerskie ciągle aktywne

... w 1998 r. zeznała przed Kongresem Stanów Zjednoczonych, iż może zablokować cały Internet w ciągu 30 minut. Później L0pht połączył się z grupą @stake, która została ... masowego poparcia poprzez wspomaganie Wikileaks. Dziesiątki tysięcy ochotników pobierają na swoje komputery narzędzia, dzięki którym mogą wziąć udział w globalnym ataku na firmy, przez ...

-

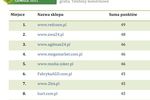

![Najlepsze sklepy internetowe 2011 Najlepsze sklepy internetowe 2011]()

Najlepsze sklepy internetowe 2011

... .pl – sklep istnieje od 2002 z czego od ponad 5 lat prowadzi sprzedaż przez Internet. Trzecie miejsce zajął Saturion.pl, który rok temu zajmował 7 miejsce w Rankingu Zaufanych Opinii ... . Wynika to z faktu, że w niektórych branżach, jak np. RTV, AGD czy Komputery sklepy mają większą ilość zamówień niż w branżach niszowych jak np. Multimedia czy ...

-

![Kaspersky Lab: szkodliwe programy IV 2012 Kaspersky Lab: szkodliwe programy IV 2012]()

Kaspersky Lab: szkodliwe programy IV 2012

... Flashfake, z czego 58% pochodziło ze Stanów Zjednoczonych. Kaspersky Lab stworzył stronę Flashbackcheck.com, na której użytkownicy mogli sprawdzić, czy ich komputery zostały zainfekowane, i pobrać darmowe narzędzie umożliwiające usunięcie szkodliwego oprogramowania. SabPub: nowe złożone, długotrwałe działanie skierowane na konkretne cele W kwietniu ...

-

![Wiadomości phishingowe słabo rozpoznawalne Wiadomości phishingowe słabo rozpoznawalne]()

Wiadomości phishingowe słabo rozpoznawalne

... się za pośrednictwem portali społecznościowych. 54% użytkowników regularnie rozmawia przez internet za pomocą swoich smartfonów. Cyberprzestępcy, którzy wykorzystują phishing jako ... wyglądającego na wiarygodny. Ponadto, 26% użytkowników przyznało, że ich komputery zostały zainfekowane w wyniku otworzenia załącznika do wiadomości, a 13% respondentów ...

-

![Zagrożenia internetowe słabo znane Zagrożenia internetowe słabo znane]()

Zagrożenia internetowe słabo znane

... , jak mogłoby się wydawać, ponieważ zintegrowane rozwiązania antywirusowe chronią komputery przed najnowszymi zagrożeniami niezależnie od tego, jak dużo wiedzą o nich ich ... Warto podkreślić, że dobre pakiety antywirusowe – takie jak Kaspersky Internet Security - zapewniają natychmiastową ochronę przed wszystkimi cyberzagrożeniami, łącznie z ...

Tematy: szkodliwe programy, trojany, robaki, cyberprzestępcy, złośliwe oprogramowanie, Stuxnet, Duqu, ZeuS -

![Zagrożenia internetowe 2013 [© lassedesignen - Fotolia.com] Zagrożenia internetowe 2013]()

Zagrożenia internetowe 2013

... republikach Związku Radzieckiego i kilku państwach azjatyckich 41-60% użytkowników produktów firmy Kaspersky Lab wskazało na próby ataków sieciowych na ich komputery. Najpopularniejsze dziurawe aplikacje wykorzystywane przez cyberprzestępców 90,52% wszystkich wykrytych prób wykorzystania luk w zabezpieczeniach dotyczyło aplikacji Oracle Java. Luki ...

-

![Jakie pułapki zastawiają cyberprzestępcy? [© JumalaSika ltd - Fotolia.com] Jakie pułapki zastawiają cyberprzestępcy?]()

Jakie pułapki zastawiają cyberprzestępcy?

... szkodliwego zasobu dodawanego do kodu HTML strony. Kaspersky Lab każdego dnia rejestruje tysiące legalnych stron, które pobierają szkodliwy kod na komputery odwiedzających je osób bez ich świadomości. Wśród najbardziej znanych przypadków znajduje się trojan Lurk znaleziony na stronie agencji informacyjnej RIA ...

-

![Technologie mobilne: co czeka nas za 10 lat? [© Leo Lintang - Fotolia.com] Technologie mobilne: co czeka nas za 10 lat?]()

Technologie mobilne: co czeka nas za 10 lat?

... pracy do 2025 roku. Większość ankietowanych nie wierzy jednak, że do tego momentu komputery będą w stanie czytać nasze myśli: mniej niż jedna czwarta twierdzi, że ... nasz czas wolny – to według ankietowanych będzie możliwe w tzw. inteligentnych miastach. ŚRODOWISKO Internet Rzeczy stale się rozwija, co sprawia, że coraz większa liczba urządzeń ...

-

![Dostęp do internetu zmienia konsumentów [© fotolia] Dostęp do internetu zmienia konsumentów]()

Dostęp do internetu zmienia konsumentów

... w Internecie i jest to 4-procentowy wzrost rok do roku. Dla porównania komputery i laptopy stanowią dziś 43 proc. całego ruchu online i jest to – w stosunku do ubiegłego ... zamówiony towar lub usługa dostarczane są do kupującego niezależnie od granic. Internet zmienia doświadczenia zakupowe konsumentów. Osoby dokonujące zakupów w sieci mają do wyboru ...

-

![Przemysł 4.0 i sieć 5G. Jakie korzyści niesie to połączenie? [© pixabay.com] Przemysł 4.0 i sieć 5G. Jakie korzyści niesie to połączenie?]()

Przemysł 4.0 i sieć 5G. Jakie korzyści niesie to połączenie?

... , że sieć 5G wywrzeć ma przemożny wpływ na Przemysł 4.0. Czwarta rewolucja przemysłowa i łączność mobilna Trzecia rewolucja przemysłowa, naznaczona przez komputery i Internet, wywarła ogromny wpływ na przedsiębiorstwa usługowe, takie jak przykładowo bankowość i media. Jednak branże wykorzystujące ciężki sprzęt, linie produkcyjne i obróbkę ...

-

![Bez sensacji Bez sensacji]()

Bez sensacji

... internetowa. Przez ostatnie 5 lat posiadacze Apple przywykli do korzystania z Internet Explorera. Teraz sytuacja ulega zmianie - Apple opracowało własną przegladarkę o ... . "Wierzymy, że pewnego dnia notebooki będą sprzedawać się lepiej, niż komputery stacjonarne" - powiedział Jobs i... pokazał dwa nowe modele z serii Itanium PowerBook. Pierwszy ...

-

![Co przegapił duży e-biznes? [© Minerva Studio - Fotolia.com] Co przegapił duży e-biznes?]()

Co przegapił duży e-biznes?

... taka, że TAKI PRODUKT ISTNIEJE ! To właśnie ebooki, zdobywające szturmem internet, rewolucjonizujące e-biz oraz sposoby zarabiania pieniędzy online. Są interaktywne, mogą zawierać ... telefony komórkowe ? Jaki byłby Twój portfel gdybyś pierwszy w kraju sprzedawał komputery PC ? Gdzie spędzałbyś wakacje jeśli pierwszy polski Mc Donald należałby do ...

Tematy: -

![Pożyteczny wirus? [© stoupa - Fotolia.com] Pożyteczny wirus?]()

Pożyteczny wirus?

... Paul Pacifico, sprzedawca z Brooklynu. MSBlaster to jedna z największych plag, jaka spadła na Internet w ostatnich miesiącach. Pierwszy raz został wykryty 11 sierpnia i według statystyk ... za to Microsoftowi, którego stronę miały zaatakować 16 sierpnia wszystkie komputery zarażone Blasterem (atak typu Denial of Service, polegający na nieustannym ...

-

![Newsy na pulpicie [© Nmedia - Fotolia.com] Newsy na pulpicie]()

Newsy na pulpicie

... można przeglądać nagłówki artykułów umieszczonych na ponad stu portalach internetowych. Nagłówki pogrupowane są w kategorie tematyczne, takie jak: wiadomości dnia, sport, komputery, internet, media, biznes, finanse, prawo, kultura, nauka i wiele innych. Przez kliknięcie w wybrany nagłówek użytkownik programu przenosi się natychmiast do treści ...

Tematy: multimedia cafe, cafe news -

![Nowe zakupy w wp.pl [© stoupa - Fotolia.com] Nowe zakupy w wp.pl]()

Nowe zakupy w wp.pl

... ws.pl), jak i podmioty nie związane z portalem, oferujące produkty i usługi poprzez Internet. Dzięki temu powstało internetowe centrum handlowe oferujące ponad 600 tysięcy sztuk ... siedem to tzw. kategorie specjalne (np. Muzyka, Książki, Film, Komputery) z obszernymi danymi na temat aktualnych promocji, najciekawszych towarów, nowości. Miejsca te ...

Tematy: wp.pl -

![E-oszuści aresztowani [© stoupa - Fotolia.com] E-oszuści aresztowani]()

E-oszuści aresztowani

... . W "nalocie" na 23 lokale wzięło udział 80 funkcjonariuszy, którzy zabezpieczyli komputery, fałszywe paszporty i 50 tys. euro w gotówce. Jeden z aresztowanych odniósł ... wtedy "za kratki" trafiło trzech Nigeryjczyków i trzech Benińczyków, którzy wyłudzili przez Internet kilka milionów dolarów. Jednym z poszkodowanych był szwajcarski profesor, ...

Tematy: spam, nigeryjski spam -

![Doomjuce.A - żniwo po Mydoom [© stoupa - Fotolia.com] Doomjuce.A - żniwo po Mydoom]()

Doomjuce.A - żniwo po Mydoom

... Internet postępując według następującej procedury: - Sprawdza, czy zostało nawiązane połączenie z Internetem. - Jeżeli znajdzie otwarte połączenie, generuje losowe adresy IP. - Doomjuice.A sprawdza wygenerowane adresy IP skanując port 3127 (ten port jest wykorzystywany przez "tylną furtkę" robaka Mydoom.A). - Kopiuje się na komputery zainfekowane ...

Tematy: robaki -

![Wirusy i grafika Wirusy i grafika]()

Wirusy i grafika

... większe wywody, aż po najróżniejsze animacje wprawiały użytkowników w zakłopotanie. Gdy Internet i poczta elektroniczna upowszechniły się również jako środek transportu dla wirusów ... użytkownika do uruchomienia złośliwego kodu i tym samym atak na inne komputery. Tak było w przypadku wirusa Gibe.C, który wyglądał jak oryginalna wiadomość pochodząca ...

-

![Ewolucja złośliwych programów Ewolucja złośliwych programów]()

Ewolucja złośliwych programów

... r. ustabilizował się na dobre. Dlatego rok 2004 można nazwać rokiem, w którym Internet stał się powszechnym narzędziem przestępców. Dane oparte na statystykach ... czysto ekonomicznych względów - nie trzeba już tworzyć złośliwego programu, który zainfekuje komputery. Konie trojańskie są tańsze, można je stworzyć w krótszym czasie, mają mniejszy ...

-

![Bezpłatny audyt sieci [© Nmedia - Fotolia.com] Bezpłatny audyt sieci]()

Bezpłatny audyt sieci

... mogą natychmiast zlikwidować wszystkie ułomności systemu i zapobiec atakom przez Internet. Specjaliści z firmy McAfee wyróżniają „z grubsza” dwa rodzaje ataków: snajperskie ... przeglądania poczty. Hakerzy wykorzystują słabe strony naszego systemu i skanują nasze komputery ściągając konieczne dla nich informacje. Różnego rodzaju spyweary czy spylogery ...

-

![Polski rynek audio-video [© Scanrail - Fotolia.com] Polski rynek audio-video]()

Polski rynek audio-video

... komputera w ciągu najbliższego półrocza. To duży wzrost w stosunku do roku ubiegłego, w którym posiadanie komputera deklarowało 37,3% respondentów. Okazało się, że komputery najczęściej są wykorzystywane do słuchania muzyki (60,3% badanych). W dalszej kolejności, wykorzystywane są do: obsługi gier (52, %), przeglądania stron WWW (48 ...

-

![Antywirus dla klientów chello [© Nmedia - Fotolia.com] Antywirus dla klientów chello]()

Antywirus dla klientów chello

... dla tych, którzy wolą rozłożyć koszt oprogramowania zabezpieczającego na raty. Rozwojowi internetu towarzyszy równie intensywny rozwój cyberprzestępczości oraz "złośliwych" technologii. Komputery są coraz bardziej narażone na ataki z zewnątrz, co grozi utratą danych, uszkodzeniem oprogramowania lub nawet utratą pieniędzy z konta w banku ...

-

![Phishing: groźne ataki we Włoszech [© stoupa - Fotolia.com] Phishing: groźne ataki we Włoszech]()

Phishing: groźne ataki we Włoszech

... specjaliści z G DATA ataki phishingowe są trudne do wyśledzenia, bowiem listy elektroniczne wysyłane są najczęściej za pomocą botsieci, które tworzą tzw. komputery zombie zlokalizowane w różnych częściach świata. Często bywa również tak, że trafiają do starannie wyselekcjonowanej grupy użytkowników, korzystających z usług danego banku ...

-

![UOKiK: 75 mln zł kary dla TP SA [© pizuttipics - Fotolia.com] UOKiK: 75 mln zł kary dla TP SA]()

UOKiK: 75 mln zł kary dla TP SA

... były specjalne ustawienia urządzeń stosowane przez Telekomunikację, które utrudniały dostęp do sieci. Internet zbudowany jest z wielu połączonych ze sobą sieci telekomunikacyjnych zarządzanych przez różnych operatorów – najmniejszą mogą tworzyć już dwa komputery, największą miliony. Mogą one być zarządzane przez wielu dostawców Internetu. W celu ...

-

![Adobe AIR dla systemu Linux [© Nmedia - Fotolia.com] Adobe AIR dla systemu Linux]()

Adobe AIR dla systemu Linux

... do komputerów biurkowych z różnymi systemami operacyjnymi. Programiści mogą rozszerzyć zakres stosowania swoich aplikacji RIA opracowywanych w środowisku Adobe AIR na komputery biurkowe z systemem operacyjnym Linux bez konieczności pisania dodatkowego kodu specyficznego dla tej platformy. Użytkownicy Linuksa zyskają dzięki temu dostęp do ...

-

![Zadbaj o bezpieczeństwo danych w wakacje [© stoupa - Fotolia.com] Zadbaj o bezpieczeństwo danych w wakacje]()

Zadbaj o bezpieczeństwo danych w wakacje

... do swojego konta – należy sprawdzić. Po pierwsze, czy adres strony WWW w Internet Explorer i Firefox od wersji 3 podświetlony jest na zielono. Jeśli tak, oznacza to ... ogniową - firewall. I na to już niestety w wielu kafejkach internetowych liczyć nie możemy. Komputery faktycznie są, rzeczywiście mają możliwość łączenia się z globalną siecią, lecz ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Uwaga na ataki hakerów w wakacje [© stoupa - Fotolia.com] Uwaga na ataki hakerów w wakacje](https://s3.egospodarka.pl/grafika/ataki-hakerow/Uwaga-na-ataki-hakerow-w-wakacje-MBuPgy.jpg)

![50% dorosłych to internauci [© Scanrail - Fotolia.com] 50% dorosłych to internauci](https://s3.egospodarka.pl/grafika/internauci/50-doroslych-to-internauci-apURW9.jpg)

![Seniorzy rzadko w Internecie [© Scanrail - Fotolia.com] Seniorzy rzadko w Internecie](https://s3.egospodarka.pl/grafika/seniorzy/Seniorzy-rzadko-w-Internecie-apURW9.jpg)

![Wersja beta Norton 360 3.0 dostępna [© Nmedia - Fotolia.com] Wersja beta Norton 360 3.0 dostępna](https://s3.egospodarka.pl/grafika/Norton/Wersja-beta-Norton-360-3-0-dostepna-Qq30bx.jpg)

![Internetowe księgi skarg i zażaleń [© stoupa - Fotolia.com] Internetowe księgi skarg i zażaleń](https://s3.egospodarka.pl/grafika/fora-internetowe/Internetowe-ksiegi-skarg-i-zazalen-MBuPgy.jpg)

![Grupy hakerskie ciągle aktywne [© stoupa - Fotolia.com] Grupy hakerskie ciągle aktywne](https://s3.egospodarka.pl/grafika/hakerzy/Grupy-hakerskie-ciagle-aktywne-MBuPgy.jpg)

![Zagrożenia internetowe 2013 [© lassedesignen - Fotolia.com] Zagrożenia internetowe 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Zagrozenia-internetowe-2013-129026-150x100crop.jpg)

![Jakie pułapki zastawiają cyberprzestępcy? [© JumalaSika ltd - Fotolia.com] Jakie pułapki zastawiają cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Jakie-pulapki-zastawiaja-cyberprzestepcy-145232-150x100crop.jpg)

![Technologie mobilne: co czeka nas za 10 lat? [© Leo Lintang - Fotolia.com] Technologie mobilne: co czeka nas za 10 lat?](https://s3.egospodarka.pl/grafika2/technologie-mobilne/Technologie-mobilne-co-czeka-nas-za-10-lat-176253-150x100crop.jpg)

![Dostęp do internetu zmienia konsumentów [© fotolia] Dostęp do internetu zmienia konsumentów](https://s3.egospodarka.pl/grafika2/internet/Dostep-do-internetu-zmienia-konsumentow-205106-150x100crop.jpg)

![Przemysł 4.0 i sieć 5G. Jakie korzyści niesie to połączenie? [© pixabay.com] Przemysł 4.0 i sieć 5G. Jakie korzyści niesie to połączenie?](https://s3.egospodarka.pl/grafika2/5G/Przemysl-4-0-i-siec-5G-Jakie-korzysci-niesie-to-polaczenie-236133-150x100crop.jpg)

![Co przegapił duży e-biznes? [© Minerva Studio - Fotolia.com] Co przegapił duży e-biznes?](https://s3.egospodarka.pl/grafika//Co-przegapil-duzy-e-biznes-iG7AEZ.jpg)

![Pożyteczny wirus? [© stoupa - Fotolia.com] Pożyteczny wirus?](https://s3.egospodarka.pl/grafika/wirusy/Pozyteczny-wirus-MBuPgy.jpg)

![Newsy na pulpicie [© Nmedia - Fotolia.com] Newsy na pulpicie](https://s3.egospodarka.pl/grafika/multimedia-cafe/Newsy-na-pulpicie-Qq30bx.jpg)

![Nowe zakupy w wp.pl [© stoupa - Fotolia.com] Nowe zakupy w wp.pl](https://s3.egospodarka.pl/grafika/wp-pl/Nowe-zakupy-w-wp-pl-MBuPgy.jpg)

![E-oszuści aresztowani [© stoupa - Fotolia.com] E-oszuści aresztowani](https://s3.egospodarka.pl/grafika/spam/E-oszusci-aresztowani-MBuPgy.jpg)

![Doomjuce.A - żniwo po Mydoom [© stoupa - Fotolia.com] Doomjuce.A - żniwo po Mydoom](https://s3.egospodarka.pl/grafika/robaki/Doomjuce-A-zniwo-po-Mydoom-MBuPgy.jpg)

![Bezpłatny audyt sieci [© Nmedia - Fotolia.com] Bezpłatny audyt sieci](https://s3.egospodarka.pl/grafika/hakerzy/Bezplatny-audyt-sieci-Qq30bx.jpg)

![Polski rynek audio-video [© Scanrail - Fotolia.com] Polski rynek audio-video](https://s3.egospodarka.pl/grafika/odtwarzacze-MP3/Polski-rynek-audio-video-apURW9.jpg)

![Antywirus dla klientów chello [© Nmedia - Fotolia.com] Antywirus dla klientów chello](https://s3.egospodarka.pl/grafika/antywirus/Antywirus-dla-klientow-chello-Qq30bx.jpg)

![Phishing: groźne ataki we Włoszech [© stoupa - Fotolia.com] Phishing: groźne ataki we Włoszech](https://s3.egospodarka.pl/grafika/phishing/Phishing-grozne-ataki-we-Wloszech-MBuPgy.jpg)

![UOKiK: 75 mln zł kary dla TP SA [© pizuttipics - Fotolia.com] UOKiK: 75 mln zł kary dla TP SA](https://s3.egospodarka.pl/grafika/UOKiK/UOKiK-75-mln-zl-kary-dla-TP-SA-QhDXHQ.jpg)

![Adobe AIR dla systemu Linux [© Nmedia - Fotolia.com] Adobe AIR dla systemu Linux](https://s3.egospodarka.pl/grafika/Adobe-AIR/Adobe-AIR-dla-systemu-Linux-Qq30bx.jpg)

![Zadbaj o bezpieczeństwo danych w wakacje [© stoupa - Fotolia.com] Zadbaj o bezpieczeństwo danych w wakacje](https://s3.egospodarka.pl/grafika/hakerzy/Zadbaj-o-bezpieczenstwo-danych-w-wakacje-MBuPgy.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI] Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/chinskie-auta/Chinskie-auta-Od-niskiej-jakosci-do-globalnego-lidera-Co-pokazuje-raport-EFL-270009-50x33crop.jpg) Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

![Jak skorzystać na zmianach od 2026 r. i 'odzyskać' lata do stażu pracy? [© wygenerowane przez AI] Jak skorzystać na zmianach od 2026 r. i 'odzyskać' lata do stażu pracy?](https://s3.egospodarka.pl/grafika2/obliczanie-stazu-pracy/Jak-skorzystac-na-zmianach-od-2026-r-i-odzyskac-lata-do-stazu-pracy-270034-150x100crop.jpg)

![Jak uniknąć finansowego stresu w święta? 5 sposobów na kontrolę grudniowych wydatków [© wygenerowane przez AI] Jak uniknąć finansowego stresu w święta? 5 sposobów na kontrolę grudniowych wydatków](https://s3.egospodarka.pl/grafika2/wydatki-Polakow/Jak-uniknac-finansowego-stresu-w-swieta-5-sposobow-na-kontrole-grudniowych-wydatkow-270030-150x100crop.jpg)

![Nota korygująca odchodzi do historii. Jak poprawić błąd w fakturze w KSeF? [© wygenerowane przez AI] Nota korygująca odchodzi do historii. Jak poprawić błąd w fakturze w KSeF?](https://s3.egospodarka.pl/grafika2/nota-korygujaca/Nota-korygujaca-odchodzi-do-historii-Jak-poprawic-blad-w-fakturze-w-KSeF-270023-150x100crop.jpg)

![Czy prezenty świąteczne od pracodawcy podlegają opodatkowaniu? Sprawdź, kiedy trzeba płacić podatek [© wygenerowane przez AI] Czy prezenty świąteczne od pracodawcy podlegają opodatkowaniu? Sprawdź, kiedy trzeba płacić podatek](https://s3.egospodarka.pl/grafika2/prezenty-swiateczne/Czy-prezenty-swiateczne-od-pracodawcy-podlegaja-opodatkowaniu-Sprawdz-kiedy-trzeba-placic-podatek-270028-150x100crop.jpg)

![Samochód na firmę 2025 vs 2026: jak uniknąć wyższych podatków? [© pexels] Samochód na firmę 2025 vs 2026: jak uniknąć wyższych podatków?](https://s3.egospodarka.pl/grafika2/samochod-w-leasingu/Samochod-na-firme-2025-vs-2026-jak-uniknac-wyzszych-podatkow-270022-150x100crop.jpg)

![7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem [© pixabay - wygenerowane przez AI] 7 pułapek i okazji - zobacz co cię czeka podczas kupna mieszkania na wynajem](https://s3.egospodarka.pl/grafika2/inwestycja-w-mieszkanie/7-pulapek-i-okazji-zobacz-co-cie-czeka-podczas-kupna-mieszkania-na-wynajem-270018-150x100crop.jpg)

![15 sposobów na legalne obniżenie podatku PIT za 2025 r., z których można skorzystać do końca grudnia [© wygenerowane przez AI] 15 sposobów na legalne obniżenie podatku PIT za 2025 r., z których można skorzystać do końca grudnia](https://s3.egospodarka.pl/grafika2/rozliczenia-roczne/15-sposobow-na-legalne-obnizenie-podatku-PIT-za-2025-r-z-ktorych-mozna-skorzystac-do-konca-grudnia-270017-150x100crop.jpg)