-

![Koniec zachwytu nad AI? Biznes analizuje zwroty z tej inwestycji Koniec zachwytu nad AI? Biznes analizuje zwroty z tej inwestycji]()

Koniec zachwytu nad AI? Biznes analizuje zwroty z tej inwestycji

... AI slop” i jakie niesie konsekwencje dla firm? Jak zmienią się budżety IT i priorytety technologiczne przedsiębiorstw? Rozliczenie zamiast zachwytu Eksperci SAS przewidują, że ... będą zmuszone zrewidować procesy walidacji modeli, oceny źródeł danych oraz strategii bezpieczeństwa. I tym razem nie będzie to fakultatywne – regulatorzy w USA, Kanadzie i ...

-

![Rynek usług zarządzania dokumentami w Polsce [© Minerva Studio - Fotolia.com] Rynek usług zarządzania dokumentami w Polsce]()

Rynek usług zarządzania dokumentami w Polsce

... zarządzającej i menedżerskiej (67 proc. badanych), z działów administracji (50 proc.), IT (14 proc.) lub finansowego (13 proc.). Główną barierą rozwoju rynku są ... ocenę efektów realizacji kontraktu. Piotr Cholewa, prezes ArchiDoc, podkreśla: „Zachowanie procedur bezpieczeństwa to być albo nie być firmy świadczącej usługi zarządzania dokumentami ...

-

![Notebook Acer TravelMate 6595 Notebook Acer TravelMate 6595]()

Notebook Acer TravelMate 6595

... odtworzenia danych zapewniając poczucie pełnego bezpieczeństwa. Notebooki TravelMate 6595 są wyposażone w technologie Intel vPro oraz Active Management Technology (AMT) 7.0, które znacznie ułatwiają zdalne zarządzanie i podnoszą poziom bezpieczeństwa. Dzięki zaawansowanym, wspomaganym sprzętowo funkcjom, dział IT może szybko instalować poprawki ...

-

![Przyszłość transportu ciężarowego [© LVDESIGN - Fotolia.com] Przyszłość transportu ciężarowego]()

Przyszłość transportu ciężarowego

... będzie zmniejszenie zużycia paliwa o przynajmniej 10 proc. dzięki wdrożeniu zintegrowanych systemów IT w logistyce. Wybrani producenci oferują obecnie podobne systemy, lecz nie ... się wymagania bezpieczeństwa będą wymuszać na producentach ciężarówek opracowywanie i instalowanie coraz większej ilości środków bezpieczeństwa. Niektóre z zaawansowanych ...

-

![Krótkoterminowy wynajem samochodów czasem korzystniejszy [© Kurhan - Fotolia.com] Krótkoterminowy wynajem samochodów czasem korzystniejszy]()

Krótkoterminowy wynajem samochodów czasem korzystniejszy

... we flocie najwięcej. Klienci głównie zwracają uwagę na klimatyzację oraz systemy bezpieczeństwa. Wyposażenie nierzadko jest dla nich ważniejsze niż konkretny model auta – mówi Artur ... atrybutów. Wśród klientów posiadamy przedstawicieli z sektorów FMCG, IT, farmaceutycznego, ubezpieczeniowego, assistance, finansowego, medialnego, usług; od dużych ...

-

![Kaspersky Small Office Security 4 Kaspersky Small Office Security 4]()

Kaspersky Small Office Security 4

... dla cyberprzestępców. Firmy muszą bardziej zadbać o zapewnienie sobie ochrony IT, a Kaspersky Small Office Security ułatwia to zadanie. Jest prosty w instalacji, łatwy ... sukces – powiedział Konstantin Woronkow, dyrektor działu odpowiedzialnego za produkty bezpieczeństwa dla punktów końcowych, Kaspersky Lab. Nowości i udoskonalenia Najnowsza wersja ...

-

![2018: Odyseja informatyczna [© francis bonami - Fotolia.com] 2018: Odyseja informatyczna]()

2018: Odyseja informatyczna

... szkodliwymi działaniami jest znacznie skuteczniejsza niż próba chronienia wszystkich obszarów IT. Posiadając odpowiednią wiedzę, instytucje mogą skupić się na tych ... odpowiednimi strategiami, które ograniczą ryzyko. Obejmuje to wprowadzenie procedur i kontroli bezpieczeństwa wrażliwych informacji. Firmy powinny także walczyć ze swoimi lękami. Głośne ...

-

![Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r. [© ptnphotof - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r.]()

Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r.

... urządzeniami w domach i przedsiębiorstwach. Niekiedy są to urządzenia, na które nie zwraca się uwagi przy tradycyjnym zarządzaniu środowiskiem IT. Należy przykładać szczególną uwagę do ich bezpieczeństwa, zwłaszcza że uzyskanie do nich dostępu przez cyberprzestępców może nieść poważne konsekwencje. Jest to szczególnie ważne w środowisku ...

-

![Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia [© Andrey Popov - Fotolia.com] Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia]()

Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia

... szybkością i na właściwą skalę. Priorytetem powinno być również prowadzenie regularnych szkoleń dla całego personelu z zasad cyberhigieny, ponieważ zachowanie bezpieczeństwa leży w gestii nie tylko zespołów IT. Przez cały rok 2020 byliśmy świadkami dramatycznego rozwoju krajobrazu cyberzagrożeń. Pandemia odegrała w tym główną rolę, a w miarę upływu ...

-

![Kaspersky Endpoint Security Cloud uaktualnione o funkcję EDR Kaspersky Endpoint Security Cloud uaktualnione o funkcję EDR]()

Kaspersky Endpoint Security Cloud uaktualnione o funkcję EDR

... IT widoczność zainfekowanych punktów końcowych oraz łańcucha etapów cyberataku, co umożliwia analizę parametrów oraz głównych przyczyn incydentów, a następnie podjęcie proaktywnych działań w celu zwiększenia ogólnego bezpieczeństwa firmy. Dzięki wyposażeniu rozwiązania Kaspersky Endpoint Security Cloud w możliwości EDR menedżerowie ds. IT ...

-

![Ransomware bardziej przerażający niż inne cyberataki [© zimmytws - Fotolia.com] Ransomware bardziej przerażający niż inne cyberataki]()

Ransomware bardziej przerażający niż inne cyberataki

... 2021 roku na próbie 455 respondentów z małych, średnich i dużych przedsiębiorstw na całym świecie. Uczestnicy badania to firmy wiodące w wykorzystaniu rozwiązań IT i bezpieczeństwa z 24 różnych krajów, reprezentujący niemal wszystkie branże, w tym sektor publiczny.

-

![Zagrożenia w sektorze publicznym - prognozy na 2022 rok Zagrożenia w sektorze publicznym - prognozy na 2022 rok]()

Zagrożenia w sektorze publicznym - prognozy na 2022 rok

... bezpieczeństwa, będą musiały szczególnie uważać na nowo odkryte podatności. W niektórych przypadkach mogą nawet być zmuszone do stosowania mechanizmu wirtualnego łatania, aby zapewnić ich ochronę. Derek Manky: Kolejnym obszarem, na który należy zwrócić uwagę, jest infrastruktura. Szczególnie dotyczy to systemów IT ... ds. bezpieczeństwa zakłócać ...

-

![Drukarka zagrożeniem dla sieci firmowej. Jak ją zabezpieczyć? Drukarka zagrożeniem dla sieci firmowej. Jak ją zabezpieczyć?]()

Drukarka zagrożeniem dla sieci firmowej. Jak ją zabezpieczyć?

... usługodawca (np. integrator systemu) - lub nawet ktoś z wewnętrznego zespołu IT. Odłącz drukarkę od publicznego Internetu Jest to chyba jedna z ... śledzenie. Rozważ modernizację floty drukarek Wiele nowych drukarek ma wbudowane funkcje bezpieczeństwa, które ułatwiają zabezpieczenie sieci i ochronę przed cyberatakami. Na przykład funkcja ...

-

![4 najważniejsze trendy w cyberbezpieczeństwie 2023 [© pixabay.com] 4 najważniejsze trendy w cyberbezpieczeństwie 2023]()

4 najważniejsze trendy w cyberbezpieczeństwie 2023

... zespołu IT, jak i obciążyć budżet organizacji. 4) Sztuczna inteligencja – broń obu stron Sztuczna inteligencja i uczenie maszynowe znacząco przyczyniły się do zwiększenia poziomu cyberbezpieczeństwa. Technologie te odgrywają istotną rolę w budowaniu systemów odpowiadających za wykrywanie zagrożeń. Wykorzystanie AI w procesie analizy bezpieczeństwa ...

-

![NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec? [© Freepik] NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec?]()

NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec?

... , zwłaszcza opartych na AI, oraz wdrażanie odpowiednich zabezpieczeń. Regularny monitoring bezpieczeństwa, przegląd procedur i szybkie reagowanie na zagrożenia. Ochrona danych często bywa ... nie dodatkowy koszt – komentuje Paweł Jurek, Business Development Director, DAGMA Bezpieczeństwo IT. Raport „Cyberportret polskiego biznesu. Bezpieczeństwo cyfrowe ...

-

![Nowoczesne usługi biznesowe w Polsce 2013 [© creativenature.nl - Fotolia.com] Nowoczesne usługi biznesowe w Polsce 2013]()

Nowoczesne usługi biznesowe w Polsce 2013

... zakresie co najmniej dwóch procesów biznesowych np. finansów i księgowości oraz usług IT. Co istotne, aż 71 proc. centrów zadeklarowało wprowadzenie bardziej ... trzech podstawowych obszarów - elastyczności w tym w zakresie aranżacji przestrzeni, bezpieczeństwa oraz efektywności. To właśnie aktywność deweloperów międzynarodowych i lokalnych oraz ...

-

![Bezpieczeństwo krytycznych danych [© Sergey Nivens - Fotolia.com] Bezpieczeństwo krytycznych danych]()

Bezpieczeństwo krytycznych danych

... bezpieczeństwo ich przechowywania i przetwarzania, to obszar wymagający szczególnego uświadomienia i skrupulatności – wyjaśnia Adrian Lapierre, trener Akademii Altkom, audytor bezpieczeństwa systemów IT, CEO i założyciel firmy SoftProject. Źródła zagrożeń Przestępstwa komputerowe są konsekwencją etapu, w którym komputery przestały być tajną domeną ...

-

![Branża leasingowa 2017 r. [© Kaarle - Fotolia.com] Branża leasingowa 2017 r.]()

Branża leasingowa 2017 r.

... i dostawczych do 3,5t (+21,9 proc. dynamika r/r), maszyn i innych urządzeń, w tym IT (+20,4 proc. dynamika r/r) oraz nieruchomości (+26,5 proc. dynamika r/r). ... obszaru tj. motoryzacji. Wysoki priorytet utrzymują także aktywności odnoszące się do bezpieczeństwa obrotu tj. prawo i podatki, przeciwdziałanie fraudom, rachunkowość. „Chcemy, aby branża ...

-

![Urządzenia mobilne przy łóżku pacjenta stają się normą? [© Production Perig - Fotolia.com] Urządzenia mobilne przy łóżku pacjenta stają się normą?]()

Urządzenia mobilne przy łóżku pacjenta stają się normą?

... przy łóżkach pacjentów, poprawić przepływ pracy i podnieść poziom bezpieczeństwa. Lepszy przepływ danych, zintegrowany za pomocą przenośnej technologii mobilnej, ma zwiększyć wykrywalność stanów zagrażających życiu i polepszyć sposób powiadamiania o nich: Wśród objętych badaniem decydentów ds. IT 98 proc. oczekuje, że do 2022 roku analizy ...

-

![Automatyzacja: kogo roboty wyrzucą na bruk? [© nosorogua - Fotolia] Automatyzacja: kogo roboty wyrzucą na bruk?]()

Automatyzacja: kogo roboty wyrzucą na bruk?

... programowania online Kodilla.com. Zwraca on uwagę na intensywny rozwój w branży IT. - Programiści prawdopodobnie będą jednymi z ostatnich, których zastąpią roboty. W ... IT. Żeby zapewnić sobie perspektywy na przyszłość, trzeba jednak już teraz zacząć się kształcić w tym kierunku. W porę podjęta decyzja pozwoli zachować duży margines bezpieczeństwa ...

-

![Chmura obliczeniowa superbohaterem pandemii. Tylko co z tego... [© rangizzz - Fotolia.com] Chmura obliczeniowa superbohaterem pandemii. Tylko co z tego...]()

Chmura obliczeniowa superbohaterem pandemii. Tylko co z tego...

... platform chmurowych (13 proc.) czy kompetencjami w zakresie zapewnienia bezpieczeństwa przetwarzania danych w chmurze obliczeniowej (12 proc.). – Brak inwestycji ponoszonych na wykształcenie w wąskich specjalizacjach może doprowadzić do niedoborów na rynku pracy specjalistów IT, którzy potrafiliby wypracować konkurencyjną cyfrową przewagę państwa ...

-

![Rynek pracy 2021: co przewidują specjaliści od rekrutacji pracowników? [© pixabay] Rynek pracy 2021: co przewidują specjaliści od rekrutacji pracowników?]()

Rynek pracy 2021: co przewidują specjaliści od rekrutacji pracowników?

... czasu jej wykonywania, podnosi jednocześnie znacząco wymagania stawiane przed działem zapewnienie bezpieczeństwa informatycznego w obszarze zabezpieczenia sprzętu i połączenia, ale również zarządzania systemami informatycznymi – wyjaśnia Anita Długosz, członek zarządu IT LeasingTeam. Czy pracownicy mogą liczyć na podwyżki w 2021? Sytuacja związana ...

-

![Placówki oświatowe najczęstszym celem ataków ransomware [© pixabay.com] Placówki oświatowe najczęstszym celem ataków ransomware]()

Placówki oświatowe najczęstszym celem ataków ransomware

... nich odpowiedniej infrastruktury IT, specjalistów i budżetu – komentuje Grzegorz Nocoń, inżynier systemowy w firmie Sophos. – Zespoły IT muszą zabezpieczać przestarzałe systemy, dysponując przy tym ograniczonymi narzędziami i zasobami. Pandemia przyniosła dodatkowe wyzwania: brakowało czasu na zaplanowanie strategii bezpieczeństwa czy wybór nowych ...

-

![IBM Content Manager wyróżniony [© Nmedia - Fotolia.com] IBM Content Manager wyróżniony]()

IBM Content Manager wyróżniony

... (95%) spośród 2000 światowych firm. Inna firma badająca rynek IT, Gartner Group przeprowadziła w ubiegłym roku ankietę, w której dyrektorzy działów IT uznali content management za jeden ze swoich priorytetów (ważniejsze okazały się jedynie kwestie bezpieczeństwa informatycznego). IBM dostrzega i wykorzystuje możliwości rozwijającego się rynku ...

-

![Technologia Intel vPro [© violetkaipa - Fotolia.com] Technologia Intel vPro]()

Technologia Intel vPro

... zagrożeń w zakresie bezpieczeństwa i efektywności kosztowej komputerów - złośliwe wirusy, spyware i kradzieże tożsamości. Jednocześnie od menadżerów IT wymaga się aby ulepszali procesy i modele obsługi klientów. Technologia Intel vPro oferuje firmom i działom IT efektywne wykorzystanie zasobów i topniejących budżetów na IT. Technologia Intel vPro ...

-

![Nowi pracownicy stanowią zagrożenie dla firmy [© Scanrail - Fotolia.com] Nowi pracownicy stanowią zagrożenie dla firmy]()

Nowi pracownicy stanowią zagrożenie dla firmy

... prowadzi do naruszenia standardów bezpieczeństwa, ostatecznie za wszelkie ich działania odpowiedzialni są pracownicy. Greg Day, analityk ds. Bezpieczeństwa w McAfee komentuje: “Podczas ... . Dla każdej średniej firmy, która niekoniecznie posiada swój dział IT, edukacja w temacie bezpieczeństwa informacji, jest bardzo poważną kwestią. Mimo tego, że 73 ...

-

![Piractwo a zagrożenia internetowe Piractwo a zagrożenia internetowe]()

Piractwo a zagrożenia internetowe

... serwisów WWW oferujących dostęp do pirackiego oprogramowania i narzędzi rozprowadzało szkodliwy kod, który mógł stanowić zagrożenie dla bezpieczeństwa i sprawnego działania systemów IT. W niektórych przypadkach serwisy WWW wykorzystywały słabe punkty komputerów użytkowników do automatycznej instalacji niepożądanego oprogramowania. Co konsumenci ...

-

![Bezpieczeństwo w Internecie - zagrożenia 2011 [© tiero - Fotolia.com] Bezpieczeństwo w Internecie - zagrożenia 2011]()

Bezpieczeństwo w Internecie - zagrożenia 2011

... podatności w systemach IT. HP DVLabs analizuje dane dotyczące wykorzystania podatności, gromadzone z tysięcy zainstalowanych systemów HP TippingPoint. Dane są następnie korelowane z informacjami z następujących źródeł: Zero Day Initiative — realizowany pod nadzorem HP DVLabs program badawczy mający na celu podnoszenie poziomu bezpieczeństwa poprzez ...

-

![Spam: uważaj na spadek z Nigerii [© Stuart Miles - Fotolia.com] Spam: uważaj na spadek z Nigerii]()

Spam: uważaj na spadek z Nigerii

... jest potencjalny darmozjad: Subject: NIGERIA SCAM VICTIM COMPENSATION: From: *****@********** It has reached the office of the Federal Govt of Nigeria ... Photoshopa lub innego edytora zdjęć wprowadzić kilka podstawowych zmian do obrazów. Najlepszym środkiem bezpieczeństwa jest powstrzymanie się od otwierania e-maili od nieznanych nadawców. Jeżeli mimo ...

-

![Czym polski rynek nieruchomości przyciąga inwestorów? Czym polski rynek nieruchomości przyciąga inwestorów?]()

Czym polski rynek nieruchomości przyciąga inwestorów?

... na rynku kapitałowym rozliczane są w Euro. Zatem z jednej strony wysoki poziom bezpieczeństwa, a z drugiej potencjalne zyski są magnesem dla zagranicznych firm. W miarę ... graczami, poszukującymi konkurencyjnych przewag. Potrzebują ich szczególnie firmy z branży IT, które rozkwitają się nad Wisłą. Obok nich plasują się centra usług z obszaru ...

-

![Rosną inwestycje w cloud computing, ale do nadrobienia jest jeszcze sporo [© steheap - Fotolia.com] Rosną inwestycje w cloud computing, ale do nadrobienia jest jeszcze sporo]()

Rosną inwestycje w cloud computing, ale do nadrobienia jest jeszcze sporo

... on 1,9% a w Rosji odczuwalny będzie nawet spadek o ponad 2%. O ile w 2016 r. wartość rynku IT w Europie Środkowo-Wschodniej wyniosła 38 miliardów dolarów, o tyle w 2020 ... nie tylko mniejszych kosztów, ale też szybkości wdrożenia, czy większego bezpieczeństwa danych. I co najważniejsze – przedsiębiorcy to dostrzegają i tematu cloud computing ...

-

![Rynek pracy w pandemii. Gorzkie podsumowanie 2020 roku? [© georgejmclittle - Fotolia.com] Rynek pracy w pandemii. Gorzkie podsumowanie 2020 roku?]()

Rynek pracy w pandemii. Gorzkie podsumowanie 2020 roku?

... jednoczesnym spadku zainteresowania kandydatami na poziomie juniorskim. Próg wejścia do branży IT był więc trudniejszy niż wcześniej, co stanowiło wzmocnienie trendów, ... %), ale wciąż znacząca grupa pracowników. Dane wskazywały więc na dużą potrzebę stabilizacji i bezpieczeństwa wśród badanych – jako ważny element ofert wymieniało je we wrześniu ...

-

![Sztuczna inteligencja nie zastąpi tych 7 kluczowych umiejętności [© Freepik] Sztuczna inteligencja nie zastąpi tych 7 kluczowych umiejętności]()

Sztuczna inteligencja nie zastąpi tych 7 kluczowych umiejętności

... do zastąpienia przez AI. Najczęściej opinia ta pojawia się w sektorze IT (54%), najrzadziej natomiast wśród przedstawicieli usług komunikacyjnych (12%). Z kolei ... cyfrowych wśród pracowników, co pozwala ograniczyć ich obawy i zwiększyć poczucie bezpieczeństwa w obliczu zmian technologicznych. Kluczowe znaczenie mają regularne szkolenia i praktyczne ...

-

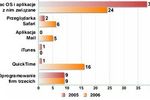

![Rozwój wirusów a luki w MacOS X Rozwój wirusów a luki w MacOS X]()

Rozwój wirusów a luki w MacOS X

... Jednak najnowsze raporty na temat bezpieczeństwa systemów MacOS X wywołały sporo dyskusji wśród ekspertów bezpieczeństwa. Osoby, które wyrażały obawy w związku z rosnącą liczbą luk ... przez Kevina Finisterre'a (autora Inqtana). Oba eksploity były szeroko komentowane w mediach IT. Exploit.OSX.Safari atakuje przeglądarkę internetową firmy Apple Safari. ...

-

![Przemysł w zagrożeniu. Systemy kontroli bezradne? Przemysł w zagrożeniu. Systemy kontroli bezradne?]()

Przemysł w zagrożeniu. Systemy kontroli bezradne?

... działania: Przeprowadzenie audytu bezpieczeństwa. Zaproszenie ekspertów, którzy specjalizują się w zakresie bezpieczeństwa przemysłowego, to prawdopodobnie najszybszy sposób na zidentyfikowanie i wyeliminowanie opisywanych w raporcie luk w zabezpieczeniach. Zamówienie zewnętrznej analizy. Dzisiaj bezpieczeństwo IT opiera się na znajomości ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Rynek usług zarządzania dokumentami w Polsce [© Minerva Studio - Fotolia.com] Rynek usług zarządzania dokumentami w Polsce](https://s3.egospodarka.pl/grafika/zarzadzanie-dokumentami/Rynek-uslug-zarzadzania-dokumentami-w-Polsce-iG7AEZ.jpg)

![Przyszłość transportu ciężarowego [© LVDESIGN - Fotolia.com] Przyszłość transportu ciężarowego](https://s3.egospodarka.pl/grafika2/transport/Przyszlosc-transportu-ciezarowego-115857-150x100crop.jpg)

![Krótkoterminowy wynajem samochodów czasem korzystniejszy [© Kurhan - Fotolia.com] Krótkoterminowy wynajem samochodów czasem korzystniejszy](https://s3.egospodarka.pl/grafika2/wynajem-samochodu/Krotkoterminowy-wynajem-samochodow-czasem-korzystniejszy-144642-150x100crop.jpg)

![2018: Odyseja informatyczna [© francis bonami - Fotolia.com] 2018: Odyseja informatyczna](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/2018-Odyseja-informatyczna-201411-150x100crop.jpg)

![Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r. [© ptnphotof - Fotolia.com] Fortinet: najbardziej dotkliwe cyberataki II kw. 2019 r.](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-najbardziej-dotkliwe-cyberataki-II-kw-2019-r-222431-150x100crop.jpg)

![Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia [© Andrey Popov - Fotolia.com] Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberprzestepczosc-przechodzi-metamorfoze-Oto-aktualne-zagrozenia-236163-150x100crop.jpg)

![Ransomware bardziej przerażający niż inne cyberataki [© zimmytws - Fotolia.com] Ransomware bardziej przerażający niż inne cyberataki](https://s3.egospodarka.pl/grafika2/ransomware/Ransomware-bardziej-przerazajacy-niz-inne-cyberataki-240930-150x100crop.jpg)

![4 najważniejsze trendy w cyberbezpieczeństwie 2023 [© pixabay.com] 4 najważniejsze trendy w cyberbezpieczeństwie 2023](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/4-najwazniejsze-trendy-w-cyberbezpieczenstwie-2023-250149-150x100crop.jpg)

![NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec? [© Freepik] NIS2, DORA i AI Act weszły już w życie. Czy to koniec wyzwań dla zespołów compliance i cybersec?](https://s3.egospodarka.pl/grafika2/NIS2/NIS2-DORA-i-AI-Act-weszly-juz-w-zycie-Czy-to-koniec-wyzwan-dla-zespolow-compliance-i-cybersec-264858-150x100crop.jpg)

![Nowoczesne usługi biznesowe w Polsce 2013 [© creativenature.nl - Fotolia.com] Nowoczesne usługi biznesowe w Polsce 2013](https://s3.egospodarka.pl/grafika2/outsourcing/Nowoczesne-uslugi-biznesowe-w-Polsce-2013-119045-150x100crop.jpg)

![Bezpieczeństwo krytycznych danych [© Sergey Nivens - Fotolia.com] Bezpieczeństwo krytycznych danych](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-sieci-firmowych/Bezpieczenstwo-krytycznych-danych-119376-150x100crop.jpg)

![Branża leasingowa 2017 r. [© Kaarle - Fotolia.com] Branża leasingowa 2017 r.](https://s3.egospodarka.pl/grafika2/leasing/Branza-leasingowa-2017-r-202114-150x100crop.jpg)

![Urządzenia mobilne przy łóżku pacjenta stają się normą? [© Production Perig - Fotolia.com] Urządzenia mobilne przy łóżku pacjenta stają się normą?](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Urzadzenia-mobilne-przy-lozku-pacjenta-staja-sie-norma-202227-150x100crop.jpg)

![Automatyzacja: kogo roboty wyrzucą na bruk? [© nosorogua - Fotolia] Automatyzacja: kogo roboty wyrzucą na bruk?](https://s3.egospodarka.pl/grafika2/cyfrowa-transformacja/Automatyzacja-kogo-roboty-wyrzuca-na-bruk-208784-150x100crop.jpg)

![Chmura obliczeniowa superbohaterem pandemii. Tylko co z tego... [© rangizzz - Fotolia.com] Chmura obliczeniowa superbohaterem pandemii. Tylko co z tego...](https://s3.egospodarka.pl/grafika2/chmura/Chmura-obliczeniowa-superbohaterem-pandemii-Tylko-co-z-tego-230451-150x100crop.jpg)

![Rynek pracy 2021: co przewidują specjaliści od rekrutacji pracowników? [© pixabay] Rynek pracy 2021: co przewidują specjaliści od rekrutacji pracowników?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-2021-co-przewiduja-specjalisci-od-rekrutacji-pracownikow-235561-150x100crop.jpg)

![Placówki oświatowe najczęstszym celem ataków ransomware [© pixabay.com] Placówki oświatowe najczęstszym celem ataków ransomware](https://s3.egospodarka.pl/grafika2/ransomware/Placowki-oswiatowe-najczestszym-celem-atakow-ransomware-240186-150x100crop.jpg)

![IBM Content Manager wyróżniony [© Nmedia - Fotolia.com] IBM Content Manager wyróżniony](https://s3.egospodarka.pl/grafika/frost-sullivan/IBM-Content-Manager-wyrozniony-Qq30bx.jpg)

![Technologia Intel vPro [© violetkaipa - Fotolia.com] Technologia Intel vPro](https://s3.egospodarka.pl/grafika/Intel/Technologia-Intel-vPro-SdaIr2.jpg)

![Nowi pracownicy stanowią zagrożenie dla firmy [© Scanrail - Fotolia.com] Nowi pracownicy stanowią zagrożenie dla firmy](https://s3.egospodarka.pl/grafika/pracownicy/Nowi-pracownicy-stanowia-zagrozenie-dla-firmy-apURW9.jpg)

![Bezpieczeństwo w Internecie - zagrożenia 2011 [© tiero - Fotolia.com] Bezpieczeństwo w Internecie - zagrożenia 2011](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Bezpieczenstwo-w-Internecie-zagrozenia-2011-93412-150x100crop.jpg)

![Spam: uważaj na spadek z Nigerii [© Stuart Miles - Fotolia.com] Spam: uważaj na spadek z Nigerii](https://s3.egospodarka.pl/grafika2/wiadomosci-spamowe/Spam-uwazaj-na-spadek-z-Nigerii-113753-150x100crop.jpg)

![Rosną inwestycje w cloud computing, ale do nadrobienia jest jeszcze sporo [© steheap - Fotolia.com] Rosną inwestycje w cloud computing, ale do nadrobienia jest jeszcze sporo](https://s3.egospodarka.pl/grafika2/rynek-IT/Rosna-inwestycje-w-cloud-computing-ale-do-nadrobienia-jest-jeszcze-sporo-194855-150x100crop.jpg)

![Rynek pracy w pandemii. Gorzkie podsumowanie 2020 roku? [© georgejmclittle - Fotolia.com] Rynek pracy w pandemii. Gorzkie podsumowanie 2020 roku?](https://s3.egospodarka.pl/grafika2/rynek-pracy-specjalistow/Rynek-pracy-w-pandemii-Gorzkie-podsumowanie-2020-roku-235131-150x100crop.jpg)

![Sztuczna inteligencja nie zastąpi tych 7 kluczowych umiejętności [© Freepik] Sztuczna inteligencja nie zastąpi tych 7 kluczowych umiejętności](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Sztuczna-inteligencja-nie-zastapi-tych-7-kluczowych-umiejetnosci-267850-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-50x33crop.jpg) Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

![Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać [© wygenerowane przez AI] Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać](https://s3.egospodarka.pl/grafika2/swiadczenie-rehabilitacyjne/Co-po-182-dniach-chorobowego-Jak-uzyskac-swiadczenie-rehabilitacyjne-z-ZUS-i-ile-mozna-otrzymac-271281-150x100crop.jpg)

![Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy [© pexels] Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy](https://s3.egospodarka.pl/grafika2/poszukiwane-kompetencje/Czy-umiejetnosci-miekkie-to-kompetencje-przyszlosci-Zobacz-czego-szukaja-pracodawcy-271350-150x100crop.jpg)

![Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw. [© pexels] Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw.](https://s3.egospodarka.pl/grafika2/budowa-mieszkan/Wzrost-kosztow-budowy-mieszkan-2026-nawet-1000-zl-za-mkw-271349-150x100crop.jpg)

![Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online [© wygenerowane przez AI] Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online](https://s3.egospodarka.pl/grafika2/staz-pracy/Staz-pracy-na-nowych-zasadach-ZUS-udostepnil-narzedzie-do-weryfikacji-zaswiadczen-online-271346-150x100crop.jpg)

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)