Szkodliwy program Stuxnet "umarł"

2012-06-29 09:16

Głęboko wewnątrz bloków konfiguracyjnych Stuxneta, szkodliwego programu, który atakował cały szereg starannie dobranych irańskich organizacji, ukryta jest pewna zmienna. Przechowuje ona kod, który odczytany jako data wskazuje na 24 czerwca 2012 r. Okazuje się, że jest to data zatrzymania pracy procedur rozmnażania się Stuxneta i infekowania przez niego napędów przenośnych. Eksperci z Kaspersky Lab idą o krok dalej i analizują powiązania tej daty z inną cyberbronią - robakiem Duqu.

Przeczytaj także: Robak Stuxnet powraca

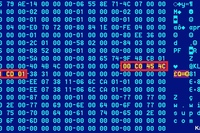

Specyficzna zmienna, która przechowuje informację o „dacie śmierci” Stuxneta, pokazana jest na poniższym obrazku (czerwona ramka) „00 c0 45 4c 9c 51 cd 01” w standardowym formacie 64-bitowych znaczników czasowych Windows oznacza dzień 24 czerwca 2012 r.Obecnie znane są trzy warianty Stuxneta – publikowane w różnych terminach. Pierwszy znany wariant wypuszczono na wolność 23 czerwca 2009 r. o godzinie 5:40 czasu polskiego. Kolejne wersje pojawiły się 28 czerwca i 7 lipca. 24 czerwca 2012 r., czyli po trzech latach od pierwszego pojawienia się, Stuxnet zakończył swoją cyberprzestępczą działalność.

fot. mat. prasowe

"Śmierć” Stuxneta

Zmienna przechowująca informację o „dacie śmierci” Stuxneta

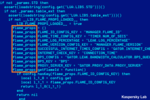

Ciekawy jest fakt, że data 24 czerwca ma także związek z inną cyberbronią - robakiem Duqu, zwanym spadkobiercą Stuxneta. W trakcie szczegółowej analizy wszystkich trzech znanych sterowników Duqu eksperci z Kaspersky Lab zauważyli, że kod jednego z nich, wykrytego 3 listopada 2011 r., zawiera ciąg "0xAE240682" (czerwona ramka na poniższym obrazku). Człon 0xAE pojawia się bardzo często w kodzie Duqu oraz Stuxneta. Jego znaczenie wciąż pozostaje tajemnicą, ale wygląda na to, że jest to ulubiony fragment kodu twórców Duqu i Stuxneta. Pozostała część wartości 0xAE240682 może zostać odczytana jako 24.06.82 i jeżeli potraktujemy ją w kategorii daty, będzie to dokładnie 30 lat przed zaplanowaną „śmiercią” Stuxneta.

fot. mat. prasowe

Kod Stuxneta

Fragment kodu robaka Duqu zawierający datę 24 czerwca 1982 r.

Data 24 czerwca 1982 r. jest interesująca sama w sobie - jest powiązana z incydentem lotu British Airways 9, znanym również jako „Speedbird 9” lub „Incydent w Dżakarcie”. Tego właśnie dnia, City of Edinburgh - samolot Boeing 747-236B - wleciał w chmurę pyłu wyrzuconego przez wybuch wulkanu Galunggung i w tym momencie wszystkie cztery silniki maszyny odmówiły posłuszeństwa. Przyczyny awarii nie były jasne dla załogi, ani też dla kontroli naziemnej. W czasie szybowania samolot opuścił chmurę pyłu wulkanicznego, po czym załodze udało się przywrócić pracę silników i wylądować.

„Niestety, nikt poza cyberprzestępcami zaangażowanymi w projekt Stuxnet / Duqu nie może z całą pewnością odpowiedzieć na pytanie, dlaczego Stuxnet zaprzestał rozprzestrzeniania dokładnie 30 lat po tym incydencie, ani dlaczego właśnie ta data jest zakodowana w jednej z procedur Duqu. Nie wygląda to jednak na przypadek...” - komentuje Costin Raiu, ekspert z Kaspersky Lab.

Przeczytaj także:

![Zagrożenia internetowe słabo znane Zagrożenia internetowe słabo znane]() Zagrożenia internetowe słabo znane

Zagrożenia internetowe słabo znane

Zagrożenia internetowe słabo znane

Zagrożenia internetowe słabo znane

oprac. : Katarzyna Sikorska / eGospodarka.pl

Więcej na ten temat:

szkodliwe programy, trojany, robaki, cyberprzestępcy, złośliwe oprogramowanie, ataki hakerskie, Stuxnet, Duqu

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Jakie aplikacje podatne na ataki hakerskie? [© lina0486 - Fotolia.com] Jakie aplikacje podatne na ataki hakerskie?](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Jakie-aplikacje-podatne-na-ataki-hakerskie-109073-150x100crop.jpg)

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Nowy-szkodliwy-program-Flame-94930-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![GEO zamiast SEO? Jak AI zmienia pozycjonowanie sklepów [© pexels] GEO zamiast SEO? Jak AI zmienia pozycjonowanie sklepów](https://s3.egospodarka.pl/grafika2/GEO/GEO-zamiast-SEO-Jak-AI-zmienia-pozycjonowanie-sklepow-271293-150x100crop.jpg)

![Wyścig o chińskie gigafabryki. Czy Polska stanie się beneficjentem inwestycji? [© wygenerowane przez AI] Wyścig o chińskie gigafabryki. Czy Polska stanie się beneficjentem inwestycji?](https://s3.egospodarka.pl/grafika2/Chiny/Wyscig-o-chinskie-gigafabryki-Czy-Polska-stanie-sie-beneficjentem-inwestycji-271288-150x100crop.jpg)

![Wyszukiwanie bez klawiatury. Co wprowadzenie Google Search Live oznacza dla marketingu i SEO? [© wygenerowane przez AI] Wyszukiwanie bez klawiatury. Co wprowadzenie Google Search Live oznacza dla marketingu i SEO?](https://s3.egospodarka.pl/grafika2/Google-Search-Live/Wyszukiwanie-bez-klawiatury-Co-wprowadzenie-Google-Search-Live-oznacza-dla-marketingu-i-SEO-271287-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych [© pexels] Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych](https://s3.egospodarka.pl/grafika2/samowola-budowlana/Wiecej-kontroli-mniej-kar-Nowe-podejscie-do-samowoli-budowlanych-271296-150x100crop.jpg)

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)

![Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów [© pexels] Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów](https://s3.egospodarka.pl/grafika2/transport/Wynagrodzenia-kierowcow-i-tachografy-czyli-transport-drogowy-pod-presja-kosztow-271269-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-150x100crop.jpg)

![Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości? [© wygenerowane przez AI] Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Ceny-mieszkan-w-Polsce-hamuja-Czy-to-koniec-zlotych-inwestycji-w-nieruchomosci-271263-150x100crop.jpg)