Robak Stuxnet powraca

2012-06-15 09:47

Stuxnet 2009 © fot. mat. prasowe

Przeczytaj także: Nowy szkodliwy program Gauss

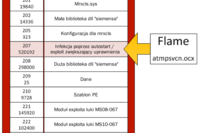

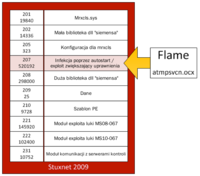

Najważniejsze fakty w skrócie- Eksperci z Kaspersky Lab odkryli, że moduł wchodzący w skład wczesnej wersji Stuxneta z 2009 r., znany jako „Resource 207”, w rzeczywistości był wtyczką do Flame’a.

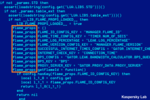

- To oznacza, że gdy robak Stuxnet został stworzony na początku 2009 r., platforma Flame już istniała, a w 2009 r. źródło kodu co najmniej jednego modułu Flame’a zostało wykorzystane w Stuxnecie.

- Moduł ten służył do rozprzestrzeniania infekcji za pośrednictwem urządzeń USB. Kod mechanizmu infekcji przy pomocy urządzenia USB jest identyczny z kodem Flame’a i Stuxneta.

- Moduł Flame’a w Stuxnecie wykorzystywał również lukę w zabezpieczeniach, która nie była znana w tym czasie i umożliwiała zwiększenie przywilejów w atakowanym systemie (prawdopodobnie była to luka MS09-025).

- Następnie, w 2010 r. moduł wtyczki do Flame’a został usunięty ze Stuxneta i zastąpiony kilkoma innymi komponentami, które wykorzystywały nowe luki.

- Od 2010 r. te dwa zespoły twórców szkodliwego oprogramowania działały niezależnie, a jedyny obszar współpracy dotyczył wymiany wiedzy na temat nowych luk „zero-day”.

Tło historyczne

Stuxnet był pierwszą cyberbronią atakującą obiekty przemysłowe. W wyniku tego, że Stuxnet infekował również komputery PC zwykłych użytkowników na całym świecie, został wykryty w czerwcu 2010 r., mimo że najwcześniejsza znana wersja tego szkodliwego oprogramowania została stworzona rok wcześniej. Kolejny przykład cyberbroni, znany jako Duqu, został wykryty we wrześniu 2011 r. W przeciwieństwie do Stuxneta, trojan Duqu pełnił głównie funkcję „tylnych drzwi” do zainfekowanego systemu i kradł prywatne informacje (cyberszpiegostwo).

fot. mat. prasowe

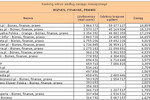

Stuxnet 2009

Zasób 207 jest używany przez Flame’a, gdzie jest wykonywany przez moduł „Autorun_infector”

Podczas analizy Duqu odkryto wyraźne podobieństwa między tym szkodnikiem a Stuxnetem, które świadczą o tym, że te dwie cyberbronie zostały stworzone przy użyciu tej samej platformy ataków o nazwie „Tilded”. Flame, który został wykryty w maju 2012 r. przez Kaspersky Lab podczas analizy podejrzanego kodu przeprowadzonej na prośbę Międzynarodowego Związku Telekomunikacyjnego (ITU), na pierwszy rzut oka wydawał się całkowicie odmiennym programem. Niektóre jego cechy, takie jak rozmiar szkodliwego oprogramowania, wykorzystanie języka programowania LUA oraz różnorodna funkcjonalność, sugerowały, że Flame nie miał nic wspólnego z twórcami Duqu czy Stuxneta. Jednak nowe fakty całkowicie zmieniły historię Stuxneta i dowiodły ponad wszelką wątpliwość, że istnieją związki między platformą „Tilded” a platformą Flame’a.

Szkodliwy program Flame - analiza

Szkodliwy program Flame - analiza

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

-

![Jakie aplikacje podatne na ataki hakerskie? [© lina0486 - Fotolia.com] Jakie aplikacje podatne na ataki hakerskie?]()

Jakie aplikacje podatne na ataki hakerskie?

-

![Wirus Wiper naprawdę szkodliwy? Wirus Wiper naprawdę szkodliwy?]()

Wirus Wiper naprawdę szkodliwy?

-

![Szkodliwy program Stuxnet "umarł" Szkodliwy program Stuxnet "umarł"]()

Szkodliwy program Stuxnet "umarł"

-

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame]()

Nowy szkodliwy program Flame

-

![Nowa fałszywa aktualizacja Flash Player Nowa fałszywa aktualizacja Flash Player]()

Nowa fałszywa aktualizacja Flash Player

-

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013]()

Kaspersky Lab: szkodliwe programy III kw. 2013

-

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów]()

Złośliwe oprogramowanie: 10 mitów

-

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

Kaspersky Lab: szkodliwe programy II kw. 2013

-

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012]()

Kaspersky Lab: szkodliwe programy III kw. 2012

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Jakie aplikacje podatne na ataki hakerskie? [© lina0486 - Fotolia.com] Jakie aplikacje podatne na ataki hakerskie?](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Jakie-aplikacje-podatne-na-ataki-hakerskie-109073-150x100crop.jpg)

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Nowy-szkodliwy-program-Flame-94930-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Zlosliwe-oprogramowanie-10-mitow-127031-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Najczęściej cytowane media III 2024. TVN24 wciąż liderem [© Holger Langmaier z Pixabay] Najczęściej cytowane media III 2024. TVN24 wciąż liderem](https://s3.egospodarka.pl/grafika2/monitoring-mediow/Najczesciej-cytowane-media-III-2024-TVN24-wciaz-liderem-259457-150x100crop.jpg)

![Biura na rynkach regionalnych I kw. 2024 [© Juan Diego z Pixabay] Biura na rynkach regionalnych I kw. 2024](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Biura-na-rynkach-regionalnych-I-kw-2024-259438-150x100crop.jpg)

![Eksperci o projekcie nowelizacji ustawy o krajowym systemie cyberbezpieczeństwa [© Pete Linforth z Pixabay] Eksperci o projekcie nowelizacji ustawy o krajowym systemie cyberbezpieczeństwa](https://s3.egospodarka.pl/grafika2/ustawa-o-krajowym-systemie-cyberbezpieczenstwa/Eksperci-o-projekcie-nowelizacji-ustawy-o-krajowym-systemie-cyberbezpieczenstwa-259437-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Długie weekendy - jak wygląda kalendarz 2024? [© pixabay.com] Długie weekendy - jak wygląda kalendarz 2024?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2024-256367-150x100crop.jpg)

Rusza budowa osiedla Craft Zabłocie w Krakowie

Rusza budowa osiedla Craft Zabłocie w Krakowie

![Jakie wynagrodzenia w produkcji i logistyce? [© ekenamillwork z Pixabay] Jakie wynagrodzenia w produkcji i logistyce?](https://s3.egospodarka.pl/grafika2/zarobki-pracownikow-produkcji/Jakie-wynagrodzenia-w-produkcji-i-logistyce-259458-150x100crop.jpg)

![Ulga termomodernizacyjna. Podatnicy karani za braki w przepisach [© Alina G - Fotolia.com] Ulga termomodernizacyjna. Podatnicy karani za braki w przepisach](https://s3.egospodarka.pl/grafika2/ulga-termomodernizacyjna/Ulga-termomodernizacyjna-Podatnicy-karani-za-braki-w-przepisach-259439-150x100crop.jpg)

![Wynajem długoterminowy i Rent a Car w I kw. 2024 [© Stephane Bonnel - Fotolia.com] Wynajem długoterminowy i Rent a Car w I kw. 2024](https://s3.egospodarka.pl/grafika2/flota-samochodowa/Wynajem-dlugoterminowy-i-Rent-a-Car-w-I-kw-2024-259435-150x100crop.jpg)

![Najlepsze lokaty i rachunki oszczędnościowe IV 2024 r. [© Mariusz Blach - Fotolia.com] Najlepsze lokaty i rachunki oszczędnościowe IV 2024 r.](https://s3.egospodarka.pl/grafika2/lokaty-bankowe/Najlepsze-lokaty-i-rachunki-oszczednosciowe-IV-2024-r-259421-150x100crop.jpg)

![Renta rodzinna. Możesz pracować, ale pamiętaj o limitach [© Paul G z Pixabay] Renta rodzinna. Możesz pracować, ale pamiętaj o limitach](https://s3.egospodarka.pl/grafika2/renta-rodzinna/Renta-rodzinna-Mozesz-pracowac-ale-pamietaj-o-limitach-259414-150x100crop.jpg)

![IPO w Europie: I kw. 2024 oznaką ożywienia [© moomsabuy - Fotolia.com] IPO w Europie: I kw. 2024 oznaką ożywienia](https://s3.egospodarka.pl/grafika2/debiuty-gieldowe/IPO-w-Europie-I-kw-2024-oznaka-ozywienia-259409-150x100crop.jpg)