ESET: zagrożenia internetowe IX 2011

2011-10-14 12:49

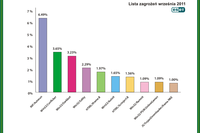

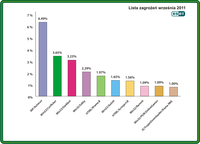

Lista zagrożeń VIII 2011 wg laboratoriów ESET © fot. mat. prasowe

Przeczytaj także: ESET: zagrożenia internetowe VIII 2011

Ten ostatni rozprzestrzenia się ostatnio wyjątkowo szybko za pośrednictwem pendrive’ów. Dorkbot posiada funkcjonalność backdoora, a więc daje atakującemu możliwość zdalnej kontroli nad zainfekowanym komputerem.Eksperci z firmy ESET zwracają uwagę na aresztowanie mieszkańca Florydy, który włamał się do komputerów kilkudziesięciu mieszkańców Stanów Zjednoczonych, w tym do urządzeń należących do Scarlett Johansson, Mili Kunis czy Christiny Aguilery. W efekcie, w ręce włamywacza trafiły m.in. scenariusze filmowe, prywatna korespondencja gwiazd oraz nagie zdjęcia hollywoodzkich celebrytów, które aresztowany opublikował w sieci.

fot. mat. prasowe

Lista zagrożeń VIII 2011 wg laboratoriów ESET

Lista zagrożeń VIII 2011 wg laboratoriów ESET

"Aby dostać się do danych celebrytów włamywacz nie posłużył się żadną nowoczesną metodą naukową. Skorzystał z przyzwyczajenia współczesnych internautów, którzy budują swoje hasła w oparciu o charakterystyczne dla nich samych i w ten sposób łatwe do zapamiętania frazy np. imię pierwszego psa czy miejsce urodzenia. Dzięki informacjom zamieszczanym w serwisach społecznościowych odgadnięcie tego typu haseł nie stanowi dla włamywaczy żadnego problemu " - twierdzi Stephen Cobb, ekspert bezpieczeństwa firmy ESET.

Specjaliści z firmy ESET podkreślają, że do włamań nie doszłoby, gdyby poszkodowani zabezpieczali swoje komputery silnymi hasłami, czyli takimi, które składają się przynajmniej z ośmiu znaków, w tym z cyfr, dużych i małych liter oraz znaków specjalnych.

Pierwsze dwa miejsca na liście najczęściej atakujących zagrożeń ponownie zajęły złośliwe programy wykorzystujące pliki autostartu wymiennych nośników danych oraz robak internetowy Conficker. Trzeci na liście znalazł się robak Dorkbot, który posiada funkcjonalność backdoora, a więc daje atakującemu możliwość zdalnej kontroli nad zainfekowanym komputerem.

![ESET: zagrożenia internetowe II 2015 [© sp4764 - Fotolia.com] ESET: zagrożenia internetowe II 2015](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2015-153263-150x100crop.jpg) ESET: zagrożenia internetowe II 2015

ESET: zagrożenia internetowe II 2015

oprac. : Katarzyna Sikorska / eGospodarka.pl

![ESET: zagrożenia internetowe X 2014 [© Marek - Fotolia.com] ESET: zagrożenia internetowe X 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-X-2014-146824-150x100crop.jpg)

![ESET: zagrożenia internetowe IX 2014 [© lolloj - Fotolia.com] ESET: zagrożenia internetowe IX 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-IX-2014-145154-150x100crop.jpg)

![ESET: zagrożenia internetowe VIII 2014 [© hakandogu - Fotolia.com] ESET: zagrożenia internetowe VIII 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VIII-2014-143291-150x100crop.jpg)

![ESET: zagrożenia internetowe VII 2014 [© Сake78 - Fotolia.com] ESET: zagrożenia internetowe VII 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-VII-2014-141853-150x100crop.jpg)

![ESET: zagrożenia internetowe V 2014 [© Artur Marciniec - Fotolia.com] ESET: zagrożenia internetowe V 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-V-2014-139252-150x100crop.jpg)

![ESET: zagrożenia internetowe II 2014 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2014-133993-150x100crop.jpg)

![ESET: zagrożenia internetowe XII 2013 [© Joerg Habermeier - Fotolia.com] ESET: zagrożenia internetowe XII 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-XII-2013-130521-150x100crop.jpg)

![ESET: zagrożenia internetowe XI 2013 [© ra2 studio - Fotolia.com] ESET: zagrożenia internetowe XI 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-XI-2013-129510-150x100crop.jpg)

![Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady? [© wygenerowane przez AI] Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady?](https://s3.egospodarka.pl/grafika2/routery/Routery-z-Azji-zakazane-w-USA-Czy-Europa-i-Polska-pojda-w-ich-slady-271260-150x100crop.jpg)

![Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm [© pexels] Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm](https://s3.egospodarka.pl/grafika2/badania-pracownikow/Specjalisci-IT-korzystaja-z-AI-ale-jej-nie-ufaja-Nowy-raport-z-firm-271258-150x100crop.jpg)

![Ojcowie na urlopie rodzicielskim, a matki z tymi samymi problemami co niegdyś [© pexels] Ojcowie na urlopie rodzicielskim, a matki z tymi samymi problemami co niegdyś](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Ojcowie-na-urlopie-rodzicielskim-a-matki-z-tymi-samymi-problemami-co-niegdys-271257-150x100crop.jpg)

![Co 3. Polak zmienił pracę przez szefa. Kolejne 28% rozważało odejście [© pexels] Co 3. Polak zmienił pracę przez szefa. Kolejne 28% rozważało odejście](https://s3.egospodarka.pl/grafika2/zmiana-pracy/Co-3-Polak-zmienil-prace-przez-szefa-Kolejne-28-rozwazalo-odejscie-271256-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w listopadzie 2025 [© wygenerowane przez AI] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w listopadzie 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-listopadzie-2025-269450-150x100crop.png)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Składka zdrowotna 2026 i podatek liniowy - ile wynosi, jaki limit odliczenia [© wygenerowane przez AI] Składka zdrowotna 2026 i podatek liniowy - ile wynosi, jaki limit odliczenia](https://s3.egospodarka.pl/grafika2/skladka-na-ubezpieczenie-zdrowotne/Skladka-zdrowotna-2026-i-podatek-liniowy-ile-wynosi-jaki-limit-odliczenia-270127-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości? [© wygenerowane przez AI] Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Ceny-mieszkan-w-Polsce-hamuja-Czy-to-koniec-zlotych-inwestycji-w-nieruchomosci-271263-150x100crop.jpg)

![Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności [© wygenerowane przez AI] Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności](https://s3.egospodarka.pl/grafika2/wezwanie-do-zaplaty/Co-zrobic-gdy-dostaniesz-wezwanie-do-zaplaty-Te-3-kroki-wykonaj-w-pierwszej-kolejnosci-271267-150x100crop.jpg)

![Kupujesz działkę budowlaną? Wiosna pokaże wszystko, czego nie zobaczysz latem [© pexels] Kupujesz działkę budowlaną? Wiosna pokaże wszystko, czego nie zobaczysz latem](https://s3.egospodarka.pl/grafika2/dzialki-budowlane/Kupujesz-dzialke-budowlana-Wiosna-pokaze-wszystko-czego-nie-zobaczysz-latem-271266-150x100crop.jpg)

![Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie [© wygenerowane przez AI] Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie](https://s3.egospodarka.pl/grafika2//Harbingers-Tpay-i-Future-Mind-zapraszaja-na-Growth-360-meetup-w-Poznaniu-o-wzroscie-biznesu-i-inteligentnej-reklamie-271262-150x100crop.png)

![10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej? [© wygenerowane przez AI] 10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej?](https://s3.egospodarka.pl/grafika2/dlugosc-zycia/10-zasad-dlugowiecznego-domu-Jak-urzadzic-mieszkanie-by-zyc-dluzej-i-zdrowiej-271261-150x100crop.jpg)

![Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026 [© wygenerowane przez AI] Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026](https://s3.egospodarka.pl/grafika2/Krajowy-System-e-Faktur/Jak-przygotowac-firme-do-KSeF-5-niezbednych-dzialan-przed-1-kwietnia-2026-271259-150x100crop.jpg)