Crimeware a sektor finansowy

2010-05-16 00:11

Przeczytaj także: Życzenia świąteczne od cyberprzestępców

Czy branża antywirusowa natrafiła na ścianę technologiczną?

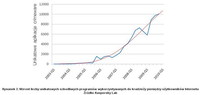

Botnety pełnią rolę cieplarni w rozprzestrzenianiu "finansowego" szkodliwego oprogramowania. To właśnie przy użyciu tego rodzaju programów cyberprzestępcy mogą najszybciej ukraść pieniądze użytkowników i ciągle znajdować nowe ofiary. Statystyki pokazują wyraźny wzrost liczby szkodliwych programów atakujących klientów banków i innych organizacji finansowych w ciągu minionych kilku lat.

fot. mat. prasowe

Zaprezentowane dane pokazują wykładniczy wzrost liczby finansowych szkodliwych programów - od momentu, gdy pojawiły się po raz pierwszy, do chwili obecnej. Sytuację pogarsza fakt, że ogromny odsetek takich szkodliwych programów nie jest wykrywany przez rozwiązania antywirusowe większości producentów w momencie ich pojawienia się. Na przykład, według informacji dostarczanych przez ZeuS Tracker Center, w połowie marca ponad połowa szkodliwego oprogramowania rozprzestrzenianego za pośrednictwem botnetu ZBot/Zeus nie została wykryta. To oznacza, że atak tego szkodliwego oprogramowania powiódł się. Zanim użytkownicy uzyskali odpowiednią ochronę od firm antywirusowych, cyberprzestępcy zdołali przechwycić wszystkie potrzebne informacje.

fot. mat. prasowe

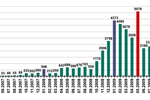

Przyjrzyjmy się teraz bliżej poszczególnym krokom:

- Krok 1: gdy cyberprzestępca wypuści nowy szkodliwy program, zadaniem numer jeden firmy antywirusowej jest zidentyfikowanie i uzyskanie jego próbki. Odbywa się to na wiele sposobów: plik jest wysyłany ofiarom, zostaje schwytany przez system automatycznego przechwytywania czy też gromadzenia szkodliwego oprogramowania lub firma antywirusowa uzyskuje go w ramach wymiany plików z partnerami itd. Jednak biorąc pod uwagę metody rozprzestrzeniania stosowane przez szkodliwe oprogramowanie, mimo sporej liczby kanałów, którymi mogą zostać uzyskane przykłady szkodliwego kodu, nie zawsze da się szybko uzyskać próbkę występującą na wolności (ang. ITW - In-The-Wild).

- Krok 2: po uzyskaniu próbki rozpoczyna się proces analizy. Etap ten może zostać przeprowadzony przez automatyczne systemy i analityków wirusów. Kończy się dodaniem sygnatury do antywirusowej bazy danych.

- Krok 3: po dodaniu sygnatury do antywirusowej bazy danych rozpoczyna się proces testowania. Celem testów jest zidentyfikowanie potencjalnych błędów w dodanych wpisach.

- Krok 4: po zakończeniu fazy testów aktualizacje są dostarczane użytkownikom programu antywirusowego.

Od pojawienia się szkodliwego pliku do otrzymania przez użytkownika aktualizacji antywirusowych baz danych może minąć kilka godzin. Na tak duże opóźnienie składa się czas potrzebny do przeprowadzenia każdego kroku opisanego wyżej procesu. Naturalnie, po takim czasie użytkownik uzyska niezawodną ochronę. Paradoks polega na tym, że taka ochrona przypomina zamknięcie drzwi stajni po ucieczce konia. Jeżeli komputer użytkownika jest zainfekowany, to znaczy, że cyberprzestępca ukradł już jego dane osobiste. Antywirusowa baza danych może pomóc ostrzec użytkownika, że ktoś włamał się do jego systemu, jednak dane zostały już utracone.

Przeczytaj także:

![Trojan Zeus na Androida w nowej wersji Trojan Zeus na Androida w nowej wersji]() Trojan Zeus na Androida w nowej wersji

Trojan Zeus na Androida w nowej wersji

Trojan Zeus na Androida w nowej wersji

Trojan Zeus na Androida w nowej wersji

oprac. : eGospodarka.pl

Więcej na ten temat:

szkodliwe programy, szkodliwe oprogramowanie, crimeware, ataki hakerskie, ataki na instytucje finansowe, ZeuS, trojan zeus, kradzież danych, botnet

![ZeuS atakuje konta bankowe Polaków [© stoupa - Fotolia.com] ZeuS atakuje konta bankowe Polaków](https://s3.egospodarka.pl/grafika/ZeuS/ZeuS-atakuje-konta-bankowe-Polakow-MBuPgy.jpg)

![Zombie groźne nie tylko w Halloween [© lolloj - Fotolia.com] Zombie groźne nie tylko w Halloween](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zombie-grozne-nie-tylko-w-Halloween-145832-150x100crop.jpg)

![Ataki hakerskie: nowy szkodliwy program dla Androida [© Pavel Ignatov - Fotolia.com] Ataki hakerskie: nowy szkodliwy program dla Androida](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/Ataki-hakerskie-nowy-szkodliwy-program-dla-Androida-115336-150x100crop.jpg)

![Co zrobić po wykryciu cyberataku na firmę? Te 5 kroków musisz bezzwłocznie podjąć [© wygenerowane przez AI] Co zrobić po wykryciu cyberataku na firmę? Te 5 kroków musisz bezzwłocznie podjąć](https://s3.egospodarka.pl/grafika2/cyberatak/Co-zrobic-po-wykryciu-cyberataku-na-firme-Te-5-krokow-musisz-bezzwlocznie-podjac-271042-150x100crop.jpg)

![Nowe fortele oszustów w sieci. Metody na "konkurs córki" i "likwidowany sklep" zyskują na sile [© wygenerowane przez AI] Nowe fortele oszustów w sieci. Metody na "konkurs córki" i "likwidowany sklep" zyskują na sile](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Nowe-fortele-oszustow-w-sieci-Metody-na-konkurs-corki-i-likwidowany-sklep-zyskuja-na-sile-268632-150x100crop.png)

![Znajomy padł ofiarą cyberataku? Uważaj, możesz być następny [© Prodeep Ahmeed z Pixabay] Znajomy padł ofiarą cyberataku? Uważaj, możesz być następny](https://s3.egospodarka.pl/grafika2/cyberataki/Znajomy-padl-ofiara-cyberataku-Uwazaj-mozesz-byc-nastepny-266143-150x100crop.jpg)

![Rolnictwo ekologiczne w Polsce: wyzwania i szanse dla rozwoju sektora BIO [© wygenerowane przez AI] Rolnictwo ekologiczne w Polsce: wyzwania i szanse dla rozwoju sektora BIO](https://s3.egospodarka.pl/grafika2/rolnictwo-ekologiczne/Rolnictwo-ekologiczne-w-Polsce-wyzwania-i-szanse-dla-rozwoju-sektora-BIO-271285-150x100crop.jpg)

![GEO zamiast SEO? Jak AI zmienia pozycjonowanie sklepów [© pexels] GEO zamiast SEO? Jak AI zmienia pozycjonowanie sklepów](https://s3.egospodarka.pl/grafika2/GEO/GEO-zamiast-SEO-Jak-AI-zmienia-pozycjonowanie-sklepow-271293-150x100crop.jpg)

![Wyścig o chińskie gigafabryki. Czy Polska stanie się beneficjentem inwestycji? [© wygenerowane przez AI] Wyścig o chińskie gigafabryki. Czy Polska stanie się beneficjentem inwestycji?](https://s3.egospodarka.pl/grafika2/Chiny/Wyscig-o-chinskie-gigafabryki-Czy-Polska-stanie-sie-beneficjentem-inwestycji-271288-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)

![KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos? [© wygenerowane przez AI] KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-1-kwietnia-2026-czy-najmniejsze-firmy-czeka-chaos-271299-150x100crop.jpg)

![Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych [© pexels] Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych](https://s3.egospodarka.pl/grafika2/samowola-budowlana/Wiecej-kontroli-mniej-kar-Nowe-podejscie-do-samowoli-budowlanych-271296-150x100crop.jpg)

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)

![Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów [© pexels] Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów](https://s3.egospodarka.pl/grafika2/transport/Wynagrodzenia-kierowcow-i-tachografy-czyli-transport-drogowy-pod-presja-kosztow-271269-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-150x100crop.jpg)