Robak internetowy Conficker

2009-01-14 13:56

Conficker, nowa rodzina robaków komputerowych wykorzystujących do rozprzestrzeniania się lukę w zabezpieczeniach systemu Microsoft Windows, atakuje komputery na całym świecie. Co ważne, rozprzestrzenia się nie tylko w internecie, ale także poprzez urządzenia USB: pamięci masowe czy odtwarzacze MP3.

Przeczytaj także: Robak internetowy Kido na oku Kaspersky Lab

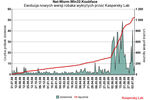

Robaki Conficker pobierają także inne złośliwe kody na zainfekowany komputer, pozwalając na przejęcie nad nim kontroli. Przed atakami tego rodzaju chronieni są posiadacze oprogramowania Panda Security, którzy mogą bezpiecznie korzystać z komputera.Conficker, nowa rodzina robaków komputerowych, zdążyła już zainfekować tysiące komputerów na całym świecie. PandaLabs, laboratorium Panda Security specjalizujące się w wykrywaniu i analizie złośliwego oprogramowania, zlokalizowało trzy warianty tego złośliwego kodu: Conficker A, B i C. Pierwsze rozpoznane infekcje miały miejsce pod koniec listopada, lecz gwałtowny wzrost aktywności zaobserwowano dopiero w okresie poświątecznym.

Robak rozprzestrzenia się wykorzystując lukę w zabezpieczeniach MS08-067 serwera Microsoft Windows. Infekcja rozprzestrzenia się z wykorzystaniem zmodyfikowanych wywołań RPC do innych komputerów. Komputery podatne na atak pobierają kopię robaka. RPC, to skrót od Remote Procedure Call (zdalne wywołanie procedury). To właśnie ten protokół robak wykorzystuje w celu wprowadzenia do komputera znajdującego się w sieci kodu, pozwalającego twórcom Confickera na zdalne przejęcie kontroli nad zainfekowanym komputerem.

Robak ten rozprzestrzenia się również za pośrednictwem urządzeń magazynujących USB, czyli np. dysków zewnętrznych lub pamięci przenośnych, a także np. odtwarzaczy MP3. Zagrożenie jest tym poważniejsze, że robak dokonuje stałych aktualizacji, pobierając na zainfekowane komputery nowe wersje, korzystając w tym celu z różnych adresów IP, co utrudnia jego zablokowanie. Jednocześnie powstają kolejne warianty robaka, umożliwiające pobieranie innych złośliwych programów na zainfekowany komputer. Oznacza to, że twórcy robaka, w niedalekiej przyszłości, z pomocą zainfekowanych komputerów, mogą planować przeprowadzenie ataku na dużą skalę.

Przeczytaj także:

![Wirus Conficker - kolejna mutacja [© stoupa - Fotolia.com] Wirus Conficker - kolejna mutacja]() Wirus Conficker - kolejna mutacja

Wirus Conficker - kolejna mutacja

![Wirus Conficker - kolejna mutacja [© stoupa - Fotolia.com] Wirus Conficker - kolejna mutacja](https://s3.egospodarka.pl/grafika/Conficker/Wirus-Conficker-kolejna-mutacja-MBuPgy.jpg) Wirus Conficker - kolejna mutacja

Wirus Conficker - kolejna mutacja

oprac. : eGospodarka.pl

![Robak internetowy Conficker niegroźny? [© stoupa - Fotolia.com] Robak internetowy Conficker niegroźny?](https://s3.egospodarka.pl/grafika/Conficker/Robak-internetowy-Conficker-niegrozny-MBuPgy.jpg)

![Robak Conficker w trzech odsłonach [© stoupa - Fotolia.com] Robak Conficker w trzech odsłonach](https://s3.egospodarka.pl/grafika/Conficker/Robak-Conficker-w-trzech-odslonach-MBuPgy.jpg)

![Robak internetowy Kido w nowej wersji [© stoupa - Fotolia.com] Robak internetowy Kido w nowej wersji](https://s3.egospodarka.pl/grafika/Conficker/Robak-internetowy-Kido-w-nowej-wersji-MBuPgy.jpg)

![Robak internetowy Koobface: nowa wersja [© stoupa - Fotolia.com] Robak internetowy Koobface: nowa wersja](https://s3.egospodarka.pl/grafika/robak-internetowy/Robak-internetowy-Koobface-nowa-wersja-MBuPgy.jpg)

![Darmowy program ESET do usuwania Conficker'a [© Nmedia - Fotolia.com] Darmowy program ESET do usuwania Conficker'a](https://s3.egospodarka.pl/grafika/Conficker/Darmowy-program-ESET-do-usuwania-Conficker-a-Qq30bx.jpg)

![Downadup/Conficker nadał groźny? [© stoupa - Fotolia.com] Downadup/Conficker nadał groźny?](https://s3.egospodarka.pl/grafika/Symantec/Downadup-Conficker-nadal-grozny-MBuPgy.jpg)

![Bezpieczeństwo w sieci - wskazówki [© stoupa - Fotolia.com] Bezpieczeństwo w sieci - wskazówki](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-sieci/Bezpieczenstwo-w-sieci-wskazowki-MBuPgy.jpg)

![Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady? [© wygenerowane przez AI] Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady?](https://s3.egospodarka.pl/grafika2/routery/Routery-z-Azji-zakazane-w-USA-Czy-Europa-i-Polska-pojda-w-ich-slady-271260-150x100crop.jpg)

![Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm [© pexels] Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm](https://s3.egospodarka.pl/grafika2/badania-pracownikow/Specjalisci-IT-korzystaja-z-AI-ale-jej-nie-ufaja-Nowy-raport-z-firm-271258-150x100crop.jpg)

![Ojcowie na urlopie rodzicielskim, a matki z tymi samymi problemami co niegdyś [© pexels] Ojcowie na urlopie rodzicielskim, a matki z tymi samymi problemami co niegdyś](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Ojcowie-na-urlopie-rodzicielskim-a-matki-z-tymi-samymi-problemami-co-niegdys-271257-150x100crop.jpg)

![Co 3. Polak zmienił pracę przez szefa. Kolejne 28% rozważało odejście [© pexels] Co 3. Polak zmienił pracę przez szefa. Kolejne 28% rozważało odejście](https://s3.egospodarka.pl/grafika2/zmiana-pracy/Co-3-Polak-zmienil-prace-przez-szefa-Kolejne-28-rozwazalo-odejscie-271256-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie [© wygenerowane przez AI] Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie](https://s3.egospodarka.pl/grafika2//Harbingers-Tpay-i-Future-Mind-zapraszaja-na-Growth-360-meetup-w-Poznaniu-o-wzroscie-biznesu-i-inteligentnej-reklamie-271262-150x100crop.png)

![10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej? [© wygenerowane przez AI] 10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej?](https://s3.egospodarka.pl/grafika2/dlugosc-zycia/10-zasad-dlugowiecznego-domu-Jak-urzadzic-mieszkanie-by-zyc-dluzej-i-zdrowiej-271261-150x100crop.jpg)

![Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026 [© wygenerowane przez AI] Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026](https://s3.egospodarka.pl/grafika2/Krajowy-System-e-Faktur/Jak-przygotowac-firme-do-KSeF-5-niezbednych-dzialan-przed-1-kwietnia-2026-271259-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-150x100crop.jpg)

![Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność [© wygenerowane przez AI] Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność](https://s3.egospodarka.pl/grafika2/zarzadzanie-zasobami-ludzkimi/Konflikt-o-prace-zdalna-firmy-chca-powrotu-do-biur-pracownicy-wola-elastycznosc-271215-150x100crop.jpg)