Szkodliwe oprogramowanie celuje w przemysł

2017-04-02 00:31

Przeczytaj także: Kolejna fala cyberataków wycelowanych w przemysł? Co doskwiera ICS?

Zainteresowanie, które w cyberprzestępcach wzbudza obecnie przemysł, nie jest niczym zaskakującym. Jest to efekt rosnącej integracji technologii i sieci korporacyjnych przedsiębiorstw z tej branży. Do tego, do wygrania jest wiele. Luki w zabezpieczeniach oraz oprogramowaniu powodują, że cyberprzestępcy nie tylko są w stanie wykraść informacje dotyczące procesów technologicznych, jak też wstrzymać działanie zakładu, przyczyniając się tym samym do niebagatelnych strat finansowych.Na jak duże niebezpieczeństwo narażony jest przemysł? Odpowiedzi na to pytanie poszukiwali eksperci Kaspersky Lab. Zespół odpowiedzialny za badanie cyberzagrożeń dla środowisk przemysłowych (ICS CERT) przyjrzał się atakom, na które narażone są systemy sterowania w przemyśle (ICS).

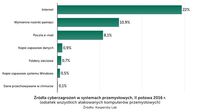

Przeprowadzona analiza dowiodła, że w II półroczu minionego roku udało się zablokować szkodliwe oprogramowanie oraz phishing na przeszło 22% komputerów używanych przez przemysł. Oznacza to, że co piątej maszynie zagrażała infekcja lub przechwycenie uwierzytelniających danych.

fot. mat. prasowe

Źródła cyberzagrożeń w systemach przemysłowych II poł. 2016

Pobieranie szkodliwego oprogramowania oraz otwieranie phishingowych stron internetowych zostało zablokowane na ponad 22% komputerów przemysłowych.

Ze względu na ograniczenia sieci technologicznej, w której zlokalizowane są stacje robocze inżynierów i operatorów pracujących bezpośrednio z przemysłowymi systemami sterowania, maszyny te zwykle nie posiadają bezpośredniego dostępu do internetu. Istnieją jednak inni użytkownicy, którzy mają jednoczesny dostęp do internetu i systemów przemysłowych. Według badania Kaspersky Lab takie komputery — wykorzystywane prawdopodobnie przez administratorów systemów i sieci, programistów, integratorów systemów automatyzacji przemysłowej, jak również wykonawców zewnętrznych, którzy bezpośrednio lub zdalnie łączą się z sieciami technologicznymi — mogą swobodnie łączyć się z internetem, ponieważ nie są związane z jedną siecią przemysłową posiadającą konkretne ograniczenia.

Internet nie jest jedynym zagrożeniem dla cyberbezpieczeństwa systemów przemysłowych. Jak dostrzegli badacze z Kaspersky Lab, ryzyko stwarzają również zainfekowane wymienne urządzenia pamięci masowej. W okresie, w którym prowadzono badanie, szkodliwe oprogramowanie próbowało zaatakować 10,9% komputerów stosowanych do pracy z przemysłowymi systemami sterowania (lub podłączonych do maszyn wykorzystywanych do tego celu) tuż po tym jak podłączono do nich urządzenie wymienne.

Szkodliwe załączniki do wiadomości e-mail oraz osadzone w ich treści skrypty zostały zablokowane na 8,1% komputerów przemysłowych. W większości przypadków atakujący wykorzystują wiadomości phishingowe w celu przyciągnięcia uwagi użytkownika i zamaskowania szkodliwych plików. Szkodliwe oprogramowanie było najczęściej dystrybuowane w postaci dokumentów biurowych, takich jak pliki pakietu MS Office czy dokumenty PDF. Przy pomocy różnych technik przestępcy zadbali o to, aby użytkownicy pobrali i uruchomili szkodliwe oprogramowanie na komputerach organizacji przemysłowej.

Z badania Kaspersky Lab wynika, że szkodliwe oprogramowanie, które stanowi poważne zagrożenie dla firm na całym świecie, jest również niebezpieczne dla przedsiębiorstw przemysłowych. Obejmuje ono oprogramowanie szpiegujące, trojany oferujące zdalny dostęp, narzędzia przechwytujące znaki wprowadzane z klawiatury, finansowe szkodliwe oprogramowanie, ransomware oraz programy bezpowrotnie niszczące dane ofiary. Mogą one całkowicie sparaliżować kontrolę organizacji nad jej systemem przemysłowym lub zostać wykorzystane w atakach ukierunkowanych.

Z naszej analizy wynika, że ślepa wiara w odizolowanie sieci technologicznych od internetu nie działa w każdym przypadku. Wzrost liczby cyberzagrożeń dla infrastruktury krytycznej sugeruje, że przemysłowe systemy sterowania powinny zostać odpowiednio zabezpieczone przed szkodliwym oprogramowaniem zarówno wewnątrz, jak i na zewnątrz sieci. Ponadto z naszych obserwacji wynika, że niezależnie od wyrafinowania systemu zabezpieczeń ataki niemal zawsze rozpoczynają się od najsłabszego ogniwa – od człowieka — powiedział Jewgienij Gonczarow, szef działu obrony infrastruktury krytycznej, Kaspersky Lab.

Raport Kaspersky Lab ujawnił także następujące informacje:

- Co czwarty zaawansowany atak ukierunkowany wykryty przez Kaspersky Lab w 2016 r. był wymierzony w cele przemysłowe.

- Zidentyfikowano około 20 000 różnych próbek szkodliwego oprogramowania w systemach automatyzacji przemysłowej należących do ponad 2 000 różnych rodzin szkodliwego oprogramowania.

- W 2016 r. Kaspersky Lab wykrył 75 luk w zabezpieczeniach sprzętu i oprogramowania wykorzystywanego w przemyśle. 58 z nich zostało oznaczonych jako krytyczne.

- Trzy państwa o największej liczbie zaatakowanych komputerów przemysłowych to Wietnam (ponad 66%), Algieria (ponad 65%) i Maroko (60%)

Co zrobić, aby chronić przemysł przed potencjalnymi cyberatakami? Eksperci ds. bezpieczeństwa z Kaspersky Lab zalecają następujące działania:

- Przeprowadzenie oceny bezpieczeństwa w celu zidentyfikowania i usunięcia luk w zabezpieczeniach.

- Skorzystanie z zewnętrznej analizy zagrożeń — dane analityczne dostarczone przez renomowanych dostawców pomagają organizacjom przewidzieć przyszłe ataki na infrastrukturę przemysłową firmy.

- Szkolenie całego personelu w zakresie cyberzagrożeń.

- Zapewnienie ochrony wewnątrz i poza siecią. Odpowiednia strategia bezpieczeństwa zakłada przeznaczenie zasobów na wykrywanie ataków i reagowanie na nie, tak aby działania przestępców mogły zostać zablokowane, zanim wyrządzą szkody w obiektach o znaczeniu krytycznym

- Zastosowanie zaawansowanych metod ochrony takich jak scenariusz odmowy domyślnej dla systemów SCADA, regularne sprawdzanie integralności sterowników oraz wyspecjalizowane monitorowanie sieci w celu zwiększenia ogólnego bezpieczeństwa firmy. Rozwiązania te zmniejszą prawdopodobieństwo przeprowadzenia skutecznego włamania, nawet jeśli nie można załatać ani usunąć niektórych podatnych na ataki węzłów.

Energetyka w ogniu cyberataków

Energetyka w ogniu cyberataków

oprac. : eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Komputery przemysłowe ciągle na celowniku [© goodluz - Fotolia.com] Komputery przemysłowe ciągle na celowniku](https://s3.egospodarka.pl/grafika2/ICS/Komputery-przemyslowe-ciagle-na-celowniku-217139-150x100crop.jpg)

![Systemy ICS pod ostrzałem [© bobo1980 - Fotolia.com] Systemy ICS pod ostrzałem](https://s3.egospodarka.pl/grafika2/ICS/Systemy-ICS-pod-ostrzalem-209789-150x100crop.jpg)

![Czym grozi atak na system sterowania? [© bobo1980 - Fotolia.com] Czym grozi atak na system sterowania?](https://s3.egospodarka.pl/grafika2/sektor-energetyczny/Czym-grozi-atak-na-system-sterowania-211617-150x100crop.jpg)

![Jak administracja zdalna zagraża bezpieczeństwu systemu ICS [© metamorworks - Fotolia.com] Jak administracja zdalna zagraża bezpieczeństwu systemu ICS](https://s3.egospodarka.pl/grafika2/ICS/Jak-administracja-zdalna-zagraza-bezpieczenstwu-systemu-ICS-210276-150x100crop.jpg)

![Wycofane aplikacje mobilne, czyli duchy, które nadal straszą [© alswart - Fotolia.com] Wycofane aplikacje mobilne, czyli duchy, które nadal straszą](https://s3.egospodarka.pl/grafika2/McAfee/Wycofane-aplikacje-mobilne-czyli-duchy-ktore-nadal-strasza-190639-150x100crop.jpg)

![Prawo do bycia zapomnianym: czy można zniknąć z Google? [© BillionPhotos.com - Fotolia.com] Prawo do bycia zapomnianym: czy można zniknąć z Google?](https://s3.egospodarka.pl/grafika2/Google/Prawo-do-bycia-zapomnianym-czy-mozna-zniknac-z-Google-190668-150x100crop.jpg)

![Rolnictwo ekologiczne w Polsce: wyzwania i szanse dla rozwoju sektora BIO [© wygenerowane przez AI] Rolnictwo ekologiczne w Polsce: wyzwania i szanse dla rozwoju sektora BIO](https://s3.egospodarka.pl/grafika2/rolnictwo-ekologiczne/Rolnictwo-ekologiczne-w-Polsce-wyzwania-i-szanse-dla-rozwoju-sektora-BIO-271285-150x100crop.jpg)

![GEO zamiast SEO? Jak AI zmienia pozycjonowanie sklepów [© pexels] GEO zamiast SEO? Jak AI zmienia pozycjonowanie sklepów](https://s3.egospodarka.pl/grafika2/GEO/GEO-zamiast-SEO-Jak-AI-zmienia-pozycjonowanie-sklepow-271293-150x100crop.jpg)

![Wyścig o chińskie gigafabryki. Czy Polska stanie się beneficjentem inwestycji? [© wygenerowane przez AI] Wyścig o chińskie gigafabryki. Czy Polska stanie się beneficjentem inwestycji?](https://s3.egospodarka.pl/grafika2/Chiny/Wyscig-o-chinskie-gigafabryki-Czy-Polska-stanie-sie-beneficjentem-inwestycji-271288-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju [© sasun Bughdaryan - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-jeszcze-w-maju-266937-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)

![KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos? [© wygenerowane przez AI] KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-1-kwietnia-2026-czy-najmniejsze-firmy-czeka-chaos-271299-150x100crop.jpg)

![Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych [© pexels] Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych](https://s3.egospodarka.pl/grafika2/samowola-budowlana/Wiecej-kontroli-mniej-kar-Nowe-podejscie-do-samowoli-budowlanych-271296-150x100crop.jpg)

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)

![Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów [© pexels] Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów](https://s3.egospodarka.pl/grafika2/transport/Wynagrodzenia-kierowcow-i-tachografy-czyli-transport-drogowy-pod-presja-kosztow-271269-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-150x100crop.jpg)