-

![Rekordowa fala ataków ransomware w I kwartale 2025 [© Freepik] Rekordowa fala ataków ransomware w I kwartale 2025]()

Rekordowa fala ataków ransomware w I kwartale 2025

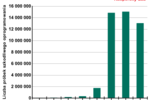

... w systemach transferu plików Cleo (Harmony, VLTrader, LexiCom) ujawniła dane ponad niemal 400 ofiar. Niewiele mniej szkód (228 ofiar) wyrządziła RansomHub, błyskawicznie przejmując schedę po rozbitym w 2024 roku LockBicie. Powstała w lutym ... firm - te, które niezwłocznie płacą okup, często nigdy nie pojawiają się na stronach z wyciekami danych, co z ...

-

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

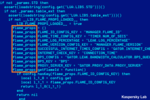

... oraz RSA z 1024-bitowymi kluczami. Obecnie, nie da się odszyfrować danych zaszyfrowanych przy pomocy takich algorytmów w rozsądnym czasie i mając do dyspozycji jedynie przechowywane otwarcie zaszyfrowane dane, które są wszystkim, co pozostaje na maszynach ofiar. Cyberprzestępcy infekowali komputery użytkowników za pomocą ataków drive-by download ...

-

![Co zrobić, jeśli kierowca miał wypadek przy pracy? [© benjaminnolte - Fotolia.com] Co zrobić, jeśli kierowca miał wypadek przy pracy?]()

Co zrobić, jeśli kierowca miał wypadek przy pracy?

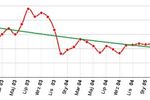

... mln osób przypada aż 76 ofiar. Bardziej tragiczne statystyki dotyczą jedynie Chorwacji (77 ofiar), Łotwy (78 ofiar), Bułgarii (88 ofiar) oraz Rumunii (96 ofiar). Ponadto, ... na szerszą perspektywę monitorowania sytuacji po zdarzeniu. Na zróżnicowanie źródła danych pomiędzy ww. instytucjami może wskazywać również fakt niezgłaszania wszystkich zdarzeń ...

-

![Cyberprzestępczość żeruje na pandemii. Jakie cyberataki są zagrożeniem? [© pixabay.com] Cyberprzestępczość żeruje na pandemii. Jakie cyberataki są zagrożeniem?]()

Cyberprzestępczość żeruje na pandemii. Jakie cyberataki są zagrożeniem?

... 22% wszystkich zaobserwowanych przez X-Force incydentów ransomware. X-Force szacuje, że Sodinokibi ukradł około 21,6 terabajtów danych, a prawie dwie trzecie ofiar Sodinokibi zapłaciło okup, a około 43% doświadczyło wycieku danych - co według X-Force spowodowało, że grupa Sodinokibi zarobiła w zeszłym roku ponad 123 miliony dolarów. Podobnie ...

-

![Zbiórka publiczna według nowych zasad [© virtua73 - Fotolia.com] Zbiórka publiczna według nowych zasad]()

Zbiórka publiczna według nowych zasad

... Korpus Weteranów Walk o Niepodległość Rzeczypospolitej Polskiej, a w Urzędzie do Spraw Kombatantów i Osób Represjonowanych - elektroniczną bazę danych wszystkich kombatantów, inwalidów wojennych i ofiar represji w celu zapewnienia możliwości weryfikacji uprawnień do udzielania świadczeń opieki zdrowotnej. Znowelizowana ustawa przyznaje większą ulgę ...

-

![Nowe warianty ransomware - Monti, BlackHunt i Putin [© DD Images - Fotolia.com] Nowe warianty ransomware - Monti, BlackHunt i Putin]()

Nowe warianty ransomware - Monti, BlackHunt i Putin

... danych skradzionych ofiarom i drugą, do negocjowania okupu. W momencie opracowywania tego materiału druga witryna nie była dostępna. Strona wycieku danych zawiera tzw. ścianę wstydu (Wall of Shame) z założeniem, że pokazywała będzie dane ofiar ...

-

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012]()

Kaspersky Lab: szkodliwe programy III kw. 2012

... SMS, tj. szkodliwymi programami, które kradną pieniądze z kont mobilnych ofiar poprzez wysyłanie wiadomości SMS na numery o podwyższonej opłacie. ... Zasadniczo, Gauss to sponsorowany przez rząd trojan “bankowy”. Oprócz kradzieży różnych danych z zainfekowanych maszyn działających pod kontrolą Windowsa program ten zawiera szkodliwą funkcję, która ...

-

![Za wypadki drogowe odpowiadają głównie młodzi kierowcy [© kieferpix - Fotolia.com] Za wypadki drogowe odpowiadają głównie młodzi kierowcy]()

Za wypadki drogowe odpowiadają głównie młodzi kierowcy

... zginęło 468 osób, a 7 272 zostało rannych. Wiek ofiar wypadków drogowych Wśród wszystkich poszkodowanych w wypadkach drogowych osób, najwięcej śmiertelnych ofiar miało co najmniej 60 lat. Najliczniejszą ... aż 2008 zł, czyli 1285 zł od średniej składki w kraju – wynika z danych rankomat.pl. Najmniej za OC płacą najbardziej doświadczeni kierowcy, po ...

-

![Cyberataki na LinkedIn: jak zagrażają bezpieczeństwu IT firm? Cyberataki na LinkedIn: jak zagrażają bezpieczeństwu IT firm?]()

Cyberataki na LinkedIn: jak zagrażają bezpieczeństwu IT firm?

... WhatsApp, i zastępuje rozmowę kwalifikacyjną. Celem jest uzyskanie danych osobowych, takich jak dane bankowe, lub nakłonienie ofiar do wpłacenia zaliczki na sprzęt do pracy. O tym ... postępowania", który reguluje na przykład udostępnianie poufnych danych. W końcu im więcej poufnych danych, takich jak prywatne szczegóły z codziennej pracy pracowników ...

-

![Co 12. wypadek drogowy kończy się śmiercią [© pb press - Fotolia.com] Co 12. wypadek drogowy kończy się śmiercią]()

Co 12. wypadek drogowy kończy się śmiercią

... tym samym co mała stłuczka Przed prezentacją bardziej wyczerpujących danych odnośnie wskaźnika śmiertelności (relacji liczby ofiar do liczby wypadków drogowych), warto skupić się ... byłby o wiele niższy. Bardziej zasadne wydaje się jednak porównywanie liczby ofiar śmiertelnych do liczby tragicznych zdarzeń drogowych. Taki wskaźnik mówi bowiem więcej ...

-

![Szkodliwy program Flame - analiza Szkodliwy program Flame - analiza]()

Szkodliwy program Flame - analiza

... i instytucje edukacyjne. Oczywiście zbieranie informacji na temat ofiar jest trudne z powodu rygorystycznych zasad gromadzenia danych osobowych, mających na celu ochronę ... prześledziliśmy jeszcze ich działania, być może dlatego, że są wyłączone w danych konfiguracyjnych. Niemniej jednak w kodzie Flame'a istnieje możliwość infekowania nośników USB. ...

-

![Zagrożenia internetowe I-VI 2012 Zagrożenia internetowe I-VI 2012]()

Zagrożenia internetowe I-VI 2012

... ich danych bankowych, a także poprzez oszustwa i wyłudzenia. Statystyki pokazują, że wiele komputerów w tych regionach jest zainfekowanych botami, które zbierają dane bankowe, rozsyłają fałszywe oprogramowanie antywirusowe i zakłócają ruch sieciowy: użytkownicy z tych regionów stanowili ponad 70 % ofiar ataków bota Sinowal, ponad 40 % ofiar ataków ...

-

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

Kaspersky Lab: szkodliwe programy II kw. 2013

... wspomaganego komputerowo. Oprócz analizy danych dostarczonych przez centrum kontroli (C&C) analitycy z Kaspersky Lab wykorzystali również usługę Kaspersky Security Network (KSN) w celu uzyskania dodatkowych danych statystycznych dotyczących infekcji. Do 10 krajów, w których znajdowało się najwięcej ofiar zidentyfikowanych przez KSN, należała ...

-

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware]()

6 sposobów na ochronę przed cyberatakami ransomware

... danych, aby zwiększyć presję na ofiary. Wśród badanych ataków aż 41 proc. łączyło równoczesny atak ransomware i kradzież danych. Jeśli okup nie zostanie zapłacony, dane ofiar ...

-

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

... użytkownicy stwierdzili, że najtańsze numery nie wzbudzą podejrzeń wśród ich ofiar. Cyberprzestępcy zdobyli pełną kontrolę nad mobilnymi urządzeniami, co pozwoliło im ... zapisywany w pliku authcode.txt i wykorzystywany wraz z numerem telefonu jako numer identyfikacyjny danych, który szkodnik wysyłał następnie do zdalnego serwera. Podczas ataku i ...

-

![Jak Cloud Atlas zastąpił Red October Jak Cloud Atlas zastąpił Red October]()

Jak Cloud Atlas zastąpił Red October

... operacjach (wersja zastosowana w Cloud Atlas została udoskonalona). Najmocniejszym ogniwem łączącym opisywane operacje są prawdopodobnie ich cele. Z danych pochodzących z Kaspersky Security Network wynika, że niektóre z ofiar kampanii Red October są również ofiarami Cloud Atlas. W co najmniej jednym przypadku komputer ofiary został zaatakowany ...

-

![Jak przebiega atak ransomware i jak się przed nim obronić? Jak przebiega atak ransomware i jak się przed nim obronić?]()

Jak przebiega atak ransomware i jak się przed nim obronić?

... sieci i badanie źródeł open source, aby zdobyć informacje na temat swoich ofiar i zidentyfikować potencjalne ścieżki dostępu do systemu ofiary. Mogą wysyłać e-maile ... struktury sieci, zlokalizowanie zasobów, które mogą wspomóc atak oraz identyfikacja danych, które mogą być skradzione. Atakujący korzystają z różnych narzędzi lokalnych oraz legalnych ...

-

![Zagrożenia internetowe w 2017 roku wg Kaspersky Lab [© DREIDREIEINS Foto - Fotolia.com] Zagrożenia internetowe w 2017 roku wg Kaspersky Lab]()

Zagrożenia internetowe w 2017 roku wg Kaspersky Lab

... wśród cyberprzestępców. Mniejsze „zaufanie" ofiar do oprogramowania blokującego dostęp do danych i żądającego okupu (tzw. ransomware ... danych — zostanie zachwiane, ponieważ na obszar ten decydują się wkroczyć przestępcy „niższej" klasy. Może to być punkt zwrotny, jeśli chodzi o gotowość ofiar tego rodzaju oprogramowania do zapłaty za odzyskanie danych ...

-

![Na czym bazuje cyberprzestępczość? 4 główne wektory ataków [© Uli-B - Fotolia.com] Na czym bazuje cyberprzestępczość? 4 główne wektory ataków]()

Na czym bazuje cyberprzestępczość? 4 główne wektory ataków

... danych. Brian Krebs, badacz zajmujący się cyberbezpieczeństwem, zaprezentował niedawno zestawienie 120 grup w mediach społecznościowych zrzeszających nawet 300 tys. tzw. hakerów. Mimo, że zostały one zgłoszone i usunięte przez administratorów, na ich miejsce wciąż pojawiają się nowe. Szczury (RATs) wykradające dane i kontrolujące komputery ofiar ...

-

![Ewolucja złośliwego oprogramowania 2010 Ewolucja złośliwego oprogramowania 2010]()

Ewolucja złośliwego oprogramowania 2010

... potencjalne cele osób atakujących, które obejmowały cyberszpiegostwo oraz kradzież poufnych danych handlowych. Przyszłe ataki ukierunkowane będą prawdopodobnie miały podobne cele. Historia Stuxneta, ... otrzymania “kodu odblokowującego”. Skala problemu okazała się tak duża, a liczba ofiar tak znaczna, że w całą sprawę zaangażowały się organy ścigania, a ...

-

![5 największych cyberzagrożeń na najbliższe miesiące [© Andrey Popov - Fotolia.com] 5 największych cyberzagrożeń na najbliższe miesiące]()

5 największych cyberzagrożeń na najbliższe miesiące

... ataków na masową skalę. Żądając relatywnie niewielkich płatności od dużej liczby ofiar, atakujący mogą wykorzystać „efekt skali”, dzięki któremu bardziej prawdopodobne jest ... . Jest to często tylko punkt wyjścia do realizacji wieloetapowej strategii kradzieży danych i popełniania oszustw kosztem danej organizacji, co dziś szybko urasta do najbardziej ...

-

![LockBit to najbardziej aktywny ransomware 2022 roku LockBit to najbardziej aktywny ransomware 2022 roku]()

LockBit to najbardziej aktywny ransomware 2022 roku

... oraz konieczności opłaty. Ransomware LockBit stosuje podwójną taktykę wymuszeń, żądając od ofiar zapłacenia okupu za odzyskanie plików i nieujawniania skradzionych informacji publicznie. ... tych szkodliwych wiadomości. Ponadto, bardzo istotne jest bieżące tworzenie zapasowych kopii danych, aby w przypadku cyberataku móc je szybko odtworzyć. Biorąc pod ...

-

![Spam w III kw. 2013 r. [© santiago silver - Fotolia.com] Spam w III kw. 2013 r.]()

Spam w III kw. 2013 r.

... szukać luk w zabezpieczeniach oprogramowania. Jeżeli znajdzie jakieś, pobiera kilka szkodliwych programów, w tym trojana spyware, którego celem jest kradzież danych osobistych z maszyn ofiar. W październiku aresztowano w Rosji autora pakietu Blackhole, działającego pod pseudonimem Paunch. Przyszłość tego zestawu eksploitów nie jest jasna. Albo ...

-

![Miniduke atakuje w zmienionej formie Miniduke atakuje w zmienionej formie]()

Miniduke atakuje w zmienionej formie

... . Te dodatkowe mechanizmy ochrony transmisji danych sprawiły, że niewielu badaczy jest w stanie dotrzeć do oryginalnych danych. Unikatowe funkcje szkodliwego programu ... w internecie w celu gromadzenia wszelkich informacji, które mogłyby doprowadzić do kolejnych ofiar. W tym celu serwer C&C został wyposażony w szereg ogólnie dostępnych narzędzi ...

-

![Zmiany w programie MdM i inne zmiany w prawie w lipcu 2015 [© Weissblick - Fotolia.com] Zmiany w programie MdM i inne zmiany w prawie w lipcu 2015]()

Zmiany w programie MdM i inne zmiany w prawie w lipcu 2015

... od dnia jej ogłoszenia w Dzienniku Ustaw RP. 8. Ustawa o ustanowieniu Dnia Pamięci Ofiar Obławy Augustowskiej z lipca 19445 roku. W dniu 31 lipca 2015 roku została podpisana przez ... prawa dostępu do dokumentacji medycznej, rzetelnego jej prowadzenia oraz ochrony danych i informacji dotyczących stanu zdrowia pacjenta. Upoważnienie to obejmuje prawo ...

-

![Wypadki drogowe 2015: Łódź znowu liderem [© Kadmy - Fotolia.com] Wypadki drogowe 2015: Łódź znowu liderem]()

Wypadki drogowe 2015: Łódź znowu liderem

... danych za 2015 r. nie znaleźliśmy już takiego miasta. Liczba ofiar ...

-

![Kaspersky: oto cyberzagrożenia finansowe, które przyniesie 2021 rok Kaspersky: oto cyberzagrożenia finansowe, które przyniesie 2021 rok]()

Kaspersky: oto cyberzagrożenia finansowe, które przyniesie 2021 rok

... ofiar w zamian za powstrzymanie się od opublikowania skradzionych informacji. Badacze z firmy Kaspersky przewidują jeszcze większy wzrost liczby prób takich wyłudzeń. Na celowniku znajdą się organizacje, którym utrata danych ... się nowych strategii w przestępczości finansowej – od odsprzedaży danych umożliwiających dostęp do banków po cyberataki na ...

-

![Polscy kierowcy dumni ze swojej jazdy, a wypadki drogowe to ciągle codzienność [© benjaminnolte - Fotolia.com] Polscy kierowcy dumni ze swojej jazdy, a wypadki drogowe to ciągle codzienność]()

Polscy kierowcy dumni ze swojej jazdy, a wypadki drogowe to ciągle codzienność

... zmniejszył natężenie ruchu na europejskich drogach, obniżając jednocześnie statystyki ofiar śmiertelnych w zdarzeniach drogowych. Jednak pomimo ograniczeń w zakresie poruszania się, ... o ruchu drogowym przewiduje między innymi udostępnienie podmiotom ubezpieczeniowym danych z CEPiK. Stawki ubezpieczeń komunikacyjnych będą dostosowywane do historii ...

-

![Antywirusy ze Sklepu Play rozprzestrzeniały malware Sharkbot Antywirusy ze Sklepu Play rozprzestrzeniały malware Sharkbot]()

Antywirusy ze Sklepu Play rozprzestrzeniały malware Sharkbot

... programów, wszystkie z aplikacji posiadały zaszyty malware Sharkbot, potrafiący wykradać dane uwierzytelniające i informacje bankowe swoich ofiar. Sharkbot zachęca ofiary przede wszystkim do wprowadzania swoich danych w okna naśladujące formularze uwierzytelniające, a następnie wysyła je na złośliwy serwer. Analitycy Check Point Research ...

-

![Komisja Europejska zabrała się za sztuczną inteligencję [© pixabay.com] Komisja Europejska zabrała się za sztuczną inteligencję]()

Komisja Europejska zabrała się za sztuczną inteligencję

... dotyczące odszkodowań za uszczerbek na zdrowiu, szkody majątkowe lub utratę danych spowodowane przez niebezpieczne produkty, od krzeseł ogrodowych po zaawansowane maszyny. ... farmaceutycznych lub sztucznej inteligencji. Łatwiejszy dostęp do środków odwoławczych dla ofiar – dyrektywa w sprawie odpowiedzialności za AI Celem dyrektywy w sprawie ...

-

![Ewolucja złośliwych programów Ewolucja złośliwych programów]()

Ewolucja złośliwych programów

... • Wzrost liczby złośliwych programów używanych do uzyskania bezprawnego dostępu do danych użytkownika, takich jak hasła sieciowe i ICQ, informacje finansowe itd. w celu ... nowe luki; • poszukiwanie nowych metod socjotechniki w celu skuteczniejszego infekowania komputerów ofiar (po masowym rozesłaniu najnowszej wersji trojana Trojan-PSW.Win32.LdPinch ...

-

![VoIP niebezpieczny [© stoupa - Fotolia.com] VoIP niebezpieczny]()

VoIP niebezpieczny

... vishingu". Phisherzy już wcześniej wysyłali e-maile w celu podstępnego nakłonienia ofiar do podania swoich danych osobowych przez telefon, a nie przez stronę www, jak to ... i działają w bardziej wyrafinowany sposób w celu zdobycia danych osobowych i przekształcenia komputerów nieświadomych ofiar w dające się zdalnie kierować maszyny lub też narażenia ...

-

![Cryptojacking: cichy złodziej mocy obliczeniowej Cryptojacking: cichy złodziej mocy obliczeniowej]()

Cryptojacking: cichy złodziej mocy obliczeniowej

... jest od 2018 roku i polega na wykorzystywaniu komputerów lub serwerów ofiar do wydobywania lub wykonywania obliczeń niezbędnych do aktualizacji blockchainów, kryptowalut, ... ekipa TeamTNT, która przeprowadza ataki zazwyczaj wymierzone w duże centra danych. Kreatywność napastników Hakerzy, aby przejąć kontrolę nad procesorem komputera lub serwera ...

-

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013]()

Zagrożenia internetowe I kw. 2013

... centra badawczo-naukowe i ośrodek medyczny w Stanach Zjednoczonych. Łącznie zidentyfikowaliśmy 59 ofiar w 23 krajach. Jedną z najbardziej interesujących cech ataków przy użyciu ... równie żywo zainteresowani włamywaniem się do dużych firm i zdobywaniem poufnych danych, w tym danych o użytkowniku, co kiedyś. Zagrożenia mobilne Raport firmy Kaspersky ...

-

![Kaspersky Internet Security multi-device i Anti-Virus 2014 Kaspersky Internet Security multi-device i Anti-Virus 2014]()

Kaspersky Internet Security multi-device i Anti-Virus 2014

... zakupami czy usługami płatności. Niestety, nawet po zidentyfikowaniu oszustwa 41% ofiar nie zdołało odzyskać swoich pieniędzy. Aby przełożyć ten odsetek na konkretne liczby, należy ... niebezpieczne łącza Technologia klawiatury wirtualnej umożliwia wprowadzanie haseł i innych poufnych danych przy użyciu myszy, dzięki czemu nie jest możliwe ich ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Rekordowa fala ataków ransomware w I kwartale 2025 [© Freepik] Rekordowa fala ataków ransomware w I kwartale 2025](https://s3.egospodarka.pl/grafika2/ransomware/Rekordowa-fala-atakow-ransomware-w-I-kwartale-2025-266361-150x100crop.jpg)

![Co zrobić, jeśli kierowca miał wypadek przy pracy? [© benjaminnolte - Fotolia.com] Co zrobić, jeśli kierowca miał wypadek przy pracy?](https://s3.egospodarka.pl/grafika2/wypadek-przy-pracy/Co-zrobic-jesli-kierowca-mial-wypadek-przy-pracy-221073-150x100crop.jpg)

![Cyberprzestępczość żeruje na pandemii. Jakie cyberataki są zagrożeniem? [© pixabay.com] Cyberprzestępczość żeruje na pandemii. Jakie cyberataki są zagrożeniem?](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Cyberprzestepczosc-zeruje-na-pandemii-Jakie-cyberataki-sa-zagrozeniem-236318-150x100crop.jpg)

![Zbiórka publiczna według nowych zasad [© virtua73 - Fotolia.com] Zbiórka publiczna według nowych zasad](https://s3.egospodarka.pl/grafika2/zbiorka-publiczna/Zbiorka-publiczna-wedlug-nowych-zasad-135816-150x100crop.jpg)

![Nowe warianty ransomware - Monti, BlackHunt i Putin [© DD Images - Fotolia.com] Nowe warianty ransomware - Monti, BlackHunt i Putin](https://s3.egospodarka.pl/grafika2/ransomware/Nowe-warianty-ransomware-Monti-BlackHunt-i-Putin-250356-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Za wypadki drogowe odpowiadają głównie młodzi kierowcy [© kieferpix - Fotolia.com] Za wypadki drogowe odpowiadają głównie młodzi kierowcy](https://s3.egospodarka.pl/grafika2/OC/Za-wypadki-drogowe-odpowiadaja-glownie-mlodzi-kierowcy-209972-150x100crop.jpg)

![Co 12. wypadek drogowy kończy się śmiercią [© pb press - Fotolia.com] Co 12. wypadek drogowy kończy się śmiercią](https://s3.egospodarka.pl/grafika2/wypadek-drogowy/Co-12-wypadek-drogowy-konczy-sie-smiercia-219327-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![6 sposobów na ochronę przed cyberatakami ransomware [© zimmytws - Fotolia.com] 6 sposobów na ochronę przed cyberatakami ransomware](https://s3.egospodarka.pl/grafika2/ransomware/6-sposobow-na-ochrone-przed-cyberatakami-ransomware-232260-150x100crop.jpg)

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Zagrożenia internetowe w 2017 roku wg Kaspersky Lab [© DREIDREIEINS Foto - Fotolia.com] Zagrożenia internetowe w 2017 roku wg Kaspersky Lab](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Zagrozenia-internetowe-w-2017-roku-wg-Kaspersky-Lab-184421-150x100crop.jpg)

![Na czym bazuje cyberprzestępczość? 4 główne wektory ataków [© Uli-B - Fotolia.com] Na czym bazuje cyberprzestępczość? 4 główne wektory ataków](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-internecie/Na-czym-bazuje-cyberprzestepczosc-4-glowne-wektory-atakow-226408-150x100crop.jpg)

![5 największych cyberzagrożeń na najbliższe miesiące [© Andrey Popov - Fotolia.com] 5 największych cyberzagrożeń na najbliższe miesiące](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/5-najwiekszych-cyberzagrozen-na-najblizsze-miesiace-201904-150x100crop.jpg)

![Spam w III kw. 2013 r. [© santiago silver - Fotolia.com] Spam w III kw. 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-III-kw-2013-r-127895-150x100crop.jpg)

![Zmiany w programie MdM i inne zmiany w prawie w lipcu 2015 [© Weissblick - Fotolia.com] Zmiany w programie MdM i inne zmiany w prawie w lipcu 2015](https://s3.egospodarka.pl/grafika2/zmiany-w-prawie/Zmiany-w-programie-MdM-i-inne-zmiany-w-prawie-w-lipcu-2015-161979-150x100crop.jpg)

![Wypadki drogowe 2015: Łódź znowu liderem [© Kadmy - Fotolia.com] Wypadki drogowe 2015: Łódź znowu liderem](https://s3.egospodarka.pl/grafika2/wypadki-drogowe/Wypadki-drogowe-2015-Lodz-znowu-liderem-180973-150x100crop.jpg)

![Polscy kierowcy dumni ze swojej jazdy, a wypadki drogowe to ciągle codzienność [© benjaminnolte - Fotolia.com] Polscy kierowcy dumni ze swojej jazdy, a wypadki drogowe to ciągle codzienność](https://s3.egospodarka.pl/grafika2/wypadek-drogowy/Polscy-kierowcy-dumni-ze-swojej-jazdy-a-wypadki-drogowe-to-ciagle-codziennosc-239723-150x100crop.jpg)

![Komisja Europejska zabrała się za sztuczną inteligencję [© pixabay.com] Komisja Europejska zabrała się za sztuczną inteligencję](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Komisja-Europejska-zabrala-sie-za-sztuczna-inteligencje-248126-150x100crop.jpg)

![VoIP niebezpieczny [© stoupa - Fotolia.com] VoIP niebezpieczny](https://s3.egospodarka.pl/grafika/VoIP/VoIP-niebezpieczny-MBuPgy.jpg)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-wlasciciele-mieszkan-i-domow-268193-150x100crop.png)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)

![Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów [© pexels] Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów](https://s3.egospodarka.pl/grafika2/transport/Wynagrodzenia-kierowcow-i-tachografy-czyli-transport-drogowy-pod-presja-kosztow-271269-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-150x100crop.jpg)

![Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości? [© wygenerowane przez AI] Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Ceny-mieszkan-w-Polsce-hamuja-Czy-to-koniec-zlotych-inwestycji-w-nieruchomosci-271263-150x100crop.jpg)

![Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności [© wygenerowane przez AI] Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności](https://s3.egospodarka.pl/grafika2/wezwanie-do-zaplaty/Co-zrobic-gdy-dostaniesz-wezwanie-do-zaplaty-Te-3-kroki-wykonaj-w-pierwszej-kolejnosci-271267-150x100crop.jpg)