Zagrożenia w sieci I-VI 2011 wg CERT Polska

2011-10-10 11:16

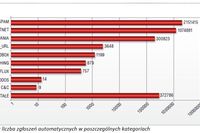

Liczba zgłoszeń automatycznych w poszczególnych kategoriach © fot. mat. prasowe

Przeczytaj także: CERT: polski internet coraz bardziej niebezpieczny

Jak wynika z raportu za pierwsze półrocze 2011 r. przygotowanego przez zespół CERT Polska, w tym okresie zgłoszono 3 906 411 incydentów naruszenia bezpieczeństwa sieciowego. W przeważającej mierze były to zdarzenia związane z rozsyłaniem spamu i innej działalności botnetów (sieci komputerów ze złośliwym oprogramowaniem). CERT Polska odnotował 2 151 415 przypadków spamowania oraz 1 074 881 ataków botnetowych.fot. mat. prasowe

Liczba zgłoszeń automatycznych w poszczególnych kategoriach

Liczba zgłoszeń automatycznych w poszczególnych kategoriach

W pierwszych szczęściu miesiącach 2011 r. w Polsce miało miejsce kilka groźnych ataków. W lutym pojawił się nowy wariant robaka Zeus, który atakował telefony komórkowe i przechwytywał informacje z SMS-ów, w tym te dotyczące autoryzacji transakcji bankowych. Z kolei w kwietniu zaatakował trojan Spy-Eye, ukryty w elektronicznych fakturach, który wykradał poufne informacje wprowadzane na stronach internetowych (np. kody dostępowe).

„Cyberprzestępczość to realny problem i to w skali całej gospodarki. Dlatego tak ważne jest, aby dostawcy usług i operatorzy internetowi współpracowali ze sobą w celu lepszego wykrywania i zapobiegania incydentom pojawiającym się w sieci.” – mówi Piotr Kijewski, kierownik CERT Polska.

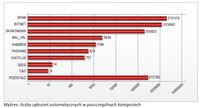

Najczęściej skanowane usługi

Podobnie jak w całym 2010 roku, w pierwszej połowie 2011 widzimy wyraźnie dominujący port 445, który jest w chwili obecnej najczęściej atakowanym portem. Nie jest to zaskoczeniem - większość najpoważniejszych luk związanych z oprogramowaniem Microsoftu znajduje się w aplikacjach nasłuchujących na tym porcie (obecnie najczęściej jest wykorzystywana luka związana z błędem w obsłudze zapytań RPC - opisana w biuletynie bezpieczeństwa Microsoft numer MS08-067).

fot. mat. prasowe

TOP 10 portów docelowych pod kątem unikalnych źródłowych skanujących IP

TOP 10 portów docelowych pod kątem unikalnych źródłowych skanujących IP

W porównaniu do 2010 roku, zaobserwowano mniej hostów skanujących port 22/TCP (usługę SSH, na którą często przeprowadzano ataki słownikowe). Z listy TOP 10 wypadł też port 5060/TCP (protokół SIP). Z kolei pojawił się port 135/TCP (Microsoft RPC Endpoint Mapper), oraz port 25/TCP związany z usługą SMTP (pocztą elektroniczną).

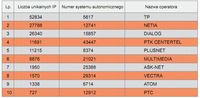

Najbardziej zainfekowane sieci w Polsce

Innym ciekawym zestawieniem wydaje się być rozkład zainfekowanych unikalnych IP od poszczególnych polskich operatorów. Uświadamia to skalę infekcji złośliwym oprogramowaniem w Polsce. Poniżej prezentujemy tabelę dziesięciu najbardziej zainfekowanych sieci w przeciągu minionej pierwszej połowy roku 2011.

fot. mat. prasowe

TOP 10 operatorów w Polsce pod względem liczby źródłowych skanujących IP

TOP 10 operatorów w Polsce pod względem liczby źródłowych skanujących IP

![CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień [© Artur Marciniec - Fotolia.com] CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień](https://s3.egospodarka.pl/grafika2/CERT/CERT-ponad-cwierc-miliona-zainfekowanych-komputerow-na-dzien-155219-150x100crop.jpg) CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień

CERT: ponad ćwierć miliona zainfekowanych komputerów na dzień

oprac. : Kamila Urbańska / eGospodarka.pl

Przeczytaj także

Najnowsze w dziale Wiadomości

-

![Kobiety na rynku pracy: mniejsze ambicje czy większe bariery? [© Freepik] Kobiety na rynku pracy: mniejsze ambicje czy większe bariery?]()

Kobiety na rynku pracy: mniejsze ambicje czy większe bariery?

-

![KLM wprowadza taryfę "basic" bez bagażu podręcznego - podróż tylko z małą torbą pod fotel [© wygenerowane przez AI] KLM wprowadza taryfę "basic" bez bagażu podręcznego - podróż tylko z małą torbą pod fotel]()

KLM wprowadza taryfę "basic" bez bagażu podręcznego - podróż tylko z małą torbą pod fotel

-

![Pokolenie Z w pracy: jak różnią się priorytety i oczekiwania młodych pracowników w Polsce [© wygenerowane przez AI] Pokolenie Z w pracy: jak różnią się priorytety i oczekiwania młodych pracowników w Polsce]()

Pokolenie Z w pracy: jak różnią się priorytety i oczekiwania młodych pracowników w Polsce

-

![Nie tylko cena. Co naprawdę przyciąga klientów i buduje ich lojalność? [© Freepik] Nie tylko cena. Co naprawdę przyciąga klientów i buduje ich lojalność?]()

Nie tylko cena. Co naprawdę przyciąga klientów i buduje ich lojalność?

![Zagrożenia w sieci 2012 wg CERT Polska [© davidevison - Fotolia.com] Zagrożenia w sieci 2012 wg CERT Polska](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-2012-wg-CERT-Polska-116812-150x100crop.jpg)

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg)

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![Kobiety na rynku pracy: mniejsze ambicje czy większe bariery? [© Freepik] Kobiety na rynku pracy: mniejsze ambicje czy większe bariery?](https://s3.egospodarka.pl/grafika2/kobiety-na-rynku-pracy/Kobiety-na-rynku-pracy-mniejsze-ambicje-czy-wieksze-bariery-267825-150x100crop.jpg)

![KLM wprowadza taryfę "basic" bez bagażu podręcznego - podróż tylko z małą torbą pod fotel [© wygenerowane przez AI] KLM wprowadza taryfę "basic" bez bagażu podręcznego - podróż tylko z małą torbą pod fotel](https://s3.egospodarka.pl/grafika2/oplaty-za-bagaz/KLM-wprowadza-taryfe-basic-bez-bagazu-podrecznego-podroz-tylko-z-mala-torba-pod-fotel-267820-150x100crop.png)

![Pokolenie Z w pracy: jak różnią się priorytety i oczekiwania młodych pracowników w Polsce [© wygenerowane przez AI] Pokolenie Z w pracy: jak różnią się priorytety i oczekiwania młodych pracowników w Polsce](https://s3.egospodarka.pl/grafika2/pokolenie-Z/Pokolenie-Z-w-pracy-jak-roznia-sie-priorytety-i-oczekiwania-mlodych-pracownikow-w-Polsce-267818-150x100crop.png)

![Nie tylko cena. Co naprawdę przyciąga klientów i buduje ich lojalność? [© Freepik] Nie tylko cena. Co naprawdę przyciąga klientów i buduje ich lojalność?](https://s3.egospodarka.pl/grafika2/zachowania-konsumentow/Nie-tylko-cena-Co-naprawde-przyciaga-klientow-i-buduje-ich-lojalnosc-267776-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Długie weekendy - jak wygląda kalendarz 2025? [© snowing na Freepik] Długie weekendy - jak wygląda kalendarz 2025?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2025-263192-150x100crop.jpg)

![Wakacyjny detoks cyfrowy – ilu Polaków rezygnuje z internetu na urlopie? [© Freepik] Wakacyjny detoks cyfrowy – ilu Polaków rezygnuje z internetu na urlopie? [© Freepik]](https://s3.egospodarka.pl/grafika2/korzystanie-z-internetu/Wakacyjny-detoks-cyfrowy-ilu-Polakow-rezygnuje-z-internetu-na-urlopie-267725-50x33crop.jpg) Wakacyjny detoks cyfrowy – ilu Polaków rezygnuje z internetu na urlopie?

Wakacyjny detoks cyfrowy – ilu Polaków rezygnuje z internetu na urlopie?

![Produkcja za granicą? Tak polskie firmy reagują na nowe cła [© Freepik] Produkcja za granicą? Tak polskie firmy reagują na nowe cła](https://s3.egospodarka.pl/grafika2/polskie-firmy/Produkcja-za-granica-Tak-polskie-firmy-reaguja-na-nowe-cla-267826-150x100crop.jpg)

![Bezpieczna współpraca B2B: scoring finansowy krok po kroku [© Freepik] Bezpieczna współpraca B2B: scoring finansowy krok po kroku](https://s3.egospodarka.pl/grafika2/open-banking/Bezpieczna-wspolpraca-B2B-scoring-finansowy-krok-po-kroku-267822-150x100crop.jpg)

![Jak podatek Belki powiększa straty posiadaczy lokat bankowych [© wygenerowane przez AI] Jak podatek Belki powiększa straty posiadaczy lokat bankowych](https://s3.egospodarka.pl/grafika2/podatek-Belki/Jak-podatek-Belki-powieksza-straty-posiadaczy-lokat-bankowych-267821-150x100crop.png)

![Rzeczywisty właściciel w podatku u źródła - kluczowe objaśnienia MF po latach oczekiwania [© wygenerowane przez AI] Rzeczywisty właściciel w podatku u źródła - kluczowe objaśnienia MF po latach oczekiwania](https://s3.egospodarka.pl/grafika2/beneficjent-rzeczywisty/Rzeczywisty-wlasciciel-w-podatku-u-zrodla-kluczowe-objasnienia-MF-po-latach-oczekiwania-267819-150x100crop.png)

![Test Ford Ranger MS-RT - sportowy pick-up z charakterem i mocnym dieslem [© Wojciech Krzemiński] Test Ford Ranger MS-RT - sportowy pick-up z charakterem i mocnym dieslem](https://s3.egospodarka.pl/grafika2/Ford-Ranger/Test-Ford-Ranger-MS-RT-sportowy-pick-up-z-charakterem-i-mocnym-dieslem-267810-150x100crop.jpg)