Przeglądarki internetowe mają luki

2009-12-04 00:40

© fot. mat. prasowe

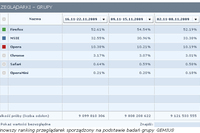

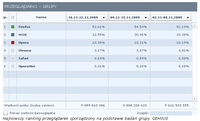

O phishingu i cyberprzestępstwach pisano już wiele. Często pomija się jednak aplikacje, z których na co dzień każdy z nas korzysta kilkakrotnie - najsłabsze ogniwo tego łańcucha stanowią przeglądarki, w których błędy wykrywane są niemal codziennie. Większość z nich naraża użytkowników Internetu na zainfekowanie własnego komputera. Przykładem są między innymi starsze wersje IE, które posiadają łącznie blisko 40% udziałów w rynku online. Na czym polega problem? Na tym, że użytkownik komputera, by zainfekować system nie musi robić nic szczególnego - wystarczy bowiem, że witrynę wyświetli w takiej czy innej przeglądarce - ostrzegają eksperci z G Data.

Przeczytaj także: Cyberprzestępcy się profesjonalizują, cyberataki coraz dotkliwsze

Czasy, gdy przeglądarkę internetową wybierało się na podstawie szybkości działania oraz dostępnych dodatków już dawno minęły. Dziś większość producentów tych popularnych narzędzi, za podstawowy czynnik budowania swojej rynkowej pozycji uważa jeden kluczowy parametr – bezpieczeństwo. Korzystny efekt wywiera w tym względzie „wojna przeglądarek” – walka o zwiększenie udziałów w rynku, idzie w parze z badaniami nad stabilnością i udoskonalaniem poszczególnych narzędzi. Wraz z tym zwiększa się również wybór możliwości dostosowania oprogramowania do indywidualnych wymagań i potrzeb Internautów. Poszczególne rozwiązania stosowane w starych wersjach, które nie zdały egzaminu, ulegają ciągłym zmianom i ulepszeniom. Jak zauważają eksperci z G Data, problem luk w aplikacjach przeglądarek, nie ogranicza się tylko do jednej z nich. Niewątpliwie dzięki słusznej polityce ochrony i wdrażania udoskonaleń, użytkownicy FireFox’a w porównaniu przeglądarką Internet Explorer są bezpieczniejsi. Nie zmienia to jednak faktu, że znalezienie dziur oraz naprawianie błędów to proces żmudny i niezwykle czasochłonny.W przypadku Internet Explorer wspomniana powyżej luka dotyczyła wersji 6 oraz 7. Jak informuje firma Vupen Security, najnowszy produkt – Internet Explorer 8 - jest teoretycznie odporny na tego typu zagrożenia. Nie zmienia to jednak faktu, że znakomita większość Internautów korzystających z IE ma na swoim komputerze zainstalowane te zdecydowanie mniej bezpieczne wersje. "Grozy całej sytuacji dodaje fakt, że kod umożliwiający załączenie malware został opublikowany na jednym z bardziej popularnych forów. Teoretycznie więc cyberzłodzieje bez trudu mogli wykorzystać lukę do popełniania kolejnych internetowych przestępstw" zauważa Tomasz Zamarlik z G Data Software.

fot. mat. prasowe

Od czego zależy bezpieczeństwo przeglądarki?

Ryzyko Internautów zależy w dużej mierze od dostępności eksploitów, które wykorzystując spreparowany kod zawierający złośliwe oprogramowanie, jakim są na przykład rootkity i keyloggery, umożliwiają wykradanie haseł użytkowników sieci. „Mechanizm działania w tym przypadku zawsze wygląda podobnie - cyberprzestępcy, chcąc odnieść korzyści finansowe, rozsyłają exploity do skradzionych aktywów użytkowników - loginów do kont bankowych, numerów kart kredytowych itd.

Internauci zostają zainfekowani exploitami zaraz po wejściu na skażone złośliwym oprogramowaniem strony – nie muszą więc instalować, czy ściągać dodatkowego pliku” tłumaczy Tomasz Zamarlik z G Data Software. Tego typu oprogramowanie jest natomiast bardzo trudne do wykrycia – pierwszym sygnałem zainfekowania komputera są dopiero podejrzane i nieautoryzowane przez nas transakcje widniejące na rachunkach bankowych. Oprogramowanie instaluje się natomiast automatycznie – wystarczy, że użytkownik wyświetli stronę w skażonej przeglądarce.

Jak uniknąć zagrożenia?

Poszczególni użytkownicy Internetu nie mają w zasadzie żadnej możliwości wpływania na luki w przeglądarkach. Dlatego, jak zauważa w rozmowie Łukasz Nowatkowski z G Data Software, by zminimalizować ryzyko zainfekowania systemu złośliwym oprogramowaniem, użytkownicy przeglądarek powinni zabezpieczyć się najnowszą wersją antywirusa, wyłączyć obsługę Java Script oraz nie wchodzić na nieznane sobie strony, a także na bieżąco przeprowadzać aktualizację oprogramowania zainstalowanego w komputerze. O bezpieczeństwie przeglądarek świadczy również obsługa certyfikatów SSL, wbudowanych obecnie we wszystkie nowoczesne wersje tego typu narzędzi. Zastosowanie się do tych zasad niewątpliwie uchroni użytkownika Internetu przed opisanym wyżej atakiem, jak również zabezpieczy przed coraz bardziej popularnym phishingiem.

Problem luk w przeglądarkach, pomimo coraz doskonalszych narzędzi i stałego monitoringu, niewątpliwie nadal będzie obecny. Znakiem dzisiejszych czasów jest to, że już po kilku dniach od publikacji nowego systemu operacyjnego czy popularnych aplikacji, z luk w ich zabezpieczeniach korzysta także złośliwe oprogramowanie, rozpowszechniane i wykorzystywane przez cyberprzestępców. Nic więc dziwnego, że obecnie najsłabszym ogniwem tego łańcucha są przeglądarki internetowe i ich elementy, w których znajduje się większość wykorzystywanych nielegalnie luk w zabezpieczeniach, a fenomenem jest fakt powstawania coraz większej ilości aplikacji webowych obsługiwanych za pomocą, właśnie, przeglądarki.

„Internauci, którzy nie dbają o to, by system ochrony był stale aktualizowany, umożliwiają ataki złośliwego oprogramowania. W tym przypadku, zarówno po stronie producentów przeglądarek, jak również oprogramowania antywirusowego, ważne jest, by stale rozwijać i ulepszać systemy monitorowania, korzystając między innymi z certyfikatów SSL umożliwiających dodatkowe szyfrowanie danych” wyjaśnia Tomasz Zamarlik.

Przeczytaj także:

![Uwaga na fałszywe domeny internetowe [© stoupa - Fotolia.com] Uwaga na fałszywe domeny internetowe]() Uwaga na fałszywe domeny internetowe

Uwaga na fałszywe domeny internetowe

![Uwaga na fałszywe domeny internetowe [© stoupa - Fotolia.com] Uwaga na fałszywe domeny internetowe](https://s3.egospodarka.pl/grafika/GData/Uwaga-na-falszywe-domeny-internetowe-MBuPgy.jpg) Uwaga na fałszywe domeny internetowe

Uwaga na fałszywe domeny internetowe

oprac. : Katarzyna Sikorska / eGospodarka.pl

![8 na 10 firm deklaruje gotowość na ransomware. Tyle teorii, a praktyka? [© zimmytws - Fotolia.com] 8 na 10 firm deklaruje gotowość na ransomware. Tyle teorii, a praktyka?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/8-na-10-firm-deklaruje-gotowosc-na-ransomware-Tyle-teorii-a-praktyka-252607-150x100crop.jpg)

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg)

![Domowy router WiFi na celowniku hakerów [© pixabay.com] Domowy router WiFi na celowniku hakerów](https://s3.egospodarka.pl/grafika2/routery/Domowy-router-WiFi-na-celowniku-hakerow-240332-150x100crop.jpg)

![Jak przestępcy wyłudzają pieniądze w sieci [© Andrea Danti - Fotolia.com] Jak przestępcy wyłudzają pieniądze w sieci](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Jak-przestepcy-wyludzaja-pieniadze-w-sieci-239886-150x100crop.jpg)

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![Ataki hakerskie: polskie instytucje rządowe na celowniku [© Lagarto Film - Fotolia.com] Ataki hakerskie: polskie instytucje rządowe na celowniku](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ataki-hakerskie-polskie-instytucje-rzadowe-na-celowniku-178795-150x100crop.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Halucynacje AI w prawie. Chat GPT zmyśla przepisy? [© wygenerowane przez AI] Halucynacje AI w prawie. Chat GPT zmyśla przepisy?](https://s3.egospodarka.pl/grafika2/kancelarie-prawne/Halucynacje-AI-w-prawie-Chat-GPT-zmysla-przepisy-270866-150x100crop.png)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels]](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-50x33crop.jpg) Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

![Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku [© pexels] Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku](https://s3.egospodarka.pl/grafika2/niewyplacalnosc-firmy/Wzrost-PKB-nie-pomogl-Rekordowa-liczba-niewyplacalnosci-firm-w-2025-roku-270876-150x100crop.jpg)

![Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz? [© pexels] Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz?](https://s3.egospodarka.pl/grafika2/rynek-najmu/Wynajem-mieszkania-czy-kredyt-Gdzie-rata-jest-tansza-niz-czynsz-270870-150x100crop.jpg)

![Ile można dorobić do emerytury i renty? Nowe limity od 1 marca 2026 [© wygenerowane przez AI] Ile można dorobić do emerytury i renty? Nowe limity od 1 marca 2026](https://s3.egospodarka.pl/grafika2/ile-mozna-dorobic-do-emerytury/Ile-mozna-dorobic-do-emerytury-i-renty-Nowe-limity-od-1-marca-2026-270857-150x100crop.jpg)