Ewolucja złośliwego oprogramowania IV-VI 2007

2007-08-13 11:43

Przeczytaj także: Ewolucja złośliwego oprogramowania I-III 2007

Pokojowo nastawiona społeczność komputerowa bawi się teraz słowami "cyberwojna" i "cyberterroryzm", przyklejając Rosji etykietkę pierwszego państwa, które użyło "cyfrowej bomby". Eksperci tworzą scenariusze prawdziwych wojen komputerowych: "Mówi się o ataku kaskadowym" - powiedział Mikhel Tammet, szef Departamentu ds komunikacji oraz IT działającego w ramach estońskiego Ministerstwa Obrony, o jednym z możliwych scenariuszy. "Najpierw, z powodu masowych wysyłek z botnetów, o których pisało poprzednio FBI, pojawią się trudności z uzyskaniem dostępu do popularnych internetowych portali informacyjnych. Później wystąpią zakłócenia w działaniu usług poczty elektronicznej, a hakerzy wykorzystają to jako przykrywkę do przeniknięcia do serwisów rządowych, firm z branży komunikacji, transportu oraz finansów, co mogłoby zdestabilizować funkcjonowanie systemu społecznego jako całości".

Podczas gdy wyszukiwarki i rządy na całym świecie wprowadzają różne ograniczenia dotyczące dostępu do informacji w Internecie zawierających instrukcje stworzenia bomby, kwestia cyberterroryzmu nie została dogłębnie przedyskutowana z uwzględnieniem obecnego stanu rzeczy. Eksperci z Kaspersky Lab są zdania, że publikowanie informacji o różnych sposobach eliminowania istotnych funkcji danego celu jest bezwzględnie naganne. Nie ma wątpliwości, że wszelkie takie informacje mogłyby sprowokować pewne ekstremistyczne ugrupowania do podjęcia prób zrealizowania takiego scenariusza.

iPhone

Największym globalnym wydarzeniem w branży telefonii komórkowej w drugim kwartale 2007 r. - i prawdopodobnie w całym roku, było pojawienie się w sprzedaży iPhone'a firmy Apple. Miliony amerykańskich użytkowników stały niecierpliwie w kolejce, czekając na rozpoczęcie sprzedaży, a wielu ustawiło się przed sklepem już kilka dni przed oficjalną datą sprzedaży. W międzyczasie, eksperci ds. bezpieczeństwa IT zastanawiali się nad tym, w jaki sposób iPhone zmieni krajobraz telefonii komórkowej oraz przeciętny poziom bezpieczeństwa telefonów. Czy jego ogromna popularność nie będzie przyczyną naruszenia stagnacji w świecie wirusów mobilnych?

Kaspersky Lab, aby ocenić prawdopodobieństwo, z jakim szkodliwe programy będą tworzone dla różnych urządzeń i systemów operacyjnych, stosuje system oparty na trzech kryteriach:

- Popularność systemu oraz zakres, w jakim jest on powszechnie wykorzystywany;

- Dokumentacja - dostępność różnego rodzaju kompletnej dokumentacji dotyczącej systemu;

- Bezpieczeństwo - brak zabezpieczeń systemu, ewentualnie znane luki w zabezpieczeniu systemu lub jego aplikacji.

Popularność

W ciągu pierwszych trzech dni od momentu pojawienia się iPhone'a w sprzedaży Apple sprzedał prawie pół miliona tych nowych urządzeń. W blogu na stronie egadgetmobile.com można było przeczytać, że w ciągu pierwszych dziesięciu dni lipca sprzedano ponad milion iPhone'ów. Analitycy spodziewają się, że w ciągu pierwszych 18 miesięcy sprzedaż sięgnie 13,5 milionów sztuk.

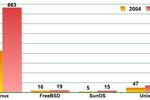

Czy liczby te wskazują na dużą popularność? W 2003 roku na całym świecie sprzedano 6,7 milionów urządzeń przenośnych działających pod kontrolą systemu operacyjnego Symbian, a w grudniu 2003 r. sprzedano ponad milion smartfonów.

W 2004 roku, gdy pojawił się Cabir - pierwszy robak dla urządzeń przenośnych - było już 15 milionów telefonów pracujących pod kontrolą systemu Symbian, z których 70 proc. było produktami firmy Nokia. W sumie, w 2004 roku Symbian posiadał 38 proc. rynku smartfonów.

Przeczytaj także:

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]() Ewolucja złośliwego oprogramowania 2008

Ewolucja złośliwego oprogramowania 2008

Ewolucja złośliwego oprogramowania 2008

Ewolucja złośliwego oprogramowania 2008

oprac. : Regina Anam / eGospodarka.pl

Więcej na ten temat:

złośliwe programy, wirusy, trojany, adware, złośliwy kod, ataki internetowe, hakerzy

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-IV-VI-2006-apURW9.jpg)

![Ewolucja złośliwego oprogramowania I-III 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania I-III 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-III-2006-apURW9.jpg)

![Radio Track: RMF FM wciąż na czele [© Scanrail - Fotolia.com] Radio Track: RMF FM wciąż na czele](https://s3.egospodarka.pl/grafika/Radio-Track/Radio-Track-RMF-FM-wciaz-na-czele-apURW9.jpg)

![Twoje konto zostało zhakowane? Co zrobić po ataku, aby odzyskać kontrolę. Poradnik krok po kroku [© wygenerowane przez AI] Twoje konto zostało zhakowane? Co zrobić po ataku, aby odzyskać kontrolę. Poradnik krok po kroku](https://s3.egospodarka.pl/grafika2/przejecie-konta/Twoje-konto-zostalo-zhakowane-Co-zrobic-po-ataku-aby-odzyskac-kontrole-Poradnik-krok-po-kroku-271318-150x100crop.jpg)

![Jak Polska rozwija nowe technologie obronne? [© pexels] Jak Polska rozwija nowe technologie obronne?](https://s3.egospodarka.pl/grafika2/przemysl-obronny/Jak-Polska-rozwija-nowe-technologie-obronne-271283-150x100crop.jpg)

![Magazyny w Polsce zmieniają kierunek: liczy się jakość, a nie ilość? [© pexels] Magazyny w Polsce zmieniają kierunek: liczy się jakość, a nie ilość?](https://s3.egospodarka.pl/grafika2/rynek-magazynowy/Magazyny-w-Polsce-zmieniaja-kierunek-liczy-sie-jakosc-a-nie-ilosc-271284-150x100crop.jpg)

![Jak chronić infrastrukturę krytyczną w obliczu zagrożeń hybrydowych? [© wygenerowane przez AI] Jak chronić infrastrukturę krytyczną w obliczu zagrożeń hybrydowych?](https://s3.egospodarka.pl/grafika2/infrastruktura-krytyczna/Jak-chronic-infrastrukture-krytyczna-w-obliczu-zagrozen-hybrydowych-271282-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-50x33crop.jpg) Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

![Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać [© wygenerowane przez AI] Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać](https://s3.egospodarka.pl/grafika2/swiadczenie-rehabilitacyjne/Co-po-182-dniach-chorobowego-Jak-uzyskac-swiadczenie-rehabilitacyjne-z-ZUS-i-ile-mozna-otrzymac-271281-150x100crop.jpg)

![Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy [© pexels] Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy](https://s3.egospodarka.pl/grafika2/poszukiwane-kompetencje/Czy-umiejetnosci-miekkie-to-kompetencje-przyszlosci-Zobacz-czego-szukaja-pracodawcy-271350-150x100crop.jpg)

![Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw. [© pexels] Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw.](https://s3.egospodarka.pl/grafika2/budowa-mieszkan/Wzrost-kosztow-budowy-mieszkan-2026-nawet-1000-zl-za-mkw-271349-150x100crop.jpg)

![Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online [© wygenerowane przez AI] Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online](https://s3.egospodarka.pl/grafika2/staz-pracy/Staz-pracy-na-nowych-zasadach-ZUS-udostepnil-narzedzie-do-weryfikacji-zaswiadczen-online-271346-150x100crop.jpg)

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)