Rozwój wirusów a luki w MacOS X

2006-08-21 13:49

Przeczytaj także: Wirusy i ataki sieciowe X-XII 2005

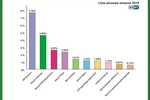

Liczba luk zidentyfikowanych w jądrze systemu operacyjnego oraz związanych z nim komponentach jest mniejsza niż w 2005 roku. Wzrosła jednak liczba luk dotyczących aplikacji Safari i Mail, które mogą zostać wykorzystane do przeprowadzenia ataku za pośrednictwem Internetu. To samo odnosi się do QuickTime, który w pierwszej połowie 2006 roku stanowił popularny temat wśród ekspertów ds. bezpieczeństwa.

Diagram powyżej uwzględnia również serię luk wykrytych w produktach innych producentów, które działają pod kontrolą MacOS X. Do kategorii tej należą również aplikacje, które instalowane są w systemie operacyjnym domyślnie, ale nie są typowe dla MacOS X. Na przykład w okresie tym wykryto kilka luk w Java VM firmy Sun, które mogą być groźne dla MacOS X, ale również wszystkich innych systemów operacyjnych obsługujących implementację Javy firmy Sun.

Jednym z interesujących rezultatów porównania jest spadek liczby luk w jądrze MacOS X (Mach) oraz pokrewnych komponentach / bibliotekach w stosunku do 2005 roku. Liczba wykrytych luk wciąż jest jednak spora. Najpopularniejszy był prawdopodobnie lokalny exploit "passwd" (exploit oparty na luce zero day) zgłoszony 3 lutego 2006 roku, który został wykorzystany do włamania się do systemu Dave'a Schroedera podczas konkurencji "rm-my-mac".

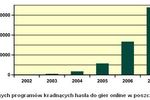

Złośliwe programy atakujące MacOS X

Złośliwe programy atakujące MacOS X są stosunkowo mało rozpowszechnione. Społeczność "makowa" była zaskoczona, gdy 13 lutego 2006 roku pojawił się pierwszy robak dla MacOS X. Szkodnik został nazwany IM-Worm.OSX.Leap.a. Leap jest robakiem rozprzestrzeniającym się za pośrednictwem komunikatora internetowego, który potrafi również infekować aplikacje MacOS X. Jednak z powodu błędu w kodzie szkodnika zainfekowane programy przestają działać.

Robak został po raz pierwszy zauważony na forach MacRumors wieczorem 13 lutego 2006 roku. Pierwotna wiadomość miała następującą treść: "Domniemane zrzuty ekranu OS 10.5 Leopard" i była to oczywista próba skłonienia podstępem niczego niepodejrzewających użytkowników do uruchomienia złośliwego kodu.

Robak wykorzystuje do rozprzestrzeniania się komunikator internetowy Apple'a "iChat". Alternatywnymi sposobami przedostania się do systemu może być pobranie i bezpośrednie uruchomienie przez użytkownika kodu robaka lub uruchomienie zainfekowanej aplikacji ze zdalnej lokalizacji. Ponieważ robak nie potrafi infekować systemu automatycznie, nazywany był również "trojanem", chociaż nie jest całkowicie właściwa klasyfikacja. Żaden trojan nie jest zdolny do rozprzestrzeniania się, podczas gdy Leap.a jest.

Robak rozprzestrzenia się jako archiwum TAR.GZ o nazwie "latestpics.tgz". Po rozpakowaniu archiwum (wykorzystując narzędzie wiersza poleceń 'tar' lub klikając je dwukrotnie w oknie Findera) użytkownik otrzyma coś, co wygląda jak plik JPEG. W rzeczywistości jest to plik wykonywalny dla platformy PowerPC.

"Latestpics" jest aplikacją wiersza poleceń, dlatego przy uruchamianiu otwiera okno terminalu.

Z pewnych doniesień wynika, że gdy robak zostanie uruchomiony przez normalnego użytkownika, system operacyjny zapyta o prawa administracyjne. Testy firmy Kaspersky tego nie potwierdziły - uruchomienie robaka przebiega identycznie, niezależnie od konta, z którego korzysta użytkownik. Szkodnik będzie jednak mógł infekować tylko te pliki, dla których bieżący użytkownik posiada prawo zapisu.

Cyberprzestępcy a luki w oprogramowaniu

Cyberprzestępcy a luki w oprogramowaniu

oprac. : Joanna Kujawa / eGospodarka.pl

Przeczytaj także

Najnowsze w dziale Wiadomości

-

![Wyścig o chińskie gigafabryki. Czy Polska stanie się beneficjentem inwestycji? [© wygenerowane przez AI] Wyścig o chińskie gigafabryki. Czy Polska stanie się beneficjentem inwestycji?]()

Wyścig o chińskie gigafabryki. Czy Polska stanie się beneficjentem inwestycji?

-

![Wyszukiwanie bez klawiatury. Co wprowadzenie Google Search Live oznacza dla marketingu i SEO? [© wygenerowane przez AI] Wyszukiwanie bez klawiatury. Co wprowadzenie Google Search Live oznacza dla marketingu i SEO?]()

Wyszukiwanie bez klawiatury. Co wprowadzenie Google Search Live oznacza dla marketingu i SEO?

-

![Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady? [© wygenerowane przez AI] Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady?]()

Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady?

-

![Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm [© pexels] Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm]()

Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm

![Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku [© pixabay.com] Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku](https://s3.egospodarka.pl/grafika2/cyberataki/Poczta-elektroniczna-pod-ostrzalem-5-najczestszych-form-ataku-252598-150x100crop.jpg)

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg)

![Jak przestępcy wyłudzają pieniądze w sieci [© Andrea Danti - Fotolia.com] Jak przestępcy wyłudzają pieniądze w sieci](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Jak-przestepcy-wyludzaja-pieniadze-w-sieci-239886-150x100crop.jpg)

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![Ransomware: trojan Koler wyłudza okup [© Maxim_Kazmin - Fotolia.com] Ransomware: trojan Koler wyłudza okup](https://s3.egospodarka.pl/grafika2/koler/Ransomware-trojan-Koler-wyludza-okup-141076-150x100crop.jpg)

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg)

![Niechciana elektrownia atomowa [© Scanrail - Fotolia.com] Niechciana elektrownia atomowa](https://s3.egospodarka.pl/grafika/elektrownie-atomowe/Niechciana-elektrownia-atomowa-apURW9.jpg)

![Wyścig o chińskie gigafabryki. Czy Polska stanie się beneficjentem inwestycji? [© wygenerowane przez AI] Wyścig o chińskie gigafabryki. Czy Polska stanie się beneficjentem inwestycji?](https://s3.egospodarka.pl/grafika2/Chiny/Wyscig-o-chinskie-gigafabryki-Czy-Polska-stanie-sie-beneficjentem-inwestycji-271288-150x100crop.jpg)

![Wyszukiwanie bez klawiatury. Co wprowadzenie Google Search Live oznacza dla marketingu i SEO? [© wygenerowane przez AI] Wyszukiwanie bez klawiatury. Co wprowadzenie Google Search Live oznacza dla marketingu i SEO?](https://s3.egospodarka.pl/grafika2/Google-Search-Live/Wyszukiwanie-bez-klawiatury-Co-wprowadzenie-Google-Search-Live-oznacza-dla-marketingu-i-SEO-271287-150x100crop.jpg)

![Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady? [© wygenerowane przez AI] Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady?](https://s3.egospodarka.pl/grafika2/routery/Routery-z-Azji-zakazane-w-USA-Czy-Europa-i-Polska-pojda-w-ich-slady-271260-150x100crop.jpg)

![Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm [© pexels] Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm](https://s3.egospodarka.pl/grafika2/badania-pracownikow/Specjalisci-IT-korzystaja-z-AI-ale-jej-nie-ufaja-Nowy-raport-z-firm-271258-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)

![Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach? [© pexels] Koszty eksploatacyjne biura na wynajem: stabilizacja czy nowe podwyżki w biurowcach?](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-biurowych/Koszty-eksploatacyjne-biura-na-wynajem-stabilizacja-czy-nowe-podwyzki-w-biurowcach-271270-150x100crop.jpg)

![Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów [© pexels] Wynagrodzenia kierowców i tachografy, czyli transport drogowy pod presją kosztów](https://s3.egospodarka.pl/grafika2/transport/Wynagrodzenia-kierowcow-i-tachografy-czyli-transport-drogowy-pod-presja-kosztow-271269-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-150x100crop.jpg)

![Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości? [© wygenerowane przez AI] Ceny mieszkań w Polsce hamują. Czy to koniec "złotych inwestycji" w nieruchomości?](https://s3.egospodarka.pl/grafika2/rynek-nieruchomosci/Ceny-mieszkan-w-Polsce-hamuja-Czy-to-koniec-zlotych-inwestycji-w-nieruchomosci-271263-150x100crop.jpg)

![Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności [© wygenerowane przez AI] Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności](https://s3.egospodarka.pl/grafika2/wezwanie-do-zaplaty/Co-zrobic-gdy-dostaniesz-wezwanie-do-zaplaty-Te-3-kroki-wykonaj-w-pierwszej-kolejnosci-271267-150x100crop.jpg)